Spôsoby, ako organizovať systém bezpečnosti informácií. Metódy a prostriedky na poskytovanie informácií o bezpečnosti informácií (firmy)

Informačná bezpečnosť Ruská federácia Je to jedna zo zložiek Národnej bezpečnosti Ruskej federácie a má vplyv na ochranu národných záujmov Ruskej federácie v rôznych oblastiach života spoločnosti a štátu. Hrozby informačnej bezpečnosti Ruskej federácie a jej metódy kolaterálu sú spoločné pre tieto oblasti.

V rôznych oblastiach života existujú vlastnosti informačnej bezpečnosti súvisiace so špecifikámi bezpečnostných zariadení, ich stupeň zraniteľnosti v súvislosti s hrozbami pre informačnú bezpečnosť Ruskej federácie.

Všeobecné metódy zabezpečenia informačnej bezpečnosti Ruskej federácie sú rozdelené na právne, organizačné a technické a ekonomické.

Obr. 5.1.Metódy bezpečnosti informácií

Na právne metódy zabezpečenie bezpečnosti informácií Ruskej federácie sa vzťahuje na rozvoj regulačných právnych aktov upravujúcich vzťahy v informačnej oblasti a regulačné dokumenty o otázkach zabezpečenia informačnej bezpečnosti Ruskej federácie.

Najdôležitejšie oblasti tejto činnosti sú:

vykonávanie zmien a dodatkov k právnym predpisom Ruskej federácie, regulácie vzťahov v oblasti bezpečnosti informácií, s cieľom vytvoriť a zlepšiť systém bezpečnosti informácií pre informačnú bezpečnosť Ruskej federácie, odstránenie vnútorných rozporov vo federálnej legislatíve, súvisiacich rozporov Medzinárodné dohody, ku ktorým sa Ruská federácia pripojila, a protirečenia medzi federálnymi legislatívnymi aktmi a legislatívnymi aktmi základných subjektov Ruskej federácie, ako aj na konkrétne právne normy, ktorým sa zriaďujú zodpovednosť za trestný čin v oblasti zabezpečenia bezpečnosti informácií Ruská federácia;

Legislatívne vymedzenie právomocí pri zabezpečovaní informačnej bezpečnosti Ruskej federácie medzi federálnymi orgánmi štátu a štátnymi orgánmi ústavných subjektov Ruskej federácie, vymedzenie cieľov, cieľov a mechanizmov účasti na tejto činnosti verejných združení, organizácií a občanov;

Rozvoj a prijatie regulačných právnych aktov Ruskej federácie, ktorým sa zriaďuje zodpovednosť právnických osôb a jednotlivcov na neoprávnený prístup k informáciám, jeho nezákonné kopírovanie, narušenie a nezákonné použitie, úmyselné šírenie nepresných informácií, nezákonné zverejnenie dôverných informácií, použitie v \\ t Trestné a žoldnierske účely informácie o službách alebo informácie obsahujúce obchodné tajomstvo;

Objasnenie zahraničného stavu informačné agentúry, Médiá a novinári, ako aj investori do zapojenia zahraničných investícií na rozvoj informačnej infraštruktúry Ruska;

Legislatívna konsolidácia priority rozvoja národné siete Odkazy a domáca výroba vesmírnych satelitov;

určenie štatútu organizácií poskytujúcich služby pre globálne informačné a telekomunikačné siete v Ruskej federácii a právnym predpisom činností týchto organizácií;

Vytvorenie právneho rámca pre vytvorenie regionálnych štruktúr za poskytovanie bezpečnosti informácií v Ruskej federácii.

Organizačných a technických metódinformačná bezpečnosť Ruskej federácie zahŕňa:

tvorba a zlepšenie systému informačného zabezpečenia Ruskej federácie;

posilnenie činností činných v trestnom konaní spolkových výkonných orgánov, výkonných orgánov základných subjektov Ruskej federácie, vrátane prevencie a potláčania trestných činov v informačnej oblasti, ako aj identifikáciu, odhalenie a priťahovanie osôb, ktoré spáchali trestné činy a iné trestných činov v tejto oblasti;

rozvoj, využívanie a zlepšovanie prostriedkov na ochranu informácií a metód monitorovania účinnosti týchto fondov, rozvoj chránených telekomunikačných systémov, zlepšenie spoľahlivosti špeciálneho softvéru;

vytvorenie systémov a prostriedkov na zabránenie neoprávnenému prístupu k spracovaným informáciám a osobitným vplyvom, ktoré spôsobujú zničenie, zničenie, narušenie informácií, ako aj zmenu v štandardných režimoch prevádzky systémov a informatizačných a komunikačných systémov;

Detekcia technické zariadenia a programy predstavujúce nebezpečenstvo pre normálne fungovanie informačných a telekomunikačných systémov, prevenciu odpočúvania

informácie o technických kanáloch, aplikácii kryptografické zariadenia ochrana informácií počas jeho skladovania, spracovania a prenosu prostredníctvom komunikačných kanálov, kontroly nad vykonávaním osobitných požiadaviek na ochranu informácií;

Certifikácia nástrojov informačnej bezpečnosti, udeľovanie licencií na ochranu štátnych tajomstiev, štandardizácia metód a prostriedkov ochrany informácií;

Zlepšenie systému certifikácie telekomunikačných zariadení a softvéru automatizovaných systémov spracovania informácií o bezpečnosti informácií;

kontrolu nad činnosťami personálu v chránených informačných systémoch, odbornej prípravy v oblasti zabezpečenia informačnej bezpečnosti Ruskej federácie;

Tvorba monitorovacieho systému pre ukazovatele a charakteristiky informačnej bezpečnosti Ruskej federácie v najdôležitejších oblastiach života a činnosti spoločnosti a štátu.

Ekonomických metódposkytovanie informácií

bezpečnosť Ruskej federácie zahŕňa:

rozvoj informačných bezpečnostných programov Ruskej federácie a definíciu postupu na ich financovanie;

Zlepšenie systému financovania práce súvisiacich s vykonávaním právnych a technických a technických metód ochrany informácií, vytvorenie systému poistenia informačných rizík jednotlivcov a právnických osôb.

Zabezpečenie bezpečnosti informačnej bezpečnosti Ruskej federácie v oblasti ekonomiky zohráva kľúčovú úlohu pri zabezpečovaní národnej bezpečnosti Ruskej federácie.

Vplyv hrozieb na informačnú bezpečnosť Ruskej federácie v oblasti ekonomiky sú najcitlivejšie:

Systém štátnej štatistiky;

úverový a finančný systém;

Informačné a účtovné automatizované systémy divízií federálnych výkonných orgánov, ktoré zabezpečujú činnosti spoločnosti a štátu v oblasti hospodárstva;

účtovné systémy podnikov, inštitúcií a organizácií bez ohľadu na formu vlastníctva;

Systémy na zber, spracovanie, skladovanie a prenos finančnej, výmeny, daňových, colných informácií a informácií o zahraničnej hospodárskej činnosti štátu, ako aj podnikov, inštitúcií a organizácií bez ohľadu na formu vlastníctva.

Prechod na trhové vzťahy v ekonomike spôsobilo vzhľad na internom ruský trh tovarov a služieb súboru domácich a zahraničných obchodných štruktúr - výrobcov a spotrebiteľov informácií, informatizáciu a ochranu informácií. Nekontrolované aktivity týchto štruktúr o tvorbe a ochrane systémov na zber, spracovanie, skladovanie a prenos štatistických, finančných, výmenných, daňových, colných informácií vytvára skutočnú hrozbu pre bezpečnosť Ruska v hospodárskej sfére. Podobné hrozby sa vyskytujú s nekontrolovanou atrakciou zahraničných firiem na vytvorenie takýchto systémov, pretože sa skladá z priaznivých podmienok pre neoprávnený prístup k dôverným ekonomickým informáciám a kontrolovať procesy jej prevodu a spracovania zo strany zahraničných špeciálnych služieb.

Kritický stav podnikov národných priemyselných odvetví, rozvíjajúcich sa a vytváraní informatizácie, telekomunikácií, komunikácie a ochrany informácií vedie k rozšírenému využívaniu príslušných dovozov, čo ohrozuje vznik technologickej závislosti Ruska zo zahraničia.

Vážnou hrozbou pre normálne fungovanie hospodárstva ako celku je počítačové zločiny súvisiace s prenikaním trestných prvkov v počítačových systémoch a bankách a iných úverových organizáciách.

Nedostatočnosť regulačného rámca, ktorá určuje zodpovednosť ekonomických subjektov na nespoľahlivosť alebo utajenie informácií o ich obchodných činnostiach, spotrebiteľských vlastnostiach tovarov a služieb, ktoré vytvorili, o výsledkoch svojich ekonomických činností, investícií a podobne, bránia normálne fungovanie hospodárskych subjektov. Zároveň sa môže uplatňovať značné hospodárske škody na podnikateľských subjektoch z dôvodu zverejnenia informácií obsahujúcich obchodné tajomstvo. V zbierke, spracovateľské, skladovacej a prenosovej a prenosovej sústavy, zásob, daní, colné informácie sú najnebezpečnejšie, nezákonné kopírovanie informácií a jeho skreslenie v dôsledku úmyselného alebo náhodného porušenia technológií práce s informáciami, neoprávneným prístupom k nej. To platí aj pre federálne výkonné orgány zaoberajúce sa formovaním a šírením informácií o zahraničnej hospodárskej činnosti Ruskej federácie.

Hlavnými opatreniami na zabezpečenie informačnej bezpečnosti Ruskej federácie v ekonomike sú: \\ t

organizácia a implementácia štátnej kontroly nad vytvorením, vývojom a ochrane systémov a aktív, spracovania, \\ t

skladovanie a prenos štatistickej, finančnej, burzy, daní, colných informácií;

Radikálna reštrukturalizácia systému štátneho štatistického vykazovania s cieľom zabezpečiť spoľahlivosť, úplnosť a bezpečnosť informácií vykonaných zavedením prísnych

právna zodpovednosť úradníkov na prípravu primárnych informácií, organizovanie kontroly nad činnosťami týchto osôb a spracovateľských služieb a analýzy štatistických informácií a

tiež obmedzením komercializácie takýchto informácií;

rozvoj národných nástrojov na ochranu informácií a zavedenie v systéme a prostriedkoch zberu, spracovania, skladovania a prenosu štatistických, finančných, akcií, daní, colných informácií;

rozvoj a implementácia vnútroštátnych chránených elektronických platobných systémov založených na intelektuálnych mapách, elektronických peňažných systémoch a elektronických obchodoch, štandardizácii týchto systémov, ako aj rozvoj regulačného právneho rámca, ktorým sa riadi ich používanie;

Zlepšenie regulačného právneho rámca upravujúceho informačné vzťahy v oblasti ekonómie;

Zlepšenie metód výberu a odbornej prípravy pracovníkov na prácu v systémoch na zber, spracovanie, skladovanie a prenos ekonomických informácií.

Najdôležitejšie objekty na zabezpečenie informačnej bezpečnosti Ruskej federácie v oblasti vedy a techniky sú:

Výsledky základného, \u200b\u200bvyhľadávania a aplikovaného vedeckého výskumu, potenciálne dôležitý pre vedecký a technický, technologický a sociálno-ekonomický rozvoj krajiny, vrátane informácií, ktorých strata môže poškodiť národné záujmy a prestíž Rusu

Federácie;

objavy, bezkonkurenčné technológie, priemyselné vzorky, užitočné modely a experimentálne vybavenie;

vedecký a technický pracovník a systém ich prípravy;

Kontrolné systémy pre komplexné výskumné komplexy (jadrové reaktory, elegantné urýchľovače častíc, plazmové generátory atď.).

Obmedzenie prístupu.

Obmedzenie prístupu je vytvoriť nejakú fyzickú uzavretú bariéru okolo predmetu ochrany s organizáciou kontrolovaného prístupu osôb spojených s predmetom ochrany

s jeho funkčnými povinnosťami.

Obmedzenie prístupu k automatizovanému systému na spracovanie informácií (citiky) je:

pri prideľovaní osobitnej oblasti na ubytovanie v Ázii;

v zariadení okolo obvodu zvolenej zóny špeciálneho oplotenia s bezpečnostnými alarmami;

Pri výstavbe špeciálnych budov alebo iných konštrukcií;

pri prideľovaní špeciálnych priestorov v budove;

Pri vytváraní registrácie režimu na území, v budovách a priestoroch.

Úlohou prostriedkov na obmedzenie prístupu je odstrániť náhodné a úmyselné prístupu neoprávnených osôb na území umiestnenia Asiah a priamo na vybavenie. Na tieto účely sa vytvorí ochranný obvod, uzavretý dvoma typmi prekážok: fyzické a registrácie. Takéto bariéry sa často nazývajú bezpečnostný poplachový systém a systém riadenia prístupu.

Tradičné nástroje na kontrolu prístupu v chránenom území sú vyrobené vo výrobe a vydávaní prípustných osôb špeciálnych prechádza s fotografiami vlastníka a informácií o ňom uverejnené na nich. Údaje PASS môžu uchovávať vlastník alebo priamo v šírke pásma nabitia. V druhom prípade osoba preberá meno a jeho číslo, alebo ho vyberá na špeciálnom paneli kabíny pri prechode cez turniket, certifikát prístupu vypadne z hniezda a vstupuje do ruky ochranného pracovníka, ktorý vizuálne kontroluje Identita vlastníka s obrázkom na fotografii, pomenovaná po mene s priezviskom prejsť. Účinnosť ochrany tohto systému je vyššia ako prvá. Zároveň je strata povolenia vylúčená, jeho odpočúvanie a falošné. Okrem toho existuje rezerva na zlepšenie účinnosti ochrany zvýšením počtu kontrolovaných parametrov. Hlavné zaťaženie kontroly v rovnakom čase však spadá na osobu a je známy, môže byť nesprávny.

Zvýšené parametre zahŕňajú biometrické metódy autentifikácie.

Biometrické technológie

Biometrické technológie sú identifikáciou osoby na jedinečných inherentných biologických značkách.

K dnešnému dňu sú systémy biometrického prístupu najspoľahlivejšie. Dôležitým faktorom pri zvyšovaní popularity biometrickej ochrany je jednoduchosť ich operácie, takže sa stanú dostupnými pre domácich užívateľov.

Obr. 5.2.Štatistika

Odtlačky prstov

Ľudská identifikácia odtlačkov prstov je najbežnejšou metódou používanou biometrickými systémami ochrany informácií. Dnes existujú tri technológie na odstránenie odtlačkov prstov. Prvým z nich je použitie optických skenerov. Zásada prevádzky týchto zariadení je takmer identický so zásadami prevádzky konvenčných skenerov. Hlavnou výhodou optických skenerov je ich lacnosť. Nevýhody zahŕňajú skutočnosť, že je to veľmi rozmarné zariadenia, ktoré vyžadujú neustálu starostlivosť. Prach, nečistoty a škrabance môžu odmietnuť priznať k právnemu používateľovi, navyše, odtlačok získaný optickým skenerom je veľmi závislý od stavu pokožky. Tuk alebo, naopak, suché a určite popraskané koža môže spôsobiť rozmazanie obrazu a nemožnosť identifikácie osobnosti.

Druhá technológia je založená na používaní neoptických, ale elektrických skenerov. Jeho podstata je nasledovná. Užívateľ aplikuje prst na špeciálnu dosku, ktorá je

je zo silikónového substrátu obsahujúceho 90 tisíc kondenzátorových dosiek s krokom čítania 500 TDD. Ukazuje sa na zvláštny kondenzátor. Jedna doska je povrch snímača, druhý je prstom človeka. A pretože potenciál elektrického poľa vo vnútri kondenzátora závisí od vzdialenosti medzi doskami, mapa tohto poľa opakuje papilárnu postavu prsta.

Elektrické pole sa meria a získané údaje sa transformujú na osemblo rastrový obraz. Výhody tejto technológie zahŕňajú veľmi vysokú presnosť získaného odtlačku prsta, nezávisle od stavu kože používateľa.

Systém bude fungovať dokonale, aj keď je prstom osoby vítané. Okrem toho má samotné zariadenie malé veľkosti, čo mu umožňuje používať na mnohých miestach. Ale je tu

elektrický skener a nevýhody. Po prvé, výroba senzora obsahujúcej 90 tisíc kondenzátorových dosiek je dosť drahá. Po druhé, kremíkový kryštál, ktorý je základom skenovania

ra, vyžaduje hermetickú škrupinu. A to ukladá dodatočné obmedzenia týkajúce sa podmienok uplatňovania systému, najmä na vonkajšom prostredí, prítomnosť vibrácií a otrasov. Po tretie, odmietnutie práce v prítomnosti silného elektromagnetického žiarenia.

Tretia technológia identifikácie technológií pre odtlačky prstov je taktiky, vyvinutý systémom WHO Vision Systems. V týchto skeneroch sa používa špeciálny polymérový materiál, citlivý na rozdiel elektrického poľa medzi hrebeňmi a dutinami kože. To znamená, že zásada prevádzky tacidileenských zariadení je rovnaká ako elektrické skenery, ale majú niekoľko výhod. Prvým z nich je náklady na výrobu polymérového snímača stoviek krát menej ako ceny kremíka.

Druhou je nedostatok krehkej základne poskytuje vysokú pevnosť povrchu skenera a všetkých zariadení. Tretím je miniatúrne rozmery snímača. V skutočnosti, na získanie tlače, je potrebná iba tanier, rovná sa ploche vankúša prsta a hrúbku len 0,075 mm. Na tento účel musíte pridať malú elektronickú plnku. Výsledný senzor je taký malý, že je možné vložiť do takmer akéhokoľvek počítačového zariadenia bez poškodenia.

Oči

Ľudské oko má pre každú osobu dve jedinečné charakteristiky. Toto je sietnica a plášť dúhy. Prvý pre stavebné biometrické bezpečnostné systémy sa používajú na dlhú dobu. V týchto systémoch sa skener určuje buď vzor krvných ciev na drevej doske, alebo odráža a absorbuje charakteristiky retinálneho retinálu. Obe tieto technológie sa považujú za najspoľahlivejšie medzi biometrickými. Retina nie je nemožná falošná, nemôže byť fotografovaná ani odstrániť niekde ako odtlačok prsta. Pravdivé, nedostatky v systémoch pracujúcich s sietnicou, viac ako dosť.

Po prvé, je to vysoké náklady na skenery a ich veľké rozmery.

Po druhé, dlhá doba analýza výsledného obrazu (aspoň jednu minútu). Po tretie, - nepríjemný postup skenovania. Faktom je, že užívateľ sa musí počas tohto procesu pozrieť na konkrétny bod. Okrem toho sa skenovanie vykonáva s pomocou infračerveného lúča, pretože to, čo človek zažíva bolestivé pocity. A nakoniec, štvrté, je významným zhoršením kvality obrazu v niektorých chorobách, napríklad keď katarakty. A to znamená, že ľudia

so postihnutým vide nebude môcť túto technológiu používať.

Nevýhody identifikácie osoby na oko sietnice viedlo k tomu, že táto technológia je zle vhodná na použitie v systémoch ochrany informácií. Preto dostala najväčšiu distribúciu v systémoch prístupu k tajným vedeckým a vojenským zariadením.

Iným spôsobom sa veci zaoberajú systémami, ktoré používajú ožarovaný škrupina na identifikáciu ožarovania. Pre ich prácu len špeciálne softvér a fotoaparát. Zásada prevádzky takýchto systémov je veľmi jednoduchá. Fotoaparát odstraňuje tvár človeka.

Program z výsledného obrázka posiela plášť dúhy. Potom sa podľa špecifického algoritmu vybuduje digitálny kód, ktorý sa vykonáva identifikáciou. Táto metóda má rad výhod. Najprv, malá cena. Po druhé, voľné videnie neinterferuje s skenovaním a kódovaním parametrov. Po tretie, fotoaparát nespôsobí používateľom žiadne nepríjemné pocity.

Tvár

K dnešnému dňu existujú dva biometrické technológie, ktoré používajú jeho tvár, aby identifikovali osobu. Prvý prezentuje špeciálny softvér, ktorý dostane obrázok z webovej kamery a spracováva. Na tvári sa nachádzajú samostatné predmety (obočie, oči, nos, pery), pre každý z nich sú vypočítané parametre, plne určujúce ho. Zároveň, mnoho moderné systémy Vybudovať trojrozmerný obraz osoby. To je nevyhnutné, aby bola identifikácia možné, napríklad pri nakláňaní hlavy a otočte sa na malý uhol. Dôstojnosť takýchto systémov je jedna vec - to je cena. Koniec koncov, je potrebný len špeciálny softvér a webová kamera, ktorá sa už stala obvyklým atribútom mnohých počítačov. Nedostatky identifikácie osoby vo forme tváre sú oveľa viac. Najdôležitejším mínus je nízka presnosť. Osoba počas identifikácie nemusí byť tak otáčaním hlavy, alebo jeho tvár môže mať tento výraz, ktorý je uložený v databáze. Okrem toho systém bude s najväčšou pravdepodobnosťou odmietnuť prístup k žene, ktorá nie je ako obvykle, napríklad, zmenu obočie. Stále si môžete pamätať na dvojčiat, ktorých forma je takmer identická.

Druhá technológia založená na ľudskej identifikácii jeho tvárou využíva termogram. Faktom je, že tepna osoby, ktorá je dosť veľa na tvári, prideliť teplo. Preto fotografoval užívateľa so špeciálnou infračervenou komorou, systém prijíma "mapu" usporiadania tepien, ktorá sa nazýva termogram. Každá osoba, ktorá je iná. Aj jednorazové dvojčatá artérie sa nachádza odlišne. A preto je spoľahlivosť tejto metódy dostatočne

šťava. Bohužiaľ, nedávno sa objavil a ešte nemá veľa šírky.

Dlaň

Ako v predchádzajúcom prípade existujú dva spôsoby, ako identifikovať osobu podľa dlaň. Prvá formu používa jeho formu. Základom systému je špeciálne zariadenie. Skladá sa z komory a niekoľkých zvýrazňujúcich diód. Hlavnou úlohou tohto zariadenia je vybudovať trojrozmerný obraz dlane, ktorý sa potom porovnáva s referenčnými údajmi. Spoľahlivosť tejto metódy identifikácie je dosť veľká. To je len zariadenie skenovanie dlane, skôr krehké zariadenie. A preto sú podmienky jeho používania obmedzené.

Druhá biometrická technológia s použitím dlane osoby používa termogram na identifikáciu. Všeobecne platí, že táto metóda je plne identická s definíciou používateľa

na termograme tváre, takže jeho výhody a nevýhody sú presné

rovnaký.

Dynamické charakteristiky

Dynamické parametre sú charakteristiky správania, to znamená, že tie, ktoré sú postavené na vlastnostiach charakteristických pre podvedomie počas reprodukcie akejkoľvek akcie. V biometrických systémoch sa najčastejšie používa hlas, rukopis a rukopise.

Hlavné výhody systémov identifikovaných hlasov ľudí sú nízke ceny a pohodlie pre používateľov aj správcov. To si vyžaduje špeciálny softvér a mikrofón pripojený k počítaču. Nevýhody biometrických systémov s použitím hlasu by mali najprv zahŕňať skôr nízku spoľahlivosť. Faktom je, že s použitím moderných vysoko kvalitných zariadení, môžete nahrávať a reprodukovať hlas osoby

a neexistuje žiadna záruka, že systém rozpozná falošný. Okrem toho, že chlad môže mierne zmeniť hlas používateľa, v dôsledku čoho bude odmietnutý prístup.

Osobný podpis pre identifikáciu osoby sa používa mnoho storočí. Prvé počítačové systémy, ktoré tento parameter používajú jednoducho porovnávali výsledný obraz.

so štandardom. Ale, bohužiaľ, tento spôsob identifikácie je veľmi nespoľahlivý. Ak je to žiaduce, útočník môže byť vyškolený a ľahko falošný takmer akýkoľvek podpis. Preto moderné systémy jednoducho nevyrovnávajú dva obrázky, ale tiež merať dynamické charakteristiky písania (čas podpisu, dynamiku tlaku na povrchu atď.). Samozrejme, to vyžaduje špeciálne vybavenie. Vo väčšine prípadov je počítač spojený s dotykovým povrchom, podobne ako grafická tableta. Ale špeciálne "gombíky" dobytie, schopné merať stupeň tlaku počas "písmen" a iných parametrov. Hlavnou výhodou senzorických povrchov je minimálne obsadené miesto, čo výrazne rozširuje rozsah pôsobnosti biometrických systémov tejto triedy.

Najbežnejším spôsobom identifikácie osoby pomocou dynamických charakteristík je rukopise. Faktom je, že každá osoba vo svojej vlastnej ceste vytočí text na klávesnici.

Preto, podľa niektorých charakteristík, môžete identifikovať používateľa pomerne vysokou presnosťou. Výhody takýchto systémov sú zrejmé. Po prvé, žiadne ďalšie potreby vybavenia. Po druhé, identifikácia je pre užívateľa veľmi vhodná: vstupuje do bežného hesla av skutočnosti systém definuje presne, či má právo na prístup k počítaču

informácie. Hlavnou nevýhodou používania rukopisu klávesnice na identifikáciu osobnosti je dočasná zmena v tomto veľmi písaní používateľov pod vplyvom stresových situácií. Čo, zase môže viesť k odmietnutiu prístupu k osobe, ktorá má právo na to.

Treba poznamenať, že situácia na trhu biometrického systému sa veľmi rýchlo líši. Neustále sa objavujú nové, spoľahlivejšie a častejšie a lacnejšie technológie.

Zlepšenie kontrolného bodu sa v súčasnosti vykonáva v smere zlepšenia konštrukcie preskakovania identity, zaznamenaním hodnôt kódov hesiel.

Fyzická bariéra ochranného obvodu umiestnená okolo obvodu chránenej zóny je dodávaná s bezpečnostným alarmom.

V súčasnosti sa počet podnikov uvoľní elektronické systémy Na ochranu verejných a súkromných zariadení z neoprávnených osôb v nich. Môžete zaručiť efektívnosť bezpečnostného poplachového systému len vtedy, ak je zabezpečená spoľahlivosť všetkých jeho zložiek a ich konzistentné fungovanie. Súčasne, typ senzora, spôsob varovania alebo kontroly, hluk imunity, ako aj odpoveď na alarm. Miestny zvukový alebo ľahký alarm môže byť nedostatočné, takže miestne bezpečnostné zariadenia sa odporúča pripojiť k špecializovaným prostriedkom. centralizovaná kanceláriaktoré pri prijímaní alarmu odosielajte osobitný program ochrany.

Monitorovať stav snímačov automatický systémNachádza sa v riadiacom centre, alebo bezpečnostnom dôstojníku, ktorý sa nachádza na objekte as svetlom alebo zvukovým signálom, prijíma vhodné opatrenia. V prvom prípade sú lokálne bezpečnostné zariadenia pripojené k stredu prostredníctvom telefónnych liniek a špecializované digitálne zariadenie vykonáva periodický prieskum stavu senzora, automaticky vytáčanie čísla transpondéra umiestneného na chránenom objekte. Pri zadávaní alarmového centra, automatický systém obsahuje výstražný signál.

Signálne senzory sú inštalované na rôznych druhoch plotov, v interiéri, priamo na trezoroch atď.

Pri vývoji komplexného systému na ochranu špecifického objektu sa zohľadňujú jeho špecifiká: vnútorné usporiadanie budovy, okien, vstupných dverí, umiestnenie najdôležitejších technické prostriedky.

Všetky tieto faktory ovplyvňujú výber typu senzorov, ich umiestnenia a definujú množstvo ďalších funkcií tohto systému. Podľa princípu alarmového systému môže byť poplachový systém klasifikovaný takto: \\ t

tradičné (zvyčajné), na základe používania signalizačných a indikačných reťazcov v komplexe s rôznymi kontaktmi (snímače);

ultrazvuk;

Prestávky lúča;

televízia;

Radar;

mikrovlnná rúra;

V procese prideľovania priemyslu nielen predmet vzťahov, ale aj metóda jej regulácie má veľký význam. Celý súbor vzťahov o informáciách (informačné zdroje) sa riadi normami vnútroštátnych právnych predpisov, v tomto prípade Ruskej federácie, normy medzinárodného práva, ako aj dohody RF s inými štátmi, všeobecne, generáciou informačného zákona.

Najhlasovacia forma informácií je znak a predovšetkým písomná forma prezentácie informácií. Preto prvý zákon osobitne určený na otázky informácií - Federálny zákon "Informácie, informatizácia a ochrana informácií", prijatá v roku 1995, predmet svojho nariadenia - zdokumentované informácie, na základe ktorých sa tvoria informačné zdroje rôznych subjektov. Zahraničné právne predpisy, spravidla, rokovania o dokumente ako predmet regulovaných vzťahov.

Predmetom informačného zákona nie je len samotnými informáciami, ale aj procesy súvisiace s jeho získaním (vytvorenie, stiahnutie), spracovanie, skladovanie, prenos, distribúciu atď. Súbor týchto činností súvisiacich s informáciami sa nazýva informatika a vytváranie Podmienky implementácie najnovšie technológie V práci s informáciami - informatizácia. Informácie, informatizácia, komunikačné oznámenia o rôznych typoch sietí a vzťahov, ktoré vznikajú v tejto súvislosti, v súhrnnom účte do predmetovej oblasti informačného práva.

Otázka tejto oblasti práva je ťažšia. V tomto prípade je vhodné hovoriť o metódach a nie o jednej metóde. A vyžaduje vysvetlenie.

Regulačná - všeobecná povinnosť právnych noriem (pravidlá) je zabezpečená viacerými podmienkami. Medzi tieto podmienky:

- Stupeň presnosti predmetnej oblasti (gule) spoločenského života, činností, v ktorých by normy mali konať, dostanú implementáciu;

- Stupeň presnosti, špecifickosť určenia kruhu osôb - subjekty práva, povinné dodržiavať zákonné predpisy - zacielenie noriem;

- Právna registrácia obsahu správania alebo vzťahu subjektov právnych predpisov;

- Metódy, v organizačných podmienkach - mechanizmy, zabezpečenie výkonu vôle predmetu - zákonodarca (tvorca regulačných predpisov), obsah predpisu.

Ak sú prvé dve podmienky poskytnuté v procese určenia predmetu právneho predpisu, zmysluplné vyplnenie noriem práva (predpisov), ako aj spôsoby zabezpečenia vykonávania noriem, priamo súvisia s metódami legálneho Nariadenie.

Je dôležité stanoviť hlavné známky regulácie v informačnej sfére. V tejto súvislosti je potrebné pripomenúť, aký účel sa táto kategória práv vyrieši: \\ t

- Na predpisovanie konať určitým spôsobom v konkrétnej situácii (v situácii právnej skutočnosti) v rámci predmetu vzťahov, vymedzenie pravidiel správania, vzťahy subjektov právnych predpisov;

- Zriadenie organizačných opatrení a štruktúr na zabezpečenie súladu s predpismi (pravidlá);

- Zriadenie štruktúr, ich práv a povinností pôsobiacich v prípadoch porušenia regulačných navrhovaných pravidiel pre správanie zákonov v rámci regulovaného sektora (sektory) vzťahov a plnenie nútených a represívnych opatrení v prípadoch porušenia postupu ustanoveného právny poriadok.

Všetko-permisívna povaha informácií spôsobuje, že pobočka je v zásade, ktorá nie je klasická, ani čistá, aby patrila do žiadnej rodiny jednej pobočky práva na regulačnú metódu. Informácie práva je

pobočka tretej úrovne klasifikácie je priemyselný komplex podľa metód právnych predpisov. Najpresnejšie definované regulačné rozsah - informačné a informačné aktivity, táto časť právneho systému využíva rôzne prostriedky a techniky, ktoré sú obsiahnuté v celom systéme práva. Preto je možné hovoriť o jednej metóde, ale o metódach, ich mnohých a rozmanitosti, dopĺňanie limitov jedného hmotného priemyslu.

Špecifickosť metód informačného zákona je kombináciou ústavnej regulácie, administratívne spôsoby, ako zabezpečiť znaky informačných činností, priťahuje celý arzenál regulačných, kontrolných, nútených, represívnych a stimulačných opatrení v procese zabezpečenia súladu a reakcie Štát pre trestné činy - vysvetľuje problém informačného zákona v systéme práva. Informačné právo je pobočkou, ktorá je v úzkom kontakte a interakcii so všetkými ostatnými pobočkami zákona.

Základná pobočka práva na reguláciu vzťahov týkajúcich sa informačných aktivít - Vzťahy v oblasti komunikácie a komunikácie je administratívne právo, a na tomto základe by sa informácie poskytnuté nezávislému ploche mali pripísať rodine administratívneho práva, čo nie je Vylúčiť svoje vzťahy s inými pobočkami verejného práva. (Trestné, finančné, environmentálne, atď.).

Úvod

informačná kryptálna kyselina

Informácie sú najdôležitejším zdrojom ľudskej spoločnosti. Je vyjadrená v multidimenzionálnom informačnom potenciáli uloženom na území tejto spoločnosti nahromadené v priebehu rokov, to znamená na našej planéte. Všetky zvyšujúce sa objemy rôznych informácií (symbolické, textové, grafické, atď.) A rozšírenie kruhu jeho užívateľov spôsobuje potrebu kontrolovať svoju presnosť, aby sa chránili pred neoprávneným prístupom, skreslením, stratou a kopírovaním, aby sa splnili štát a svet Právne predpisy, ako aj práva autorov informácií.

Vývoj nových informačné technológie A univerzálna informatizácia viedla k tomu, že bezpečnosť informácií sa nielenže stane povinným, je to tiež jedna z charakteristík informačného systému. Existuje pomerne rozsiahla trieda systémov na spracovanie informácií, pričom vývoj zabezpečenia faktor zohráva hlavnú úlohu (napríklad bankové informačné systémy).

Informačný systém sa nazýva súbor vzájomne prepojených nástrojov, ktoré vykonávajú skladovanie a spracovanie informácií, sa týkajú aj informačných a počítačových systémov. V informačnom systéme údaje pochádzajú zo zdroja informácií. Tieto údaje sú uložené alebo prechádzajú niektoré spracovanie v systéme a potom prenášajú spotrebiteľovi.

Bezpečnosť informačný systém Je chápaná ako bezpečnosť systému od náhodného alebo úmyselného zásahu v normálnom procese jeho fungovania, z pokusov o krádež (neoprávnené prijatie) informácií, úprav alebo fyzického zničenia jeho zložiek. Inými slovami, táto schopnosť pôsobiť proti rôznym rušivým účinkom na informačný systém.

Pod hrozbou informácií sa informácie chápu ako udalosti alebo akcie, ktoré môžu viesť k skresleniu, neoprávnenému použitiu alebo dokonca zničiť informačné zdroje riadeného systému, ako aj softvéru a hardvéru.

Človek, ktorý sa snaží prerušiť prácu informačného systému alebo dostávať neoprávnený prístup k informáciám, sa zvyčajne nazýva hacker alebo počítač pirát (hacker).

Vo svojich nezákonných činnostiach zameraných na zvládnutie iných častí sa hackeri snažia nájsť také zdroje dôverných informácií, ktoré by im poskytli najspoľahlivejšie informácie v maximálnych zväzkoch s minimálnymi nákladmi na jeho získanie. S pomocou rôznych trikov a mnohých techník a prostriedkov, ciest a prístupov k takýmto zdrojom. V tomto prípade zdroj informácií znamená materiálny objekt s určitými informáciami, ktoré predstavujú osobitný záujem útočníkov alebo konkurentov.

V súčasnosti zabezpečiť ochranu informácií si vyžaduje nielen vývoj mechanizmov súkromnej ochrany, ale vykonávanie systematického prístupu, ktorý zahŕňa komplex vzájomne prepojených opatrení (použitie osobitného technického a softvéru, organizačné opatrenia, regulačné akty, morálne a etické Opatrenia na opozíciu atď.). Komplexný charakter ochrany vyplýva z komplexných činností votrelcov, ktorí hľadajú akékoľvek prostriedky na získanie dôležitých informácií pre nich.

Dnes je možné argumentovať, že nová moderná technológia sa zrodí - technológia ochrany technológií v počítačových informačných systémoch a dátových sieťach. Implementácia tejto technológie si vyžaduje zvýšenie nákladov a úsilia. To všetko však umožňuje tomu, aby sa predišlo výrazne vyšších stratách a poškodenia, ktoré sa môžu vyskytnúť skutočnou implementáciou hrozieb pre informačný systém a informačné technológie.

Opatrenia na bezpečnosť informácií

Informačná bezpečnosť zdôrazňuje význam informácií v modernej spoločnosti - pochopenie skutočnosti, že informácie sú cenným zdrojom, niečo viac ako jednotlivé dátové prvky. Opatrenia na ochranu informácií na ochranu informácií pred neoprávneným prístupom, zničením, modifikáciami, zverejňovaním a oneskorením v prístupe. Zahŕňa opatrenia na ochranu procesov tvorby údajov, vstupov, spracovania a produkcie. Účelom bezpečnosti informácií je chrániť hodnotu systému, chrániť a zabezpečiť presnosť a integritu informácií a minimalizovať zničenie, ktoré sa môže vyskytnúť, ak sú informácie modifikované alebo zničené. Informačná bezpečnosť vyžaduje účtovanie všetkých udalostí, počas ktorých sa vytvoria informácie, je poskytnutý prístup, prístup alebo sa vzťahuje na

Môžete si vybrať nasledujúce pokyny informačných bezpečnostných opatrení.

Právny

Organizačný

Technický

Právne opatrenia by mali zahŕňať rozvoj pravidiel, ktorým sa ustanovujú zodpovednosť za počítačové zločiny, ochrana autorských práv, zlepšenie trestnej činnosti a občianskoprávnych právnych predpisov, ako aj súdne konanie. Právne opatrenia zahŕňajú aj otázky verejnej kontroly nad vývojármi počítačových systémov a prijatie medzinárodných zmlúv o ich obmedzení, ak ovplyvňujú alebo môžu ovplyvniť vojenské, hospodárske a sociálne aspekty životy krajín, aby sa dohodli

Organizačné opatrenia zahŕňajú ochranu výpočtového centra, starostlivého náboru, odstránenie prípadov vykonávania obzvlášť dôležitých prác len jednou osobou, dostupnosť plánu na obnovenie prevádzkyschopnosti centra, po jeho zlyhaní, organizácie výpočtového centra Služba externou organizáciou alebo osobami, ktoré sú nezaujímajú o skrytí faktov centra, všestrannosti nástrojov ochrany od všetkých používateľov (vrátane vrcholového manažmentu), uloženie zodpovednosti za jednotlivcov, aby sa zabezpečila bezpečnosť centra, výber umiestnenia centra , atď.

Technické opatrenia zahŕňajú ochranu pred neoprávneným prístupom k systému, rezerváciu mimoriadne dôležitých počítačových subsystémov, organizovanie počítačových sietí s možnosťou prerozdeľovania zdrojov v prípade porušenia výkonnosti jednotlivých väzieb, montáž zariadení na detekciu a hasenie požiaru, vody Detekčné zariadenia, prijatie opatrení štrukturálnych ochranných prostriedkov od krádeže, sabota, sabotáže, výbuchov, inštalácie záložných zdrojov napájania, miestnosti vybavenie so zámkami, inštaláciou alarmov a oveľa viac.

Metódy, prostriedky a podmienky poskytovania bezpečnosti informácií

Metódy na zabezpečenie ochrany informácií v podnikoch sú: \\ t

Prekážka je metóda fyzického blokovania útočníkovi na chránené informácie (do zariadenia, dopravcov, atď.)

Kontrola prístupu je metóda ochrany informácií regulovaním používania všetkých zdrojov automatizovaného informačného systému podniku. Kontrola prístupu obsahuje nasledujúce funkcie ochrany:

Identifikácia užívateľov, personálu a zdrojov informačného systému (priradenie každého objektu osobného identifikátora);

Autentifikácia (overovanie) objektu alebo predmetu na identifikátore, ktorý im bol predložený;

Overovanie právomocí (kontrola zhody dňa v týždni, dňom dňom požadovaných zdrojov a postupov ustanovených nariadeniami);

Rozlíšenie a vytvorenie pracovných podmienok v stanovených predpisoch;

Registrácia (protokolovanie) odvolania na chránené objekty a informácie;

Odpoveď (alarm, odstavenie, oneskorenie práce, zlyhanie v dotaze) pri pokuse o neoprávnenú akciu.

Maskovanie je spôsob ochrany informácií v automatizovanom podnikovom informačnom systéme pomocou kryptografického uzavretia.

Nariadenie - metóda ochrany informácií, ktorá vytvára takéto automatizované podmienky spracovania, skladovanie a prenos chránených informácií, v ktorých by sa minimalizovala možnosť neoprávneného prístupu k nemu.

Nútenie - Túto metódu ochrany informácií, v ktorej sú používatelia a personál systému nútený dodržiavať pravidlá spracovania, prevodu a používania chránených informácií podľa hrozby materiálovej, administratívnej alebo trestnej zodpovednosti.

Pohyb - Táto metóda ochrany informácií, ktorá pristúpi používateľov a zamestnancov neporušuje založené pravidlá Vzhľadom na prevládajúce morálne, etické normy.

Nástroje na ochranu informácií

Nástroje na ochranu informácií sú kombináciou inžinierskych a technických, elektrických, elektronických, optických a iných zariadení a zariadení, zariadení a technické systémy, ako aj iné položky použité na riešenie rôznych úloh ochrany informácií vrátane upozornení na únik a bezpečnosť bezpečnosti informácií. Všeobecne platí, že prostriedky na zabezpečenie ochrany informácií z hľadiska prevencie úmyselných akcií v závislosti od spôsobu vykonávania možno rozdeliť do skupín: \\ t

Technické prostriedky

Tie sú odlišné v type zariadenia (mechanické, elektromechanické, elektronické, atď.), Ktorý hardvér rieši úlohy ochrany informácií. BUDÚ PREVÁDZKU FYZIKÁLNEHO PRENOSU, ALEBO V prípade, že prenikanie sa stále konalo, prístup k informáciám, vrátane pomoci jeho zamaskovania.

Na ochranu obvodu informačného systému sa vytvorí:

Bezpečnostné a požiarne poplašné systémy;

Digitálne video monitorovacie systémy;

Systémy riadenia prístupu a kontroly prístupu. Ochrana informácií z jeho úniku technickými komunikačnými kanálmi je zabezpečená nasledujúcimi prostriedkami a činnosťami: \\ t

Použitie tieneného kábla a kladenie drôtov a káblov v tienených štruktúrach;

Inštalácia na vysokofrekvenčných filtroch komunikácie;

Výstavba tienených priestorov ("kapsuly");

Použitie tienených zariadení;

Inštalácia systémov aktívneho puzdra;

Vytváranie kontrolovaných zón.

Výhody technických prostriedkov sú spojené s ich spoľahlivosťou, nezávislosťou od subjektívnych faktorov, vysoko odolných voči modifikácii. Slabé stránky nie sú dostatočná flexibilita, relatívne veľký objem a hmotnosť, vysoké náklady.

Bezpečnostné nástroje sú bezpečnostné zdroje.

Posudzované bezpečnostné metódy sa vykonávajú v praxi prostredníctvom použitia rôznych prostriedkov ochrany, ako je technický, softvér, organizačný, legislatívny a morálny a etický. Je možné zvážiť, že nástroje informačnej bezpečnosti implementujú metódy opísané vyššie, zatiaľ čo rovnaký spôsob môže byť aplikovaný v rôznych prostriedkoch ochrany. Napríklad prekážka prístupu k informáciám môže byť dodaná kódovým zámkom na dverách, bezpečnostný personál, požiadavka na heslo pri vstupe do počítačového systému atď.

Hlavné bezpečnostné nástroje používané na vytvorenie bezpečnostného mechanizmu zahŕňajú nasledovné:

1. Technické prostriedky sú implementované vo forme elektrických, elektromechanických a elektronických zariadení. Celá celková úplnosť technických prostriedkov je rozdelená do hardvéru a fyzického. Pod hardvérovým technickým prostriedkom je obvyklé pochopiť zariadenia, ktoré sú vložené priamo do výpočtových techník alebo zariadení, ktoré sú konjugované s takýmto zariadením podľa štandardného rozhrania.

2. Fyzické prostriedky sú implementované vo forme autonómnych zariadení a systémov. Napríklad zámky na dverách, kde sú umiestnené zariadenia, mriežky na oknách, elektronicky mechanické zabezpečenie alarm.

3. Softvérové \u200b\u200bnástroje sú softvér špeciálne navrhnutý na vykonávanie funkcií ochrany informácií.

4. Organizačné opravné prostriedky sú organizačné a technické a právne činnosti vykonávané v procese vytvárania a prevádzkového výpočtového zariadenia, telekomunikačných zariadení na zabezpečenie ochrany informácií. Organizačné opatrenia pokrývajú všetky štrukturálne prvky vybavenia vo všetkých fázach ich životného cyklu (výstavba priestorov, navrhovanie počítačového informačného systému pre bankové aktivity, inštaláciu a uvedenie do prevádzky zariadení, testovania, prevádzky).

5. Morálne a etické prostriedky ochrany sa vykonávajú vo forme všetkých druhov noriem, ktoré sa tradične vyvinuli alebo zložili ako distribúciu výpočtových zariadení a komunikácie v spoločnosti. Tieto normy sú väčšinou povinné ako legislatívne opatrenia, avšak nedodržanie ich zvyčajne vedie k strate autority a prestíže osoby. Najvýznamnejším príkladom takýchto pravidiel je Kódex profesionálneho správania členov amerických združení USA.

6. Legislatívne opravné prostriedky sú určené legislatívnymi aktmi krajiny, ktoré sa riadia pravidlami používania, spracovania a prenosu informácií obmedzeného prístupu a stanovujú opatrenia zodpovednosti za porušenie týchto pravidiel.

Všetky zvažované nástroje na ochranu môžu byť zvyčajne konvenčne rozdelené na formálne (vykonávanie ochranných funkcií striktne podľa vopred určeného postupu bez priamej ľudskej účasti) a neformálne (sú určené cielenou ľudskou činnosťou alebo regulujú túto činnosť).

Informačná bezpečnosťRovnako ako ochrana informácií, komplexná úloha zameraná na zabezpečenie bezpečnosti implementácie bezpečnostného systému. Problém ochrany informácií je mnohostranné a komplexné a pokrýva niekoľko dôležitých úloh. Problémy informačnej bezpečnosti sú neustále zhoršené procesmi penetrácie do všetkých oblastí spoločnosti pre technické prostriedky spracovania a prenosu údajov a predovšetkým, \\ t výpočtové systémy.

K dnešnému dňu sú formulované tri základné zásady, ktoré by mali poskytnúť bezpečnosť informácií:

integrita údajov - ochrana pred zlyhaním, ktoré vedú k strate informácií, ako aj šité z neoprávneného vytvárania alebo zničenia údajov;

dôvernosť informácií;

Pri vývoji počítačové systémyzlyhanie alebo chyby, ktoré môžu viesť k ťažkým dôsledkom, otázkam počítačová bezpečnosť prioritou. Existuje mnoho opatrení zameraných na zabezpečenie počítačovej bezpečnosti, hlavné z nich sú technické, organizačné a legálne.

Zabezpečenie bezpečnosti informácií je drahé, a to nielen z dôvodu nákladov na nákup alebo inštaláciu ochranných prostriedkov, ale aj z dôvodu skutočnosti, že je ťažké kvalifikovať na určenie hraníc primeranej bezpečnosti a zabezpečiť primeranú údržbu systému pracovného stavu.

Prostriedky šité inštrukcie nemôžu byť dizajn, nákup alebo nastavenie, kým sa nevykonáva príslušná analýza.

Stránka analyzuje bezpečnosť informácií a jeho miesto v národnom bezpečnostnom systéme, sú určené životne dôležitým záujmom v informačnej oblasti a hrozby pre nich. Uvažované otázky informačných vojnových, informačných zbraní, zásad, základných úloh a funkcií bezpečnosti informácií, funkcie Štátny systém Zabezpečiť bezpečnosť informácií, domáce a zahraničné normy v oblasti bezpečnosti informácií. Značná pozornosť sa venuje aj otázkam bezpečnosti práv na právne informácie.

Všeobecné otázky ochrany informácií v automatizovaných systémoch spracovania údajov (ASOD), predmetom a objektmi sú šité informačné informácie, úlohy ochrany informácií v ASODS. Druhy úmyselných bezpečnostných hrozieb a metódy ochrany informácií v ASOD sa uvažujú. Uvažované metódy a prostriedky na potvrdenie pravosti používateľov a vymedzenie ich prístupu počítačové zdroje, Kontrola prístupu k zariadeniu, používanie jednoduchých a dynamických meniacich sa hesiel, metód modifikácie jednoduché heslá, Funkčné metódy.

Základné princípy budovania systému bezpečnosti informácií.

Pri budovaní systému bezpečnostného systému objektu by sa mali riadiť tieto zásady nasledujúcimi zásadami:

Kontinuita procesu zlepšovania a rozvoja systému informačného zabezpečenia, pozostávajúci v odôvodnení a implementácii najzákladnejších metód, metód a spôsobov, ako chrániť informácie, nepretržitú kontrolu, identifikáciu úzkych a slabých miest a potenciálne možné úniku kanálov a neoprávnených prístupových kanálov.

Komplexné využitie celého arzenálu existujúcich ochranných zariadení vo všetkých fázach výroby a spracovania informácií. Zároveň všetky použité finančné prostriedky, metódy a aktivity sú kombinované do jedného, \u200b\u200bholistického mechanizmu - informačného zabezpečenia systému.

Kontrola prevádzkových, aktualizačných a doplnkových ochranných mechanizmov v závislosti od zmeny možných vnútorných a vonkajších hrozieb.

Správna príprava používateľov a dodržiavanie všetkých zavedených pravidiel ochrany utajenia. Bez vykonania tejto požiadavky nemôže žiadny systém zabezpečenia informácií poskytnúť požadovanú úroveň ochrany.

Najdôležitejšou podmienkou na zabezpečenie bezpečnosti je zákonnosť, dostatočnosť, rešpektovanie rovnováhy záujmov jednotlivca a podniku, vzájomná zodpovednosť personálu a riadenia, interakcie s vládnymi orgánmi činnými v trestnom konaní.

10) fázy budovania IB

Štádiá výstavby.

1. Komplexná analýza informačného systému

podnikov na rôznych úrovniach. Analýza rizík.

2. Rozvoj organizačných a administratívnych a administratívnych a

regulačné dokumenty.

3. Školenie, Rozšírené vzdelávanie a

rekvalifikátorov.

4. Ročné precenenie stavu informácií

podniková bezpečnosť

11) brána

Firewally a antivírusové tašky.

Firewall (niekedy nazývaný firewall) pomáha zlepšiť počítačovú bezpečnosť. Obmedzuje informácie prichádzajúce do počítača z iných počítačov, čo vám umožní lepšie ovládať údaje na počítači a poskytovať radu obrannej obrany z počítačovej obrany od ľudí alebo programov (vrátane vírusov a "worms"), ktoré sa neoprávnene snažia o pripojenie k počítaču . Možno považovať za firewall hraničného pošty, ktorý je kontrolovaný informáciami (často nazývaná prevádzka) pochádzajúca z internetu alebo lokálna sieť. Počas tohto testu brána firewall vychýľuje alebo preskočí informácie do počítača v súlade so zavedenými parametrami.

Čo chráni firewall?

Firewall môže:

1. Blokovať počítačové vírusy a prístup "červ" k počítaču.

2. Požiadajte o používateľa o voľbe blokovania alebo povolenia pre určité požiadavky na pripojenie.

3. Ak chcete uchovávať záznamy (BEZPEČNOSTNÝ LOG) - na požiadanie užívateľa - nahrávanie povolených a uzamknutých pokusov o pripojenie k počítaču.

Čo brána firewall neráruje?

On nemôže:

1. Detekovať alebo neutralizovať počítačové vírusy A "červy", ak už narazili na počítač.

3. Blokovať spam alebo neoprávnené poštové zásielky, aby nešli do priečinka prichádzajúceho správ.

Hardvérové \u200b\u200ba softvérové \u200b\u200bfirewally

Hardvérové \u200b\u200bbrány firewall - Samostatné zariadenia, ktoré sú veľmi rýchle, spoľahlivé, ale veľmi drahé, takže sa zvyčajne používajú len na ochranu veľkých počítačových sietí. Pre domácich užívateľov Optimálne firewally zabudované do smerovačov, prepínačov, bezdrôtových prístupových bodov atď. Kombinované routery firewall poskytujú dvojitú ochranu pred útokmi.

Softvér Firewall - Toto je ochranný program. Podľa zásady akcie je podobná hardvérovaniu firewall, ale viac "priateľský" pre používateľa: Má viac pripravených nastavení a často sú programy sprievodcu, ktoré pomáhajú pri zriaďovaní. S ním môžete vyriešiť alebo zakázať prístup k internetu.

Antivírusový program (Antivirus) - akýkoľvek program na detekciu počítačových vírusov, ako aj nežiaducich (platných) programov na všetkých a obnovení infikovaných (modifikovaných) súborov, ako aj pre prevenciu - prevenciu infekcie (modifikácií) súborov alebo operačný systém škodlivý kód.

12) Klasifikácia výpočtových systémov

V závislosti od územnej lokality účastnícke systémy

výpočtové siete môžu byť rozdelené do troch hlavných tried:

globálne siete (WAN - Wide Area Network);

regionálne siete (Man - Metropolitan Area Network);

Miestne siete (LAN - miestna sieť).

Hlavná topológia LAN

Topológia LAN je geometrickým okruhom sieťových uzlov.

Topológia výpočtových sietí môže byť najviac iná, ale

pre miestne výpočtové siete sú typické len tri:

Krúžok

Hviezdicovitý.

Akákoľvek počítačová sieť je možné zobraziť ako celkovosť

Uzol - akékoľvek zariadenie priamo pripojené k

sieťové vysielanie prostredia.

Topológia kruhu Poskytuje pripojenie sieťových uzlov s uzavretou krivkou - kábel vysielacieho média. Výstup jedného sieťového uzla je pripojený k inému vstupu. Informácie o krúžku sa prenášajú z uzla na uzol. Každý medziľahlý uzol medzi vysielačom a prijímačom odovzdáva odoslanú správu. Prijímajúci uzol rozpozná a prijíma iba správy adresované.

Prstencová topológia je ideálna pre siete, ktoré zaberajú relatívne malý priestor. Nemá centrálny uzol, ktorý zvyšuje spoľahlivosť siete. Informačné relé vám umožňuje používať akékoľvek typy káblov ako prenášané médium.

Konzistentná disciplína servisu takejto siete takejto siete znižuje jeho rýchlosť a zlyhanie jedného z uzlov narušuje integritu krúžku a vyžaduje prijatie osobitných opatrení na udržanie cesty prenosovej cesty informácií.

Top topológia - jeden z najjednoduchších. Je spojený s použitím ako prenášané prostredie. koaxiálny kábel. Údaje z prenášajúceho uzla siete sa distribuujú nad autobusom v oboch smeroch. Medziľahlé uzly nepreložia prichádzajúce správy. Informácie vstupuje do všetkých uzlov, ale iba ten, ktorý je adresovaný. Paralelná údržba disciplíny.

To zaisťuje vysokú rýchlosť LAN s topológiou pneumatiky. Sieť sa ľahko zvyšuje a konfiguruje, ako aj prispôsobenie sa rôznym systémom, sieťová topológia sieť je odolná voči možným poruchám jednotlivých uzlov.

Topologické siete pneumatík sú v súčasnosti najbežnejšie. Treba poznamenať, že majú nízku dĺžku a neumožňujú používať rôzne typy káblov v tej istej sieti.

Topológia v tvare hviezdy Je založený na koncepte centrálneho uzla, ku ktorým sú pripojené periférne uzly. Každý periférny uzol má svoj samostatný komunikačný riadok s centrálnym uzlom. Všetky informácie sa prenášajú cez centrálny uzol, ktoré relé, prepínače a trasy informačné toky online.

Hviezdna topológia výrazne zjednodušuje interakciu LAN uzlov navzájom, umožňuje používať jednoduchšie sieťové adaptéry. V rovnakej dobe, výkon LAN s topológiou v tvare hviezdy závisí úplne na centrálnom uzle.

V skutočnosti výpočtové siete Môžu byť použité pokročilejšie topológie, ktoré v niektorých prípadoch predstavujú kombináciu.

Voľba jednej alebo inej topológie je určená oblasťou aplikácie LAN, geografickej polohe jeho uzlov a rozmerov siete ako celku.

Internet- Svetová informačná počítačová sieť, ktorá je zväzom rôznych regionálnych počítačových sietí a počítačov, výmena informácií o verejných telekomunikačných kanáloch (pridelené telefonické analógové a digitálne linky, optické komunikačné kanály a rádiové kanály, vrátane satelitných komunikačných liniek).

Poskytovateľ - poskytovateľ sieťových služieb - osoba alebo organizácia, ktorá poskytuje služby na pripojenie k počítačovým sieťam.

Hostiteľa (z angličtiny. Hostiteľa - "Host Hosting hostí") - Akékoľvek zariadenie, ktoré poskytuje služby zákazníkom-serverové služby v režime servera pre všetky rozhrania a jedinečne definované na týchto rozhraniach. Vo súkromnom prípade je možné pod hostiteľom pochopiť akýkoľvek počítač, server pripojený k miestnej alebo globálnej sieti.

Sieťový protokol - súbor pravidiel a akcií (akcie akcie), ktoré vám umožní pripojiť a vymieňať údaje medzi dvoma a viac na sieťových zariadeniach.

IP adresa (adresa IP, redukcia z angličtiny. Adresa internetového protokolu)- Unikátna sieťová adresa uzla v počítačová sieťVybavený prostredníctvom IP protokolu. Na internete sa vyžaduje globálna jedinečnosť adresy; V prípade operácie v lokálnej sieti sa v sieti vyžaduje jedinečnosť adresy. Vo verzii protokolu IPv4 má IP adresa dĺžka 4 bajtov.

Doménové meno - symbolický názov, ktorý pomáha nájsť adresy internetových serverov.

13) Úlohy peer-to-peer

Magnetometria v najjednoduchšej verzii Ferrozond sa skladá z feromagnetického jadra a dvoch cievok na ňom

Magnetometria v najjednoduchšej verzii Ferrozond sa skladá z feromagnetického jadra a dvoch cievok na ňom Efektívny hľadaný kurz práce

Efektívny hľadaný kurz práce Hlavné charakteristiky a parametre fotodiódy

Hlavné charakteristiky a parametre fotodiódy Ako upraviť PDF (päť aplikácií na zmenu súborov PDF) Ako odstrániť jednotlivé stránky z PDF

Ako upraviť PDF (päť aplikácií na zmenu súborov PDF) Ako odstrániť jednotlivé stránky z PDF Prečo sa okno vystreleného programu dlho rozvíjalo?

Prečo sa okno vystreleného programu dlho rozvíjalo? DXF2TXT - Export a preklad textu od AutoCADu na zobrazenie bodu DWG Traffic v txt

DXF2TXT - Export a preklad textu od AutoCADu na zobrazenie bodu DWG Traffic v txt Čo robiť, ak kurzor myši zmizne

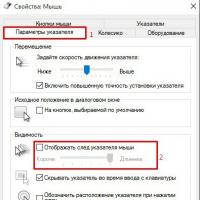

Čo robiť, ak kurzor myši zmizne