Klasifikácia systémov ochrany biometrických informácií. Základy biometrickej identifikácie. Autentifikácia geometrie

Andrei Borzenko

Identifikovať zadržanec,

Polícia bola dosť

Len sa pozrite do jeho očí.

Z novín

Ako počítačové siete vyvíjajú a rozširujú oblasti automatizácie, hodnota informácií sa neustále zvyšuje. Štátne tajomstvo, high-tech know-how, komerčné, právne a lekárske tajomstvá sú čoraz viac dôveryhodnejšie s počítačom, ktorý je zvyčajne spojený s miestnym a firemné siete. Popularita globálna sieť Na jednej strane, na jednej strane otvára obrovské možnosti elektronického obchodu, ale na druhej strane vytvára potrebu spoľahlivejších bezpečnostných nástrojov na ochranu firemných údajov z externého prístupu. V súčasnosti viac a viac spoločností čelí potrebe zabrániť neoprávnenému prístupu k svojim systémom a chrániť transakcie v elektronických podnikoch.

Takmer až do konca 90. rokov, hlavným spôsobom, ako opistiť používateľa, bolo určiť názov siete a heslo. V záujme spravodlivosti treba poznamenať, že takýto prístup naďalej dodržiavajú mnohé inštitúcie a organizácie. Nebezpečenstvo spojené s používaním hesla sú dobre známe: Heslá sú zabudnuté, uložené na nevhodnom mieste, nakoniec ich môžu ukradnúť. Niektorí používatelia napíšte heslo na papieri a tieto záznamy udržiavajú vedľa svojich pracovných staníc. Podľa skupín informačné technológie Mnohé spoločnosti, väčšina hovorov na podporu služby sú spojené s zabudnutými alebo zvýšenými heslami.

Je známe, že systém môže byť podvedený zavedením názvu cudzinca. Na tento účel je potrebné poznať niektoré identifikačné informácie, ktoré majú z hľadiska bezpečnostného systému jedinú osobu. Útočník, ktorý sa dostane zamestnancovi spoločnosti, dostane k dispozícii všetky dostupné zdroje tento užívateľ V súlade so svojimi právomocami a pracovnými povinnosťami. Výsledkom môže byť rôzne nelegálne akcie, od krádeže informácií a končiace s odlevom celého informačného komplexu.

Vývojári tradičných identifikačných zariadení sa už stretli s tým, že štandardné metódy sú do značnej miery zastarané. Problém, najmä, je to, že všeobecne akceptované oddelenie metód monitorovania fyzického prístupu a kontroly prístupu k informáciám je viac neudržitej. Koniec koncov, získať prístup k serveru, niekedy nie je potrebné vstúpiť do miestnosti, kde stojí za to. Dôvodom je komplexná koncepcia distribuovanej výpočty, ktorá kombinuje a klient-server technológie a internet. Ak chcete vyriešiť tento problém vyžaduje radikálne nové metódy založené na novej ideológii. Štúdie ukázali, že škody v prípadoch neoprávneného prístupu k týmto spoločnostiam môže byť milióny dolárov.

Existuje cesta z tejto situácie? Ukazuje sa, že tam je a dlhý čas. Len na prístup k systému, musíte použiť takéto metódy identifikácie, ktoré nefungujú v oddelení od svojho dopravcu. Táto požiadavka zodpovedá biometrickým charakteristikám ľudského tela. Moderné biometrické technológie vám umožňujú identifikovať totožnosť fyziologických a psychologických funkcií. Mimochodom, biometrics je známy ľudstvu veľmi dlhú dobu - staroveký Egypťania používali na identifikáciu rastu.

Základy biometrickej identifikácie

Hlavným cieľom biometrickej identifikácie je vytvoriť takýto registračný systém, ktorý mimoriadne zriedka odmietol prístup k legitímnym užívateľom a zároveň úplne vylúčený neoprávnený vstup do počítačových klenieb informácií. V porovnaní s heslami a kartami poskytuje takýto systém oveľa spoľahlivejšiu ochranu: Koniec koncov, vaše vlastné telo nemôže byť zabudnuté alebo strácať. Biometrické uznanie objektu je založené na porovnaní fyziologických alebo psychologické funkcie Tento objekt s jeho vlastnosťami uloženými v systémovej databáze. Takýto proces je neustále v ľudskom mozgu, ktorý vám umožní naučiť sa napríklad svojich blízkych a odlíšiť ich od cudzincov.

Biometrické technológie môžu byť rozdelené do dvoch veľkých kategórií - fyziologické a psychologické (behaviorálne). V prvom prípade sa takéto príznaky analyzujú ako vlastnosti tváre, štruktúra oka (sietnice alebo IRIS), parametre prstov (papilárnych vedení, reliéf, dĺžka spojov atď.), Palm (jeho Tlčiat alebo topografia), tvar ramena na zápästí alebo tepla. Psychologické charakteristiky sú hlasom osoby, vlastností jeho podpisu, dynamické parametre písmenu a funkcií textového vstupu z klávesnice.

Voľba metódy najvhodnejšia jedným alebo iným spôsobom je ovplyvnená viacerými faktormi. Navrhované technológie sa líšia efektívnosťou a ich náklady vo väčšine prípadov sú priamo úmerné úrovni spoľahlivosti. Používanie špecializovaného zariadenia niekedy zvyšuje náklady na každé pracovisko pre tisíce dolárov.

Fyziologické znaky, napríklad papilárny vzor prsta, geometria dlane alebo výkresu (model) IRIS - to sú neustále fyzické charakteristiky osoby. Tento typ merania (overovanie) je takmer nezmenený, ako aj fyziologické charakteristiky. Charakteristiky správania, napríklad, podpis, hlasové alebo klávesové rukopis, sú ovplyvnené obaja spravované akcie a menej zvládnuteľné psychologické faktory. Vzhľadom k tomu, že charakteristiky behaviorátu sa môžu meniť v priebehu času, musí byť registrovaná biometrická vzorka aktualizovaná zakaždým. Biometrics založená na charakteristikách správania, lacnejšie a predstavuje menšiu hrozbu pre používateľov; Identifikácia identifikácie fyziologických znakov je však presnejšia a poskytuje väčšiu bezpečnosť. V každom prípade obe metódy poskytujú výrazne vyššiu úroveň identifikácie ako heslá alebo karty.

Je dôležité poznamenať, že všetky biometrické prostriedky autentifikácie v jednej forme alebo inom používajú štatistické vlastnosti určitých jednotlivých vlastností. To znamená, že výsledky ich používania sú pravdepodobnostné a časy sa zmenia. Okrem toho, všetky podobné prostriedky nie sú poistené proti chybám o autentifikácii. Existujú dva druhy chýb: falošné zlyhanie (nie sú rozpoznané vaše) a falošné tolerancie (zmeškané niekoho iného). Treba povedať, že táto téma v teórii pravdepodobnosti bola dobre študovaná od vývoja radaru. Účinok chýb na procese autentifikácie sa odhaduje porovnaním stredných pravdepodobností podľa falošného zlyhania a falošnej tolerancie. Ako ukazuje prax, tieto dve pravdepodobnosti sú spojené s inverznou závislosťou, t.j. Pri pokuse o utiahnutie kontroly zvyšuje pravdepodobnosť, že nie je vložiť do systému vlastného systému a naopak. V každom prípade je teda potrebné hľadať nejaký kompromis. Avšak aj najviac pesimistickými odhadmi odborníkov, biometrics vyhrá so všetkými porovnaniami, pretože je oveľa spoľahlivejšie ako iné existujúce metódy Overenie.

Okrem efektívnosti a ceny by spoločnosti mali zohľadňovať aj reakciu zamestnancov pre biometrické činidlá. Ideálny systém by mal byť ľahko použiteľný, rýchly, nenápadný, pohodlný a prijateľný zo sociálneho hľadiska. Avšak, nie je nič ideálne v prírode a každý z rozvinutých technológií len čiastočne zodpovedá celejmu súboru požiadaviek. Ale aj tie najhvaznivejšie a nepopulárne prostriedky (napríklad identifikácia na sietnici, ktorá sa používajú užívatelia, aby sa zabránilo obhajobu očí v každom smere), aby zamestnávateľovi priviedli na nepochybnú výhodu: Preukazujú náležitú pozornosť bezpečnostným otázkam spoločnosti.

Vývoj biometrických zariadení je v niekoľkých smeroch, ale spoločné črty pre nich sú neprekonateľnou úrovňou bezpečnosti, absencia tradičných nedostatkov systémov ochrany hesiel a kariet a vysokou spoľahlivosťou. Úspechy biometrických technológií sú stále spôsobené najmä organizáciami, kde sa vykonávajú v základni objednávky, napríklad na kontrolu prístupu k chráneným zónam alebo identifikácii osôb, ktoré priťahovali pozornosť agentúr presadzovania práva. Zdá sa, že firemní užívatelia ešte neuvedomili potenciálne biometrické príležitosti na plné. Často manažéri spoločností neiskrujú nasadenie biometrických systémov, ktoré sa obávajú, že v dôsledku možných nepresností v meraniach, užívatelia dostanú zlyhania v prístupe, ku ktorému majú práva. Avšak, nové technológie stále prenikajú do firemného trhu. Dnes sú tu desiatky tisíc počítačových miest, archívov, výskumných laboratórií, krvných bánk, bankomaty, vojenských štruktúr, prístupu, ktoré sú monitorované zariadeniami skenovaním jedinečných fyziologických alebo behaviorálnej charakteristiky jednotlivca.

Autentifikačné metódy

Ako viete, autentifikácia znamená autentifikáciu predmetu, ktorá v zásade nielen osoba môže byť, ale aj softvérový proces. Všeobecne povedané, autentifikácia jednotlivcov je možné vďaka prezentácii informácií uložených v rôznych formách. To môže byť:

- heslo, osobné číslo, kryptografický kľúč, adresa počítačovej siete v sieti;

- inteligentná karta elektronický kľúč;

- vzhľad, hlas, obrázok IRIS, odtlačky prstov a iné biometrické užívateľské vlastnosti.

Autentifikácia z neho robí rozumnú a spoľahlivo vymedzujú práva prístupu k informáciám bežné použitie. Na druhej strane však problém zabezpečenia integrity a presnosti týchto informácií vzniká. Užívateľ si musí byť istý, že dostane prístup k informáciám z dôveryhodného zdroja a že tieto informácie neboli zmenené bez príslušných sankcií.

Vyhľadajte jeden "jeden až jeden" zápas (jeden atribút) sa nazýva overenie. Táto metóda sa vyznačuje vysokou rýchlosťou a umiestni minimálne požiadavky výpočtový výkon Počítač. Ale vyhľadávanie "jeden až mnoho" sa nazýva identifikácia. Implementovať takýto algoritmus je zvyčajne nielen zložitý, ale aj drahý. Dnes, biometrické zariadenia používané na overenie a identifikáciu používateľov počítačov na trh a identifikovať používateľov počítačov, ktoré takéto individuálne vlastnosti osoby, ako je odtlačky prstov, tvárové funkcie, plášť dúhy a sietnice, tvar dlaň a hlasové funkcie, prejavy a podpisy . Pri testovaní a skúsenom prevádzke sú systémy umiestnené, ktoré vám umožňujú overiť používateľov na tepelnom poli tváre, výkresu krvných ciev ruky, vôňa tela, teploty pokožky a dokonca vo forme uši.

Akýkoľvek biometrický systém vám umožňuje rozpoznať určitú šablónu a vytvoriť pravosť špecifických fyziologických alebo správacích charakteristík používateľa. Logicky biometrický systém je možné rozdeliť na dva moduly: registračný modul a identifikačný modul. Prvý je zodpovedný za vyučovanie systému na identifikáciu konkrétnej osoby. V etape registračnej fázy, biometrické snímače skenujú potrebné fyziologické alebo behaviorálne charakteristiky osoby a vytvárajú svoje digitálne zastúpenie. Špeciálny modul spracováva túto reprezentáciu, aby sa prideľovali charakteristické vlastnosti a vytvorili kompaktný a expresívny pohľad nazvaný šablónu. Pre obraz tváre môžu byť takéto charakteristické vlastnosti veľkosť a relatívne miesto očí, nosa a úst. Šablóna pre každého používateľa je uložená v databáze biometrického systému.

Identifikačný modul je zodpovedný za ľudské uznanie. V identifikačnej fáze, biometrický senzor odstraňuje vlastnosti osoby, ktorá je potrebné identifikovať a konvertovať tieto vlastnosti do toho istého digitálneho formátu, v ktorom je šablóna uložená. Výsledná šablóna sa porovnáva s uloženým, aby sa zistilo, či tieto šablóny navzájom zodpovedajú.

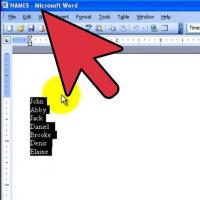

Napríklad v OS Microsoft Windows. Pre autentifikáciu používateľa sú potrebné dva objekty - používateľské meno a heslo. Pri použití v procese autentifikácie odtlačkov prstov je uvedené používateľské meno zadané na registráciu a odtlačok prstov nahrádza heslo (obr. 1). Táto technológia používa používateľské meno ako ukazovateľ Účet Používateľ a overovanie korešpondencie "jeden až jeden" medzi šablónom čítaním pri registrácii a šablóne predtým uloženým na toto používateľské meno. V druhom prípade musí byť konštrukcia odtlačkov prstov zadaná pri registrácii porovnávaná so všetkými sadami uložených vzorov.

Pri výbere metódy overovania má zmysel zohľadniť niekoľko hlavných faktorov:

- hodnota hodnoty;

- náklady na overenie softvéru a hardvéru;

- výkon systému;

- užívateľské vzťahy na aplikované autentifikačné metódy;

- Špecifikácie (účel) chráneného informačného komplexu.

Samozrejme, náklady, a preto by mala byť kvalita a spoľahlivosť autentifikačných nástrojov priamo súvisieť s významom informácií. Okrem toho, zvýšenie výkonu komplexu je zvyčajne sprevádzané jeho vzostupom.

Odtlačky prstov

V posledných rokoch proces identifikácie odtlačkov prstov upozornil na biometrickú technológiu, ktorá je pravdepodobne najrozšírenejšia v budúcnosti. Podľa Gartner Group (http://www.gartnergroup.com), táto technológia dominuje podnikový trh av blízkej budúcej súťaži môžu byť vykonané len technológiou identifikácie IRIS.

Vláda a občianske organizácie po celom svete majú dlhé použité odtlačky prstov ako hlavná metóda identity identity. Okrem toho sú tlačy najpresnejšie, užívateľsky prívetivé a ekonomické biometrické charakteristiky pre použitie v počítačový systém identifikácia. Táto technológia v Spojených štátoch využíva, napríklad vozidlá správ vozidiel, MasterCard, FBI, Tajná služba, Národná bezpečnostná agentúra, Ministerstvo financií a obrany atď. Odstránením potreby hesiel pre používateľov, technológia rozpoznávania odtlačkov prstov znižuje počet odvolaní na podporu služieb a znižuje náklady na správu siete.

Systémy rozpoznávania odtlačkov prstov sú zvyčajne rozdelené na dva typy: pre identifikáciu - AFIS (automatické identifikačné systémy odtlačkov prstov) a overovanie. V prvom prípade sa používajú odtlačky všetkých desiatich prstov. Takéto systémy sú široko používané v súdnictve. Overovacie zariadenia zvyčajne pracujú s informáciami o výtlačkoch jednej, menej často z niekoľkých prstov. Skenovacie zariadenia sú zvyčajne tri typy: optický, ultrazvuk a na základe mikročipov.

Výhody prístupu k odtlačku prstov sa ľahko používa, pohodlie a spoľahlivosť. Sú známe dva základné rozpoznávacie algoritmy odtlačkov prstov: podľa jednotlivých detailov (charakteristické body) a reliéfom celého povrchu prsta. V prvom prípade sa v prvom prípade registruje len niektoré oblasti, ktoré sú jedinečné pre konkrétny odtlačok a určuje ich relatívnu polohu. V druhom prípade je spracovaný obraz celého odtlačku. V moderné systémy Kombinácia týchto dvoch spôsobov sa čoraz viac používa. Tým sa zabráni nedostatkom oboch a zvyšujú presnosť identifikácie. Malý čas trvá paušálny register ľudského odtlačku prstov na optickom skeneri. Tiny CCD kamera vyrobená vo forme samostatného zariadenia alebo zabudovaná do klávesnice, vytvára obraz odtlačku prsta. Potom, s pomocou špeciálnych algoritmov, výsledný obraz je premenený na jedinečný "vzor" - mapu mikrokrokes odtlačok, ktoré sú určené existujúcimi prasklosťami a križovatkami riadkov. Táto šablóna (a nie samotný odtlačok) je potom šifrovaný a zaznamenáva v databáze na autentifikáciu používateľov siete. Jedna šablóna je uložená z niekoľkých desiatok až po stovky mikrokrokov. Zároveň sa užívatelia nemusia starať o nedotknuteľnosť ich súkromia, pretože samotný odtlačok prstov nie je zachovaný a nemožno ho obnoviť na mikročime.

Výhodou ultrazvukového skenovania je schopnosť určiť požadované vlastnosti na špinavých prstoch a dokonca cez tenké gumové rukavice. Stojí za zmienku, že moderné rozpoznávacie systémy nemôžu byť podvedené aj s čerstvo nakrájaných prstov (microchip meria fyzikálne parametre kože). Viac ako 50 rôznych výrobcov sa zaoberá vývojom takýchto systémov.

Pomocou odtlačku prsta na identifikáciu osobnosti je najvhodnejšia zo všetkých biometrických metód. Pravdepodobnosť chyby pri identifikácii užívateľa je v porovnaní s inými biometrickými metódami oveľa menšie. Kvalita uznania odtlačku a možnosť jeho správneho spracovania algoritmu je silne závislá od stavu povrchu prsta a jeho polohy vzhľadom na skenovací prvok. Rôzne systémy bránia rôznym požiadavkám týchto dvoch parametrov. Povaha požiadaviek závisí najmä od použitého algoritmu. Napríklad rozpoznávanie podľa charakteristických bodov poskytuje silnú hladinu hluku so zlým stavom povrchu prsta. Rozpoznanie na celom povrchu je bez tohto nedostatku, ale veľmi presne trvá veľmi presný prst na skenovací prvok. Zariadenie na identifikáciu odtlačkov prstov (skener, obr. 2) nevyžaduje veľa miesta a môže byť namontovaný v indexovom manipulátori (myš) alebo klávesnicu.

Geometria tvár

Identifikácia osoby v osobe v bežnom živote, bez akýchkoľvek pochybností je najčastejším spôsobom rozpoznať. Pokiaľ ide o jeho technickú implementáciu, predstavuje zložitejšie (z matematického hľadiska) úlohu ako rozpoznávanie odtlačkov prstov, a navyše vyžaduje drahšie vybavenie (potrebujete digitálny video alebo fotoaparát a video zachytávacie poplatok). Táto metóda má jednu podstatnú plus: Ak chcete ukladať údaje o jednej vzorovej identifikačnej šablóne, vyžaduje sa nejaká pamäť. A všetko, pretože, ako sa ukázalo, ľudská tvár môže byť "demontovaná" na relatívne malý počet lokalít, nezmenený vo všetkých ľuďoch. Napríklad na výpočet jedinečnej šablóny zodpovedajúcej konkrétnej osobe, trvá len 12 až 40 charakteristických miest.

Fotoaparát je zvyčajne nastavený vo vzdialenosti niekoľkých desiatok centimetrov z objektu. Po prijatí obrazu systém analyzuje rôzne parametre osoby (napríklad vzdialenosť medzi očami a nosom). Väčšina algoritmov umožňuje kompenzovať prítomnosť okuliarov, klobúkov a books v študovanej jednotlivej. Na tento účel sa skenovanie osoby zvyčajne používa v infračervenom rozsahu. Bolo by naivné predpokladať, že takéto systémy dávajú veľmi presný výsledok. Napriek tomu sú v mnohých krajinách pomerne úspešne používané na overenie pokladníkov a používateľov trezorov vkladov.

Geometria ruky

Spolu so systémmi na odhad geometrie tváre existuje zariadenie na rozpoznanie obrysov dlaní rúk. Okrem toho sa odhaduje viac ako 90 rôznych charakteristík, vrátane veľkosti samotného dlane (tri rozmery), dĺžku a šírke prstov, obrysov kĺbov atď. V súčasnosti sa identifikácia užívateľov na geometriu ruka používa v legislatívnych orgánoch, medzinárodných letiskách, nemocniciach, prisťahovaleckých službách atď. Výhody identifikácie geometrie dlane sú porovnateľné s plusy identifikácie na odtlačkoch prstov v problematike spoľahlivosti, hoci zariadenie na čítanie výtlačkov palms má viac miesta.

Iris

Docela spoľahlivé rozpoznávanie poskytuje systémy, ktoré analyzujú vzor IRIS. Faktom je, že táto charakteristika je pomerne stabilná, nemení sa takmer v celom ľudskom živote, imunitný voči znečisteniu a ranym. Všimli sme tiež, že irisy pravého a ľavého oka cez výkres sa výrazne líšia.

Typicky rozlišujú systémy aktívneho a pasívneho rozpoznávania. V systéme prvého typu musí užívateľ konfigurovať samotný fotoaparát presunutím pre presnejšiu montáž. Pasívne systémy sú ľahšie používané, pretože fotoaparát sa automaticky konfiguruje. Vysoká spoľahlivosť tohto zariadenia vám umožňuje aplikovať ho aj v nápravných inštitúciách.

Výhodou skenerov pre IRIS je, že nevyžadujú, aby užívateľ sa zameriaval na účel, pretože vzorka škvŕn na plášti dúhovej rady je na povrchu oka. V skutočnosti môže byť video video skenované aj vo vzdialenosti menšej ako merač, vďaka čomu sú skenery pre IRIS vhodné pre bankomaty.

Retina

Spôsob identifikácie na očiach sietnice dostal praktickú aplikáciu relatívne nedávno - niekde v polovici 50 rokov už prešla 20. storočia. To bolo potom, že sa dokázalo, že aj dvojčatá kreslenie krvných ciev sa sietnica nezhoduje. Aby ste sa mohli zaregistrovať so špeciálnym zariadením, stačí sa pozrieť na oči fotoaparátu menej ako minútu. Počas tejto doby má systém čas na zvýraznenie sietnice a získajte odrazený signál. Ak chcete skenovať sietnicu, infračervené žiarenie s nízkou intenzitou sa používa, nasmerovala cez žiak na krvné cievy na zadnej stene oka. Niekoľko stoviek počiatočných charakteristických bodov sa odlišuje od výsledného signálu, informácie o tom, ktoré sa spriemerujú a uložia do kódovaného súboru. Psychologický faktor by sa mal pripísať predovšetkým nevýhodám takýchto systémov: Nie každý človek sa bude pustiť, aby sa pozrel na neznáme tmavú dieru, kde niečo svieti v oku. Okrem toho je potrebné monitorovať polohu oka vzhľadom na otvor, pretože takéto systémy sú zvyčajne citlivé na nesprávnu orientáciu sietnice. Skenery pre oči sietnice boli široko rozdelené pri organizovaní prístupu k super-tajným systémom, pretože je zaručený jeden z najnižších percent prístupu k registrovaným užívateľom a takmer nulové percento chýb.

Hlas a reč

Mnohé firmy produkujú softvérschopný identifikovať hlasovanie osoby. Odhaduje sa, že parametre, ako je výška tónu, modulácia, intonácia atď. Na rozdiel od uznania vzhľadu, táto metóda nevyžaduje drahé vybavenie - len dosť zvuková karta a mikrofón.

Identifikácia hlasom je pohodlná, ale nie takú spoľahlivú metódu ako iné biometrické metódy. Napríklad sedigovaná osoba môže mať problémy s použitím takýchto systémov. Hlas je vytvorený z kombinácie fyziologických a behaviorálnych faktorov, preto hlavným problémom spojeným s týmto biometrickým prístupom je presnosť identifikácie. V súčasnosti sa identifikácia hlasu používa na kontrolu prístupu k priemerným bezpečnostným priestorom.

Podpis

Ako sa ukázalo, podpis je rovnaký jedinečný atribút osoby, ako aj jeho fyziologické vlastnosti. Okrem toho je to známejšou metódou identifikácie pre každú osobu, pretože na rozdiel od odstránenia odtlačku prstov nie je spojená s trestným sférom. Jedným z sľubných autentifikačných technológií je založená na jedinečnosti biometrických charakteristík pohybu ľudskej ruky počas listu. Typicky sa rozlišujú dva spôsoby spracovania údajov o podpise: jednoduché porovnanie s vzorkou a dynamickým overením. Prvý je veľmi nespoľahlivý, pretože je založený na obvyklom porovnaní zavedeného podpisu s grafickými vzorkami uloženými v databáze. Vzhľadom k tomu, že podpis nemôže byť vždy rovnaký, táto metóda poskytuje veľké percento chýb. Spôsob dynamického overovania vyžaduje oveľa zložitejšie výpočty a umožňuje reálny čas na zaznamenávanie parametrov procesu podpisu, ako je rýchlosť ruky v rôznych častiach, tlakovej sily a trvania rôznych podpisov. To dáva záruky, že podpis nebude ani schopný falošný ani skúsený grafológ, pretože nikto nie je schopný kopírovať správanie slúchadla ako presnosti.

Užívateľ pomocou štandardného digitizéra a rukoväte napodobňuje svoj obvyklý podpis a systém číta parametre pohybu a skontroluje ich s tými, ktoré boli zadané vopred do databázy. Pri prispôsobovaní obrazu s podpisom so štandardom je systém pripájať informácie do upísaného dokumentu, ktorý obsahuje meno používateľa, adresu jej e-mail, pozícia, aktuálny čas Dátum, parametre podpisu obsahujúceho niekoľko desiatok charakteristík dynamiky pohybu (smer, rýchlosť, zrýchlenie) a ďalšie. Tieto údaje sú šifrované, potom je kontrolný súčet vypočítaný pre nich a potom všetko je opäť zašifrované a vytvára takzvaný biometrický štítok. Ak chcete konfigurovať systém, novo registrovaný užívateľ z piatich až desiatich časov vykonáva postup na podpísanie dokumentu, ktorý umožňuje získať spriemerované ukazovatele a interval spoľahlivosti. Prvýkrát bol prvýkrát použitý penop.

Identifikácia na podpise nemožno použiť všade - najmä táto metóda nie je vhodná na obmedzenie prístupu k miestnosti alebo na prístup počítačové siete. Avšak v niektorých oblastiach, napríklad v bankovom sektore, ako aj v priebehu celého, kde sa vydávajú dôležité dokumenty, overenie správnosti podpisu môže byť najefektívnejšia, a čo je najdôležitejšie - ne-tmavý a nerozhodný spôsob . Doteraz nebola finančná komunita v žiadnom zhone, aby prijala automatizované metódy identifikácie podpisu pre kreditné karty a overovanie žiadosti, pretože podpisy sú stále príliš ľahko falošné. Tým sa zabráni zavedeniu identifikácie totožnosti na podpise na high-tech bezpečnostné systémy.

Perspektívy

Chcel by som si všimnúť, že najväčšia účinnosť ochrany poskytuje systémy, v ktorých sú biometrické systémy kombinované s iným autentifikačným hardvérom, ako sú čipové karty. Kombinácia rôznych metód biometrickej a hardvérovej autentifikácie, môžete získať veľmi spoľahlivý systém ochrany (ktorý je nepriamo potvrdený veľkým záujmom, ktorý prejavuje popredných výrobcov na tieto technológie).

Všimnite si, že inteligentné karty tvoria jeden z najväčších a najvýraznejších segmentov trhu s elektronickými produktmi pre používateľov. Podľa dataquest (http://www.dataquest.com), do budúceho roka predaje inteligentných kariet prekročí pol miliardy dolárov. Použitie inteligentných kariet vyžaduje prítomnosť zariadenia špeciálneho čitateľa (terminálu) pripojeného k počítaču, ktorý eliminuje potrebu zapojiť používateľa v procese interakcie mapy a autentifikačného servera. Vlastne Smart Card poskytuje dve úrovne autentifikácie. Aby systém zarobil systém, musí užívateľ vložiť inteligentnú kartu do čitateľa a potom správne zadať osobnú kartu identifikačné číslo. Na ruský trh Komplexné riešenia, ktoré kombinujú identifikáciu odtlačkov prstov a používanie inteligentných kariet (obr. 3) ponuka, napríklad Compaq (http://www.compaq.ru) a Fujitsu-Siemens (http: //www.fujitsu-siemens .ru ).

|

Obr. 3. Kombinovaný systém s skenerom a čipovou kartou. |

Okrem veľkých počítačové spoločnostiAko napríklad Fujitsu-Siemens, Motorola, Sony, Unisys, rozvoj biometrických technológií je v súčasnosti zapojený do prevažne malých súkromných spoločností, ktoré sa zlúčili do biometrického konzorcia - biometrické konzorcium (http://www.biometrics.org). Jedným z najviac povzbudzujúcich dôkazov, že biometria konečne prúdi do hlavného prúdu IT priemyslu, je vytvoriť rozhranie BIOAPI Application Programming Interface (Biometrics API). Tento vývoj má konzorcium výrobcov vytvorených v roku 1998 spoločnosťou Compaq Corporations, IBM, Identionátor technológie, Microsoft, Miros a Novell, konkrétne vyvinúť štandardizovanú špecifikáciu podporujúce existujúce biometrické technológie, ktoré by mohli byť implementované v operačných systémoch a aplikovaný softvér. Bioapi Consortium dnes zahŕňa 78 veľkých verejných a súkromných spoločností.

Teraz firemných klientov Môže používať biometrické výrobky v rámci štandardného počítača a sieťové technológie, Vyhnutie sa, teda významný materiál a čas strávený na integrácii všetkých zložiek systému. Štandardné API sú prístup k širokej škále biometrických zariadení a softvérové \u200b\u200bproduktyA tiež vám umožní zdieľať produkty viacerých dodávateľov.

V tomto roku vláda USA už oznámila implementáciu otvorenej normy BIOAPI vo vládnych agentúrach. Inovácie sa odvolávajú na prvé miesto amerického ministerstva obrany, kde pre niekoľko miliónov vojenských a civilných zamestnancov má zaviesť nové karty Smart karty, ktoré uchovávajú odtlačky prstov a podpis vlastníka.

Podľa niekoľkých analytikov, biometrické technológie sa dostatočne vyvíjajú, zatiaľ čo pomerne pomaly, ale nie ďaleko času, keď nielen na pracovnej ploche a prenosných počítačoch, ale aj mobilné telefóny budú bez takýchto autentifikačných nástrojov nemysliteľné. Veľké očakávania sú spojené s podporou sľubných biometrických technológií. operačný systém Microsoft Windows.

Koncepcia "biometrie" pokrýva komplex rôznych metód a technológií, ktoré vám umožnia identifikovať osobu svojimi biologickými parametrami. Biometrický je založený na skutočnosti, že každá osoba má individuálny súbor fyziologických, psychosomatických, osobných a iných charakteristík. Napríklad fyziologické parametre zahŕňajú papilárne vzory prstov, obraz IRIS, a tak ďalej.

S výskytom počítačové vybavenie Zdá sa, že zariadenia môžu spoľahlivo spracovať biometrické údaje v takmer reálnom čase pomocou špeciálnych algoritmov. Toto slúžilo vo vývoji biometrických technológií. Nedávno sa ich rozsah neustále rozširuje. Na obr. 1 predstavuje niektoré oblasti biometrie.

Biometrické parametre

Biometrická identifikácia (BI) môže použiť rôzne parametre, ktoré možno rozdeliť na 2 typy: statické a dynamické (obr. 2).

Statické parametre určujú "materiálne" charakteristiky osoby ako fyzického objektu s určitou formou, vážením, objemom atď. Tieto parametre sa vôbec nezmenia alebo sa menia len málo v závislosti od veku osoby (toto pravidlo môže porušiť len v detstve). Avšak, nie všetky statické parametre sa môžu použiť, keď sa musí vykonať ľudská identifikácia (napríklad v systémoch riadenia prístupu). Analýza DNA si samozrejme vyžaduje dosť významné časové náklady a je nepravdepodobné, že v blízkej budúcnosti bude široko zapojená do systémov riadenia prístupu.

Dynamické parametre vo väčšej miere opisujú behaviorálne alebo psychosomatické charakteristiky osoby. Tieto parametre sa môžu značne líšiť v závislosti od veku a meniacimi sa externými a vnútornými faktormi (zdravotné porušenie atď.). Existujú však oblasti použitia, v ktorých je použitie dynamických parametrov veľmi relevantné, napríklad pri vykonávaní grafologických vyšetrení alebo identifikovať osobu hlasom.

Výhody, nevýhody a vlastnosti bi v AKUD

V súčasnosti sa statické parametre používajú v ohromnej väčšine biometrických prístupových systémov. Z toho, najbežnejší parameter sú odtlačky prstov.

Hlavné výhody použitia BI v SKUD (v porovnaní s prístupovými kľúčmi alebo blízkosť) sú:

- Ťažkosti s falošným identifikačným parametrom;

- neschopnosť stratiť identifikátor;

- nemožnosť prenosu identifikátora inej osobe.

Najefektívnejšie uvedené výhody sa používajú v organizácii založenej na systéme biometrickej kontroly prístupu dodatočnej úrovne bezpečnosti, t.j. Pri použití takýchto systémov spolu s prístupovými klávesmi alebo bezdotykovými kartami.

Spolu s popísanými výhodami existujú určité obmedzenia používania biometrických systémov spojených s "nepresnosťou" alebo "rozmazaním" biometrických parametrov. Ak pri použití karty proxy, stačí skontrolovať 2 digitálny kód na úplnú identitu, potom pri porovnávaní meraného biometrického parametra s referenčnou hodnotou je potrebné použiť špeciálne, celkom komplexné algoritmy korelačná analýza A fuzzy ("fuzzy") logika. Je to spôsobené tým, že pri opätovnom čítaní odtlačkov prstov alebo tváre, skener nikdy nedostane dve úplne identické obrázky. Na vyriešenie tohto problému sa namiesto naskenovaných obrázkov používajú špeciálne digitálne modely alebo vzory.

Bi BI má teda vždy šancu na chyby dvoch hlavných druhov:

- falošný prístup k prístupu (FRR - Falošný faktor remiencie), keď SCORD nerozpoznáva (nenechajte si ujsť) osoba, ktorá je registrovaná v systéme,

- fALSE IDENTIFIKÁCIA (Ďaleko - Falošná sadzba akceptácie) Keď Scut "zamieňa" ľudí, chýba osoba, ktorá nie je registrovaná v systéme, to znamená, že ho uznáva ako "jeho".

Situácia je komplikovaná skutočnosťou, že tieto dva typy chýb sú vzájomne závislé. Pri zlepšovaní vzdialeného parametra sa parameter FRR automaticky zhorší. Inými slovami, tým dôkladnejšie sa systém snaží rozpoznať, aby nezmeškali zamestnanca "niekoho iného", tým väčšia je pravdepodobnosť, že "nerozpozná" ich "(to znamená registrovaný) zamestnanca. Preto sa v praxi vždy uskutočňuje určitý kompromis medzi Ďalekým a FRR koeficientmi.

Okrem faktorov chýb identifikácie je dôležitým parametrom pre odhad efektívnosti biometrických systémov identifikačným sadzbou. To je dôležité napríklad na absolvovaní podnikov, keď veľký počet zamestnancov prechádza systémom v krátkom časovom období. Čas odozvy závisí od mnohých faktorov: metóda identifikácie, zložitosť šablóny, počet zamestnancov v referenčnej databáze atď. Je zrejmé, že čas odozvy tiež koreluje so spoľahlivosťou identifikácie - viac "dôkladne" identifikačný algoritmus, systém trávi čas na tomto postupe.

Štruktúra biometrickej šmyku

Štruktúra systému biometrického prístupu obsahuje nasledujúce hlavné prvky a funkcie:

- zariadenie na čítanie - skenuje biometrický parameter;

- miestna základňa biometrických parametrov - obsahuje biometrické vzory používané na identifikáciu;

- identifikačný blok - implementuje algoritmus sekvenčného porovnania čítania šablóny so šablónmi uloženými v miestna základňa (Porovnanie princíp "1: n");

- miestna základňa štandardných tlačidiel - obsahuje kódy kariet proximity, kódové kódy PIN používané pri výbere šablóny na overenie;

- overovacia jednotka - implementuje porovnanie šablóny prečítania s danou referenčnou šablónou, voliteľnou na lokálnej základni štandardných kľúčov (porovnanie "1: 1");

- informačné rozhrania RS-485, Ethernet, USB - na výmenu informácií;

- signálne rozhrania - Poskytnite príjem signálov z senzorov kontaktov dverí, tlačidiel "výstup";

- výkonné orgány - relé, poskytovanie kontroly elektromechanických zámkov atď.

Štruktúrne je opísaná štruktúra rôzne cesty. Pri zapustení čítačky odtlačkov prstov v paneli notebooku, úloha zostávajúcich prvkov vykonáva "železo" a počítačový softvér. Často sa v praxi používajú distribuované systémy s biometrickou čítačkou, inštalované na hranici prístupovej zóny, zatiaľ čo zostávajúce prvky sú umiestnené vo vnútri tejto chránenej zóny. Riešenia sú rovnako rozšírené, kde sú všetky prvky biometrického systému vytvorené ako jeden modul - biometrický prístupový regulátor.

C2000-Bioaccess-F18 Controller v ISO ORION

Pre vývoj softvéru ISO ORO "ORION" bol program programu Orion Pro súčasťou podpory biologického regulátora C2000-Bioaccess-F18 (obr. 3).

Tento regulátor je určený na kontrolu prístupu s identifikáciou indexu prstov. Je vybavený optickým čítačkou na skenovanie prsta, poskytuje skladovanie v lokálnej databáze 2500 šablón na identifikáciu, zatiaľ čo čas identifikácie nepresahuje 1 s. Hodnoty koeficientov s účinnosťou rozpoznávania rozpoznávania sú približne 1% a 0,001%. Regulátor môže byť pripojený k ISO "Orion" dvoma spôsobmi: podľa informačného rozhrania RS-485 a ethernetom (obr. 4).

Schopnosť pripojiť regulátor ethernetové siete Umožňuje v prítomnosti "chránených" lokálna sieťBez dodatočných nákladov na prepojenia káblových komunikácií organizujú biometrickú identifikáciu. Takýto systém možno ľahko distribuovať na budove alebo komplexu budov v súlade s topológiou lokálnej siete. V rovnakom čase, ak je to potrebné, možnosť pripojenia biometrického regulátora na zvýraznenej diaľnici RS-485.

Zabudovaný regulátor relé poskytuje kontrolu elektromechanického zámku a Lilac, okrem toho sú vstupy na pripojenie senzora dverí a výstupného tlačidla. Nali v regulátore klávesnice a vstavaná čítačka Smart Card umožňuje zabezpečiť prevádzku SCD v režimoch overovania pomocou rôznych kombinácií parametrov prístupu, ako napríklad "Card + prst", "kód + prst". V týchto režimoch regulátor neporovnáva s odtlačkom cez celú lokálnu databázu a porovnáva veril, ktorý sa porovnáva s jedinou šablónou, ktorá je viazaná na kód prístupu karty alebo PIN kód.

C2000-Bioaccess-F18 regulátor je teda kompletným riešením pre monitorovanie a riadenie prístupu v oblasti s jedným dverami. Tento regulátor je najúčinnejší môže byť použitý v prístupových oblastiach budovy so zvýšenými bezpečnostnými požiadavkami: bankové zásoby, špeciálne orgány, zvýšené priestory utajenia atď.

Postupy a scenáre v ISO "Orion" s C2000-Bioaccess-F18 Controller

Ak chcete zaregistrovať nového používateľa v poskytovanom regulátore Špeciálny režim Registrácia odtlačkov prstov. Zároveň je potrebná trojnásobná skenovanie prstov na zvýšenie spoľahlivosti, s tým výsledkom, že regulátor generuje digitálny vzor. Veľkosť jednej šablóny je asi 500 bajtov.

Všetky šablóny odtlačkov prstov (biometrické klávesy), ako aj konvenčné kľúče, sú uložené v centrálnej databáze ISO ORION. Pri konfigurácii prístupových úrovní správcom systému, každý regulátor "je pripojený" na špecifickú úroveň prístupu, a teda vo svojom lokálnom (vstavanom), databáza šablón odtlačkov prstov následne zaznamenajú šablóny iba tých zamestnancov, ktorí majú primeranú úroveň prístupu.

Ak jedna úroveň prístupu zodpovedá niekoľkým prístupovým zónam, potom je potrebné zaregistrovať sa so všetkými regulátormi s takýmto prístupovým úrovňou. Ak chcete vyriešiť také úlohy (registrácia, aktualizácie alebo odstránenie používateľov), provincia Orion Pro poskytuje možnosť automatického výmeny informácií o všetkých regulátoroch zahrnutých v konkrétnej úrovni prístupu.

Štandardný scenár Správa SCHUD v ISO Orion s biometrickými regulátormi je nasledovná:

- samostatný biometrický regulátor sa prideľuje na registráciu zamestnancov (môže byť inštalovaný napríklad v oddelení rámčeka v teréne);

- po úspešnom prechode registračného postupu je vzor odtlačkov prstov (biometrický kľúč) registrovaného zamestnanca automaticky uložený v centrálnej databáze systému;

- administrátor databázy poskytuje zamestnancovi (to znamená jeho biometrické kľúčové) osobitné prístupové práva a systém "viaže" kľúč k určeným úrovniam prístupu;

- systém analyzuje úroveň prístupu biometrického kľúča a automaticky zaznamená tento kľúč (digitálny vzor odtlačkov prstov) všetkým radičom, ktoré ovládajú dvere zahrnuté do zadanej úrovne prístupu.

Keď vymažete zamestnanca (napríklad pri prepustení), stačí na odstránenie svojho biometrického kľúča z administrátora databázy a systém automaticky odstráni tento biometrický kľúč od všetkých regulátorov tejto úrovne prístupu.

Tento prístup je pohodlný a spravodlivo univerzálny, ktorý vám umožní úspešne používať v takmer všetkých organizáciách.

Vývoj systému riadenia prístupu v ISO "Orion" teda v dôsledku použitia biometrickej identifikácie na základe regulátora C2000-Bioaccess-F18 rozširuje funkčnosť Autonómne SCS a integrovaný systém ako celok, ktorý vám umožní implementovať zvýšené bezpečnostné požiadavky alebo v prípade potreby odmietnuť používať prístupové kľúče a bezdotykové karty.

Tento článok do určitej miery je pokračovanie a v určitom druhu. Tu poviem o základoch budovania akéhokoľvek biometrického systému a o tom, čo zostalo za posledným zoznamom ruky, ale bolo diskutované v komentároch. Dôraz sa netýka samotných biometrických systémov, ale na ich zásadách a oblasti činnosti.

Tí, ktorí nečítali článok, alebo už zabudli - odporúčam vám sledovať, čo ďaleko a FRR sú, pretože tieto koncepty sa tu použijú.

Všeobecné koncepty

Akákoľvek autentifikácia človeka je založená na troch tradičných princípoch:1) Nehnuteľnosť. Vlastnosť môže zahŕňať preskočiť, plastovú kartu, kľúčové alebo všeobecné dokumenty dokumentov.

2) Podľa vedomostí. Znalosti zahŕňajú heslá, kódy alebo informácie (napríklad rodné meno matky).

3) Podľa biometrických charakteristík. Prečítajte si viac o tom, aké biometrické charakteristiky prichádzajú v predchádzajúcom článku.

Tieto tri princípy môžu byť použité individuálne a použité v skupinách. Táto metodika tiež vytvára dva hlavné smery biometrie.

Overovanie

Overenie sa nazýva potvrdenie osobnosti osoby prostredníctvom biometrického znaku, kde primárna autentifikácia prešla podľa jednej z prvých dvoch uvedených metód. Najjednoduchší overovateľ môže byť nazývaný hraničný stráž, ktorý vytvára overenie vašej tváre svojím pasom. Overenie znamená výrazne väčšiu spoľahlivosť systému. Pravdepodobnosť, že systém bude chýbať porušovateľ, ktorý nepoužíva náradie prekonávania, sa rovná vzdialenosti biometrickej metódy. Aj pre najslabšie biometrické systémy je táto pravdepodobnosť zanedbateľná. Hlavné bane overovania sú dva body. Prvá - osoba musí s ním vykonať dokument alebo si zapamätať na systémové heslo. Vždy existuje problém problém alebo zabudnutie informácií. Overenie je tiež v podstate nemožné pre tajnú autentifikáciu.Prevádzka prístupového systému založeného na biometrickom overovaní môže byť zastúpená takto: \\ t

Identifikácia

Biometrická identifikácia sa nazýva také použitie biometrického atribútu, v ktorom nie sú potrebné žiadne ďalšie informácie. Vyhľadávanie objektov sa vykonáva v celej databáze a nevyžaduje predbežný kľúč. Je jasné, že hlavnou nevýhodou tohto je, že čím väčšia osoba v databáze, tým väčšia je pravdepodobnosť falošného prístupu ľubovoľnej osoby. V poslednom článku sa uskutočnilo pravdepodobnosť takéhoto prístupu v dizajne systémov. Napríklad systémy na prstoch umožňujú obsahovať databázu najviac 300 ľudí, v očiach nie viac ako 3000. plus identifikácia - všetky kľúče budú vždy s vami, nepotrebujete žiadne heslá alebo karty.

Skrytá identifikácia

Na rozdiel od overovania môže byť identifikácia tajná pre ľudí. Ako je to možné a stojí to za to, že sa bojíš? Budem sa snažiť stručne povedzte týmto myšlienkam, ktoré patria medzi ľuďmi, ktorí sa zaoberajú biometrickou farbou. V poslednom článku táto myšlienka zostala nedokončená.

Zvážte technológie, ktoré môžu umožniť aspoň v niektorých prípadoch ukrytých od osoby, aby určili jeho osobnosť. Po prvé, okamžite stojí za to hádzať všetky kontaktné metódy. Umiestnite skenery odtlačkov prstov v rukoväti dvere nie sú najlepším podnikom. Sú viditeľné, mnohí sa nedotýkajú rukoväte, kontaktné skenery sú dumping, atď. Po druhé, môžete okamžite vyhodiť metódy, kde je maximálny rozsah obmedzený na 10-15 centimetrov (napríklad žily ruky). Po tretie, môžete zlikvidovať všetku dynamickú biometriu, pretože existujú príliš nízke indikátory FRR a FRR.

Existujú len dve technológie. Ide o technológie, kde fotoaparáty vyčnievajú ako dátové skenery: uznanie osôb (2D, 3d) a uznanie na plášti dúhovej rady.

Prvý z nich, ktorý sa rozpozná 2D osobám, sa opakovane snažil zaviesť (kvôli jeho jednoduchosti), ale celý čas neúspešne. To je spôsobené nízkymi štatistickými parametrami systému. Ak je len 100 ľudí v základni hľadaných osobností, potom bude každý 10 passerby vyhlásený za to, že ste chceli. Dokonca aj policajt v metra účinnosti je výrazne vyšší.

Dve nasledujúce technológie sú veľmi podobné. Pre obidva je možné použiť vo vzdialenosti od osoby, ale obe musia mať dostatočné množstvo zariadení. Rovnako ako 3D skener tváre a dúhový skener môže byť umiestnený na miestach, kde sú úzke pasáže. Tieto sú eskalátory, dvere, schody. Príklad takéhoto systému môže slúžiť ako vytvorený systém SRI International (Teraz majú mŕtve miesto, ale je takmer analógový z AOPTIXU). Nie som 100% istý, že systém z SRI International pracuje, príliš veľa chýb vo videu, ale hlavná možnosť vytvárania existuje. Druhý systém funguje, hoci pre tajný systém je príliš malá rýchlosť. 3D skenery pracujú približne o rovnaký princíp: detekciu v úzkom priechode. V prípade 3D tváre a rozpoznávania tváre je spoľahlivosť pomerne vysoká. Ak je základňa 100 zločincov, potom sa skontroluje len každých 10.000 civilistov, čo je už celkom efektívne.

Kľúčovým znakom akejkoľvek skrytej biometrie je, že človek by o ňom nemal vedieť. Vložte šošovku do očí, alebo zmeniť formu tváre s niekoľkými obloženiami môžu byť nepostrehnuteľné pre ostatných, ale viditeľné pre biometrický systém. Z nejakého dôvodu mám podozrenie, že v blízkej budúcnosti sa dopyt po šošovkách, meniaci sa IRIS výrazne zvýši. Čoskoro v Británii dopyt po Bandans. A udalosti sú len prvých prehlostiach biometrických údajov.

Model Biometrický prístupový systém a jeho časti

Akýkoľvek biometrický systém bude pozostávať z niekoľkých prvkov. V niektorých systémoch sú individuálne prvky fascinované, niektoré sú oddelené na rôzne prvky.

V prípade, že sa biometrický systém používa len na jednej pasáži, nie je obzvlášť žiadny rozdiel, či je systém rozdelený na časti alebo nie. Na mieste môžete pridať osobu do databázy a skontrolovať ho. Ak existuje niekoľko prechodov, je iracionálne uložiť na každej priechodnej samostatnej databáze. Okrem toho takýto systém nie je dynamický: pridávanie alebo vymazanie užívateľov si vyžaduje prístup ku všetkým skenerom.

Biometrický skener

Biometrický skener je súčasťou akéhokoľvek biometrického systému, bez ktorého nemôže existovať. V niektorých systémoch je biometrický skener jednoducho videokamera a v niektorých (napríklad skenery sietnice) je komplexný optický komplex. Dva hlavné charakteristiky biometrického skenera sú jeho princíp činnosti (kontaktný, ne-kontaktný) a jeho rýchlosť (počet ľudí za minútu, ktorú môže slúžiť). Pre tie biometrické charakteristiky, ktorých použitie sa už stalo normálnym, skener je možné zakúpiť samostatne od logický systém. Ak je skener fyzicky rozdelený do algoritmu porovnávania a so základňou, skener môže vykonávať primárne spracovanie získanej biometrickej charakteristiky (napríklad pre oko je výber IRIS). Táto akcia sa vykonáva, aby nedošlo k preťaženiu komunikačného kanála skenera a hlavnú základňu. Aj v skeneri oddelenej od základne je systém šifrovania dát zvyčajne zapustený, aby sa zabezpečil prenos biometrických údajov.

Porovnanie Algorithm + databáza

Tieto dve časti biometrického systému zvyčajne žijú v susedstve a často sa navzájom dopĺňajú. Pre niektoré biometrické značky môže porovnávací algoritmus pri vykonávaní optimalizovaného vyhľadávania na základe základne (porovnanie prstov, porovnanie v tvári). A v niektorých (očiach), na plné porovnanie, je potrebné v každom prípade dostať celú základňu.

Porovnávací algoritmus má veľa vlastností. Jeho dve hlavné charakteristiky, ďaleko a FRR zväčšajú biometrický systém. Treba tiež zaznamenať:

1) Rýchlosť práce. Pre niektoré porovnania (oči) môže rýchlosť práce dosiahnuť stovky tisíc porovnaní za sekundu na obvyklom počítači. Táto rýchlosť je dostatočná na zabezpečenie všetkých potrieb používateľov bez toho, aby si všimli časové oneskorenie. A pre niektoré systémy (3D osoba) je to už pomerne významná charakteristika systému, čo si vyžaduje veľký výpočtový výkon na uloženie rýchlosti prevádzky pri zvyšovaní základne.

2) Jednoduché práce. V skutočnosti je pohodlie akéhokoľvek systému do značnej miery zriadený pomerom ďaleko, FRR. V systéme môžeme mierne zmeniť svoj význam, aby sme zdôraznili v smere rýchlosti alebo strany spoľahlivosti. ROKOVANÉ ROKOVANIE, UKAZUJE O TEJTO POLOŽKU:

Ak chceme vysoký stupeň Spoľahlivosť, vyberieme si pozíciu v ľavej časti. A ak je niekoľko používateľov, potom úplne dobré ukazovatele budú v správnej časti harmonogramu, kde budú vysoké funkcie pohodlia, čo znamená, že vysoká rýchlosť práce.

"Urob niečo"

Po porovnaní by biometrický systém mal poskytnúť výsledky porovnania kontrolných orgánov. Ďalej môže byť ako tím "otvorených dverí" a informácie ", ktoré sa dostali do práce". Ale čo robiť s týmito informáciami by mali vyriešiť inštalatérov systému. Ale tu nie je tak jednoduché, je potrebné vziať do úvahy možnosti útoku:Útok na biometrický systém

Napriek tomu, že mnohé biometrické systémy sú vybavené algoritmami schopnými na nich identifikovať útok na ne, to nestačí na to, aby sa vzťahovala na bezpečnosť neopatrne. Najjednoduchší útok identifikačný systém je viacnásobné skenovanie. Predpokladajme, že situácia: spoločnosť slúži asi stovky ľudí. Útočník je vhodný pre biometrický systém preskočenia a je na ňom opakovane naskenovaný. Dokonca aj pre spoľahlivé systémy po niekoľkých tisíc skenovanie je možná falošná definícia a preskočenie útočníka na objekt. Aby ste sa tomu vyhli, mnohé systémy sledujú neúspešné skenovanie a po 10-15 pokusoch blokovať vstup. Ale v prípadoch, keď tento systém nemôže urobiť - táto úloha spadá na používateľa. Bohužiaľ, často na to zabúdajú.Druhým spôsobom útoku na biometrický systém je falošný objektu skenovania. V prípade, že systém má falošné ochranné algoritmy, je dôležité správne reagovať na ne. Zvyčajne sú tieto algoritmy tiež pravdepodobnostné a majú svoje ďaleko a FRR. Takže nezabudnite sledovať útokové signály včas a odoslať bezpečnostnú ochranu.

Okrem útoku na samotný systém je možné zaútočiť na prostredie systému. Akonáhle sme narazili na zábavnú situáciu v tejto krajine. Mnohí integrátori nie sú obzvlášť zapečatené na prenos dát. Pre prenos používajú štandardný protokol

K. GRIBACHEV

programátor CJSC NVP "CARE"

Úvod

Koncepcia "biometrie" pokrýva komplex rôznych metód a technológií, ktoré vám umožnia identifikovať osobu svojimi biologickými parametrami. Biometrický je založený na skutočnosti, že každá osoba má individuálny súbor fyziologických, psychosomatických, osobných a iných charakteristík. Napríklad fyziologické parametre zahŕňajú papilárne vzory prstov, obraz IRIS, atď.

S vývojom výpočtových zariadení sa objavili zariadenia, ktoré môžu spoľahlivo spracovať biometrické údaje v takmer reálnom čase pomocou špeciálnych algoritmov. Toto slúžilo vo vývoji biometrických technológií. Nedávno sa ich rozsah neustále rozširuje. Obrázok 1 zobrazuje niektoré oblasti biometrických údajov.

Obr. 1. Rozsah biometrie

Biometrické parametre

Biometrická identifikácia (BI) môže použiť rôzne parametre, ktoré možno rozdeliť na 2 typy: statické a dynamické (obr. 2).

Statické parametre určujú "materiálne" charakteristiky osoby ako fyzického objektu s určitou formou, vážením, objemom atď. Tieto parametre sa vôbec nezmenia alebo sa menia len málo v závislosti od veku osoby (toto pravidlo môže porušiť len v detstve). Avšak, nie všetky statické parametre sa môžu použiť, keď sa musí vykonať ľudská identifikácia (napríklad v systémoch riadenia prístupu). Analýza DNA si samozrejme vyžaduje dosť významné časové náklady a je nepravdepodobné, že v blízkej budúcnosti bude široko zapojená do systémov riadenia prístupu.

Dynamické parametre vo väčšej miere opisujú behaviorálne alebo psychosomatické charakteristiky osoby. Tieto parametre sa môžu značne líšiť v závislosti od veku a meniacimi sa externými a vnútornými faktormi (zdravotné porušenie atď.). Existujú však oblasti použitia, v ktorých je použitie dynamických parametrov veľmi relevantné, napríklad pri vykonávaní grafologických vyšetrení alebo identifikovať osobu hlasom.

Výhody obmedzenia a špecifickosti biometrických informácií

V súčasnej dobe sa používajú statické parametre v ohrozovacej väčšine biometrických systémov riadenia prístupu (Biosdon). Z toho, najbežnejší parameter sú odtlačky prstov.

Hlavné výhody používania biometrických informácií do AKUD (v porovnaní s prístupovými kľúčmi alebo cross-SIMT-maps) sú:

■ Ťažkosti s falošným identifikačným parametrom;

■ Neschopnosť stratiť identifikátor;

■ neschopnosť preniesť identifikátor inej osobe.

Spolu s popísanými výhodami existujú určité obmedzenia týkajúce sa používania biometrických systémov spojených s "nepresnosťou" alebo "rozmazania" biometrických parametrov. Je to spôsobené tým, že napríklad pri opätovnom čítaní rovnakého odtlačku prsta alebo pri opätovnom streľbe rovnakej tváre, skener nikdy nedostane dve absolútne identické obrázky, to znamená, že vždy existujú rôzne faktory na jeden stupeň alebo iný vplyv Výsledok skenovania. Napríklad poloha prsta v skeneri nie je nikdy pevne fixovaná, môže sa zmeniť aj výraz tváre osoby, atď.

Takáto základná "non-opakovateľnosť" biometrických informácií je špecifickým znakom biometrických systémov, a preto to vedie k výrazne zvýšenému požiadavkám na "intelektualitu" a spoľahlivosť výpočtových algoritmov, ako aj rýchlosť mikroprocesora Prvky SCS. V skutočnosti, ak pri používaní karty proxy, stačí odrážať dva digitálne kód pre identitu, potom pri porovnávaní meraného biometrického parametra s referenčnou hodnotou, špeciálnou, skôr zložitou korelačnou analýzou algoritmov a / alebo fuzzy ("fuzzy") Musí sa použiť logika.

Na uľahčenie riešenia problému "fuzzy" rozpoznávania sa namiesto naskenovaných obrázkov používajú špeciálne digitálne modely alebo vzory. Takáto šablóna je niektoré digitálne pole špecifickej štruktúry, ktorá obsahuje informácie o čítanom biometrickom parametri, ale v šablóne nie sú všetky údaje, rovnako ako konvenčné skenovanie, ale najviac charakteristické, dôležité informácie pre následnú identifikáciu. Napríklad v prípade použitia skenovania tváre môže šablóna obsahovať parametre opisujúce tvar nosa, oka, ústa atď. Špecifický spôsob konverzie biometrického obrazu na formát digitálnej šablóny nie je striktne formalizovaný, a spravidla každý výrobca biometrických zariadení používa svoje vlastné vzory šablón, ako aj ich vlastné algoritmy pre ich tvorbu a porovnanie.

Malo by sa vybrať a skutočnosť, že na biometrickom vzore je v podstate nemožné obnoviť pôvodný biometrický obraz. To je zrejmé, pretože šablóna je v podstate len model opisujúci reálny biometrický obraz. Odtiaľ existuje významný rozdiel medzi biometrickou farbou v Scotte a napríklad Biometrics v kriminii, kde sa používajú modelové vzory, a "kompletné" obrazy odtlačkov prstov. Tento rozdiel je dôležité mať na pamäti, pretože napríklad v prílohe k modernému právu to môže znamenať, že biometrické vzory nemôžu byť automaticky pripísané osobným údajom.

Obr. 2. Typy a typy biometrických parametrov

Hodnotenie parametrov Hodnotenie biometrického SKUD

Na základe špecifickosti biometrických informácií opísaných vyššie je vždy pravdepodobnosť chýb dvoch hlavných druhov v každom bioskud:

■ Falošný prístup k prístupu (FRR - FALSE RECEAL READY), keď SCS nerozpoznáva (nenechajte si ujsť) osoba, ktorá je registrovaná v systéme;

■ FALSKO IDENTIFIKÁCIA (FAR-FALSE ACCEPTACIONACE RATIOU), keď "zamieňa" ľudí, chýba "niekoho iného" osoba, ktorá nie je registrovaná v systéme, ktorá ju neuznaná ako "jeho". Tieto koeficienty sú najdôležitejšie parametre Hodnotenia spoľahlivosti

Bioskud.

V praxi je situácia komplikovaná skutočnosťou, že tieto dva typy chýb sú vzájomne závislé. Tak, rozšírenie rozsahu možných parametrov kontroly rozpoznávania tak, že systém vždy "uznáva svoj" zamestnanca (to znamená, že zníženie koeficientu FRR), automaticky vedie k tomu, že zamestnanec sa v tomto novom rozšírenom rozsahu zvýši (to Zvýši sa výrazný koeficient). Naopak, so zlepšením ďalekového koeficientu (to znamená, že s poklesom jeho hodnoty) sa koeficient FRR automaticky zhorší (zvýšenie). Inými slovami, tým viac "starostlivo" systém sa snaží rozpoznať, aby nezmeškali "cudzinec" zamestnanca, tým väčšia je pravdepodobnosť, že "nebude uznať ich" (to znamená registrovaný) zamestnanca. Preto sa v praxi vždy uskutočňuje určitý kompromis medzi Ďalekým a FRR koeficientmi.

Okrem týchto chybových pomerov je dôležitým parametrom na vyhodnotenie účinnosti bioskud miera identifikácie. To je dôležité napríklad na absolvovaní podnikov, keď veľký počet zamestnancov prechádza systémom v krátkom časovom období. Doba odozvy závisí od mnohých faktorov: identifikačný algoritmus, zložitosť šablóny, počet biometrických šablón zamestnancov v referenčnej základni biosky atď. Je zrejmé, že čas odozvy tiež koreluje a so spoľahlivosťou identifikácie - tým viac "dôkladne" identifikačný algoritmus, tým väčší je systém stráviť čas na tomto postupe.

Metódy ochrany pred imitáciou a chybami používateľa

Samozrejme, že so všetkými jeho výhodami, používanie biometrických informácií automaticky nezaručuje absolútnu spoľahlivosť systému riadenia prístupu. Okrem vyššie uvedených chýb identifikácie existuje určitá pravdepodobnosť zapojenia biometrických simulátorov na "podvod" biosky. Ako spôsob imitácie môžu byť napríklad tlač prstov s ručným otvorom, farebnými fotografiami a podobne.

Moderný biosud má prostriedky na ochranu pred takýmito biomedatormi. Niektoré z nich stručne zoznam:

■ Meranie teploty (prstom, dlaň);

■ Meranie elektrických potenciálov (prstov);

■ Meranie prítomnosti prietoku krvi (dlane a prsty);

■ Skenovanie interných parametrov (kreslenie žíl);

■ Použite trojrozmerné modely (osoby).

Okrem ochrany pred simulátormi musí mať bioskud obidva prostriedky ochrany proti chybám sami používateľov. Napríklad pri skenovaní odtlačkov prstov môže zamestnanec neúmyselne alebo na účel umiestniť prst v uhle, deti môžu súčasne umiestniť dva prsty do skenera. Na odstránenie takýchto javov sa používajú napríklad nasledujúce metódy:

■ špeciálne filtračné algoritmy pre "anomálne" parametre;

■ Viacnásobné skenovanie (napríklad trojitým skenovaním odtlačkov prstov počas registrácie);

■ Schopnosť opakovať pokusy o identifikáciu.

Záver

Použitie biometrických údajov do SKUD je sľubná a rýchlo rastúca technológia. Zavedenie biometrických údajov si vyžaduje zvýšenie úrovne "inteligencie" SUD, rozvíjanie nových high-tech algoritmických a softvérových metód, vylepšeného hardvéru. Možno teda dospieť k záveru, že zavedenie biometrických technológií prispieva k rozvoju priemyslu systémov monitorovania a riadenia prístupu vo všeobecnosti.

Problém identifikácie jednotlivca, keď tolerancia na uzavreté informácie alebo objekt bol vždy kľúčový. Magnetické karty, elektronické priechod, kódované rádiá môžu byť falošné, kľúče sa môžu stratiť, so špeciálnou túžbou, môže byť zmenený aj vzhľad. Mnohí biometrické parametre je však absolútne jedinečné pre osobu.

Kde sa aplikuje biometrická ochrana

Moderné biometrické systémy dávajú vysokú spoľahlivosť autentifikácie objektu. Poskytnite kontrolu prístupu v nasledujúcich oblastiach:

- Prevodu a prijímanie dôverných osobných alebo obchodných informácií;

- Registrácie a vstup do elektronickej pracovnej stanice;

- Implementácia vzdialených bankových operácií;

- Ochrana databáz a akékoľvek dôverné informácie o elektronických médiách;

- Systémy šírky pásma v miestnostiach s obmedzeným prístupom.

Úroveň ohrozenia bezpečnosti z teroristov a zločineckých prvkov viedla k rozšírenému využívaniu biometrických systémov ochrany a prístupových kontrolných systémov nielen v štátnych organizáciách alebo veľkých spoločnostiach, ale aj od jednotlivcov. V každodennom živote sa takéto vybavenie používa v systémoch prístupovej a kontroly technológií. inteligentný dom».

Systém biometrickej ochrany zahŕňa

Biometrické charakteristiky sú veľmi pohodlný spôsob, ako overiť osobu, pretože majú vysoký stupeň ochrany (je ťažké falošné) a nie je možné ukradnúť, zabudnúť alebo stratiť. Všetky moderné kovy biometrická autentifikácia možno rozdeliť do dvoch kategórií:

- ŠtatistickýPatrí medzi ne unikátne fyziologické vlastnosti, ktoré sú vždy prítomné s človekom celým životom. Najbežnejší parameter je daktyloskopický odtlačok;

- Dynamický - Na základe získaných funkcií správania. Ako pravidlo, vyjadrené v podvedomých opakovaných pohyboch pri prehrávaní akéhokoľvek procesu. Najbežnejšie - grafologické parametre (individualita rukopisu).

Štatistické metódy

DÔLEŽITÉ! Na základe toho, na rozdiel od plášťa Rainbow, oči sietnice počas životnosti osoby sa môže výrazne zmeniť.

Skener sietnice oko, výroba LG

Dynamické metódy

- Pomerne jednoduchý spôsob, pre ktorý sa nevyžaduje špecializované zariadenie. Často používané v inteligentných domácich systémoch ako veliteľské rozhranie. Na stavbu hlasových šablón, frekvencie alebo štatistické parametre hlasu sa používa: intonácia, výška zvuku, hlasová modulácia atď. Na zvýšenie úrovne zabezpečenia sa aplikuje kombinácia parametrov.

Systém má množstvo významných nevýhod, ktoré sa rozsiahle používajú nevhodné. Medzi hlavné nevýhody patria:

- Schopnosť písať hlasové heslo pomocou mikrofónu určeného votrelcami;

- Nízka identifikačná variabilita. Každý človek má hlas, ktorá sa mení nielen s vekom, ale aj pre zdravie pod vplyvom nálady atď.

V systémoch je vhodná inteligentná domáca identifikácia hlasu použiť na kontrolu prístupu do miestností s priemernou úrovňou utajenia alebo kontroly rôznych spotrebičov :, osvetlenie, vykurovací systém, riadenie závesov a žalúzie atď.

- Grafologická autentifikácia. Na základe analýzy ručného rukopisu. Parameter kľúčov je reflexné rameno ruky pri podpise dokumentu. Špeciálny stylus má citlivé senzory, ktoré majú citlivé senzory, sa používajú na odstránenie informácií. V závislosti od požadovanej úrovne ochrany možno porovnať tieto parametre:

- Podpis vzor - samotný obraz sa skontroluje s ten, ktorý je v pamäti zariadenia;

- Dynamické parametre - porovnávať rýchlosť podpisu s existujúcimi štatistickými informáciami.

DÔLEŽITÉ! V pravidlách sa v moderných bezpečnostných a scur systémoch používajú niekoľko metód na identifikáciu. Napríklad dactyloskopia so súčasným meraním ručných parametrov. Táto metóda výrazne zvyšuje spoľahlivosť systému a zabraňuje možnosti falošného.

Video - Ako zabezpečiť biometrické identifikačné systémy?

Výrobcovia systémov ochrany informácií

Na tento moment Na trhu biometrických systémov, ktoré si môžu dovoliť bežnému používateľovi vedúcu niekoľko spoločností.

ZK7500 Biometrický USB Odtlačok odtlačkov prstov používaný na ovládanie prístupu k počítaču

ZK7500 Biometrický USB Odtlačok odtlačkov prstov používaný na ovládanie prístupu k počítaču

Využívanie biometrických systémov v podnikaní a nielen významne zvýšiť úroveň bezpečnosti, ale tiež prispieva k posilneniu pracovnej disciplíny v podniku alebo v kancelárii. V každodennom živote sa biometrické skenery aplikujú oveľa menej často kvôli ich vysokým nákladom, ale s rastúcou vetou, väčšina z týchto zariadení bude čoskoro k dispozícii bežnému používateľovi.

Cellular - Čo je to na iPad a aký je rozdiel

Cellular - Čo je to na iPad a aký je rozdiel Choďte do digitálnej televízie: Čo robiť a ako sa pripraviť?

Choďte do digitálnej televízie: Čo robiť a ako sa pripraviť? Sociálne prieskumy pracujú na internete

Sociálne prieskumy pracujú na internete Savin zaznamenal video správy na typy

Savin zaznamenal video správy na typy Menu sovietskych stolov Aké bolo meno štvrtok v sovietskych jedálňach

Menu sovietskych stolov Aké bolo meno štvrtok v sovietskych jedálňach Ako urobiť v zozname "Word" abecedne: Užitočné tipy

Ako urobiť v zozname "Word" abecedne: Užitočné tipy Ako vidieť spolužiakov, ktorí odišli od priateľov?

Ako vidieť spolužiakov, ktorí odišli od priateľov?