DDOS útok na telefónnu zodpovednosť. Lodný denník. Trest pre programy DDOS v Rusku

Čoraz viac v oficiálnych pracovných miestach hostingu poskytovateľov, potom existuje zmienka o odrazených útokoch DDO. Čoraz viac, užívatelia, nájsť nedostupnosť svojich stránok, DDoS navrhuje s cestou. A naozaj, na začiatku marca, zrúcaniny prežili celú vlnu takýchto útokov. Zároveň, odborníci zabezpečujú, že zábava len začína. Off fenomén je tak relevantný, impozantný a zaujímavý jednoducho nefunguje. Takže dnes poďme hovoriť o mýtoch a faktoch o DDO. Samozrejme, z hľadiska poskytovateľa hostingu.

Pamätný deň

20. novembra 2013, prvýkrát v 8-ročnej histórii našej spoločnosti, celá technická stránka bola k dispozícii niekoľko hodín kvôli bezprecedentnému útoku DDOS. Desiatky tisíc našich zákazníkov sú zranení v celom Rusku av CIS, nehovoriac o nás a nášho poskytovateľa internetu. Posledná vec, ktorá sa podarilo opraviť poskytovateľa pred bielym svetlom umierania pre každého - že jeho vstupné kanály sú upchaté prichádzajúcou dopravou pevne. Aby ste to jasne predstavili, si predstavte svoj kúpeľ s obyčajným odtokom, v ktorom sa Niagarské vodopády ponáhľali.

Dokonca aj vyššie reťazce poskytovateľov cítili ozveny týchto tsunami. Grafy nižšie jasne ilustrujú, čo sa stalo ten deň s internetovou dopravou v Petrohrade av Rusku. Venujte pozornosť strmým vrcholom na 15 a 18 hodín, len v tých chvíľach, keď sme fixovali útoky. Tieto náhle plus 500-700 GB.

Niekoľko hodín išli na lokalizáciu útoku. Server bol vypočítaný, na ktorý sa uskutočnil. Potom sa vypočítal aj účel teroristov na internete. Viete, komu poraziť všetky toto nepriateľské delostrelectvo? Jedna veľmi úzko bežná, skromná stránka klienta.

Mýtus číslo jedna: "Útokový objekt je vždy poskytovateľ hostingu. Toto je pôvod jeho konkurentov. Nie moje. " V skutočnosti je najpravdepodobnejší cieľ internetových teroristov obvyklý klient. To znamená, že miesto jedného z vašich hostiteľských susedov. A možno tvoje.

Nie všetko, čo DDOS ...

Po udalostiach na našej technickej opravy 20. novembra 2013 a ich čiastočné opakovanie 9. januára 2014 niektorí používatelia začali priradiť DDO v akejkoľvek konkrétnej práci svojich vlastných webových stránok: "Toto je DDOS!" A "Máte znova DDO?"

Je dôležité si uvedomiť, že ak by nás takýto DDoS označil, že aj zákazníci sa cítia, okamžite o tom informujú.

Chceme upokojiť tých, ktorí sa ponáhľajú, aby boli panike: ak je niečo zlé na vašej stránke, potom pravdepodobnosť, že ide o DDO, je nižšia ako 1%. Len preto, že stránka, veľa vecí sa môže stať a toto "veľa, že" sa deje oveľa častejšie. Na metódach nezávislej rýchlej diagnózy, čo presne sa stane na vašej stránke, budeme hovoriť v jednom z nasledujúcich príspevkov.

Medzitým - kvôli presnosti písania - objasniť podmienky.

O podmienkach

DOS ATTACK (Z AKLOŽNOSTI SLUŽBY) - Toto je útok navrhnutý tak, aby dosiahol zlyhanie serverov v dôsledku jeho preťaženia.

Útoky DOS nie sú spojené s poškodením zariadení alebo krádežou informácií; ich cieľ - Aby server prestal reagovať na požiadavky. Základný rozdiel DOS je, že útok nastáva z jedného stroja do druhého. Účastníci sú presne dvaja.

Ale v skutočnosti sme prakticky nedodržiavali DOS útoky. Prečo? Pretože priemyselné zariadenia sú najčastejšie objektmi útokov (napríklad silné produktívne hostingové spoločnosti servery). A aby sme vyvolali akékoľvek viditeľné poškodenie práce takéhoto auta, oveľa viac energie je potrebných ako jeho vlastné. Toto je prvé. A po druhé, iniciátor Dos-Attack je pomerne ľahko vypočítať.

DDOS. - v skutočnosti, to isté ako DOS, len útok opotrebuje distribuovaný charakter. Nie päť, nie desať, nie dvadsať, a stovky a tisíce počítačov otočia na jeden server súčasne z rôznych miest. Taká armáda áut sa nazýva botnet. Vypočítajte zákazníka a organizátor je takmer nemožný.

Partneri

Aké počítače sú súčasťou botnetu?

Budete prekvapení, ale často je to najčastejšie domáce autá. Kto vie? .. -

Je to možné, vaše domáci počítač fascinovaný na stranu zla.

Na to je to potrebné. Útočník nájde zraniteľnosť v populárnom operačnom systéme alebo aplikácii a jeho pomoc infikuje váš počítač Troyan, ktorý v určitom dni a hodinu dáva vášmu počítaču začať robiť určité akcie. Poslať požiadavky na konkrétnu IP. Samozrejme, samozrejme vaše vedomosti a účasť.

Číslo mýtu: « DDO sa vykonáva niekde ďaleko odo mňa, v špeciálnom podzemnom bunkre, kde bežecké hackeri sedia s červenými očami. " V skutočnosti, bez vedomia, ty, svojich priateľov a susedov - Niekto môže byť nevedomý partner.

Skutočne sa to stane. Aj keď o tom nemyslíte. Aj keď ste strašne ďaleko od nej (najmä ak ste ďaleko od nej!).

Zábavný hacking alebo mechanické ddos

DDOS Fenomén je heterogénne. Táto koncepcia spája mnoho možností pre činnosť, čo vedie k jednému výsledku (neuskutočnenie). Zvážte možnosti pre problémy, ktoré nám môžu dať ddos'ers.

Zastúpenie zdrojov výpočtovej techniky

To sa vykonáva odoslaním na určité IP pakety, ktorého spracovanie vyžaduje veľké číslo Zdroje. Ak chcete napríklad prevziať určitú stránku, musíte vykonať veľký počet sql dotazov. Všetky útoky budú vyžadovať presne túto stránku, ktorá spôsobí preťaženie servera a odmietnutie zachovať bežné, legitímne návštevnosti stránok.

To je útok školskej úrovne, ktorý venoval pár večerov na čítanie časopisu "hacker". Nie je problém. Rovnaká požadovaná adresa URL sa vypočíta okamžite, po ktorej je odvolanie zablokované na úrovni webového servera. A to je len jeden z riešení.

Preťaženie komunikačných kanálov na server (na výstup)

Úroveň obtiažnosti tohto útoku je približne rovnaká ako predchádzajúca. Útočník vypočíta najťažšiu stránku na stránke a botnet z toho je masívne spúšťať ho.

Predstavte si, že bezprecedentná časť Winnie POOH je nekonečne veľká

V tomto prípade je tiež veľmi ľahké pochopiť, čo je odchádzajúci kanál upchatý a zakazuje prístup k tejto stránke. Rovnaký typ požiadaviek je ľahko vidieť so špeciálnymi nástrojmi, ktoré vám umožnia pozrieť sa na sieťové rozhranie a analyzovať prevádzku. Potom je pravidlo napísané pre bránu firewall, ktorý blokuje takéto požiadavky. To všetko sa vykonáva pravidelne, automaticky a tak zneeling väčšina používateľov nemá ani podozrenie na žiadny útok.

Mýtus číslo tri: "ALE taki na mojom hosting zriedkakedy často prejde, a vždy som si všimol. " V skutočnosti, 99,9% útokov, ktoré nevidíte a necítite sa. Ale denný boj s nimi - Toto je týždeň, rutinná práca hostingovej spoločnosti. Taká je naša realita, v ktorej je útok lacný, súťaž je rýchlo, a zrozumiteľnosť v metódach boja za miesto pod slnkom sú ďaleko od všetkých.

Preťaženie kanálov na server (vstup)

Toto je už úloha pre tých, ktorí si prečítali časopis hackerov viac ako jeden deň.

Foto z rádia "Echo Moskva". Nenašiel som nič viac zraku, aby som odoslal DDO s preťažením kanálov na vstup.

Ak chcete skóre kanálu v prichádzacej prevádzke pred zlyhaním, musíte mať botnet, ktorý vám umožní generovať požadované množstvo prevádzky. Ale možno existuje spôsob, ako dať malú návštevnosť, a získať veľa?

Existujú, a nie jeden. Možnosti vylepšenia útoku, ale jeden z najpopulárnejších práve teraz - Útok cez verejné servery DNS. Špecialisti nazývajú túto metódu zisku Amplifikácia DNS (V prípade, ak by experimentálne podmienky niekoho iného). A ak je to jednoduchšie, potom si predstavte Avalanche: narušiť ju, dosť málo úsilia a zastaviť - neľudské zdroje.

Vieme s tebou verejný server DNS Na požiadanie informuje každého, kto chce údaje o každom doméne. Napríklad pýtame sa takýto server: povedz mi o sprinthost.ru doméne. A on, už nie, skládky všetko, čo vie.

Žiadosť o server DNS je veľmi jednoduchá operácia. Je to takmer nič, čo stojí za to kontaktovať, žiadosť bude mikroskopická. Tu je:

Zostáva len vybrať doménové menoInformácie o tom, ktoré budú impozantný dátový balíček. Počiatočná 35 bajtov s miernym pohybom ruky sa zmení na takmer 3700. Existuje posilnenie viac ako 10-krát.

Ale ako urobiť odpoveď ísť na pravú IP? Ako falošný zdroj IP dotazu tak, že DNS server dáva svoje odpovede v smere obete, ktoré nie sú žiadosti o údaje?

Faktom je, že servery DNS pracujú protokol výmeny údajov UDPktorý nemusí potvrdiť zdroj dotazu. Kovanie odchádzajúcej IP v tomto prípade nie je pre postroj veľkej práce. Preto je tento typ útoku teraz tak populárny.

Najdôležitejšie je: implementovať takýto útok pomerne veľmi malý botnet. A niekoľko rozmanitých verejných DNS, ktoré nevidia nič divné v tom, že odlišní užívatelia čas od času požiadať o údaje na adresu jedného hostiteľa. A až potom bude všetka táto premávka trochu v jednom prúde a opuchnutá pevne napukatá "potrubia".

Čo reserver nemôže vedieť, takže ide o kapacitami kanálov napadnutých. A ak nie je vypočítať silu svojho útoku správne a nebude skóre kanálu na server naraz 100%, útok môže byť rýchlo a nepohodlný. Použitie typu Utilities Tcpdump. Je ľahké zistiť, že prichádzajúca návštevnosť prichádza z DNS a na úrovni firewallu zakázať. Touto možnosťou je odmietnuť prevziať prevádzku z DNS - spojených s určitými nepríjemnosťami pre všetkých, však servery a lokality na nich budú úspešne pracovať.

Toto je len jedno uskutočnenie útoku z rôznych možných. Existuje veľa iných typov útokov, môžeme o nich hovoriť inokedy. Medzitým chcem zhrnúť, že všetky vyššie uvedené je pravdivé pre útok, ktorého napájanie neprekračuje šírku kanála na server.

Ak je útok mocný

V prípade, že napájanie útoku presiahne kapacitu kanálu na server, vyskytne sa nasledujúce. Internetový kanál je okamžite upchatý na server, potom na hosting stránky, pred jeho poskytovateľom internetu, na vyšší poskytovateľ, a ďalej a vyššie na zvyšovanie (v budúcnosti - na najobsnejšie limity), pokiaľ ide o útok moc.

A potom sa stáva globálny problém pre všetkých. A ak je to krátko, toto sme museli vysporiadať s prípadom 20. novembra 2013. A keď sa vyskytnú rozsiahle otrasy, čas na zahrnutie špeciálnej mágie!

Je to o tomto spôsobe, že vyzerá ako špeciálna mágia. S touto mágiou je možné vypočítať server, na ktorom je návštevnosť zameraná a blokuje IP na úrovni poskytovateľa internetu. Tak, že prestane prevziať vlastné komunikačné kanály s vonkajším svetom (Aplins) akékoľvek odvolania na túto IP. Fanúšikovia pojmov: Tento postup sa nazýva špecialisti "Požičať", od anglického brachole.

V tomto prípade zostáva napadnutý server C 500-1500 účty bez jeho IP. Pre to je pridelená nová podsiete IP adries, pre ktorú sú klientske účty náhodne jednotne distribuované. Ďalej, odborníci čakajú na opakovanie útoku. Skoro sa vždy opakuje.

A keď sa opakuje, neexistuje 500-1000 účtov na útoku IP, ale niektoré tucet jedného.

Kruh podozrivých je zúžený. Tieto 10-20 účtov sú opäť distribuované nad rôznymi IP adresy. A opäť, inžinieri v Ambush čakajú na opakovanie útoku. Znovu a znovu, zostávajúce účty zostávajúce pod podozrením z rôznych IP a tak postupne sa blíži, vypočítava objekt útoku. Všetky ostatné účty do tejto doby sa vrátia do normálnej prevádzky v tej istej IP.

Ako je jasné, toto nie je okamžitý postup, vyžaduje si čas na implementáciu.

Štyri číslo mýtu:"Keď dôjde k rozsiahlemu útoku, môj hoster nemá žiadny akčný plán. On len čaká na zatvorenie očí, keď je bombardovanie u konca, a reaguje na moje listy na rovnaký typ odpustí. " To nie je tento prípad: v prípade útoku, hostiteľský poskytovateľ pôsobí podľa plánu na to, aby to lokalizovať čo najskôr a odstrániť následky. A rovnaký typ písmen umožňuje sprostredkovať podstatu toho, čo sa deje a zároveň zachrániť zdroje potrebné na čo najrýchlejšie rozšírenie na voľnej nohe.

Na konci tunela je svetlo?

Teraz vidíme, že aktivita DDOS sa neustále zvyšuje. Bolo to veľmi prístupné pre útok lacno. Aby sa zabránilo obvineniam v propagande, nebude NO PROGLKOV. Ale veriť nám za slovo, to je.

MYTH ČÍSLO Päť: "Útok DDOS je veľmi drahá udalosť, a nechajte si objednať to len môže prispôsobiť obchod. V extrémnych prípadoch ide o copyrs tajných služieb! " Takéto udalosti sa v skutočnosti stali mimoriadne dostupnými.

Preto nie je potrebné očakávať, že škodlivé aktivity súťažiť. Skôr to bude zlepšiť. Zostáva len na získanie a presné zbrane. Čo sa zaoberáme, zlepšujeme sieťovú infraštruktúru.

Právna strana otázky

Toto je úplne nepopulárny aspekt diskusie o útokoch DDOS, pretože sme zriedka počujú o prípadoch zachytávania a trestov podnecovateľov. Mali by ste však pamätať: Útok DDOS je trestný čin. Vo väčšine krajín sveta, aj v Ruskej federácii.

Mýtus číslo šesť: « Teraz viem o DDOS dosť, objednávam dovolenku pre konkurenta - A nič pre to nebude! " Nie je vylúčené, čo sa stane. A ak je to, to sa nezdá málo.

- Príbehy s DDOS platobný systém Pomoc.

- Vzrušujúce križovatky

Všeobecne platí, že neodporúčame nič zločinom praxe DDO, aby sme neposkytli hnev spravodlivosti a neobťažovali vašu karmu. A na základe špecifiká činnosti a živého výskumného záujmu, naďalej študovať problém, strážcu strážcu a zlepšiť obranné štruktúry.

PS:nemáme dostatok teplých slov, aby sme vyjadrili všetky naše uznanie, takže len hovoríme"Ďakujem!" Naši zákazníci pacienta, ktorí nás v horterátovi podporili v ťažkom dni 20. novembra 2013. Povedali ste, že mnohí povzbudzujú slová v našej podpore v

Spoločnosti ponúkajú pozmeňujúce a doplňujúce návrhy k kapitole 28 Trestného zákona o počítačových informáciách.

Ako RBC denne povedal, pozmeňujúce a doplňujúce návrhy budú smerované na žiadosť:

- Ďalšie kvalifikačné označenia vrátane organizácie a Komisie DDOS-ATAK., za phishing(pohľad na internetové podvody, ktorých účelom je získať prístup k dôverným údajom užívateľov - prihlásenie a heslá) a nevyžiadaná pošta,

- označenie zloženia trestných činov a objasniť ich dôkazovú základňu, \\ t

- Zriadenie lokalít trestnej činnosti.

Predpokladá sa, že tieto pozmeňujúce a doplňujúce návrhy pomôžu vyriešiť problém s počítačovou kriminaliou. Podľa vedúceho analytika RaEC Irina Levova " zmeny projektov v kapitole 28 Trestného zákona Ruskej federácie v koncepcii štádia, návrh zmien a doplnení jednotlivých legislatívnych aktov zameraných na boj proti spamu, v konečnej fáze. "

Špecialista Komentár:

Maxim Yankevich, vedúci internetových projektov:

"Samotná myšlienka je chytená a potrestaná za útoky DDO a podobné akcie, možno, ahoj. V skutočnosti, v skutočnosti neexistuje nezákonná v DDOs ". Servery nezničia fyzicky, nesnažte sa hack kódový kódNeoprávnené získať zatvorené údaje. Jednoducho sa obrátia na server oveľa častejšie ako, povedzme, včera.

Je to ako keby v hodine dňa, tisíce ľudí začne v rovnakom čase pod oknami, kričí, možno niekto zavolá dvere. Je to nepríjemné, možno aj desivé, ale nie nezákonne.

Ďalšia otázka: Kto musí byť potrestaný? Priame interprety sú používateľmi infikovaných počítačov (Ahoj "Kaspersky Lab"), ale určite nie sú vinu.

Zaujímavé je, že údaje o najsilnejším útokom na LJ (webová stránka www.livejournal.com), ktorá bola iróniou došlo na druhý deň po diskusii o iniciatíve, ukazujú, že útok nebol z Ruska. Účastníci BOTNET: Európske krajiny, Ázia (vrátane juhovýchodu), Čína.

Botnet majitelia, samozrejme, by mali chytiť a niečo s nimi robiť. Ale nie skutočnosť, že sú z Ruska.

Okrem toho je samostatná otázka zákazníci. Budú nájdené, ak náhle prechádza iniciatíva, niekoľko ".

________________________________________________________________________________

Podľa analytikov, tento rok sa plánuje ďalej zvýšiť počet a kapacitu útokov a útokov a útokov na finančný sektor, nová vlna využívania techník sociálneho inžinierstva na šírenie škodlivého softvéru, krádeže osobných informácií a internetových podvodov.

Distribuované sieťové útoky sa často označujú ako distribuované odmietnutie služby, DDOS Typ distribuované útoky (distribuované odmietnutie služby, DDO). Tento typ útoku využíva určité obmedzenia. šírka pásmaktorí sú charakteristické sieťové zdroje, Napríklad infraštruktúra, ktorá poskytuje podmienky pre webovú stránku spoločnosti. Útok DDOS pošle veľký počet žiadostí o napadnutý webový prostriedok, aby prekročili schopnosť lokality s nimi zvládnuť všetky ... a spôsobiť odmietnutie udržiavať.

Štandardné ciele DDOS-útoky:

- Webové stránky Online obchody

- Online kasíno

- Spoločnosť alebo organizácia, ktorej práca súvisí s poskytovaním online služieb

Ako funguje útok DDOS

Zdroje siete, ako napríklad webové servery, majú obmedzenia týkajúce sa počtu požiadaviek, ktoré môžu slúžiť súčasne. Okrem prípustného zaťaženia na serveri existujú aj obmedzenia šírky pásma kanála, ktorá spája server s internetom. Keď počet požiadaviek prevyšuje výkon akejkoľvek zložky infraštruktúry, môže sa vyskytnúť: \\ t

- Významný čas spomalenia na požiadavky.

- Nedodržanie všetkých požiadaviek používateľa alebo ich časť.

Konečným cieľom útočníka je spravidla dokončiť prácu webového zdroja - "odmietnutie údržby". Útočník môže tiež požadovať peniaze na zastavenie útoku. V niektorých prípadoch môže byť Útok DDOS pokusom zdiskreditovať alebo zničiť podnikanie pretekára.

Používanie siete zombie počítačov pre útoky DDO

Ak chcete odoslať veľmi veľký počet žiadostí o zdroje obete, počítačový cybercriminátor často vytvára sieť infikovaných "zombie". Vzhľadom k tomu, kriminálne kontroly konanie každého infikovaného počítača, útok môže byť príliš silný pre webový zdroj obete.

Povaha moderných hrozieb DDOS

Na začiatku a polovici 2000 rokov bola takáto trestná činnosť pomerne bežná. Počet úspešných útokov DDOS však však znižuje. To je pravdepodobne spôsobené nasledujúcimi faktormi:

- Policajné vyšetrovania, ktoré viedli k zatknutiu zločincov po celom svete

- Technické protiopatrenia, ktoré sa úspešne používajú na pôsobenie útokov DDOS

Za v poslednej dobe Boli sme schopní zabezpečiť, aby DDOS útoky boli v informačnom priestore pomerne silná zbraň. Z pomocou DDO. Útoky S. veľká sila Môžete nielen vypnúť jednu alebo viac stránok, ale tiež narušiť prácu celého segmentu siete alebo zakázať internet v malej krajine. V súčasnosti sa DDOS útoky vyskytujú viac a častejšie a ich výkon sa zvyšuje zakaždým.

Ale čo je podstata takéhoto útoku? Čo sa stane v sieti, keď je spustený, kde pochádzala myšlienka z tej cesty a prečo je to tak efektívne? Nájdete odpovede na všetky tieto otázky v našom aktuálnom článku.

DDO alebo distribuované odmietnutie - služby (oddelené odmietnutie údržby) je útokom určitý počítač V sieti, ktorá spôsobuje, že preťaženie nereaguje na požiadavky iných používateľov.

Ak chcete pochopiť, čo znamená, že DDOS útok znamená, pozrime si situáciu: webový server dáva užívateľom strán stránky stránky stránky, poďme na vytvorenie stránky a plného prevodu používateľa trvá pol sekundy, potom naše server môže pracovať normálne na Frekvencia dvoch požiadaviek za sekundu. Ak existuje viac takýchto žiadostí, budú frontované a spracované hneď, ako je webový server slobodný. Na koniec frontu sa pridajú všetky nové požiadavky. A teraz si predstaviť, že existuje veľa požiadaviek a väčšina z nich idú len na preťaženie tohto servera.

Ak rýchlosť prijímania nových požiadaviek prekročí rýchlosť spracovania, potom časom bude front dotazu tak dlho, že skutočne nové požiadavky nebudú spracované. Toto je hlavná zásada útoku DDOS. Predtým boli takéto žiadosti odoslané z jednej IP adresy a to bolo nazývané referenčný útok - mŕtve služby, v skutočnosti je to odpoveď na otázku, čo je DOS. Ale s takýmito útokmi môžete efektívne bojovať, jednoducho pridávať IP adresu zdroja alebo niekoľkých v zozname uzamknutých, a tiež viacnásobné zariadenie vďaka obmedzeniam šírky pásma siete nefunguje dostatočný počet paketov na preťaženie vážneho servera.

Preto sa útoky vykonávajú okamžite z miliónov zariadení. Slovo distribuované bolo pridané do mena, ukázalo sa - DDO. Podľa jedného, \u200b\u200btieto zariadenia neznamená nič, a je možné pripojiť sa k internetu s nie veľmi vysokou rýchlosťou, ale keď začnú súčasne posielať požiadavky na jeden server, môžu dosiahnuť celkovú rýchlosť až 10 TB / s. A to je celkom vážny indikátor.

Zostáva pochopiť, kde útočníci berú toľko zariadení, aby splnili svoje útoky. Ide o bežné počítače, alebo rôzne iOT zariadenia, ku ktorým boli útočníci schopní pristupovať. Môže to byť čokoľvek, videokamery a smerovače s dlhodobým aktualizovaným firmvérom, riadiacimi zariadeniami, dobre a obyčajnými užívateľmi používateľov, ktorí nejako zdvihli vírus a nevedia o svojej existencii alebo v žiadnom zhone vymazať.

Typy DDOS ATAK

Existujú dva hlavné typy útokov DDOS, niektoré sú zamerané na preťaženie špecifického programu a útokov zameraných na preťaženie sieťového kanála samotného na cieľový počítač.

Útoky na preťaženie akéhokoľvek programu sa nazývajú aj útoky v 7 (v modeli prevádzky OSI siete - sedem úrovní a tieto sú úrovne jednotlivých aplikácií). Útočník útočí na program, ktorý používa mnoho zdrojov serverov zaslaním veľkého počtu požiadaviek. Nakoniec program nemá čas na spracovanie všetkých pripojení. Tento druh sme považovali za vyššie.

Dos útoky na internetový kanál vyžadujú oveľa viac zdrojov, ale je oveľa ťažšie vyrovnať sa s nimi. Ak predstavujete analógiu s OSI, potom sú to útoky na 3-4 úrovne, je na protokole pre prenos kanálov alebo údajov. Faktom je, že akékoľvek internetové pripojenie má svoj vlastný rýchlostný limit, s ktorým možno prenášať údaje. Ak existuje veľa údajov, potom sieťový hardvér Rovnako ako program, bude to v rade na prenos, a ak množstvo údajov a rýchlosť ich prijatia bude veľmi vysoká na prekročenie rýchlosti kanála, bude preťažená. Rýchlosť prenosu dát v takýchto prípadoch sa môže vypočítať v gigabajtoch za sekundu. Napríklad v prípade odpojenia z internetu malej krajiny Libérie bola rýchlosť prenosu dát až 5 TB / s. Avšak, 20-40 GB / S stačí na preťaženie väčšiny sieťových infraštruktúr.

Pôvodom útoku DDOS

Vyššie sme sa pozreli na to, čo DDOS útoky, ako aj metódy útoku DDOS, je čas ísť do ich pôvodu. Zaujímali ste sa niekedy, prečo sú tieto útoky tak účinné? Sú založené na vojenských stratégiách, ktoré boli vyvinuté a kontrolované mnoho desaťročí.

Vo všeobecnosti mnohé prístupy informačná bezpečnosť Na základe vojenských stratégií minulosti. Existujú trójske vírusy, ktoré sa podobajú starovekej bitke o Troy, extrortubilné vírusy, ktoré ukradnú vaše súbory, aby sa vykúpenie a útoky DDOS obmedzili nepriateľské zdroje. Obmedzenie schopnosti súpera, dostanete určitú kontrolu nad svojimi následnými akciami. Táto taktika funguje veľmi dobre ako vojenských stratégov. Takže pre cybercriminals.

V prípade vojenskej stratégie môžeme veľmi premýšľať o typoch zdrojov, ktoré môžu byť obmedzené na obmedzenie možností nepriateľa. Obmedzenie vody, potravín a stavebných materiálov by jednoducho zničilo nepriateľa. S počítačmi, všetko je tu iné, existujú rôzne služby, ako napríklad DNS, webový server, server e-mail. Všetci majú inú infraštruktúru, ale je tu niečo, čo ich spája. Toto je sieť. Bez siete nebudete môcť pristupovať k vzdialenému servisu.

Veliteľ môže otráviť vodu, spáliť plodiny a usporiadať kontrolné body. Cybercriminals môžu posielať nesprávne údaje do služby, aby to trvalo konzumovať všetky pamäť alebo úplne premôcť celý sieťový kanál. Stratégie ochrany majú tiež rovnaké korene. Správca servera bude musieť sledovať prichádzajúcu návštevnosť, aby ste našli škodlivé a zablokovali ho skôr, ako dosiahne cieľový sieťový kanál alebo program.

Zakladateľ a webová stránka administrátora stránok, fond Open Open softvér a operačný systém Linux. Ako hlavné operenie teraz používam Ubuntu. Okrem Linuxu sa zaujímam o niečo súvisiace s informačné technológie a moderná veda.

Objednať DDOS útoku veľa mysle nie je potrebná. Zaplatil som hackerom a premýšľať o panike konkurentov. Spočiatku od stoličky riaditeľa a potom s väzenským posteľou.

Vysvetlime, prečo sa obrátiť na hackerov - posledný prípad čestného podnikateľa a to, čo hrozí.

Ako urobiť DDOS útok Známy aj školák

Dnes sú nástroje pre organizáciu útoku DDOS k dispozícii pre každého. Prahová hodnota vstupu pre začiatočníkov hackerov je nízka. Preto podiel krátkych, ale silných útokov na ruské lokalityzvýšil. Zdá sa, že skupiny hackerov jednoducho vypracujú zručnosti.

Orientačný prípad. V roku 2014 vzdelávací portál Tatarstanskej republikypredložené útoky DDOS. Na prvý pohľad nie je v útoku žiadny bod: Toto nie je komerčná organizácia a niečo sa nemá nič opýtať. Na portáli sa odhaduje, harmonogram tried a tak ďalej. Nikdy viac. Odborníci "Kaspersky Lab" našiel skupinu "VKONTAKTE", kde diskutovali študenti a školáci Tatarstan ako urobiť DDOS útok.

Spoločenstvo mladých bojovníkov so systémom Tatarstanskej republiky

Deriváty z "ako urobiť DDOS útok Tatarstan "LED Cyberscurity špecialisti na zaujímavé oznámenie. Umelci rýchlo našli a muselizaplatiť škody.

Predtým vytiahnuté stránky v denníkoch a teraz nosí stránky

Predtým vytiahnuté stránky v denníkoch a teraz nosí stránky Kvôli jednoduchosti útokov DDOS sú pre nich nováčikovia bez morálne princípy a pochopenie ich schopností. Takéto môžu a predávať údaje o zákazníkovi. Omlačenie ddos-útoku - globálny trend.

Na jar roku 2017, doba väzudostal britský študent. Keď mal 16 rokov, vytvoril program pre útoky DDOS Titanium Stresser. Na predaji, Briton zarobil 400 tisíc libier šterlingov (29 miliónov rubľov). S týmDDOS-programy Držal 2 milióny útokov na 650 tisíc používateľov po celom svete.

Teenagers boli účastníci veľkých skupín DDOS skupín jašterica a poodlecorp. Mladí Američania vynašli svoje vlastné programy DDO Ale používali ich na útok na herné servery, aby získali výhody v online hrách. Tak boli nájdené.

Či už dôverovať povesť spoločnosti včerajšie školákov, každý sa bude vyriešiť.

TrestDDOS-programy v Rusku

Ako urobiť DDOS útok Záujem o podnikateľov, ktorí nechcú hrať podľa pravidiel hospodárskej súťaže. Takéto sú riadenie riadenia Ministerstva vnútra Ruska. Chytíjú výkonní umelci.

Ruská legislatíva stanovuje trest za kybernetické trestné činy. Účastníci Útok DDOs môžu založené na súčasnej praxi na základe súčasnej praxe.

Zákazníkov. Ich akcie sa zvyčajne patria - Neautorizovaný prístup k chráneným počítačovým informáciám.

Trest:oddelenie na sedem rokov alebo pokutu až 500 tisíc rubľov.

Príklad. Podľa tohto článku bol odsúdený zamestnanec oddelenia technickej ochrany mesta Kurgan. Vyvinul multifunkčnýProgram DDOS Meta. Svojou pomocou, útočník zozbieral osobné údaje o 1,3 milióna obyvateľov mesta. Po - predal banky a kolektorové agentúry. Hacker dostal dva roky vo väzení.

Umelci. Spravidla sú potrestaníČlánok 273 Trestného zákona Ruskej federácie je tvorba, využívanie a šírenie škodlivých počítačových programov.

Trest.Oddelenie na sedem rokov s pokutou až 200 tisíc rubľov.

Príklad. 19-ročný študent z Tolyattidostal som 2,5 roka podmieneného obdobia a pokutu 12 miliónov rubľov. Cez programy pre útoky DDOSpokúsil sa zabaliť informačné zdroje a banky. Po útoku, študent existoval peniaze.

Neopatrných používateľov.Nedodržanie bezpečnostných pravidiel pri skladovaní údajov je potrestanýČlánok 274 Trestného zákona Ruskej federácie je porušením pravidiel prevádzky skladovania, spracovania alebo prenosu informačných a informačných a informačných a telekomunikačných sietí.

Trest:až päť rokov alebo pokuta až 500 tisíc rubľov.

Príklad. Ak počas prístupu k informáciám akýmkoľvek spôsobom, peniaze boli unesené, článok sa stiahol pri podvodoch výpočtových informácií (). Takže dva roky v dostatočnom osídlení kolónií uRAL hackeri, ktorí majú prístup k bankovým serverom.

Útoky na médiá. Ak sú útoky DDOS zamerané na porušenie novinárskych práv, akcie spadajú pod - Zabránenie legitímnej odbornej činnosti novinárska.

Trest:uväznenie až šesť rokov alebo pokutu do 800 tisíc rubľov.

Príklad. Tento článok sa často rekvalifikuje na tvrdšie.Ako urobiť DDOS útok Vedili útočníkov na "nové noviny", "Echo Moskva" a " Veľké mesto" Regionálne publikácie sú tiež obeťami hackerov.

V Rusku, silný trest za používanieProgramy DDOS . Anonymita z riadenia "K" neuloží.

Programy pre útoky DDOS

Podľa odborníkov, pre útok na strednej stránke, existuje dosť 2000 robotov. Náklady na útok DDOS začína od $ 20 (1 100 rubľov). Počet útočiacich kanálov a pracovných hodín sa diskutuje individuálne. Existujú a vydieranie.

Takýto list môže prísť ku každej osobe. Fotografie roem.ru.

Takýto list môže prísť ku každej osobe. Fotografie roem.ru. Slušný hacker pred útokom strávi penisture. Armáda by nazval túto metódu "spravodajská rada". Podstatou PENTEST v malom kontrolovanom útoku na učenie zdrojov ochrany lokality.

Zaujímavý fakt.Ako urobiť DDOS útok Mnohí viem, ale hackerova sila je určená botnet. Často útočníci ukradnú kľúče "armády" navzájom a potom sa predávajú. Slávny príjem - "Dajte" Wi-Fi, aby sa reštartoval a vrátil sa základné nastavenia. V takomto stave je heslo štandardné. Ďalej majú útočníci prístup k celej prevádzke organizácie.

Posledné zariadenia Hacker Trend - Hacking "Smart" zariadenia na inštaláciu na nich baníkov kryptocurrency. Tieto akcie sa môžu kvalifikovať podľa článku použitia Škodlivé programy (Art. 273 Trestného zákona Ruskej federácie). Takže zamestnanci FSB.oneskorený systémový administrátor Centrum riadenia letu. Nainštaloval baníkov na pracovné vybavenie a obohatené. Vypočítaný útočník na skokoch napätia.

Hackeri budú držať útok DDOS na konkurenciu. Potom môže pristupovať výpočtový výkon A brúsny bitcoín - ďalší. Iba tento príjem zákazníkovi nedostanú.

Riziká objednávky DDOS útoku

Poďme sumarizovať, vážiť výhody a nevýhody rádov DDOS útoku na konkurentov.

Ak konkurenti číslovali obchod, hackeri nepomôžu. Budú len horšie. Agentúra "Digitálne žraloky" neželané informácie legitímne spôsoby.

Magnetometria v najjednoduchšej verzii Ferrozond sa skladá z feromagnetického jadra a dvoch cievok na ňom

Magnetometria v najjednoduchšej verzii Ferrozond sa skladá z feromagnetického jadra a dvoch cievok na ňom Efektívny hľadaný kurz práce

Efektívny hľadaný kurz práce Hlavné charakteristiky a parametre fotodiódy

Hlavné charakteristiky a parametre fotodiódy Ako upraviť PDF (päť aplikácií na zmenu súborov PDF) Ako odstrániť jednotlivé stránky z PDF

Ako upraviť PDF (päť aplikácií na zmenu súborov PDF) Ako odstrániť jednotlivé stránky z PDF Prečo sa okno vystreleného programu dlho rozvíjalo?

Prečo sa okno vystreleného programu dlho rozvíjalo? DXF2TXT - Export a preklad textu od AutoCADu na zobrazenie bodu DWG Traffic v txt

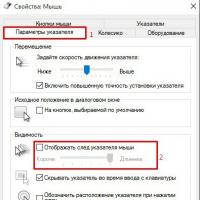

DXF2TXT - Export a preklad textu od AutoCADu na zobrazenie bodu DWG Traffic v txt Čo robiť, ak kurzor myši zmizne

Čo robiť, ak kurzor myši zmizne