Cheie de licență Cryptopro csp 3.9 r2. Scopul CryptoPro CSP. Instalarea skzy cryptopro csp

Pentru a instala sistemul fără un disc de instalare, trebuie să descărcați și să instalați toate distribuțiile de componente din acest manual. Instalarea trebuie efectuată cu drepturi de administrator local.

Instalarea CIPF CryptoPro CSP

Descărcați și instalați kitul de distribuție CryptoPro CSP conform licenței achiziționate.

Deschideți programul CryptoPro CSP și intrați număr de serie licențe. În funcție de computer, acest lucru se poate face în diferite moduri:

Instalarea driverului RuToken

Descărcați și instalați componente pentru a lucra cu RuToken. (dacă certificatele sunt stocate pe suport flash, săriți peste acest pas). Când instalați componente, deconectați RuToken de la computer.

Instalarea Capicom

Instalarea certificatelor autorității de certificare

Descărcați și instalați certificate ale Autorității de certificare

Instalarea și configurarea browserului

Sistemul funcționează în următoarele browsere: Internet Explorer versiunea 11 sau mai mare, Mozilla Firefox, Google Chrome, Browser Yandex, Opera.

Pentru instalare.

Pentru ca Internet Explorer să funcționeze corect cu sistemul Kontur.Extern, trebuie să rulați utilitarul setărilor browserului.

De asemenea, vă puteți configura manual browserul. Pentru a face acest lucru, utilizați acest lucru.

Pentru instalarea altor browsere, contactați administratorul de sistem.

Instalați Adobe Reader

descarca si instaleaza Adobe Reader... Urmați linkul către site-ul oficial Adobe. Pentru a începe instalarea, trebuie să selectați versiunea și limba sistemului de operare.

Instalarea unei comenzi rapide

Salvați pe desktop pentru conectare ușoară. După finalizarea instalării, trebuie să reporniți computerul. Înainte de a începe lucrul în sistemul de raportare, nu uitați să instalați certificatul de semnătură. Urmați instrucțiunile pentru instalarea unui certificat personal.

Instalare completă

CryptoPro CSP este conceput pentru:- autorizare și valabilitate legală documente electronice la schimbul acestora între utilizatori, prin utilizarea procedurilor pentru formarea și verificarea electronice semnatura digitala(EDS) în conformitate cu standarde interne GOST R 34.10-94, GOST R 34.11-94, GOST R 34.10-2001;

- asigurarea confidențialității și controlului integrității informațiilor prin criptarea și protecția împotriva imitației acestora, în conformitate cu GOST 28147-89; asigurarea autenticității, confidențialității și imitării protecției conexiunilor TLS;

- controlul integrității software-ului sistemului și al aplicației pentru a-l proteja de modificările neautorizate sau de încălcarea funcționării corecte; gestionarea elementelor cheie ale sistemului în conformitate cu reglementările echipamentelor de protecție.

Operatori cheie pentru CryptoPro CSP

CryptoPro CSP poate fi utilizat împreună cu o varietate de suporturi cheie, dar cel mai adesea registrul Windows, unitățile flash și jetoanele sunt utilizate ca suport cheie.

Cei mai siguri și mai convenabili purtători de chei care sunt folosiți împreună cu CryptoPro CSP sunt jetoane. Acestea vă permit să vă stocați în mod convenabil și în siguranță certificatele semnatura electronica... Jetoanele sunt aranjate în așa fel încât, chiar dacă sunt furate, nimeni nu vă poate folosi certificatul.

Operatori cheie CryptoPro CSP acceptate:- dischete 3,5 ";

- Carduri de procesor MPCOS-EMV și carduri inteligente rusești (Oscar, RIK) folosind cititoare de carduri inteligente care acceptă protocolul PC / SC (GemPC Twin, Towitoko, Oberthur OCR126 etc.);

- Tablete cu memorie tactilă DS1993 - DS1996 folosind dispozitive Accord 4+, încuietoare electronică„Sable” sau cititor de tabletă Touch-Memory DALLAS;

- chei electronice cu Interfață USB;

- suport amovibil cu interfață USB;

- Registrul Windows

Certificat de semnătură digitală pentru CryptoPro CSP

CryptoPro CSP funcționează corect cu toate certificatele emise în conformitate cu cerințele GOST, ceea ce înseamnă cu majoritatea certificatelor emise de centrele de certificare din Rusia.

Pentru a începe să utilizați CryptoPro CSP, cu siguranță veți avea nevoie de un certificat de semnătură digitală. Dacă nu ați achiziționat încă un certificat de semnătură digitală, vă recomandăm să faceți acest lucru.

Sisteme de operare Windows acceptate

| CSP 3.6 | CSP 3.9 | CSP 4.0 | |

|---|---|---|---|

| Windows 10 | x86 / x64 | x86 / x64 | |

| Windows 2012 R2 | x64 | x64 | |

| Windows 8.1 | x86 / x64 | x86 / x64 | |

| Windows 2012 | x64 | x64 | x64 |

| Windows 8 | x86 / x64 | x86 / x64 | x86 / x64 |

| Windows 2008 R2 | x64 / itaniu | x64 | x64 |

| Windows 7 | x86 / x64 | x86 / x64 | x86 / x64 |

| Windows 2008 | x86 / x64 / itanium | x86 / x64 | x86 / x64 |

| Windows Vista | x86 / x64 | x86 / x64 | x86 / x64 |

| Windows 2003 R2 | x86 / x64 / itanium | x86 / x64 | x86 / x64 |

| Windows XP | x86 / x64 | ||

| Windows 2003 | x86 / x64 / itanium | x86 / x64 | x86 / x64 |

| Windows 2000 | x86 |

Sisteme de operare similare UNIX

| CSP 3.6 | CSP 3.9 | CSP 4.0 | |

|---|---|---|---|

| iOS 11 | ARM7 | ARM7 | |

| iOS 10 | ARM7 | ARM7 | |

| iOS 9 | ARM7 | ARM7 | |

| iOS 8 | ARM7 | ARM7 | |

| iOS 6/7 | ARM7 | ARM7 | ARM7 |

| iOS 4.2 / 4.3 / 5 | ARM7 |

|

|

| Mac OS X 10.12 | x64 | x64 | |

| Mac OS X 10.11 | x64 | x64 | |

| Mac OS X 10.10 | x64 | x64 | |

| Mac OS X 10.9 | x64 | x64 | |

| Mac OS X 10.8 | x64 | x64 | x64 |

| Mac OS X 10.7 | x64 | x64 | x64 |

| Mac OS X 10.6 | x86 / x64 | x86 / x64 |

|

| Android 3.2+ / 4 | ARM7 | ||

| Solaris 10/11 | x86 / x64 / sparc | x86 / x64 / sparc | x86 / x64 / sparc |

| Solaris 9 | x86 / x64 / sparc | ||

| Solaris 8 | |||

| AIX 5/6/7 | PowerPC | PowerPC | PowerPC |

| FreeBSD 10 | x86 / x64 | x86 / x64 | |

| FreeBSD 8/9 | x86 / x64 | x86 / x64 | x86 / x64 |

| FreeBSD 7 | x86 / x64 | ||

| FreeBSD 6 | x86 | ||

| FreeBSD 5 | |||

| LSB 4.0 | x86 / x64 | x86 / x64 | x86 / x64 |

| LSB 3.0 / LSB 3.1 | x86 / x64 | ||

| RHEL 7 | x64 | x64 | |

| RHEL 4/5/6 | x86 / x64 | x86 / x64 | x86 / x64 |

| RHEL 3.3 spec. asamblare | x86 | x86 | x86 |

| RedHat 7/9 | |||

| CentOS 7 | x86 / x64 | x86 / x64 | |

| CentOS 5/6 | x86 / x64 | x86 / x64 | x86 / x64 |

| TD OS AIS FSSP al Rusiei (GosLinux) | x86 / x64 | x86 / x64 | x86 / x64 |

| CentOS 4 | x86 / x64 | ||

| Ubuntu 15.10 / 16.04 / 16.10 | x86 / x64 | x86 / x64 | |

| Ubuntu 14.04 | x86 / x64 | x86 / x64 | |

| Ubuntu 12.04 / 12.10 / 13.04 | x86 / x64 | x86 / x64 | |

| Ubuntu 10.10 / 11.04 / 11.10 | x86 / x64 | x86 / x64 | |

| Ubuntu 10.04 | x86 / x64 | x86 / x64 | x86 / x64 |

| Ubuntu 8.04 | x86 / x64 | ||

| Ubuntu 6.04 | x86 / x64 | ||

| ALTLinux 7 | x86 / x64 | x86 / x64 | |

| ALTLinux 6 | x86 / x64 | x86 / x64 | x86 / x64 |

| ALTLinux 4/5 | x86 / x64 | ||

| Debian 9 | x86 / x64 | x86 / x64 | |

| Debian 8 | x86 / x64 | x86 / x64 | |

| Debian 7 | x86 / x64 | x86 / x64 | |

| Debian 6 | x86 / x64 | x86 / x64 | x86 / x64 |

| Debian 4/5 | x86 / x64 | ||

| Linpus Lite 1.3 | x86 / x64 | x86 / x64 | x86 / x64 |

| Server Mandriva 5 Server de afaceri 1 |

x86 / x64 | x86 / x64 | x86 / x64 |

| Oracle Enterprice Linux 5/6 | x86 / x64 | x86 / x64 | x86 / x64 |

| Deschideți SUSE 12.2 / 12.3 | x86 / x64 | x86 / x64 | x86 / x64 |

| SUSE Linux Enterprice 11 | x86 / x64 | x86 / x64 | x86 / x64 |

| Linux Mint 18 | x86 / x64 | x86 / x64 | |

| Linux Mint 13/14/15/16/17 | x86 / x64 | x86 / x64 |

Algoritmi suportați

| CSP 3.6 | CSP 3.9 | CSP 4.0 | |

|---|---|---|---|

| GOST R 34.10-2012 Crearea semnăturii | 512/1024 biți | ||

| GOST R 34.10-2012 Verificarea semnăturii | 512/1024 biți | ||

| GOST R 34.10-2001 Crearea semnăturii | 512 biți | 512 biți | 512 biți |

| GOST R 34.10-2001 Verificarea semnăturii | 512 biți | 512 biți | 512 biți |

| GOST R 34.10-94 Crearea semnăturii | 1024 biți * | ||

| GOST R 34.10-94 Verificarea semnăturii | 1024 biți * | ||

| GOST R 34.11-2012 | 256/512 biți | ||

| GOST R 34.11-94 | 256 biți | 256 biți | 256 biți |

| GOST 28147-89 | 256 biți | 256 biți | 256 biți |

* - până la CryptoPro CSP 3.6 R2 (versiunea 3.6.6497 din 13.08.2010) inclusiv.

Termenii licenței CryptoPro CSP

Când cumpărați CryptoPro CSP, primiți un număr de serie pe care trebuie să îl introduceți în timpul instalării sau configurării programului. Perioada de valabilitate a cheii depinde de licența selectată. CryptoPro CSP poate fi distribuit în două versiuni: cu licență anuală sau perpetuă.

Prin cumpărare licența perpetuă, veți primi o cheie CryptoPro CSP, care nu va expira. Dacă cumpărați, veți primi un număr de serie CryptoPro CSP, care va fi valabil un an după cumpărare.

- Generarea de chei ES și chei de acord

- Formarea și verificarea semnăturii electronice

- Importul de chei private de semnătură electronică generate programatic - pentru a le spori securitatea

- Actualizarea bazei de instalare a furnizorului criptografic CryptoPro CSP

Particularități

Principala caracteristică (anterior produsul se numea „CryptoPro eToken CSP”) este utilizarea tehnologiei funcționale a purtătorului de chei (FKN).

Suport funcțional de chei (FKN)- arhitectura produselor software și hardware bazate pe carduri inteligente sau jetoane USB, care implementează o abordare fundamentală nouă de furnizare utilizare sigură cheie pe un card inteligent sau un jeton USB.

Datorită prezenței unui canal de comunicație sigur între jeton și furnizorul criptografic, o parte din transformările criptografice, inclusiv stocarea cheilor private și a cheilor ES într-o formă nerecuperabilă, este plasată pe un card inteligent sau pe un jeton USB.

Pe lângă generarea de chei hardware, stocarea lor sigură și formarea semnăturilor digitale în microprocesorul suportului de chei, arhitectura FKN vă permite să rezistați în mod eficient atacurilor legate de înlocuirea unei valori hash sau a unei semnături în comunicare canal între software-ul și hardware-ul CSP.

În „CryptoPro FKN CSP” versiunea 3.9, tokenul JaCarta CryptoPro special dezvoltat, prezentat sub forma unor factori de card inteligent și token USB, acționează ca un operator de cheie.

Parte CIPF "CryptoPro FKN CSP" versiunea 3.9 include un jeton special dezvoltat JaCarta CryptoPro cu capacitatea de a calcula semnătura digitală utilizând tehnologia companiei FKN „CRYPTO-PRO” și emis sub formă de factori de jeton USB (într-o carcasă Nano sau XL) sau un card inteligent.

|  |

JaCarta CryptoPro asigură stocarea și utilizarea în siguranță a cheilor ES private, efectuează autentificare CSP și token reciprocă, precum și autentificare puternică în doi factori a utilizatorului care deține token-ul.

Principalele avantaje ale JaCarta CryptoPro

- Este cel mai rapid simbol dintre dispozitivele FKN (este înaintea produselor existente care lucrează cu FKN în ceea ce privește viteza de generare a unei semnături electronice de aproape 3 ori - pe baza Protocolului pentru măsurarea performanței dispozitivelor FKN „CRYPTO-PRO” din data de 08.12.2014).

- Principiul aplicat Sigur prin design- se utilizează un microcontroler protejat, conceput ca sigur pentru scopuri de securitate, are protecție încorporată atât la nivel hardware, cât și software împotriva clonării, hacking-ului și tuturor celorlalte atacuri cunoscute până în prezent.

- Generarea de chei ES, chei de acord, precum și crearea ES are loc în interiorul simbolului JaCarta CryptoPro.

- Folosește un canal sigur de transmisie a datelor cu partea software "CryptoPRO FKN CSP".

Compus

„CryptoPro FKN CSP” versiunea 3.9 constă din două componente cheie.

1. Jeton USB sau card inteligent JaCarta CryptoPro:

- este un purtător de chei funcțional (FKN), în care criptografia rusă este implementată în hardware;

- vă permite să păstrați și să utilizați în siguranță chei private EP;

- generează semnătură electronică „sub mască” - K (h), care permite protejarea canalului de schimb între jeton (smart card) și furnizorul de criptare software (CSP);

- efectuează autentificare reciprocă CSP și token și autentificare puternică în doi factori a utilizatorului care deține tokenul.

2. Furnizor de criptare (CSP):

- este o interfață de programare la nivel înalt (MS CAPI) pentru aplicații externeși le oferă un set de funcții criptografice;

- din semnătura „sub mască” primită de pe simbolul hardware (smart card) - K (h), „elimină” masca K (s) și formează o semnătură „normală”, de înțeles pentru aplicații externe

Arhitectura „CryptoPro FKN CSP” versiunea 3.9

Specificații JaCarta CryptoPro Token

| Caracteristicile microcontrolerului | Producător | INSIDE Sigur |

| Model | AT90SC25672RCT | |

| Memorie EEPROM | 72 Kb | |

| Caracteristicile sistemului de operare | Sistem de operare | Soluții Athena Smartcard OS755 |

| Certificări internaționale | CC EAL4 + | |

| Criptoalgoritmi acceptați | GOST R 34.10-2001, GOST 28147-89, GOST R 34.11-94 | |

| Interfețe acceptate | USB | da |

| Interfață de contact (ISO7816-3) | T = 1 | |

| Certificări de siguranță | FSB al Rusiei | Certificatul de conformitate al Serviciului Federal de Securitate din Rusia nr. SF / 114-2734 Serviciul Federal de Securitate al Rusiei Certificat de conformitate nr. SF / 114-2735 |

| Sistem de operare acceptat | Microsoft Windows Server 2003 | (Platforme pe 32/64-bit) |

| Microsoft Windows Vista | (Platforme pe 32/64-bit) | |

| Microsoft Windows 7 | (Platforme pe 32/64-bit) | |

| Microsoft Windows Server 2008 | (Platforme pe 32/64-bit) | |

| Microsoft Windows Server 2008 R2 | (Platforme pe 32/64-bit) | |

| CentOS 5/6 | (Platforme pe 32/64-bit) | |

| Linpus Lite 1.3 | (Platforme pe 32/64-bit) | |

| Server Mandriva 5 | (Platforme pe 32/64-bit) | |

| Oracle Enterprise Linux 5/6 | (Platforme pe 32/64-bit) | |

| Deschide SUSE 12 | (Platforme pe 32/64-bit) | |

| Red Hat Enterprise Linux 5/6 | (Platforme pe 32/64-bit) | |

| SUSE Linux Enterprise 11 | (Platforme pe 32/64-bit) | |

| Ubuntu 8.04 / 10.04 / 11.04 / 11.10 / 12.04 | (Platforme pe 32/64-bit) | |

| ALT Linux 5/6 | (Platforme pe 32/64-bit) | |

| Debian 6 | (Platforme pe 32/64-bit) | |

| FreeBSD 7/8/9 | (Platforme pe 32/64-bit) | |

| Timpul executării operațiunilor criptografice | Import cheie | 3,2 op / s (jeton USB), 2,4 op / s (card inteligent) |

| Crearea semnăturii | 5,8 op / s (jeton USB), 3,9 op / s (card inteligent) | |

| Medii cheie disponibile | Card destept | JaCarta CryptoPro |

| Jeton USB | JaCarta CryptoPro |

Certificări de siguranță

confirmând că remediul protecție criptografică de informații (CIP) "CryptoPro FKN CSP" Versiunea 3.9 (versiunea 1) îndeplinește cerințele GOST 28147-89, GOST R 34.11-94, GOST R 34.10-2001, cerințele FSB din Rusia pentru mijloace de criptare (criptografice) clasa KC1, cerințe pentru semnături electronice aprobate prin ordinul FSB din Rusia din 27 decembrie 2011 nr. 796, stabilit pentru clasa KC1, și poate fi utilizat pentru protecția criptografică (crearea și gestionarea informațiilor cheie, criptarea datelor conținute în memorie cu acces aleator, calculul valorii funcției hash pentru datele conținute în zona RAM, protecția conexiunilor TLS, implementarea funcțiilor de semnătură electronică în conformitate cu Lege federala din 6 aprilie 2011 Nr. 63-FZ „Pe semnătură electronică”: crearea unei semnături electronice, verificarea unei semnături electronice, crearea unei chei de semnătură electronică, crearea unei chei de verificare a semnăturii electronice) informații care nu conțin informații care constituie un secret de stat.

confirmarea faptului că CryptoPro FKN CSP versiunea 3.9 (versiunea 2) respectă cerințele GOST 28147-89, GOST R 34.11-94, GOST R 34.10-2001, cerințele FSB din Rusia pentru mijloacele de criptare (criptografice) ale clasei KS2, cerințele pentru semnături electronice, aprobate prin ordin al FSB din Rusia din 27 decembrie 2011 nr. 796, stabilite pentru clasa KS2, și pot fi utilizate pentru protecția criptografică (crearea și gestionarea informațiilor cheie, criptarea datelor conținute în RAM, calcularea funcțiilor hash valorice pentru datele conținute în RAM, protecția conexiunilor TLS, implementarea funcțiilor de semnătură electronică în conformitate cu Legea federală nr. 63-FZ din 6 aprilie 2011 „Cu privire la semnăturile electronice”: crearea unei semnături electronice, verificarea unei semnături electronice, crearea unei chei de semnătură electronică, crearea unei chei de verificare a semnăturii electronice) informații care nu conțin informații care constituie secrete de stat.

Cele mai bune programe pentru citire și editare: faceți fără extensia psd Photoshop decât deschisă

Cele mai bune programe pentru citire și editare: faceți fără extensia psd Photoshop decât deschisă De ce se încarcă telefonul meu încet?

De ce se încarcă telefonul meu încet? Cum se adaugă un folder la o excepție în Kaspersky Cum se adaugă excepții la un program din Kaspersky

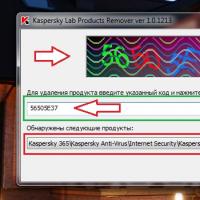

Cum se adaugă un folder la o excepție în Kaspersky Cum se adaugă excepții la un program din Kaspersky Instalarea Kaspersky Security Center Instalarea serverului de administrare kaspersky security center 10

Instalarea Kaspersky Security Center Instalarea serverului de administrare kaspersky security center 10 Cum să faceți o captură de ecran pe un computer: toate modalitățile posibile Cum să faceți o captură de ecran a unei fotografii

Cum să faceți o captură de ecran pe un computer: toate modalitățile posibile Cum să faceți o captură de ecran a unei fotografii Captură de ecran - ce este și cum se face un ecran Moduri de a face o captură de ecran pe un computer

Captură de ecran - ce este și cum se face un ecran Moduri de a face o captură de ecran pe un computer Reînnoirea gratuită a licenței Kaspersky Anti-Virus Suspendarea protecției de la Kaspersky Gadget

Reînnoirea gratuită a licenței Kaspersky Anti-Virus Suspendarea protecției de la Kaspersky Gadget