Informations officielles Toutefois, le partage centralisé des fichiers. Réseau de partage de fichiers piant. En savoir plus sur GUID

L'un des premiers réseaux de pairs a été créé en 2000. Il fonctionne toujours, bien que, en raison des lacunes graves des utilisateurs d'algorithmes, préférez actuellement le réseau Gnutella2.

Lorsqu'il est connecté, le client reçoit du nœud, avec lequel il a réussi à se connecter, une liste de cinq nœuds actifs; Ils se réfèrent à la recherche d'une ressource pour un mot clé. Les nœuds recherchent les ressources correspondantes pour la requête et, si vous ne les trouvez pas, envoyez la demande aux nœuds actifs sur le "bois" (la topologie du réseau a la structure d'un graphique de type arborescent) jusqu'à ce qu'il y ait une la ressource ou le nombre maximal d'étapes ne seront pas dépassés. Une telle recherche est appelée reproduction de requête (inondation de requêtes).

Il est clair qu'une telle réalisation conduit à l'augmentation exponentielle du nombre de demandes et, en conséquence, aux niveaux supérieurs du "bois" peut conduire à un refus de maintenance, qui a été observé à plusieurs reprises dans la pratique. Les développeurs ont amélioré l'algorithme, entrés dans les règles, conformément à quelles demandes peuvent envoyer uniquement certains nœuds de "bois" - les soi-disant dédiés (ultraphères), les nœuds restants (feuilles) ne peuvent que demander ce dernier. Le système de nœuds de mise en cache est également introduit.

Dans ce formulaire, le réseau fonctionne maintenant, bien que les défauts de l'algorithme et les faibles possibilités d'extensibilité entraînent une diminution de sa popularité.

Les lacunes du Protocole de gnutella ont lancé le développement des algorithmes fondamentalement nouveaux pour la recherche de routes et de ressources et ont conduit à la création d'un groupe de protocoles DHT - en particulier, le protocole de Kademlia, qui est maintenant largement utilisé dans les plus grands réseaux.

Les demandes dans le réseau Gnutella sont envoyées via TCP ou UDP, la copie de fichier est effectuée via le protocole HTTP. DANS dernièrement Il a apparu des extensions pour programmes clientsVous permettant de copier des fichiers par UDP, rendant les demandes XML pour les méta-informations sur les fichiers.

En 2003, un protocole de Gnutella2 fondamentalement a été créé et les premiers clients qui le soutiennent, qui étaient inversés avec des clients Gnutella. Conformément à cela, certains nœuds deviennent des concentrateurs, les autres sont des nœuds conventionnels (feuilles). Chaque nœud ordinaire a une connexion avec un ou deux concentrateurs. Un hub est associé à des centaines de composants ordinaires et de dizaines d'autres moyeux. Chaque noeud transmet périodiquement la liste audio des identificateurs mots clésPour quelles ressources publiées par ce nœud peuvent être trouvées. Les identificateurs sont enregistrés dans la table globale du moyeu. Lorsque le nœud "veut" de trouver une ressource, il envoie une demande à son concentrateur à son concentrateur, ce dernier trouve la ressource dans sa table et renvoie l'ID du nœud possédant une ressource ou renvoie une liste d'autres hubs. , que le nœud réapparaît à tour de rôle au hasard. Une telle recherche s'appelle une recherche à l'aide de la marche aléatoire.

La fonctionnalité remarquable du réseau Gnutella2 est la possibilité de reproduire des informations sur le fichier sur le réseau sans copier le fichier lui-même, qui est très utile en termes de virus de suivi. Pour les paquets transmis, le réseau a mis au point son propre format similaire à XML, mettant en œuvre de manière flexible la possibilité d'augmenter la fonctionnalité du réseau en ajoutant des informations de service supplémentaires. Queries et listes Les mots-clés d'ID sont envoyés aux concentrateurs UDP.

Voici la liste des programmes clients les plus courants pour Gnutella et Gnutella2: Shareaza, Kiwi, Alpha, Morpheus, Gnucleus, Adagio Pocket G2 (Windows Pocket PC), FileScope, Imesh, MLDONKEY

Le travail de ces réseaux est basé sur l'égalité des participants, c'est-à-dire qu'il n'ya aucun serveur dédié. Chaque ordinateur peut être à la fois le serveur et le client. Quel est l'avantage d'une telle organisation? Dans le fait que le fonctionnement du réseau ne casse pas, si certains noeuds (ordinateur) échouent, et vous pouvez continuer à utiliser le réseau. De plus, il est totalement facultatif pendant la journée et la nuit pour tourmenter l'ordinateur avec une opération continue, car tout utilisateur de réseau P2p. Peut venir et partir quand il veut.

P2p. Les réseaux sont divisés par centralisé décentralisé et hybride.

La première vue est un réseau dans lequel les informations de service (nécessitent encore une infrastructure permettant de combiner des clients dispersés les uns avec les autres) des serveurs d'indexation de stockage. Les avantages sont une petite quantité d'informations de service transmises au serveur et à la simplicité de la programmation de ces réseaux. Mais le manque toujours grave - lorsque les serveurs d'indexation échouent, le réseau cesse de fonctionner.

DANS décentralisé Réseaux Il n'y a pas de serveurs de tels serveurs, mais les informations de service transmises sont plus grandes. Cependant, il n'y a pas de façons de forcer ce réseau à cesser de fonctionner.

Bien, enfin hybride Réseaux, qui combinent les avantages des deux premiers. Ils existent des serveurs d'indexation utilisés pour coordonner les travaux, mais ils ne dépendent pas les uns sur les autres et synchronisent les informations entre elles. Grâce à cela, de tels réseaux combinent une fiabilité élevée décentralisé Réseaux et vitesse centralisé.

Que faut-il faire pour devenir membre du réseau de partage de fichiers? Premièrement, vous devez établir le type de réseau approprié programme de partage de fichiers qui est créé spécifiquement pour télécharger des fichiers sur le réseau. Ensuite, après la connexion au réseau, prenez le fichier - il peut s'agir d'un programme, d'un fichier de musique, d'une image, etc. - et "secouez-lui, c'est-à-dire de le donner à d'autres utilisateurs du réseau. En règle générale, le volume de ces fichiers doit être plusieurs gigaoctets, mais la taille n'est pas limitée. Bien que vous n'ayez pas besoin de partager pleinement votre disque dur, surtout dossiers de système. Ouvert pour accès général Répertoire Les autres utilisateurs ne seront pas en mesure de changer et de supprimer, ils ont la possibilité de les télécharger. Des millions de personnes "secouent" leurs fichiers, de sorte que tout ce qui reste à faire est d'utiliser la recherche, présente dans le programme de partage de fichiers et recherche des ressources aménagées de la même manière sur d'autres ordinateurs de réseau. Le nombre d'utilisateurs de fichiers partageant énormément, le cas échéant, le fichier de recherche sera certainement trouvé. Donc, il reste seulement à télécharger des ressources trouvées et gratuitement.

Il semblerait que tout va bien - mettre le programme, rechercher et télécharger, mais il y a nos pièges ici. L'un d'entre eux est disponible pour intercepter une partie des informations sur les adresses IP et les ressources des participants, car elle est stockée et qu'elle est envoyée sous forme non cryptée. Un autre problème est la répartition des "vers" et la falsification des ressources ID pour leur faux. Ces problèmes sont résolus par divers moyens, mais à propos de sécurité complète Il est trop tôt pour parler.

Maintenant, parlons de l'un des représentants lumineux du type de réseau de partage de fichiers décentralisé P2p. - Connection directe. ou alors DcCe qui est décodé comme une "connexion directement". C'est l'un des réseaux les plus populaires. P2p. Dans le monde, à bien des égards parce que:

- il y a une discussion multijoueur développée.

- le serveur (hub) peut être consacré à un sujet spécifique, par exemple, un genre de film spécifique, ce qui facilite la recherche d'utilisateurs avec les fichiers nécessaires.

- selon le client, vous pouvez télécharger des répertoires entiers, établir des restrictions sur le volume minimum de matériel partagé, obtenir une liste de fichiers utilisateur sous la forme d'une arborescence, etc.

Dans un programme spécial - client pour le réseau Dc Il est indiqué que les dossiers seront disponibles au téléchargement, puis il se connecte à un serveur commun dans réseau local Et avec elle, cela vous permet de voir les autres connectés au serveur, aux ordinateurs.

Considérez les clients les plus populaires partage de fichiers pour Dc, à savoir Dc ++., Apexdc ++. et FlyLinkDC ++.. Tous sont des programmes open source, c'est-à-dire Open source.

Par défaut, APEXDC ++ prend en charge l'interface anglaise. Afin de le remporter, vous devez télécharger un fichier de russication spécial.

Parmi les caractéristiques d'APEXDC ++, il existe des adresses IP bloquantes, mettant ainsi la mise à jour des adresses IP au démarrage, la fonction de sauvegarde de la liste des utilisateurs non désirés, chat.

La version est basée sur Fortdc 2.22qui est une modification Dc ++., avec de nombreuses améliorations.

Une interface intuitive vous permet de configurer un programme à votre goût, il est possible de modifier le sujet de la conception du programme.

Conclusion

Parmi les clients de partage des fichiers examinés pour les réseaux Connection directe. Il est impossible d'allouer quelqu'un, tous sont relatifs, et les différences peuvent être vues en leur définissant l'un d'entre eux sur leur propre ordinateur et en regardant ce que vous aimez et ce que vous n'êtes pas.

Donc, si vous souhaitez rejoindre la communauté de partage de fichiers, téléchargez l'un des clients et publiez plus d'endroits sur le disque dur - il vous est exactement utile!

Quel est le réseau de partage de fichiers? Il s'agit d'une désignation collective de programmes nécessaires au partage de fichiers. Le principe de leur travail est de trouver et de télécharger les ressources nécessaires dans un accès gratuit, ce qui a fourni un autre utilisateur.

informations générales

Le réseau de partage de fichiers est un pair-à-un. Il est utilisé pour échanger des fichiers entre les participants, qui sont simultanément au serveur et au client. Les réseaux existent selon le type d'organisations: centralisée, décentralisée, hybride. Quelle est la différence?

Ce qui est nécessaire?

Le réseau de partage de fichiers est nécessaire pour partager des informations via Internet. Avec cela, vous pouvez télécharger de la musique, des logiciels, des films, des jeux, etc. Le partage de fichiers fonctionne sur le principe suivant:

- L'utilisateur télécharge le programme.

- Ouvre un accès à une partie de vos propres ressources.

- Le programme téléchargé a une chaîne de recherche qui vous permet de rechercher des fichiers sur les ressources des autres utilisateurs. Ils doivent être conçus pour usage gratuit. Les ressources trouvées peuvent être téléchargées gratuitement.

Les torrents sont considérés comme un exemple lumineux de partage de fichiers. Traduit de l'anglais signifie "bitstream". Le réseau est un protocole piant pour partager des fichiers entre les participants. Le téléchargement d'informations se produit dans les parties. Pour le partage de fichiers existent programmes spéciaux et réseaux BitTorrent. Ils seront décrits plus en détail juste en dessous.

Guide d'utilisation

Comment utiliser le réseau I2P et autre partage de fichiers? L'un des programmes de programmation est l'un des programmes de programmation pour le protocole BitTorrent. La distribution peut consister en un ou plusieurs fichiers. Chaque transmission crée des métadonnées avec l'extension du torrent. Ils contiennent des informations sur le suivi de l'URL, informations complètes Sur le fichier (nom, volume) et d'autres paramètres. De plus, la quantité des segments de fichier, la clé de l'utilisateur, les sources qui ne fonctionnent pas via le protocole sont spécifiées. La particularité du torrent est que la charge pendant la distribution est minimale.

Pour télécharger le fichier sélectionné, vous devez rejoindre la Tarrow à l'adresse spécifiée, signaler votre adresse et le montant du fichier. Ensuite, l'utilisateur reçoit des adresses d'autres clients qui téléchargent la même ressource. Il a besoin de temps en temps pour informer les progrès du processus pour recevoir des adresses client à jour. En conséquence, il existe un processus constant d'échange d'informations sur les segments. Pour que le torrent fonctionne plus rapidement, un grand nombre de clients sont nécessaires. L'échange d'informations dépend également du nombre et de la taille des segments.

Avantages et inconvénients

Le réseau de partage de fichiers "Fridom" présente des avantages et des inconvénients. Les avantages devraient pouvoir trouver n'importe quel programme, logiciel, une autre ressource et le télécharger complètement. Compte tenu du fait que les utilisateurs dans de tels systèmes sont nombreux, trouvant même le fichier le plus exclusif ne sera pas difficile. Lorsque vous téléchargez, un protocole SSL est créé.

Les minustres des systèmes de partage de fichiers comprennent des pénalités pour l'utilisation des torrents dans certains pays. Aussi pour le téléchargement grand nombre Le logiciel aura besoin d'une quantité énorme mémoire vive. De nombreux utilisateurs ont des difficultés à recevoir des informations en raison du manque de compte «or». Afin d'acheter accès total Pour les ressources de partage de fichiers, vous devez payer un certain montant. De plus, les fichiers téléchargés sont emballés dans les archives, alors les temps requis pour leur extraction.

Réseau

L'un des partage des fichiers les plus populaires comprend les programmes suivants: Emule, DC ++, Limewire, Frostwire. N'oubliez pas non plus les différents torrents, parmi lesquels Azureus, Bitcome, Utorrent. Séparer l'attention mérite des réseaux de partage de fichiers privés. Par exemple, le réseau I2P appartient à anonyme. Elle organise indépendamment son travail. Son fonctionnalité est que I2P stocke hachage, des adresses réseau cryptées. Le trafic transmis est crypté, tous les messages sont protégés.

Les caractéristiques communes des réseaux, quelle que soit leur popularité, incluent le manque de files d'attente pour télécharger des fichiers. Toutes les informations sont distribuées par des pièces et l'échange de segments est fabriqué à partir d'un utilisateur à un autre. Pendant le processus, le client contrôle l'intégrité des fragments. L'utilisateur a la capacité de recevoir et de distribuer simultanément des fichiers. Les fragments déjà téléchargés peuvent être remis à nouveau.

Le réseau ED2K est un type d'échangeur centralisé. Rechercher sur les fichiers disponibles Aide Serveurs spécialisés qui sont connectés les uns aux autres. Un échange d'informations indépendant entre les clients se produit via le protocole MFTP.

Réseau de partage de fichiers

Une autre méthode de transfert de fichiers est devenue des systèmes plus populaires - P2P tels que Kazaa, Edonkey, Gnutella, Direct Connect, etc. Dans ces réseaux, les utilisateurs de réseau réguliers échangent des fichiers directement connectés les uns aux autres. La prime de ces systèmes est que les fichiers ne doivent pas nécessairement être sur le même serveur. Dans le même temps, cependant, il est impossible de suivre le contenu de ces fichiers. C'est pourquoi ces réseaux ont une vaste répartition entre les amateurs de musique, les films et surtout Warez. Le problème de ces réseaux est devenu des données populaires auxquelles le plus grand nombre de personnes sont tirés. Étant donné que les nouveaux fichiers ont littéralement "aligné", la vitesse de téléchargement a diminué proportionnellement au nombre de demandes de ce fichier. De plus, dans la plupart des systèmes P2P, le nombre de connexions entre les utilisateurs est limité et souvent des utilisateurs qui font appel à tout fichier simplement reçu une défaillance. Un fichier incomplètement téléchargé constituait également un problème pour les utilisateurs. Reconnu à l'avance pour déterminer le «tout» si le fichier demandé est ou non impossible. Le résultat de ces problèmes était la chute de la popularité de nombreux réseaux et l'introduction de règles prohibitives pour les utilisateurs y participants.

Réseau de partage de fichiers - Nom collectif des réseaux d'ordinateurs homologues à connecter pour partager des fichiers basés sur l'égalité impliquée dans le partage de fichiers, c'est-à-dire que chaque participant est à la fois le client et le serveur.

L'une des applications de la technologie de réseau peer-to-peer est le partage de fichiers.

Les utilisateurs du réseau de partage de fichiers contiennent des fichiers de T.n. "Partagé" (Anglais Share - Share), le contenu est disponible au téléchargement à d'autres utilisateurs. Quelqu'un Un autre utilisateur de réseau envoie une demande de recherchequelconque déposer. Le programme recherche des fichiers de clients de réseau correspondant à la requête et indique le résultat. Après cela, l'utilisateur peut télécharger des fichiers de sources trouvées. Dans les réseaux de partage de fichiers modernes, des informations sont chargées immédiatement de plusieurs sources. Son intégrité est vérifiée en fonction des montants de contrôle.

Types de réseau de partage de fichiers

Réseaux centralisés

Malgré le fait que chaque participant partiel est à la fois le client et le serveur, une infrastructure est nécessaire pour combiner des clients fragmentés entre eux vers une communauté donnée. Dans les réseaux de partage de fichiers centralisés, des serveurs d'indexation des informations de service.

L'avantage d'un tel réseau est la simplicité relative de la programmation de ce réseau et une petite quantité d'informations de service transmises aux serveurs. La fermeture des réseaux Napster et WinMX a montré un manque de fiabilité des réseaux de partage de fichiers centralisés. Les serveurs d'indexation peuvent être désactivés par des raisons différentes (Échec technique, ruine de posséder une entreprise, décision judiciaire). Dans ce cas, le réseau cesse de fonctionner. Connexion directe fait référence aux réseaux centraux.

Réseaux décentralisés

Les réseaux de partage de fichiers décentralisés fonctionnent sans serveurs d'indexation. Bien que le volume des informations de service transmis aient davantage, leur fiabilité est beaucoup plus élevée. Jusqu'à présent, il n'ya aucun moyen de forcer le fonctionnement d'un tel réseau. Les réseaux décentralisés comprennent Gnutella, Overnet, KAD.

Réseau partiellement décentralisé (hybride)

Combinant la vitesse des réseaux centralisés et la fiabilité des systèmes hybrides décentralisés, utilisés dans lesquels des serveurs d'indexation indépendants sont utilisés, synchronisant constamment des informations entre elles. Ainsi, lorsque l'un d'entre eux échoue, le réseau continue de fonctionner. Les réseaux de partage de fichiers partiellement décentralisés comprennent Edonkey2000, Opennap.

Principes de travail

Les principes de base du partage de fichiers sont les suivants: L'utilisateur télécharge le programme sur l'ordinateur;

Sur Internet, vous pouvez facilement trouver des personnes ayant des intérêts et des passe-temps similaires. Si le cercle de la communication en ligne est limité à plusieurs personnes, alors communiquer avec eux est assez simple. Cela peut être fait par courrier et par des services messages instantanés. Mais si vous avez besoin de garder constamment une connexion avec des dizaines, puis des centaines de personnes proches de vous dans l'esprit? Comment leur dire à tout ce que vous avez des photos du dernier concert de Richie Blackmore, une liste de billets pour l'examen ou dernière version Gratuit tweaker? Ne pas poser la même question à tout le monde et à vous attendre lorsque vous répondez. Les plus la meilleure façon Les solutions à ce problème sont des réseaux homologues à pair (réseaux homologues à pair ou «réseaux avec des participants égaux»). Un groupe de personnes dans un tel réseau reçoit des droits d'accès égaux aux informations disponibles, c'est-à-dire que chaque ordinateur peut être à la fois un client et un serveur. Chacun des participants d'un tel réseau ouvre un accès à des fichiers spécifiques sur son disque dur, après quoi ils sont enregistrés dans la base de données et deviennent disponibles au téléchargement par tous les utilisateurs du réseau. Le partage de fichiers est effectué via un programme appelé client peerbear. Il existe de nombreux réseaux homologues à pair et les clients de travailler encore plus, car pour un réseau, plusieurs programmes peuvent y avoir plusieurs programmes.

Le nom de ce client est déchiffré en tant que connexion directe, c'est-à-dire une connexion directe d'un utilisateur à un autre serveur de passage. Le processus de connexion DC ++ () est simplifié autant que possible: vous devez entrer votre surnom, l'adresse postale (peut être inexistante) et spécifier la vitesse de la connexion Internet. Dans le champ Description, vous pouvez spécifier des informations sur vous-même: intérêts, position géographique - en un mot, tout ce que vous vous sentez nécessaire.

Les habs sont généralement décomposés par des sujets: musique, films, bandes dessinées, jeux, etc. Chaque hub a son propre administrateur, qui établit les règles de son utilisation et la quantité minimale de ressources ouvertes, qui peuvent être connectées. Dans de nombreux hubs, ils ont l'air non seulement sur le nombre de fichiers que vous partagez, mais également sur lesquels ils correspondent au sujet du hub. Si vous êtes allé chez un hub dédié aux jeux et ouvrez l'accès à dossier Windowspeut et jeter du système. L'utilisation des hubs a ses avantages: les membres du réseau vivant dans une région peuvent être combinés dans de telles communautés. De nombreux fournisseurs facturent beaucoup moins de trafic au sein d'une région ou d'un pays que d'étranger et, dans certains forfaits, le trafic entrant et libre. Ainsi, il est possible de sauver un excellent chargement de tout fichiers requis Les utilisateurs qui vivent dans votre région.

Soulsek.

Ce programme est principalement orienté sur les fichiers musicaux. Cela ne signifie pas que cela ne vous permet pas de télécharger et de partager des fichiers d'autres types. Cependant, vous êtes intéressé par le fichier audio que vous trouverez ici avec une plus grande probabilité que, disons, jeu ou photo. Pour partager ses ressources à Soulseek, ce n'est pas nécessairement, mais, comme dans tous les programmes de ce plan, il est souhaitable. Le fait est que lorsque vous commencez à télécharger un fichier de quelqu'un des utilisateurs, il voit qui et ce qu'il tremble. Et il est possible qu'il veuille voir et quelle chose intéressante vous avez. Sans trouver une seule ressource ouverte, il peut être offensé et vous mettre dans la liste d'interdiction, c'est-à-dire Dans la liste des utilisateurs qui ne seront jamais en mesure de télécharger quoi que ce soit d'autre. Le programme est très pratique implémenté par les paramètres de connexion. Vous pouvez contrôler la vitesse de démarrage directement dans la fenêtre de transfert de fichier / réception. Immédiatement, vous pouvez définir quantité maximale Participants au réseau capables de transmettre simultanément le fichier ainsi que le nombre d'utilisateurs supplémentaires. Ces derniers sont ceux des participants du système qui n'ont pas besoin de se tenir dans une ligne commune pour obtenir un fichier chéri de votre part. Vous pouvez rendre les utilisateurs à une liste extra-énoncée que vous-même. Voici comment il s'avère que tous les utilisateurs sont égaux, mais des "également" d'autres.

SoulSeek vous permet d'échanger non seulement par des fichiers, mais également des messages. Pour cela, il y a une discussion dans laquelle il existe de nombreuses salles d'intérêt musical. Il y a des chambres pour les utilisateurs russophones - par exemple, la Russie. La langue russe est prise en charge. L'une des caractéristiques les plus intéressantes de Soulseek est une occasion de mettre requêtes de recherche Dans la liste de souhaits. Cette option fonctionne comme ceci: Si vous n'avez rien trouvé sur une requête donnée, vous pouvez le mettre dans cette liste de souhaits. Après certains intervalles, Soulseek lui-même recherchera parmi les fichiers figurant dans le réseau. Si un fichier trouve soudainement, le programme vous en informera immédiatement.

Ce client est une version améliorée de la version Edonkey, qui, à son tour, est le client d'origine du réseau de peerge éponyme. Pendant plusieurs années de son existence, le réseau Edonkey est devenu incroyablement populaire dans le monde entier. Le client Edonkey n'a pas été conçu pour un tel nombre de participants, ce qui était la raison de la détérioration de ses travaux - des fichiers de téléchargement lent, des erreurs apparaissent, etc.

Magnétométométrie dans la version la plus simple que le ferrozond consiste en un noyau ferromagnétique et deux bobines sur elle

Magnétométométrie dans la version la plus simple que le ferrozond consiste en un noyau ferromagnétique et deux bobines sur elle Recherche efficace de recherche d'emploi

Recherche efficace de recherche d'emploi Les principales caractéristiques et paramètres de la photodiode

Les principales caractéristiques et paramètres de la photodiode Comment éditer PDF (cinq applications pour modifier les fichiers PDF) Comment supprimer des pages individuelles de PDF

Comment éditer PDF (cinq applications pour modifier les fichiers PDF) Comment supprimer des pages individuelles de PDF Pourquoi la fenêtre du programme à feu est-elle longue?

Pourquoi la fenêtre du programme à feu est-elle longue? DXF2TXT - Exportation et traduction du texte de AutoCAD pour afficher un point de circulation DWG en TXT

DXF2TXT - Exportation et traduction du texte de AutoCAD pour afficher un point de circulation DWG en TXT Que faire si le curseur de la souris disparaît

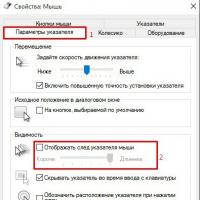

Que faire si le curseur de la souris disparaît