КріптоПро csp 3.9 r2 ліцензійний ключ. Призначення КріптоПро CSP. Установка ЗКЗІ КріптоПро csp

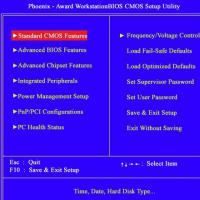

Для установки системи без установочного диска необхідно завантажити та встановити всі дистрибутиви компонентів з даної інструкції. Установку необхідно виконувати з правами локального адміністратора.

Установка ЗКЗІ КріптоПро CSP

Скачайте і встановіть дистрибутив КріптоПро CSP відповідно до набутої ліцензії.

Відкрийте програму КріптоПро CSP і введіть серійний номер ліцензії. Залежно від комп'ютера, це можна зробити різними способами:

Установка драйвера RuToken

Скачайте і встановіть компоненти для роботи з носієм RuToken. (Якщо сертифікати зберігаються на flash-носії пропустіть цей крок). При установці компонентів відключіть RuToken від комп'ютера.

установка Capicom

Установка сертифікатів засвідчується центру

Скачайте і встановіть сертифікати Засвідчуючого центру

Установка і налаштування браузера

Система працює в наступних браузерах: Internet Explorer версії не нижче 11, Mozilla Firefox, Google Chrome, Яндекс.браузер, Opera.

Для установки .

Для коректної роботи Internet Explorer з системою Контур.Екстерн необхідно запустити утиліту для настройки оглядача.

Також настройку оглядача можна виконати вручну. Для цього скористайтеся даною.

З питання установки інших браузерів зверніться до свого системного адміністратора.

Установка Adobe Reader

Скачайте і встановіть Adobe Reader. Скористайтеся посиланням на офіційний сайт Adobe .Для початку установки необхідно вибрати версію операційної системи і мову.

установка ярлика

Для зручності входу в систему збережіть на робочий стіл. Після завершення установки необхідно виконати перезавантаження комп'ютера. Перед початком роботи в системі здачі звітності не забудьте встановити сертифікат підпису. Скористайтеся інструкцією по установці особистого сертифіката.

установка завершена

Криптопровайдер КріптоПро CSP призначений для:- авторизації та забезпечення юридичної значимості електронних документів при обміні ними між користувачами, за допомогою використання процедур формування і перевірки електронної цифрового підпису (ЕЦП) відповідно до вітчизняними стандартами ГОСТ Р 34.10-94, ГОСТ Р 34.11-94, ГОСТ Р 34.10-2001;

- забезпечення конфіденційності і контролю цілісності інформації за допомогою її шифрування та імітозащіти, відповідно до ГОСТ 28147-89; забезпечення автентичності, конфіденційності та імітозащіти з'єднань TLS;

- контролю цілісності, системного і прикладного програмного забезпечення для його захисту від несанкціонованого зміни або від порушення правильності функціонування; управління ключовими елементами системи у відповідності з регламентом засобів захисту.

Ключові носії для КріптоПро CSP

КріптоПро CSP може використовуватися спільно з безліччю ключових носіїв, але частіше за все в якості ключових носіїв використовуються реєстр Windows, флешки і маркери.

Найбільш безпечними і зручними ключовими носіями, які використовують спільно з КріптоПро CSP, Є токени. Вони дозволяють зручно і безпечно зберігати ваші сертифікати електронного підпису. Токени влаштовані таким чином, що навіть в разі крадіжки, ніхто не зможе скористатися вашим сертифікатом.

Підтримувані КріптоПро CSP ключові носії:- дискети 3,5 ";

- процесорні карти MPCOS-EMV і російські інтелектуальні карти (Оскар, РВК) з використанням зчитувачів смарт-карт, що підтримує протокол PС / SC (GemPC Twin, Towitoko, Oberthur OCR126 і ін.);

- таблетки Touch-Memory DS1993 - DS1996 з використанням пристроїв Акорд 4+, електронний замок "Соболь" або пристрій читання таблеток Touch-Memory DALLAS;

- електронні ключі з інтерфейсом USB;

- змінні носії з інтерфейсом USB;

- реєстр ОС Windows;

Сертифікат цифрового підпису для КріптоПро CSP

КріптоПро CSP коректно працює з усіма сертифікатами, випущеними відповідно до вимог ГОСТ, а значить з більшістю сертифікатів, виданих підтверджуючий центр в Росії.

Для того, щоб почати використовувати КріптоПро CSP, вам обов'язково потрібно сертифікат цифрового підпису. Якщо ви ще не придбали сертифікат цифрового підпису, рекомендуємо вам.

Операційні системи Windows

| CSP 3.6 | CSP 3.9 | CSP 4.0 | |

|---|---|---|---|

| Windows 10 | x86 / x64 | x86 / x64 | |

| Windows 2012 R2 | x64 | x64 | |

| Windows 8.1 | x86 / x64 | x86 / x64 | |

| Windows 2012 | x64 | x64 | x64 |

| Windows 8 | x86 / x64 | x86 / x64 | x86 / x64 |

| Windows 2008 R2 | x64 / itanium | x64 | x64 |

| Windows 7 | x86 / x64 | x86 / x64 | x86 / x64 |

| Windows 2008 | x86 / x64 / itanium | x86 / x64 | x86 / x64 |

| Windows Vista | x86 / x64 | x86 / x64 | x86 / x64 |

| Windows 2003 R2 | x86 / x64 / itanium | x86 / x64 | x86 / x64 |

| Windows XP | x86 / x64 | ||

| Windows 2003 | x86 / x64 / itanium | x86 / x64 | x86 / x64 |

| Windows 2000 | x86 |

Підтримувані UNIX-подібні операційні системи

| CSP 3.6 | CSP 3.9 | CSP 4.0 | |

|---|---|---|---|

| iOS 11 | ARM7 | ARM7 | |

| iOS 10 | ARM7 | ARM7 | |

| iOS 9 | ARM7 | ARM7 | |

| iOS 8 | ARM7 | ARM7 | |

| iOS 6/7 | ARM7 | ARM7 | ARM7 |

| iOS 4.2 / 4.3 / 5 | ARM7 |

|

|

| Mac OS X 10.12 | x64 | x64 | |

| Mac OS X 10.11 | x64 | x64 | |

| Mac OS X 10.10 | x64 | x64 | |

| Mac OS X 10.9 | x64 | x64 | |

| Mac OS X 10.8 | x64 | x64 | x64 |

| Mac OS X 10.7 | x64 | x64 | x64 |

| Mac OS X 10.6 | x86 / x64 | x86 / x64 |

|

| Android 3.2+ / 4 | ARM7 | ||

| Solaris 10/11 | x86 / x64 / sparc | x86 / x64 / sparc | x86 / x64 / sparc |

| Solaris 9 | x86 / x64 / sparc | ||

| Solaris 8 | |||

| AIX 5/6/7 | PowerPC | PowerPC | PowerPC |

| FreeBSD 10 | x86 / x64 | x86 / x64 | |

| FreeBSD 8/9 | x86 / x64 | x86 / x64 | x86 / x64 |

| FreeBSD 7 | x86 / x64 | ||

| FreeBSD 6 | x86 | ||

| FreeBSD 5 | |||

| LSB 4.0 | x86 / x64 | x86 / x64 | x86 / x64 |

| LSB 3.0 / LSB 3.1 | x86 / x64 | ||

| RHEL 7 | x64 | x64 | |

| RHEL 4/5/6 | x86 / x64 | x86 / x64 | x86 / x64 |

| RHEL 3.3 спец. збірка | x86 | x86 | x86 |

| RedHat 7/9 | |||

| CentOS 7 | x86 / x64 | x86 / x64 | |

| CentOS 5/6 | x86 / x64 | x86 / x64 | x86 / x64 |

| ТД ОС АІС ФССП Росії (GosLinux) | x86 / x64 | x86 / x64 | x86 / x64 |

| CentOS 4 | x86 / x64 | ||

| Ubuntu 15.10 / 16.04 / 16.10 | x86 / x64 | x86 / x64 | |

| Ubuntu 14.04 | x86 / x64 | x86 / x64 | |

| Ubuntu 12.04 / 12.10 / 13.04 | x86 / x64 | x86 / x64 | |

| Ubuntu 10.10 / 11.04 / 11.10 | x86 / x64 | x86 / x64 | |

| Ubuntu 10.04 | x86 / x64 | x86 / x64 | x86 / x64 |

| Ubuntu 8.04 | x86 / x64 | ||

| Ubuntu 6.04 | x86 / x64 | ||

| ALTLinux 7 | x86 / x64 | x86 / x64 | |

| ALTLinux 6 | x86 / x64 | x86 / x64 | x86 / x64 |

| ALTLinux 4/5 | x86 / x64 | ||

| Debian 9 | x86 / x64 | x86 / x64 | |

| Debian 8 | x86 / x64 | x86 / x64 | |

| Debian 7 | x86 / x64 | x86 / x64 | |

| Debian 6 | x86 / x64 | x86 / x64 | x86 / x64 |

| Debian 4/5 | x86 / x64 | ||

| Linpus Lite 1.3 | x86 / x64 | x86 / x64 | x86 / x64 |

| Mandriva Server 5 Buisness Server 1 |

x86 / x64 | x86 / x64 | x86 / x64 |

| Oracle Enterprice Linux 5/6 | x86 / x64 | x86 / x64 | x86 / x64 |

| Open SUSE 12.2 / 12.3 | x86 / x64 | x86 / x64 | x86 / x64 |

| SUSE Linux Enterprice 11 | x86 / x64 | x86 / x64 | x86 / x64 |

| Linux Mint 18 | x86 / x64 | x86 / x64 | |

| Linux Mint 13/14/15/16/17 | x86 / x64 | x86 / x64 |

Підтримувані алгоритми

| CSP 3.6 | CSP 3.9 | CSP 4.0 | |

|---|---|---|---|

| ГОСТ Р 34.10-2012 Створення підпису | 512/1024 біт | ||

| ГОСТ Р 34.10-2012 Перевірка підпису | 512/1024 біт | ||

| ГОСТ Р 34.10-2001 Створення підпису | 512 біт | 512 біт | 512 біт |

| ГОСТ Р 34.10-2001 Перевірка підпису | 512 біт | 512 біт | 512 біт |

| ГОСТ Р 34.10-94 Створення підпису | 1024 біт * | ||

| ГОСТ Р 34.10-94 Перевірка підпису | 1024 біт * | ||

| ГОСТ Р 34.11-2012 | 256/512 біт | ||

| ГОСТ Р 34.11-94 | 256 біт | 256 біт | 256 біт |

| ГОСТ 28147-89 | 256 біт | 256 біт | 256 біт |

* - до версії КріптоПро CSP 3.6 R2 (збірка 3.6.6497 від 2010-08-13) включно.

Умови ліцензії КріптоПро CSP

Купуючи КріптоПро CSP, ви отримуєте серійний номер, який вам потрібно ввести в процесі установки або настройки програми. Термін дії ключа залежить від обраної ліцензії. КріптоПро CSP може поширюватись в двох варіантах: з річною ліцензією або безстроковою.

купивши безстрокову ліцензію, Ви отримаєте ключ КріптоПро CSP, термін дії якого не буде обмежений. Якщо ж ви купите, ви отримаєте серійний номер КріптоПро CSP, Який буде діяти протягом року після покупки.

- Генерація ключів ЕП і ключів узгодження

- Формування і перевірка електронного підпису

- Імпорт програмно згенерованих закритих ключів ЕП - для посилення їх захищеності

- Оновлення інсталяційною бази криптопровайдера "КріптоПро CSP"

Особливості

Головною особливістю (раніше продукт називався "КріптоПро eToken CSP") є використання технології функціонального ключового носія (ФКУ).

Функціональний ключовий носій (ФКУ) - архітектура програмно-апаратних продуктів на базі смарт-карт або USB-токенів, що реалізує принципово новий підхід до забезпечення безпечного використання ключа на смарт-карті або USB-токені.

Завдяки наявності захищеного каналу зв'язку між токеном і криптопровайдером частина криптографічних перетворень, включаючи зберігання закритих ключів і ключів ЕП в неізвлекаемой вигляді, виноситься на смарт-карту або USB-токен.

Крім апаратної генерації ключів, їх безпечного зберігання та формування ЕП в мікропроцесорі ключового носія, архітектура ФКУ дозволяє ефективно протистояти атакам, пов'язаним з підміною хеш-значення або підписи в каналі зв'язку між програмної та апаратної частиною CSP.

В "КріптоПро ФКУ CSP" версії 3.9 в якості ключового носія виступає спеціально розроблений токен JaCarta CryptoPro, представлений в форм-факторах смарт-карти і USB-токена.

До складу ЗКЗІ "КріптоПро ФКУ CSP" версії 3.9 входить спеціально розроблений токен JaCarta CryptoPro з можливістю обчислення ЕП за технологією ФКУ компанії "крипто-ПРО" і випускається в форм-факторах USB-токена (в корпусі Nano або XL) або смарт-карти.

|  |

JaCarta CryptoPro здійснює безпечне зберігання і використання закритих ключів ЕП, виконує взаємну аутентифікацію CSP і токена, а також сувору двухфакторную аутентифікацію користувача-власника токена.

Ключові переваги JaCarta CryptoPro

- Є найшвидшим токеном серед ФКУ-пристроїв (випереджає існуючі продукти, що працюють з ФКУ, за швидкістю формування електронного підпису майже в 3 рази - на основі Протоколу вимірів швидкодії ФКУ-пристроїв "крипто-ПРО" від 08.12.2014 р).

- застосовано принцип Secure by design - використовується захищений мікроконтролер, сконструйований як безпечний, для цілей забезпечення безпеки, має вбудований захист як на апаратному, так і на програмному рівнях від клонування, злому і всіх інших атак, відомих на сьогоднішній день.

- Генерація ключів ЕП, ключів узгодження, а також створення ЕП відбувається всередині токена JaCarta CryptoPro.

- Використовує захищений канал передачі даних з програмною частиною "КріптоПро ФКУ CSP".

склад

"КріптоПро ФКУ CSP" версії 3.9 складається з двох ключових компонент.

1. USB-токен або смарт-карта JaCarta CryptoPro:

- є функціональним ключовим носієм (ФКУ), в якому апаратно реалізована російська криптографія;

- дозволяє безпечно зберігати і використовувати закриті ключі ЕП;

- формує ЕП "під маскою" - K (h), що дозволяє захистити канал обміну між токеном (смарт-картою) і програмним криптопровайдером (CSP);

- виконує взаємну аутентифікацію CSP і токена і сувору двухфакторную аутентифікацію користувача - власника токена.

2. Криптопровайдер (CSP):

- є високорівневим програмним інтерфейсом (MS CAPI) для зовнішніх додатків і надає їм набір криптографічних функцій;

- з підпису "під маскою", отриманої від апаратного токена (смарт-карти) - K (h), "знімає" маску K (s) і формує "нормальну" підпис, зрозумілу для зовнішніх додатків

Архітектура "КріптоПро ФКУ CSP" версії 3.9

Технічні характеристики токена JaCarta CryptoPro

| характеристики мікроконтролера | Виробник | INSIDE Secure |

| Модель | AT90SC25672RCT | |

| EEPROM Memoryс | 72 Кб | |

| Характеристики операційної системи | Операційна система | Athena Smartcard Solutions OS755 |

| міжнародні сертифікати | CC EAL4 + | |

| Підтримувані криптоалгоритми | ГОСТ Р 34.10-2001, ГОСТ 28147-89, ГОСТ Р 34.11-94 | |

| Підтримувані інтерфейси | USB | Так |

| Контактний інтерфейс (ISO7816-3) | T \u003d 1 | |

| сертифікати безпеки | ФСБ Росії | Сертифікат відповідності ФСБ Росії № СФ / 114-2734 Сертифікат відповідності ФСБ Росії № СФ / 114-2735 |

| Підтримувані ОС | Microsoft Windows Server 2003 | (32/64-бітові платформи) |

| Microsoft Windows Vista | (32/64-бітові платформи) | |

| Microsoft Windows 7 | (32/64-бітові платформи) | |

| Microsoft Windows Server 2008 | (32/64-бітові платформи) | |

| Microsoft Windows Server 2008 R2 | (32/64-бітові платформи) | |

| CentOS 5/6 | (32/64-бітові платформи) | |

| Linpus Lite 1.3 | (32/64-бітові платформи) | |

| Mandriva Server 5 | (32/64-бітові платформи) | |

| Oracle Enterprise Linux 5/6 | (32/64-бітові платформи) | |

| Оpen SUSE 12 | (32/64-бітові платформи) | |

| Red Hat Enterprise Linux 5/6 | (32/64-бітові платформи) | |

| SUSE Linux Enterprise 11 | (32/64-бітові платформи) | |

| Ubuntu 8.04 / 10.04 / 11.04 / 11.10 / 12.04 | (32/64-бітові платформи) | |

| ALT Linux 5/6 | (32/64-бітові платформи) | |

| Debian 6 | (32/64-бітові платформи) | |

| FreeBSD 7/8/9 | (32/64-бітові платформи) | |

| Час виконання криптографічних операцій | імпорт ключа | 3.2 op / s (USB-токен), 2.4 op / s (смарт-карта) |

| створення підпису | 5.8 op / s (USB-токен), 3.9 op / s (смарт-карта) | |

| Доступні ключові носії | Смарт-карта | JaCarta CryptoPro |

| USB-токен | JaCarta CryptoPro |

сертифікати безпеки

підтверджує, що засіб криптографічного захисту інформації (СКЗИ) "КріптоПро ФКУ CSP" Версія 3.9 (виконання 1) відповідає вимогам ГОСТ 28147-89, ГОСТ Р 34.11-94, ГОСТ Р 34.10-2001, вимогам ФСБ Росії до шифрувальним (криптографічним) лікарських засобів класу КС1, вимогам до засобів електронної підписи, затвердженим наказом ФСБ Росії від 27 грудня 2011 року № 796, встановленим для класу КС1, і може використовуватися для криптографічного захисту (створення і управління ключовою інформацією, шифрування даних, що містяться в області оперативної пам'яті, Обчислення значення хеш-функції для даних, що містяться в області оперативної пам'яті, захист TLS-з'єднань, реалізація функцій електронного підпису відповідно до федеральним законом від 6 квітня 2011 року № 63-ФЗ "Про електронний підпис": створення електронного підпису, перевірка електронного підпису, створення ключа електронного підпису, створення ключа перевірки електронного підпису) інформації, що не містить відомостей, що становлять державну таємницю.

підтверджує, що засіб криптографічного захисту інформації (СКЗИ) "КріптоПро ФКУ CSP" Версія 3.9 (виконання 2) відповідає вимогам ГОСТ 28147-89, ГОСТ Р 34.11-94, ГОСТ Р 34.10-2001, вимогам ФСБ Росії до шифрувальним (криптографічним) лікарських засобів класу КС2, вимогам до засобів електронного підпису, затвердженим наказом ФСБ Росії від 27 грудня 2011 року № 796, встановленим для класу КС2, і може використовуватися для криптографічного захисту (створення і управління ключовою інформацією, шифрування даних, що містяться в області оперативної пам'яті, обчислення значення хеш-функції для даних, що містяться в області оперативної пам'яті, захист TLS-з'єднань, реалізація функцій електронного підпису відповідно до Федерального закону від 6 квітня 2011 року № 63-ФЗ "Про електронний підпис": створення електронного підпису, перевірка електронного підпису, створення ключа електронного підпису, створення ключа перевірки електронного підпису) інформації, що не містить відомостей, що становлять державну таємницю.

Причини того, чому не працює Flash Player, і способи усунення неполадок

Причини того, чому не працює Flash Player, і способи усунення неполадок Ноутбук сам вимикається, що робити?

Ноутбук сам вимикається, що робити? HP Pavilion dv6: характеристики та відгуки

HP Pavilion dv6: характеристики та відгуки Формат представлення чисел з плаваючою комою Як зберігаються негативні числа в пам'яті комп'ютера

Формат представлення чисел з плаваючою комою Як зберігаються негативні числа в пам'яті комп'ютера Комп'ютер пищить і не включається, що робити?

Комп'ютер пищить і не включається, що робити? Чому не працює миша на ноутбуці або мишка?

Чому не працює миша на ноутбуці або мишка? Як збільшити або зменшити масштаб сторінки (шрифт) в Одноклассниках?

Як збільшити або зменшити масштаб сторінки (шрифт) в Одноклассниках?