Управління уразливими. Інтелектуальне сканування Вразливе програмне забезпечення як виправити

При запуску інтелектуального сканування програма Avast перевірить ПК на наявність наступних типів проблем, а потім запропонує варіанти їх усунення.

- віруси: Файли, що містять шкідливий код, який може вплинути на безпеку і продуктивність вашого ПК.

- вразливе ПО: Програми, що вимагають оновлення, які можуть бути використані зловмисниками для доступу до всієї системи.

- Браузерні розширення з поганою репутацією: Розширення браузера, які зазвичай встановлюються без вашого відома і впливають на продуктивність системи.

- ненадійні паролі: Паролі, які використовуються для доступу більш ніж до одного облікового запису в Інтернеті і можуть бути легко зламані або скомпрометовані.

- Мережеві загрози: Уразливості вашої мережі, які можуть зробити можливими атаки на ваші мережеві пристрої і маршрутизатор.

- Проблеми з продуктивністю: Об'єкти ( непотрібні файли і додатки, проблеми, пов'язані з настройками), які можуть перешкоджати роботі ПК.

- конфліктуючі антивіруси: Антивірусні програми, встановлені на ПК разом з Avast. наявність декількох антивірусних програм уповільнює роботу ПК і знижує ефективність антивірусного захисту.

Примітка. Рішення певних проблем, які виявляються в ході інтелектуального сканування, може зажадати окремої ліцензії. Виявлення непотрібних типів проблем можна відключити в.

Рішення виявлених проблем

Зелений прапорець поруч з областю сканування показує, що проблем, пов'язаних з нею, не виявлено. Червоний хрест означає, що сканування виявило одну або кілька пов'язаних проблем.

Щоб переглянути конкретні відомості про виявлені проблеми, клацніть елемент вирішити всі. інтелектуальне сканування показує відомості про кожну проблему і пропонує можливість виправити її негайно, клацнувши елемент вирішити, Або зробити це пізніше, натиснувши Пропустити цей крок.

Примітка. Журнали сканувань антивіруса можна побачити в історії сканування, перейти до якої можна, вибравши захист Антивірус.

Управління настройками інтелектуального сканування

Щоб змінити налаштування інтелектуального сканування, виберіть Налаштування Загальні Інтелектуальне сканування і вкажіть, на наявність яких з перерахованих типів проблем ви хочете виконати інтелектуальне сканування.

- віруси

- застаріле ПО

- надбудови браузера

- Мережеві загрози

- Проблеми з сумісністю

- Проблеми з продуктивністю

- ненадійні паролі

За замовчуванням включені всі типи проблем. Щоб припинити перевірку на наявність певної проблеми при виконанні інтелектуального сканування, клацніть повзунок включено поруч з типом проблеми, щоб він змінив стан на Виключено.

клацніть налаштування поруч з написом Сканування на віруси, Щоб змінити параметри сканування.

Інший спосіб поглянути на цю проблему полягає в тому, що компанії повинні швидко реагувати, коли програма має вразливість. Це вимагає, щоб ІТ-відділ мав можливість остаточно відстежувати встановлені додатки, Компоненти і патчі за допомогою засобів автоматизації і стандартних інструментів. Існують галузеві зусилля по стандартизації тегів програмного забезпечення (19770-2), які представляють собою файли XML, встановлені з додатком, компонентом і / або патчем, які ідентифікують встановлене програмне забезпечення, А в разі компонента або патча, який додаток вони частина. Теги мають авторитетну інформацію видавця, інформацію про версії, список файлів з ім'ям файлу, безпечний хеш файлу і розмір, які можуть використовуватися для підтвердження того, що встановлене додаток знаходиться в системі, і що виконавчі файли не внесено жодних змін третьою стороною. Ці мітки підписуються цифровим підписом видавцем.

Коли відома уразливість, ІТ-відділи можуть використовувати своє програмне забезпечення для управління активами для негайного виявлення систем з вразливим програмним забезпеченням і можуть зробити кроки для відновлення систем. Теги можуть бути частиною патча або поновлення, які можна використовувати для перевірки того, що патч встановлено. Таким чином, ІТ-відділи можуть використовувати такі ресурси, як Національна база даних вразливостей NIST, як засіб управління своїми інструментами управління активами, так що, як тільки вразливість буде відправлена \u200b\u200bкомпанією в NVD, ІТ-відділ може негайно порівняти нові уразливості з їх до теперішнього часу.

Існує група компаній, що працюють через некомерційну організацію IEEE / ISTO під назвою TagVault.org (www.tagvault.org) з урядом США, на стандартну реалізацію ISO 19770-2, яка дозволить цей рівень автоматизації. У якийсь момент ці теги, що відповідають цій реалізації, швидше за все, будуть обов'язковими для програмного забезпечення, проданого уряду США в якийсь момент в найближчі пару років.

Тому, врешті-решт, хорошою практикою є не публікація про те, які програми і конкретні версії програмного забезпечення ви використовуєте, але це може бути складно, як вказувалося раніше. Ви хочете переконатися в тому, що у вас є точний, сучасний інвентар програмного забезпечення, що він регулярно порівнюється зі списком відомих вразливостей, таких як NVID від NVD, і що ІТ-відділ може вжити негайних дії для ремінірованія загрози, Це поряд з новітнім виявленням вторгнень, антивірусним скануванням і іншими методами блокування середовища, по крайней мере, буде дуже складно скомпрометувати вашу середу, і якщо / коли це станеться, то вона не буде виявлена \u200b\u200bдля тривалий період часу.

У деяких випадках виникнення вразливостей обумовлено застосуванням засобів розробки різного походження, які збільшують ризик появи в програмному коді дефектів диверсійного типу.

Уразливості з'являються внаслідок додавання до складу ПО сторонніх компонентів або вільно розповсюджуваного програмного коду (open source). Чужий код часто використовується «як є» без ретельного аналізу і тестування на безпеку.

Не варто виключати і наявність в команді програмістів-інсайдерів, які навмисно вносять в створюваний продукт додаткові недокументовані функції або елементи.

Класифікація вразливостей програм

Уразливості виникають в результаті помилок, що виникли на етапі проектування або написання програмного коду.

Залежно від стадії появи цей вид погроз ділиться на уразливості проектування, реалізації та конфігурації.

- Помилки, допущені при проектуванні, найскладніше виявити і усунути. Це - неточності алгоритмів, закладки, неузгодженості в інтерфейсі між різними модулями або в протоколах взаємодії з апаратною частиною, впровадження неоптимальні технологій. Їх усунення є досить трудомістким процесом, в тому числі тому, що вони можуть проявитися в неочевидних випадках - наприклад, при перевищенні передбаченого обсягу трафіку або при підключенні великої кількості додаткового обладнання, що ускладнює забезпечення необхідного рівня безпеки і веде до виникнення шляхів обходу брандмауера.

- Уразливості реалізації з'являються на етапі написання програми або впровадження в неї алгоритмів безпеки. Це - некоректна організація обчислювального процесу, синтаксичні та логічні дефекти. При цьому є ризик, що вада призведе до переповнення буфера або появи неполадок іншого роду. Їх виявлення займає багато часу, а ліквідація передбачає виправлення певних ділянок машинного коду.

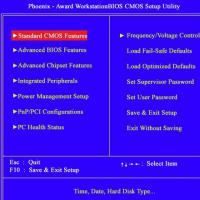

- Помилки конфігурації апаратної частини та комплектуючі, ПЗ зустрічаються досить часто. Поширеними їх причинами є недостатньо якісна розробка і відсутність тестів на коректну роботу додаткових функцій. До цієї категорії також можна відносити занадто прості паролі і залишені без змін облікові записи за замовчуванням.

Згідно зі статистикою, особливо часто уразливості виявляють в популярних і поширених продуктах - настільних і мобільних операційних системах, Браузерах.

Ризики використання вразливих програм

Програми, в яких знаходять найбільше число вразливостей, встановлені практично на всіх комп'ютерах. З боку кіберзлочинців є пряма зацікавленість в пошуку подібних вад і написанні для них.

Оскільки з моменту виявлення уразливості до публікації виправлення (патча) проходить досить багато часу, існує чимало можливостей заразити комп'ютерні системи через проломи в безпеці програмного коду. При цьому користувачеві досить лише один раз відкрити, наприклад, шкідливий PDF-файл з експлойтів, після чого зловмисники отримають доступ до даних.

Зараження в останньому випадку відбувається за наступним алгоритмом:

- Користувач отримує по електронній пошті фішингових лист від вселяє довіру відправника.

- У лист вкладено файл c експлойтів.

- Якщо користувач робить спробу відкриття файлу, то відбувається зараження комп'ютера вірусом, трояном (шифрувальником) або іншою шкідливою програмою.

- Кіберзлочинці отримують несанкціонований доступ до системи.

- Відбувається крадіжка цінних даних.

Дослідження, що проводяться різними компаніями ( «Лабораторія Касперського», Positive Technologies), показують, що уразливості є практично в будь-якому додатку, включаючи антивіруси. Тому ймовірність встановити програмний продукт, Що містить вади різного ступеня критичності, вельми висока.

Щоб мінімізувати кількість прогалин в ПО, необхідно використовувати SDL (Security Development Lifecycle, безпечний життєвий цикл розробки). Технологія SDL використовується для зниження числа багів в додатках на всіх етапах їх створення і підтримки. Так, при проектуванні програмного забезпечення фахівці з ІБ і програмісти моделюють кіберзагрози з метою пошуку вразливих місць. В ході програмування в процес включаються автоматичні засоби, відразу ж повідомляють про потенційних недоліках. Розробники прагнуть значно обмежити функції, доступні неперевіреними користувачам, що сприяє зменшенню поверхні атаки.

Щоб мінімізувати вплив вразливостей і збиток від них, необхідно виконувати деякі правила:

- Оперативно встановлювати випускаються розробниками виправлення (патчі) для додатків або (переважно) включити автоматичний режим оновлення.

- По можливості не встановлювати сумнівні програми, чиє якість і технічна підтримка викликають питання.

- Використовувати спеціальні сканери вразливостей або спеціалізовані функції антивірусних продуктів, Що дозволяють виконувати пошук помилок безпеки і при необхідності оновлювати ПО.

Причини того, чому не працює Flash Player, і способи усунення неполадок

Причини того, чому не працює Flash Player, і способи усунення неполадок Ноутбук сам вимикається, що робити?

Ноутбук сам вимикається, що робити? HP Pavilion dv6: характеристики та відгуки

HP Pavilion dv6: характеристики та відгуки Формат представлення чисел з плаваючою комою Як зберігаються негативні числа в пам'яті комп'ютера

Формат представлення чисел з плаваючою комою Як зберігаються негативні числа в пам'яті комп'ютера Комп'ютер пищить і не включається, що робити?

Комп'ютер пищить і не включається, що робити? Чому не працює миша на ноутбуці або мишка?

Чому не працює миша на ноутбуці або мишка? Як збільшити або зменшити масштаб сторінки (шрифт) в Одноклассниках?

Як збільшити або зменшити масштаб сторінки (шрифт) в Одноклассниках?