Як захистити комп'ютер від вірусів Як захистити комп'ютер від проникнення хакерів: корисні поради Як захистити комп'ютер від антивірусу

Комп'ютерні віруси завдають безліч неприємностей та проблем багатьом користувачам. І у всіх них у переважній більшості випадків встановлений антивірус. Висновок один – антивірус не забезпечує необхідного рівня захисту. Цю проблему потрібно вирішувати комплексним налаштуванням комп'ютера та вивченням основ безпеки.

1. Що потрібно знати про віруси

Вірус – це шкідлива програма, створена зловмисником. Метою перших вірусів було самоствердження їх творців, які дію полягала у завданні шкоди комп'ютеру. Сьогодні переважна більшість вірусів спрямована на незаконне отримання коштів тим чи іншим способом.

Для того, щоб ефективно захиститися від вірусів, потрібно знати, як вони діють. Основними завданнями вірусів є проникнути на комп'ютер користувача, забезпечити свій запуск, захистити себе від виявлення та видалення, зробити деструктивні дії.

2. Види вірусів

Віруси заражають комп'ютер у різний спосіб і залежно від цього поділяються різні види.

Файловий вірус

Заражає інші програми та файли шляхом дописування до них свого програмного коду. Таким чином, під час запуску зараженої програми або файлу виконується шкідливий код. Якщо вірус заражений системними файлами, шкідливий код запускається автоматично при кожному завантаженні комп'ютера.

Черв'як

Черв'як це вірус, що саморозмножується. Проникнувши на комп'ютер користувача, черв'як багаторазово дублює себе, розміщує безліч своїх копій у різних папках з різними іменами, що ускладнює його видалення. Черви також можуть копіюватися через локальну мережу в загальнодоступні папки на інших комп'ютерах, розсилати себе електронною поштою, через програми обміну повідомленнями та за допомогою мережевих атак.

Вірус-двійник

Деякі віруси видаляють або роблять прихованими файли та папки користувача та замінюють їх шкідливими файлами з такими ж піктограмами та назвами. Користувач намагається їх відкрити та запускає шкідливий код. Такі віруси трапляються зараз на флешках.

Троян

Троянами називають віруси, які не заражають інші файли, а розміщують власні файли на комп'ютері користувача. Часто ці файли знаходяться в папках операційної системи, маскуються під системні файли, прописуються в автозавантаження і запускаються під час кожного завантаження комп'ютера. Ідентифікація троянів відбувається важче, оскільки їхні дії схожі інші програми, які також додають свої файли в систему і запускаються разом із комп'ютером.

Хибна програма

Деякі віруси маскуються під корисні для користувача програми, призначені для завантаження файлів з інтернету, перегляду відео на сайтах, покращення роботи комп'ютера і навіть захисту від вірусів Користувач сам встановлює програму, користується нею і навіть не підозрює про її «недокументовані можливості».

Також такі програми часто намагаються отримати гроші від користувача. Наприклад, помилковий антивірус або програма для усунення помилок у системі, виявляє кілька десятків неіснуючих вірусів або проблем на вашому комп'ютері, частина з них пропонує виправити безкоштовно, а решта після покупки повної версії або надсилання SMS. Це класичне шахрайство.

3. Дії вірусів

Незалежно від способу зараження комп'ютера, віруси можуть робити різні дії і за цією ознакою також поділяються на різні види.

Відображають нав'язливу рекламу в інтернет-браузерах, замінюють адресу домашньої сторінки, перенаправляють користувачів на різні сайти. Встановлюються як додаткова програма, плагін або панель браузера з іншими безкоштовними програмами чи під виглядом чогось корисного з Інтернету.

Шпигуни та кейлогери

Призначені для крадіжки конфіденційної інформації та паролів. Стежать за діями користувача, шукають конфіденційну інформацію на комп'ютері, збирають дані, введені з клавіатури, з буфера обміну, роблять скріншоти екрану і відправляють їх зловмиснику. Метою таких програм є різні дані. Номери банківських карток дозволяють вкрасти кошти з рахунку в банку. Зі зламаних облікових записів соцмереж та скайпу можуть розсилатися повідомлення вашим друзям з пропозицією завантажити якийсь файл або відвідати сайт. Пошта може використовуватись для розсилки спаму. Ліцензійні ключі програм, обліковий запис та майно з онлайн ігор можна продати.

Здирники-блокувальники

Блокують роботу операційної системи та виводять повідомлення з вимогою надіслати SMS або сплатити певну суму на якийсь рахунок. Після цього обіцяється розблокувати комп'ютер. Але в переважній більшості випадків розблокування не відбувається. Щоб видалити такий вірус і відновити нормальну роботу комп'ютера потрібно мати певний досвід.

Здирники-блокувальники можуть повідомляти про те, що ви нібито порушили ліцензійну угоду Windows, представлятися правоохоронними органами (МВС), показувати шокуючі картинки та текст непристойного змісту.

Здирники-шифрувальники

Непомітно шифрують на комп'ютері всі файли користувача - документи, фотографії, відео і т.д. Коли всі файли зашифровані на екрані, з'являється повідомлення з вимогою надіслати SMS або сплатити певну суму на якийсь рахунок. Після цього обіцяється виконати розшифрування файлів. Але у переважній більшості випадків розшифровка не відбувається.

Відновити зашифровані файли можна лише з резервної копії. Рекомендую зберігати цінні файли (документи, фото тощо) на зовнішньому диску.

Ботнети

Поширюються на велику кількість комп'ютерів і надають доступ зловмиснику. Вірус не проявляє себе доти, доки йому не надійде спеціальна команда. Заражені комп'ютери (зомбі) використовуються для організації великомасштабних атак на сервери підприємств, держструктур та розсилки спаму.

Бекдори

Відкриває доступ до комп'ютера. За допомогою них зловмисник може завантажувати на комп'ютер користувача різноманітні шкідливі програми. За необхідності ці програми можуть видалятися або замінюватися іншими.

4. Шляхи проникнення вірусів

Віруси можуть проникати на комп'ютер кількома шляхами – із зараженої флешки, CD/DVD-диска, з Інтернету та локальної комп'ютерної мережі. При цьому можуть використовуватись різні вразливості в операційній системі, програмах, соціальній інженерії та фішингу.

Флешки

Багато вірусів розповсюджуються за допомогою файлів на флешках та зовнішніх дисках. Достатньо вставити флешку в заражений комп'ютер і вірус відразу опиниться на ній. Потім при вставці флешки у здоровий комп'ютер вірус переноситься нею. Після цього знову заражений комп'ютер починає заражати інші флешки.

CD/ DVD-диски

Віруси можуть переноситись через CD/DVD-диски. Це можуть бути як заражені файли користувача, так і віруси, що проникли через програму запису дисків.

Інтернет

В інтернеті безліч заражених файлів та програм, після їх скачування та відкриття комп'ютер заражається вірусом. Крім цього, на сучасних сайтах для підвищення інтерактивності використовуються скрипти та інші технології на основі програмного коду. Зловмисники створюють скрипти, призначені поширення вірусів. Достатньо зайти на сайт із таким скриптом і вірус вже у вас на комп'ютері, навіть якщо ви нічого не завантажували та не встановлювали.

Локальна мережа

Якщо один з комп'ютерів, об'єднаних у локальну мережу з іншими комп'ютерами, виявиться зараженим, віруси з нього можуть передаватися на інші комп'ютери через загальнодоступні папки або за допомогою мережевих атак. Якщо ваш провайдер окрім послуги інтернету має ще й локальну мережу, то інтенсивність мережевих атак і ймовірність зараження буде високою.

Вразливості у системі

На комп'ютерах користувачів постійно проводяться мережеві атаки, які можливі як з локальної мережі, так і з Інтернету. Вони використовують різні вразливості в операційній системі, мережевих службах та драйверах. На комп'ютер користувача надсилаються спеціальні мережні пакети, які призводять до збоїв у роботі програмних компонентів з метою перехопити контроль над ними. Потім у них створюється лазівка, якою вірус потрапляє на комп'ютер. Для зараження достатньо підключити комп'ютер до локальної мережі або інтернету, жодних дій користувача не потрібно.

Уразливості у програмах

Віруси можуть проникати на комп'ютер через різні вразливості в програмах. Це можуть бути як мережеві атаки на програми, що використовують інтернет, так і різні заражені файли. Наприклад, шкідливий код може бути впроваджений у файл Word, Excel, PDF або будь-який інший. При відкритті зараженого файлу відбувається перехоплення контролю за програмою та подальше використання вірусу у систему.

Соціальна інженерія

Багато вірусів розповсюджуються за допомогою електронної пошти та інтернет-сайтів шляхом переконання користувача в тому, що він отримає щось корисне, цінне чи цікаве, якщо відкриє певний файл або перейде на якийсь сайт. Якщо користувач цьому повірить і здійснить запропоновану дію, його комп'ютер буде заражений вірусом.

Також користувачам надсилаються електронні листи, повідомлення в соцмережах, скайпі, SMS та навіть надходять дзвінки з проханням повідомити якісь особисті дані. При цьому зловмисник може бути співробітником банку, служби підтримки якогось сайту і навіть другом або родичем.

Фішинг

Фішинг – це підміна адреси якогось популярного сайту з метою заразити комп'ютер вірусом або отримати конфіденційну інформацію.

Користувачам надходять повідомлення нібито від імені адміністрації сайту або соцмережі, де він дійсно зареєстрований, з пропозицією перейти на сайт для вирішення якогось питання і пропонується посилання дуже схоже на офіційну адресу сайту. Якщо користувач переходить за цим посиланням, його комп'ютер заражається вірусом.

Також зловмисники створюють спеціальні сайти, які точно повторюють сторінки авторизації офіційних сайтів банків, поштових сервісів, соцмереж, онлайн ігор тощо. Адреса сайту при цьому також може бути дуже схожою. Потім користувачам надсилається електронний лист нібито від імені сайту, з якимось повідомленням та посиланням для переходу на сайт. Перейшовши за посиланням, користувач потрапляє на підроблену сторінку авторизації, де пропонується ввести логін і пароль. Після введення пароля він відправляється зловмиснику і відбувається злом облікового запису, а користувач переадресовується на цей сайт і не помічає заміни.

Після того, як вірус проник на комп'ютер, він прописується в автозавантаження, щоб запускатися при кожному включенні комп'ютера. Ось основні способи автозавантаження вірусів:

Крім цього, існують ще сотні так званих точок автозапуску. Один і той самий вірус може використовувати відразу кілька з них. Це значно ускладнює виявлення та видалення шкідливих програм.

6. Самозахист вірусів

Практично будь-який вірус, проникнувши на комп'ютер і прописався в автозавантаження, намагається захистити себе від виявлення та видалення різними способами.

Автоматичний перезапуск

Найпростіший спосіб захисту вірусу полягає у запуску кількох незалежних процесів, які стежать один за одним. Якщо один із процесів завершується, то його перезапускає. Це ускладнює відключення вірусу його видалення.

Захист від видалення

Вірусні процеси в пам'яті комп'ютера стежать за файлами вірусу на диску та точками автозапуску. Якщо користувач або антивірус видалять файл вірусу або точку автозапуску, то вірусні процеси в пам'яті відразу їх відновлюють. Також відновлення вірусу може відбуватися при кожному завантаженні комп'ютера.

Маскування

Найбільш сучасні віруси використовують різні способи маскування.

Часто для захисту вірусних файлів від виявлення використовується їх шифрування, що дозволяє антивірусним програмам виявити шкідливий код. При завантаженні код вірусу виймається із зашифрованого файлу та поміщається у пам'ять комп'ютера.

Поліморфні віруси змінюють свій код при кожному зараженні нового комп'ютера, а іноді і при кожному перезавантаженні комп'ютера. Це не дає можливості антивірусу ідентифікувати шкідливий код за відомими сигнатурами.

Руткіти – це спеціальні компоненти, що входять до комплексу захисту сучасних вірусів. Вони проникають в ядро операційної системи і мають найвищі повноваження. Руткіти призначені для приховування вірусу від антивірусної програми. Наприклад, вони можуть перехоплювати звернення антивірусу до диска та реєстру, видаляти з потоку даних імена вірусних файлів, параметри реєстру та передавати антивірусу вже підчищені дані.

Також вірус може працювати в режимі ядра, куди мають доступ тільки найважливіші компоненти системи, такі як драйвера пристроїв. Звідти вони можуть боротися з антивірусними програмами.

Нейтралізація антивірусів

Деякі високотехнологічні віруси можуть успішно протистояти антивірусним програмам, повністю чи частково нейтралізувати їх алгоритми.

Найнебезпечніший вірус той, який не дає себе виявити, не призводить до проблем в операційній системі та довго живе на комп'ютері з метою крадіжки конфіденційної інформації та коштів користувача.

7. Основні засоби захисту від вірусів

Я вирішив розділити засоби захисту від вірусів та загроз безпеки на основні – обов'язкові для кожного, і додаткові – за бажанням користувача. У цьому розділі ми розглянемо основні засоби захисту, а в наступному поговоримо про додаткові.

Сучасні віруси є високотехнологічними програмами з комплексом маскування і самозахисту, які складно виявити і знешкодити. Тому для захисту від них потрібно також використовувати комплексні заходи. Це антивірусна програма, перекриття всіх можливих способів проникнення вірусів та дотримання принципів безпеки під час роботи на комп'ютері. Все це не так складно, досить один раз добре налаштувати комп'ютер і не порушувати певних правил.

7.1. Захист від файлових вірусів

Для того щоб захиститися від вірусів, що заражають файли, достатньо встановити будь-який антивірус.

Платні антивіруси забезпечують високий рівень захисту та інших загроз безпеці. Отримувати їх є сенс, якщо ви маєте справу з цінною конфіденційною інформацією або здійснюєте серйозні фінансові операції. Найкращим для російськомовних країн є Kaspersky Internet Security. Якщо комп'ютер слабенький, то можна придбати більш швидкий і легкий Dr.Web Security Space.

З безкоштовних для операційної системи Windows 7,8.1,10 я рекомендую Avast. Для Windows XP – 360 Total Security або Avira. Обидві програми швидкі, легкі та добре підходять для слабких комп'ютерів. 360 Total Security має різні додаткові функції – очищення диска, стеження за оновленнями Windows, захист веб-камери та підходить більше для тих, хто любить у всьому розумітися. Avira містить усі необхідні елементи захисту та більше підходить для любителів мінімалізму, які не хочуть вникати у налаштування.

Ніколи не відключайте антивірус і не відкривайте підозрілі файли як би вам цього не хотілося. У переважній більшості випадків ви не отримаєте бажаного і лише зашкодите собі.

7.2. Захист від помилкових та заражених програм

Використовуйте лише популярні широко відомі програми. Завантажуйте програми тільки з сайтів розробників та популярних широко відомих сайтів. Перевіряйте всі завантажені файли на сайті VirusTotal.com.

Відмовтеся від встановлення сумнівних програм, особливо тих, які за результатами перевірки VirusTotal.com є небажаними. Завжди вибирайте вибіркову установку і знімайте галочки з компонентів, що додатково пропонуються.

7.3. Захист від вірусів на флешках

Захиститися від зараження комп'ютера через флешку найпростіше. Для цього потрібно вимкнути автозапуск флешок у реєстрі Windows. Я зробив спеціальний файл, який встановлює потрібні параметри у реєстрі автоматично та працює з усіма версіями Windows. Вам достатньо його запустити та погодитися на внесення змін до реєстру.

Для того, щоб зміни набули чинності, потрібно перезавантажити комп'ютер. Після цього автозапуск вірусів із флешок буде неможливим. Зверніть увагу, що вікно автозапуску при вставці флешок з'являтися не буде. Зайти на флешку можна через провідник Windows (Мій комп'ютер).

Завантажити файл для відключення автозапуску флешок ви можете у розділі «».

7.4. Захист від вірусів на CD/DVD-дисках

Автозапуск CD/DVD-дисків також можна було б вимкнути у реєстрі. Але поширення вірусів на дисках вже рідкість, і антивіруси легко їх блокують. А відключення автозапуску дисків принесе багато незручностей, тому що вам вручну доведеться шукати програму автозапуску на них. Тому я рекомендую з цим не морочитися.

7.5. Захист від скриптів у браузері

Для браузера Firefox є дуже гарний плагін NoScript. Після встановлення сайту деякі сайти можуть втратити частину функціональності. Але досить простим клацанням мишки додати їх до списку дозволених і їхня функціональність відновиться.

Але не потрібно додавати все поспіль, а лише ті сайти, яким ви абсолютно довіряєте. Тоді безпека в інтернеті буде достатньо високому рівні.

Для браузера Chrome існує подібний плагін ScriptBlock. Принцип його дії такий самий. На дозволених сайтах скрипти не блокуються, а на решті ви будете в безпеці.

7.6. Захист паролів у браузері

Всі браузери дозволяють запам'ятовувати паролі для сайтів при першому їх введенні.

Це зручно, тому що при наступних входах на цей сайт вводити пароль не потрібно. Але це не безпечно, оскільки пароль із браузера може бути викрадений.

Для браузерів Firefox і Chrome є чудовий плагін LastPass, який також пропонує зберегти паролі під час введення їх на сайтах, але зберігає їх у захищеному сховищі. При вході на сайти він підставляє логін та пароль у потрібні поля, що дуже зручно.

Не вводьте паролі на чужих комп'ютерах, оскільки вони можуть бути заражені шпигуном або кейлогером.

Плагін LastPass ви можете завантажити у розділі « ».

7.7. Захист від соціальної інженерії

Не клацайте на сумнівну рекламу в інтернеті, особливо на миготливі картинки з неймовірними обіцянками. У найкращому разі ви потрапите на сайт, де вас обманним шляхом спробують переконати щось купити, у найгіршому на сайт заражений вірусом.

Ніколи не завантажуйте файли та не переходьте за посиланнями з електронних повідомлень, якщо вони надходять від невідомих вам адресатів. Яким би привабливим чи нешкідливим не було це повідомлення, у 99% випадків вас хочуть обдурити!

Також не відкривайте вкладення і не переходьте за посиланнями з дивних повідомлень, що прийшли від когось із ваших знайомих (типу подивися мою фотку або завантажуй кльову програму). Швидше за все, це говорить про те, що обліковий запис вашого знайомого зламали і використовують для розсилки шкідливих повідомлень. Зв'яжіться з вашим знайомим, запитайте чи надсилав він вам це повідомлення і попередьте про можливу проблему.

Якщо повідомлення, на вашу думку, може мати високу важливість (наприклад, з вашого банку), то зателефонуйте туди. Не повідомляйте нікому свої паролі для банківських операцій, електронної пошти тощо. Офіційні представники не мають права про це запитувати.

Будьте вибірковими в соцмережах, не додавайте в друзі всіх поспіль, хто до вас проситься. Ці люди можуть спробувати отримати особисті дані, надсилати вам повідомлення на заражені, шахрайські сайти або просто завалити рекламою. При появі підозрілої активності видаляйте цих людей з друзів.

Останнім часом зловмисники часто використовують SMS і навіть дзвінки з метою обману. Не надсилайте SMS-відповіді та не дзвоніть за вказаними номерами, оскільки за це з вашого рахунку знімуть гроші. Не переходьте на посилання в SMS, за допомогою них зараз поширюються віруси на смартфонах. Уточнюйте всю інформацію за офіційними телефонами та на офіційних сайтах, а не за контактними даними, які вам надіслали.

Останнім часом почастішали повідомлення про те, що щось трапилося з вашим родичем або ви виграли якийсь дуже цінний приз (машину, будинок, квартиру тощо) і просять гроші, щоб залагодити якісь моменти. Ніколи не довіряйте подібним повідомленням та перевіряйте інформацію надійними каналами. Головне це розуміння того, що ніхто ніколи і нікому просто так нічого не дарує. Якщо ви нічого не купували та не реєструвалися для участі в акції, то це 99% обман.

7.8. Захист від фішингу

Щоб захиститися від заміни сайту шляхом фішингу, ніколи не переходьте за посиланнями, які надсилаються в електронних повідомленнях. Відкрийте нову сторінку браузера та перейдіть на потрібний сайт із закладок або введіть адресу вручну.

У всіх сучасних браузерах є вбудований захист від фішингу. Якщо сайт визначається як фішинговий, доступ до нього блокується.

Аналогічні вікна блокування можуть відображатися, коли ви знайдете на сайті зловмисне програмне забезпечення.

Але браузери вміють визначати лише підробки найпопулярніших сайтів або ті сайти, які потрапили до чорного списку.

Найбільш ефективно з фішингом борються комплексні платні антивіруси, такі як Kaspersky Internet Security та Dr.Web Security Space. У більшості популярних безкоштовних антивірусів також є захист від фішингу.

7.9. Захист від уразливостей у системі

Для захисту від уразливостей в операційній системі необхідно регулярно встановлювати важливі оновлення, оскільки це переважно оновлення безпеки. Перейдіть до "Панель керування\Система та безпека\Центр оновлення Windows\Налаштування параметрів" і перевірте налаштування оновлень. Раджу включити інсталяцію оновлень в автоматичний режим.

Незважаючи на те, що офіційна підтримка Windows XP припинена, для деяких старих комп'ютерів це єдина система, яка забезпечує достатню швидкодію та функціональність. Є спосіб продовжити отримання оновлень безпеки для Windows XP до квітня 2019р. Для цього я зробив спеціальний файл, який вносить до реєстру Windows невелику зміну. Достатньо його запустити та погодитися із внесенням змін до реєстру.

Після цього інсталяція оновлень безпеки у Windows XP триватиме до квітня 2019р.

Завантажити цей файл ви можете у розділі «».

7.10. Вимкнення зайвих служб

Іншим загальновизнаним способом захисту є відключення зайвого функціоналу. Якщо відключені потенційно уразливі компоненти, то й атака на них неможлива. Насамперед це стосується служб Windows, які працюють на кожному комп'ютері та найчастіше стають об'єктами для атак. Багато хто з них не потрібний для нормальної роботи комп'ютера, а їх відключення має ще й приємний бонус у вигляді збільшення швидкодії системи.

Жорсткий диск A-Data Ultimate SU650 120GBЩоб вимкнути зайві служби, потрібно зайти в консоль керування комп'ютера. Для цього потрібно клацнути правою кнопкою миші на значку «Мій комп'ютер» або «Windows» (Windows 8,10) і вибрати «Управління…».

Заходимо до розділу Служби.

Тепер потрібно клацнути правою кнопкою миші на службі, яку необхідно відключити, та вибрати «Властивості».

Після цього встановіть "Тип запуску: Вимкнено" і натисніть "ОК".

Тепер під час увімкнення комп'ютера служба не запускатиметься.

Безболісно можна відключити деякі служби, які не є мережними. Також, якщо у вас немає локальної комп'ютерної мережі, можна вимкнути деякі мережні служби. Я підготував опис найбільш важливих служб та рекомендації щодо їх налаштування. Завантажити їх ви можете у розділі «».

7.11. Захист від уразливостей у програмах

Для захисту від уразливостей у програмах бажано регулярно оновлювати їх до нових версій. Більшість програм мають функцію перевірки оновлень. Як тільки оновлення для програми виявляється, користувачеві пропонується встановити. Не нехтуйте оновленням програм, особливо тих, що працюють з інтернетом (браузер, скайп, торрент-клієнт тощо).

7.12. Захист від мережевих атак

Найкращий спосіб захиститися від мережевих атак це відключення зайвих служб, регулярне оновлення операційної системи та програм з метою усунення вразливостей, які використовуються при атаках.

Але є також програми спеціально для захисту від мережевих атак, які називаються файрволами. Принцип файрволу полягає в тому, що він не пропускає інтернет-пакети на комп'ютер, які містять дані, що не запитуються користувачем. Наприклад, якщо ви ввели адресу сайту в браузері, то у відповідь отримаєте інтернет-пакети із вмістом сайту та файрвол їх пропустить. Заражені інтернет-пакети надходять на комп'ютер без запиту користувача і їх блокує файрвол.

В операційних системах Windows є вбудований файрвол, який називається Брандмауер. При грамотному настроюванні безпеки системи зазвичай його достатньо. Але є й сторонні рішення, які є більш просунутими та надійними. Якщо на вашому комп'ютері є цінна конфіденційна інформація або активно працюєте з платіжними системами, то додатковий захист у вигляді хорошого файрвола не завадить.

Файрвол входить до складу платних антивірусів, найкращими з яких є Kaspersky Internet Security та Dr.Web Security Space. Якщо у вас такий антивірус, ваш комп'ютер надійно захищений від мережевих атак і окремий файрвол вам не потрібен. Крім того, таке рішення буде найкращим у плані сумісності антивіруса з файрволом.

З безкоштовних найпопулярнішим файрволом є Outpost Firewall Free, який можна встановити з комплексного антивірусного пакету Outpost Security Suite FREE та використовувати на додаток до будь-якого безкоштовного антивірусу. Недоліком такого рішення є можливі конфлікти між антивірусом та файрволом.

Найкращий спосіб захиститись від атак з інтернету або локальної мережі провайдера – підключення комп'ютера через роутер. Роутер має функціональність апаратного файрвола. Він приховує комп'ютер від хакерів і надійно блокує всі інтернет-пакети, що не запитуються, ще до того, як вони потраплять на комп'ютер. Крім того, роутер певною мірою захищає материнську плату від електричних пробоїв з боку провайдера, що буває досить часто.

Але роутер не захищає від атак із заражених комп'ютерів, з'єднаних за допомогою нього в домашню або офісну локальну мережу, а лише від тих, що приходять з інтернету. Тому програмний файрвол має працювати на кожному комп'ютері.

7.13. Резервне копіювання системи

Навіть якісне налаштування комп'ютера та дотримання принципів безпеки не дає 100% гарантії, що якийсь хитрий вірус не проникне до комп'ютера. Але є засіб, що надійно захистить вас від наслідків зараження. Це створення.

Вбудований засіб відновлення Windows є недостатньо ефективним. По-перше, воно захищає лише найважливіші системні файли, а вірус може бути і в іншому місці. По-друге, віруси часто проникають у сховище резервних копій і відновлюються разом із відновленням системи, що зводить нанівець всю систему резервного копіювання.

Для того, щоб створити надійну копію системи, потрібно якісно з нуля налаштувати комп'ютер і зробити повний образ диска C за допомогою програми стороннього розробника. Додатково це захистить вас від будь-яких збоїв у системі або програмному забезпеченні.

Однією з найкращих програм резервного копіювання є Acronis True Image, вона є платною. Але є чудова безкоштовна альтернатива – Paragon Rescue Kit Free.

Для успішного резервного копіювання системи з наступним швидким відновлення потрібно дотримуватись кількох простих умов.

Файли користувача не повинні зберігатися на диску C, інакше при відновленні системи вони будуть втрачені. Зауважте, що файли на робочому столі та в папці Мої документи фізично знаходяться на диску C. Тому зберігайте всі файли на іншому розділі, наприклад на диску «D».

Не встановлюйте на диск «C» гри, оскільки вони займають дуже великий обсяг, що ускладнюватиме резервне копіювання та відновлення системи. Встановлюйте ігри на інший розділ, наприклад, на диск «D».

Жорсткий диск A-Data Ultimate SU650 240GBДетальні інструкції щодо використання програм резервного копіювання є на сайтах розробників із розділу « ».

7.14. Резервне копіювання файлів

Резервна копія операційної системи призначена для швидкого відновлення працездатності комп'ютера та повної ліквідації вірусів. Але це не захистить ваші файли у разі їх видалення чи зашифрування вірусом.

Для захисту особистих файлів необхідно регулярно виконувати їхнє резервне копіювання. Можна просто копіювати файли на флешку або зовнішній диск засобами, але це не так зручно і може займати багато часу. Найкраще використовувати для цього ефективні алгоритми синхронізації.

Наприклад, у популярному файловому менеджері Total Commander є функція синхронізації каталогів. Відкрийте в лівій панелі папку з файлами на диску комп'ютера, а в правій панелі папку на флешці.

Transcend JetFlash 790 8Gb

Зайдіть в меню "Інструменти\Синхронізувати каталоги".

Встановіть усі параметри як на скріншоті вище та натисніть кнопку «Порівняти». Після того як порівняння завершитися натисніть активну кнопку «Синхронізувати».

Однією з найкращих безкоштовних програм, призначених саме для синхронізації файлів, є . Принцип дії у неї схожий, але працює вона ще краще.

У лівій панелі задаються папки, які ви хочете синхронізувати на диску комп'ютера, а в правій папки на флешці або в іншому місці, в яких зберігатимуться резервні копії. Після цього спочатку натискається кнопка "Порівняти", а потім "Синхронізувати". Я, наприклад, синхронізую свої папки з диском на іншому комп'ютері з локальної мережі.

Синхронізація займає значно менше часу, ніж копіювання файлів, оскільки копіюються лише нові та змінені файли. Крім того, з резервної копії видаляються файли, які ви видалили у себе на комп'ютері.

Пам'ятайте! Питання не в тому, чи ви втратите ваші файли, якщо не будете робити резервні копії, а в тому коли це відбудеться.

8. Додаткові засоби захисту від вірусів

У цьому розділі ми розглянемо додаткові менш популярні засоби захисту, які ви можете застосовувати за своїм бажанням. Тим не менш, деякі з них можуть значно посилити захист вашого комп'ютера.

8.1. Захист від шпигунів та кейлогерів

Існують спеціальні програми для захисту від шпигунів та кейлогерів. Найпопулярніші з них є Ad-Aware Free Antivirus+, Malwarebytes Anti-Malware Free, Spyware Terminator. Але вже всі сучасні антивіруси мають захист від шпигунів та кейлогерів, а використання одночасно кількох антивірусних програм може призводити до різних проблем.

8.2. Плагін для захисту від фішингу

Якщо ви працюєте з великою кількістю соціальних і платіжних сервісів і хочете мати додатковий безкоштовний захист, можна встановити плагін для захисту від фішингу. Одним з найпопулярніших є McAfee SiteAdvisor, який підтримує браузери Firefox та Chrome. Він не вимагає ніякого налаштування, а просто блокує фішингові та деякі інші шкідливі сайти.

Подібні плагіни додають браузери деякі антивіруси, наприклад Avast. Посилання на плагін McAfee SiteAdvisor є у розділі « ».

8.3. Захист за допомогою серверів DNS

Існують спеціальні безпечні сервери DNS для захисту від шкідливих сайтів. Один із найбільш популярних у рунеті безкоштовних DNS-серверів належить компанії Яндекс (dns.yandex.ru).

Достатньо прописати адресу безпечного DNS-сервера в налаштуваннях мережної картки та всі сайти, перш ніж вони завантажаться у ваш браузер, пройдуть перевірку безпеки на сервері Яндекс. Пропонується кілька DNS-серверів: без захисту, із захистом від шкідливих сайтів та з додатковим захистом від контенту для дорослих (можна використовувати на комп'ютері дитину).

У Windows XP зайдіть у меню «Пуск/Панель керування/Мережа та підключення до Інтернету/Мережеві підключення».

У Windows 7 зайдіть в меню «Пуск/Панель керування/Мережа та Інтернет/Центр керування мережами та загальним доступом/Зміна параметрів адаптера».

У Windows 8.10 клацніть правою кнопкою миші на кнопці «Пуск» і виберіть «Мережеві підключення».

Виберіть «Протокол Інтернету версії 4» та натисніть кнопку «Властивості».

Введіть адреси DNS-серверів Яндекса.

Після цього у вас у браузері будуть завантажуватись тільки перевірені безпечні сайти.

8.4. Робота з-під обмеженого облікового запису

Якщо вас серйозно турбує безпека роботи за комп'ютером, то гарною ідеєю буде створити обмежений обліковий запис користувача та працювати з-під нього. Робиться це легко через «Панель керування/Облікові записи користувача…».

Після цього на обліковий запис Адміністратора встановлюється пароль і він використовується в основному для встановлення нових програм та налаштування комп'ютера.

Справа в тому, що вірус, потрапивши на комп'ютер або тільки запустившись у браузері, отримує повноваження того користувача, який в даний момент працює за комп'ютером. Якщо користувач працює з правами адміністратора, вірус запуститься з правами адміністратора і зможе змінювати будь-які системні файли та параметри реєстру. Якщо ви працюватимете під обмеженим обліковим записом, то якщо вірус все-таки просочиться через добре налаштовану систему захисту, то він не зможе заразити системні файли і прописатися в автозавантаження, а антивірусній програмі буде легше його нейтралізувати.

8.5. Очищення системи

Утримуйте вашу операційну систему в чистоті та порядку, тоді і вірусам у ній буде не так комфортно. Використовуйте одну з популярних програм для очищення системи від сміття. Вони видаляють файли з тимчасових папок системи, програм та браузерів. У цих папках часто люблять сидіти віруси та шкідливі скрипти. Крім того, ви заощадите місце на диску.

Таку функціональність має, наприклад, антивірус 360 Total Security. Я ж можу порекомендувати чудову популярну програму. Вона стежить за чистотою системи та видаляє тимчасові файли при кожному завантаженні комп'ютера, посилання на неї також є нижче.

9. Посилання

Тут ви можете завантажити всі файли, які згадувалися в статті, і дуже допоможуть вам захистити комп'ютер від вірусів.

Жорсткий диск Transcend StoreJet 25H3 2 TB

Жорсткий диск Transcend StoreJet 25M3 1 TB

Жорсткий диск Transcend StoreJet 25M TS500GSJ25M 500 GB

Шкідливе програмне забезпечення – це стара категорія програмного забезпечення. Програми, які завдають шкоди ПК, так само старі, як і програмування. З розвитком інформаційно-комунікаційних систем шкідливі програми стали інтенсивнішими і, завдяки Інтернету, стали поширеними.

- Перше, що ви можете зробити, щоб захистити себе від шкідливого ПЗ, - це докладніше вивчити ваш комп'ютер, тому що ви не зможете зрозуміти, що не так у роботі та процесах, якщо не знаєте, як має бути.

- Друге, що ви можете зробити, це бути більш тямущим і передбачати, звідки можна підчепити вірус. Шкідливі ПЗ процвітає, полюючи на людську слабкість.

- Останнє, що ви можете зробити, щоб захистити себе від шкідливих програм, це використовувати програмні засоби, щоб гарантувати, захищеність вашого ПК.

- Для того, щоб запобігти інфікуванню потрібно знати джерела шкідливих програм:

5. Найголовнішим ключем до запобігання зараженню є ваша пильність та уважність. Адже в основному розробники шкідливого програмного забезпечення орієнтовані на цікавість.

6. Також у Windows є базові функції захисту від вірусів: «Захисник Windows»і "Брандмауер Windows", за допомогою яких ви можете перевіряти та контролювати стан свого ПК.

Відео: Як захистити комп'ютер ноутбук від вірусів та мережевих атак

З теперішнього часу зломи комп'ютерів користувача все більше набирають поширення. Хакери намагаються отримати доступ до чужих пристроїв для різних цілей - від банальної розсилки спаму з вашої електронної адреси до використання особистої інформації в корисливих цілях, а ваше завдання всіма способами захистити ПК. Давайте розберемося, як захистити свій комп'ютер від проникнення хакерів.

Як хакери здійснюють проникнення?

Спочатку потрібно зрозуміти, яким чином хакери можуть здійснити проникнення на пристрій і якими засобами вони отримують доступ до ваших файлів та інформації, що знаходяться безпосередньо на жорсткому диску. Тільки після цього вдасться захистити пристрій.

У більшості випадків роль зломщика виконує певна програма, яка потрапляє на ваш ПК одним із можливих способів. Простіше кажучи, шкідливе програмне забезпечення найчастіше називають вірусами. Захистити свій комп'ютер від несанкціонованого доступу та проникнення в особистий простір можна за допомогою антивірусної програми. У такому випадку система буде попереджати вас про те, що ви намагаєтеся завантажити шкідливе або підозріле ПЗ. Усі програми можна розділити на кілька типів за рівнем шкоди:

Що робити, якщо комп'ютер зламали?

Перш за все, скопіюйте всю важливу інформацію на сторонній накопичувач, який не відноситься до цього ПК. Якщо захистити її на одному пристрої не вдалося, то на зовнішньому носії вона буде в безпеці. Однак перед цим потрібно перевірити файли за допомогою антивіруса на можливі зараження. Якщо до файлів хакери не дісталися, тоді сміливо копіюйте їх на флешку або зовнішній жорсткий диск, а з комп'ютера видаляйте.

Після цього необхідно просканувати систему на наявність вірусів та підозрілого ПЗ. Після сканування відключіть систему від Інтернету та перезавантажте. Якщо при повторній перевірці антивірус не почав бити на сполох, значить, небезпека минула. Для більшої надійності використовуйте лише ліцензійні антивірусні програми та своєчасно оновлюйте бази даних. Це допоможе надійно захистити систему. Тепер ви знаєте, як захистити комп'ютер.

Відключаємо віддалений доступ до комп'ютера

Комп'ютер, підключений до мережі Інтернет, постійно наражається на небезпеку зовнішнього впливу, незалежно від того, чи працюєте ви в мережі, граєте, слухаєте музику або переглядаєте фільми. Що за зовнішні загрози існують і як уберегтись від них, яким програмним забезпеченням для цього варто скористатися?

Небезпеки, що чатують на мережі

Постараємося систематизувати різні загрози вашому комп'ютеру. Отже, серед найпоширеніших варто виділити такі групи:

- Вірусне зараження

- Хакерська активність

- Непитувана поштова кореспонденція (спам)

- Настирлива реклама в мережі

Вірусне зараження

Комп'ютерний вірус - це спеціально написана шкідлива програма, спрямована на виконання на вашому комп'ютері небажаних (для вас) дій. Джерелом зараження можуть стати файли, завантажені з мережі, веб-сайти, заражені вірусом, поштові розсилки.

Віруси поділяються на заражаючі файли (EXE і COM), макровіруси (заражають документи Word і Exel), супутники (маскуються використанням імен інших файлів або папок), віруси-хробаки, що зберігають своє тіло в мережі, завантажувальні віруси, що заражають boot-сектор жорсткого диска.

Запобігати зараженню та боротися з комп'ютерними вірусами допомагають різні антивірусні програми.

Хакерська активність

Наївно вважати, що ваш комп'ютер опиниться поза зоною уваги хакерів. Незалежно від того, чи зберігаєте ви щось цінне на ньому, чи ні, ваш комп'ютер може бути підданий атаці з метою перехоплення управління ним для подальшого використання в масових розсилках кореспонденції, DDoS-атаках на чиїсь сайти, пошуку комп'ютерів для злому, збирання інформації про власника комп'ютера за допомогою шпигунських програм. Не варто думати, що атаки на ваш комп'ютер будуть здійснюватися зловмисником особисто - хакери використовують спеціальне програмне забезпечення, що дозволяє самостійно знаходити поширені вразливості, а доступ в мережу широкого каналу дає можливість за короткий час просканувати на наявність уразливостей досить велика кількість інтернет-адрес. Таким чином, користувач, який не подбав про захист, рано чи пізно обов'язково стане жертвою атаки хакера.

Захистити комп'ютер від атак ззовні, а також закрити доступ до мережі для шпигунських програм зсередини системи, здатні міжмережні екрани, інакше звані фаєрволами або брандмауерами.

Непитувана поштова кореспонденція (спам)

Чимало шкоди приносить і масове розсилання електронних листів, що називається спамом. Крім потоку реклами, зокрема й незаконних товарів, і навіть антиреклами сумнівного характеру, спам може нести заражені вірусами вкладення, і навіть використовуватися у різноманітних шахрайських схемах.

Крім e-mail, кореспонденція, що не запитується, може розсилатися в системах обміну повідомленнями соціальних мереж, а також в інтернет-пейджерах (ICQ, Jabber).

Варто врахувати, що і ваш комп'ютер, будучи заражений вірусом, може брати участь у подібних розсилках абсолютно без вашого бажання і непомітно для користувача.

Для боротьби зі спамом використовуються фільтри поштової кореспонденції – антиспам-фільтри.

Реклама, яку ви постійно зустрічаєте на інтернет сайтах у вигляді банерів, вікон, текстових рядків – не така вже й нешкідлива. Крім виникнення психологічної втоми від неї, існує небезпека того, що натискання на банер приведе на сайт, заражений вірусом або шахрайський сайт, що наразить ваш комп'ютер більш явної небезпеки.

Описані вище загрози можуть бути комбінованими, наприклад, за допомогою розсилки електронних листів хакером буде заражений вірусом ваш комп'ютер, а вірус, у свою чергу, передасть зловмиснику керування вашою системою.

Уразливості комп'ютерної системи

Для проникнення у вашу систему, зловмисниками використовуються відомі її вразливості, які дозволяють втручання в роботу комп'ютера.

- Інтернет-браузери можуть мати уразливості, завдяки яким буде дозволено непомітне скачування та запуск шкідливого коду з сайтів зловмисників. Існує також можливість зараження системи через елементи ActiveX або доповнення (плагіни) до браузера.

- Поштові програми також можуть бути заражені. Уразливості в них, які використовуються вірусом, що міститься в поштовому повідомленні, дозволять йому запуститися без вашого бажання. Достатньо лише відкрити отриманий лист.

- Помилки в самій операційній системі Windows можуть у деяких випадках дозволити запустити шкідливу програму без вашої участі.

- Людський чинник – головна вразливість системи. Використання психологічних підходів зловмисниками може призвести до того, що ви запустите шкідливий додаток. Наприклад, вас зацікавлять будь-яким безкоштовним програмним забезпеченням, або надішлють посилання на тему, що вас цікавить, електронною поштою.

Методи боротьби із зовнішніми загрозами

- Антивірусні програми

- Міжмережеві екрани (фаєрволи)

- Поштові фільтри

- Блокувальники реклами

- Оновлення системи

Антивірусні програми

Програми, здатні захищати, виявляти та видаляти комп'ютерні віруси, використовуючи вбудовані бази, називаються антивірусними сканерами. Крім відомих вірусів, багато хто здатний також виявляти нові віруси, що раніше не зустрічалися, шляхом спостереження за властивою активністю, або пошуком шкідливого коду (евристичний аналіз). Класичні представники цієї категорії програм - "Norton Antivirus" або "Dr.Web CureIt!".

Міжмережеві екрани (фаєрволи)

Фаєрволи служать для обмеження передачі інформації між мережею інтернет та вашим комп'ютером, є надійним захистом від зловмисників, які намагаються впливати на ваш комп'ютер ззовні. Здатні забороняти передачу інформації програмам, що не мають на це дозволу, а також блокувати конкретні порти згідно з налаштованими параметрами. Операційна система Windows має вбудований засіб - брандмауер, яким необхідно користуватися, якщо ви не застосовуєте сторонніх фаєрволів - "Outpost Firewall Pro", "Comodo Personal Firewall", "ZoneAlarm Free Firewall" або інших.

Поштові фільтри

Захистити від спаму можна за допомогою поштових фільтрів, які, відповідно до налаштувань, або видалятимуть непотрібну кореспонденцію, або перекладатимуть її в окрему папку. Найчастіше випускаються у вигляді плагінів до поширених поштових клієнтів: Outlook Express, The Bat!, Mozilla Thunderbird, проте існують і у вигляді окремих додатків. Перелік їх досить великий - це і "SpamPal", і "Agava Spamprotexx", і "MailStripper Pro", і багато інших.

Подібні програми позбавляють вас перегляду рекламних банерів і спливаючих вікон, видаляючи їх відповідно до налаштованих правил. Найкращі блокувальники (такі, як “Adblock Plus”), крім налаштувань за стандартними розмірами банерів, використовують також бази рекламних ресурсів, що постійно оновлюються, і вирізують рекламний вміст з відображуваних сторінок, звіряючись з цими базами. Є різновиди блокувальників реклами, виконаних у вигляді доповнень до браузерів, а є – у вигляді локального проксі-сервера (наприклад, “Privoxy”), який обробляє інформацію, що проходить через нього, віддаючи браузеру вже звільнений від рекламного вмісту інформаційний потік.

Оновлення системи

Дуже важливо, щоб ваша система мала можливість автоматичного оновлення. У доповненнях до Windows, що постійно випускаються корпорацією Майкрософт, найчастіше містяться зміни, які коректують виявлені вразливості системи. Якщо ваша система вчасно оновлюватиметься, ймовірність використання зловмисниками поширених уразливостей буде усунута.

Універсальні засоби захисту

Для комплексного захисту комп'ютерів від вірусів і різних загроз застосовується програмне забезпечення, що включає кілька модулів – антивірусний, антишпигунський, антирекламний, найчастіше фаєрвол і модуль захисту від спаму.

Kaspersky Internet Security

Вбудований антивірусний модуль в реальному часі перевіряє на наявність вірусів всі файли, що відкриваються і завантажуються, забезпечуючи захист від проникнення на комп'ютер в тому числі і будь-яких різновидів інтернет-хробаків, троянських програм, рекламних вірусів. Антихакерський модуль виконує всі функції фаєрволу, захищаючи від атак хакерів. Антишпигунський модуль захищає від витоку конфіденційної інформації. Модуль антиспаму фільтрує всю кореспонденцію з урахуванням "чорного" та "білого" списків. Модуль батьківського контролю забезпечує доступ до Інтернету відповідно до налаштованих профілів доступу.

Agnitum Outpost Security Suite Pro

Програмне забезпечення від виробників фаєрволу "Outpost Pro", крім фаєрволу, містить модуль для захисту від вірусів, програм-шпигунів і фільтр спаму, що самонавчається. Всі перевірки також проводяться в реальному часі, захищаючи комп'ютер від максимальної кількості можливих загроз.

Комп'ютерні віруси – загальне позначення програм, які завдають шкоди системі, крадуть особисті дані чи роблять роботу з комп'ютером некомфортною, демонструючи рекламу. Деякі шкоди можуть шифрувати дані на жорстких дисках, що може призвести до їх втрати. У цій статті ми поговоримо про те, як можна захистити свій комп'ютер від цих шкідників.

Способів захисту від вірусів кілька, і їх відмінності полягають у ефективності та доцільності застосування. Наприклад, потужне антивірусне ПЗ, призначене для корпоративного сегмента, не підійде звичайному користувачеві домашнього ПК, а при дотриманні низки умов, можна обійтися без антивірусу. Далі ми докладно розберемо різні варіанти, і навіть поговоримо у тому, що робити у разі зараження.

Як віруси потрапляють на комп'ютер

Насправді варіантів проникнення шкідливих програм на ПК лише два – інтернет та фізичні носії. Через мережу вони потрапляють до нас за допомогою завантаження різних файлів із сумнівних джерел, пересилання заражених поштових вкладень, а також хитрішими способами. Уникнути цього досить легко – достатньо дотримуватися простих правил, про які ми поговоримо нижче.

З фізичними носіями – флешками – потрібно бути набагато обережнішим. Якщо атаки через інтернет робляться навмання, то передача зараженого накопичувача може переслідувати конкретну мету. Найчастіше це отримання контролю над вашим ПК та (або) крадіжка особистих даних – логінів та паролів від сервісів та гаманців чи іншої важливої інформації.

Спосіб 1: Антивіруси

Доцільність встановлення платного антивіруса – це індивідуальне питання для кожного користувача. Якщо машина використовується як джерело доходу, що передбачає зберігання важливої інформації, проектів та іншого, то рекомендується використовувати саме оплачені ліцензії. У тому ж випадку, якщо комп'ютер призначений для проведення дозвілля та серфінгу, можна обійтися і безкоштовним продуктом, наприклад, або .

Варто також згадати про те, що потужні платні програми створюють значне навантаження на систему. Вони у фоновому режимі постійно моніторять процеси, перевіряють жорсткі диски та завантаження з мережі. Така поведінка може негативно зашкодити продуктивності, особливо це стосується слабких ПК.

Спосіб 2: Системні засоби Windows

Усі сучасні версії Windows, починаючи з XP, оснащені вбудованою антивірусною програмою з простою назвою «Захисник Windows» (Windows Defender). Цей продукт має необхідний мінімум функцій - захист у реальному часі і сканування файлової системи на предмет виявлення вірусів. Очевидний плюс програми - позбавлення користувача необхідності встановлювати додаткове ПЗ. Мінус – низька ефективність.

Захисник Windows чудово підійде в тому випадку, якщо на комп'ютер не встановлюються неліцензійні програми, відвідуються лише перевірені ресурси в інтернеті і машина використовується лише як засіб розваги та спілкування. В інших випадках варто задуматися про додатковий захист у вигляді антивірусу.

Правила безпеки

Більшість ключових правил у тій чи іншій формі вже було озвучено вище, тому просто резюмуємо сказане.

- У всіх випадках, крім виняткових, наприклад, якщо у вас дуже слабкий комп'ютер, потрібно мати додатковий захист у вигляді антивірусу.

- Користуватися лише ліцензійними програмами та відвідувати перевірені сайти.

- Не користуватися чужими флеш-накопичувачами. Інформацію на своїх флешках також слід захищати від вірусів.

- Якщо комп'ютер є джерелом доходу, необхідно використовувати платні антивірусні продукти.

- Регулярно робити резервні копії системи та важливих файлів, щоб мати можливість відновити їх у разі атаки.

Багато проблем, пов'язаних із втратою важливих даних, також допоможуть уникнути хмарних сховищ – , .

Що робити у разі зараження

Навіть найкрутіші антивіруси не здатні надати стовідсотковий захист. «Умільці» не сплять, і нові віруси не одразу потрапляють до баз. Якщо ваш ПК все-таки заразився шкідливим кодом, то можна зробити (потрібно) наступне:

- Насамперед переконатися, що зараження мало місце. Визначити його можна за деякими ознаками, а також за допомогою вірусних сканерів.

- При виявленні шкідників зробити самостійне очищення, використовуючи спеціальні утиліти, а у разі невдачі звернутися за допомогою до фахівців на профільних ресурсах.

Висновок

Захист комп'ютера від вірусів - це справа, відповідальність за яку повністю лежить на плечах користувача. При виборі способу постарайтеся максимально точно визначити, як ви будете використовувати ПК. Помилки можуть призвести до сумних наслідків у вигляді втрати даних, а можливо навіть грошей. Якщо з першим цілком можна впоратися бекапом, то гроші вам ніхто не поверне.

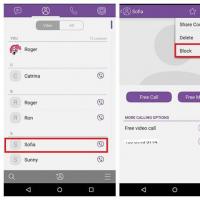

Як у "Вайбері" заблокувати контакт: інструкції та рекомендації

Як у "Вайбері" заблокувати контакт: інструкції та рекомендації Як у фотошопі вирізати та вставити об'єкт Як у фотошопі вирізати зображення та накласти

Як у фотошопі вирізати та вставити об'єкт Як у фотошопі вирізати зображення та накласти Розмовляти розумним годинником

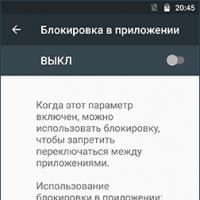

Розмовляти розумним годинником Корисний режим для дітей та їхніх батьків Як вивести телефон із дитячого режиму

Корисний режим для дітей та їхніх батьків Як вивести телефон із дитячого режиму Розблокування від оператора

Розблокування від оператора Зміна май модему щоб визначався як смартфон

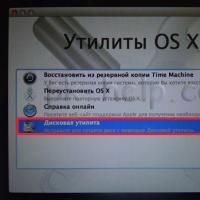

Зміна май модему щоб визначався як смартфон Встановлення Mac OS на MacBook Переустановка mac os з нуля

Встановлення Mac OS на MacBook Переустановка mac os з нуля