Via le cryptage: description et application. Le cryptage de WhatsApp End-to-terminal via le cryptage

La question de la protection des données transmises sur le réseau n'est pas pertinente lors de la pénétration d'Internet généralisée dans tous les domaines de la vie humaine. De nombreux attaquants peuvent tirer parti des informations confidentielles à leurs propres fins de commettre des infractions. Les messagers et les services modernes appliquent la messagerie et le cryptage de données que seuls AdResResis peut lire.

Un peu d'histoire

Les premières notes de cryptage sont apparues dans l'Antiquité. L'enregistrement secret a commencé à appliquer pour dissimuler des textes, des décrets, une correspondance et des recettes. Bien entendu, la technologie de cryptage était beaucoup plus simple - les lettres de l'alphabet ont changé en nombre, d'autres caractères ou ont été ignorés du tout. Le destinataire connaissait la désignation de tous les caractères et pourrait lire le message.

Le cryptage de développement actif a acquis pendant la grande guerre patriotique. Dans cette période turbulente, il était nécessaire de transférer des instructions entre les divisions et même les pays de telle sorte que l'ennemi ne puisse pas en apprendre davantage sur les plans et actions à venir. Surtout en cela, l'Allemagne a succédé à sa célèbre machine "Enigma". Jusqu'à ce que des postes créés avec son aide, il était impossible de déchiffrer. Cependant, les cryptographes britanniques ont toujours réussi à pirater le chiffre et, bien que le commandement allemand a changé l'algorithme à plusieurs reprises, jusqu'à la fin de la guerre, les Britanniques ont lu crypté avec l'aide du message de l'épître.

La modernité

Pour la première fois, la question se tenait aux États-Unis en 1972. En train d'analyser et de développer l'algorithme, la norme de cryptage des des entreprises a été reconnue comme officielle en 1977 et a commencé à être utilisée pour transférer des données gouvernementales.

Depuis lors, de nombreuses nouvelles méthodes d'espèce et de cryptage ont été publiées. Il est correctement la méthode appelée "cryptage de bout en bout". Il est utilisé pour assurer la confidentialité dans Messenger.

Via le cryptage

Le sens de cette approche en termes généraux est exprimé dans le fait que la clé de déchiffrer les messages n'est que parmi les participants à la correspondance. Par exemple, vous pouvez apporter l'algorithme à travailler avec n'importe quel site. Probablement, beaucoup d'attention portée à, visiter Internet, qui dans la barre d'adresse au lieu d'HTTP apparaissent parfois https. Cela signifie que la connexion est protégée entre le site et l'utilisateur à l'aide d'un canal crypté, tel que SSL. Mais ici il y a une nuance - la clé pour elle est sur le serveur. C'est-à-dire un attaquant, d'avoir accès au site, deviendra le propriétaire et la clé.

Grâce au cryptage vous permet d'exclure de la chaîne d'intermédiaires qui ont accès à l'outil de décryptage. C'est-à-dire que la clé ne sera que dans deux participants à la correspondance.

C'est l'avis que le premier cryptage de bout en bout a commencé à appliquer le messager le plus populaire WhatsApp. Cependant, ce n'est pas le cas. Le premier a commencé à utiliser le signal messager. Au fait, le protocole de la méthode porte le nom du même nom. Ce qui est utilisé dans d'autres moyens d'envoyer des messages - WhatsApp, Messenger Facebook, Viber et autres.

Propriétés de l'algorithme

Que signifie cryptage transparent? Lorsque vous établissez une session de communication entre deux utilisateurs, deux clés sont générées sur leurs appareils - fermés et ouverts. Le premier est utilisé pour déchiffrer les messages, le second - pour les chiffrer. La clé fermée ne laisse jamais les limites de l'appareil. Mais ouvert est envoyé sous la forme naturelle de l'interlocuteur. Ce processus se produit en mode double face, c'est-à-dire les deux participants.

Cette approche du cryptage vous permet de créer un niveau de sécurité élevé de messages. D'autre part, plus de ressources seront nécessaires pour mettre en œuvre via le cryptage que sur une forme classique.

Un autre point négatif est noté que sur les serveurs de nombreux messagers avec cryptage de bout en bout, toutes les informations de service sont maintenues - qui communique avec qui, à travers quels services, clients, géolocalisation, ainsi que toutes les informations de routage. Bien qu'il ne crée pas la possibilité de lire un message spécifique, mais vous permet d'établir le fait de correspondance entre les deux utilisateurs.

Application dans WhatsApp

Quel est le cryptage de bout en bout dans Vatsape? Dans ce messager, l'algorithme d'application du signal est implémenté, qui est à son tour basé sur le cryptage de double cliquet à cliquet - "double cliquet". Ce terme est pris à partir de l'énigme, dans laquelle le "cliquet" a assuré le caractère unique de chaque clé lors du cryptage des données. Et "double" signifie que la clé ne peut pas répéter presque jamais.

Cryptage de coupe de cellules dans Vatsape signifie que sur chaque smartphone Les participants à la conversation forment leurs clés et déchiffrer les messages reçus d'autres interlocuteurs ne peuvent qu'avec leur aide.

Développement de la technologie de cryptage

À ce jour, il n'y avait pas de cas de rupture de masse de la correspondance de l'utilisateur. Bien que dans de nombreux messagers et réussit à mettre en œuvre le sous-menu de l'abonné, lisez toujours les chats secrets était impossible. Par conséquent, la préservation de la confidentialité dans la correspondance dans divers services fonctionne toujours.

Pour terminer

L'article décrit en détail ce que cela signifie "protégé par le triphophie". Des algorithmes de sécurité, des méthodes de transfert clés et l'historique des premières enquêtes cryptographiques ont également été décrites. Aujourd'hui, le marché des logiciels est prêt à offrir aux utilisateurs une vaste sélection de messagers et de messages divers pour la messagerie.

Certains d'entre eux crypté leurs canaux, certains ne le sont pas. Messenger "Telegram", promettant la sécurité et la sécurité la plus maximale, qui promet la sécurité et la sécurité les plus maximales, et qui a déjà réussi à obtenir de petits scandales et intrigues. Dans le même temps, il utilise un mode de cryptage de passage spécial basé sur le protocole MTProto. En ce qui concerne l'efficacité, le temps va montrer.

Comment chiffrer des données dans 6 applications de messagerie populaire. Et s'il faut y croire.

Sur l'apparition de messagers et de confidentialité

Dans le passé, les principaux moyens de communication sur Internet étaient des courriels (juste pour rappeler la correspondance épique de Linus Torvalds et Andrew Tannenbaum, et non le fait que quelqu'un a piraté le courrier de l'un d'entre eux, Linus lui-même publié une correspondance dans son livre. "Juste pour le plaisir"), peu importe quel cryptage n'était pas particulièrement pensé.

Mais il n'a pas interféré avec des individus individuels pour effectuer des lettres de cryptage / de déchiffrement sur l'ordinateur local, en sachant la clé générale. Mais il n'était pas répandu, peu de gens étaient intéressés par cela. Il y avait des moments.

Dans la première moitié des années 90, des salles de discussion (salle de discussion) étaient grandement populaires comme moyen de communication. Il convient de noter que leur popularité était élevée, même jusqu'au milieu de la première décennie du XXIe siècle. Je suis sûr que tous les lecteurs de ressources connaissent et que quelqu'un peut se souvenir des chats, donc je ne les arrêterai pas.

ICQ.

En 1996, ICQ est apparu. Il a été développé par la société israélienne Mirabilis. Elle n'était pas le premier et unique système de messagerie instantanée, mais grâce à ses avantages, il est devenu le plus populaire, par exemple, à cette époque, des développeurs d'applications IM ont été choisis par leur vente en les vendant et l'ICQ était libre. A cette époque, il n'y avait aucun discours sur le cryptage.

Le protocole propriétaire Oscar a été utilisé pour transférer des données. Deux ans plus tard, Mirabilis a été acheté par la société américaine AOL et jusqu'en 2010, ainsi que le messager lui appartenait. Et, dans l'année spécifiée, les droits de l'ICQ ont été vendus par le groupe Mail.ru.

Après l'apparition de ICQ, des systèmes de messagerie instantanée concurrents ont commencé à apparaître sous forme de champignons après la pluie. Au cours de l'ICQ, une multitude de modifications officielles et de clients informels, comme exemples, servent de QIP, Miranda et de nombreux autres. Parmi les programmes concurrents, la recherche de ICQ en 1999, MSN Messenger est sorti de Microsoft.

Ce dernier a cherché à devenir un remplacement du client ICQ en utilisant son protocole, mais il n'a pas fonctionné, AOL a cessé des tentatives en modifiant le protocole.

Pour tout cryptage dans le Messenger officiel ICQ, à cette époque ne pouvait avoir aucun discours, car dans les conditions d'utilisation, la possibilité d'utiliser n'importe quel tiers transmis entre les interlocuteurs a été stipulée (AOL) à des fins. Dans le même temps, les clients alternatifs pourraient mettre en œuvre cette opportunité.

C'était le vingtième siècle.

Sur la nécessité d'un cryptage de données

Initialement, la nécessité d'un cryptage ne figurait pas pour protéger ses secrets du "Big Brother", mais de protéger contre les pirates informatiques, intercepter et modifier les données. Les utilisateurs transmettent non seulement: "Salut, comment vas-tu?" Avec les photos des chats, mais parfois, très précieuses et des informations secrètes: analyses de documents personnels, billets d'aéronefs, codes source et / ou distributions de nouveaux programmes / jeux / applications et de nombreuses autres informations confidentielles.

Et je ne voudrais pas intercepter leurs données à quelqu'un pour intercepter et lire quelqu'un librement (surtout désolé pour les codes source).

Mais la grande majorité des utilisateurs étaient toujours en ignorance infantile, pensant: «Mes données ne sont pas nécessaires pour quiconque» et en supposant qu'ils soient en sécurité. Mais, ici, comme si le tonnerre parmi le ciel clair (en 2013), Edward Snowden est apparu et passé tout. En bref, il a parlé du fait que spécial. Les services sont suivis de chaque message, pour chaque appel téléphonique, pour chaque achat dans la boutique en ligne.

L'utilisateur, avant cela, ceux qui se sentaient protégés, étaient sur la paume du «grand frère», capable de regarder dans toutes les affaires intimes. À partir de là, une course de cryptage a été poursuivie avec plus précisément avec un nouveau zèle double.

À propos du cryptage

La majorité écrasante des spécialistes de la sécurité de l'information reconnaissent par le cryptage (bout à bout) avec la méthode la plus persistante de protection des informations. Par conséquent, les développeurs de systèmes de messagerie instantanées la mettent en œuvre dans leurs produits. Quelqu'un a déjà mis en œuvre quelqu'un sur le chemin de cela. Mais au fil du temps, ce sera tout, même dans les géants de l'industrie, ce qui ne vous dérange pas de grimper dans les données de l'utilisateur.

Avec le cryptage de bout en bout, les clés utilisées pour chiffrer et décrypter les informations sont générées et enregistrées uniquement sur les nœuds d'extrémité de la correspondance, c'est-à-dire ses participants. Le côté serveur ne prend aucune participation à la création de clés et, par conséquent, il ne leur a donc pas accès, avec le résultat que les données codées uniquement transmises entre les participants voit. Seuls les derniers peuvent décoder et lire les informations.

Comment fonctionne la méthode de cryptage transparente? Au début de la session de communication, 2 clés sont générées sur le périphérique de chaque interlocuteur: ouvert et fermé. Ce dernier est utilisé pour déchiffrer les données, cette clé ne laisse pas les limites de périphérique locales.

La clé ouverte via le canal ouvert est transmise à l'interlocuteur (un ou tout le monde, au cas où il y en a plusieurs). À l'aide de la touche Ouvrir, l'interlocuteur ne peut que chiffrer des données, et seul le propriétaire de la clé fermée correspondante peut les déchiffrer. Par conséquent, cela n'a pas d'importance qui capture la clé publique. En conséquence, il ne peut transmettre que ses données cryptées.

Génération de paires de clés, interlocuteurs échange des clés ouvertes, après quoi la communication sécurisée commence.

Texte, vidéo, audio, fichiers après cryptage de l'expéditeur automne sur le serveur où il est stocké jusqu'à ce que le destinataire puisse recevoir des données. Après cela, en fonction de la stratégie de la société - le propriétaire du serveur, les données sont détruites ou restent pour une autre période.

Comme nous le voyons: le cryptage de bout en bout est bon. Pour les outils TIC modernes, le cryptage / décryptage ne sera pas un défi, ne sera même pas un défi. Dans le même temps, si plusieurs interlocuteurs sont impliqués dans la conversation, envoyez ensuite un message, pour tout le monde qu'il est nécessaire de le chiffrer, la charge sur l'appareil augmente à partir d'une augmentation du nombre d'interlocuteurs. Pour cela, les développeurs optimisent les moyens d'organiser des conversations de groupe.

L'idée de bout en bout n'est pas nova. En 1991, Phil Zimmerman a été développé des logiciels pour chiffrer des messages et d'autres données PGP (une très bonne confidentialité). Au cours des années suivantes, l'algorithme et le logiciel correspondant ont été améliorés et acquis des mécanismes supplémentaires.

En 1997, la société PGP Inc. Il a offert une initiative OpenPGP et, en 1999, les participants à la motion de logiciels libres basés sur la norme ouverte, une mise en œuvre gratuite de PGP - Gnupg a été créée.

C'est tout au fait que, puisque le piratage PGP n'a pas encore été enregistré, sur la base de la mise en œuvre ouverte de PGP (car il existe des codes initiaux, vous pouvez créer des mécanismes de cryptage que, les plus probables et les développeurs de messagers sont engagés. N'écris pas de zéro.

Cryptage dans la messagerie instantanée

Au XXIe siècle, il y avait encore plus de messagers, nous ne ferons toujours aucune attention aux plus populaires - résistant à la lutte compétitive.

Mais d'abord, à propos de ICQ. Comme mentionné ci-dessus, dans cette application, les données sont transmises sur l'Oscar (SMS). En 2008, il est devenu ouvert, mais toujours pas gratuit. L'ouverture du protocole a permis de mener une vérification par des chercheurs indépendants, ce qui constitue un point important de la confiance globale dans la sécurité des applications réseau. De nombreux clients alternatifs, notamment: Miranda, QIP a déjà pris en charge le cryptage basé sur PGP.

Cependant, ce n'est qu'au printemps de cette année ICQ en plus du texte reçu de cryptage de bout en bout sur deux fronts: audio et vidéo. Comme nous le savons, ce type de cryptage vous permet d'éviter de lire des données par une tierce partie (mail.ru), mais nous nous souvenons en même temps: Selon les conditions d'utilisation, il a été stipulé la possibilité d'utiliser toutes les données transmises.

Skype. Le plus utilisé

Il a été créé en 2003 par la société luxembourgeoise Skype Limited (principalement des programmeurs estoniens). Jusqu'à présent, un messager très populaire est évidemment l'inertie. En 2011, Skype Limited a été achetée par Microsoft. Auparavant, ce dernier voulait acheter un ICQ, mais il n'a pas eu une seconde chance avec un autre messager qu'elle ne manquait pas. Skype a des ports pour tous les périphériques et systèmes d'exploitation courants.

Au début, le protocole propriétaire original a été utilisé dans Skype, qui s'est plaint de toutes les promotions. Services dues à l'incapacité de le pirater. Mais, après avoir acheté Microsoft, l'ancien protocole a été reconnu comme obsolète et remplacé par le MSNP de la 24e version. Pour les attaques externes, le protocole est persistant car l'algorithme de cryptage AES-256 est utilisé. Dans le même temps, si un interlocuteur est impliqué dans la conversation d'un téléphone fixe ou mobile ordinaire, ses données ne sont pas cryptées.

Cependant, Microsoft va spécial. Services de concession, fournissant des données demandées. Par conséquent, bien que les données soient transmises entre les participants à la conversation sous une forme cryptée, ils peuvent être pavés sur le serveur et les lire.

Après 2003, personne, de plus de plusieurs années, pas de messagers pratiqués, ce n'était pas rentable, Skype a entraîné des pertes presque chaque année.

WhatsApp. Le messager mobile le plus populaire

Donc, il a duré jusqu'en 2009 jusqu'à ce que WhatsApp apparaisse. Les premiers et très longs (avant le début de l'année en cours), la demande a été payée. De plus, le cryptage était absent. Pour transférer les données, un protocole XML basé sur XML ouvert et gratuit est utilisé, il suppose le transfert de messages texte non seulement, sur les mêmes fichiers audio, vidéo, binaires / texte.

Les travaux sur la sécurité du messager ont commencé en 2012 pour chiffrer les messages texte. Mais seulement au printemps de l'année en cours, le cryptage de bout en bout n'est pas seulement un texte, mais également des messages vocaux et vidéo. En conséquence, après cela, le serveur a perdu la capacité de lire les informations de l'utilisateur.

Grâce à sa popularité folle, en 2014, le service WhatsApp a été acheté par Facebook. Pourquoi a eu lieu des changements dans le plan de paiement.

Viber. Le messager le plus populaire en Russie

Ensuite, en 2010, Viber est apparu - la téléphonie IM et VoIP. Mais au printemps de cette année, le transfert de toutes les données est devenu crypté. Bien entendu, les développeurs ont mis en œuvre un cryptage de bout en bout.

imessage. Sécurité totale en question

Conçu en 2011. La première étape de cryptage semble résistante: le message est crypté par une combinaison d'une clé RSA ouverte de 1280 bits et d'un algorithme AES de 128 bits. A, la signature est effectuée sur la base de l'algorithme ECDSA (algorithme de signature numérique de courbe elliptique). Les interlocuteurs changent les touches pour créer des cryptage. À première vue, tout est cool.

Au fur et à mesure que les développeurs déclarent, dans les dernières versions de la messagerie, le cryptage transfrontalier est utilisé, l'impossibilité des employés de la société de lire des messages est en question. Comme il a été dit dans la section "ON Cryptage": lors de l'envoi de données sous forme cryptée est enregistrée sur le serveur du serveur qui possède ce serveur.

À première vue, la situation est standard, mais la clé privée de l'utilisateur restant sur l'appareil a une connexion avec le mot de passe de l'utilisateur. Ce dernier, à son tour, est disponible sur Apple. Comment se produit la récupération de mot de passe dans la perte de l'appareil? Il suit la possibilité de restaurer les messages clé et déchiffrer.

Télégramme. Cryptage légendaire MTProto.

Est apparu en 2013, grâce au tandem des frères Durov. L'un des derniers est inlassablement distribuant des informations sur la sécurité de son enclushild. Par conséquent, il existe de nombreux débats sur la sécurité du télégramme. La sécurité absolue est une question très controversée.

Avant d'envoyer des données à l'aide du protocole de transport (HTTP, TCP, UDP), le protocole MTProto est engagé dans le cryptage - le développement conjoint des frères. Il se compose de trois composants indépendants: composant de haut niveau, couche cryptographique, composant de livraison. Le premier - détermine la méthode selon laquelle les demandes et les réponses de l'API sont converties en code binaire.

La seconde - détermine la méthode qui crypte les messages avant d'être envoyée et que cette dernière est utilisée pour déterminer la méthode de transmission de messages (type de protocole de transport). Lors de la préparation de l'emballage, un en-tête externe est ajouté d'en haut, il s'agit d'un identifiant de clé 64 bits qui définit uniquement les touches et le serveur d'autorisation.

Ensemble, ils représentent une clé de 256 bits et le même bit du vecteur d'initialisation. Ce dernier est utilisé pour chiffrer le message à travers l'algorithme AES-256. Le message crypté comprend: Session, ID de message, numéro de série du message, Sel Server. Ces données, à leur tour, influencent la clé de message.

Ainsi, le cryptage des messages est effectué. Telegram a la possibilité d'utiliser le cryptage de bout en bout ou de permettre au serveur de voir les données. Premièrement, le deuxième mode n'est pas d'attirer une attention particulière inutile. Services, il est activé par défaut.

Le premier mode protégé s'appelle le chat secret (chambre secrète) et fonctionne sur toutes les lois de cryptage de bout en bout. L'utilisateur lui-même peut activer ce mode comme vous le souhaitez.

Toutefois, dans les deux cas, un certain temps de message est stocké sur le serveur. Dans le premier cas, ils ne peuvent pas être lus, et dans la seconde - c'est possible. L'utilisateur traverse cette fois.

RÉSULTATS

Aujourd'hui, en termes de sécurité, toute la variété de messagers modernes que nous pouvons soumettre deux catégories: Messagers mettant en œuvre un cryptage complet de bout en bout et une deuxième catégorie, ce sont des systèmes de messagerie qui n'essaient que d'être similaires à la première catégorie, bien qu'ils soient Encrypypt Envoyé des données sur le serveur Ces données peuvent être facilement lues.

(5.00 sur 5, noté: 2 )

Quel est le cryptage dans "Vatsape"? Cette question est devenue populaire récemment en raison du fait que dans de nombreux smartphones dans le messager du même nom est apparu dans la fenêtre avec le texte: «Les messages que vous envoyez dans cette discussion et les appels sont désormais protégés par cryptage. Pour apprendre plus". Cela est dû à la mise à jour du programme: le développeur a saisi le système de cryptage complet des données pour assurer la sécurité de ses clients.

Quel est le cryptage dans "vomatay"?

Comment la protection de l'information fonctionne-t-elle à l'intérieur du chat après l'innovation? Cryptage - c'est-à-dire que la transcodage de données réversible - se produit à l'aide de la technologie de cryptage. C'est à travers le cryptage des messages dans WhatsApp, grâce auxquels personne, même les employés du développeur, ne peuvent pas lire absolument rien qui est écrit dans la discussion. Le dialogue dans WhatsApp est crypté indépendamment du nombre de ses participants: de deux dans une conversation personnelle à l'ensemble de la correspondance du groupe.

Ainsi, il est facile de répondre à la question sur les moyens de «WelShup»: «Les messages et les appels» sont protégés par le cryptage ». Il n'y a rien de négatif dans cette mise à jour. Pour la première fois, cette technologie a été impliquée dans le travail de l'application Telegram. Pavel Durov, qui appartient à ce produit, a lancé une version mise à jour après avoir appris des rapports d'Edward Snowden de l'audition de masse des appels et de la visualisation de rapports de citoyens américains par leurs propres services spéciaux. Durov a examiné le nécessaire d'inventer une méthode qui serait qualitativement améliorée le niveau de protection de l'utilisateur et lancé la conversion du terminal de cryptage de bout en bout.

Il est important de noter que dans le cryptage de données "watsap" survient à tous les niveaux: le cryptage est pertinent non seulement pour le texte, mais également pour tous les fichiers multimédia: photo, musique, enregistrements vidéo. De plus, la nouvelle version de l'utilitaire crypte même des appels vocaux.

Comment activer le cryptage WhatsApp

Le message que le cryptage de la correspondance dans WhatsApp est connecté, tous les utilisateurs sont apparus. Par conséquent, les utilisateurs familiarisent avec les dernières nouvelles du monde des logiciels se demandent: comment chiffrer un message à "Vatsap"? Comment configurer cette fonctionnalité? En fait, aucune manipulation de rusé n'a besoin. Tous ceux qui ont installé une mise à jour de la dernière version ont déjà inclus le cryptage. Cela signifie que la fonction exécute maintenant la valeur par défaut.

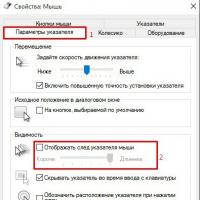

En juin 2016, cette mise à jour coûte presque tous les utilisateurs de smartphones sur les propriétaires d'Android et iPhone (Système d'exploitation iOS). Mais pour vous assurer que le cryptage du terminal se produit, il convient de vérifier sa version. Pour ce faire, vous devez entrer les paramètres et vous assurer que le comte "cryptage" est apparu là-bas.

Comment supprimer le cryptage dans "Vatsape"?

Si, pour une raison quelconque, l'utilisateur souhaite annuler le recodage de ses données Web, il se demande comment désactiver le cryptage dans WhatsApp. À ce stade, il est impossible, car ce désir est de supprimer, éteindre, supprimer le transcodage - en principe, il n'a pas de motif logique.

Si l'utilisateur est vital, la mise à jour peut être simplement annulée en faisant rouler l'ensemble du système. Il est important de ne pas oublier de supprimer une tique de la mise à jour automatique de ce programme afin que l'histoire ne se reproduise pas.

Comment activer les notifications de sécurité?

Pour cela, vous avez besoin de:

Ainsi, le nouveau traitement des informations des informations des développeurs de "Shotwa" est un excellent moyen de rendre votre smartphone plus sécurisé et de vous protéger des attaques Web visant à surveiller les informations personnelles.

Quatre conseils qui doivent suivre tous ceux qui craignent des fuites de données personnelles.

Le cryptage dans WhatsApp ne vous sauvera pas avant de suivre ces règles

Alexey ZenkovMais avant de commencer à distribuer vos plans via WhatsApp, nous notons que l'interception de messages sur leur transfert n'est que l'un des moyens de vous suivre et de très peu probable. De crypté en soi, pas beaucoup de sens, si vous ne suivez pas non plus les règles ci-dessous.

Vous ne sauvegardez pas les messages dans le téléphone

Si vous voulez vraiment vos messages, personne sauf que vous lisez, retirez-les immédiatement après la lecture. Si quelqu'un possède votre téléphone (par exemple) et peut le déverrouiller - cela gérait tout récemment le FBI avec l'iPhone Flèche de San Bernardino - il aura accès à tout ce qui est stocké en mémoire. Certains messagers, par exemple, ont une fonction "auto-destruct", lorsqu'ils sont activés quels messages sont automatiquement supprimés à une période de temps spécifiée. Il n'y a pas encore de cette fonction dans WhatsApp. (D'autre part, dans le télégramme, le cryptage du terminal ne fonctionne pas par défaut, il est nécessaire de l'inclure spécifiquement.)

Vous ne sauvegardez pas les messages au nuage

WhatsApp n'enregistre pas votre correspondance sur vos serveurs. Mais, par exemple, vous pouvez enregistrer des messages de sauvegarde sur iCloud, le service de cloud. Une fois que l'information tombe sur le nuage, elle peut intercepter le gouvernement.

Le signal est une application, qui est populaire parmi les partisans de l'inviolabilité de la correspondance personnelle. Il utilise la même technologie de cryptage que dans WhatsApp, et la sauvegarde ne se produit pas dans le nuage.

Mur pour aller WhatsApp, mais je ne suis pas prêt à abandonner le signal. Je crains que bon nombre de mes amis WhatsApp aient permis des sauvegardes nuageuses non cryptées.

Christopher Soghoian (@csoghoian) 5 avril 2016

Excellent travail, WhatsApp, mais je ne suis pas encore prêt à abandonner le signal. Je soupçonne que beaucoup de mes amis de WhatsApp sont inclus dans le nuage.

Christopher Sogoyan (@csoghoian)

Beaucoup d'entre vous ont réussi à noter qu'après la mise à jour de WhatsApp dans certaines discussions, une notification de protection de cryptage est apparue:

Les messages que vous envoyez dans cette discussion et les appels sont désormais protégés par cryptage. Pour apprendre plus.

Nous vous suggérons de considérer ce sujet plus en détail. Messenger incluait les appels, les messages, les photos, les photos, les photos, la vidéo et toutes les autres informations, c'est-à-dire, à savoir. Toute votre vie personnelle sera maintenant indisponible pour écouter ou pirater les pirates, les autorités et même les employés de WhatsApp.

Comment activer le cryptage Watzap sur iPhone

Le cryptage par défaut est déjà activé pour tous les utilisateurs et ne nécessite pas d'activation distincte, mais si vous souhaitez vérifier si tous mes messages sont exactement, dans une discussion spécifique, les chiffrements suivants:

Comment activer le cryptage WhatsApp sur Android

Le cryptage est activé par défaut, mais pour vérifier tout ce qui suit:

Si vous verrez l'inscription dans la chat "Les messages que vous envoyez dans cette chat ne sont pas cryptés", le plus probablement votre interlocuteur a une ancienne version de l'application et doit définir la dernière mise à jour.

Magnétométométrie dans la version la plus simple que le ferrozond consiste en un noyau ferromagnétique et deux bobines sur elle

Magnétométométrie dans la version la plus simple que le ferrozond consiste en un noyau ferromagnétique et deux bobines sur elle Recherche efficace de recherche d'emploi

Recherche efficace de recherche d'emploi Les principales caractéristiques et paramètres de la photodiode

Les principales caractéristiques et paramètres de la photodiode Comment éditer PDF (cinq applications pour modifier les fichiers PDF) Comment supprimer des pages individuelles de PDF

Comment éditer PDF (cinq applications pour modifier les fichiers PDF) Comment supprimer des pages individuelles de PDF Pourquoi la fenêtre du programme à feu est-elle longue?

Pourquoi la fenêtre du programme à feu est-elle longue? DXF2TXT - Exportation et traduction du texte de AutoCAD pour afficher un point de circulation DWG en TXT

DXF2TXT - Exportation et traduction du texte de AutoCAD pour afficher un point de circulation DWG en TXT Que faire si le curseur de la souris disparaît

Que faire si le curseur de la souris disparaît