Quel type de programme est Cisco Leap ? Authentification EAP des utilisateurs sans fil avec un serveur RADIUS. Définition du serveur d'authentification

Récemment, les internautes actifs sont de plus en plus confrontés à l'apparition de programmes inconnus sur leur PC : personne n'a intentionnellement installé de tels logiciels, mais les programmes se sont retrouvés d'une manière ou d'une autre sur leur ordinateur de travail. Un exemple frappant d'un tel logiciel est le programme Cisco EAP-FAST Module, Cisco LEAP Module ou Cisco PEAP Module. Dans le même temps, la plupart des utilisateurs ne comprennent pas de quel type de programme il s'agit ? et est-ce nécessaire - que se passe-t-il si la suppression entraîne le dysfonctionnement d'autres applications ?

Qu'est-ce que le module rapide Cisco eap ?

Si vous vous êtes déjà connecté à un domaine réseau ou, alors l'apparition du programme cisco eap fast module parmi les logiciels fonctionnels n'est pas surprenante : ce programme est un service d'authentification utilisant un tunneling sécurisé (eap-fast) - un type d'eap de Cisco .

Ce service permet l'authentification via le réseau mondial selon la norme IEEE 802.1X. eap-fast offre également une protection contre diverses attaques réseau.

Quel est ce programme et est-il nécessaire ?

Si vous n'avez jamais utilisé de produits Cisco auparavant ou si vous n'êtes jamais connecté à un domaine réseau, vous pouvez le supprimer en toute sécurité. Initialement, ce programme était destiné à l'infrastructure sans fil Cisco.

En règle générale, Cisco eap-fast convient aux utilisateurs ou aux organisations qui ne peuvent pas répondre aux exigences de sécurité concernant les politiques de mot de passe, ne souhaitent pas utiliser de certificats numériques dans leur travail ou ne prennent pas en charge divers types de bases de données. Dans de tels cas, eap-fast protégera contre diverses attaques réseau, notamment les attaques de l'homme du milieu, l'usurpation d'authentification, les attaques AirSnort, l'usurpation de paquets (en fonction des réponses de la victime) et la force brute du dictionnaire.

Si une organisation utilise (comme WPA ou WPA2, qui inclut la norme 802.1x à des fins d'authentification) et n'est pas en mesure d'appliquer des politiques de mot de passe et ne souhaite pas utiliser de certificats, elle peut alors facilement mettre en œuvre eap-fast pour renforcer la sécurité globale.

Qu'est-ce que ce programme et peut-il être supprimé ?

Parfois, lors de la réinstallation des pilotes d'un adaptateur réseau sans fil, l'installation de Cisco eap-fast est également activée, mais le processus ne se poursuit pas au-delà - le programme d'installation se bloque et le réseau sans fil reste inaccessible. Les raisons possibles de ce « comportement » résident dans une définition incorrecte de la carte réseau elle-même ou du nom du modèle.

Pour prévenir et éliminer de tels problèmes, il est conseillé d'analyser périodiquement le système à la recherche de virus à l'aide de programmes antivirus tels que Dr.web CureIt.

Après tout, lorsque vous réinstallez le système, vous pourriez recevoir des pilotes et des programmes d'installation déjà infectés. Dans le même temps, les antivirus standards, tels que Kaspersky, peuvent simplement ignorer les fichiers infectés en les ajoutant aux exceptions et, par conséquent, leur donner un accès presque complet au système.

Si les pilotes ont été installés à l'aide d'un programme d'installation, vous devez d'abord désinstaller ce programme via le Panneau de configuration dans « Programmes et fonctionnalités » (pour Windows 7 et versions ultérieures) ou « Ajout/Suppression de programmes » (pour Windows XP) et encore.

Si tout le reste échoue, vous devriez essayer Programme Everest(alias AIDA) pour déterminer l'identifiant de périphérique correct, qui peut être utilisé pour trouver les pilotes corrects. Cela peut également être fait via le Gestionnaire de périphériques standard en accédant aux propriétés de l'appareil et en sélectionnant Informations, mais cela sera plus facile et plus pratique à faire avec le programme Everest.

Comment désinstaller un programme

Pour supprimer complètement le module Cisco eap-fast, utilisez l'Assistant Ajout/Suppression de programmes du Panneau de configuration. Le guide étape par étape pour la suppression est le suivant :

- - ouvrez le menu Démarrer et accédez au Panneau de configuration ;

- - sélectionnez Ajout/Suppression de programmes pour Windows XP ou Programmes et fonctionnalités pour les versions de Windows Vista, 7 et 10 ;

- - recherchez le programme du module Cisco eap-fast et cliquez dessus. Pour Windows XP, cliquez sur l'onglet Modifier/Supprimer ou cliquez simplement sur le bouton Supprimer ;

- - Suivez les instructions de suppression jusqu'à ce que le processus soit terminé avec succès.

Aujourd'hui, nous allons examiner :

Lorsqu'il travaille sur un ordinateur fonctionnant sous Windows, l'utilisateur doit toujours surveiller ce qui se passe sur son ordinateur. Ce système d'exploitation est considéré comme le plus populaire au monde, c'est pourquoi d'innombrables programmes, virus et outils ont été développés pour qu'il pénètre dans les logiciels de votre ordinateur. En particulier, nous examinerons aujourd'hui la situation dans laquelle vous avez remarqué le programme Cisco LEAP Module dans la liste des programmes ou processus installés sur votre ordinateur.

Si vous avez vu un logiciel inconnu sur votre ordinateur, il peut alors s'installer sur votre ordinateur de trois manières : vous l'avez installé vous-même, mais vous ne vous en souvenez pas, un autre utilisateur de PC l'a fait pour vous ou pendant le processus d'installation, le programme n'a pas été décoché. à temps pour installer des logiciels supplémentaires.

Naturellement, après avoir remarqué le programme Cisco LEAP Module sur votre ordinateur, deux questions se posent : de quel type de programme s'agit-il et s'il s'agit également d'un virus.

Un peu sur Cisco

Cisco est une société américaine assez connue qui développe et vend des équipements réseau. Dans notre pays, les utilisateurs connaissent rarement cette entreprise, mais à l'étranger, presque toutes les entreprises ou foyers américains disposent d'un routeur Cisco et d'autres équipements et logiciels réseau.

Qu'est-ce que le programme Cisco LEAP Module ?

En fait, le programme Cisco LEAP Module n'est qu'une partie d'un progiciel visant à configurer des protocoles d'authentification dans les réseaux Wi-Fi Cisco.

Si nous parlons spécifiquement du module Cisco LEAP, le programme signifie Lightweight Extensible Authentication Protocol et est un module d'un protocole d'authentification extensible léger.

Ce programme est-il nécessaire ?

Non, sauf si vous utilisez un équipement réseau Cisco.

Quelle est la meilleure façon de supprimer un programme de votre ordinateur ?

Cet outil doit être désinstallé de l'ordinateur avec les autres programmes Cisco. Vous pouvez effectuer cette opération de manière standard via le menu « Panneau de configuration », mais ce sera mieux si vous utilisez le programme Revo Uninstaller pour la désinstallation, qui vise à supprimer complètement les programmes de l'ordinateur.

Suppression du module Cisco LEAP via le panneau de configuration

Désinstallation du module Cisco LEAP à l'aide de Revo Uninstaller

Nous vous recommandons de désinstaller les programmes à l'aide de Revo Uninsaller pour la simple raison qu'en plus de la désinstallation standard, le programme analysera également le système à la recherche des fichiers, dossiers et entrées de registre restants. Cet outil vous permettra de supprimer des programmes de votre ordinateur aussi efficacement que possible, en éliminant l'apparition possible de conflits et en augmentant les performances du système.

- Si nécessaire, téléchargez Revo Uninstaller à partir de ce lien, puis installez votre ordinateur. Lancer le programme. Dès que la liste des logiciels installés s'affiche à l'écran, recherchez le programme Cisco LEAP Module, faites un clic droit dessus et sélectionnez « Désinstaller ». Terminez la procédure de désinstallation en suivant les instructions du système. Au stade de l'analyse, nous vous recommandons de sélectionner l'option « Complète », car c'est la seule façon pour le programme d'analyser le système de manière plus approfondie.

- Vérifiez la liste pour la disponibilité et . Ils devront être supprimés selon le même principe.

- Redémarrez votre ordinateur pour que le système accepte enfin les modifications.

C'est tout sur le sujet.

De nos jours, de nombreux utilisateurs sur les forums se posent la question suivante : « Le module Cisco EAP-FAST, qu'est-ce que c'est ?

Le fait est que les gens découvrent ce programme sur leur ordinateur et se rendent compte qu’ils ne l’ont pas installé.

Bien entendu, le programme occupe une partie de la mémoire et consomme certaines ressources.

Les utilisateurs réfléchissent donc à alléger un peu leur système d’exploitation.

Mais disons tout de suite que cette procédure ne peut pas être réalisée dans tous les cas. Mais tout d’abord.

Il convient de préciser d'emblée que toutes les informations décrites ci-dessous doivent être lues consécutivement et dans leur intégralité.

Si certains points ne sont toujours pas clairs (même si nous avons essayé de tout expliquer le plus clairement possible), relisez le passage du texte.

Vous pouvez également laisser vos commentaires sous l’article, nous nous ferons un plaisir d’y répondre.

Que signifie le module Cisco EAP-FAST ?

EAP-FAST signifie Authentification flexible via un tunnel sécurisé. Si vous traduisez cela en russe, vous obtenez ce qui suit : une authentification flexible via un tunnel sécurisé.

Cette phrase peut être traduite de manière plus humaine par une authentification utilisant un tunneling sécurisé.

Pour l'instant, disons qu'il existe deux autres programmes similaires au module Cisco EAP-FAST. Ils contiennent les mots « LEAP » et « PEAP » au lieu du mot « LEAP ».

Autrement dit, les programmes sont appelés module Cisco LEAP et module Cisco PEAP. Vous pouvez facilement trouver ces trois programmes sur votre ordinateur.

Et la situation avec les trois sera presque la même - vous n'avez rien installé, mais cela est apparu quelque part.

Riz. 1. 3 programmes liés à Cisco

Qu'est-ce que c'est d'autre ?

LEAP signifie Lightweight Extensible Authentication Protocol, c'est-à-dire un protocole d'authentification extensible léger.

Et PEAP signifie Protected Extensible Authentication Protocol, qui se traduit par un protocole extensible sécurisé pour la même authentification.

En bref, ce sont des protocoles d'authentification utilisés dans les équipements Cisco.

Protocoles d'authentification Cisco

Les trois programmes évoqués ci-dessus vous permettent de vous authentifier sur le réseau mondial. Sa deuxième fonction importante est la protection contre les attaques réseau.

En fait, c'est tout ce que font les modules Cisco EAP-FAST, LEAP et PEAP. La seule chose qui diffère, ce sont leurs méthodes d'authentification.

Et maintenant sur tout plus en détail.

Examinons tous les concepts un par un.

À propos de l'authentification

L'authentification est un processus qui implique la vérification de l'utilisateur à l'aide d'une signature numérique ou d'une somme de contrôle du fichier envoyé.

Tout est simple ici - l'utilisateur est vérifié non seulement en saisissant un identifiant et un mot de passe, mais également en signant ou en enregistrant un fichier.

Si la signature envoyée par l'utilisateur lors de la tentative d'utilisation du réseau correspond à celle qui lui a été envoyée, la vérification a réussi.

Pour le dire encore plus simplement, beaucoup d’entre nous sont authentifiés lorsque nous nous connectons à notre .

Pour vous connecter à WebMoney Keeper Standard, vous devez saisir votre identifiant, votre mot de passe, votre numéro à partir de l'image et vos données informatiques.

En fait, la saisie d'un seul identifiant et d'un seul mot de passe, qui ne changent pas, constitue une autorisation.

Mais la saisie supplémentaire d’un certain nombre de données à partir d’un ordinateur est quelque chose de plus.

Si vous cochez la case "Se souvenir de moi sur cet ordinateur", le système lira les données de l'ordinateur à chaque fois que vous vous connecterez.

Si vous êtes déjà connecté, cela se fera désormais automatiquement. C'est l'authentification.

Riz. 2. Connectez-vous à WebMoney

L'authentification peut également se faire à l'aide de données biométriques, par exemple, ou de la rétine de l'œil.

Riz. 3. Authentification rétine

Dans le cas des réseaux Cisco, une authentification est nécessaire pour garantir qu'aucune personne aléatoire ne puisse les utiliser.

À propos du tunneling

En général, le creusement de tunnels est un processus qui implique la construction de tunnels. Mais puisque nous parlons de réseaux informatiques, dans ce cas, ce terme aura un sens différent.

Le tunneling est un processus qui consiste à combiner (en science, notamment en mathématiques, ce processus est appelé encapsulation) de différents protocoles.

En conséquence, cela entraîne un transfert d’informations entre deux points.

Pour faire simple, disons que nous disposons d’un certain ensemble de protocoles. Précisons que les protocoles sont des ensembles de règles et d'actions.

Dans le cas de, ils contribuent à transmettre des informations d’un point à un autre.

Ainsi, à partir de cet ensemble de protocoles, sont sélectionnées les fonctions qui aident de la meilleure façon (le plus rapidement possible et sans perte de données) à transmettre ces mêmes informations.

Ce processus est d’ailleurs appelé encapsulation.

Riz. 4. Exemple de tunneling dans les réseaux informatiques

Parlons du tunneling sécurisé

Mais le tunneling sécurisé signifie que l’échange des données nécessaires à la connexion s’effectue via des canaux sécurisés.

Nous n'entrerons pas dans les détails et n'expliquerons pas comment tout cela se produit.

Combinons maintenant ces concepts.

Comme nous l'avons dit plus haut, EAP-FAST est une authentification utilisant un tunneling sécurisé.

Si nous mettons tout ce qui précède ensemble, il s’avère que nous avons affaire au fait que des protocoles sont combinés pour transmettre des informations relatives à l’authentification.

Par exemple, si l'authentification s'effectue à l'aide d'une clé électronique, alors cette même clé est transmise via des canaux sécurisés.

Riz. 5. Un exemple d'authentification par carte à puce avec clé électronique.

À propos, LEAP signifie que l'authentification s'effectue également via la transmission de données sur des canaux sécurisés.

Mais dans ce cas, comme mentionné ci-dessus, nous avons affaire à un protocole léger, donc les canaux ici sont moins sécurisés.

Mais dans le cas du PEAP, les données sont transmises via des canaux plus sécurisés que d’habitude. En fait, c'est tout. Vous voyez comme c'est simple ?

Revenons maintenant au programme

En fait, le programme du module Cisco EAP-FAST est nécessaire pour fournir une authentification sécurisée.

Dans la plupart des cas, il sert à assurer le fonctionnement des réseaux. Il s'agit d'un développement unique et exclusif de Cisco.

Il en va de même pour les deux autres programmes dont nous avons parlé ci-dessus. Ils peuvent être installés automatiquement ou par des spécialistes Cisco.

Dans tous les cas, même si vous vous êtes connecté une fois dans votre vie à cette entreprise, ne soyez pas surpris que le programme en question apparaisse sur votre ordinateur.

Est-il possible de retirer le module Cisco EAP-FAST ?

Nous revenons à notre point de départ. Bien entendu, vous pouvez supprimer le module Cisco EAP-FAST, mais uniquement si vous n'utilisez plus les équipements de cette société.

Si vous utilisez toujours un équipement Cisco, en particulier, vous ne devez en aucun cas supprimer le programme. Cela risque de faire en sorte que l’équipement cesse tout simplement de fonctionner.

Et l'installation du programme peut être assez problématique.

À propos, nous avons sur notre site Web des documents intéressants que nous vous recommandons de lire : MTU dans un routeur - qu'est-ce que c'est ? Nous augmentons la vitesse d'Internet.

À propos, de nombreux utilisateurs se plaignent de toutes sortes de problèmes liés au module Cisco EAP-FAST. En particulier, pour certaines personnes, ce programme ne se désinstalle pas ou ne se bloque pas.

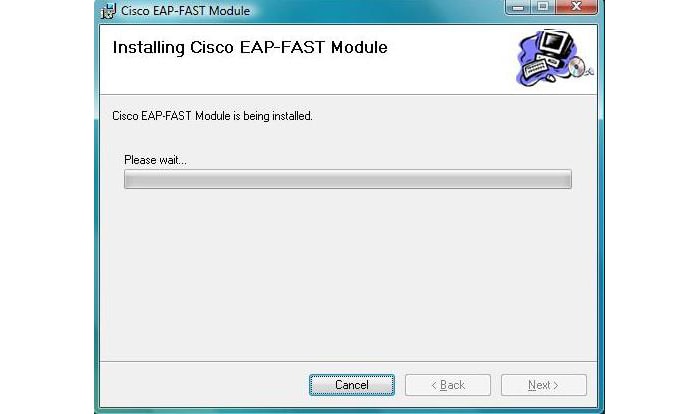

Riz. 6. Installation du module Cisco EAP-FAST (la suppression semble presque la même)

Résolution des problèmes liés au module Cisco EAP-FAST

Quant à la suppression, cette procédure ne peut être effectuée que comme suit :

- Vous devez d'abord vous rendre à "Panneau de contrôle", via le menu Démarrer.

- Ensuite, vous devriez trouver l'article là-bas "Désinstaller un programme"(sous Windows 10, cela s'appelle "Programmes et fonctionnalités").

Riz. 7. « Désinstaller un programme » dans le « Panneau de configuration »

- Ensuite, recherchez le module Cisco EAP-FAST et cliquez deux fois sur cette ligne. La fenêtre de désinstallation du programme apparaîtra.

Si le programme se bloque lors de la désinstallation, voici ce que vous devez faire :

- Mettez à jour le pilote de la carte réseau. Le moyen le plus simple de procéder est d'utiliser le programme. Il détectera automatiquement ceux qui ne sont pas à jour ou qui sont « en panne » et proposera de les mettre à jour.

- Analysez votre ordinateur à la recherche de virus. Si vous disposez d'un antivirus faible et que les ressources de votre ordinateur ne vous permettent pas d'installer quelque chose de plus important, utilisez-en des spéciaux.

- Trouvez l'assistance Cisco dans votre pays. Sur le site officiel, vous pouvez trouver tous les contacts nécessaires.

Vous savez maintenant ce qu'est le module Cisco EAP-FAST et vous pouvez déterminer s'il vaut la peine de supprimer ce programme de votre ordinateur.

Ci-dessous vous pouvez voir un exemple de configuration d'équipement avec cette méthode d'authentification.

Configuration de 802.1X avec Cisco ISE et EAP-FAST

Configuration de Cisco Identity Services Engine (ISE) pour 802.1X à l'aide d'EAP-FAST comme méthode d'authentification

Cet article fournit un exemple de configuration pour l'authentification EAP (Extensible Authentication Protocol) des utilisateurs sans fil sur une base de données de serveur RADIUS locale sur un point d'accès exécutant Cisco IOS®.

En raison du rôle passif que joue le point d'accès dans EAP (il convertit les paquets client sans fil en paquets filaires et les transmet au serveur d'authentification, et vice versa), cette configuration est utilisée avec presque toutes les méthodes EAP. Ces méthodes incluent (sans toutefois s'y limiter) LEAP, Protected EAP (PEAP)-MS Mutual Authentication Protocol (CHAP) version 2, PEAP Generic Token Card (GTC), EAP Flexible Authentication over Secure Tunnel (FAST), EAP Security Protocol transport. couche (TLS) et EAP-Tunneled TLS (TTLS). Vous devez configurer le serveur d'authentification de manière appropriée pour chaque méthode EAP. Cet article contient uniquement des informations sur la configuration d'un point d'accès.

Exigences

Lors de la configuration, vous aurez peut-être besoin des connaissances suivantes :

- Comprendre l'interface graphique ou CLI de Cisco IOS.

- Comprendre le concept d'authentification EAP.

Composants utilisés

- Point d'accès Cisco Aironet exécutant Cisco IOS.

- Virtual LAN (VLAN), supposons qu'il n'y en ait qu'un seul dans le réseau.

- Serveur d'authentification RADIUS qui s'intègre avec succès dans la base de données des utilisateurs.

- Cisco LEAP et EAP-FAST prennent en charge les serveurs d'authentification suivants :

- Serveur de contrôle d'accès sécurisé Cisco (ACS)

- Enregistreur d'accès Cisco (CAR)

- RADIUS avec ceinture en acier Funk

- Mérite d’interconnexion

- Microsoft PEAP-MS-CHAP version 2 et PEAP-GTC prennent en charge les serveurs d'authentification suivants :

- Service d'authentification Internet Microsoft (IAS)

- ACS sécurisé Cisco

- RADIUS avec ceinture en acier Funk

- Mérite d’interconnexion

- L'autorisation peut être effectuée par n'importe quel autre serveur d'authentification Microsoft.

- Il est nécessaire de consulter le fabricant de l'équipement installé chez le client pour clarifier dans quelles conditions les serveurs d'authentification utilisant les méthodes EAP-TLS, EAP-TTLS et autres méthodes EAP sont pris en charge par leurs produits.

Les informations présentées dans ce document ont été obtenues sur des équipements de test dans des conditions de laboratoire spécialement conçues. Seules les données obtenues à partir des appareils avec une configuration par défaut ont été utilisées dans la rédaction de ce document. Dans un réseau de production, vous devez comprendre les conséquences de l'exécution de toutes les commandes.

Paramètres

Cette configuration implique la mise en place de l'authentification EAP sur un point d'accès exécutant IOS.

Comme la plupart des algorithmes d'authentification par mot de passe, Cisco LEAP est sensible aux attaques par dictionnaire. Il ne s'agit pas d'un nouveau type d'attaque ni d'une nouvelle vulnérabilité de Cisco LEAP. Pour atténuer les attaques par dictionnaire, il est nécessaire de développer une politique de mot de passe solide. Cela inclut l'utilisation de mots de passe forts et leur modification périodique.

Réseau EAP ou authentification ouverte avec EAP

Quelle que soit la méthode d'authentification basée sur EAP/802.1x, vous vous demandez peut-être quelles sont les différences entre l'EAP réseau et l'authentification ouverte avec EAP. Cela s'applique aux valeurs du champ Algorithme d'authentification dans les en-têtes de paquets de gestion et de liaison. La plupart des fabricants de périphériques clients sans fil définissent ce champ sur 0 (authentification ouverte), puis indiquent s'ils souhaitent effectuer une authentification EAP ultérieurement au cours du processus d'association. Dans les produits Cisco, cette valeur est définie différemment, notamment dès le début de l'association avec l'indicateur du protocole réseau EAP.

Si le réseau a des clients qui sont :

- Clients Cisco : doivent utiliser le réseau EAP.

- Les clients tiers (y compris les produits conformes à CCX) doivent utiliser l'authentification ouverte avec EAP.

- Une combinaison de périphériques clients Cisco et tiers : vous devez sélectionner à la fois l'EAP réseau et l'authentification ouverte avec EAP.

Définition du serveur d'authentification

La première étape de la configuration d'EAP consiste à identifier et à communiquer avec le serveur d'authentification.

1. Dans l'onglet Point d'accès du Gestionnaire de serveur (élément de menu Sécurité > Gestionnaire de serveur), vous devez effectuer les étapes suivantes :

- Saisissez l'adresse IP du serveur d'authentification dans le champ Serveur.

- Spécifiez la clé secrète partagée et les ports.

- Cliquez sur Appliquer afin de créer une définition et de remplir les listes déroulantes.

- Définissez l'adresse IP du serveur dans le champ Priorités du serveur par défaut > Type d'authentification EAP > Priorité 1.

- Cliquez sur Appliquer.

Numéro AP configurer le terminal

AP(config)# rayon du serveur de groupe aaa rad_eap

AP (config-sg-rayon)# serveur 10.0.0.3 port d'authentification 1645 port d'acct 1646

AP (config-sg-rayon)# sortie

AP(config)# aaa nouveau modèle

AP(config)# aaa authentification connexion groupe eap_methods rad_eap

AP(config)# hôte du serveur radius 10.0.0.3 port d'authentification 1645

clé du port acct 1646 labap1200ip102

AP(config)# fin

Numéro AP écrire de la mémoire

2. Le point d'accès doit être configuré sur le serveur d'authentification en tant que client AAA.

Par exemple, sur un serveur de contrôle d'accès sécurisé Cisco, ceci est configuré sur la page de configuration réseau, qui définit le nom du point d'accès, l'adresse IP, le mot de passe secret partagé et la méthode d'authentification (RADIUS Cisco Aironet ou RADIUS Cisco IOS/PIX). Pour plus d'informations sur les serveurs d'authentification qui ne sont pas classés comme serveurs de contrôle d'accès, reportez-vous à la documentation de leur fabricant.

Vous devez vous assurer que le serveur d'authentification est configuré pour utiliser la méthode d'authentification EAP souhaitée. Par exemple, pour un serveur Cisco Secure Access Control qui utilise LEAP, vous devez configurer l'authentification LEAP sur la page Configuration système - Configuration de l'authentification globale. Cliquez sur Configuration du système, puis appuyez Configuration de l'authentification globale. Pour plus d'informations sur les serveurs d'authentification sans contrôle d'accès ou sur d'autres méthodes EAP, consultez la documentation du fabricant.

La figure suivante montre comment Cisco Secure ACS est configuré pour utiliser PEAP, EAP-FAST, EAP-TLS, LEAP et EAP-MD5.

Définir les méthodes d'authentification des clients

Une fois que le point d'accès a déterminé où envoyer la demande d'authentification client, il doit être configuré pour utiliser les méthodes suivantes.

Note: Ces instructions concernent les installations basées sur WEP.

1. Dans l'onglet Point d'accès d'Encryption Manager (élément de menu Sécurité > Gestionnaire de chiffrement), vous devez effectuer les étapes suivantes :

- Spécifier l'utilisation Encryption WEP.

- Indiquer que l'utilisation du WEP est obligatoire Obligatoire.

- Assurez-vous que la taille de la clé est définie sur 128 bits.

- Cliquez sur Appliquer.

Vous pouvez également exécuter les commandes suivantes à partir de la CLI :

Numéro AP configurer le terminal

Entrez les commandes de configuration, une par ligne. Terminez par CNTL/Z.

AP(config)# interface dot11radio 0

AP(config-if)# mode de cryptage wep obligatoire

AP(config-if)# fin

Numéro AP écrire de la mémoire

2. Effectuez les actions suivantes sur l'onglet du point d'accès SSID Manager (élément de menu Sécurité > Gestionnaire SSID):

- Sélectionnez le SSID souhaité.

- Dans la case « Méthodes d'authentification acceptées » Ouvrir et à l'aide de la liste déroulante, sélectionnez Avec PAE.

- Case à cocher Réseau-EAP si vous disposez d'une carte client Cisco.

- Cliquez sur Appliquer.

Vous pouvez également exécuter les commandes suivantes à partir de la CLI :

Numéro AP configurer le terminal

Entrez les commandes de configuration, une par ligne. Terminez par CNTL/Z.

AP(config)# interface dot11radio 0

AP(config-if)# ssid ssid labap1200

AP(config-if-ssid)# authentification ouverte eap eap_methods

AP(config-if-ssid)# authentification réseau-eap eap_methods

AP(config-if-ssid)# fin

Numéro AP écrire de la mémoire

Une fois que la fonctionnalité principale a été confirmée pour fonctionner correctement avec la configuration de base d'EAP, des fonctionnalités supplémentaires et une gestion des clés peuvent être ajoutées. Placez les fonctions plus complexes au-dessus de la base fonctionnelle pour faciliter le dépannage.

Examen

Cette section contient des informations qui peuvent être utilisées pour vérifier que la configuration fonctionne.

Quelques commandes montrer pris en charge par l'outil Outil d'interprétation de sortie(seulement pour inscrit utilisateurs), qui permet de visualiser une analyse du résultat de la commande montrer.

afficher tout le groupe de serveurs Radius– Répertorie tous les groupes de serveurs RADIUS configurés sur le point d'accès.

Dépannage

Procédure de dépannage

Pour dépanner votre configuration, vous devez suivre ces étapes :

- Un nouveau profil ou une nouvelle connexion doit être créé dans l'utilitaire ou le logiciel côté client avec des paramètres identiques ou similaires pour garantir que rien n'a été corrompu dans les paramètres client.

- Pour garantir que les interférences RF n'interfèrent pas avec la réussite de l'authentification, vous devez désactiver temporairement l'authentification en suivant les étapes ci-dessous :

- Exécuter des commandes depuis la CLI pas d'authentification ouverte eap eap_methods, pas d'authentification réseau-eap eap_methods et authentification ouverte.

- Depuis l'interface graphique de la page SSID Manager, vous devez décocher Réseau-EAP, cochez la case Ouvrir et redéfinissez la liste déroulante sur Aucun ajout. Si le client est mis en correspondance avec succès, le RF ne provoquera aucun problème de mappage.

- Vous devez vous assurer que les mots de passe secrets partagés sont synchronisés entre le point d'accès et le serveur d'authentification.

- Dans la CLI, sélectionnez la ligne radius-server host x.x.x.x auth-port x acct-port x key

. - À partir de l'interface graphique de la page Gestionnaire de serveur, saisissez à nouveau la clé secrète partagée du serveur correspondant dans le champ « Secret partagé ». L'entrée du secret partagé pour le point d'accès sur le serveur RADIUS doit contenir le même mot de passe secret partagé mentionné précédemment.

- Supprimez tous les groupes d'utilisateurs du serveur RADIUS. Il peut parfois y avoir des conflits entre les groupes d'utilisateurs définis par le serveur RADIUS et les groupes d'utilisateurs du domaine sous-jacent. Vérifiez les entrées du journal du serveur RADIUS pour les tentatives ayant échoué et les raisons pour lesquelles ces tentatives ont échoué.

Commandes de dépannage

Quelques commandes montrer pris en charge par l'outil Outil d'interprétation de sortie(seulement pour inscrit utilisateurs), qui permet de visualiser les résultats de la commande montrer.

Chapitre Authentification de débogage contient une quantité importante de détails sur la manière dont le résultat des commandes de débogage liées à EAP peut être collecté et interprété.

Note: Avant d'exécuter des commandes déboguer, vous devez lire la section Informations importantes sur les commandes de débogage.

- déboguer la machine d'état de l'authentificateur dot11 aaa– Affiche les principales sections (ou états) de la négociation entre le client et le serveur d'authentification.

Note: Dans les versions du logiciel Cisco IOS antérieures à 12.2(15)JA, la syntaxe de commande est déboguer est comme suit déboguer la machine à états dot11 aaa dot1x. - déboguer le processus d'authentification dot11 aaa– Affiche des enregistrements uniques de dialogues de négociation entre le client et le serveur d'authentification.

Note: Dans les versions du logiciel Cisco IOS antérieures à 12.2(15)JA, la syntaxe de la commande de débogage est la suivante : déboguer le processus dot11 aaa dot1x. - authentification du rayon de débogage– Sorties des négociations RADIUS entre le serveur et le client pontées vers le point d'accès.

- déboguer l'authentification aaa– Produit des négociations AAA pour l'authentification entre le périphérique client et le serveur d'authentification.

Avoir des questions?

Contactez Aquilon-A pour en savoir plus et obtenir exactement ce dont vous avez besoin.

Contrôleur WIFI RGB – Contrôlez la lumière depuis votre téléphone Contrôlez l'éclairage de la glace depuis votre téléphone

Contrôleur WIFI RGB – Contrôlez la lumière depuis votre téléphone Contrôlez l'éclairage de la glace depuis votre téléphone Comment économiser de l'argent sur Aliexpress

Comment économiser de l'argent sur Aliexpress Comment identifier la banque d'alimentation Xiaomi d'origine

Comment identifier la banque d'alimentation Xiaomi d'origine Sur iPhone X, vous pouvez exécuter Windows et jouer à des jeux informatiques. Comment jouer à des jeux informatiques sur iPad

Sur iPhone X, vous pouvez exécuter Windows et jouer à des jeux informatiques. Comment jouer à des jeux informatiques sur iPad Enregistrement et chargement de cartes dans Map Editor

Enregistrement et chargement de cartes dans Map Editor Les meilleurs hélicoptères Où pouvez-vous trouver un hélicoptère dans GTA 5

Les meilleurs hélicoptères Où pouvez-vous trouver un hélicoptère dans GTA 5 Transférer un personnage GTA V (GTA Online) vers Steam Transférer des données gta 5

Transférer un personnage GTA V (GTA Online) vers Steam Transférer des données gta 5