Protección contra la inundación telefónica. Inundación o cómo golpear el número de teléfono que ataca la protección contra las inundaciones en el teléfono

Ofrece una protección efectiva de las inundaciones telefónicas!

- ¿Has ordenado a los competidores?

- Te llaman números ocultos, ¡pero cuando llevas el teléfono de inmediato?

- ¿Muchas llamadas y clientes no pueden llegar a usted?

- ¿Pierdes a los clientes y debido a lo que se reduce la ganancia?

¡Entonces necesitas!

¿Qué es "Telefono de DOS" o "DULLAS TELEFONAS"?

Hay cientos de llamadas en el teléfono. Puede llamar y reiniciar o perder la entrada especificada cuando levante el teléfono, por lo que docenas, cientos y miles de veces. El resultado (y propósito) de tal ataque es interrupciones o una negativa completa a recibir llamadas entrantes. Tal ataque es capaz de destruir no solo las células nerviosas, sino también un negocio.

Trabajamos en todo el mundo con teléfonos móviles, estacionarios, multicanales, así como con prefijos con TalkFree (8-800, 8-804)

¿Cómo lidiar con la inundación telefónica?- Esta es la primera pregunta que las personas caen bajo su impacto.

Desafortunadamente, no es necesario hacer con los métodos estándar para cercarse a usted mismo de llamadas no deseadas. * Por esta razón, hay nuestro proyecto con el que puede proteger contra los ataques de DOS en el teléfono. Le ayudaremos a deshacerse de la inundación del teléfono lo más rápido posible, de hecho, inmediatamente después de contactarnos.

*

¿Cómo funciona el servicio de Contra-teléfono Flud?

*

Todas las llamadas que ingresan a su número se filtran en nuestros servidores IP PBX en modos manuales y automáticos, las conexiones no deseadas se leen en tiempo real, como resultado de lo que solo se reciben aquellas llamadas en su teléfono como en modo normal.

Le proporcionaremos acceso remoto a través de su cuenta personal a información estadística sobre las llamadas.

Por nuestro servicio son característicos:

- Contrarrestar los ataques con poder hasta mil hilos en el número.

- Alto nivel de protección.

- Apoyo alrededor del reloj.

- Base de números constantemente actualizados involucrados en ataques.

Llegamos a su atención, nuestro servicio para la venta de habitaciones 8-800 ... !!!

El número con un código 8-800 es un número de teléfono que se puede hacer libre de cualquier teléfono estacionario o móvil desde cualquier lugar de Rusia. Los números son parte integral de cualquier negocio exitoso construido en el trabajo con clientes: socios o compradores.

Se utilizan las compras en línea, los servicios de servicio al cliente, los departamentos de ventas, los servicios de referencia, las líneas en caliente, los servicios de entrega o el soporte técnico para la mayoría de las empresas modernas.

Un elemento tan vital del negocio, como un canal de comunicación con clientes, a menudo puede convertirse en el objetivo de los ataques de los antifritros. Con la ayuda de los programas de marcación automática, puede literalmente "bombardear" cualquier número de teléfono, lo que provoca una sobrecarga de equipos de Office PBX y reduciendo la calidad de la comunicación, ocupando todas las líneas y no permitiendo que los clientes puedan pasar, obligando a la compañía a pagar "vacío "Llamadas, etc.

¿Por qué necesitan 8-800:

A menudo llamas a clientes de teléfonos móviles.

- Quieres aumentar el número de nuevos clientes.

- Trabajas con compradores o socios en toda Rusia.

- Necesitas una habitación individual para sucursales en diferentes ciudades.

- Quieres impresionar a la empresa exitosa y próspera.

El efecto resultante:

Aumentando el número de llamadas de los nuevos clientes al eliminar la "barrera de llamada pagada".

- Mejorar la satisfacción de los clientes existentes a través de la provisión de un método de comunicación más accesible.

- Mejorar la imagen positiva de la empresa a los ojos de los clientes al entregarlos de las llamadas de gasto.

- El procesamiento de llamadas se produce en un clúster dedicado desde una pluralidad de servidores, por lo tanto, con un aumento en la carga en la línea, la alimentación adicional se conecta automáticamente, al tiempo que mantiene la alta calidad y la confiabilidad de la comunicación.

- Las herramientas especialmente diseñadas para la protección automatizada y los empleados dedicados monitorean constantemente el estado de comunicación para identificar y prevenir las posibles acciones maliciosas a nuestros clientes.

- Los informes detallados sobre llamadas y consumo de fondos están disponibles para usted en tiempo real en su cuenta personal, por lo que puede identificar rápidamente los números no deseados y los ponga inmediatamente en la lista "Negro".

Conecte el número 8-800:

Seleccione una habitación. (Una gran selección de habitaciones en Código 8-800 está disponible, incluyendo "hermosa".

- Pagar por un pedido en WebMoney o de otra manera. (Detalles en el operador.)

- Configurar el esquema de recepción de llamadas.

- Vaya a su cuenta y configure las llamadas entrantes.

- El número se activa inmediatamente después del pago. Puede recibir inmediatamente llamadas.

Para consulta, gerentes de contacto.

El servicio de soporte funciona las 24 horas, los 7 días de la semana, por lo que podrá responder instantáneamente a cualquier apelación y tomar medidas necesarias.

Contactos:

¿Qué es un teléfono PHLOOD?

¿Cómo son tales ataques?

¿Cómo crecen los atacantes?

Si la víctima usa una conexión telefónica por cable regular e introduce el número de teléfono a la lista negra, las llamadas seguirán ocupando una línea por cable. El teléfono o PBX se filtrará, pero durante la llegada de la llamada y la filtración, la línea aún se ocupará y rápidamente se sobrecarga. El teléfono de la víctima se mantiene constantemente ocupado y las llamadas al cliente dejan de ingresar a la empresa.

Ataque de escenario clásico

Un atacante crea un flujo de llamadas telefónicas con diferentes aón. Cada llamada toma el recurso de línea hasta que se levante el tubo. Tan pronto como se levante el tubo, existe una expectativa de 2-5 segundos y restablezca la conexión. El flujo de llamadas puede recorrer el reloj.

Si la víctima cambia el número de teléfono, se conocerá al atacante, y las llamadas se convertirán en el segundo, si es necesario, en el tercer o décimo número de teléfono.

Además, al cambiar el número de teléfono, todos los esfuerzos de la víctima para anunciar el número de teléfono anterior se están convirtiendo en vano.

El principal problema es que el número habitual está limitado por el ancho de banda y después de 3-5 llamadas paralelas, el número se ocupa y se logra el objetivo de los alborentes.

Prevenido vale por dos

Cómo prepararse para el ataque.

Su tarea es prevenir pérdidas graves. Enmarcado con la inundación es difícil, pero puedes. La mayoría de los inundadores cuentan el ataque al número de teléfono habitual y el PBX habitual, que tienen muchas restricciones.

Pero no es así si se usa la telefonía IP. SIPNET no tiene ninguna restricción en el número de líneas, y el comportamiento de su servidor que acepta una llamada puede ser un complejo impredecible.

Pero, si su lado no tiene su propio servidor VoIP, pero solo se utilizan teléfonos SIP, entonces no hay razones para el optimismo. Los teléfonos SIP ordinarios no tienen suficiente arsenal de oportunidades para proteger.

¿Qué nos ayudará el asterisco?

Cuando recibe una llamada al servidor, el primer paquete informa qué número a usted llama. Esto es suficiente para tomar una decisión qué hacer con una llamada.

Si el servidor decide repeler el desafío, inmediatamente (para la división segundo) enviará un mensaje y se lanzarán recursos.

Para el ataque de inundación en el servidor Asterisk, un atacante debe enviar 5-10 llamadas simultáneas y varios cientos de llamadas simultáneas. Este flujo de llamadas no válida la red del operador de telecomunicaciones a través del cual funciona un atacante. El operador involuntario del propio atacante interrumpe el ataque, ahorrando su red y servicio para otros clientes.

¿Qué desafíos deben tomarse?

La mayoría de las veces, la compañía tiene una lista de números de teléfono y contrapartes de clientes. Por lo general, se almacenan en el sistema CRM. Si una persona lo llama, cuyo número se le conoce, entonces una llamada puede ser enviada de inmediato por el administrador. Esto se llama enrutamiento de llamadas recta (inteligente). Para implementar dicho escenario, la integración de CRM y VOIP PBX es necesaria.

La mayoría de los CRM modernos tienen tal oportunidad. Por ejemplo, Amocrm tiene un widget de integración. Solo necesitas conectarlo y configurarlo. Póngase en contacto con su CRM para respaldar su soporte de CRM, sin duda tendrá una instrucción lista para integrar con Asterisk. Si no tiene un CRM, puede analizar el historial de llamadas que se almacena en la base de datos FreePBX.

¿Qué desafíos se pueden desconectar?

Si la llamada no se aplica a la zona de los clientes potenciales de su negocio, entonces puede ser rechazado de inmediato. Por ejemplo, no entrega Pitsy a Tyumen, ¿por qué necesita recibir una llamada de Tyumen? Esto se puede hacer utilizando rutas entrantes (rutas entrantes). Reduce la posibilidad de elegir AON para un atacante atacante.

¿Cómo encontrar una lista de números de teléfono de la región de la Federación Rusa?

Hay una base de datos de numeración distribuida de la Federación de Rusia. Con la ayuda de esta información, puede encontrar todos los estacionarios (ABC) y Mobile (DEF), rangos de números de cualquier región de la Federación de Rusia.

Configuración de la lista negra (lista negra)

Si la llamada se acepta y se elimina menos de 10 segundos, lo más probable es que sea la llamada de un atacante. Si dicho comportamiento se repite varias veces, entonces el número de la persona que llama debe estar en la lista negra y ya no responda a las llamadas de un número de este tipo dentro de unas pocas horas. Esta es la parte más compleja de la lógica para vencer al ataque de inundación. Automatizar agregar números a la lista negra, es peligroso. Los clientes reales pueden sufrir. Analizar el informe estadístico, puede ser difícil con una gran cantidad de llamadas. Puede configurar notificaciones FreePBX sobre desafíos únicos durante 3 meses y analizar solo números de notificaciones.

Con el desarrollo de capacidades técnicas, aparecen nuevos métodos de fraude y lucha en un entorno competitivo. Uno de estos métodos es crear una inundación en o en la red telefónica.

Bajo el concepto de "inundación" (la palabra inundación, en la traducción de inglés significa "inundación", "inundación"), generalmente entiende el desbordamiento de la línea de comunicación con información innecesaria que anota el canal. Las siguientes inundaciones son posibles:

- llamadas continuas;

- Ataque DDOS.

El más común es la inundación en forma de llamadas telefónicas. Con tal inundación, las llamadas vienen al teléfono, y después de elevar el tubo, las siguientes opciones son posibles:

- conexión de tracción;

- grabación de audio;

- esperando y sostenga la llamada.

Luego se repite el ciclo.

Legislación

El ciberdelincuencia se dedica al Capítulo 28 del Código Penal de la Federación de Rusia. El uso de las inundaciones se puede atribuir al arte. 273, en el que los castigos para crear, usar y difusión de programas maliciosos.

Bajo el arte. 273 del Código Penal para lo anterior, los actos pueden ser designados en forma de encarcelamiento hasta 4 años, así como una multa de hasta 200 mil rublos. En presencia de circunstancias agravantes (un delito cometido por un grupo de personas, o debido a la indispensión), el término de conclusión puede alcanzar los 5 años con una multa de hasta 200 mil rublos. Y la posterior privación del derecho a trabajar en algunos puestos por hasta 3 años.

Con la apariencia como resultado de estos actos, las consecuencias severas, el período de detención puede alcanzar los 7 años.

El programa malicioso mencionado anteriormente Skypephone Killer, con el que se bloquean los canales de distribución de información, presentados en Internet para su distribución gratuita. Según la letra de la ley para tales actividades, el autor del sitio puede ser llevado a la justicia bajo el arte. 273. Esto se confirma en las "recomendaciones metodológicas para la supervisión del fiscal de la ejecución de las leyes" a partir de las 9.04. 2018, donde dice que es punible bajo el arte. 273 del Código Penal La difusión de programas maliciosos se puede llevar a cabo de cualquier manera, incluso gratuitos y de software.

¿Dónde contactar?

En la Federación de Rusia, la gestión de la "K" del Ministerio de Asuntos Internos de la Federación de Rusia participa en la lucha contra el crimen en el campo de la tecnología informática.

De acuerdo con la práctica, las declaraciones de delitos asociadas con las violaciones en Internet o las líneas de comunicación se presentan directamente a las partes de derechos del Ministerio de Asuntos Internos.

Las declaraciones enviadas deben aceptar y enviar a la Oficina del Distrito "K". La forma de la declaración se muestra en el sitio web del Ministerio de Asuntos Internos de la Federación de Rusia.

Para la implementación de sus objetivos para el chantaje, la extorsión y la competencia desleal, los delincuentes realizan ataques de inundación en los teléfonos de sus víctimas. Estas inundaciones están atacando el canal de comunicación por información innecesaria, lo que conduce a la imposibilidad de usar este enlace. Para combatir las inundaciones, es necesario utilizar tanto métodos técnicos como la apelación a las agencias de aplicación de la ley (la administración "k" del Ministerio de Asuntos Internos de la Federación de Rusia). Según el arte. 273 de la rama de la ofensa asociada en términos del uso y difusión de programas maliciosos, conlleva una sentencia por hasta 4 años de prisión, y en graves consecuencias, la conclusión puede alcanzar los 7 años.

(Sin calificaciones no)

¡Hola queridos amigos!

Www.phonegs.com ofrece una protección eficiente de la inundación telefónica!

¿Has ordenado a los competidores?

- Te llaman números ocultos, ¡pero cuando llevas el teléfono de inmediato?

- ¿Muchas llamadas y clientes no pueden llegar a usted?

- ¿Pierdes a los clientes y debido a lo que se reduce la ganancia?

¡Entonces necesitas!

¿Qué es "Telefono de DOS" o "DULLAS TELEFONAS"?

Hay cientos de llamadas en el teléfono. Puede llamar y reiniciar o perder la entrada especificada cuando levante el teléfono, por lo que docenas, cientos y miles de veces. El resultado (y propósito) de tal ataque es interrupciones o una negativa completa a recibir llamadas entrantes. Tal ataque es capaz de destruir no solo las células nerviosas, sino también un negocio.

Trabajamos en todo el mundo con teléfonos móviles, estacionarios, multicanales, así como con prefijos con TalkFree (8-800, 8-804)

¿Cómo lidiar con la inundación telefónica? - Esta es la primera pregunta que las personas caen bajo su impacto.

Desafortunadamente, no hay métodos estándar para cercarse a usted mismo de llamadas no deseadas. Por esta razón, hay nuestro proyecto con el que puede proteger contra los ataques de DOS en su teléfono. Le ayudaremos a deshacerse de la inundación del teléfono lo más rápido posible, de hecho, inmediatamente después de contactarnos.

¿Cómo funciona el servicio de Contra-teléfono Flud?

Todas las llamadas que ingresan a su número se filtran en nuestros servidores IP PBX en modos manuales y automáticos, las conexiones no deseadas se leen en tiempo real, como resultado de lo que solo se reciben aquellas llamadas en su teléfono como en modo normal.

Le proporcionaremos acceso remoto a través de su cuenta personal a información estadística sobre las llamadas.

Por nuestro servicio son característicos:

Contrarrestar los ataques con poder hasta mil hilos en el número;

- alto nivel de protección;

- soporte redondo del reloj;

- base constantemente actualizada de números involucrados en ataques;

Llegamos a su atención, nuestro servicio para la venta de habitaciones 8-800 ... !!!

El número con un código 8-800 es un número de teléfono que se puede hacer libre de cualquier teléfono estacionario o móvil desde cualquier lugar de Rusia. Los números son parte integral de cualquier negocio exitoso construido en el trabajo con clientes: socios o compradores.

Se utilizan las compras en línea, los servicios de servicio al cliente, los departamentos de ventas, los servicios de referencia, las líneas en caliente, los servicios de entrega o el soporte técnico para la mayoría de las empresas modernas.

Un elemento tan vital del negocio, como un canal de comunicación con clientes, a menudo puede convertirse en el objetivo de los ataques de los antifritros. Con la ayuda de los programas de marcación automática, puede literalmente "bombardear" cualquier número de teléfono, lo que provoca una sobrecarga de equipos de Office PBX y reduciendo la calidad de la comunicación, ocupando todas las líneas y no permitiendo que los clientes puedan pasar, obligando a la compañía a pagar "vacío "Llamadas, etc.

¿Por qué necesitan 8-800:

-Es a menudo llaman a los clientes de teléfonos móviles.

-Usted desea aumentar el número de nuevos clientes.

-Usted ha estado trabajando con compradores o socios en toda Rusia.

-Es necesita una habitación individual para ramas en diferentes ciudades.

-Usted desea hacer la impresión de una empresa exitosa y próspera.

El efecto resultante:

Aumentando el número de llamadas de los nuevos clientes al eliminar la "barrera de llamada pagada".

Mejora de la satisfacción de los clientes existentes a través de la provisión de un método de comunicación más accesible para ellos.

Mejora de la imagen positiva de la compañía a los ojos de los clientes al entregarlos de las llamadas de gasto.

El procesamiento de llamadas se produce en un clúster dedicado desde una pluralidad de servidores, por lo que la alimentación adicional se conecta automáticamente cuando se carga en la línea, manteniendo la alta calidad y la confiabilidad de la comunicación.

Las herramientas especialmente diseñadas para la protección automatizada y el personal dedicado monitorean constantemente el estado de comunicación para identificar y prevenir posibles acciones maliciosas a nuestros clientes.

Los informes de llamadas detallados y el consumo de fondos están disponibles para usted en tiempo real en su cuenta personal, por lo que puede identificar rápidamente números no deseados y los colóquelos de inmediato en la lista "Negro".

A menudo hay una llamada en la comunicación de Internet para no inundar. ¿Qué significa y cómo determinar si sus mensajes no pertenecen a la inundación? En Internet hay reglas propias que se han desarrollado durante años, y al igual que en la vida real, hay nuestros hooligans y solo personas impacientes. Para saber por qué los moderadores del sitio o el Foro aparecieron reclaman el comportamiento de los usuarios, vale la pena entender la terminología.

¿Qué es la inundación?

Si apela a la historia del plazo del término, entonces es una pronunciación ligeramente simplificada e incorrecta de la inundación de la palabra inglesa, que se traduce como "flujo". Esta es una definición muy precisa, porque en inicialmente la inundación se llama el flujo de mensajes sin sentido, diseñado para anotar con fuerza el espacio, hasta los emoticonos o conjuntos de símbolos. A veces, el flujo recoge a otros usuarios, copiando los primeros mensajes y se aceptan. El significado de la palabra con el tiempo ha cambiado un poco y se expandió. En el segmento de Internet de habla rusa, el concepto de "inundación" ha absorbido tal fenómeno como "llama".

¿Qué es la inundación diferente de la llama?

Si la inundación fue inicialmente un flujo sin sentido, la llama se incorpora con objetivos definidos. La palabra se traduce como "llama" y se refiere a una serie de matices de comunicación. La llama es una conversación no sobre el tema de la conversación, sino únicamente por el bien de las emociones ardientes. Literalmente, esta es una pelea para la disputa misma, los instigadores no están interesados \u200b\u200ben la verdad o la confirmación de su rectitud. Se utilizan cualquier tipo de agresión hablada, desde insultos directos hasta trolling delgados.

Durante los últimos años, en el caso de la llama, puede escuchar la solicitud "Dejar de inundación": ¿qué significa esto? La fusión y la absorción de conceptos ocurrieron, ya que a menudo sucede en ruso. Ahora se llama inundación casi cualquier comunicación, que es diferente de la prueba de inicio especificada en el inicio, incluso si se realiza inicialmente en una clave no agresiva.

Flud - ¿Qué significa?

Por ejemplo, varios usuarios de Internet se reunieron en el foro para discutir la nueva película. Después de varias publicaciones, una discusión puede parpadear, solo distante con la relación con los temas originales de la conversación. Si una película sobre perros, y en los comentarios, hay una disputa sobre si es posible usar una falda corta, y esta no es una relación con la película, ni a los perros o directores, entonces los usuarios comenzaron a inundarse. El significado de la palabra realmente salió, y la permisibilidad de tal disputa permanece exclusivamente en la conciencia de los propios usuarios, los moderadores del proyecto y se refiere a las reglas que deben observarse.

Métodos de lucha de flod

Hay dos formas principales de organizar la comunicación en cualquier recurso de Internet. La primera es una moderación completa de los mensajes que realizan las personas que tienen acceso a la gestión de recursos. El moderador puede en palabras que llame al pedido del usuario, o tome medidas punitivas: haga advertencias o bloquee a los usuarios en general, privando el derecho a dejar comentarios.

El segundo método es pasivo. Para los amantes, se crea un tema especial, en el que puede comunicarse entre sí sobre cualquier tema, desde recetas hasta disputas políticas. Con el tiempo, en muchos recursos, el significado de la palabra ha cambiado a bastante inofensivo. Querías inundar, ¿qué significa esto? Lo más probable es que sea solo un deseo de hablar con los agradables interlocutores, y para esto es realmente mejor entrar en un tema especial o subforo, que a menudo se llama "inundación" o "fludalka".

Si ha surgido el tema de alguien en un diario de red personal, la función del moderador realiza el propietario del recurso, y en la mayoría de los casos es suficiente para disculparse por la inundación. Muchas personas no ven nada especial en el deseo de hablar, incluso si los interlocutores dejaron el tema original y les permiten comunicarse, mientras que ellos mismos apoyan la conversación. Por lo tanto, resulta una imitación virtual de una conversación regular, cuando los temas se aferran entre sí, y el resultado es un pasatiempo relajado y agradable.

Celular: lo que es en el iPad y cuál es la diferencia.

Celular: lo que es en el iPad y cuál es la diferencia. Ir a la televisión digital: ¿Qué hacer y cómo prepararse?

Ir a la televisión digital: ¿Qué hacer y cómo prepararse? Encuestas sociales trabajan en internet.

Encuestas sociales trabajan en internet. Savin grabó un mensaje de video a los Tyuments.

Savin grabó un mensaje de video a los Tyuments. Menú de mesas soviéticas, ¿cuál fue el nombre del jueves en cantinas soviéticas?

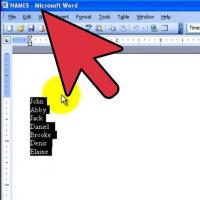

Menú de mesas soviéticas, ¿cuál fue el nombre del jueves en cantinas soviéticas? Cómo hacer en la lista "Palabra" alfabéticamente: consejos útiles

Cómo hacer en la lista "Palabra" alfabéticamente: consejos útiles ¿Cómo ver compañeros de clase que se retiran de amigos?

¿Cómo ver compañeros de clase que se retiran de amigos?