Cómo conectarse a Wi-Fi no saber la contraseña. ¿Por qué conectarse a Wi-Fi vecino es una mala idea? Métodos básicos de Wi-Fi de hacking

Muchas personas resultaron en una situación, Wi-Fi y un teléfono inteligente o una computadora portátil captan muchas redes con una buena señal, pero hay una contraseña en cada red. Por supuesto, podemos decir que conectarse a la red de otra persona contra el propietario de la voluntad es feo. Pero, ¿qué pasa si la conexión a Internet es una cuestión de vida y muerte? Para tales casos, hay varias opciones de trabajo para eludir la protección:

- brutfors;

- cambiar la dirección MAC;

- programas para piratería;

- aplicación de Android;

- intercepción del tráfico.

Brutfors es una selección banal de todas las combinaciones posibles de caracteres a partir de las cuales puede consistir una contraseña. Esta es quizás la forma más fácil que solo puede llegar, porque no hay un conocimiento especial o un software complejo. Pero, por otro lado, la complejidad del método es que es bastante mutuamente y el proceso puede tomar mucho tiempo si el propietario ha establecido una contraseña bastante complicada.

Selección automática de combinaciones.

No es necesario realizar esta operación manualmente. Hay muchos programas que seleccionan automáticamente combinaciones. Es mucho más rápido y más fácil para el usuario. Pero vale la pena tener en cuenta que la búsqueda de una combinación adecuada puede tardar durante mucho tiempo, incluso si usa un software especial. Una contraseña simple como QWERTYUI se puede hackear en menos de un minuto, pero en la decodificación / # 7 & //. 'Tomará mucho tiempo.

Grieta wifi

Uno de los programas para la selección automática de contraseñas es la grieta WiFi. Es muy fácil de usar.

- Descargue el programa de cualquier sitio que distribuye dicho software.

- Ejecute el archivo y vea una interfaz simple.

- En la parte superior en la cadena "Actualización", seleccione la red que desea piratear y activar el programa presionando el botón "Escanear para Puntos de acceso".

- Esperando la finalización del proceso de escaneo de redes, haga clic en el botón Activo, en nuestro caso "Wi-Fi WPA", con la lista de redes encontradas.

- En la sección Seleccionar punto de acceso de destino, haga clic en la red deseada.

- En la parte inferior de la ventana, haga clic en el botón "Navegar" para seleccionar el archivo con el vocabulario de las contraseñas posibles.

¡La nota! Lo más probable es que el programa deberá conectar un diccionario al que usará para seleccionar contraseñas. Por lo general, los diccionarios se incluyen con el programa.

- Configuración de los parámetros, presione el botón "Ataque Wi-FI" y espere la finalización del proceso.

- El resultado final del programa será una inscripción con una contraseña en la línea "terminada" en la parte inferior de la ventana.

- Volvemos a la interfaz del programa y hagamos clic en el botón de la base de datos de teclas.

- En la ventana Abrir, verá información conectada, incluida la contraseña de Wi-Fi.

¡La nota! En promedio, la piratería de contraseña se produce en 30-90 minutos. Dado que los usuarios rara vez instalan contraseñas realmente complejas, la mayoría puede ser pirateada durante media hora. Pero hay tales contraseñas, sobre la piratería de las cuales puede tomar un año. Así que no todas las redes llegan a hackear.

Cambiar la dirección MAC

No siempre, las contraseñas se utilizan como protección para Wi-Fi. Con frecuencia, los usuarios usan un filtro por direcciones MAC. Desde el dispositivo, esta red se detectará como una contraseña abierta y que no requiera. Pero la conexión a ella no funcionará, ya que nuestra dirección MAC no pasa el filtrado. Por lo tanto, la única salida es cambiar la dirección MAC del dispositivo a un adecuado. ¿Pero cómo hacer eso?

Si ha completado estos tres pasos, la conexión a su red sin una contraseña se vuelva imposible. Más precisamente, puede conectarlo, pero tomará tanto tiempo y energía que cualquier pirata informático entenderá rápidamente que el juego no vale la pena la vela.

Hay muchas maneras de piratear la Wi-Fi de otra persona. Pero todos ellos están enfocados en los usuarios que no se ocuparon de la seguridad de la conexión.

Video - Cómo hackear la contraseña de Wi-Fi del vecino en 5 minutos

Este manual está destinado a familiarizar los propietarios de redes inalámbricas con técnicas efectivas de piratería Wi-Fi para que puedan proporcionar protección y seguridad de la red personal. No se recomienda aplicar las instrucciones a continuación para usar los extraños Wi-Fi, aunque le permiten hacer "incógnito".

Es decir, la IP real del hacker para identificar a los usuarios comunes de las redes Wi-Fi no es posible, y por lo tanto, la identidad del hacker sigue siendo desconocida. El verdadero AI-PI "Halavier" solo puede averiguar a una persona que tiene un poder legislativo utilizando el cual puede acceder a la información del proveedor). Por lo tanto, use o no el siguiente manual: "¿Cómo hackear WiFi?", - Por motivos de mercenario, se encuentra enteramente a la conciencia del propio usuario.

Métodos básicos de Wi-Fi de hacking

Los desarrollos en el campo de las redes de información se promueven por "pasos de siete mundiales", pero la tecnología de piratería siempre es un par de pasos por delante.

Dada la distribución generalizada de las redes inalámbricas, hoy en día, la pregunta es especialmente relevante entre los propietarios portátiles de PC y los dispositivos móviles: "¿Cómo piratear la wai fi?" Afortunadamente, la metodología para su solución es muchas, por lo que cada persona tiene la oportunidad de elegir los más preferidos.

Habrá un mínimo de esfuerzos para dominarlos y luego con la persona de este usuario, no será una sonrisa deshonral, porque siempre está (donde hay wi-fi) puede permanecer gratis en contacto y descargar desde Internet para liberar todo. que él quiere

Los estudiantes particulares están especialmente interesados \u200b\u200ben tales habilidades. Después de todo, ahorró dinero, es más conveniente complacer al organismo creciente con un par de cócteles de leche que dar una beca para el proveedor de servicios.

Si una persona tiene una computadora con un módulo WIFI, se puede proporcionar acceso gratuito a la red sin gastar mucho tiempo.

La forma más fácil de conectarse es la detección de una red desprotegida:

- A través del "Panel de control" ingrese la pestaña "Red e Internet";

- Ir al "Centro de conexión de red";

- A continuación, abra la pestaña "Conexión a la red";

- Aparecerá una lista de redes, desde las cuales debe elegir no proteger la contraseña y conectarse a ella.

Si hay dificultades con el descubrimiento de una red incomparable, se recomienda instalar el programa de zona libre. Hará la conexión en sí. Además, la utilidad es capaz automáticamente de encontrar y conectarse rápidamente a WI-FANS no protegidos, contiene una base bastante pequeña con contraseñas guardadas a redes inalámbricas, que se reponen regularmente por los usuarios de la aplicación. Por lo tanto, cuanto más la gente lo use, es más probable que se conecte con una de las redes inalámbricas dentro del radio de la cracker.

Si un método tan simple resultó ser impotente, entonces puede usar el método de selección.

A menudo, los propietarios de los enrutadores ponen simples para memorizar códigos de acceso, por ejemplo, que consisten en siete-ocho números o caracteres idénticos, o simplemente introducir "12345678" o "QWERTY", por ejemplo, las contraseñas de WiFi más populares en Rusia y el mundo.. Obviamente, tales contraseñas se pueden elegir fácilmente incluso manualmente, y especiales. Las aplicaciones hacen frente a ellos en cuestión de minutos.

A menudo, los propietarios de los enrutadores ponen simples para memorizar códigos de acceso, por ejemplo, que consisten en siete-ocho números o caracteres idénticos, o simplemente introducir "12345678" o "QWERTY", por ejemplo, las contraseñas de WiFi más populares en Rusia y el mundo.. Obviamente, tales contraseñas se pueden elegir fácilmente incluso manualmente, y especiales. Las aplicaciones hacen frente a ellos en cuestión de minutos.

Además, muchos usuarios amaban el método: "Phishing". El método se basa en la manipulación de un hacker, lo que obliga al propietario de la red WIFAY para dar el nombre y la contraseña.

Los hackers son ampliamente utilizados por el método de "intercepción", que se envía para conectarse a una conexión con un enrutador de un teléfono inteligente o una computadora portátil. El enrutador con un gadget móvil hacker intercambia datos (proceso de Handichek), que contiene una contraseña cifrada.

Las aplicaciones o servicios especiales se utilizan para descifrar el código recibido.

Brutfors-Programs para la selección automática de contraseña

Fuerza bruta. - Esta es la tecnología de selección de códigos de acceso por el programa en modo automático.

Los usuarios experimentados escriben tales aplicaciones en sí mismas. Se dirigieron a la red de destino, Mailer, Recursos, etc. Además, muchos hackers aplican utilidades preparadas. Por ejemplo, "Proxy Grabber" emite automáticamente información sobre la conexión a los servidores.

El hacker recibe un archivo con todos los datos, que luego se aplica en la aplicación Brutfors. Una biblioteca con combinaciones de nombres y contraseñas está incrustada en la aplicación (las bibliotecas son comunes en los foros de hackers y se complementan constantemente). La utilidad en modo automático cambia el proxy, por lo que el servidor web no puede identificar el ataque, lo que significa el pirata informático.

La fuerza bruta analiza alrededor de uno o doscientos hilos. Cuanto mayor sea este número, cuanto más rápido se tomará con la piratería Wi Fi. Sin embargo, la cantidad se limita a la PC. En las computadoras de baja potencia, debe ejecutarse al mismo tiempo, no más de 100 verificaciones de combinaciones, respectivamente, con dichos valores, el procedimiento puede retrasar durante mucho tiempo (a veces se tarda varios días).

Las aplicaciones más populares para Bruta:

- APPNIMI CONTRASEÑA DESBOQUELO.

Rompro la contraseña usando un código de dispositivo PIN

Para resolver la contraseña a la red Wi-Fi protegida WPA / WPA2, necesitará:

- PC con adaptador Wi-Fi (casi todas las computadoras portátiles y netbooks ya tienen módulos incorporados);

- La unidad flash de YUSB no es inferior a 2 GB;

- Utilidad "" bajo Windows.

Se recomienda realizar operaciones básicas en el entorno Linux, aunque está disponible para realizar una planificación planificada a través de Windows, pero todo se cumple en Linux mucho más fácil. Es necesario formatear la unidad flash USB y guardar el paquete SLAX WiFi.

La ranura Wi-Fi comienza directamente desde el medio exterior, es suficiente para implementar los contenidos del directorio de arranque y su cierre por "WifSlax Boot Installer". A continuación, especifique el parámetro S y haga clic en "Entrar". Luego ejecute la PC desde la unidad flash creada y ejecute los siguientes pasos secuenciales:

- Especifique la descarga con el SMP y Wifislax C KDE con ajustes;

- Esperar;

- Después de completar la descarga, se recomienda cambiar la computadora portátil de MASS siguiendo en la consola "IFCONFIG WLAN0 ABAJO";

- Ahora abre la aplicación MacChanger;

- CLAZZO "CAMBIAR MAS";

- Salga de la utilidad y en la consola para ejecutar "IFCONFIG WLAN0 UP;

- Abrir la utilidad minidwep-gtk;

- Cierre "escaneo";

- Esperar;

- Si los puntos encontrados son con el apoyo de la tecnología WPS, son más fáciles de hackear y más rápido.

- Recién llegados a los piratas informáticos, se recomienda aumentar los puntos con WPS activos y solo después de comprar experiencia para avanzar hacia tareas complejas. Destacando el punto para aplaudir al "lector";

- Haga clic en Aceptar;

- Esperar;

- La utilidad mostrará una contraseña;

- Si el ataque no tuvo éxito debido al bloqueo de WPS, entonces en el paquete registrado en el portador USB, hay medios para el bypass;

- Si no se detecta los puntos con los WPS, es muy fácil resolver la contraseña cuando al menos una PC o un gadget móvil ya están conectados a la red. Esperando cuando alguien (sacrificio) está conectado a WI Fay. Debe ser elegido y aplaude "ataque";

- El módulo inalámbrico incrustado en la computadora portátil generará interferencia y apagará la "víctima" de WI-FAYA;

- Por supuesto, la víctima predecirá que cumpla con el intento de conectarse de nuevo, y al mismo tiempo sucederá "Handichek" a la víctima con un enrutador con un intercambio de datos, que se interceptarán fácilmente. La información capturada se almacena como archivos;

- A continuación, debe escribir los archivos en la memoria de la computadora portátil y reiniciar;

- Lanzar ventanas en la computadora portátil;

- En los archivos copiados hay un código de acceso encriptado para WI FAI. Para verlo, deberá instalar la utilidad "ElcomSoft Wireless Security Auditor";

- CLUICA DE DATOS DE DATOS - TCPDUMP;

- Después de eso, por un dedo para acelerar "CTRL" y no lanzarlo, haga clic en el botón con la letra inglesa "i";

- Especificar archivos copiados;

- Cierre "Ejecutar ...";

- Esperar;

- Listo.

Nota: WPS es una vulnerabilidad de la tecnología de cifrado. La conexión se realiza utilizando el código PIN. Por ejemplo, los IDU pueden contener ocho caracteres, es decir, exagerados en aproximadamente cien millones de variantes de pines, la piratería de la red WiFi se completará con éxito. La falta de tecnología es que se le permite dividir PIN en un par de partes. Como resultado, se requiere analizar partes con un máximo de cuatro caracteres, y esto es que varios órdenes de magnitud reducen el número de opciones (hasta 10 mil).

Utilizamos phishing

Muchos usuarios amaban el método: "Phishing". El método se basa en la manipulación de un hacker, lo que obliga al propietario de la red WIFAY para dar el nombre y la contraseña.

Básicamente, el "gancho" se lanza a través del mensaje de correo electrónico o la red social, pero en el caso del "sacrificio" de WI-FATCH comenzará a sospechar que sospeche a un distintivo. Por lo tanto, el hacker construye un truco en diferentes, por ejemplo, organiza una red duplicada con un nombre idéntico (el nombre de la víctima de Wai-Faya y el hacker creado coincide). Como resultado, al tiempo que conecta al usuario desafortunado con wi-fi falso, indica la contraseña. El propietario de la red de lima sin dificultad lee el código de acceso ingresado y lo apaga. A continuación, en el modo habitual, está conectado a WI-FAY, porque la contraseña ya es conocida por él.

La técnica es fácil para la implementación, sin embargo, los hackers se distinguen por la pereza e incluso más piratería facilitados, desarrollando una aplicación especial de Wifiphisher.

Debe realizar los siguientes pasos:

- Ponga el programa "Wifayfisher" en la PC (está disponible libremente en Internet);

- Para deshabilitar a los usuarios de WI-FAYA;

- Espere hasta que el programa traduzca el enrutador de la víctima al modo de punto de acceso y hará una hoja neta con el mismo nombre;

- A continuación, la utilidad para implementar algunos auto-garras adicionales;

- Luego, la aplicación traerá a la PC o al dispositivo de la víctima una ventana de lima, que solicitará actualizar el software;

- La víctima para actualizar la contraseña indicará;

- Dado que el propietario del menú de lime es un hacker, la contraseña introducida por la víctima aparecerá en el monitor de su PC;

- Se hace.

Se han creado muchos programas convenientes, con amplias bases de datos de inicio de sesión de inicio de sesión y contraseñas en todo el mundo. Estas utilidades recopilan códigos de acceso a Wi-Fi ingresados \u200b\u200ba los usuarios y actualizándolos constantemente.

Se han creado muchos programas convenientes, con amplias bases de datos de inicio de sesión de inicio de sesión y contraseñas en todo el mundo. Estas utilidades recopilan códigos de acceso a Wi-Fi ingresados \u200b\u200ba los usuarios y actualizándolos constantemente.

Las utilidades son simples y equipadas con un menú intuitivo. A menudo, solo se requiere que el usuario active la búsqueda de Wi-Fi y seleccione la red disponible.

Los siguientes programas son los más populares:

No es muy popular, pero no menos efectivo, el mapa de Wi-Fi y los programas WiFi Swift incluyen. Muestran claramente al usuario del punto de Wi-Fi en el mapa y se conectan automáticamente al punto más cercano.

Algunos usuarios confían grandes esperanzas de garantizar la seguridad de su filtrado de red por la dirección MAC, sin embargo, en la práctica, incluso un hacker para principiantes, afectando a dicha protección más rápido que el propietario del enrutador se incluye en el Configurador web del instrumento con derechos de administrador.

El procedimiento para cambiar el adaptador inalámbrico en Linux toma solo unos segundos, por ejemplo, el comando IFCONFIG WLAN0 ABAJO. Además, la utilidad MacChanger le permite asignar MAS al azar en modo automático, como resultado, incluso el propietario de la red técnicamente avanzado se confundirá. Y si la víctima usa la lista blanca, la aplicación "Airodump-NG" ayuda a determinar la dirección leal. La utilidad muestra la Mac permitida en la columna "Station".

Nota: También puede identificar el MAS válido con Brutfors, que ya se ha dicho al comienzo de este artículo.

Seleccione la aplicación MDK3 y el modelo Brutfors. La principal ventaja de la utilidad es la posibilidad de detectar MAS incluso en ausencia de dispositivos conectados al enrutador inalámbrico. Por ejemplo, puede aplicar el comando: MDK3 WLAN0 F -T 20: 25: 64: 16: 58: 8c -m 00:12:34.

PROTEJOS SU RED WIFI DE HACKING

Cuantos más protección de protección se enorgullecen, más tiempo será más difícil romper la piratería de su red, y el recién llegado puede incluso rechazar la empresa en absoluto. Por lo tanto, se recomienda utilizar todas las siguientes recomendaciones, sin perder ninguna.

Ponemos una contraseña para ingresar al configurador web del enrutador.

- En la interfaz web del enrutador, abra la pestaña Herramientas del sistema.

- A continuación, ingrese la "contraseña" de la subsección y configure un código de acceso confiable. Asegúrese de configurar en "Guardar" en el apagado.

- Instale el código de acceso a la red WiFi.

- Ingrese la pestaña inalámbrica y luego vaya a la subsección de seguridad inalámbrica. Establezca el tipo de cifrado "WPA / WPA2" y que muestre la fantasía para establecer una contraseña difícil.

- Guarde los parámetros ingresados \u200b\u200by reinicie el enrutador.

- Ocultar el nombre de WI-FAYA

- Abra la pestaña "Inalámbrico". Retire la marca de la gráfica "Habilitar la difusión de SSID".

- Clazo "Guardar".

Determine los dispositivos de masa que se les permitirá conectarse a WI-FAME (por ejemplo, consulte la dirección del teléfono inteligente en la sección Configuración "Teléfono"). A continuación, abra la subsección "Filtrado de MAC inalámbricos" en la pestaña inalámbrica.

- Clazzo "Habilitar" y active el "Permitir las estaciones especificadas por las entradas habilitadas en la lista".

- A continuación, Clazo "Agregar nuevo ...".

- Especifique WT con estado permitido.

- Clic en Guardar".

- Apague QSS (WPS).

- Abra el marcador de WPS (en algunas interfaces de modelos de enrutadores, se llama "QSS"). Clazo "Deshabilitar WPS".

- Reinicie el enrutador.

La forma más fácil es instalar la aplicación Kali Linux gratuita en la tienda de aplicaciones en un teléfono inteligente o tableta y ejecútelo.

La forma más fácil es instalar la aplicación Kali Linux gratuita en la tienda de aplicaciones en un teléfono inteligente o tableta y ejecútelo.

El uso del programa no causa problemas, ya que la mayoría de los procesos están automatizados en ella. En caso de imposibilidad de instalar la utilidad anterior, se recomienda encontrar e instalar "Linux implementación" en el mercado, cuyo menú tampoco se distingue por las dificultades.

A pesar de la facilidad de instalación de estos fondos, son las herramientas avanzadas del hacker, con las que incluso un recién llegado de hackers entenderá.

Los usuarios avanzados a menudo usan "Wifinspect" para piratear. Le permite mostrar información detallada sobre los modos de funcionamiento de las redes detectadas. El programa también se extiende libremente, pero requiere que la raíz funcione para algunas de sus funciones.

Si hay una autoridad raíz, puede usar una potente herramienta de analizador WiFi. Copes con éxito no solo con redes Wi-Fi a una frecuencia de 2,4 GHz, sino también 5 GHz.

Los propietarios de los teléfonos de "EPL" descifran con éxito la instalación de Wi-Fi del vecino "AirSlax" o "Aircrack-NG".

¿Qué es peligroso usar el vecino WiFi?

Algunas redes vecinas abiertas que no están encriptadas y no tienen protección contra la intercepción, peligrosas para su uso.

Dado que cada atacante conectado a dicho wi-fay puede interceptar y escanear el tráfico de cualquier cliente.

Si la red está encriptada y protegida, el peligro disminuye, pero tal Wi-Fi para usar, tendrá que hackear, y esto es punible con los artículos 272 y 273 UG de la Federación de Rusia.

Obviamente, para castigar a un hacker, será necesario encontrarlo, por ejemplo, para revelar su IP. Cabe señalar que para este sacrificio será necesario hacer una solicitud correspondiente al proveedor. Las compañías de comunicación que brindan servicios de comunicación para acceder a Internet pueden emitir información solo por empleados de IMB o personas de edificios estatales con un poder aún mayor. No es posible obtener datos de caras ordinarias.

Después de identificar la personalidad del hacker, será llevado a la justicia bajo el arte. 272 ("Acceso no autorizado a la información de la computadora") solo con el hecho comprobado de la eliminación, el cifrado, los cambios o la copia de los datos de la víctima.

Castigo por hackear redes

La penalización de 273-Su seguirá en el caso de las solicitudes de escritura que están destinadas a borrar información (bloqueo de cifrado, cambio, copiar) cuando se usa y distribuyendo tales utilidades.

Si la salida a la red global, el hacker usó mucho tiempo y la víctima sufrió el daño más de 250000 rublos. Cuando pague la galleta de tráfico, el atacante será castigado por el arte. 165 (causando daños a la propiedad al propietario ...).

Se han desarrollado muchas empresas de servicios públicos para piratear las redes Wi-Fi. El uso de algunos de ellos parecerá demasiado simple, pero no reduce su efectividad. Las solicitudes se emiten para todas las plataformas existentes, entonces considere lo más popular de ellos.

Bajo Windows.

Para la plataforma más popular del mundo, la mayor cantidad de solicitudes de ladrones se han liberado.

Wiftrack - Funciona casi totalmente automáticamente. Se utiliza la técnica de selección.

Pasos:

- Ejecutar "wificrack.exe";

- Mark Network;

- Haga clic en Siguiente";

- Active la base de datos con contraseñas y aplaude "Inicio";

- Esperar;

- Ahora, el directorio de la aplicación contiene el archivo "Good.txt", que muestra la contraseña y el inicio de sesión.

Kali linux — Pasos:

- Instale Cata Linux a máquina virtual VMware;

- Ejecute el programa y seleccione "VIVO";

- Esperar;

- Ingrese "iwconfig";

- El nombre mostrado de la interfaz está escrito en una hoja de papel;

- Ejecutar "Airmon-ng Start Wlan0";

- Entonces "Airodump-Ng Mon0";

- Haga clic en "Ctrl + C";

- Entrar "lavado -i mon0 -c";

- Especifique Wi-Fi con WPS;

- Ingrese "Reaver -i MON0 -B (nombre que escribió anteriormente en un pedazo de papel) -A -VV";

- Esperar;

- Aparecerá un nombre de usuario y código en el monitor.

Bajo Android

No es completamente conveniente usar para piratear una computadora portátil. Un uso significativamente más preciso de un gadget de Android compacto.

WPS se conecta. — Pasos:

- Al instalar ejecutar el programa y toque el icono rojo colapsado en la captura de pantalla a continuación;

- Toque en la red de la víctima;

- Toque "Mostrar contraseña", aparecerá el código de acceso.

Tester WIFI WPS WPA — Pasos:

- Toque "Actualizar";

- Aparecerán la lista de redes (junto a la cual se muestra la cerradura verde, puede hackear);

- Conectar con el WI-FAT seleccionado;

- La pantalla aparecerá en la pantalla.

Wifikill. - Si hay demasiados dispositivos conectados a Wi-Fi y límite agotado para la conexión, entonces esta aplicación ayudará a liberar el lugar vacío. Pasos:

Wifikill. - Si hay demasiados dispositivos conectados a Wi-Fi y límite agotado para la conexión, entonces esta aplicación ayudará a liberar el lugar vacío. Pasos:

- Toque "Actualizar";

- Broche "concesión";

- Esperar;

- Habrá una lista de clientes conectados a WI-FAT;

- Para resaltar al cliente y toque "Agarre";

- A continuación, Koll's Kill;

- Ahora puede trabajar con seguridad en la red.

Bajo el iPhone.

Los propietarios de dispositivos de "EPL" son utilizados a menudo por Aircrack-NG, interceptando información y códigos de piratería rápidamente.

Los propietarios de los iPhones a menudo usan "Iwep Lite", que solo necesita para habilitar y luego especificar su Wi-Fi. La utilidad analizará en modo automático y mostrará el código de acceso.

Hoy, casi cada segundo usa internet. Puede ser la red doméstica y la conexión inalámbrica desprotegida o protegida. A menudo, los usuarios están interesados \u200b\u200ben una pregunta completamente legitariosa sobre cómo conectarse a WiFi, sin saber la contraseña? Muchos pueden decir con confianza que es imposible, pero la cosa es que todo no es tan simple. De hecho, no hay nada imposible, por lo que le diremos cómo hacerlo.

Un poco de información general

Como muestra la práctica, no todos establecen la contraseña a su Internet. En este caso, no necesita inventar nada, y puede usarlo libremente, no experimentar que aprenderán sobre él y convertirán la conexión. Tenga en cuenta que, por ejemplo, en las grandes empresas casi nunca ponen protección, está claro por qué, no es muy conveniente, y el tiempo se dedica a ingresar datos. Pero tenemos otra situación: un vecino malvado puso una contraseña, y queremos ir en línea. En primer lugar, asegúrese de que la contraseña vale la pena. Para hacer esto, es suficiente para ingresar cualquier combinación si la conexión se interrumpe, entonces necesitaremos un sniffer. Sobre esto hablaremos.

Cómo conectarse a WiFi, no saber contraseña

Para hacer esto, debe descargar un software especial. Como se señaló anteriormente, usaremos un programa Sniffer, un propósito principal, cuyo objetivo es capturar paquetes de información. Hoy en día, en Internet libre en Internet, hay un montón de servicios públicos similares, por ejemplo, tiburón. Para tratar con este software no será difícil. Cuando siga el primer lanzamiento, entenderá que puede interceptar suficiente información útil. Aquí puede encontrar la dirección IP del destinatario de los datos y, de hecho, el remitente. Sobre la base de esto, puede configurar su computadora a una conexión exitosa. En principio, en un futuro próximo trabajaremos con direcciones IP. Pero esto no es tan fácil como puede parecer a primera vista. Primero, el Internet inalámbrico, que nos reunimos para hackear, debería funcionar. En segundo lugar, será bueno si se usa activamente, se debe al hecho de que en este momento se transmite simplemente una gran cantidad de paquetes de información, y solo lo necesitamos.

Router WiFi: la contraseña no es un problema

Así que intentemos cambiar la dirección de red de nuestra computadora. Esto se hace para que sea "nativo" para el enrutador. Hay mucho depende de qué sistema operativo use. Aunque el principio es el mismo. Es que la dirección de la red de la computadora o la computadora portátil es exactamente lo mismo que el enrutador. Sin embargo, el último dígito debe dejarse sin cambios, porque estamos hablando de la dirección única de la red. La máscara de subred no se puede cambiar y dejar al mismo. Como ejemplo visual, le damos la siguiente información. Con la ayuda de un sniffer, recibió la siguiente dirección 192.168.5.2, además de esto que tiene y máscara de subred 255.255. 255.0. Hace que su dirección sea exactamente la misma, pero la última cifra permanece sin cambios, y la máscara deja la misma, aunque generalmente coincide. En principio, ya hemos logrado prácticamente para conectarnos a WiFi. Sin una contraseña, es imposible hacerlo, por lo que debe ser hackeado.

Etapa de protección final

Entonces, con las direcciones descubiertas. Como pudiste ver, no hay nada difícil. Todavía tenemos que hacer un poco, y luego puedes unirnos. Primero, es necesario encontrar una galleta de contraseñas decentes. Desde que se conecta a WiFi, sin saber la contraseña y no hackearla, es poco probable que salga. Hay muchos de estos programas. La mayoría de ellos están dirigidos específicamente a abrir la protección de Internet inalámbrico, y contraseñas de cuentas en juegos, redes sociales, etc., pero es mejor para nosotros usar dicho software como Comm Viev para Wi-Fi. La utilidad es completamente gratuita y extremadamente fácil de usar. Una interfaz intuitiva te ayudará a desmontar. Pero la cosa es que todos los datos necesarios que ya tenemos. Esta es la dirección de red y el paquete de información del enrutador. Siguiente para que lo hagas todo. Para una contraseña WIFI, surgen diferentes combinaciones de letras y números, pero el grado de protección depende del método de cifrado seleccionado.

Conclusión

Como ya se señaló anteriormente, mucho depende del grado de protección, es decir, la variante de cifrado seleccionada. Hay tres de ellos tres. Si se usa algo como WPA o WPA-2, entonces es poco probable que haga algo, al menos porque no puede ver la red, incluso si sabe exactamente qué es. En este caso, no ayudará a bailar con una pandereta, aquí debe participar un pirata informático profesional, y dichos servicios son decentes, por lo tanto, tiene sentido pensar en la viabilidad de tal actividad. Si no estamos hablando de tráfico de devoradores intensivos, es probable que sea más fácil preguntar la contraseña del propietario. La probabilidad es que no surjan problemas, especialmente si necesita acceso al trabajo o estudios, en lugar de descargar películas por 20 gigabytes por día. Bueno, eso es todo lo que se puede decir sobre cómo conectarse a WiFi, sin saber la contraseña. No hay nada complicado aquí, pero a veces no tiene sentido, y los enrutadores modernos están protegidos de manera bastante confiable, por lo tanto, son muy difíciles de "abrir". Pero si realmente lo necesitas, puedes intentarlo.

Wi-Fi gratis es un agradable el hallazgo para todos. Las redes de Wi-Fi ocultas en las tiendas, cafés y otros lugares públicos a veces no dan descanso. Algunas personas quieren hackear la contraseña de Wi-Fi.

Rara vez se encuentran con una persona amable que no limitará el acceso a su propio Internet. Borrar, los cafés y los hoteles atraen a los visitantes a la distribución gratuita del tráfico. Sin embargo, la Wi-Fi se encuentra con acceso abierto no solo en dichos lugares, y el vecino está en la entrada. Si esta es una persona demasiado amable, ya sea que sea muy olvidadizo por naturaleza.

¿Qué hacer si la Internet necesita urgentemente, pero no hay dinero para pagar el suyo? ¿Qué trucos se les ocurrió con piratas informáticos sabios? Para uso gratuito de la Wai-Fi más cercana, hay un procedimiento de piratería grave. Otros caminos que podrían ayudar a evitar la autorización aún no se conocen al público.

Métodos de piratería

Lo que no es solo en la red global, incluso describiendo acciones fraudulentas para Wi-Fi gratuito. Si el conocimiento en el campo de las tecnologías de Internet no es significativo, es mejor pedirle ayuda a un pirata informático familiar. ¿Quién puede hacer frente por su cuenta, aquí hay algunas formas populares:

- adivina la contraseña;

- use un programa especial para que elija la "clave";

- para recibir un dispositivo PIN;

- "Suplantación de identidad";

- captar la contraseña.

Cómo adivinar la contraseña

En cada método, originalmente es necesario seleccionar Wi-Fi con el mejor nivel de señal. Al elegir el primer método, tendrás que reflejar un poco. Es poco probable que la Wi-Fi vecina esté gravemente cifrada. Si está lejos de la tecnología de la información, un usuario ordinario inexperto, es poco probable que haya pensado durante mucho tiempo sobre la complejidad de la combinación. Lo más probable es que usó su fecha de nacimiento, cónyuge o hijo, y tal vez en absoluto.

Cuando las opciones más simples con información personal no pasaron, vale la pena prestar atención a otros "Passvorda" populares. La mayoría de los usuarios utilizan las siguientes combinaciones de números, "1234", "1111", "123123" y similares a ellos, también contraseñas de las letras: "QWERTY", "Contraseña" y otros. De combinaciones comunes para proteger Wi-Fi, hay muchos, en la red sobre este tema está llena de información, y se presentan combinaciones específicas.

Además, el método es significativo: la simplicidad, pero también están presentes menos, la duración del proceso. Especialmente mucho tiempo pasará una restricción en los intentos de entrada. Si hay tal cosa en el Wi-Fi de otra persona, luego, después de tres intentos fallidos, la contraseña tendrá que administrarse solo cada dos días.

Contraseña de resolver software

¿Cómo hackear una contraseña difícil de Wi-Fi? El principio de tales programas es simple, actúan por analogía con una persona. Sólo una computadora a veces más rápida e inteligente. Los programas tienen diccionarios completos con combinaciones populares. A veces, el automóvil recoge contraseñas en minutos, sucede, el proceso se retrasa durante varios días. Primero, se siguen las versiones simples, luego complejas. El tiempo de reconocimiento depende del grado de complejidad de la contraseña. Esta tecnología también se llama "brutfors", lo que significa buscar una contraseña.

Para familiarizar los ejemplos de programas, aircrack-ng, chile de Wi-Fi, Wi-Fi Unlocker AirSlax y otros. En Internet hay muchos de ellos, es solo una pequeña parte. Descargando dicho software, un Fraudester mismo se arriesga a ser engañado. Los troyanos y otros problemas se colocarán en una computadora.

La idea de conectar la técnica para buscar un genial de contraseña. Es cierto que este método también tiene sus propias minuses. El principal es un resultado negativo. La selección puede pasar sin éxito. Esto significa que se concibe una combinación demasiado compleja de caracteres, letras y números, que aún no está familiarizado con este programa.

Dónde obtener un dispositivo extranjero PIN

Encontrar PIN es una tarea fácil. Para lo cual vale la pena visitarlo y reescribirlo desde la caja del dispositivo para la distribución Wi-Fi. Pin totalmente consiste en números. No siempre el dispositivo se ubicará en un lugar conveniente, pero en caso de que haya un fracaso, hay una salida.

Otro método para obtener PIN, aproveche los programas especiales. Puede usar, por ejemplo - CommView o Blacktrack. Tal opción de piratería de Perekalny Wi-Fi no es fácil. El dispositivo Wi-Fi se intercambia constantemente por los paquetes de información entre otros dispositivos, que se incluyen en el área de su acción. El objetivo es interceptar los datos.

Es necesario actuar a través de una computadora o una computadora portátil con un hardware potente, con un mapa de Wi-Fi con la función Modo de monitor. Cree un disco de arranque o una unidad flash con un kit de distribución de software para interceptar el paquete, instale el shell en la PC. Seleccione una red, y después de esperar el proceso de intercepción de aproximadamente 10,000 paquetes. Primero, el programa dará PIN, y después y contraseña.

Material de video para piratear la red usando terceros:

Sugerencia: Recordar PIN. Cuando el propietario cambie la contraseña, será mucho más fácil resolverlo, conocer PIN.

Cambiar la dirección MAC

¿De qué otra manera pádala wai-fi? En el método presentado, la pregunta en principio es inadecuada, a veces los usuarios abandonan la red abierta, pero ponen un filtro por direcciones MAC. Este es un identificador especial para cada dispositivo. Aprenda las direcciones MAC permitidas por un programa especial. Por ejemplo, AirDump-NG.

Video:

Al enterarse de la lista blanca de "identificadores", cambia su propia. Para lo que desea abrir el "Panel de control", haga clic en "Centro de administración de red y acceso común", después de seleccionar "Cambio de la configuración del adaptador de red". Seleccione la conexión de red necesaria, vaya a "Propiedades". Configuración de la red: ingrese la dirección MAC de 12 caracteres. Además, reinicie y "Voila", todo resultó.

Suplantación de identidad

El phishing es uno de los métodos de fraude en la red. Le permite engañar el inicio de sesión y la contraseña. Por lo tanto, visitando el sitio, puede visitar la página de Phishing e ingresar sus datos que la galleta publicará.

La información con datos secretos sobre Wi-Fi se reconocerá utilizando Wifiphisher.

¿Qué esquema funciona?

- Configurar HTTP y HTTPS;

- Búsqueda de redes inalámbricas WLAN0 y WLAN1 hasta que esté conectada a una de ellas;

- Seguimiento de las direcciones IP del servicio DHCP y de salida;

- Seleccione uno de los puntos de Wi-Fi disponibles;

- Se crea una copia del punto de acceso, se define por el mismo nombre. La velocidad del punto real se reduce, de modo que el usuario comienza a volver a conectarse y cae en la copia.

- El navegador solicita la entrada de contraseña, el usuario llena el recuento y el Passvord se lleva a sus manos un estafador a través de Wifiphisher.

Instrucción de video:

Ahora el estafador tiene la oportunidad de configurar un enrutador extranjero. Puede cambiar el PIN de WPS, ver datos para la autorización en cualquier Recursos. Con tales privilegios, es posible enviar servicios bancarios a otros sitios, habiendo caído "su".

Sugerencia: para no quedar atrapado en el truco "Phishing", debe volver a comprobar que siempre vuelva a verificar los sitios visitados.

Protección de la propia red.

Como resultó, hay muchas opciones de espionaje para los datos de Wi-Fi. Todos los que tienen en casa o en el enrutador de la oficina deben complicar el acceso de terceros. De lo contrario, cada riesgo es engañado cruelmente. Se recomienda aprovechar los siguientes consejos:

- Compruebe una combinación compleja para una contraseña, al menos 10-12 caracteres, donde para tener en cuenta el diseño del teclado, registrarse, señales y números.

- Desactive WPS, esta función recuerda a los usuarios autorizados y los conecta nuevamente en modo automático.

- Cambio periódico del dispositivo utilizado PIN, así como la eliminación de la inscripción de fábrica del caso.

- Limite el acceso a la información del PIN, no ingrese en los sitios dudosos.

Estos pasos ayudarán a proteger cualitativamente a su red. Ahora puede romperlo solo un hacker con una letra mayúscula. Asegúrese de que si el hacking fue exitoso, él está en algún lugar cerca. Solo el arreglo cercano de un atacante puede llevarlo a un resultado próspero.

Aplicaciones con datos famosos de Millones Wi-Fi.

¿O tal vez para hackear Wi-Fi protegido? Los usuarios de todo el mundo han creado un tipo de base de datos con contraseñas y puntos Wi-Fi. Para acceder a ella, vale la pena descargar el programa Listo y seleccione la red deseada. La información se obtiene en las siguientes aplicaciones:

- El mapa de Wi-Fi es una aplicación universal para cualquier plataforma telefónica, mostrará el próximo punto de Wi-Fi y las contraseñas, si alguien ha conectado previamente a la red seleccionada;

- Shift WiFi es una aplicación de usuario de Android popular, así como el programa anterior, muestra todas las contraseñas previamente guardadas a Wi-Fi.

Descripción general de la aplicación Wi-Fi Mapa:

La lista de tales aplicaciones se repone de manera gradual. Existe un riesgo para obtener un producto de baja calidad. Siempre más seguro para descargar software de fuentes oficiales y comprobadas.

Hacking Wi-Fi con teléfono

Hoy en día, es posible realizar una red de Wi-Fi a un gadget móvil. Es aún más conveniente que con PC. El teléfono es más fácil de acercar al dispositivo que desea piratear. Hay muchas aplicaciones pagadas y gratuitas. Algunos de ellos - engaño. Los pagados entre ellos pueden diferir en la actualización de las bases.

Hasta la fecha, conocida:

- Broma wi-fi;

- WiHask Mobile;

- Iwep Lite.

Aplicación de brutfors Wi-Fi Brutfors. Requiere una descarga de base de datos adicional. A continuación, selecciona automáticamente la contraseña deseada. Adecuado para Android.

WiHask Mobile: válido en un algoritmo específico, no requiere bases adicionales. Funciona hasta que se detecte la contraseña latente. Basado en la misma tecnología "brutfors". Distribuido para el sistema Android.

Iwep Lite - Buscar contraseña en gadgets de iPhone. La aplicación requiere un procedimiento de activación. Es necesario encontrar una red y elegir estadísticas. Después de que la búsqueda automática comienza a una respuesta satisfactoria con el código.

Responsabilidad por la piratería

No es de extrañar que digan ese queso libre solo en una ratonera. Estas palabras pueden atribuirse a Internet. El uso gratuito es legalmente solo en lugares públicos, donde no se produce el pensamiento, es posible piratear el Wi-Fi disponible, ya que está en acceso abierto. Aquí todos pueden usar la red suficiente.

Un negocio es un pirateo de los aparatos de otra persona. En otras palabras, este es un fraude. Y tales acciones no son legales. Todas las violaciones criminales en nuestro país están limitadas a las leyes. En todas las "inteligencias" hay un artículo en el Código Penal de la Federación de Rusia. No arriesgue, enchufe o pague su propio internet.

Wi-Fi es una red inalámbrica que proporciona transmisión y recibe información entre clientes, así como puntos de acceso. Se garantiza la comunicación entre varios puntos y al menos un cliente. Usando la conexión Wi-Fi, una persona puede ir a Internet, así como también compartir información. Ahora es difícil enviar la vida moderna sin el uso de Internet. Se utiliza en casa, estudiando y trabajando por sus propios fines. Con él, puedes comunicarse en tiempo real con amigos que están en el otro extremo del planeta. Aquí puedes aprender casi cualquier información. Hace mucho tiempo, Internet era un verdadero satélite de la vida de una persona, sin la cual no se puede llamar cómodo y moderno. Cada año, la tecnología Wi-FI se distribuye cada vez más.

Para ingresar a la red, debe configurarse un dispositivo móvil o computadora portátil. Los adaptadores Wi-Fi deben funcionar.

Así que descubrimos que la Wi-Fi es, ahora hablemos de cómo conectarte al vecino WiFi y cuando sea necesario.

Las razones:

- compartir un punto de acceso;

- tienes problemas con Internet en el lado del proveedor, hay obras técnicas planificadas;

- terminó el período de pago y se olvidó o no tuvimos tiempo para pagar Internet;

- Usted está en familiares o amigos que no tienen internet;

- ¿Por qué pago por Internet, si hay acceso gratuito?

Métodos de conexión:

- conectarse a un wifi de depósito con un punto de acceso desprotegido (sin contraseña);

- de acuerdo con el intercambio de Internet con pago 50/50;

- puede averiguar la contraseña de otra persona o una vez para pedir que se conecte a la otra, y luego use constantemente.

Conéctate a redes desprotegidas

La forma más fácil es conectarse a redes desprotegidas. Afortunadamente, no todos los usuarios establecen la contraseña a su red y esto se puede utilizar. Primero, debe habilitar una computadora portátil u otro dispositivo y esperar a que se descargue completamente.

Si es necesario, el módulo WIFI y el sistema operativo determinarán independientemente todas las redes disponibles.

La mayoría de las veces, el sistema detecta un dispositivo que distribuye Wi-Fi, pero puede conectarse a cada red. A continuación, en el lado derecho hay un icono en forma de tiras verticales. Después de hacer clic en él, se abrirá una lista de las conexiones posibles a las redes inalámbricas. Necesita elegir esa red que no esté protegida.

Puede aprender de acuerdo con los iconos apropiados, por ejemplo, puede ser iconos de advertencia amarilla, como en imágenes anteriores u otras designaciones. La red protegida puede viceversa denotada por la cerradura. Al menos puede ir al nombre de la red y ver el tipo de seguridad, que debe tener el estado "No protegido". Es a esta red la que se puede conectar. Si la red está protegida por la contraseña, luego ingrese, sin saberlo, no funcionará. Aquí será necesario ingresar la clave de seguridad para acceder.

Encontró la red disponible, ahora necesita hacer clic en el botón "Conexión". Leemos una advertencia que indica que "la información a través de esta red puede ser visible para otros usuarios".

Fui al proceso de conexión.

Miramos el icono de WiFi si aparece el icono que hay una conexión a Internet, entonces puede navegar con seguridad.

Después de eso, puede abrir el navegador y marcar cualquier dirección.

¿De qué otra manera se puede conectar con Wi-Fi vecino?

Un vecino puede pedirle a la red que use la red. Para esto, por supuesto, necesitas no ser solo vecinos. También puede ofrecer compensación monetaria. Considere una segunda opción que sea más aceptable.

Este milagro sucedió, y el vecino resultó ser bastante agradable y no una persona codiciosa, proporcionando una contraseña de su red Wi-Fi. Esto resolverá todos los problemas y aliviará la necesidad de hacer acciones ilegales. El procedimiento de conexión es bastante simple y no toma mucho tiempo.

La conexión se produce de una manera similar, que se describe anteriormente. La única diferencia es que ya conoce el nombre de la red y recibió una contraseña.

Brevemente, el proceso de conexión a un vecino WiFi será el siguiente:

- Encienda Wi-Fi;

- Haga clic en el icono en la esquina inferior derecha de la pantalla "Red disponible";

- En la ventana del spool, elija una red de vecinos;

- Presione "Conexión";

- Se prescribe una contraseña, que siempre proporcionó un vecino.

Esto ya será una conexión estándar. Como regla general, la conexión se produce después de ingresar la contraseña.

Dependiendo del fabricante de la computadora portátil, el programa requerido (controlador) debe instalarse en el sistema operativo, lo que ayuda a encontrar y conectarse al punto de acceso. El problema más frecuente al conectarse a redes WiFi desde una computadora es un módulo inactivo (en este caso, no es posible detectar la red, así como la presencia de dispositivos que le permiten realizarlo).

En tal situación, es necesario ver si el módulo se activa en la computadora portátil.

Para hacer esto, debe encontrar el icono WiFi en el lado derecho de la pantalla si es una cruz, se apaga.

Habilitar el módulo de diferentes maneras:

- Combinación de las teclas Fn + F2, FN + F3, FN-F10 y así sucesivamente (depende del modelo de la computadora portátil).

- Habilitar a través del "Administrador de dispositivos".

Si no logra conectarse utilizando la combinación de teclas, esto se puede corregir de la siguiente manera:

Haga clic con el botón derecho en el icono "Mi computadora" y seleccione "Administración".

Vaya a "Administrador de dispositivos" y abra "Adaptadores de red".

En el adaptador Wi-Fi, debe hacer clic en el botón derecho y elegir "Habilitar".

Por lo general, la red vecina está conectada a ahorrar dinero, pagar por Internet por la mitad, o para no pagar en absoluto, usándolos absolutamente gratis.

¿Vale la pena conectarse a redes Wi-FI sin protección?

Las redes que están desprotegidas por contraseña siempre están satisfechas con el ojo humano. Muchas se ríen del propietario de una red de este tipo, que simplemente distribuye Internet a todos en el distrito. Pero vale la pena conectarse a las redes a las que todos tienen acceso.

En el caso de que la red no esté protegida por contraseña, pero se usa el cifrado de los datos transmitidos, es, sin duda, más. Incluso si los datos de usuario están interceptados, se descifrarán lo suficiente. Por lo tanto, el primer criterio es la presencia de cifrado de esos datos que se transmiten.

En el caso de que las personas estén conectadas a contraseñas de red sin protección, especialmente si no tienen cifrado, la red debe minimizar todas las acciones relacionadas con la autorización. Dichas redes son las más adecuadas para su navegación simple en sitios de noticias o para buscar otra información, donde el usuario no necesita introducir sus datos personales. Es incluso mejor usar el navegador en modo de incógnito o no utilizar el navegador web principal. La solución ideal al problema será el uso de programas especiales. Dichas utilidades están diseñadas para cifrar todos los datos que son transmitidos por los usuarios.

Por supuesto, el hecho de qué red y donde ocurre la conexión es de gran importancia. Si este es el punto de acceso principal de cualquier organización, entonces, lo más probable es que haya formas de cifrar estos datos del cliente. Pero esas redes que están en un lugar incomprensible y tienen un nombre incomprensible, es mejor recorrer la fiesta.

¿A qué se puede dar la conexión?

Conexión a una red de este tipo que no tiene cifrado, un paso más bien riesgoso. Todos los datos transmitidos pueden estar en manos de los intrusos. Las contraseñas y otra información serán interceptadas y utilizadas para varios propósitos. Por lo tanto, es mejor pensar cien veces antes de arriesgarse.

Celular: lo que es en el iPad y cuál es la diferencia.

Celular: lo que es en el iPad y cuál es la diferencia. Ir a la televisión digital: ¿Qué hacer y cómo prepararse?

Ir a la televisión digital: ¿Qué hacer y cómo prepararse? Encuestas sociales trabajan en internet.

Encuestas sociales trabajan en internet. Savin grabó un mensaje de video a los Tyuments.

Savin grabó un mensaje de video a los Tyuments. Menú de mesas soviéticas, ¿cuál fue el nombre del jueves en cantinas soviéticas?

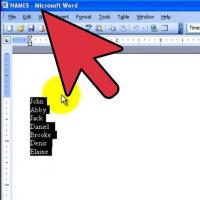

Menú de mesas soviéticas, ¿cuál fue el nombre del jueves en cantinas soviéticas? Cómo hacer en la lista "Palabra" alfabéticamente: consejos útiles

Cómo hacer en la lista "Palabra" alfabéticamente: consejos útiles ¿Cómo ver compañeros de clase que se retiran de amigos?

¿Cómo ver compañeros de clase que se retiran de amigos?