Новый вирус шифровальщик обновление windows 7. Про обновление Windows от вируса-шифровальщика WannaCry. Методы защиты от вируса CRYPTED000007

15.05.2017, Пн, 13:33, Мск , Текст: Павел Притула

На днях в России произошла одна из самых крупных и «шумных», судя по прессе, кибератак: нападению злоумышленников подверглись сети нескольких ведомств и крупнейших организаций, включая МВД. Вирус шифровал данные на компьютерах сотрудников и вымогал крупную сумму денег за то, чтобы они могли продолжить свою работу. Это наглядный пример того, что никто не застрахован от вымогателей. Тем не менее, с этой угрозой можно бороться – мы покажем несколько способов, которые предлагает Microsoft.Что мы знаем о вымогателях? Вроде бы это преступники, которые требуют от вас деньги или вещи под угрозой наступления неблагоприятных последствий. В бизнесе такое время от времени случается, все примерно представляют, как нужно поступать в таких ситуациях. Но что делать, если вирус-вымогатель поселился на ваших рабочих компьютерах, блокирует доступ к вашим данным и требует перевести деньги определенным лицам в обмен на код разблокировки? Нужно обращаться к специалистам по информационной безопасности. И лучше всего сделать это заранее, чтобы не допустить проблем.

Число киберпреступлений в последние годы выросло на порядок. По данным исследования SentinelOne, половина компаний в крупнейших европейских странах подверглась атакам вирусов-вымогателей, причем более 80% из них стали жертвами три и более раз. Аналогичная картина наблюдается по всему миру. Специализирующаяся на информационной безопасности компания Clearswift называет своеобразный «топ» стран, более всего пострадавших от ransomware – программ-вымогателей: США, Россия, Германия, Япония, Великобритания и Италия. Особый интерес злоумышленников вызывают малый и средний бизнес, потому что у них больше денег и более чувствительные данные, чем у частных лиц, и нет мощных служб безопасности, как у крупных компаний.

Что делать и, главное, как предотвратить атаку вымогателей? Для начала оценим саму угрозу. Атака может проводиться несколькими путями. Один из самых распространенных – электронная почта. Преступники активно пользуются методами социальной инженерии, эффективность которой нисколько не снизилась со времен знаменитого хакера ХХ века Кевина Митника. Они могут позвонить сотруднику компании-жертвы от имени реально существующего контрагента и после беседы направить письмо с вложением, содержащим вредоносный файл. Сотрудник, конечно же, его откроет, потому что он только что говорил с отправителем по телефону. Или бухгалтер может получить письмо якобы от службы судебных приставов или от банка, в котором обслуживается его компания. Не застрахован никто, и даже МВД страдает не в первый раз: несколько месяцев назад хакеры прислали в бухгалтерию Казанского линейного управления МВД фальшивый счет от «Ростелекома» с вирусом-шифровальщиком, который заблокировал работу бухгалтерской системы.

Источником заражения может стать и фишинговый сайт, на который пользователь зашел по обманной ссылке, и «случайно забытая» кем-то из посетителей офиса флешка. Все чаще и чаще заражение происходит через незащищенные мобильные устройства сотрудников, с которых они получают доступ к корпоративным ресурсам. А антивирус может и не сработать: известны сотни вредоносных программ, обходящих антивирусы, не говоря уже об «атаках нулевого дня», эксплуатирующих только что открытые «дыры» в программном обеспечении.

Что представляет собой «кибервымогатель»?

Программа, известная как «вымогатель», «шифровальщик», ransomware блокирует доступ пользователя к операционной системе и обычно шифрует все данные на жестком диске. На экран выводится сообщение о том, что компьютер заблокирован и владелец обязан передать злоумышленнику крупную сумму денег, если хочет вернуть себе контроль над данными. Чаще всего на экране включается обратный отсчет за 2-3 суток, чтобы пользователь поспешил, иначе содержимое диска будет уничтожено. В зависимости от аппетитов преступников и размеров компании суммы выкупа в России составляют от нескольких десятков до нескольких сотен тысяч рублей.

Типы вымогателей

Источник: Microsoft, 2017

Эти зловреды известны уже много лет, но в последние два-три года они переживают настоящий расцвет. Почему? Во-первых, потому, что люди платят злоумышленникам. По данным «Лаборатории Касперского», 15% российских компаний, атакованных таким образом, предпочитают заплатить выкуп, а 2/3 компаний в мире, подвергшихся такой атаке, потеряли свои корпоративные данные полностью или частично.

Второе – инструментарий киберпреступников стал более совершенным и доступным. И третье – самостоятельные попытки жертвы «подобрать пароль» ничем хорошим не заканчиваются, а полиция редко может найти преступников, особенно за время обратного отсчета.

Кстати. Далеко не все хакеры тратят свое время на то, чтобы сообщить пароль жертве, перечислившей им требуемую сумму.

В чем проблема бизнеса

Главная проблема в области информационной безопасности у малого и среднего бизнеса в России состоит в том, что денег на мощные специализированные средства ИБ у них нет, а ИТ-систем и сотрудников, с которыми могут происходить разного рода инциденты, более, чем достаточно. Для борьбы с ransomwareнедостаточно иметь только настроенные фаервол, антивирус и политики безопасности. Нужно использовать все доступные средства, в первую очередь предоставляемые поставщиком операционной системы, потому что это недорого (или входит в стоимость ОС) и на 100% совместимо с его собственным ПО.

Подавляющее большинство клиентских компьютеров и значительная часть серверов работают под управлением ОС Microsoft Windows. Всем известны встроенные средства безопасности, такие, как «Защитник Windows» и «Брандмауэр Windows», которые вместе со свежими обновлениями ОС и ограничением прав пользователя обеспечивают вполне достаточный для рядового сотрудника уровень безопасности при отсутствии специализированных средств.

Но особенность взаимоотношений бизнеса и киберпреступников заключается в том, что первые часто не знают о том, что они атакованы вторыми. Они полагают себя защищенными, а на самом деле зловреды уже проникли через периметр сети и тихо делают свою работу – ведь не все из них ведут себя так нагло, как трояны-вымогатели.

Microsoft изменила подход к обеспечению безопасности: теперь она расширила линейку продуктов ИБ, а также делает акцент не только на том, чтобы максимально обезопасить компании от современных атак, но и на том, чтобы дать возможность расследовать их, если заражение все же произошло.

Защита почты

Почтовую систему как главный канал проникновения угроз в корпоративную сеть необходимо защитить дополнительно. Для этого Microsoft разработала систему Exchange ATP (Advanced Treat Protection), которая анализирует почтовые вложения или интернет-ссылки и своевременно реагирует на выявленные атаки. Это отдельный продукт, он интегрируется в Microsoft Exchange и не требует развертывания на каждой клиентской машине.

Система Exchange ATP способна обнаруживать даже «атаки нулевого дня», потому что запускает все вложения в специальной «песочнице», не выпуская их в операционную систему, и анализирует их поведение. Если оно не содержит признаков атаки, то вложение считается безопасным и пользователь может его открыть. А потенциально вредоносный файл отправляется в карантин и о нем оповещается администратор.

Что касается ссылок в письмах, то они тоже проверяются. Exchange ATP подменяет все ссылки на промежуточные. Пользователь кликает по линку в письме, попадает на промежуточную ссылку, и в этот момент система проверяет адрес на безопасность. Проверка происходит так быстро, что пользователь не замечает задержки. Если ссылка ведет на зараженный сайт или файл, переход по ней запрещается.

Как работает Exchange ATP

Источник: Microsoft, 2017

Почему проверка происходит в момент клика, а не при получении письма – ведь тогда на исследование есть больше времени и, следовательно, потребуются меньшие вычислительные мощности? Это сделано специально для защиты от трюка злоумышленников с подменой содержимого по ссылке. Типичный пример: письмо в почтовый ящик приходит ночью, система проводит проверку и ничего не обнаруживает, а к утру на сайте по этой ссылке уже размещен, например, файл с трояном, который пользователь благополучно скачивает.

И третья часть сервиса Exchange ATP – встроенная система отчетности. Она позволяет проводить расследования произошедших инцидентов и дает данные для ответов на вопросы: когда произошло заражение, как и где оно произошло. Это позволяет найти источник, определить ущерб и понять, что это было: случайное попадание или целенаправленная, таргетированная атака против этой компании.

Полезна эта система и для профилактики. Например, администратор может поднять статистику, сколько было переходов по ссылкам, помеченным как опасные, и кто из пользователей это делал. Даже если не произошло заражения, все равно с этими сотрудниками нужно провести разъяснительную работу.

Правда, есть категории сотрудников, которых должностные обязанности заставляют посещать самые разные сайты – таковы, например, маркетологи, исследующие рынок. Для них технологии Microsoft позволяют настроить политику так, что любые скачиваемые файлы перед сохранением на компьютере будут проверяться в «песочнице». Причем правила задаются буквально в несколько кликов.

Защита учетных данных

Одна из целей атак злоумышленников – учетные данные пользователей. Технологии краж логинов и паролей пользователей достаточно много, и им должна противостоять прочная защита. Надежд на самих сотрудников мало: они придумывают простые пароли, применяют один пароль для доступа на все ресурсы и записывают их на стикере, который приклеивают на монитор. С этим можно бороться административными мерами и задавая программно требования к паролям, но гарантированного эффекта все равно не будет.

Если в компании заботятся о безопасности, в ней разграничиваются права доступа, и, например, инженер или менеджер по продажам не может зайти на бухгалтерский сервер. Но в запасе у хакеров есть еще один трюк: они могут отправить с захваченного аккаунта рядового сотрудника письмо целевому специалисту, который владеет нужной информацией (финансовыми данными или коммерческой тайной). Получив письмо от «коллеги», адресат стопроцентно его откроет и запустит вложение. И программа-шифровальщик получит доступ к ценным для компании данным, за возврат которых компания может заплатить большие деньги.

Чтобы захваченная учетная запись не давала злоумышленникам возможности проникнуть в корпоративную систему, Microsoft предлагает защитить ее средствами многофакторной аутентификации Azure Multifactor Authentication. То есть для входа нужно ввести не только пару логин/пароль, но и ПИН-код, присланный в СМС, Push-уведомлении, сгенерированный мобильным приложением, или ответить роботу на телефонный звонок. Особенно полезна многофакторная аутентификация при работе с удаленными сотрудниками, которые могут заходить в корпоративную систему из разных точек мира.

Azure Multifactor Authentication

VK

Odnoklassniki

Telegram

Естествознание

Вирус-шифровальщик WannaCry: что делать?

По всему миру прокатилась волна нового вируса-шифровальщика WannaCry (другие названия Wana Decrypt0r, Wana Decryptor, WanaCrypt0r), который зашифровывает документы на компьютере и вымогает 300-600 USD за их декодирование. Как узнать, заражен ли компьютер? Что надо сделать, чтобы не стать жертвой? И что сделать, чтобы вылечиться?

Заражен ли компьютер вирусом-шифровальщиком Wana Decryptor?

По данным Якоба Крустека () из Avast, уже заражено свыше 100 тысяч компьютеров. 57% из них приходится на Россию (не правда ли странная избирательность?). сообщает о регистрации более 45 тысяч заражений. Заражению подвергаются не только серверы, но и компьютеры обычных людей, на которых установлены операционные системы Windows XP, Windows Vista, Windows 7, Windows 8 и Windows 10. Все зашифрованные документы в своем названии получают приставку WNCRY.

Защиту от вируса нашли еще в марте, когда Microsoft опубликовала «заплатку», но, судя по разразившейся эпидемии, многие пользователи, включая системных администраторов, проигнорировали обновление системы безопасности компьютера. И случилось то, что случилось – Мегафон, РЖД, МВД и другие организации трудятся над лечением своих зараженных компьютеров.

Учитывая глобальный масштаб эпидемии, 12 мая Майкрософт опубликовала обновление защиты и для давно уже не поддерживаемых продуктов – Windows XP и Windows Vista.

Проверить, заражен ли компьютер, можно воспользовавшись антивирусной утилитой, например, Kaspersky или (тоже рекомендуется на форуме поддержки компании Касперского).

Как не стать жертвой вируса-шифровальщика Wana Decryptor?

Первое, что Вы должны сделать – закрыть дырку. Для этого скачайте

По миру прокатилась новая волна атак вируса-шифровальщика, в числе пострадавших российские СМИ и украинские компании. В России от вируса пострадал «Интерфакс», но атака затронула лишь часть агентства, поскольку его IT-службы успели отключить часть критически важной инфраструктуры, говорится в сообщении российской компании Group-IB. Они назвали вирус BadRabbit.

О беспрецедентной вирусной атаке на «Интерфакс» на своей странице в Facebook сообщил замдиректора агентства Юрий Погорелый. Два сотрудника «Интерфакса» подтвердили «Ведомостям» отключение компьютеров. По словам одного из них, визуально заблокированный экран похож на результат действий известного вируса Petya. Атаковавший «Интерфакс» вирус предупреждает, что не стоит пытаться самостоятельно расшифровать файлы, и требует заплатить выкуп в 0,05 биткойна ($285 по вчерашнему курсу), для чего приглашает на специальный сайт в сети Tor. Зашифрованному компьютеру вирус присвоил персональный идентификационный код.

Помимо «Интерфакса» от вируса-шифровальщика пострадали еще два российских СМИ, одно из которых – петербургское издание «Фонтанка», знает Group-IB.

Главный редактор «Фонтанки» Александр Горшков сообщил «Ведомостям», что серверы «Фонтанки» были атакованы неизвестными злоумышленниками. Но Горшков уверяет, что об атаке вируса-шифровальщика на «Фонтанку» речи не идет: компьютеры сотрудников редакции функционируют, был взломан сервер, отвечавший за работу сайта.

Подразделения «Интерфакса» в Великобритании, Азербайджане, Белоруссии и на Украине, а также сайт «Интерфакс-религия» продолжают работать, сказал «Ведомостям» Погорелый. Не ясно, по какой причине повреждения не коснулись других подразделений, возможно, это связано с топологией сети «Интерфакса», с тем, где территориально находятся серверы, и с операционной системой, которая на них установлена, говорит он.

Украинский «Интерфакс» днем во вторник сообщил о хакерской атаке на международный аэропорт Одесса. Аэропорт на своей странице извинился перед пассажирами «за вынужденное увеличение времени обслуживания», но, судя по его онлайн-табло, во вторник он все же продолжал отправлять и принимать самолеты.

Еще о кибератаке сообщил в своем Facebook-аккаунте метрополитен Киева – возникли проблемы с оплатой проезда банковскими картами. Издание Front News сообщило, что метрополитен был атакован вирусом-шифровальщиком.

Group-IB делает вывод о новой эпидемии. За последние месяцы по миру прокатились уже две волны атак вирусов-шифровальщиков: 12 мая появился вирус WannaCry, а 27 июня – вирус Petya (он же NotPetya и ExPetr). Они проникали на компьютеры с операционной системой Windows, куда не были установлены обновления, шифровали содержимое жестких дисков и требовали $300 за расшифровку. Как позже выяснилось, Petya и не думал расшифровывать компьютеры жертв. Первая атака затронула сотни тысяч компьютеров более чем в 150 странах, вторая – 12 500 компьютеров в 65 странах. Жертвами атак стали и российские «Мегафон », Evraz , «Газпром » и «Роснефть ». Еще от вируса пострадали медицинские центры Invitro, которые не принимали у пациентов анализы несколько дней.

Petya почти за полтора месяца сумел собрать лишь $18 000. Но урон нанес несопоставимо больший. Одна из его жертв – датский логистический гигант Moller-Maersk оценил недополученную выручку от кибератаки в $200–300 млн.

Среди подразделений Moller-Maersk основной удар пришелся на Maersk Line, занимающуюся морской транспортировкой контейнеров (в 2016 г. Maersk Line заработала в общей сложности $20,7 млрд, в подразделении работает 31 900 человек).

Бизнес быстро пришел в себя после атаки, но компании и регуляторы оставались настороже. Так, в августе о возможной кибератаке шифровальщика предупреждала директоров своих филиалов Федеральная сетевая компания ЕЭС (управляет общероссийской электрической сетью), а спустя несколько дней российские банки получили аналогичное предупреждение от FinCERT (структура ЦБ, занимающаяся кибербезопасностью).

Новую атаку вируса-шифровальщика заметила и «Лаборатория Касперского», по наблюдениям которой большинство жертв атаки находятся в России, но есть заражения и на Украине, в Турции и Германии. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети, уверен руководитель отдела антивирусных исследований «Лаборатории Касперского» Вячеслав Закоржевский: используются методы, похожие на инструменты ExPetr, но связи с этим вирусом не прослеживается.

А по мнению антивирусной компании Eset, шифровальщик все же родственник Petya. В атаке использовалась вредоносная программа Diskcoder.D – это новая модификация шифратора.

Погорелый сообщил, что на компьютерах «Интерфакса» был установлен антивирус Symantec. Представители Symаntec вчера не ответили на запрос «Ведомостей».

WannaCry, Petya, Mischa и прочие вирусы-вымогатели не будут угрожать Вам, если Вы будете придерживаться несложных рекомендаций по предотвращению заражения ПК!

На прошлой неделе весь Интернет всколыхнула новость о новом вирусе-шифровальщике. Он спровоцировал гораздо более масштабную эпидемию во многих странах мира, чем печально известный WannaCry, волна которого пришлась на май этого года. Имён у нового вируса много: Petya.A, ExPetr, NotPetya, GoldenEye, Trojan.Ransom.Petya, PetrWrap, DiskCoder.C, однако, чаще всего он фигурирует просто как Petya.

На этой неделе атаки продолжаются. Даже в нашу контору пришло письмо, хитро замаскированное под какое-то мифическое обновление ПО! Благо, без меня никто не додумался открыть присланный архив:) Поэтому я бы хотел сегодняшнюю статью посвятить вопросу того, как же защитить свой компьютер от вирусов-вымогателей и не стать жертвой Petya или ещё какого-нибудь шифровальщика.

Что делают вирусы-вымогатели?

Первые вирусы-вымогатели появились примерно в начале 2000-х годов. Многие, кто в эти годы пользовался Интернетом, наверняка помнят Trojan.WinLock. Он блокировал загрузку компьютера и для получения кода разблокировки требовал перечислить определённую сумму на кошелёк WebMoney или на счёт мобильного телефона:

Первые блокировщики Windows были весьма безобидными. Их окно с текстом о необходимости перечислить средства по началу можно было просто "прибить" через Диспетчер задач. Затем появились более сложные версии трояна, который вносил правки на уровне реестра и даже MBR. Но и это можно было "вылечить", если знать, что делать.

Современные же вирусы-вымогатели стали весьма опасными штуками. Они не только блокируют работу системы, но и шифруют содержимое жёсткого диска (в том числе и главную загрузочную запись MBR). За разблокировку системы и дешифрацию файлов злоумышленники теперь берут плату в BitCoin"ах, эквивалентную сумме от 200 до 1000 долларов США! Причём, даже если Вы перечислите оговоренные средства на указанный кошелёк, то это вовсе не даст гарантии того, что хакеры пришлют Вам ключ разблокировки.

Важным моментом является то, что на сегодняшний день практически не существует рабочих способов избавиться от вируса и получить обратно свои файлы. Поэтому, на мой взгляд, лучше изначально не попадаться на всевозможные уловки и более или менее надёжно защитить свой компьютер от потенциальных атак.

Как не стать жертвой вируса

Вирусы-шифровальщики обычно распространяются двумя путями. Первый эксплуатирует различные технические уязвимости Windows. Например, WannaCry использовал эксплоит EternalBlue, который позволял получить доступ к компьютеру по протоколу SMB. А новый шифровальщик Petya может проникать в систему через открытые TCP-порты 1024-1035, 135 и 445. Более же распространённым способом заражения является фишинг . Проще говоря, пользователи сами заражают ПК, открывая присланные по почте вредоносные файлы!

Техническая защита от вирусов-шифровальщиков

Хотя прямые заражения вирусами и не столь часты, но они случаются. Поэтому лучше заранее устранить уже известные потенциальные бреши безопасности. Во-первых, нужно обновить антивирус или установить его (например, хорошо справляется с распознаванием вирусов-шифровальщиков бесплатный 360 Total Security). Во-вторых, нужно обязательно установить последние обновления Windows.

Так для устранения потенциально опасного бага в протоколе SMB Microsoft выпустила внеочередные обновления для всех систем, начиная с Windows XP. Скачать их для Вашей версии ОС можно .

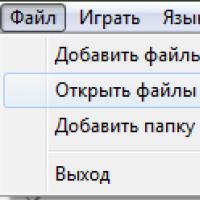

Для защиты от Petya рекомендуют закрыть ряд портов на компьютере. Для этого проще всего воспользоваться штатным брандмауером . Откройте его в Панели управления и выберите в боковой панели раздел "Дополнительные параметры" . Откроется окно управления правилами фильтрации. Выберите "Правила для входящих подключений" и в правой части нажмите "Создать правило" . Откроется специальный мастер, в котором нужно сделать правило "Для порта" , после чего выбрать опцию "Определённые локальные порты" и прописать следующее: 1024-1035, 135, 445 :

После добавления списка портов установите на следующем экране опцию "Блокировать подключение" для всех профилей и задайте имя (описание по желанию) для нового правила. Если верить рекомендациям в Интернете, это не даст вирусу скачать нужных ему файлов даже, если он попадёт к Вам на компьютер.

Кроме того, если Вы из Украины и пользовались бухгалтерским ПО Me.Doc, то могли установить обновления, которые содержали в себе бэкдоры. Эти бэкдоры были использованы для масштабного заражения компьютеров вирусом Petya.A. Из проанализированных сегодня известно, как минимум, три обновления с уязвимостями безопасности:

- 10.01.175-10.01.176 от 14 апреля;

- 10.01.180-10.01.181 от 15 мая;

- 10.01.188-10.01.189 от 22 июня.

Если Вы устанавливали эти обновления, то Вы в группе риска!

Защита от фишинга

Как уже было сказано, в большинстве заражений виновен, всё же, человеческий фактор. Хакеры и спамеры развернули масштабную фишинговую акцию по всему миру. В её рамках рассылались электронные письма якобы от официальных организаций с различными вложениями, которые выдавались за счета, обновления ПО или иные "важные" данные. Достаточно было пользователю открыть замаскированный вредоносный файл, как он устанавливал на компьютер вирус, который шифровал все данные!

Как же отличить фишинговое письмо от реального. Сделать это весьма несложно, если следовать здравому смыслу и следующим рекомендациям:

- От кого письмо? Первым делом обращаем внимание на отправителя. Хакеры могут подписать письмо, хоть именем Вашей бабушки! Однако, есть важный момент. Email "бабушки" Вы должны знать, а адрес отправителя фишингового письма, как правило, будет неопределённым набором символов. Что-то вроде: "[email protected]". И ещё нюанс: имя отправителя и его адрес, если это официальное письмо, обычно, коррелируют между собой. Например, E-Mail от некой фирмы "Пупкин и Ко" может выглядеть как "[email protected]", но вряд ли будет иметь вид "[email protected]" :)

- О чём письмо? Как правило, фишинговые письма содержат в теме какой-либо призыв к действию или намёк на него. При этом в теле письма обычно либо вообще ничего не написано, либо дана какая-то дополнительная мотивация к открытию вложенных файлов. Слова "СРОЧНО!", "Счёт за услуги" или "Критическое обновление" в письмах от неизвестных отправителей могут быть ярким примером того, что Вас пытаются взломать. Думайте логически! Если Вы не запрашивали никаких счетов, обновлений или иных документов у той или иной компании, то это с вероятностью 99% - фишинг...

- Что в письме?

Главным элементом фишингового письма являются его вложения. Наиболее очевидным типом вложения может быть EXE-файл с фейковым "обновлением" или "программой". Такие вложения являются довольно грубым подлогом, но встречаются.

Более "изящные" способы обмануть пользователя заключаются в маскировке скрипта, скачивающего вирус, под документ Excel или Word. Маскировка может быть двух типов. При первом варианте сам скрипт выдаётся за офисный документ и распознать его можно по "двойному" расширению имени, например, "Счёт.xls.js " или "Резюме.doc.vbs ". Во втором случае вложение может состоять из двух файлов: реального документа и файла со скриптом, который вызывается как макрос из офисного документа Word или Excel.

В любом случае открывать такие документы не стоит, даже если "отправитель" Вас сильно об этом просит! Если даже вдруг среди Ваших клиентов имеется тот, кто теоретически мог бы Вам выслать письмо с подобным содержимым, лучше потрудитесь связаться с ним напрямую и уточнить, не присылал ли он Вам каких-либо документов. Лишнее телодвижение в данном случае может спасти Вас от ненужных хлопот!

Думаю, если Вы закроете все технические бреши в своём компьютере и не будете поддаваться на провокации спамеров, то никакие вирусы Вам не страшны!

Как восстановить файлы после заражения

И, всё же, Вас угораздило заразить компьютер вирусом-шифровальщиком... НИ В КОЕМ РАЗЕ НЕ ВЫКЛЮЧАЙТЕ ПК ПОСЛЕ ПОЯВЛЕНИЯ СООБЩЕНИЯ О ШИФРОВАНИИ!!!

Дело в том, что из-за ряда ошибок в коде самих вирусов, до перезагрузки компьютера есть шанс вытащить из памяти ключ, который нужен для расшифровки файлов! Например, для получения ключа дешифровки WannaCry подойдёт утилита wannakiwi . Увы, для восстановления файлов после атаки Petya подобных решений нет, но можно попробовать извлечь их из теневых копий данных (если у Вас активирована опция их создания на разделе жёсткого диска) при помощи миниатюрной программы ShadowExplorer :

Если же Вы уже перезагрузили компьютер или вышеприведённые советы не помогли, то восстановить файлы можно только при помощи программ для восстановление данных. Как правило, вирусы-шифровальщики работают по следующей схеме: создают зашифрованную копию файла и удаляют оригинал без его перезаписи. То есть, фактически удаляется только метка файла, а сами данные сохраняются и могут быть восстановлены. На нашем сайте имеется две программы: подойдёт больше для реанимации медиафайлов и фото, а R.Saver хорошо справляется с документами и архивами.

Естественно, что нужно удалить из системы и сам вирус. Если Windows загружается, то для этого хорошо подойдёт программа Malwarebytes Anti-Malware . Если же вирус заблокировал загрузку, то Вас выручит загрузочный диск Dr.Web LiveCD с проверенной утилитой для борьбы с различными зловредами Dr.Web CureIt на борту. В последнем случае придётся ещё и заняться восстановлением MBR. Поскольку LiveCD от Dr.Web на базе Linux, то, думаю, Вам пригодится инструкция с Хабра на эту тему .

Выводы

Проблема вирусов на Windows актуальна уже много лет. И с каждым годом мы видим, что вирусописатели изобретают всё более изощрённые формы нанесения ущерба компьютерам пользователей. Последние эпидемии вирусов-шифровальщиков демонстрируют нам, что злоумышленники постепенно переходят к активному вымогательству!

К сожалению, даже, если Вы заплатите деньги, то вряд ли получите какой-либо ответ. Скорее всего, восстанавливать свои данные придётся самостоятельно. Поэтому лучше вовремя проявить бдительность и не допустить заражения, чем потом долго возиться с ликвидацией его последствий!

P.S. Разрешается свободно копировать и цитировать данную статью при условии указания открытой активной ссылки на источник и сохранения авторства Руслана Тертышного.

Продолжает свое угнетающее шествие по Сети, заражая компьютеры и шифруя важные данные. Как защититься от шифровальщика, защитить Windows от вымогателя – выпущены ли заплатки, патчи, чтобы расшифровать и вылечить файлы?

Новый вирус-шифровальщик 2017 Wanna Cry продолжает заражать корпоративные и частные ПК. Ущерб от вирусной атаки насчитывает 1 млрд долларов . За 2 недели вирус-шифровальщик заразил по меньшей мере 300 тысяч компьютеров , несмотря на предупреждения и меры безопасности.

Вирус-шифровальщик 2017, что это - как правило, можно «подцепить», казалось бы, на самых безобидных сайтах, например, банковских серверах с доступом пользователя. Попав на жесткий диск жертвы, шифровальщик «оседает» в системной папке System32 . Оттуда программа сразу отключает антивирус и попадает в «Автозапуск ». После каждой перезагрузки программа-шифровальщик запускается в реестр , начиная свое черное дело. Шифровальщик начинает скачивать себе подобные копии программ типа Ransom и Trojan . Также нередко происходит саморепликация шифровальщика . Процесс этот может быть сиюминутным, а может происходить неделями – до тех пор, пока жертва заметит неладное.

Шифровальщик часто маскируется под обычные картинки, текстовые файлы , но сущность всегда одна – это исполняемы файл с расширением.exe, .drv, .xvd ; иногда – библиотеки.dll . Чаще всего файл несет вполне безобидное имя, например «документ. doc », или «картинка.jpg », где расширение прописано вручную, а истинный тип файла скрыт .

После завершения шифровки пользователь видит вместо знакомых файлов набор «рандомных» символов в названии и внутри, а расширение меняется на доселе неизвестное - .NO_MORE_RANSOM, .xdata и другие.

Вирус-шифровальщик 2017 Wanna Cry – как защититься . Хотелось бы сразу отметить, что Wanna Cry – скорее собирательный термин всех вирусов шифровальщиков и вымогателей, так как за последнее время заражал компьютеры чаще всех. Итак, речь пойдет о защите от шифровальщиков Ransom Ware, коих великое множество: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry .

Как защитить Windows от шифровальщика. – EternalBlue через протокол SMB портов .

Защита Windows от шифровальщика 2017 – основные правила:

- обновление Windows, своевременный переход на лицензионную ОС (примечание: версия XP не обновляется)

- обновление антивирусных баз и файрволлов по требованию

- предельная внимательность при скачивании любых файлов (милые «котики» могут обернуться потерей всех данных)

- резервное копирование важной информации на сменный носитель.

Вирус-шифровальщик 2017: как вылечить и расшифровать файлы.

Надеясь на антивирусное ПО, можно забыть о дешифраторе на некоторое время . В лабораториях Касперского, Dr. Web, Avast! и других антивирусов пока не найдено решение по лечению зараженных файлов . На данный момент есть возможность удалить вирус с помощью антивируса, но алгоритмов вернуть все «на круги своя» пока нет.

Некоторые пытаются применить дешифраторы типа утилиты RectorDecryptor , но это не поможет: алгоритм для дешифровки новых вирусов пока не составлен . Также абсолютно неизвестно, каким образом поведет себя вирус, если он не удален, после применения таких программ. Часто это может обернуться стиранием всех файлов – в назидание тем, кто не хочет платить злоумышленникам, авторам вируса.

На данный момент самым эффективным способом вернуть потерянные данные – это обращение в тех. поддержку поставщика антивирусной программы, которую вы используете . Для этого следует отправить письмо, либо воспользоваться формой для обратной связи на сайте производителя. Во вложение обязательно добавить зашифрованный файл и, если таковая имеется – копия оригинала. Это поможет программистам в составлении алгоритма. К сожалению, для многих вирусная атака становится полной неожиданностью, и копий не находится, что в разы осложняет ситуацию.

Кардиальные методы лечения Windows от шифровальщика . К сожалению, иногда приходится прибегать к полному форматированию винчестера, что влечет за собой полную смену ОС. Многим придет в голову восстановление системы, но это не выход – даже есть «откат» позволит избавиться от вируса, то файлы все равно останутся зашированными.

Opus bt c3100 v 2.2 охлаждение. Opus bt-c3100 инструкция по эксплуатации. Инструкция по эксплуатации Opus BT-C3100

Opus bt c3100 v 2.2 охлаждение. Opus bt-c3100 инструкция по эксплуатации. Инструкция по эксплуатации Opus BT-C3100 Телефон теле2 не включается в чем причина

Телефон теле2 не включается в чем причина Tele2 mini описание смартфона и способ разблокировки

Tele2 mini описание смартфона и способ разблокировки Настройка типов линии для AutoCAD Пунктирная линия в автокаде отображается сплошной

Настройка типов линии для AutoCAD Пунктирная линия в автокаде отображается сплошной Как настроить яркость экрана?

Как настроить яркость экрана? Чем открыть файл.FLAC? Что такое расширение файла FLAC? Расширение флак

Чем открыть файл.FLAC? Что такое расширение файла FLAC? Расширение флак Как удалить пробелы в PHP Удаление лишних пробелов php

Как удалить пробелы в PHP Удаление лишних пробелов php