تجاوز الوكيل في العمل. كيفية تجاوز حظر Telegram باستخدام الوكيل؟ تجاوز المنافذ المغلقة

الطريقة الأولى أسهل. لنفترض أن شركتك لا تسمح لك بتنزيل برنامج الدردشة الفوري الشهير AOL Instant Messenger. لا يزال بإمكانك التواصل مع أصدقائك وزملائك باستخدام الإصدار عبر الإنترنت من البرنامج المسمى AIM Express ( AIM.com/aimexpress.adp). بالإضافة إلى ذلك ، فإن الشركة متصفح الجوجلهناك خدمة دردشة في الوقت الفعلي ، Google Talk ، متوفرة على Google.com/talk. تحتوي برامج مثل مشغلات الموسيقى وألعاب الفيديو أيضًا على إصدارات الإنترنت الخاصة بها - وعادة ما يتم تقليصها إلى حد ما مقارنة بالبرامج الأصلية.

الطريقة الثانية لحل المشكلة أكثر تعقيدًا ، ولكن بمساعدتها يمكنك الوصول إلى نفس البرنامج على جهاز الكمبيوتر الخاص بك. أطلق جميع خبرائنا الثلاثة على شركة Rare Ideas LLC ( RareIdeas.com) ، والذي يقدم إصدارات مجانية من البرامج الشهيرة مثل Firefox و OpenOffice. يمكنك تنزيل البرامج على الأجهزة المحمولة ، مثل iPod أو "محرك أقراص فلاش" ، من خلال خدمة Portable Apps ( PortableApps.com). بعد ذلك ، تقوم بتوصيل هذا الجهاز بكمبيوتر العمل الخاص بك ، وتكون قد انتهيت. (حقًا ، إذا كانت شركتك لا تسمح بالأجهزة الخارجية ، فاعتبر نفسك محظوظًا.)

مخاطرة:يمكن أن يضع استخدام الخدمات عبر الإنترنت عبئًا لا داعي له على موارد الشركة. وتشكل البرامج الموجودة على وسائل الإعلام الخارجية خطرًا أمنيًا. يحب موظفو تكنولوجيا المعلومات إبقاء البرامج التي يستخدمها الموظفون تحت السيطرة حتى يتمكنوا في حالة وجود فيروس أو مشكلة أخرى من إصلاح كل شيء بسهولة. إذا أحضرت برامج معك ، تقل درجة السيطرة عليها.

شيء آخر يجب مراعاته هو أن بعض البرامج الأقل موثوقية ، خاصة برامج مشاركة الملفات ، يمكن تحميلها ببرامج تجسس.

كيف تحمي نفسك:إذا قمت بإحضار البرنامج على وسائط خارجية ، كما يقول Lobel ، فقم على الأقل بتغيير إعدادات برنامج مكافحة الفيروسات على كمبيوتر العمل الخاص بك بحيث يقوم بمسح الجهاز بحثًا عن التهديدات المحتملة. من السهل القيام بذلك من خلال الانتقال إلى قائمة "الإعدادات" أو "الخيارات". وبالمثل ، إذا كنت تستخدم خدمات مشاركة الملفات ، فقم بإعدادها بحيث لا يتمكن الآخرون من الوصول إلى ملفاتك ، إما من خلال "الإعدادات" أو "الخيارات".

3. كيفية الوصول إلى المواقع المحجوبة من قبل شركتك

مشكلة:غالبًا ما تمنع الشركات موظفيها من الوصول إلى مواقع معينة - من المواقع الفاحشة حقًا (مواقع إباحية) وربما ليست أكثر المواقع احترامًا (مواقع المقامرة) إلى الأبرياء عمليًا (مواقع البريد الإلكتروني).

مناورة الانعطاف:حتى إذا كانت شركتك تمنعك من الوصول إلى هذه المواقع عن طريق كتابة عنوانها في السطر العلوي ، فلا يزال بإمكانك أحيانًا التسلل إليها. تذهب إلى موقع يسمى "proxy" واكتب في شريط البحث عنوان الإنترنت الذي تحتاجه. ثم ينتقل موقع البروكسي إلى الموقع الذي تريده ويعطيك صورته - حتى تتمكن من رؤيته دون الذهاب إليه مباشرة. على سبيل المثال، proxy.org، يخدم أكثر من 4 آلاف موقع بروكسي.

هناك طريقة أخرى لتحقيق نفس النتيجة مقترحة من قبل Frauenfelder و Trapani: استخدم Google Translate واطلب منه ترجمة اسم الموقع من الإنجليزية إلى الإنجليزية. فقط أدخل النص التالي: "Google.com/translate؟langpair=en|en&u=www.blockedsite.com" ، مع استبدال "blocksite.com" بعنوان URL للموقع الذي تريده. يعمل Google في الواقع كخادم وكيل ، لإيجاد موقع مرآة لك.

مخاطرة:إذا كنت تستخدم موقع وكيل لعرض البريد أو مقاطع فيديو YouTube ، فإن الخطر الرئيسي هو أن رؤسائك سيقبضون عليك. ولكن هناك أيضًا تهديدات أمنية أكثر خطورة. يحذر لوبيل في بعض الأحيان من أن الأشرار الذين يزدهرون على الإنترنت يشترون عناوين مواقع تختلف بحرف واحد أو حرفين عن المواقع الشائعة ويستخدمونها لإصابة أجهزة كمبيوتر الزوار بالفيروسات. غالبًا ما تحظر الشركات هذه المواقع أيضًا - ولكن إذا كنت تستخدم وكيلًا ، فستكون أعزل ضدها.

كيف تحمي نفسك:لا تجعل استخدام مواقع البروكسي عادة. استخدم هذه الطريقة فقط للوصول إلى مواقع معينة أغلقتها شركتك لأغراض الإنتاجية ، مثل YouTube. وكن حذرًا في التهجئة.

4. كيفية تغطية المسارات الخاصة بك على جهاز كمبيوتر محمول خاص بالشركات

مشكلة:إذا كنت تستخدم جهاز كمبيوتر محمول مملوكًا للشركة للعمل من المنزل ، فمن المحتمل جدًا أنك تستخدمه لأغراض شخصية: تنظيم إجازة عائلية ، وشراء كتب لقراءتها على الشاطئ ، وتجميع ألبومات الصور عبر الإنترنت ، وما إلى ذلك. تحتفظ العديد من الشركات بالحق في مراقبة كل ما تفعله على هذا الكمبيوتر لأنه من الناحية الفنية ملك للشركة. ماذا يحدث إذا ... اه ... صديقك يتجول عن طريق الخطأ في موقع إباحي أو يبحث في الإنترنت عن علاج لبعض الأمراض المحرجة؟

مناورة الانعطاف:تسمح لك أحدث إصدارات مستعرضي Internet Explorer و Firefox بتغطية مساراتك. في IE7 حدد أدوات ثم حذف محفوظات الاستعراض. هنا يمكنك إما حذف محفوظات الاستعراض بالكامل عن طريق تحديد حذف الكل ، أو تحديد بعض الروابط التي تريد حذفها. في Firefox ، ما عليك سوى الضغط على Ctrl-Shift-Del أو النقر فوق Clear Private Data من قائمة Tools.

مخاطرة:حتى إذا قمت بتنظيف سجلك ، فإن تصفح الإنترنت المجاني لا يزال يعرضك للخطر. يمكنك عن غير قصد التقاط برامج تجسس على بعض المواقع المشكوك فيها أو إنشاء مشاكل قانونية لرئيسك في سلوكك. إذا تم القبض عليك ، في أفضل الأحوال ، تواجه موقفًا محرجًا ، وفي أسوأ الأحوال ، فإنك تخاطر بفقدان وظيفتك.

كيف تحمي نفسك:نظف بياناتك الشخصية بقدر الإمكان. والأفضل من ذلك ، لا تستخدم كمبيوتر العمل الخاص بك لأي شيء لا تريد أن يعرفه رئيسك في العمل.

5. كيف تجد أوراق العمل من المنزل

مشكلة:تنتهي من عملك في وقت متأخر من المساء أو في عطلات نهاية الأسبوع - لكن المستند الذي تحتاجه يُترك على كمبيوتر المكتب.

مناورة الانعطاف: Google و Microsoft و Yahoo و IAC / InterActiveCorpتقدم برنامجًا للعثور على المستندات بسرعة على جهاز الكمبيوتر المكتبي الخاص بك. بالإضافة إلى ذلك ، يسمح بعضها لجهاز كمبيوتر واحد بالبحث عن المستندات المحفوظة على سطح مكتب آخر. كيف تعمل؟ تقوم شركة محرك البحث بتخزين نسخ من مستنداتك على الخادم الخاص بها. بهذه الطريقة ، يمكنه مسح هذه النسخ ضوئيًا عند إجراء بحث عن بُعد.

لاستخدام برنامج Google - أحد أكثر برامج Google شيوعًا - عليك القيام بالخطوات التالية. أولاً ، قم بإعداد حساب Google على كلا الجهازين من خلال زيارة Google.com/accounts. (تأكد من استخدام نفس الحساب على كلا الجهازين.)

ثم اذهب إلى الموقع desktop.google.comوتنزيل برنامج بحث سطح المكتب. بمجرد تثبيته ، مرة أخرى على كلا الجهازين ، انقر فوق تفضيلات سطح المكتب ، ثم على ميزات حساب Google. حدد المربع بجوار البحث عبر أجهزة الكمبيوتر. من هذه النقطة فصاعدًا ، يتم نسخ أي مستندات تفتحها على كلا الجهازين إلى خوادم Google بحيث يمكن العثور عليها من كلا الجهازين.

مخاطرة:يتخيل خبراء تكنولوجيا المؤسسات سيناريو كارثيًا: لقد قمت بتخزين معلومات مالية شديدة الحساسية على كمبيوتر عملك. قمت بتثبيت برنامج للوصول إلى هذه الملفات من جهاز الكمبيوتر المحمول الشخصي الخاص بك. ثم ضاع الكمبيوتر المحمول. اه اه اه.

بالإضافة إلى ذلك ، اكتشف الخبراء نقاط ضعف في برنامج بحث سطح المكتب من Google والتي يمكن أن تسمح للمتسللين بإجبار المستخدم على مشاركة الملفات معهم ، كما يقول شموغار من McAfee. (تم إصلاح هذه المشكلات منذ ذلك الحين ، ولكن قد تكون هناك مناطق أخرى ، كما يقول.)

كيف تحمي نفسك:إذا كانت لديك ملفات على كمبيوتر العمل لديك لا ينبغي نشرها تحت أي ظرف من الظروف ، فاطلب من مسؤول نظام تكنولوجيا المعلومات مساعدتك في تثبيت Google Desktop بطريقة تتجنب التسريبات.

6. كيفية تخزين ملفات العمل على الإنترنت

مشكلة:بالإضافة إلى البحث على سطح المكتب ، وجد معظم الأشخاص الذين يضطرون غالبًا إلى العمل من المنزل الحل الخاص بهم. يقومون بتخزين ملفات العمل على الأجهزة المحمولة أو على شبكة الشركة ، حيث يمكنهم بعد ذلك التقاطها عن بُعد. ولكن يمكن أن تكون الأجهزة المحمولة ضخمة جدًا ، ويمكن أن يكون الاتصال بشبكة العمل بطيئًا وغير موثوق به.

مناورة الانعطاف:استخدم خدمات التخزين عبر الإنترنت مثل box.netأو Streamload أو Xdrive الخاص بـ AOL. يقدم معظمهم خدمة تخزين مجانية من 1 إلى 5 غيغابايت من المعلومات ، ويتقاضون بضعة دولارات شهريًا مقابل حزمة بها مساحة إضافية. طريقة حرب العصابات الأخرى هي إرسال هذه الملفات إلى بريد إلكتروني شخصي ، مثل Gmail أو Hotmail.

مخاطرة:يمكن للأشرار سرقة كلمة مرورك لأحد هذه المواقع والحصول على نسخ من المواد السرية لشركتك.

كيف تحمي نفسك:عندما تكون على وشك تخزين ملف على الإنترنت ، اسأل نفسك عما سيحدث إذا تم نشره على الملأ أو في أيدي الرئيس التنفيذي لمنافسك الرئيسي. إذا لم يحدث شيء سيء ، فاستمر.

مشكلة:تمتلك العديد من الشركات القدرة على تتبع رسائل البريد الإلكتروني للموظفين في العمل وعناوين البريد الإلكتروني الأخرى ، بالإضافة إلى اتصالات ICQ.

مناورة الانعطاف:عندما ترسل رسائل بريد إلكتروني من حساب بريدك الإلكتروني الشخصي أو الخاص بالعمل ، يمكنك تشفيرها بحيث لا يتمكن سوى المستلم من قراءتها. في Microsoft Outlook ، انقر فوق أدوات ، ثم خيارات وحدد خط الأمان.

هنا يمكنك إدخال كلمة مرور ، ولن يتمكن أي شخص من فتح الحرف دون معرفة كلمة المرور هذه. (الأشخاص الذين تستهدفهم هذه الأحرف ، بالطبع ، يجب عليك تقديم كلمة المرور هذه مسبقًا.)

للمراسلات الشخصية باستخدام الخدمات البريدية على الإنترنت ، استخدم نصيحة Frauenfelder. عندما تتحقق من بريدك ، أضف حرف s بعد "http" في شريط عناوين موقع البريد الخاص بك - على سبيل المثال ، https://www.gmail.com. بهذه الطريقة ستبدأ جلسة آمنة ولن يتمكن أي شخص من تتبع رسائل البريد الإلكتروني الخاصة بك. ومع ذلك ، ليست كل خدمات الويب تدعم هذا.

لتشفير محادثاتك في الوقت الفعلي ، استخدم خدمة Trillian من Cerulean Studios ، والتي تتيح لك العمل مع AOL Instant Messenger و Yahoo Messenger وغيرهما من برامج الاتصال في الوقت الفعلي وتساعدك على ترميز المحادثات حتى لا يتمكن أي شخص آخر من قراءتها.

مخاطرة:السبب الرئيسي وراء قيام الشركات بمراقبة رسائل البريد الإلكتروني للموظفين هو القبض على أولئك الذين يشاركون معلومات حساسة. باستخدام جميع الحيل المذكورة أعلاه ، يمكنك إنشاء إنذارات خاطئة وتجعل من الصعب على موظفي تكنولوجيا المعلومات التعامل مع تهديد حقيقي.

كيف تحمي نفسك:استخدم الطرق الموصوفة فقط من وقت لآخر ، ولا تستخدمها بشكل افتراضي.

8. كيفية الحصول على بريد إلكتروني للعمل إذا كانت شركتك لا تريد الإفلاس على المساعد الرقمي الشخصي

مشكلة:يعرف أي شخص ليس لديه PDA هذا الشعور: لقد ذهبت إلى مطعم لتناول طعام الغداء أو تناول بيرة بعد العمل ، ووصل الجميع إلى جيوبهم من أجل المساعد الرقمي الشخصي الخاص بهم ، وأنت وحدك ، عليك أن تهز كوبًا في يدك.

مناورة الانعطاف:يمكنك أيضًا البقاء على اتصال بالبريد الإلكتروني للعمل باستخدام مجموعة متنوعة من الأجهزة المحمولة. ما عليك سوى إعداد بريدك الإلكتروني للعمل بحيث يتم إعادة توجيه رسائل البريد الإلكتروني إلى عنوان بريدك الإلكتروني الشخصي.

في Microsoft Outlook ، يمكنك القيام بذلك عن طريق النقر بزر الماوس الأيمن على أي بريد إلكتروني ، وتحديد "إنشاء قاعدة" والمطالبة بإعادة توجيه جميع رسائل البريد الإلكتروني إليك. ثم قم بإعداد هاتفك المحمول للتحقق من بريدك الإلكتروني باتباع الإرشادات من مزود خدمة الإنترنت (هذه هي الشركة التي ترسل لك فواتير هاتفك).

مخاطرة:الآن يمكن للمتسللين اختراق ليس فقط جهاز الكمبيوتر الخاص بك ، ولكن أيضًا على الهاتف الخاص بك.

كيف تحمي نفسك:هناك طريقة "صحيحة" للوصول إلى بريد العمل باستخدام العديد من الأجهزة المحمولة الشخصية عن طريق أخذ كلمة المرور والمعلومات الأخرى من قسم تكنولوجيا المعلومات.

9. كيفية الوصول إلى البريد الشخصي من جهاز المساعد الرقمي الشخصي الخاص بالعمل

مشكلة:إذا زودتك شركتك بجهاز PDA ، فمن المحتمل أنك تواجه المشكلة المعاكسة. تريد التحقق من بريدك الإلكتروني الشخصي بنفس سهولة البريد الإلكتروني الخاص بالعمل.

مناورة الانعطاف:انتبه إلى قسم "الإعدادات" في صندوق البريد الشخصي وتأكد من تنشيط POP (بروتوكول البريد) المستخدم لاستلام البريد من خلال عناوين أخرى. ثم انتقل إلى موقع مزود خدمة BlackBerry PDA الخاص بك. انقر فوق الزر "الملف الشخصي" ، وابحث عن القسم "حسابات البريد الإلكتروني" ("صناديق البريد") وحدد "حسابات البريد الإلكتروني الأخرى" ("صناديق البريد الأخرى"). ثم انقر فوق إضافة حساب وأدخل معلومات عنوان بريدك الإلكتروني الشخصي. الآن سيذهب بريدك الشخصي إلى نفس مكان بريد الشركة.

مخاطرة:تمتلك شركتك على الأرجح ترسانة من أدوات الحماية من الفيروسات وبرامج التجسس. عندما تتلقى بريدًا شخصيًا على جهاز BlackBerry الخاص بك ، فإنه يمر عبر هذه الحواجز الأمنية. هذا يعني أن برامج التجسس أو الفيروسات يمكن أن تدخل إلى المساعد الرقمي الشخصي الخاص بك من خلال بريدك الإلكتروني الشخصي ، كما يقول شموغار من McAfee.

والأسوأ من ذلك ، كما يقول ، عندما تقوم بتوصيل جهاز BlackBerry بجهاز كمبيوتر العمل لديك ، فهناك احتمال أن يتم نقل برنامج التجسس هذا إلى محرك الأقراص الثابتة لديك.

كيف تحمي نفسك:تجاوز أصابعك وثق في أن مزود البريد الإلكتروني الخاص بك يبذل قصارى جهده لحمايتك من الفيروسات وبرامج التجسس (ربما تكون كذلك).

10. كيف تتظاهر أنك تعمل

مشكلة:أنت تجري بحثًا حيويًا على الويب ، وفجأة ظهر رئيسك خلفك. أفعالك؟

مناورة الانعطاف:اضغط على Alt-Tab بسرعة لتصغير نافذة واحدة (مثل تلك التي تستكشفها ESPN.com) وافتح أخرى (استعدادًا لعرض اليوم).

مخاطرة:الخبر السار هو أنه فيما يتعلق بأمن الشركة ، فإن هذا لا يهدد شيئًا.

كيف تحمي نفسك:اذهب للعمل.

هناك عدة طرق مختلفة يمكنك استخدامها لتجاوز بروكسي مجهول ، على الرغم من أن الطريقة التي يجب أن تستخدمها تعتمد كثيرًا على كيفية إعداد البروكسي. أسهل طريقة هي إيقاف تشغيل الخادم الوكيل في إعدادات الاتصال بالإنترنت في متصفح الويب الخاص بك ، على الرغم من أن هذا ليس فعالًا دائمًا. لتجاوز الوكيل المجهول ، يمكنك أيضًا استخدام وكيل آخر يسبب لك المشاكل. لكن من المهم أن تتذكر أنك قد تواجه مشكلات خطيرة إذا تجاوزت وكيلًا مجهولاً في العمل أو المدرسة.

لتجاوز وكيل مجهول ، تحتاج إلى معرفة كيفية استخدام الوكيل. الوكيل المجهول هو خادم يتصل به جهاز الكمبيوتر الخاص بك ، والذي يتصل بعد ذلك بالإنترنت ، مما يسمح لك بالبقاء مجهول الهوية أثناء استخدام متصفح الويب. يتم ذلك عادةً إما من خلال برنامج مثبت على جهاز الكمبيوتر الخاص بك أو من خلال إعداد في متصفح الويب الخاص بك والذي يعيد توجيهك تلقائيًا إلى خادم وكيل عند استخدامك واحدًا. تعتمد الطريقة التي يمكنك من خلالها تجاوز الوكيل المجهول إلى حد كبير على الإعداد الذي تم استخدامه على جهاز الكمبيوتر الخاص بك.

إذا كان لديك برنامج مثبت على جهاز الكمبيوتر الخاص بك يجبره على الاتصال بخادم وكيل ، فيمكنك تجاوزه عن طريق إلغاء تثبيت هذا البرنامج. ولكن إذا لم يكن لديك حقوق المسؤول في النظام ، فلن تتمكن من إلغاء تثبيت البرنامج. إذا كانت هذه هي الحالة ، فلا يجب عليك تجاوز الوكيل المجهول إذا كان الكمبيوتر الذي تستخدمه مملوكًا للمدرسة أو مثبتًا في مكان العمل.

حتى تعرف أنه يُسمح لك بتجاوز وكيل مجهول دون أن تفقد وظيفتك أو تلقي توبيخًا خطيرًا من مدرستك ، هناك حلان محتملان يجب عليك التفكير فيهما. الطريقة الأولى التي يمكنك من خلالها تجاوز الوكيل هي ببساطة إزالة إعدادات الوكيل في برنامج متصفح الويب الخاص بك. هذا هو البرنامج الذي تستخدمه للتنقل عبر الإنترنت وزيارة مواقع الويب المختلفة. يجب عليك التحقق من إعدادات الاتصال للمتصفح الخاص بك ومعرفة ما إذا كان هناك وكيل يمكنك تغييره لتجاوزه.

إذا كنت لا تستطيع فقط تغيير متصفح الويب الخاص بك لتجاوز الوكيل المجهول ، فقد تحتاج إلى تجربة حل أكثر تعقيدًا. يمكنك محاولة استخدام خادم وكيل مختلف ، مثل الخادم الموجود بالفعل بين جهاز الكمبيوتر الخاص بك والوكيل المستخدم بالفعل. قد يسمح لك هذا باستخدام وكيلك لتجنب الاتصال بواحد آخر. ولكن ، إذا كنت لا ترغب في الاتصال بخادم وكيل مجهول على جهاز كمبيوتر على شبكتك ، فيجب عليك فقط تغيير إعداداتك حتى لا تضطر إلى القيام بذلك بعد الآن.

كيفية تجاوز حجب الموقع؟

سأقدم لكم في هذا المقال بعض النصائح حول كيفية تجاوز حجب موقع ممنوع زيارته من قبل إدارة المكتب الذي يوجد به الكمبيوتر ، أو من قبل السلطات لأسباب سياسية أو لأسباب أخرى. بشكل عام ، تريد أن ترى ، لكن لا يمكنك ذلك. دعونا نحاول كسر جدران المحظورات والعقبات في طريقنا. ومع ذلك ، أؤكد أن النصائح الواردة أدناه تتعلق أكثر بموضوع التصفح الآمن على الإنترنت وإخفاء الهوية ، بدلاً من كونها فرصة للالتفاف على المحظورات التي يفرضها مسؤول المكتب أو في المدرسة.

دعنا نوافق على الفور ... تجاوز الحظر القانوني هو موضوع زلق للغاية. لا أرغب في أن أكون مؤلفًا لمورد ما ليتم النظر إليه من قبل أولئك الذين ضبطتك ضدهم. هناك الكثير من الطرق المعدة مسبقًا لن تفعلها إدارة مؤسستك. هم تقريبا ليسوا في المادة. ومع ذلك ، سوف تحصل على غذاء كافٍ للفكر.

على الفور…

- تكمن مشكلة الطرق الموضحة هنا (مثل أي طريقة أخرى) في أنه بغض النظر عن الإعدادات الموجودة الجهاز المحليغير معروض الحواجز أنشئتعلى ال صعب المناللك جهاز(مفاتيح ، أجهزة توجيه) أو جهاز لا يمكنك الوصول إليه بكل بساطة.

- بعد المحاولة الناجحة بأي طريقة لتجاوز القفل ، تذكر ذلك باستخدام خدمات الوكيلبأي شكل (مباشرة من خادم وكيل أو من خلال مكون إضافي مضمن في المتصفح) أنت تخاطر بالمعلوماتتنتقل من خلال هذه الخدمات. لذا انتبه إلى زيارة المواقع باستخدام بروتوكول آمن. httpsوتخصيص للعمل مع المواقع حيث تقوم بإدخال كلمات المرور وتسجيلات الدخول (خاصة تلك المتعلقة بالدفع) متصفح منفصل لا يعمل مع وكيل.

قد لا تعمل بعض النصائح. تحريم النهي - الفتنة. يمكن أيضًا حظر المورد من قبل السلطات الإشرافية. للقيام بذلك ، فإن أكثر الطرق فاعلية الواردة في المقالة الأخيرة هي متصفح Tor. على الرغم من أنه عند العمل باستخدام مستعرض ، توجد مشاكل عند العمل مع الموارد التي تستخدم اتصالاً آمنًا. وهذه تقريبًا جميع الشبكات الاجتماعية. المشرفون أيضًا لا ينامون ، وبالتالي يجربون كل شيء على التوالي.

كيفية تجاوز الحظر الإداري؟ استخدم الوكيل.

هذه أسهل طريقة تتبادر إلى الذهن. لن يكون الوصول إلى صفحتك الشخصية على إحدى الشبكات الاجتماعية أمرًا صعبًا. فيما يلي عناوين خوادم البروكسي المجانية ، حيث يمكنك محاولة الوصول إلى موقع محظور من قبل المسؤول:

https://proxyweb.net/

https://www.proxy4free.com/(هناك مجموعة كاملة من الخوادم الوكيلة هنا)

هنا القائمة المحلية: http://www.freeproxylists.net/en/

ما عليك سوى نسخ العناوين ولصقها في شريط العناوين. ثم في صفحة الوكيل ، أدخل عنوان الشبكة الاجتماعية. تحتاج إلى إدخال الاسم الحقيقي للموقع:

- زملاء الصف- https://ok.ru/

- في تواصل مع- https://vk.com/

- صور البلد- https://fotostrana.ru/

- عالميمن Mail.ru - https://my.mail.ru/

... من غير المحتمل أن تساعدك هذه الموارد. هذه الطريقة لها أيضًا عيب آخر. الحقيقة هي أن استخدام خادم وكيل يعني بطريقة ما خداع الموقع الذي تزوره. والعديد من المواقع والمدونات (نعم ، تقريبا لا أحد) لا تحتاج إليها. هذا يعني أنك قد تواجه مشاكل في عرض بعض الصفحات.

كيفية تجاوز الحجب باستخدام إعدادات متصفح الكمبيوتر المكتبي؟

في الآونة الأخيرة ، ظهر عدد كبير من الامتدادات للمتصفحات الشائعة التي توفر تجاوز الحظر من قبل مسؤول المكتب. في رأيي ، أفضل هذه المكونات الإضافية هي:

إنها لا تتطلب التثبيت على جهاز كمبيوتر ، وسوف تلتزم بالمتصفح بسرعة وبشكل غير محسوس. تستحق المحاولة.

كيفية استخدام محرك بحث Google كخادم وكيل أو كيفية تجاوز حظر المسؤول وتجاوز حظر الموقع.

يشعر الموظفون في المكتب دائمًا بالملل ويحتاجون فقط إلى تخصيص بضع ساعات للتواصل في الشبكات الاجتماعية ، وهو ما لا يمكن احتسابه. نعم ، المشكلة هي أن المسؤولين الشر في إعداداتهم قد فرضوا حظراً على زيارة المواقع الشعبية. كيفية القيام بذلك على جهاز الكمبيوتر الخاص بك موصوفة في هذه المقالة. لكن لا يمكنك الوصول إلى جهاز كمبيوتر المسؤول فقط ، ولا يمكنك إصلاح قائمة العناوين المحظورة. ولست بحاجة إلى ذلك. هناك العديد من الطرق لتجاوز حظر المسؤول على زيارة الشبكات الاجتماعية أو تجاوز حجب الموقع. في هذه المقالة ، سأوضح لك كيفية القيام بذلك دون استخدام أي شيء على الإطلاق. تدرب في المنزل ، لن يستغرق الأمر وقتًا طويلاً. سنستخدم محرك بحث Google كخادم وكيل ، أي تجاوز جميع المحظورات. نقوم بتنفيذها على مراحل ، في العمل يمكنك ببساطة تخطي بعض الخطوات.

- إصلاح (فقط لنفسك عنوان IP الحقيقي الخاص بك). أعتقد أنك تعرف بالفعل كيفية القيام بذلك. يرجى الدخول من خلال هذا الرابط: whatismmyipaddress . يتذكر؟ أغلق الصفحة.

- الآن الأكثر إثارة للاهتمام. نذهب إلى موقع الترجمة على الإنترنت جوجل المترجم .

- في الحقل الأيسر (اللغة التي ستترجم منها) حدد لغتك الأم (اخترت الروسية بوضوح). على اليمين اللغة الإنجليزية.

- الآن اكتب أو انسخ رابط موقعنا على الإنترنت:

https://whatismyipaddress.com

ولصقها في نفس المجال. يجب أن يتحول مثل هذا:

- اتبع الرابط من النافذة اليمنى. تصادف أنني مقيم في الهند.

اخترت الموقع لتحديد عنوان IP للتوضيح. تحتاج أيضًا إلى استبدال هذا العنوان بعناوين مواقع التواصل الاجتماعي المفضلة لديك ولا تنس بيانات التسجيل. إذا فعلت كل شيء بشكل صحيح ، يمكن أن ينجح كل شيء. ثم تقوم بتنظيف سجل التصفح الخاص بك وهذا كل شيء. لن تحميك هذه الحيلة من عدم الكشف عن هويتك على الشبكة ، ولكن يمكنك تجاوز مسؤول الشبكة ، أو بالأحرى إعداداتها. كل شيء ، بالطبع ، يعتمد على براعة أيدي مسؤول النظام.

كيفية تجاوز حظر الموقع من خلال محرك بحث آمن StartPage Web Search

تعتبر خدمة جيدة في مجال إخفاء الهوية. علاوة على ذلك ، لك مطلق الحرية في تخصيص محرك البحث في نفس النافذة لتناسب احتياجاتك. الزر الذي نحتاجه موجود على اليمين:

كيفية تجاوز حظر موقع باستخدام ذاكرة التخزين المؤقت لـ Google: مرهقة بعض الشيء ...

- إذا وجدت ذات مرة أن موقعك المفضل قد تم حظره ، يمكنك محاولة قراءة نسخ Google المخزنة مؤقتًا من الموقع. للقيام بذلك ، استخدم عامل التشغيل موقع:عند كتابة عنوان الموقع. على سبيل المثال ، إذا وجدت يومًا ما أن مدونتي محظورة من قبل الإدارة ، فاكتب محرك البحثسطر (وليس العنوان) من عنوان Google الخاص بالمدونة Computer76 بهذه الطريقة:

الموقع: www.site

سيعيد محرك البحث صفحات المدونة المخزنة مؤقتًا والتي تمكن من فهرستها وتخزينها في قاعدة البيانات. يمكن لـ Yandex أيضًا القيام بذلك. إذا كان ارتباط الصفحة غير نشط ، فانقر على رابط ذاكرة التخزين المؤقت أو نسخة مخبأة في نهاية شريط العناوين. يمكنك أن تقرأ.

- هناك خيار آخر من المخترق القديم جوني لونج الذي يستخدم ذاكرة التخزين المؤقت وهو استخدام المعلومات المخزنة مؤقتًا عن طريق إضافة بعض الأوامر إلى العنوان. لكن أولاً ، دعونا نحاول خداع الجميع وكل شيء. ألق نظرة على نفسك:

ابحث عن موقع على شبكة الإنترنت (دعنا نستخدم موقعي كمثال). ومع ذلك ، لا تحتاج إلى إدخال عنوانه "الرسمي" في شريط العناوين. لذا ابحث في شريط البحث:

كمبيوتر 76

ستمنحك Google روابط لا يمكن لأحد حظرها. ومع ذلك ، لا تتعجل معهم. انظر هنا - يوجد رابط آخر تحت الرابط المركزي (الرابط باللغة الروسية) ؛ يحتوي على ذاكرة التخزين المؤقت - اضغط عليها:

لماذا أنا كل هذا؟ وكل شيء ليس بسيطًا هناك:

وإليك ما تبدو عليه الصفحة نفسها في ذاكرة التخزين المؤقت:

وهكذا - في ذاكرة التخزين المؤقت لجوجل

هل تريد عدم الكشف عن هويتك؟ دعنا ننتقل مباشرة إلى Google ، دون الالتفات إلى خوادم مضيفي هذه المواقع. يضيف

& قطاع = 1

على الحافة اليمنى من عنوان ذاكرة التخزين المؤقت ، والآن يمكنك التلاعب نيابة عن شخص آخر. ومع ذلك ، من المحتمل أن يكون التصفح الإضافي على الروابط الداخلية مستحيلاً.

كيفية تجاوز حجب الموقع؟ TOR

الخيار الأكثر فعالية الذي سيساعدك في تجاوز حظر الموقع هو استخدام متصفح خاص (أنصحك بالحصول على نسخة محمولة على الفور - في حال منعك المسؤول من تثبيت البرامج على الجهاز واضطررت للتشغيل من فلاش محرك الأقراص أو من سطح المكتب). المستعرض تور- ضمان أنك سترى أي موقع أينما كان ومن قام بحجبه. . إنه يستحق ذلك ، صدقني ، على الرغم من أنه لا يرقى إلى السرعة. معه ستفتح لك كل الحدود. النقطة الوحيدة هي أنه يجب عليك تعديله قليلاً. عشاق موزيلا فايرفوكسالتعرف على متصفحهم دون صعوبة: يستخدم TOR هذا المحرك المعين. قد تكون إعدادات المتصفح الافتراضية معروفة للمسؤول. لذلك دعونا نلصق خادم وكيل بـ TOR ، ونعيد توجيهه عبر منفذ معين ونحاول. يمكن العثور على قائمة الخوادم الوكيلة في أي مكان. بعضها محظور على مستوى مشرفك ، وبعضها على مستوى الموقع نفسه. وهذا هو الحال عندما أحثك على عدم استخدام الطرق السهلة: يمكن إدخال عناوين مثل هذه البروكسيات يدويًا بواسطة مسؤوليك ، مما يؤدي إلى حدوث خطأ في النص blk_BL_ إعادة التوجيهفي داخل. الرجوع إلى الوكلاء الأجانب (قطع الوكلاء الصينيين).

مرحبا عزيزي الزوار وقراء المدونة!

اليوم سنناقش مثل هذا الموضوع ذي الصلة مثل القوائم السوداء للموقعوطرق تجاوز الحجب. كما تعلم ، في الخريف ، دخل مرسوم الحكومة بشأن التعديلات على القانون الاتحادي رقم 139-FZ حيز التنفيذ في روسيا. "بشأن حماية الأطفال من المعلومات الضارة بصحتهم ونموهم"، وتم إنشاء ما يسمى ب "سجل المواقع المحظورة". يبدو ، ما الخطأ في ذلك؟ بعد كل شيء ، هذه نوايا حسنة ، لا يوجد شيء لنشره على شبكة إدمان المخدرات والانتحار والمواد الإباحية مع القصر. ولكن ليس كل شيء بهذه البساطة مع هذا "التسجيل" والقانون.

- أولاً ، أنا شخص بالغ ، وأنا منزعج من حقيقة أنه تم إخباري بما يجب أن أفعله ، وكيف أفعله ، وماذا أقرأ وما الذي يجب أن أهتم به.

- ثانياً: بسبب هذا الابتكار ونقص أساليب الحجب نفسها ، مواقع غير ضارة تمامًا.

حسب احصاءات الموارد روسكوم، اعتبارًا من منتصف أبريل 2013 ، تبدو الصورة ذات الأقفال كما يلي:

هذا يرجع إلى حقيقة أنه إذا قررت السلطات التنظيمية أن هذا الموقع أو ذاك يحتوي على معلومات محظورة ، فسيتم حظر هذا المورد بسهولة عن طريق عنوان IP. وبعد كل شيء ، لا يعتقدون أنه بالإضافة إلى الموقع "الضار" ، قد يكون هناك المزيد العشرات والمئات من المواقع الأخرى!

من خلال هذا المقال ، لا أشجعكم بأي شكل من الأشكال على زيارة المواقع التي تروج للمخدرات والمواقع التي تروج للانتحار وغيرها من المواقع "الممنوعة". لكن أولئك المدرجين عن طريق الخطأ في هذا السجل سهلون!

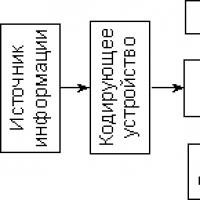

بادئ ذي بدء ، دعنا نفكر بإيجاز في كيفية ترتيب الإنترنت بشكل عام من وجهة نظر وصول المستخدم إلى موقع معين (خادم).

المواقع ، بالإضافة إلى اسم المجال الرئيسي (على سبيل المثال ، موقع ويب) ، لها أيضًا عنوان IP محدد. والتي يمكن أن تكون فردية ومخصصة وعامة. يمكنك الوصول إلى الموقع ليس فقط عن طريق إدخال اسم المجال في شريط عنوان المتصفح ، ولكن أيضًا عن طريق إدخال عنوان IP. لكن هذا غير مريح تمامًا. فقط تخيل أنه بدلاً من www.yandex.ru سنضطر دائمًا إلى الاتصال بالرقم 213.180.193.3. غير مريح للغاية.

حتى لا نحتاج إلى تذكر عناوين IP لجميع المواقع المعروفة ، فهناك DNS الذي يتعامل مع توزيع العناوين على الإنترنت.

DNS - نظام اسم المجال ، أي نظام اسم المجال.

لذلك ، عندما نكتب في شريط عنوان المتصفح ، على سبيل المثال ، google.com ، يتصل جهاز الكمبيوتر الخاص بنا أولاً بخادم DNS الخاص بالموفر لمعرفة مكان المورد الذي نحتاجه بالضبط. وبعد ذلك ، يتلقى المتصفح بالفعل عنوان IP الخاص بالموقع ، ويتصل به مباشرة وفي نافذة المتصفح نرى محرك البحث المفضل لدينا. من الناحية التخطيطية ، يمكن تصوير شيء مثل هذا:

إذن فهذه هي "القوائم السوداء للمواقع" ، أي أن سجل المواقع المحظورة يتكون من إدخالات من نوعين:

- حظر اسم مجال الموقع

- منع موقع عن طريق عنوان IP

ولتجاوز الحجب حسب المجال ، يكفي استخدام DNS العام ، على سبيل المثال:

- Google Public DNS: 8.8.8.8 / 8.8.4.4

- نظام OpenDNS: 208.67.222.222 / 208.67.220.220

- Comodo Secure DNS: 8.26.56.26 / 8.20.247.20

كيفية تسجيل DNS في نظام التشغيل Windows

لتسجيل DNS العام ، يجب أن تذهب إلى إعدادات "Network and Sharing Center" (مركز الشبكة والمشاركة). للقيام بذلك ، ما عليك سوى النقر بزر الماوس الأيسر (LMB) على أيقونة الاتصال (رقم 1 في الشكل) ، ثم تحديد "مركز الشبكة والمشاركة" (رقم 2):

أيضًا ، يمكن الوصول إلى "مركز التحكم ..." هذا من خلال "لوحة التحكم". بعد ذلك ، تحتاج إلى تحديد الاتصال الذي يمكننا من خلاله الوصول إلى الإنترنت ، والنقر فوق LMB عليه:

بعد ذلك ، سيظهر مربع حوار حالة الاتصال ، حيث تحتاج إلى النقر فوق الزر "خصائص".

بعد ذلك ، سنرى نافذة خصائص اتصالنا ، حيث تحتاج إلى تحديد العنصر " بروتوكول الإنترنت 4 (TCP / IPv4)". انقر نقرًا مزدوجًا فوقه باستخدام LMB وشاهد نافذة جديدة بها خصائص هذا البروتوكول. هذا هو هدفنا النهائي. حدد مربع الاختيار" استخدام عناوين خادم DNS التالية "وأدخل يدويًا خوادم DNS المفضلة والبديلة (في الشكل ، مثال على استخدام خوادم DNS Google ، يمكنك استخدام أي DNS عام)

حسنًا ، بشكل عام ، كل شيء. لا تنس النقر فوق "موافق" عند إغلاق نوافذ الخصائص.

حسنًا ، بشكل عام ، كل شيء. لا تنس النقر فوق "موافق" عند إغلاق نوافذ الخصائص.

وبالتالي ، إذا تم إدراج مورد في إدراج المواقع في القائمة السوداء حسب اسم المجال، ثم من خلال تغيير خوادم DNS لمزودك إلى خوادم عامة ، ستتمكن بالتأكيد من الوصول إلى هذا المورد ، على الرغم من حظره. بشكل عام ، أوصي باستخدام خوادم DNS العامة ليس فقط لتجاوز القوائم السوداء للمواقع ، ولكن أيضًا في العمل اليومي. من الآن فصاعدًا ، أنت تعرف بالفعل كيفية تسجيل DNS.

الآن فكر في الخيار الثاني لحظر الموارد - عن طريق عنوان IP.

كيفية تجاوز تسجيل المواقع المحظورة المحظورة بواسطة IP

هناك العديد من الطرق لتجاوز هذا الحظر ، وهي تتمثل في حقيقة أنه إذا لم يُسمح لنا بالاتصال مباشرة بخادم (موقع) ما ، فسنقوم بذلك باستخدام خادم وسيط يُسمح من خلاله بالوصول إلى هذا الموقع. يصبح هذا ممكنًا لأن هذه الخوادم الوسيطة تقع ، كقاعدة عامة ، خارج الولاية القضائية المباشرة للاتحاد الروسي ، أي خارج الدولة ، ولا يمكن أن تؤثر قوانيننا على التوجيه والوصول إلى أي موارد من خلال هذه الخوادم. من الناحية التخطيطية ، قد يبدو مثل هذا:

لذلك سنتحدث عن هذه الخوادم الوسيطة. أسهل طريقة (ولكنها غير موصى بها) لتجاوز المواقع المدرجة في القائمة السوداء هي استخدام أدوات إخفاء الهوية عبر الإنترنت.

المجهولون (بروكسيات الويب)

للوصول إلى موقع محظور باستخدام مجهول عبر الإنترنت (يطلق عليهم أحيانًا - مجهول، وهذا ليس صحيحًا تمامًا) ، أولاً وقبل كل شيء تحتاج إلى الانتقال إلى موقع المجهول هذا. هناك عدد كافٍ منهم على الشبكة ، لكنني لا أوصي باستخدام خدمات غير معروفة ، بل وأكثر من ذلك ، إذا بدأ برنامج مكافحة الفيروسات ، عند الدخول إلى مثل هذا الموقع ، في "الشتائم". ربما تكون أشهر أدوات إخفاء الهوية:

ما عليك سوى الانتقال إلى أي منها ، وفي الحقل لإدخال عنوان الموقع ، أدخل العنوان المطلوب. على سبيل المثال ، على موقع HideMe.ru ، أدخلت عنوان whoer.net في السطر لمعرفة ما إذا كان عنوان IP الخاص بي والبلد سيتغيران.

وها هي النتيجة المرجوة:

وبالتالي ، يتم وضع أي مورد في القائمة السوداء للمواقعيمكننا بسهولة الزيارة والقراءة. لكن لا تنس أن المجهولين ليسوا وسيلة إخفاء الهوية الحقيقي، وإذا كنت تخطط لاستخدامها في شيء سيء للغاية ، فلا ينبغي فعل ذلك أبدًا.

وتجدر الإشارة أيضًا إلى أن العديد من أدوات إخفاء الهوية عبر الإنترنت تقدم أيضًا خدمات إضافية مدفوعة ، مثل البروكسيات النخبة والشبكات الافتراضية الخاصة وما إلى ذلك.

استطرادا غنائي صغير. في أغلب الأحيان ، أستخدم http://whoer.net لتحديد عنوان IP. يقدمون أنفسهم كخدمة للتحقق من عدم الكشف عن هويتهم. أولئك. يتحقق من نوع المعلومات التي يدمجها الكمبيوتر في الشبكة. على وجه الخصوص ، بالإضافة إلى فحوصات التسرب القياسية من JS و Java و Flash ، يمكنك أيضًا التحقق مما إذا كانت إمكانية تسرب البيانات من خلال "الفتحة" في بروتوكول WebRTC مغلقة في متصفحك (أنا متأكد من أنها ليست مغلقة ...) . لذا ، فإن "ميزة" WebRTC هذه خبيثة للغاية بحيث لا يمكن نسيانها. وهناك عدد قليل جدًا من الخدمات لفحص المتصفحات بحثًا عن هذه "الثغرة الأمنية" على الإنترنت بالكامل. لذا استفد من صحتك.

ملحقات المستعرض

تحتوي بعض أدوات إخفاء الهوية عبر الإنترنت على امتدادات خاصة للمتصفحات. على سبيل المثال ، تحتوي خدمة HideMyAss على وظائف إضافية لمتصفحي Chrome و Firefox.

ضع في اعتبارك وظائف هذا الامتداد في مثال Chrome. مررنا الرابط المشار إليه أعلاه (أو ابحث بشكل مستقل في Chrome Web Store ، فقط أدخل Hide My Ass في البحث) وقم بتثبيت هذه الوظيفة الإضافية. بعد التثبيت ، سيتم فتح صفحة التكوين. من حيث المبدأ ، لا يمكنك تغيير أي شيء ، وسيعمل كل شيء وهكذا. في الأسفل نبحث عن زر "حفظ الإعدادات" ، ونضغط عليه ، وبذلك نحفظ الإعدادات. الآن يحتوي متصفحك على زر مثل هذا:

إذا قمت بالنقر فوقها في أي صفحة مفتوحة ، فسيتم فتح نفس الصفحة من خلال خادم وكيل. وإذا قمت بالنقر فوق علامة تبويب فارغة ، فسترى هذا الحقل:

نقوم بإدخال العنوان المطلوب ، ويتم فتحه أيضًا من خلال وكيل. كل شيء بسيط للغاية ويتم تنفيذه بنقرة واحدة. يعمل ملحق Mozilla Firefox بطريقة مماثلة. إذا لم تكن راضيًا عن خدمة Hide My Ass ، فيمكنك البحث في Chrome Web Store عن امتدادات أخرى مماثلة. أو فقط اتبع الرابط: Web Proxy لمتصفح Chrome.

أضيف لاحقًا: في الآونة الأخيرة ، أصبحت ملحقات ZenMate (لمتصفح Chrome و Firefox و Opera بالإضافة إلى تطبيق الهاتف المحمول لنظامي التشغيل Android و iOS) و FriGate (لمتصفحي Chrome و Mozilla) شائعة جدًا. موصى بة بشدة.

وظائف المتصفح المضمنة (وضع Turbo)

إن أبسط خيار لزيارة أي مورد موجود في القائمة السوداء هو متصفح Opera. بدلا من ذلك ، وظيفتها أوبرا توربو.

في البداية ، تم تصميم هذه الميزة لتوفير حركة مرور المستخدم ، لأن. يتم تنزيل جميع الصفحات التي تمت زيارتها أولاً إلى خوادم Opera ، ويتم ضغط الصفحات ثم نقلها إلى المتصفح لعرضها. وقد تبين أن هذه الوظيفة مفيدة للغاية بعد إدخال نفس القوائم السوداء ، لأن. يعمل كخادم وكيل.

استخدام Opera Turbo سهل للغاية. نقوم بتشغيل المتصفح ، وفي الزاوية اليسرى السفلية نبحث عن مثل هذا الرمز ، كما هو موضح في الشكل:

انقر فوق هذا الزر (لا يمكنك تكوين أي شيء) ، وقم بتشغيل وضع Turbo. سيتحول الزر إلى اللون الأزرق ، وسوف يخطرك المتصفح بأن الوضع ممكّن. دعنا الآن نرى ما "يخبرنا" whoer.net عن موقعنا وعنوان IP الخاص بنا.

في هذا الوضع ، يحدث أحيانًا ، على سبيل المثال ، عدم تحميل CSS على الإطلاق ، ولكن يتم تحميل html "عارية". يمكن أن تكون سرعة التنزيل بطيئة للغاية ، وإذا كان لديك موقع يستغرق وقتًا طويلاً للتحميل ، فحاول تعطيل وضع Turbo وتمكينه مرة أخرى. وبالتالي ، سيتغير الخادم ، وقد يتم تسريع التنزيل. هذه الطريقة ، بالإضافة إلى أدوات إخفاء الهوية ، لا توفر لك أي إخفاء للهوية ، و عنوان IP الحقيقي الخاص بك مرئي خلف الخادم الوكيل.

وضع Turbo متاح أيضًا في المتصفح من Yandex. ولكن من أجل تجاوز القوائم السوداء للمواقع ، فهي ليست مناسبة جدًا ، لأن. يتم استخدام عناوين IP والخوادم والطرق الروسية. ولكن ، في الإنصاف ، تجدر الإشارة إلى أن معظم المواقع المحجوبة في وضع Turbo في الفهرس لا تزال مفتوحة.

تمت الإضافة:"وضع Turbo" متاح أيضًا في Google Chrome لنظام التشغيل المحمول.

كل هذه هي أبسط الطرق للالتفاف على القائمة السوداء للمواقع المخصصة فقط لمثل هذه الأغراض ، لأن. أنها على الإطلاق لا توفر أي أمن وإخفاء الهوية. بعد ذلك ، سوف ننظر بإيجاز إلى طرق أكثر تطرفًا وأمانًا ومجهولة. لكن في إطار هذا المقال ، بشكل سطحي فقط ، لأن. الموضوع واسع للغاية ، وسيتم تخصيص مقالات وكتيبات منفصلة له.

خوادم بروكسي

مخدم بروكسيهي مجموعة من البرامج المحددة التي تسمح للعملاء البعيدين بتنفيذ طلبات متنوعة لخدمات الشبكة الأخرى. في الواقع ، جميع أنواع أدوات إخفاء الهوية عبر الإنترنت هي أيضًا نوع من الوكيل ، فقط بواجهة ويب (أي موقع يمكننا من خلاله الدخول إلى الخدمات واستخدامها). الوكلاء ، نحتاج إلى تسجيل أنفسنا في إعدادات الشبكة. إذا كنت تفعل كل شيء يدويًا ، فيمكنك حينئذٍ الذهاب بطرق مختلفة.

المتصفحات التي تستخدم إعدادات شبكة النظام - كروم ، سفاري ، إنترنت إكسبلورر.

يكفي تكوين أحد هذه المتصفحات للعمل من خلال وكيل ، وسيتم توكيل جميع اتصالات الإنترنت في المتصفحات (ما لم يتم تكوينها بشكل منفصل). يمكنك تسجيل وكيل مثل هذا (باستخدام Chrome كمثال): الإعدادات - إظهار الإعدادات المتقدمة - الشبكة - تغيير إعدادات الخادم الوكيل ... سيتم فتح الخصائص القياسية لمتصفح Windows. في علامة التبويب "اتصالات" ، انقر فوق "إعدادات الشبكة". سيتم فتح نافذة إعدادات LAN. أدخل عنوان IP للخادم الوكيل والمنفذ.

لا تنس النقر فوق الزر "موافق" بعد هذه التلاعبات.

يمكن أيضًا تسجيل الوكلاء من خلال لوحة التحكم: ابدأ - لوحة التحكم - خيارات الإنترنت - علامة التبويب "اتصالات". وسنرى نفس النافذة التي رأيناها عندما قمنا بإعداد الوكيل من خلال Chrome.

المتصفحات مثل موزيلا فايرفوكسوتسمح لك بالعمل من خلال وكيل دون استخدام إعدادات شبكة النظام. أي ، إذا قمت بتسجيل خادم وكيل في Mozilla ، فسيتم استخدام اتصال مباشر منتظم في جميع المتصفحات الأخرى ، وفي Mozilla - وكيل. إنها مريحة جدًا. بعد كل شيء ، نحن عادة لا نحتاج إلى العمل باستمرار من خلال وكيل.

في الصورة ، أشرت إلى الإجراء باستخدام الأسهم والأرقام لتوكيل Mozilla Firefox. في Opera ، المبدأ هو نفسه.

الوكلاء المجانيون لديهم عيوب كبيرة:

- عادة سرعة منخفضة

- هم عادة لا "يعيشون" لفترة طويلة ، وعليك تغييرهم في كثير من الأحيان

نعم ، بالمناسبة ، حتى نسيت أن أقول: عند استخدام البروكسيات العامة ، ومجهولي الهوية ، وما إلى ذلك. - لا تستخدم الخدمات المصرفية عبر الإنترنت ، وما إلى ذلك.أنت لا تعرف أبدًا نوع البرامج المثبتة على خادم غير معروف لنا ، ولمن ينتمي هذا الخادم.

كيف نختار الخادم الوكيل الذي نحتاجه؟

بما أن هدفنا اليوم هو "" ، فإن الوكلاء الروس لا يهموننا ، فنحن نختار الوكلاء الأجانب. نحن ننظر إلى المعلمة "السرعة" - كلما انخفض ، كان ذلك أفضل.لن ننظر إلى عمود إخفاء الهوية في سياق اليوم. بعد كل شيء ، نريد الوصول إلى موقع محظور بشكل غير قانوني ، لا توجد فيه معلومات غير قانونية ، وبالتالي ، ليس لدينا أيضًا ما نخفيه. بشكل عام ، في لقطة الشاشة (قائمة الوكيل من موقع HideMe.ru) ، قمت بتسليط الضوء على أنسب الوكلاء:

هذا كل شيء عن الوكلاء. مرة أخرى هذا الموضوع واسع للغاية وسأعود إليه لاحقًا. اسمحوا لي فقط أن أقول إن هناك أيضًا ملحقات للمتصفح لتغيير الوكلاء بسرعة ؛ برامج مدقق الوكيل التي تتحقق من قوائم الوكيل للتأكد من صلاحيتها ؛ البرامج القادرة على بناء سلاسل كاملة من الوكلاء (على سبيل المثال ، JAP) ، وما إلى ذلك. بشكل عام ، يتم استخدام الوكلاء (خاصةً النخبة والسلاسل) بشكل أساسي لمختلف الإجراءات غير القانونية على الشبكة من قبل مجرمي الإنترنت وجميع أنواع الأشخاص المرفوضين سياسيًا ( مثل المعارضين الذين يريدون عدم الكشف عن هويتهم).

VPN (شبكة خاصة افتراضية) - شبكة افتراضية خاصة

فعلا VPN (شبكة خاصة افتراضية ، أي شبكة افتراضية خاصة)تقنية مفيدة للغاية. يتم استخدامه على مستوى الشركة (مؤسسات مختلفة لإنشاء نفق آمن خاص بهم) والمستخدمين المحترمين العاديين.

على سبيل المثال ، أوصي بشدة باستخدام اتصال VPN إذا كنت متصلاً بشبكة Wi-Fi عامة ، لأن مثل هذه الشبكات غالبًا ما يتم "استنشاقها" ، أي يستخدم العديد من المتسللين والمجرمين الإلكترونيين برامج خاصة لفحص كل حركة المرور في هذه الشبكات من أجل تحديد بيانات الاعتماد المختلفة: كلمات المرور ، وتسجيلات الدخول ، وبيانات الخدمات المصرفية عبر الإنترنت ، وما إلى ذلك. لذلك ، فإن وجود نفق VPN في الشبكات المفتوحة ضروري ببساطة لأن. يتم تشفير كل حركة المرور التي تمر عبره ، ويصبح الوصول إليها غير ممكن تمامًا.

تتمتع VPN بعدد من المزايا مقارنة بالطرق السابقة لتجاوز المواقع المدرجة في القائمة السوداء:

- سرعة اتصال مناسبة للغاية ؛

- حركة مرور مشفرة بالكامل ؛

- إخفاء هويتك بدرجة عالية جدًا ، إذا كنت تستخدم خدمة لا تخزن أي سجلات ، وحتى لو كانت كذلك ، فما الذي نحتاج إليه؟ نحن لسنا مجرمين ، ولن يهتم بنا أحد.

من بين أوجه القصور ، يمكن للمرء أن يذكر حقيقة أن VPN هي خدمة مدفوعة بنسبة 99 ٪. لكن الأسعار لا تقضم دائمًا. تتقلب حسب خطة التعريفة والتكوين. ولسنا بحاجة إلى تكوينات "خيالية" ، لذلك إذا قررت استخدام خدمات خدمة VPN ، فاختر أرخص خطة تعريفة لتبدأ بها. سنعود أيضًا بشكل متكرر إلى موضوع VPN على صفحات هذا الموقع.

Tor (The Onion Router) - مستوى عالٍ جدًا من إخفاء الهوية

باستخدام Tor ، يمكنك أيضًا تجاوز أي حظر. علاوة على ذلك ، فإن مستوى إخفاء الهوية لائق للغاية ، وهناك تشفير ، وإذا لم يكن أحد مهتمًا بك (وكالات إنفاذ القانون ، والخدمات الخاصة) ، فلا داعي للقلق بشأن إخفاء هويتك على الإطلاق. يعد تتبع مستخدم معين باستخدام شبكة Tor أمرًا صعبًا للغاية. لقد قمت مؤخرًا بنشر الخبر "" الذي جاء فيه أنهم ضبطوا مخترقًا واحدًا تم ضبطه لفترة طويلة. ومثل هذه الحالات ، على الرغم من ندرتها ، ما زالت غير معزولة.

باختصار ومجازي ، شبكة Tor عبارة عن شبكة ضخمة من أجهزة الكمبيوتر حول العالم يتم فيها تثبيت حزمة برامج خاصة تسمح لجميع مستخدمي هذه الشبكة باستخدام بعضهم البعض كـ "خادم وسيط" (يمكن تعطيل هذه الوظيفة في بحيث لا يتم استخدام جهاز الكمبيوتر الخاص بك لهذا الغرض). علاوة على ذلك ، يتم اختيار سلاسل التوصيلات بشكل عشوائي.

العيب الرئيسي لاستخدام Tor لأغراض قانونية هو سرعته البطيئة للغاية. (ملاحظة:في الوقت الحالي ، بعد مرور عام على كتابة هذا المقال ، أصبحت السرعة في شبكة Tor عالية بالفعل). لكن هذا العيب كقاعدة يتجاهله من يستخدمه في أعمال غير مشروعة ، لأن السرعة المنخفضة تتضاءل أمام كل إمكانيات هذه الشبكة. لمزيد من إخفاء الهوية والأمان ، يتم استخدام Tor أحيانًا عبر VPN. أو العكس.

يمكنك تنزيل Tor على الموقع الرسمي. الآن هناك حزمة مثل حزمة متصفح Torوتنزيله وتثبيته ، يمكنك البدء فورًا في العمل.

تعتمد العديد من المشاريع الأخرى على Tor ، على سبيل المثال OperaTor و Tails OS و Liberte و Whonix وما إلى ذلك.

I2P (مشروع الإنترنت غير المرئي) - أقصى درجة من إخفاء الهوية

I2P يكاد يكون مجهولاً غير قابل للاختراق. بشكل عام ، التنفيذ مشابه لـ Tor ، لكن مع بعض "التحسينات". بشكل عام ، يتم "تشغيل" كل شيء هناك ، أولاً وقبل كل شيء ، على التشفير. كل ما هو ممكن مشفر ، كل حزمة وأكثر من مرة. أيضًا ، تحتوي الشبكة على توجيه معقد جدًا لهذه الحزم المشفرة ، والتي يمكن أن تتغير كل N-minutes. قد يكون إلغاء هوية شخص ما على هذه الشبكة أمرًا غير واقعي.

إن I2P ، بالطبع ، مخصص للمتسللين والمجرمين الإلكترونيين وغيرهم من المجرمين أكثر من كونه مجرد شخص عادي.

تمت الإضافة:فيما يتعلق بالسيطرة المشددة الأخيرة على Runet ، بدأت المزيد والمزيد من المواقع في امتلاك "مرايا" خاصة بها في شبكة i2p. وأصبح المزيد والمزيد من الناس العاديين مهتمين بهذه التكنولوجيا.

الأجهزة الظاهرية

سيكون هناك أيضًا أكثر من مقال واحد عن الأجهزة الافتراضية على مدونتي ، لأن. أعتقد (ولست وحدي) أنها مفيدة جدًا للاستخدام لجميع أولئك الذين ، بطريقة أو بأخرى ، متصلين بأجهزة الكمبيوتر والإنترنت. في الوقت الحالي ، سأذكر فقط توزيعة واحدة مبنية خصيصًا لعائلة GNU / Linux (دبيان) ، شحذ للأمن وعدم الكشف عن هويته - هذا هو Whonix.

تتكون مجموعة التوزيع من صورتين لجهاز افتراضي:

- بوابة Whonix، بمثابة بوابة تمر من خلالها جميع اتصالات الشبكة ؛

- محطة عمل Whonix- في الواقع ، مجموعة التوزيع نفسها

ميزة هذا التجميع هي أنه يتم استخدام بوابة خاصة ، وتذهب أي حركة مرور فقط من خلاله، وحركة المرور نفسها موجهة إلى Tor. وبما أنه لا يمكن تشغيل جميع التطبيقات على نفس Windows ، على سبيل المثال ، من خلال Tor ، ويمكن أن تتسرب حركة المرور أحيانًا عبر اتصال عادي ، فإن هذا يهدد إخفاء الهوية. Whonix هو مستبعد.

هذه هي الطريقة التي تبدو بها "أجهزة الكمبيوتر الافتراضية" الخاصة بي ، على سبيل المثال ، مع التشغيل Whonix

هذا كل شيء الآن ، أيها الأصدقاء. آمل أن يكون المقال ممتعًا ومفيدًا. في المستقبل ، سأحلل بمزيد من التفصيل ما هو موصوف هنا ، لأنني أعتقد أن كل أولئك الذين ليسوا غير مبالين بمصير الإنترنت يجب أن يعرفوا ذلك. بعد كل شيء ، أنا متأكد من أنه قريبًا في روسيا ، بحجة محاربة التطرف وإدمان المخدرات والمواد الإباحية ، سيتم حظر أي موارد غير مرغوب فيها لشخص ما. (ملاحظة:هذا يحدث بالفعل ، للأسف.) . الآلة قيد التشغيل ...

ويجب ألا تنسى أبدًا أن عمالقة مثل Google ، و Facebook ، و Index ، وما إلى ذلك ، يراقبون كل نقرة لكل مستخدم ويب كل ثانية. ومن غير المعروف كيف يمكن أن يحدث كل هذا في المستقبل. لذلك ، لا تهمل وسائل إخفاء الهوية ، ولكن لا تسيء استخدامها أيضًا. لأنه إذا كنت تستخدم باستمرار قناة مشفرة (VPN ، Tor ، إلخ) ، فقد يثير ذلك شكوك مزودك.

الآن حان دورك ، أيها الإخوة ؛) أخبرني ، هل احتجت يومًا لاستخدام هذه الخدمات؟ ما الذي استخدموه بالضبط؟ من الممتع جدًا سماع ذلك. ولا تنس الاشتراك في تحديثات المدونة إذا كنت مهتمًا بهذا الموضوع. يمكنك أيضًا اقتراح بعض الأفكار حول المقالات التي ترغب في رؤيتها على صفحات المدونة. بعد كل شيء ، يتم إنشاء مدونة لك - للقراء والزوار.

شكرا لاهتمامكم ونراكم قريبا!

لتجاوز حظر برنامج المراسلة ، يمكنك استخدام وكيل أو VPN. من هذه المقالة سوف تتعلم كيفية تجاوز حظر التلغرامباستخدام 3 طرق:

- من خلال نفق VPN ؛

- عن طريق تثبيت MTProxy تلقائيًا باستخدام روبوت ؛

- يدويًا ، من خلال تحديد خادم وكيل لـ Telegram.

كيفية تجاوز حجب VPN

شبكة VPN هي قناة آمنة تمر من خلالها كل حركة مرور الإنترنت على الجهاز. إنه لا يؤثر فقط على عمل Telegram ، بل يؤثر أيضًا على البرامج الأخرى ، مثل المستعرض أو عميل البريد الإلكتروني.

الميزة الرئيسية للشبكة الافتراضية الخاصة هي الوصول إلى أي موارد محظورة في روسيا. ستعمل جميع المواقع كما لو كان المستخدم في بلد آخر. ومع ذلك ، فإن هذا النهج له أيضًا عدد من العيوب:

- قد تتباطأ سرعة الإنترنت بشكل ملحوظ ؛

- سيتم فتح العديد من المواقع بلغة أجنبية.

عند استخدام خدمة مجانية ، سيكون المستخدم مقيدًا بحد حركة المرور ، والذي يكون عادةً بضعة غيغابايت. قد يتسبب هذا في حدوث مشكلات في سرعة الاتصال. الاشتراك المدفوع يعمل بلا حدود ، ولكن سيتعين عليك دفع بضعة دولارات شهريًا مقابل ذلك. أكثر الشركات موثوقية هي NordVPN و ExpressVPN و PrivateVPN.

ضع في اعتبارك عملية تثبيت VPN مجانية على Android و iOS.

VPN لـ Telegram على Android

أسهل طريقة لتثبيت VPN على Android هي استخدام التطبيق من Google Play. ندرج الخيارات الأكثر شيوعًا ونشير إلى حد حركة المرور لكل منها:

- نفق بير (1.5 جيجابايت)

- Windscribe (10 جيجابايت)

- Finch VPN (3 جيجابايت)

- ProtoVPN (غير محدود)

ضع في اعتبارك عملية التثبيت باستخدام Windscribe كمثال.

- انتقل إلى Google Play وقم بتنزيل التطبيق.

- افتح التطبيق وأنشئ حسابًا عن طريق تحديد الخطة "المجانية".

- اضغط على "تشغيل" على الشاشة الرئيسية.

إذا كانت السرعة بطيئة للغاية ، فحاول تغيير موقع الخادم.

VPN لـ Telegram على iOS

لإعداد VPN على iOS ، قم بتنزيل أحد التطبيقات التالية من AppStore:

- نفق الدب

- Betternet

- SurfEasy VPN

- freevpn

تقدم جميع الخدمات باستثناء TunnelBear حدًا غير محدود لحركة المرور. ومع ذلك ، يمكنهم تقليل السرعة وعرض الإعلانات بشكل كبير. باستخدام Betternet كمثال ، دعنا نرى كيفية إعداد وكيل VPN لـ Telegram على iOS.

- انتقل إلى متجر التطبيقات وقم بتنزيل Betternet.

- افتح البرنامج وانقر فوق الزر "تثبيت ملف التعريف".

- انقر فوق اتصال.

إعداد وكيل لبرنامج Telegram باستخدام الروبوت

أسهل طريقة هي إعداد Telegram من خلال وكيل باستخدامBestMTProxyBot bot ، والذي سيقوم تلقائيًا بتعيين معلمات الاتصال. هذا هو الروبوت الرسمي لفريق Telegram ، وهو سريع ومجاني. في المقابل ، ستعرض الخدمة إعلانات القنوات الدعائية أعلى قائمة جهات الاتصال الخاصة بك. ضع في اعتبارك عملية العمل مع الروبوت خطوة بخطوة.

نقل المعلومات عبر قنوات الاتصال الفنية

نقل المعلومات عبر قنوات الاتصال الفنية قسم الأحياء الطبية وعلم الأحياء الدقيقة وعلم الفيروسات وعلم المناعة

قسم الأحياء الطبية وعلم الأحياء الدقيقة وعلم الفيروسات وعلم المناعة عرض تقديمي عن علوم الكمبيوتر "ما هي البرمجة؟

عرض تقديمي عن علوم الكمبيوتر "ما هي البرمجة؟ عرض تقديمي حول موضوع "الجهاز ومبدأ تشغيل المولد"

عرض تقديمي حول موضوع "الجهاز ومبدأ تشغيل المولد" عرض تقديمي حول موضوع "شبكة الإنترنت العالمية

عرض تقديمي حول موضوع "شبكة الإنترنت العالمية عرض "دور المعلومات في حياة المجتمع" عرض حول موضوع المعلومات في حياة المجتمع

عرض "دور المعلومات في حياة المجتمع" عرض حول موضوع المعلومات في حياة المجتمع من الطوب إلى يومنا هذا: تطور الهواتف المحمولة

من الطوب إلى يومنا هذا: تطور الهواتف المحمولة