Важными аспектами информационной безопасности является. Аспекты информационной безопасности. Методы комплексной защиты информации. Угрозы безопасности информации и их классификация

Под информационной безопасностью понимается защищенность информации и поддерживающей ее инфраструктуры от любых случайных или злонамеренных воздействий, результатом которых может явиться нанесение ущерба самой информации, ее владельцам или поддерживающей инфраструктуре.

Цель информационной безопасности - обезопасить ценности системы, защитить и гарантировать точность и целостность информации и минимизировать разрушения, которые могут иметь место, если информация будет модифицирована или разрушена.

На практике важнейшими являются три аспекта информационной безопасности:

1. Доступность (возможность за разумное время получить требуемую информационную услугу);

2. Целостность (ее защищенность от разрушения и несанкционированного изменения);

3. Конфиденциальность (защита от несанкционированного прочтения).

Способы (методы) защиты информации:

· Препятствие - создание на пути угрозы преграды, преодоление которой сопряжено с возникновением сложностей для злоумышленника или дестабилизирующего фактора.

· Управление - оказание управляющих воздействий на элементы защищаемой системы.

· Маскировка - действия над защищаемой системой или информацией, приводящие к такому их преобразованию, которое делает их недоступными для злоумышленника. (Сюда можно, в частности, отнести криптографические методы защиты).

· Регламентация - разработка и реализация комплекса мероприятий, создающих такие условия обработки информации, которые существенно затрудняют реализацию атак злоумышленника или воздействия других дестабилизирующих факторов.

· Принуждение - метод заключается в создании условий, при которых пользователи и персонал вынуждены соблюдать условия обработки информации под угрозой ответственности (материальной, уголовной, административной)

· Побуждение - метод заключается в создании условий, при которых пользователи и персонал соблюдают условия обработки информации по морально-этическим и психологическим соображениям.

Средства защиты информации:

· Физические средства - механические, электрические, электромеханические, электронные, электронно-механические и т. п. устройства и системы, которые функционируют автономно, создавая различного рода препятствия на пути дестабилизирующих факторов.

· Аппаратные средства - различные электронные и электронно-механические и т.п. устройства, схемно встраиваемые в аппаратуру системы обработки данных или сопрягаемые с ней специально для решения задач защиты информации.

· Программные средства - специальные пакеты программ или отдельные программы, включаемые в состав программного обеспечения с целью решения задач защиты информации.

· Организационные средства - организационно-технические мероприятия, специально предусматриваемые в технологии функционирования системы с целью решения задач защиты информации.

· Законодательные средства - нормативно-правовые акты, с помощью которых регламентируются права и обязанности, а также устанавливается ответственность всех лиц и подразделений, имеющих отношение к функционированию системы, за нарушение правил обработки информации, следствием чего может быть нарушение ее защищенности.

· Психологические (морально-этические средства) - сложившиеся в обществе или данном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе.

Методы и средства защиты информации

Методы обеспечения безопасности информации в ИС:

· препятствие;

· управление доступом;

· механизмы шифрования;

· противодействие атакам вредоносныхпрограмм;

· регламентация;

· принуждение;

· побуждение.

Препятствие – метод физического преграждения пути злоумышленнику к

защищаемой информации (к аппаратуре, носителям информации и т.д.).

Управление доступом – методы защиты информации регулированием

использования всех ресурсов ИС и ИТ. Эти методы должны противостоять всем

возможным путям несанкционированного доступа к информации.

Управление доступом включает следующие функции зашиты:

· идентификацию пользователей, персонала и ресурсов системы (присвоение

каждому объекту персонального идентификатора);

· опознание (установление подлинности) объекта или субъекта по

предъявленному им идентификатору;

· проверку полномочий (проверка соответствия дня недели, времени суток,

запрашиваемыхресурсов и процедур установленному регламенту);

· разрешение и создание условий работы в пределахустановленного регламента;

· регистрацию (протоколирование) обращений к защищаемым ресурсам;

· реагирование (сигнализация, отключение, задержка работ, отказ в запросе и т.п.)

при попыткахнесанкционированныхдействий.

Механизмы шифрования – криптографическое закрытие информации. Эти

методы защиты все шире применяются как при обработке, так и при хранении

информации на магнитных носителях. При передаче информации по каналам связи

большой протяженности этот метод является единственно надежным.

Противодействие атакам вредоносных программ предполагает комплекс

разнообразных мер организационного характера и использование антивирусных

программ. Цели принимаемых мер – это уменьшение вероятности инфицирования

АИС, выявление фактов заражения системы; уменьшение последствий

информационных инфекций, локализация или уничтожение вирусов; восстановление

информации в ИС. Овладение этим комплексом мер и средств требует знакомства со

специальной литературой.

Регламентация – создание таких условий автоматизированной обработки,

хранения и передачи защищаемой информации, при которых нормы и стандарты по

защите выполняются в наибольшей степени

Принуждение – метод защиты, при котором пользователи и персонал ИС

вынуждены соблюдать правила обработки, передачи и использования защищаемой

информации под угрозой материальной, административной или уголовной

ответственности.

Побуждение – метод защиты, побуждающий пользователей и персонал ИС не

нарушать установленные порядки за счет соблюдения сложившихся моральных и

этическихнорм.

Вся совокупность технических средств подразделяется на аппаратные и

физические.

Аппаратные средства – устройства, встраиваемые непосредственно в

вычислительную технику, или устройства, которые сопрягаются с ней по стандартному

интерфейсу.

Физические средства включают различные инженерные устройства и

сооружения, препятствующие физическому проникновению злоумышленников на

объекты защиты и осуществляющие защиту персонала (личные средства

безопасности), материальных средств и финансов, информации от противоправных

действий. Примеры физических средств: замки на дверях, решетки на окнах, средства

электронной охранной сигнализации и т.п.

Программные средства – это специальные программы и программные

комплексы, предназначенные для защиты информации в ИС. Как отмечалось, многие

из нихслиты с ПО самой ИС.

Из средств ПО системы защиты выделим еще программные средства,

реализующие механизмы шифрования (криптографии). Криптография – это наука об

обеспечении секретности и/или аутентичности (подлинности) передаваемых

сообщений.

Организационные средства осуществляют своим комплексом регламентацию

производственной деятельности в ИС и взаимоотношений исполнителей на

нормативно-правовой основе таким образом, что разглашение, утечка и

несанкционированный доступ к конфиденциальной информации становится

невозможным или существенно затрудняется за счет проведения организационных

мероприятий. Комплекс этих мер реализуется группой информационной

безопасности, но должен находиться под контролем первого руководителя.

Законодательные средства защиты определяются законодательными актами

страны, которыми регламентируются правила пользования, обработки и передачи

информации ограниченного доступа и устанавливаются меры ответственности за

нарушение этихправил.

Морально-этические средства защиты включают всевозможные нормы

поведения (которые традиционно сложились ранее), складываются по мере

распространения ИС и ИТ в стране и в мире или специально разрабатываются.

Морально-этические нормы могут быть неписаные (например честность) либо

оформленные в некий свод (устав) правил или предписаний. Эти нормы, как правило,

не являются законодательно утвержденными, но поскольку ихнесоблюдение приводит

к падению престижа организации, они считаются обязательными для исполнения.

Характерным примером таких предписаний является Кодекс профессионального

поведения членов Ассоциации пользователей ЭВМ США.

9.3. Технологии обеспечения безопасности

При использовании любой информационной технологии следует обращать

внимание на наличие средств защиты данных, программ, компьютерныхсистем.

Безопасность данных включает обеспечение достоверности данных и защиту

данныхи программ от несанкционированного доступа, копирования, изменения.

Достоверность данных контролируется на всех этапах технологического процесса

эксплуатации ЭИС. Различают визуальные и программные методы контроля.

Визуальный контроль выполняется на домашинном и заключительном этапах.

Программный – на внутримашинном этапе. При этом обязателен контроль при вводе

данных, их корректировке, т.е. везде, где есть вмешательство пользователя в

вычислительный процесс. Контролируются отдельные реквизиты, записи, группы

записей, файлы. Программные средства контроля достоверности данных

закладываются на стадии рабочего проектирования.

Защита данных и программ от несанкционированного доступа, копирования,Информационные тех0н3о.л0о1г.и1и3в экономике: 9.2. Методы и средства защиты информации »

abc.v v su.ru/Books/inform_tehnolog/page0025.asp 3/4

изменения реализуется программно-аппаратными методами и технологическими

приемами. К программно-аппаратным средствам защиты относят пароли, электронные

ключи, электронные идентификаторы, электронную подпись, средства кодирования,

декодирования данных. Для кодирования, декодирования данных, программ и

электронной подписи используются криптографические методы. Например, в США

применяется криптографический стандарт, разработанный группой IETF. Экспорту он

не подлежит. Разработаны в том числе и отечественные электронные ключи, например,

NovexKey для защиты программ и данных в системах Windows, DOS, Netware.

Средства защиты аналогичны, по словам специалистов, дверному замку. Замки

взламываются, но никто не убирает ихс двери, оставив квартиру открытой.

Технологический контроль заключается в организации многоуровневой

системы защиты программ и данных как средствами проверки паролей, электронных

подписей, электронных ключей, скрытых меток файла, использованием программных

продуктов, удовлетворяющих требованиям компьютерной безопасности, так и

методами визуального и программного контроля достоверности, целостности, полноты

Безопасность обработки данных зависит от безопасности использования

компьютерных систем. Компьютерной системой называется совокупность

аппаратных и программных средств, различного рода физических носителей

информации, собственно данных, а также персонала, обслуживающего перечисленные

компоненты.

В настоящее время в США разработан стандарт оценок безопасности

компьютерных систем – критерии оценок пригодности. В нем учитываются четыре

типа требований к компьютерным системам:

· требования к проведению политики безопасности – securitypolicy;

· ведение учета использования компьютерныхсистем – accounts;

· доверие к компьютерным системам;

· требования к документации.

Требования к проведению последовательной политики безопасности и ведение

учета использования компьютерных систем зависят друг от друга и обеспечиваются

средствами, заложенными в систему, т.е. решение вопросов безопасности включается

в программные и аппаратные средства на стадии проектирования.

Нарушение доверия к компьютерным системам, как правило, бывает вызвано

нарушением культуры разработки программ: отказом от структурного

программирования, неисключением заглушек, неопределенным вводом и т.д. Для

тестирования на доверие нужно знать архитектуру приложения, правила устойчивости

его поддержания, тестовый пример.

Требования к документации означают, что пользователь должен иметь

исчерпывающую информацию по всем вопросам. При этом документация должна

быть лаконичной и понятной.

Только после оценки безопасности компьютерной системы она может поступить

на рынок.

Во время эксплуатации ИС наибольший вред и убытки приносят вирусы. Защиту

от вирусов можно организовать так же, как и защиту от несанкционированного

доступа. Технология защиты является многоуровневой и содержит следующие этапы:

1. Входной контроль нового программного обеспечения или дискеты, который

осуществляется группой специально подобранных детекторов, ревизоров и фильтров.

Например, в состав группы можно включить Scan, Aidstest, TPU8CLS. Можно

провести карантинный режим. Для этого создается ускоренный компьютерный

календарь. При каждом следующем эксперименте вводится новая дата и наблюдается

отклонение в старом программном обеспечении. Если отклонения нет, то вирус не

обнаружен.

2. Сегментация жесткого диска. При этом отдельным разделам диска

присваивается атрибут ReadOnly. Для сегментации можно использовать, например,

программу Manager и др.

3. Систематическое использование резидентных, программ-ревизоров и фильтров

для контроля целостности информации, например Check21, SBM, Antivirus2 и т.д.

4. Архивирование. Ему подлежат и системные, и прикладные программы. Если

один компьютер используется несколькими пользователями, то желательно

ежедневное архивирование. Для архивирования можно использовать PKZIP и др.Эффективность программных средств защиты зависит от правильности действий

пользователя, которые могут быть выполнены ошибочно или со злым умыслом.

Поэтому следует предпринять следующие организационные меры защиты:

· общее регулирование доступа, включающее систему паролей и сегментацию

винчестера;

· обучение персонала технологии защиты;

· обеспечение физической безопасности компьютера и магнитныхносителей;

· выработка правил архивирования;

· хранение отдельныхфайлов в шифрованном виде;

· создание плана восстановления винчестера и испорченной информации.

Для шифровки файлов и защиты от несанкционированного копирования

разработано много программ, например Catcher, Exeb и др. Одним из методов защиты

является скрытая метка файла: метка (пароль) записывается в сектор на диске,

который не считывается вместе с файлом, а сам файл размещается с другого сектора,

тем самым файл не удается открыть без знания метки.

Восстановление информации на винчестере – трудная задача, доступная

системным программистам с высокой квалификацией. Поэтому желательно иметь

несколько комплектов дискет для архива винчестера и вести циклическую запись на эти

комплекты. Например, для записи на трех комплектах дискет можно использовать

принцип «неделя-месяц-год». Периодически следует оптимизировать расположение

файлов на винчестере с помощью утилиты SpeedDisk и т.п., что существенно

облегчает их восстановление.

Доступность – возможность получения информации за приемлемое время лицами, процессами или системами, имеющими на это право.

Считается, что доступность информации является важнейшим элементом информационной безопасности: информационные системы (ИС) создаются для получения информационных услуг, а если предоставить услуги пользователям становится невозможно, это наносит ущерб всем субъектам информационных отношений.

Целостность – актуальность и непротиворечивость информации, защищенность от разрушения и несанкционированного изменения.

Целостность можно подразделить на статическую (понимаемую как неизменность информационных объектов) и динамическую (относящуюся к корректному выполнению сложных действий (транзакций). Средства контроля динамической целостности применяются при анализе потока финансовых сообщений с целью выявления кражи, переупорядочения или дублирования отдельных сообщений.

Конфиденциальность – защищенность от несанкционированного доступа к информации.

Аспект конфиденциальность считается наиболее проработанным в РФ

Существует 3 вида возможных нарушений ИС: нарушение целостности, доступности и конфиденциальности информации.

Нарушения доступности информации могут быть связаны со следующими факторами: отказы пользователей, внутренние отказы, отказ поддерживающей инфраструктуры. К отказам пользователей относятся: нежелание работать в силу несоответствия запросов пользователей с фактическими характеристиками системы и по др. причинам, невозможность работать в силу отсутствия соответствующей подготовки или отсутствия технической поддержки. Основными источниками внутренних отказов являются: случайное или умышленное отступление от правил эксплуатации, ошибки при (пере) конфигурировании системы, отказы программного и аппаратного обеспечения, разрушение данных, разрушение или повреждение аппаратуры. Отказы поддерживающей инфраструктуры предполагают случайное или умышленное нарушение работы систем связи, электропитания, тепло- и водоснабжения; разрушение или повреждение помещений и т.п.

Нарушения целостности информации предполагают нарушение статической и динамической целостности. Статическая целостность может быть нарушена путем ввода неверных данных или изменения данных. Угрозами динамической целостности являются нарушение атомарности транзакций, переупорядочивание, кража, дублирование данных или внесение дополнительных сообщений (сетевых пакетов и т.п.). Соответствующие действия в сетевой среде называются активным прослушиванием.

Конфиденциальность данных может быть нарушена путем перехвата данных (передаваемых в разговоре, в письме, по сети), атак (в т.ч. подслушивание или прослушивание разговоров, пассивное прослушивание сети и т.п.), методы морально-психологического воздействия (напр., маскарад – выполнение действий под видом лица, обладающего полномочиями, для доступа к данным). Также, конфиденциальность информации может быть нарушена в результате злоупотребления полномочиями (напр., системный администратор способен прочитать любой (незашифрованный) файл, получить доступ к почте любого пользователя и т.д.).

Контрольные вопросы?

Угрозы безопасности информации и их классификация.

Информационная безопасность и ее составляющие

Под информационной безопасностью понимается защищенность информационной системы от случайного или преднамеренного вмешательства, наносящего ущерб владельцам или пользователям информации.

На практике важнейшими являются три аспекта информационной безопасности:

· доступность (возможность за разумное время получить требуемую информационную услугу);

· целостность (актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения);

конфиденциальность (защита от несанкционированного доступа к информации).

Формирование режима информационной безопасности - проблема комплексная. Меры по ее решению можно подразделить на пять уровней:

1. законодательный (законы, нормативные акты, стандарты и т.п.);

2. морально-этический (всевозможные нормы поведения, несоблюдение которых ведет к падению престижа конкретного человека или целой организации);

3. административный (действия общего характера, предпринимаемые руководством организации);

4. физический (механические, электро- и электронно-механические препятствия на возможных путях проникновения потенциальных нарушителей);

5. аппаратно-программный (электронные устройства и специальные программы защиты информации).

Единая совокупность всех этих мер, направленных на противодействие угрозам безопасности с целью сведения к минимуму возможности ущерба, образуют систему защиты .

Знание возможных угроз, а также уязвимых мест защиты, которые эти угрозы обычно эксплуатируют, необходимо для того, чтобы выбирать наиболее экономичные средства обеспечения безопасности.

Угроза - это потенциальная возможность определенным образом нарушить информационную безопасность.

Попытка реализации угрозы называется атакой, а тот, кто предпринимает такую попытку, - злоумышленником. Потенциальные злоумышленники называются источниками угрозы.

Чаще всего угроза является следствием наличия уязвимых мест в защите информационных систем (таких, например, как возможность доступа посторонних лиц к критически важному оборудованию или ошибки в программном обеспечении).

Угрозы можно классифицировать по нескольким критериям:

· по аспекту информационной безопасности (доступность, целостность, конфиденциальность), против которого угрозы направлены в первую очередь;

· по компонентам информационных систем, на которые угрозы нацелены (данные, программы, аппаратура, поддерживающая инфраструктура);

· по способу осуществления (случайные/преднамеренные действия природного/техногенного характера);

· по расположению источника угроз (внутри/вне рассматриваемой ИС).

Самыми частыми и самыми опасными (с точки зрения размера ущерба) являются непреднамеренные ошибки штатных пользователей, операторов, системных администраторов и других лиц, обслуживающих информационные системы.

Иногда такие ошибки и являются собственно угрозами (неправильно введенные данные или ошибка в программе, вызвавшая крах системы), иногда они создают уязвимые места, которыми могут воспользоваться злоумышленники (таковы обычно ошибки администрирования). По некоторым данным, до 65% потерь - следствие непреднамеренных ошибок.

Пожары и наводнения не приносят столько бед, сколько безграмотность и небрежность в работе.

Очевидно, самый радикальный способ борьбы с непреднамеренными ошибками - максимальная автоматизация и строгий контроль.

Другие угрозы доступности классифицируем по компонентам ИС, на которые нацелены угрозы:

· отказ пользователей;

· внутренний отказ информационной системы;

· отказ поддерживающей инфраструктуры.

К поддерживающей инфраструктуре можно отнести системы электро-, водо- и теплоснабжения, кондиционеры, средства коммуникаций и, конечно, обслуживающий персонал.

Обычно применительно к пользователям рассматриваются следующие угрозы:

· нежелание работать с информационной системой (чаще всего проявляется при необходимости осваивать новые возможности и при расхождении между запросами пользователей и фактическими возможностями и техническими характеристиками);

· невозможность работать с системой в силу отсутствия соответствующей подготовки (недостаток общей компьютерной грамотности, неумение интерпретировать диагностические сообщения, неумение работать с документацией и т.п.);

· невозможность работать с системой в силу отсутствия технической поддержки (неполнота документации, недостаток справочной информации и т.п.).

Основными источниками внутренних отказов являются:

· отступление (случайное или умышленное) от установленных правил эксплуатации;

· выход системы из штатного режима эксплуатации в силу случайных или преднамеренных действий пользователей или обслуживающего персонала (превышение расчетного числа запросов, чрезмерный объем обрабатываемой информации и т.п.);

· ошибки при (пере)конфигурировании системы;

· отказы программного и аппаратного обеспечения;

· разрушение данных;

· разрушение или повреждение аппаратуры.

По отношению к поддерживающей инфраструктуре рекомендуется рассматривать следующие угрозы:

· нарушение работы (случайное или умышленное) систем связи, электропитания, водо- и/или теплоснабжения, кондиционирования;

· разрушение или повреждение помещений;

· невозможность или нежелание обслуживающего персонала и/или пользователей выполнять свои обязанности (гражданские беспорядки, аварии на транспорте, террористический акт или его угроза, забастовка и т.п.).

Весьма опасны так называемые "обиженные" сотрудники - нынешние и бывшие. Как правило, они стремятся нанести вред организации-"обидчику", например:

· испортить оборудование;

· встроить логическую бомбу, которая со временем разрушит программы и/или данные;

· удалить данные.

Обиженные сотрудники, даже бывшие, знакомы с порядками в организации и способны нанести немалый ущерб. Необходимо следить за тем, чтобы при увольнении сотрудника его права доступа (логического и физического) к информационным ресурсам аннулировались.

Опасны, разумеется, и стихийные бедствия - пожары, наводнения, землетрясения, ураганы. По статистике, на долю огня, воды и тому подобных "злоумышленников" (среди которых самый опасный - перебой электропитания) приходится 13% потерь, нанесенных информационным системам.

1. Что такое компьютерная графика:

2. Виды графических систем

3. Устройства вывода видеоинформации.

4. Отличие Internet от любой другой компьютерной сети.

5. Понятие и назначение TCP/IP.

6. Основные протоколы уровня приложений.

7. Зачем в Internet нужна адресация?

8. Виды адресации в Internet.

9. Что подразумевают под понятием «угроза» информации?

10. Что понимают под информационной безопасностью?

Технологическая революция в области информации, начавшаяся в последней трети ХХ века и продолжающаяся до сих пор, определила появление таких явлений как «информационные войны» и «информационный терроризм». Поэтому важное место в политике национальной безопасности в настоящее время занимает информационная безопасность.

Технологическая революция в области информации связана, прежде всего, с развитием кибернетики, которое привело к созданию информационных систем управления. Вслед за этим повсеместно в массовом порядке стали внедряться персональные компьютеры, что в свою очередь повлекло за собой ускоренные темп развития телекоммуникационных технологий. Затем персональные компьютеры стали объединять в компьютерные сети, вначале локальные, а затем и глобальные. Одновременно с колоссальным ростом популярности Интернета возникает беспрецедентная опасность разглашения персональных данных, критически важных корпоративных ресурсов. Повышение информационной безопасности становится неотложной задачей, решения которой в равной мере требуют и конечные пользователи, и компании .

Информация превратилась в одно из важнейших средств воздействия на общественные отношения, стала одним из ценнейших товаров. Особенной защиты требует такой «нематериальный» товар как информация. Именно поэтому информационная безопасность в настоящее время является одной из самых развивающихся областей современной науки. Это в равной степени относится как к технической, так и правовой стороне вопроса, касающегося информационной безопасности.

Существует довольно много определений понятия «безопасность». Чаще всего безопасность трактуют как такое состояние, когда нет опасности, т.е. «факторов и условий, угрожающих существованию непосредственно индивиду или его сообществу в форме семьи, населенного пункта или государства» . Безопасность довольно часто трактуется как способность объекта сохранять при наличии деструктивных, внешних и/или внутренних воздействий свои важнейшие, системообразующие свойства, основные характеристики и параметры, потеря которых может привести к тому, что объект утрачивает свою сущность, перестает быть самим собой .

Информационная безопасность -- состояние информационной среды, обеспечивающее удовлетворение информационных потребностей субъектов информационных отношений, безопасность информации и защиту субъектов от негативного информационного воздействия.

Понятие «информационная безопасность» взаимосвязано с понятием «безопасность информации». Довольно часто их используют как синонимы. Но, как известно, «безопасность» не существует сама по себе, безотносительно к объекту, «без определения объекта понятие «безопасность» является неопределенным, лишенным внутреннего смысла» . Выбор объекта безопасности предопределяет содержание понятия «безопасность». Поэтому, если в качестве объекта защиты выступает собственно информация, то понятия «информационная безопасность» и «безопасность информации» действительно становятся синонимами. Но, если в качестве объекта защиты рассматривается некий объект (субъект) -- участник информационных отношений, то слово »информационная» в термине «информационная безопасность» указывает на направление деятельности, посредством которой может быть причинен вред объекту защиты и понятие »информационная безопасность» в этом случае следует трактовать как состояние защищенности данного объекта от угроз информационного характера. С.П. Расторгуев (доктор технических наук, действительный член РАЕН, МАИ, АСПН и др., профессор Московского государственного университета им. М. В. Ломоносова.), характеризуя современное состояние проблемы, пишет: «В результате проблема защиты информации, которая ранее была как никогда актуальна, перевернулась подобно монете, что вызвало к жизни ее противоположность -- защиту от информации. Теперь уже саму информационную систему и, в первую очередь человека,- необходимо защищать от поступающей «на вход» информации, потому что любая поступающая на вход самообучающейся системы информация неизбежно изменяет систему. Целенаправленное же деструктивное информационное воздействие может привести систему к необратимым изменениям и, при определенных условиях, к самоуничтожению» .

В нашей стране основное внимание общественности сконцентрировано исключительно на проблеме защиты информации. Такое положение сложилось в силу многих обстоятельств. В первую очередь, это обусловлено очевидностью. Информация стала товаром, а товар нужно защищать. Значительно реже безопасность информации рассматривается с точки зрения изначальной полноты и надежности информации.

Информационная безопасность включает три составляющие:

- - удовлетворение информационных потребностей субъектов;

- - обеспечение безопасности информации;

- - обеспечение защиты субъектов информационных отношений от негативного информационного воздействия.

Бесплатная накрутка подписчиков в инстаграме без усилий Как накручивают подписчиков в инстаграме

Бесплатная накрутка подписчиков в инстаграме без усилий Как накручивают подписчиков в инстаграме Как отправить видео другу в одноклассниках через сообщение Как вставить файл в ок

Как отправить видео другу в одноклассниках через сообщение Как вставить файл в ок Что делать если "поле объекта не обнаружено" Поле объекта не обнаружено наименование полное

Что делать если "поле объекта не обнаружено" Поле объекта не обнаружено наименование полное Установить прошивку CyanogenMod с помощью инсталлятора CyanogenMod Влияние на гарантию

Установить прошивку CyanogenMod с помощью инсталлятора CyanogenMod Влияние на гарантию Добавляем произвольный телефон в личном кабинете оператора мобильной связи Киевстар (Украина)

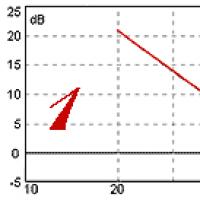

Добавляем произвольный телефон в личном кабинете оператора мобильной связи Киевстар (Украина) Что такое крутизна 12 дб окт

Что такое крутизна 12 дб окт Роуминг данных за границей

Роуминг данных за границей