A személyes adatok jelszavának védelme. Adatvédelem a számítógépes jelszó hackelésével

Üdvözlet mindenki számára, aki ezt a videót néz ki!

Ez nem az első cikkem, hanem a felhasználói képzés területén, ne tegye először a nonszenszet.

Ebben a videóban és a cikk szövegében elmondom, és megmutatom, hogy mit kell tenni, és mit kell tennie, ha jelszót, vagy annak választása.

A jelszavak eltérőek, valaki megtartja őket a fejben, valaki ír egy papírlapra, valaki szöveges dokumentumokban.

A fejben lévő jelszavak tárolása a következők:

A jelszavak:

1. kishossz;

2. A különböző erőforrások ugyanazok,

És ezért, ha regisztrálsz az e-mailben, majd a csevegésben, akkor a csevegés utáni személy hozzáférést kap a levélhez, ami nem jó ...

tárolja a jelszavakat egy papírlapon, ugyanez nem lehet opció, bár jobb, mint az első, de mivel még a könyvekről szóló könyvekről is az oldalra megyünk,

elektronikus médiainformációk, javaslom a jelszavakat szöveges formában tárolni.

Ez a módszer szintén rendelkezik, mint az előnyök.

Hátrány: MalcyFactor hozzáférést kap a fájlhoz a jelszavakkal Megtanul minden erőforrást, és hozzáférhet a nevéhez.

Előnyök: Az erőforrásokhoz való alkalmasság (bonyolultabb), amint összetett jelszavakat hozhat létre, és nem félsz elfelejteni őket

Javíthatja ezt a módszert, emlékezve 1 komplex 10 számjegyű jelszóra vagy többre,

És csak használja a mentett archívum eloszlatását jelszavakkal.

Mutasd később ...

És most megmutatom, milyen nehéz lehet dekódolni egy normál jelszót.

Jelenleg sok titkosítási algoritmusokat találunk. A véleményem szerint a legnépszerűbb az MD5 és annak módosításai.

Vegyünk például a különböző jelszavakat és Heshi-t, és próbáljunk megkönnyíteni, és egyértelműen nézzük meg, hogyan megy.

És így most bántalmazunk, és megnézzük az időt ...

kezdetben csak számokat fogunk használni, majd növelni fogjuk a komplexitást ...

Részvények másodpercek ...

Azonos…

Ugyanaz, de tudjuk, hogy a jelszó csak számokat tartalmaz, és ha tartalmaz, és a jelek sokkal több időt ...

Következő jelszó ...

Digit jelszó nem talált ... Connect szimbólumok ... Alsó nyilvántartás ...

Hozzáadott 1 szimbólum (nem az ábra, és így van a folyamat a folyamat)

Nem elég gyenge gép, 8 karakteres jelszó a felső és az alsó regiszter betűk emelésével nagyon és nagyon hosszú, és ez azt állítja, hogy az MD5 nem módosított ...

Sajnálom, hogy nem minden webhelyen / szerviz / szerveren további karaktereket használhat ...

Figyelem a képernyőn, így használnák őket, hogy bonyolítsák a közvetlen integritás folyamatát ...

Használatuk során a jelszó gyakorlatilag nem sérülékeny, hacsak természetesen nem használja a szuperszámítógépeket a premixéhez

És ahogy megígérte, hogy megmutatja, hogyan tárolhatja a jelszavakat az erőforrások eléréséhez, egy jelszó ismerete:

Ezt a jelszót minden bizonnyal nehéz megjegyezni, így egyszerűsíti egy kicsit ... egy kicsit később

W1w4w5a $ 4pyi.

Ha ilyen jelszót használ, akkor a jelszavak biztonságosak lesznek.

Vághatsz, ahogy beszéltem 10 karakterből ... nos, vagy ...

Ne feledje, hogy könnyebben, valójában hogyan és hack, de nem hiszem, hogy speciálisan a jelszavak csomagolva lesznek

Igen, és a "Jelszavak" fájlnév vonzza a figyelmet, ezért változtassa meg a nevet, hogy kevésbé fülbemászó ...

Ez valójában minden!

Melyek az oktatási intézményben szereplő információk jelszavas védelmének megszervezésére?

A használati folyamatok szervezési és technikai támogatása, a jelszavak eltolódása és megszüntetése, valamint az oktatási intézményben szereplő jelszavakkal való együttműködés ellenőrzése tanácsos a rendszergazdát megbízni.

Személyes jelszavak Ajánlatos központilag létrehozni és terjeszteni. Az információs rendszer felhasználóinak azonban kiválaszthatják őket saját, figyelembe véve a következő követelményeket:

- a jelszó hosszának legalább 8 karakternek kell lennie;

- a karakterek között jelen kell lennie a betűk (a felső és alsó regiszterek) és a számok között;

- a jelszó nem tartalmazhat könnyen kiszámított karakterek kombinációit (nevek, vezetéknevek, jól ismert nevek, clang szavak stb.), A karakterek és jelek szekvenciái általánosan elfogadott rövidítések, rövidítések, háziállatok, autószámok, telefonok és egyéb kombinációk és jelek, amelyek a felhasználói információk alapján kitalálhatók;

- személyes jelszó A felhasználónak nincs joga arra, hogy senkit tájékoztassa.

Abban az esetben, ha a felhasználók személyes jelszavainak kialakulása központilag elvégezhető, a helyességük felelőssége az oktatási intézmény rendszergazdájához tartozik.

Ha van egy technológiai szükséglet, hogy a munkavállaló jelszavát használjon a távollétében, ajánlatos megváltoztatni a jelszót az első lehetőségre, és átadja azt a tárolóbiztonságért felelős tárolóhoz a lezárt borítékban. A lezárt borítékokat jelszavakkal biztonságosnak kell tárolni.

A felhasználói hatóság megszűnése esetén (elbocsátás, egy másik munkához való áttérés stb.) rendszergazdaaz utolsó munkamenet vége után azonnal törölnie kell fiókját tájékoztatási rendszer.

A sürgős (nem tervezett) jelszóváltást az információs rendszergazdák és más alkalmazottak hatáskörének megszüntetése esetén kell elvégezni, akik a jelszavas védelem kezelésére jogosultak.

Az oktatási intézmény ajánlott a jelszó-védelmi információk megszervezésére vonatkozó utasítások kidolgozására, amelyekkel a jelszó tulajdonosoknak ismerik a festményt. Az utasításokban meg kell határozni a biztonsági intézkedéseket, amelyek lehetővé teszik az információk megelőzésének megakadályozását. Megmutatjuk a lehetséges megfogalmazást.

Tilos a papírra vonatkozó jelszavak rögzítése, a fájlban és más médiainformációkban. A jelszó megadásakor a felhasználó nem engedheti ki hangosan.

Ne kommunikáljon más felhasználókkal személyes jelszóval, és regisztrálja őket a rendszerben a jelszó alatt.

Jelszó tárolása papíron csak biztonságos.

A jelszótulajdonosokat figyelmeztetni kell a jelszavak felhasználására vonatkozó felelősségről, amelyek nem relevánsak a követelmények megállapításához, valamint a jelszóinformációk közzétételéhez.

Hivatalos forrás

Hogyan figyeli az automatizált rendszerek információbiztonságát az oktatási intézményben történő személyes adatok feldolgozásáról?Az automatizált rendszerek hardverkomponensek teljesítményének ellenőrzése A személyes adatok feldolgozásának folyamata során az adminisztráció folyamatában és a berendezés karbantartása során történik. A rendszer legjelentősebb komponenseit (szerverek, aktív hálózati berendezések) folyamatosan ellenőrizni kell az érintett rendszerek rendszergazdái keretében.

Jelszófigyelés biztosítja: Jelszó érvényességének létrehozása (legfeljebb 3 hónap); Időszakos (nem kevésbé 1 idő havonta) Ellenőrizze az egyéni jelszavakat a karakterek és a bizonyítékok számában annak érdekében, hogy azonosítsa a gyenge jelszavakat, amelyek könnyen kitalálhatók vagy dekódolhatók speciális szoftverek (jelszó hackerek).

A szoftver integritásának ellenőrzése a következő műveleteket tartalmazza:

- az operációs rendszer betöltésekor könyvtárak és tanúsított szoftveres fájlok ellenőrzése és digitális aláírása;

- az ismétlődő felhasználói azonosítók kimutatása;

- rögzítse a rendszerfájlokat a rendszergazdáknál a biztonsági mentésekről az ellenőrző összegek ellenőrzése során.

Figyelmeztetés és a jogosulatlan hozzáférési kísérletek időszerű azonosítása az operációs rendszer és a speciális szoftver eszközei segítségével történik, és biztosítja:

- a sikertelen kísérletek rögzítése a rendszernaplóba való bejelentkezéshez;

- naplózási műveletek;

- a hálózati portok bizonyos tartományának rövid időn belül történő beolvasásának tényei kimutatása a hálózati elemzők kimutatása érdekében, amelyek a rendszert vizsgálják és kimutatják annak biztonsági réseit.

Az automatizált rendszerek teljesítményének ellenőrzése A személyes adatok feldolgozását a felhasználói keringés végzi, a rendszerek adminisztrációja és a megelőző munkák elvégzése során a jogosulatlan hozzáférés azonosítására irányuló kísérletek azonosítása érdekében, amelyek jelentősen csökkentették a rendszer teljesítményének jelentős csökkenését.

Szisztémás könyvvizsgálat Ez negyedévente és különleges helyzetekben készült. Ez magában foglalja a biztonsági felülvizsgálatokat, a rendszerellenőrzést, a rendszer szoftverének ellenőrzését.

Hivatalos forrás

- 2006. július 27-i szövetségi törvény 152-FZ "Személyes adatokon" (ED. 2011.07.15-től)

- Személyes adatok biztonságának biztosítása a személyes adatok információs rendszerei feldolgozása során, jóváhagyva. Az Orosz Föderáció kormányának rendelete 2007. november 17. No. 781

- Szabályok és módszerek a személyes adatok információs rendszereiben, eszközökkel kapcsolatos információk védelméről. Megrendelés FSTEC dátumozott 05.02.2010 № 58

A modern világban egyre több személyes adat lép be az interneten. Ezek közül különböző pénzügyi szolgáltatások és alkalmazások. Ezeket az adatokat megbízható védelem alatt kell tartani.

A saját adatai védelmét saját jelszavak segítségével biztosítják, amelyekből a különböző fiókok biztonsága függ. Szóval, hogyan lehet a jelszavad, hogy könnyű emlékezni, és nehéz volt bombázni?

Gyakori hibák

A világ számos felhasználója nem fizet különös figyelmet a biztonságos jelszó kiválasztásakor, amelynek köszönhetően az internetes csalók áldozatai, amelyek 5-6 kísérletekkel összeomlanak számláikat. Sok éven át, a felhasználók használja a legegyszerűbb kombinációk - 1234567, 12345554321, 1Q2W3E4R5T6Y: ezzel kiteszi magát annak a veszélynek hacker.

A legtöbb Cyber-Security szakértő két fő kritériumot ünnepel a biztonságos jelszóhoz - komplexitás és hosszúság érdekében. Véleményük szerint, jelszó létrehozásakor hosszú kombinációt kell használni különböző karakterek használatával - számok, betűk, szimbólumok, írásjelek.

Jelszavak létrehozása

- Használjon több mint 8 karaktert

- Minden fiókhoz használhatja egyedi jelszavát, mivel ugyanazt a jelszót használja az összes fiókban, amikor az egyik hacker, egy csaló is megnyithat más fiókokat

- A jelszavakat rendszeresen módosítani kell - akár 3 havonta is. Ehhez telepítsen automatikus emlékeztetőt úgy, hogy ne felejtse el az ilyen fontos eljárást.

- A jelszó különböző karakterei a megbízhatóság garantálása. De ne használja a legutóbbi csere betűket számokhoz vagy karakterekhez, például "for" -ig "4" -ig.

- Használja a teljes spektrumot olyan karakterek, amelyekhez a billentyűzet rendelkezik

Továbbá, ne felejtsük el - a jelszavakat olyan helyen kell tárolni, amelyhez csak hozzáférhet az Ön számára.

A jelszavak létrehozásának elkerülése:

- Szó szavak bármely nyelven

- Az egymás után egymás után elhelyezett ismétlések vagy karakterek. Például: 1234567, 55555, abvgda stb.

- A személyes adatok felhasználásával jelszavak: név, születési dátum, dokumentumszámok száma és így tovább.

Általában kezelésére hozzanak létre egy jelszót a legkomolyabban, hiszen miből védik függhet az anyagi jólét vagy jó hírnevét.

Cikk Szerzője

Elizabeth vállalatok, Student Mbou Sosh №28, 11 osztály

Cél

Mi a jelszavak története?

Hogyan védik a jelszavakat a számítógépeken és a lemezeken?

Hogyan csapok meg a jelszavakat?

Hogyan készítsünk jelszót, hogy rezisztens legyen a hackek?

Hipotézis

A jelszó a leginkább elfogadhatóbb és ezért a leggyakrabban használt hitelesítési eszköz a hozzáférési entitások ismeretén alapul.

Adatvédelem számítógép segítségével

Jelszó története

Jelszó (Fr. Parole - Word) egy titkos szó, vagy egy sor karakter, amelyet a személy vagy hatóság megerősítésére terveztek. A jelszavakat gyakran használják a jogosulatlan hozzáféréssel kapcsolatos információk védelmére. A legtöbb számítástechnikai rendszerben a "Felhasználónév - Jelszó" kombináció a felhasználói jelszavak igazolására szolgál az ősi időkből.

A Polybius az ókori római jelszavak használatát írja le az alábbiak szerint:

Hogy biztosítják az éjszaka biztonságos elhaladását: mindenféle gyalogság és lovasság tíz manipulációjából, amely az utca alján található, a parancsnok úgy dönt, aki megszabadul egy őrszolgálat szállításától, és ő megy Az állványok minden este, és az informatikai jelszóból származik, egy fából készült lemez. Visszatér, majd áthalad egy jelszóval, és jele a következő parancsra, amely viszont a következő jelet továbbítja.

A számítógépen tárolt adatokhoz való jogosulatlan hozzáférés megakadályozása érdekében jelszavakat használnak. A számítógép lehetővé teszi az erőforrásaihoz való hozzáférést csak azoknak a felhasználóknak, akik regisztráltak és megadták a helyes jelszót. Minden egyes felhasználó csak akkor engedélyezhető a konkrét információforrások eléréséhez. Ez regisztrálhatja az összes kísérletet a jogosulatlan hozzáférésre.

A számítógéphez való hozzáférés védelme.

Az egyéni beállítások az operációs rendszerben érhetők el ablakok (A rendszer betöltésekor a felhasználónak be kell írnia a jelszavát), de ez a védelem könnyen leküzdhető, mivel a felhasználó megtagadhatja a jelszó megadását. Jelszó bemenet telepíthető a programban BIOS beállítások. A számítógép nem indul el az operációs rendszer betöltése esetén, ha a helyes jelszó nincs megadva. Nem könnyű leküzdeni az ilyen védelmet, ráadásul komoly adat-hozzáférési problémák lesznek, ha a felhasználó elfelejti ezt a jelszót.

Adatvédelem lemezeken.

Minden lemez, mappa és helyi számítógépes fájl, valamint egy helyi hálózathoz csatlakoztatott számítógép védhető a jogosulatlan hozzáféréssel. Számukra bizonyos hozzáférési jogok telepíthetők (teljes, csak olvasás, jelszó szerint), és a jogok eltérőek lehetnek a különböző felhasználók számára.

A számítógépes jelszavak hackelése

A Jelszó Hacking az információs rendszerek egyik gyakori típusának egyike, jelszó-hitelesítést vagy "felhasználói jelszó neve" párot használ. A támadás lényege csökken a felhasználó jelszó támadójának rögzítésére, amely jogosult bejelentkezni. A támadó vonzereje az, hogy amikor a jelszó sikeres, garantáltan minden felhasználói jogot kap, amelynek beszámolója veszélybe került, és továbbá a meglévő fiók keretében bekövetkező bemenet általában kevésbé gyanúja van a rendszergazdáknak. Technikailag a támadás kétféleképpen hajtható végre: többszörös kísérletek a rendszer hitelesítésére, vagy más módszerrel kapott hash jelszavak elemzése, például a forgalom lehallgatás. Ugyanakkor a következő megközelítések használhatók:

Közvetlen mellszobor. A jelszóban megengedett karakterek összes lehetséges kombinációja. Például a QWERTY jelszót gyakran gyűjtik össze, mivel nagyon könnyű felvenni az első kulcsokat a billentyűzeten.

Kiválasztás a szótárban. A módszer azon a feltételezésen alapul, hogy a jelszó bármely nyelv vagy kombinációjának meglévő szavait használja.

A szociális mérnöki módszer. Azon a feltételezésen alapul, hogy a felhasználó személyes adatokat használta jelszavaként, például annak nevét vagy vezetéknevét, születési dátumát stb. Vasya Pupkin, 1999. december 31. Gyakran rendelkezik a "VP31121999" vagy "VP991231" típusú jelszóval. A támadáshoz számos eszközt fejlesztettek ki, például a Ripper János.

Jelszó ellenállási kritériumok

A támadás megközelítései alapján megfogalmazhatja a jelszó ellenállás kritériumait. A jelszó nem lehet túl rövid, mert leegyszerűsíti azt egy hackeléssel teli mellszobor. A leggyakoribb minimális hossza nyolc karakter. Ugyanezen okból nem szabad néhány számból állnia.

A jelszó nem lehet szókincs vagy egyszerű kombináció, egyszerűsíti a szelekciót a szótárban.

A jelszó nem csak a nyilvánosan hozzáférhető felhasználói információkból állhat.

Jelszó készítésének ajánlásaként számok és speciális karakterek (#, $, *, stb.), Alacsony hosszantartó vagy nem létező szavak használata, a minimális hosszúsága betartása .

Kimenet

A jelszavakat a teremtés első napjaiból használják. Sikeresen segítenek a jogosulatlan hozzáféréssel kapcsolatos információk védelmében.

Cellular - Mi az iPad-en, és mi a különbség

Cellular - Mi az iPad-en, és mi a különbség Menj a digitális televízióba: mit kell tennie és hogyan kell felkészülni?

Menj a digitális televízióba: mit kell tennie és hogyan kell felkészülni? A szociális közvélemény-kutatások az interneten dolgoznak

A szociális közvélemény-kutatások az interneten dolgoznak A SAVIN videoüzenetet rögzített a Tysementnek

A SAVIN videoüzenetet rögzített a Tysementnek A szovjet asztalok menüje Mi volt a csütörtök neve szovjet étkezdékben

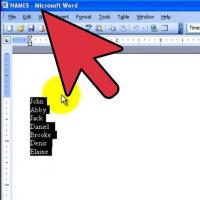

A szovjet asztalok menüje Mi volt a csütörtök neve szovjet étkezdékben Hogyan lehet a "Word" lista betűrendben: hasznos tippek

Hogyan lehet a "Word" lista betűrendben: hasznos tippek Hogyan láthatjuk az osztálytársakat, akik visszavonultak a barátoktól?

Hogyan láthatjuk az osztálytársakat, akik visszavonultak a barátoktól?