درس مجردة حول الموضوع: "فيروسات الكمبيوتر. برامج مكافحة الفيروسات "- المعرفة Hypermarket. برامج مكافحة الفيروسات برامج مكافحة الفيروسات درس مختصر

شكل من الدرس الخلاصة الخلاصة

____________________________ بداية النموذج ___________________________

مجردة درس المعلوماتية حول هذا الموضوع

"فيروسات الكمبيوتر وبرامج مكافحة الفيروسات"

الاسم الكامل (بالكامل)

Kochiyev Isaura Tamazovna.

مكان العمل

mbou "سوش №1 ص. شيرمان "

موضع

مدرس

شيء

علوم الكمبيوتر

صف دراسي

الصف 8

الكتب المدرسية

اختصار الثاني. Ugrinovich.

الأهداف الدرس:

تلخيص المعرفة حول "فيروسات الكمبيوتر وبرامج مكافحة الفيروسات"؛

شكل مهارات العمل مع برنامج مكافحة الفيروسات؛

تعلم التحقق من الفيروسات باستخدام برنامج Kaspersky Anti-Virus؛

تطوير ثقافة المعلومات ومحو الأمية الحاسوبية؛

مسؤولية موجزة، والمواقف الدقيقة تجاه تكنولوجيا الكمبيوتر والبرامج.

نوع الدرس: مشترك.

الدعم التعليمي والمنهجي: الكمبيوتر الشخصي، جهاز العرض، كتاب علوم الكمبيوتر وتكنولوجيا المعلومات. البرنامج التعليمي للصف 8 / N.D. Ugrinovich. - 3 ed. - م.: بينوم. مختبر المعرفة، 2015؛ مواد التوزيع، عرض تقديمي إلى الدرس. لوحة تفاعلية.

خلال الفصول الدراسية

1. الوقت المنظم.

تحقق من توافر الدرس.

عرض مقطع فيديو إيجابي قبل بدء العمل.

2. العمل الأمامي.

بعد المشاهدة أسئلة:

ما هو هذا الفيديو؟(عن الفيروسات)

كيف يتصرفون هناك؟(اضرب ونسخ)

كيف يمكن التعامل معهم؟(مكافحة الدواء ونظام المناعة)

3. فتح المحادثة.

اسم بعض علامات شائعة للشخص والكمبيوتر. قارنهم في الوظيفة؟

الكمبيوتر هو التناظرية الإلكترونية للشخص. الشخص، مثل أي كائن حي بيولوجي، يتعرض لمختلف الفيروسات المسببة للأمراض.

– أو يمكن "مريض"، "الحصول على إصابة" مع جهاز كمبيوتر مع فيروس؟

نكتشف اليوم: كيف يحدث هذا، وكيفية تجنب هذا وكيفية "علاج" الكمبيوتر؟ كم عدد فيروسات الكمبيوتر، كيف يتصرفون، ضرب "الكمبيوتر" للكمبيوتر؟ عواقب العدوى مع فيروس الكمبيوتر. ما هم؟

4. دراسة مواد جديدة. (الشريحة 4)

لذلك، حقا، يمكن أن يصاب الكمبيوتر. وسبب العدوى هو حقا فيروس، فقط الكمبيوتر. جاء هذا الاسم من علم الأحياء على وجه التحديد على أساس قدرة مجلة ذاتية.

فيروس الكمبيوتر - هذا برنامج صغير تم إنشاؤه خصيصا مخصص لضطرابات الكمبيوتر. عند تسجيل مناطق نظام القرص أو تنسج الملفات إلى الملفات وتنتج إجراءات مختلفة غير مرغوب فيها غالبا ما تكون لها عواقبز كارثية.

أول "الوباء" من فيروس الكمبيوتر حدث في1986 سنة، عندما يدعى الفيروس الدماغ (المهندس الدماغ) المصابة الأقراص المرنة.

1988 السنة - كتب روبرت موريس في الولايات المتحدة فيروسا ضرب 2000 جهاز كمبيوتر.

حاليا، أكثر من 50 ألف فيروسات يصيب أجهزة الكمبيوتر والتوزيع على شبكات الكمبيوتر معروفة. بحلول نهاية عام 1989، في عدد من البلدان (الولايات المتحدة الأمريكية والمملكة المتحدة وألمانيا)، فإن القوانين التي توفر مطوري فيروسات الكمبيوتر قيد الدراسة. (في الولايات المتحدة الأمريكية حتى 15 سنة).

الشريحة رقم 5. ما هو شائع بين الفيروسات البيولوجية والكمبيوتر؟

1. القدرة على إعادة التكاثر.

2. ضرر الأذى والإجراءات غير المرغوب فيها لجهاز الكمبيوتر.

3. الأمن، ل الفيروسات لها فترة حضانة.

الشريحة رقم 6-7. طرق تغلغل فيروسات الكمبيوتر

"دعونا نفكر في كيفية الحصول على برنامج ضار على جهاز كمبيوتر؟" (من خلال الأقراص المرنة المصابة أو الأقراص أو بطاقات الفلاش أو من خلال الإنترنت أو على شبكة محلية).

عادة ما يتم تقديم الفيروس في أي مستند أو برنامج، وفي بداية العمل، قد لا تلاحظ أي شيء غير عادي. ومع ذلك، بعد فترة من الوقت، سيظهر الفيروس قوتها المدمرة.

الشريحة رقم 8-9. علامات فيروسات الكمبيوتر

دعونا ندعو العلامات الرئيسية لمظهر فيروسات الكمبيوتر.

1. على عمل الكمبيوتر؛

2. عدم القدرة على التنزيل

برامج النظام أو التطبيق، وظيفتها غير الصحيحة؛

3. تغيير حجم الملفات وتاريخ ووقت إنشائها، مظهر ملفات جديدة (أحيانا بأسماء غير مفهومة)؛

4. تقليل كمية ذاكرة الوصول العشوائي إلى المستخدم الوصول؛

5. زيادة عدد الإخفاقات في الكمبيوتر، بما في ذلك إعادة التشغيل التلقائي؛

6. وما زال هناك تغييرات عفوية محتملة في بنية ملف الأقراص، إلخ..

الشريحة 10. تاريخ علم فيروسات الكمبيوتر.

طلب مني إعداد رسالة صغيرة حول أهم النقاط في تطوير فيروسات الكمبيوتر.

– ظهرت الفيروسات الأولى منذ عدة سنوات، في فجر عصر EMM، وليس

كانت دائما ضارة. على سبيل المثال، في نهاية الستينيات، تم إنشاء برنامج خاص في مختبر زيروكس، وهو نموذج أولي من الفيروسات الحديثة، والذي سافر بشكل مستقل عن شبكة الحوسبة المحلية وفحص أداء الأجهزة المدرجة فيه.

– ومع ذلك، بدأت فيروسات البرامج في وقت لاحق يتم تطويرها بالشر

نوايا. هناك معلومات أن بعض الشركات مصابة خصيصا

أجهزة الكمبيوتر من المنافسين من أجل التجسس عليها أو

بدء نظم المعلومات الخاصة بهم.

فيروسات الكمبيوتر تجلب أضرارا كبيرة في جميع القطاعات.

في وقت واحد، تم توزيع العديد من التقارير الخاطئة عن تهديد الفيروسات الفائقة المفترض. وهكذا، على سبيل المثال:

1) مرة واحدة في الصباح، تلقى الكثير من الناس في جميع أنحاء العالم رسائل البريد الإلكتروني مع العنوان "أحبك"، وجاءت الرسائل من عناوين الأصدقاء والزملاء. بالنسبة للاعتراف الحب، كان فيروس الكمبيوتر يختبئ، الذي تسبب في تلف الاقتصاد العالمي في 10 مليارات يورو. الفيروس "أنا أحبك" (هذا ما تم استدعاؤه) مدرجا في كتاب غينيس السجلات باعتباره فيروس الكمبيوتر الأكثر تدميرا في العالم. قام بضرب أكثر من 3 ملايين جهاز كمبيوتر على هذا الكوكب، وأصبح أيضا أغلى في التاريخ.

2) عاشق الفيروسات الأكثر شهرة في بلدنا هو طالب

واحدة من جامعات voronezh. أنشأ الموقع على الإنترنت، والتي

تم النشر للجميع مجموعة كاملة من فيروسات الكمبيوتر

(أكثر من 4000 قطعة). تم اكتشاف هذا الموقع من قبل FSB وأدين الطالب.

لمدة عامين، فهي مشروطة لتوزيع فيروسات الكمبيوتر على الإنترنت.

ما هو مثير للاهتمام، كما كتب الطالب نفسه فيروسه، الذي لا يزال

لم يتم الكشف عنها عن طريق الحماية.

من الضروري أن تعرف أن أيا من الفيروسات يمكن أن تعطيل مكونات الكمبيوتر. الحد الأقصى الذي تكون فيه بعض الفيروسات قادرة على تدمير المعلومات الموجودة على القرص الثابت، والتي ستتلئ نظام التشغيل والتطبيقات. على الرغم من أنه حتى في هذه الحالة، يمكن أن يكون الوضع قاتلا بالنسبة لك إذا كان الفيروس يدمر وثائق مهمة.

الشخص الذي يطلق عليه فيروسات "يكتب" من قبل Vurramaker.

الشريحة رقم 11.

(انظر الجدول "الرائدة عشرين دولة - مصادر ضارة

رقم الشريحة 12. تصنيف الفيروسات

هناك العديد من التصنيفات المختلفة للبرامج الضارة.

شريحة رقم 13-17. أنواع فيروسات الموائل:

شبكة الاتصال

يمكن نقل رمز البرنامج الخاص بك على شبكات الكمبيوتر وتشغيله على أجهزة الكمبيوتر المتصلة بهذه الشبكة.

يمكن أن يحدث إصابة فيروس شبكة عند العمل مع البريد الإلكتروني أو مع "رحلات" على شبكة الإنترنت العالمية.

ملف

نفذت في البرنامج والتنشيط عندما بدأت.

يمكنهم إصابة الملفات الأخرى حتى يتم إيقاف تشغيل الكمبيوتر.

Macrowurus.

تصيب ملفات المستندات، مثل وثائق النص.

يتم إنهاء تهديد العدوى إلا بعد إغلاق المستند النصي.

حذاء طويل

تم تنفيذها في قطاع التمهيد من القرص (قطاع التمهيد) أو إلى القطاع الذي يحتوي على سجل التمهيد الرئيسي (سجل التمهيد الرئيسي).

شريحة رقم 18. وفقا لدرجة التأثير

تصنيف آخر موجود من الفيروسات - وفقا لتعرضهم

الشريحة رقم 19.

لا تؤثر على عمل الكمبيوتر (باستثناء تقليل الذاكرة الحرة على القرص نتيجة توزيعها).

الشريحة رقم 20.

يقتصر التأثير على انخفاض في الذاكرة الحرة على القرص والرسومات والصوت وغيرها من التأثيرات.

شريحة رقم 21.

يمكن أن يؤدي إلى كوارث خطيرة في الكمبيوتر.

الشريحة رقم 22.

يمكن أن يؤدي تأثير الفيروسات إلى فقدان البرامج وتدمير البيانات ومحو المعلومات في مناطق النظام في القرص.

الشريحة رقم 23. طرق الحماية

لمكافحة الفيروسات

يجري تطوير مكافحة الفيروسات

برامج.

Slide Number 24. ماذا تفعل برامج مكافحة الفيروسات؟

برنامج مضاد للفيروسات (برنامج مضاد للفيروسات،

السماح بتحديد الفيروسات وعلاج الملفات والأقراص المصابة والكشف عن الإجراءات المشبوهة ومنعها.

الشريحة رقم 25. مكافحة الفيروسات للبرنامج

مكافحة الفيروسات هناك الآن هناك أكثر من عشرات مكافحة الفيروسات مثل: Norton و Kaspersky و AVG و DREB WEB، إلخ. تخضع لمسح النظام العثور على فيروسات غير مفهومة أو برامج مشبوهة، وبعد إذن المستخدم يدمرهم.

Slide Number 26. الكلام من قبل الطالب في الموضوع: "برنامج مكافحة الفيروسات. كاسبيرسكي مكافحة الفيروسات

رسالة قصيرة من الطالب حول كاسبيرسكي.

ولد Evgeny Kaspersky في Novorossiysk في عام 1965، كان الطفل الوحيد في الأسرة.

بدأ التدريب في المدرسة الثانوية رقم 3 باسم Gastello في مدينة دولجوبرودني بالقرب من موسكو.

بعد النصر في الأولمبياد الرياضي في عام 1980، كان مسجلا في مدرسة مادية ورسالة رياضية، وتخرجت من عام 1982 من كلية الرياضيات ورياضيات المدرسة رقم 18. اسمها بعد أ. كولموغوروف في جامعة موسكو الحكومية.

في عام 1987، ذهب Evgeny Kaspersky للعمل في معهد البحوث متعددة التخصصات بموجب وزارة الدفاع الأمريكية. كان هنا أنه بدأ في دراسة فيروسات الكمبيوتر - بعد عام 1989 واجهت فيروس Cascade. بعد تحليل قانون الفيروسات، طورت Evgeny أداة مساعدة خاصة لعلاجه وأصبحت مهتمة بهذا الموضوع.

في عام 1991، بدأ Evgeny Kaspersky في العمل في مركز تكنولوجيات المعلومات Kami، حيث ترأس مجموعة صغيرة من المتخصصين الذين يشاركون في تطوير حلول مكافحة الفيروسات.

في نوفمبر 1992، أصدرت المجموعة أول منتج كامل كامل - AVP 1.0. في عام 1994، فاز بالاختبار المقارن الذي أجراه مختبر اختبار جامعة هامبورغ.

قدم ذلك شهرة المنتج الدولية، وبدأ المطورون ترخيص تقنياتهم لشركات تكنولوجيا المعلومات الأجنبية.

في عام 1997، قرر كاسبرسكي وزملاؤه إنشاء شركتهم الخاصة، وأداء كمؤسسين مشاركين ل Kaspersky Lab. لم يرغب يوجين اسم الشركة في اللقب، لكنه أدين من قبل ناتاليا كاسبيرسكاركا - زوجة Evgenia في ذلك الوقت، وشملت أيضا في عدد مؤسسي المشاركين في المختبر.

في نوفمبر 2000، تمت إعادة تسمية منتج AVP Kaspersky Anti-Virus.

قاد كاسبيرسكي أبحاث مكافحة الفيروسات في الشركة منذ تأسيسها لعام 2007، عندما أخذ منصب المدير العام لمختبر كاسبيرسكي.

اليوم Kaspersky هو أحد المتخصصين الرئيسيين في العالم في مجال حماية الفيروسات.

رقم الشريحة 27. الاستطلاع بين الطلاب (2008)

الاستطلاع بين الطلاب (2008)

رقم الشريحة 28. الكلام من قبل الطالب في الموضوع: "برنامج مكافحة الفيروسات. مكافحة الفيروسات أفاست "

رسالة قصيرة من الطالب حول العطب.

يبدأ تاريخ إنشاء برنامج مكافحة الفيروسات أفاست في عام 1988، عندما تولى اثنين من العلماء التشيكين إدوارد كوتشر وبوديز بافيل تطوير منتج مكافحة الفيروسات، ولكن تم تسجيله رسميا في 21 أبريل 1991، كشراكة مشتركة.

على الرغم من حقيقة أن ترجمة الكلمة أفاست من اللغة الإنجليزية ("توقف، توقف") مناسبة تماما لاسم مكافحة الفيروسات، فقد اخترع الاسم في الأصل كاختصار، دون مراعاة القراءة الناطقة باللغة الإنجليزية.

أفاست أفاست كمجموعة متقدمة لمكافحة الفيروسات، أوه هناك "مجموعة مكافحة الفيروسات المتقدمة". لاحظت القيمة "إيقاف" لاحقا، وكان علامة تعجب يسكن على العنوان.

في الوقت الحالي، يتكون موظفو الشركة من مئات المتخصصين. من التشكيلة الأولى، لا يزال ثلاثة أعمال في الشركة - هذا هو مؤسسيها إدوارد كوش وبوديز بافيل، وكذلك فلاديمير بلينيك - الموظف الأول. الفيروسات أفاست! يتم استخدام أكثر من 150 مليون مستخدم في جميع أنحاء العالم. إذا كانت منتجاتها متوفرة في فجر الشركة فقط باللغة التشيكية، فسيتم تجميع المنتجات ومترجمة ما يقرب من 40 لغة. تلقت المنتجات جوائز مختلفة وتستحق الاعتراف بالمستخدمين. في الآونة الأخيرة، لاحظت الشركة العشرين.

أفاست. - برنامج مكافحة الفيروسات، المصممة لحماية أجهزة الكمبيوتر التي تعمل على أنظمة تشغيل Windows، نظام التشغيل Mac OS، Linux، بالإضافة إلى الأجهزة المحمولة التي تعمل على Andrid و Windows CE و Palm.

الشريحة رقم 29. fizkulminutka.

العمل العملي للطلاب

(تحقق من وجود أقراص الفيروسات).

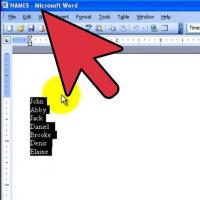

تشغيل برنامج مكافحة الفيروسات. قبل تشغيل برنامج لمكافحة الفيروسات للتنفيذ، يجب أن نقرر القرص الذي نريد التحقق منه.

اليوم سنعمل على مهارات العمل مع برنامج Kaspersky Anti-Virus Anti-Virus وتحقق من وجود أقراص مرنة للفيروسات والأقراص المحلية.

كيف يمكننا أن نفعل ذلك؟ (افتح مجلد جهاز الكمبيوتر، حدد القرص، وانقر بزر الماوس الأيمن فوق القرص وحدد الأمر "المسح الضوئي للفيروسات").

سيكون لديك وحدة تحكم من برنامج مكافحة الفيروسات Kaspersky Anti-Virus. على الجانب الأيمن من وحدة التحكم هناك ثلاثة أزرار "البدء"، "تعليق الشيك"، "إيقاف التحقق". تعرض نافذة وحدة التحكم المنخفضة وجود الملفات المصابة.

إذا كان القرص أو القرص مصاب بملفات مصابة، فيمكننا حذفها. كيف افعلها؟ (حدد الملف، انقر فوق زر الماوس الأيمن، حدد أمر "حذف ملف").

أذكر قواعد العمل على الكمبيوتر (الجلوس مباشرة، على مسافة 50 سم من شاشة الشاشة، يجب أن تكون الأيدي جافة ونظيفة، ولا يمكنك لمس الأسلاك المتصلة والمقابس بيديك وساقيك، لا المس شاشة الشاشة).

الشريحة رقم 30. اختبار "من يريد أن يصبح مليونيرا؟"

أسئلة إلى I. gRE "الذي يريد أن يصبح مليونيرا؟"

1. يمكن أن تحدث إصابة فيروسات الكمبيوتر في هذه العملية.

العمل مع الملفات

تنسيق القرص

قبالة الكمبيوتر

طباعة الطابعة

2. ما تحتاج إلى التحقق من فيروس القرص الثابت؟

البرنامج المحمي

برنامج التمهيد

ملف مع برنامج مكافحة الفيروسات

برنامج مكافحة الفيروسات المثبت على جهاز كمبيوتر

3. ما البرنامج ليس مكافحة الفيروسات؟

AVP.

إلغاء التجزئة.

نورتون.مضاد للفيروسات.

دكتور.ويب.

4. فئات فيروسات الكمبيوتر لا تشمل

فيروسات التمهيد

نوع الفيروسات

فيروسات الشبكة

فيروسات الملفات

5. واحدة من مكافحة الفيروسات الشعبية هي:

كاسبيرسكي مكافحة الفيروسات

نورتون.

الدكتور ويب.

AVP.

6. في أي عام كان برنامج Kaspersky لأول مرة؟

1999.

1893.

1989.

1993.

7. ما البرامج المضادة للفيروسات؟

AVP., drweb., نورتون.مضاد للفيروسات.

السيدة.كلمة., AVP.

MS Word، MS Excel

قائد نورتون، MS Excel

8. الذي طور برنامج مكافحة الفيروسات أفاست؟

فاليري إيغور

ألكسندر كليموف

Evgeny Kaspersky.

Eduard Kuchet و Pavel Baudis

9. ما لا ينطبق على المصادر الرئيسية لعدوى الكمبيوتر؟

hDD

flashki.

الأنترنيت

طابعة

10. ما الملفات التي تصيب فيروسات الماكرو؟

تنفيذي

الرسم والصوت

ملفات المستند Word والجداول الإلكترونية Excel

مستندات HTML

11. برنامج الكمبيوتر الذي يسمى فيه الفيروس:

مصاب

خطير

مدلل أو تغير

منسق

12. يمكن تصنيف الفيروسات بواسطة:

الموائل

الموائل

مكشوف

في مكان الخلق

13. فيروس الكمبيوتر هو ...

برنامج للتحقق وعلاج الأقراص

أي برنامج تم إنشاؤه بلغات منخفضة المستوى

برنامج نسخ مع قرص مرن ضعيف

برنامج صغير تم إنشاؤه صغير مخصص لضطرابات الكمبيوتر

15. الرجل الذي "يكتب" الفيروسات يدعو أنفسهم

virremaker.

إحدره

مبرمج

مهندس

معايير التقييم:

13-14 نقطة - "5"، بقيمة معامل اتقان المواد كو\u003e 0.9

11-12 نقطة - "4"، مع قيمة معامل المواد المتقن 0.9\u003e كو\u003e 0.8

9-10 نقاط - "3"، بقيمة معامل المادي 0.8\u003e كو\u003e 0.7

أقل من 8 نقاط - "2"، عند معامل امتصاص المواد<0.7

الشريحة رقم 31-32. لوائح السلامة عند العمل على جهاز كمبيوتر.

أريد أن أخبرك أن تشريع الاتحاد الروسي ينص على العقوبة على الجرائم في مجال معلومات الكمبيوتر.

الفصل 28.

"الجرائم في مجال معلومات الكمبيوتر"

القانون الجنائي

الاتحاد الروسي

المادة 273.

الشريحة رقم 33. مذكرة الأمان للمستخدم المحلي

الحاسوب

أعددت لك مذكرة الأمان لمستخدم الكمبيوتر المنزلية. دعنا نقرأها معا.

انتاج: تجنب العدوى مع الفيروسات مستحيلة تقريبا، منتظم جداإجراءات إحتياطيه :

اختبار الكمبيوتر للفيروسات باستخدام برامج مكافحة الفيروسات.

تحقق الأقراص الأقراص والأقراص للفيروسات.

حماية الأقراص المرنة الخاصة بك من التسجيل عند العمل على أجهزة الكمبيوتر الأخرى.

إنشاء نسخ أرشيف من المعلومات القيمة لك.

تجديد منتظم برامج مكافحة الفيروسات

5. نتائج الدرس.

انعكاس

أخبرني، من فضلك، هل تعتبر المعرفة والمهارات مهمة وضرورية للعمل؟

ما الذي سيستمتع به في نشاطك العملي؟

ماذا تعرف عن الانتهاكات القانونية في مجال المعلومات؟

ما هي القوانين في مجال حماية المعلومات؟

6. الواجبات المنزلية. اقرأ وصف بعض المقالات من القوانين من الكتاب المدرسي. فكر وجلب الوظائف الإضافية لهم. الإجابة تبرر.

شكرا لك على الدرس.

درس موضوع: "مضاد للفيروسات".

أهداف:

وعظي: امنح نظرة عامة على برنامج مكافحة الفيروسات وإخبار أساليب الحماية.

النامية: تطوير تفكير معلومات الطلاب.

التعليمية: أظهر أن الحماية في الوقت المناسب لجهاز الكمبيوتر والبيانات والعمل المختص يساعد على تجنب العديد من المشاكل.

نوع الدرس (نوع الدرس): دراسة مواد جديدة.

الأشكال التنظيمية للتعليم: محاضرة.

طرق التدريس: محادثة.

عرض وأشكال التحكم في المعرفة: مسح أمامي.

خلال الفصول الدراسية

I. ORG. الوقت الحاضر.

تحية، التحقق من الحاضر. شرح من مسار الدرس.

II. تحقق وتحقيق المعرفة.

الفيروسات الكمبيوتر هي برامج يمكن أن تنتشر بشكل مستقل عن طريق إضافة التعليمات البرمجية الخاصة بك لهذا الملف أو في منطقة الخدمة في القرص. وبالتالي، في "مجال المصالح"، تنقسم الفيروسات إلى برامج (وهي قادرة على إصابة

البحث عن الملفات - COM و EXE-أنواعها وتراكب)، قابلة للتمهيد (تختبئ الكود في قطاع التمهيد القرص المرن أو القرص الصلب)، فيروسات النص مؤخرا (تؤثر على المستندات بتنسيق WINWWOR، استبدال وحدات الماكرو النظامية)، طروادة (إنشاء برامج مع أسماء "مثيرة للاهتمام"، يؤدي إطلاق الأمر الذي يؤدي إلى إصابة الكمبيوتر - الحساب على علم نفس المستخدم، الذي سيتم تحميله للعينة التي سيتم تحميلها من حيث game.exe نوع الملف الظاهر) ومجتمعة (الجمع بين وسائل العدوى المختلفة - على سبيل المثال، ومن خلال قطاع التمهيد، ومن خلال البرامج). التكتيك الرئيسي للحماية ضد العدوى الفيروسية هو استخدام البرامج من مصادر موثوقة (من الناحية المثالية - مرخصة فقط)، في التحكم العادي في حالة أحدث المعلومات في الكمبيوتر (إن أمكن، مع إنشاء نسخ احتياطية على الأقراص المرن أو الشريط أو قرص الشبكة). كما هناك حاجة أيضا إلى فحص إلزامي لجميع مكافحة الفيروسات الموثوقة حديثا أو تعيينها على الأقراص. تم تجديد مجموعة من برامج مكافحة الفيروسات عالية الجودة دائما حيث تتوسع حافة الهجوم الفيروسي.

حزم مكافحة الفيروسات الشعبية هي مجموعة من JSC Dialognauka، Norton AntiVirus and AntiViral Toolkit Pro. الباندا مكافحة الفيروسات التيتانيوم.

دكتور. ويب.

في العرض القياسي لمجموعة مكافحة الفيروسات، يتضمن Dialognauka JSC أربعة منتجات برامج: WeekPhag Polyphag Aid Stestest، ADINF Drive Auditor، وحدة الوحدة النمطية ADINF علاج ADINF وبرنامج ويب الطبيب وتتبع الفيروسات المعقدة والجهاز متعدد الأيام.

مدقق ADINF. يتيح لك اكتشاف مظهر أي فيروس، بما في ذلك فيروسات الشبح والفيروسات الوحشية والفيروسات غير معروفة حتى الآن. مع تثبيت برنامج وحدة علاج ADINF (وحدة ADINF Auditor Audding)، يمكنك إزالته على الفور إلى 97٪ منهم. يسيطر ADINF على جميع أجزاء القرص الصلب، حيث يكون اختراق الفيروسات ممكنة. تزيل هذه الطريقة من الشيكات تماما إخفاء فيروسات الشبح وتوفر سرعة عالية جدا لفحص القرص.

طبيب الويب. معارك مع برنامج معروف من قبل فيروسات متعددة الأعمدة. بالإضافة إلى ذلك، يمكن للطبيب على شبكة الإنترنت إجراء تحليل إرشادي للملفات من أجل تحديد الفيروسات غير المعروفة، بما في ذلك الفيروسات المعقدة والجوليمورية. نجاح مثل هذا التحليل هو متوسط \u200b\u200b82٪. يمكن للبرنامج تفريغ الملف والتحقق من الملفات القابلة للتنفيذ التي تمت معالجتها بواسطة Archive LZEXE و PKLITE ونظام غذائي.

AVP.

مجموعة مكافحة الفيروسات، وهي نسخة ممتدة من مجموعة مكافحة الفيروسات الشهيرة "Dr. Kaspersky". يحتوي المجمع على برنامج FAG واختبار واستعادة الملفات واستعادة قطاعات التحميل من الأقراص التالفة بواسطة الفيروسات. أثناء البرنامج، يتم اختبار البرنامج من أجل فيروسات غير معروفة. تتضمن المجموعة برنامجا مقيميا، وتتبع الإجراءات المشبوهة المنجزة على الكمبيوتر، ويعطي القدرة على عرض بطاقة ذاكرة. تساعد مجموعة خاصة من المرافق في اكتشاف فيروسات جديدة وفهمها.

نورتون مكافحة الفيروسات

Norton Antivirus حزمة مكافحة الفيروسات تنتمي إلى "المثبتة والمنسية". جميع معلمات التكوين اللازمة والأنشطة المجدولة (التحقق من القرص، والتحقق من البرامج الجديدة والتعديل، وإطلاق أداة حماية Windows الحماية التلقائية، تحقق من قطاع تمهيد القرص A: قبل إعادة التشغيل) افتراضيا. يوجد برنامج مسح القرص ل DOS و Windows. من بين الأخرى الكشف عن مكافحة الفيروسات Norton ويدمر حتى الفيروسات متعددة الأشكال، ويتفاعل بنجاح من النشاط الذي يشبه الفيروسات والنضال مع فيروسات غير معروفة.

ثالثاوبعد إبزيم المواد.

15 نصائح مفيدة حول كيفية الحماية من الفيروسات من الباندا مكافحة الفيروسات التيتانيوم.

1. استخدم أفضل برامج مكافحة الفيروسات وتحديثها بانتظام.

2. تأكد من أن برنامج مكافحة الفيروسات الخاص بك يتضمن الخدمات التالية: الدعم الفني، نظام تنبيه الفيروسات، خدمة الاستجابة السريعة.

3. تأكد من تشغيل مكافحة الفيروسات باستمرار.

4. قبل فتح الرسائل التي تم استلامها عبر البريد الإلكتروني، تحقق منها بحثا عن الفيروسات.

5. لا تقم بتنزيل أي شيء من المواقع المشكوك فيها.

6. لا تقم بتنزيل الملفات المقدمة إليك في غرف الدردشة أو مجموعات الأخبار.

7. تحقق من كل قرص مرن يستخدم للفيروسات.

8. عند إيقاف تشغيل الكمبيوتر أو عند إعادة التشغيل، قم بإزالة القرص المرن من محرك الأقراص.

9. تحقق من محتويات المحفوظات.

10. احترس من النشاط المشبوه على جهاز الكمبيوتر الخاص بك.

11. استخدم ميزات الأمان المدمجة للبرامج المستخدمة بشكل متكرر لمكافحة الفيروسات.

12. إنشاء النسخ الاحتياطية بانتظام.

13. اتبع الأخبار.

14. استخدم البرنامج المرخص فقط.

15. مطالبة مطوري البرامج ومقدمي الإنترنت ونشرو دقتها في مكافحة الفيروسات.

الطريقة الأكثر موثوقية لحماية جهاز الكمبيوتر الخاص بك من الفيروسات هي برنامج مكافحة الفيروسات الجيد.

برنامج مضاد للفيروسات - هذا برنامج كمبيوتر مصمم خصيصا للبحث وتحييد الفيروسات. لأن يمكنها اكتشاف فيروس، وتعلم وسيلة مناسبة للتعامل معها. على الرغم من ذلك، فإن أكثر من 20 فيروسات جديدة تخرج كل يوم، والتي لا تستطيع برامج مكافحة الفيروسات بالكشف عنها. لذلك، فإن التحديثات العادية لقواعد مكافحة الفيروسات هي أساس البحث الناجح وتدمير هذه الرموز الضارة.

أنا. II.وبعد D / Z.

تعرف على مبيعات المحفوظات ومهمتهم، لتكون قادرة على حزمة وتفكير الملفات في المحفوظات. مهمة إضافية: تعلم كيفية إنشاء محفوظات الاستخراج الذاتي.

أنا.خامسا أسئلة الطلاب.

إجابات على أسئلة الطلاب.

خامسا - نتيجة الدرس.

تلخيص الدرس. تقدير.

في الدرس، التقينا بأنواع برامج مكافحة الفيروسات وموعدها.

أدى النشر الواسع من فيروسات الكمبيوتر إلى تطوير برامج مكافحة الفيروسات التي تسمح لك بالكشف عن الفيروسات وتدميرها، والموارد المتأثرة "المعالجة".

أساس عمل معظم برامج مكافحة الفيروسات هو مبدأ البحث عن توقيع الفيروسات. التوقيع الفيروسييسمونه بعض الخصائص الفريدة لبرنامج فيروسي يصدر وجود فيروس في نظام كمبيوتر. في معظم الأحيان، يشمل برنامج مكافحة الفيروسات قاعدة بيانات توقيع الفيروسات المحدثة بشكل دوري. دراسات برنامج مكافحة الفيروسات وتحليل نظام الكمبيوتر، كما يقارن أيضا، البحث عن الامتثال للتوقيعات في قاعدة البيانات. إذا وجد البرنامج تطابقا، فإنه يحاول تنظيف الفيروس المكتشف.

من خلال طريقة العمل، يمكن تقسيم برامج مكافحة الفيروسات إلى مرشحات أو مراجعي الحسابات والأطباء والكشفين واللقاحات وما إلى ذلك.

تصفية البرامج -هذا هو "الحرس"، والتي هي باستمرار في المرجع. إنهم مقيمون واعتراض جميع الطلبات على نظام التشغيل لأداء إجراءات مشبوهة، أي العمليات التي تستخدم الفيروسات لاستنساخها وأضرارها في موارد المعلومات والبرامج في الكمبيوتر، بما في ذلك لإعادة تهيئة القرص الثابت. من بينها، يمكنك تحديد محاولات لتغيير سمات الملف أو تصحيح الملفات القابلة للتنفيذ أو الملفات السابقة، والسجلات إلى قطاعات التمهيد للقرص.

في كل مرة يأتي فيها طلب لمثل هذا الإجراء على شاشة الكمبيوتر رسالة حول الإجراء الذي يتم طلب الإجراء، والبرنامج الذي سيقوم به. في هذه الحالة، يجب على المستخدم إما السماح أو يحظر إعدامه. برنامج الإيجاد الدائم "Watchmen" في OP يقلل بشكل كبير من حجمه، وهو العيب الرئيسي لهذه البرامج. بالإضافة إلى ذلك، فإن برامج المرشحات غير قادرة على "علاج" الملفات أو الأقراص. يتم تنفيذ هذه الميزة من خلال برامج مكافحة الفيروسات الأخرى، مثل AVP، Norton AntiVirus لنظام التشغيل Windows، Thunder Byte Professional، فحص Virus McAfee.

مراجعي الحساباتهي وسيلة موثوقة للحماية ضد الفيروسات. يتذكرون الحالة الأصلية للبرامج والكتالوجات ومناطق النظام من القرص، شريطة أن يكون الكمبيوتر قد أصبا بعد الفيروس. بعد ذلك، يقارن البرنامج بشكل دوري الحالة الحالية مع المصدر. عند اكتشاف التناقضات (من خلال طول الملف، يظهر تاريخ التعديل، رمز التحكم في الملفات الدورية) على شاشة الكمبيوتر. من بين برامج التدقيق، يمكنك تحديد برنامج ADINF وإضافة إليه كوحدة علاج ADINF.

برنامج الطبيبإنه قادر على الكشف فقط، ولكن أيضا "علاج" البرامج المصابة أو الأقراص المصابة. في الوقت نفسه، يدمر برامج جسم الفيروس المصابة. يمكن تقسيم برامج هذا النوع إلى فجوة و polyphag. phages -هذه البرامج التي توجد بها فيروسات من أنواع معينة. polyphagi.مصممة للكشف عن وتدمير عدد كبير من الفيروسات المختلفة. في بلدنا، تعد PolyPhags مثل MS مكافحة الفيروسات، الإيدست، ويب الطبيب الأكثر شيوعا. يتم تحديثها باستمرار لمكافحة الفيروسات الجديدة الناشئة.

برامج الكاشفاتقادرة على اكتشاف الملفات المصابة بفيروسات مطوري البرامج المعروفة أو أكثر.

برامج اللقاحأو المناعة،الرجوع إلى فئة البرامج المقيمة. إنهم يعدلون البرامج والأقراص بحيث لا ينعكس هذا في عملهم. ومع ذلك، فإن الفيروس الذي يتم إنتاج التطعيم الذي يتم إنتاجه، يرى أنهم مصابون بالفعل ولا يتم تقديمهم فيه. في الوقت الحالي، تم تطوير العديد من برامج مكافحة الفيروسات التي تلقت اعترافا واسع النطاق وسيلة جديدة باستمرار لمكافحة الفيروسات.

يستخدم برنامج الطبيب Web Polifag لمكافحة الفيروسات متعددة الجنسيات التي ظهرت مؤخرا نسبيا. في وضع التحليل المثلي، يعرف هذا البرنامج بشكل فعال الملفات المصابة بفيروسات جديدة غير معروفة. استخدام طبيب الويب.للسيطرة على الأقراص وتلقيت على ملفات الشبكة، يمكنك بالتأكيد تجنب عدوى النظام.

عند استخدام Windows NT، تنشأ مشاكل مع حماية الفيروسات التي تم إنشاؤها خصيصا لهذه البيئة. كما ظهر نوع جديد من العدوى - الفيروسات الكبيرة التي يتم "زرعت" في المستندات التي أعدتها معالج نص الكلمة وجداول بيانات Excel. تشمل برامج مكافحة الفيروسات الأكثر شيوعا مجموعة أدوات Antiviral Pro (AVP32)، Norton AntiVirus لنظام التشغيل Windows، Thunder Byte Professional، فحص Virus McAfee. تعمل هذه البرامج في وضع برنامج الماسح الضوئي وإجراء التحكم المضاد للفيروسات في المرجع والمجلدات والأقراص. بالإضافة إلى ذلك، تحتوي على خوارزميات للتعرف على أنواع جديدة من الفيروسات والسماح لك باختبار الملفات والأقراص في عملية الاختيار.

Antiviral Toolkit Pro (AVP32) هو تطبيق 32 بت يعمل في نظام التشغيل Windows NT. يحتوي على واجهة مستخدم مريحة، نظام مساعدة، نظام مرن للإعدادات المحددة من قبل المستخدم، يتعرف على أكثر من 7 آلاف فيروسات مختلفة. يحدد هذا البرنامج (بالكشف) ويزيل الفيروسات متعددة الأشكال والفيروسات المتحركة والفيروسات غير المرئية، وكذلك الفيروسات الكبيرة التي تصيب مستند Word وجداول Excel، وكائنات الوصول - حصان طروادة.

ميزة مهمة لهذا البرنامج هي القدرة على التحكم في جميع عمليات الملفات في خلفية الكشف عن الفيروسات حتى يتم تحقيق النظام، وكذلك اكتشاف الفيروسات داخل أرشيف تنسيق الرمز البريدي، ARJ، ZHA، RAR.

واجهة Anlmicro Antivirus هي بسيطة. لا يتطلب معرفة إضافية بالمنتج. عند العمل مع هذا البرنامج، اضغط على الزر "ابدأ" (مسح)، وبعد ذلك، سيبدأ التحقق من أو مسح قطاعات التمهيد والتمهيد والنظام من القرص الثابت، ثم جميع الملفات، بما في ذلك الأرشفة وتعبئتها.

يقوم برنامج VSCAN 95 عند بدء التشغيل، يتحقق من ذاكرة الكمبيوتر، وقطاعات التمهيد من قرص النظام وجميع الملفات في الدليل الجذر. برامج حزمة أخرى (McAfee Vshield، vscan) هي تطبيقات Windows. يتم استخدام الأول بعد تمهيد Windows لتتبع الأقراص المتصلة حديثا، والتحكم في البرامج القابلة للتنفيذ والملفات المنسوخة، والثاني هو مزيد من التحقق من الذاكرة والأقراص والملفات. حزمة McAfee Virusscan قادرة على العثور على Macarrow في ملفات Word MS.

أثناء تطوير شبكات الكمبيوتر المحلية، البريد الإلكتروني والإنترنت وتنفيذ نظام التشغيل Windows NT Network، يتم إعداد مطوري برامج مكافحة الفيروسات وإعداد برامج شحنة مثل مدقق البريد، والذي يسمح لك بالتحقق من البريد الإلكتروني الوارد والصادر، ومجموعة أدوات المضادة للفيروسات Pro for Novell NetWare (AVPN) يستخدم للكشف عن الدليل الخاص والتعامل والانتقال إلى دليل خاص للملفات المتأثرة بالفيروس. يتم استخدام برنامج AVPN كمسح ضوئي مكافحة الفيروسات والمرشح الذي يراقب باستمرار الملفات المخزنة على الخادم. إنها قادرة على حذف الأشياء المتأثرة والانتقال و "المعالجة"؛ تحقق الملفات المعبأة والأرشفة؛ تحديد الفيروسات غير المعروفة باستخدام آلية التشكيل؛ تحقق في الخوادم البعيدة وضع الماسحة الضوئية؛ تعطيل محطة مصابة من الشبكة. يتم تكوين برنامج AVPN بسهولة لمسح الملفات من أنواع مختلفة ولديها عملية مريحة لتجديد قاعدة مكافحة الفيروسات.

| |

مجردة لدرس المعلوماتية "فيروسات الكمبيوتر. برامج مكافحة الفيروسات"

1. تحقيق المعرفة

في الدروس الماضية، استعرضنا الأنواع الرئيسية من البرامج. دعونا نتذكر ما هو البرنامج؟ (البرنامج - المجموعة كاملة من البرامج المستخدمة على الكمبيوتر).

- لماذا يحتاج الكمبيوتر إلى جهاز كمبيوتر؟ (البرنامج يسمح للكمبيوتر بإجراء وظيفة محددة).

- ما هي المجموعات المشاركة كلها؟ (برنامج النظام، البرامج التطبيقية، نظام البرمجة).

- ما ينطبق على برامج النظام؟ (البرامج اللازمة لعملية الكمبيوتر).

- إعطاء أمثلة على برامج النظام (أنظمة التشغيل، برامج التشغيل، المرافق).

- ما هو البرنامج المطبق؟ (البرامج المصممة لتنفيذ مهام مستخدم محددة).

- أمثلة على البرامج التطبيقية؟ (النص، معالجات الرسومات والألعاب)

- ما هي أنظمة البرمجة؟ (هذه برامج لإنشاء برامج جديدة في لغات البرمجة).

- ما هي مجموعة البرامج تشمل برامج مكافحة الفيروسات؟ (برنامج النظام). لماذا ا؟ (فهي ضرورية للتشغيل الصحيح لنظام الكمبيوتر بالكامل).

موضوع الدرس: "فيروسات الكمبيوتر وبرامج مكافحة الفيروسات". الغرض من عملنا هو التعرف على أساسيات علم فيروسات الكمبيوتر، وتعلم اكتشاف الفيروسات ومحاربةها.

قلنا أن الكمبيوتر يمكن مقارنته بشيء مع شخص. يخضع الشخص، ككائن بيولوجي، لمختلف التعرض للبيئة الخارجية، بما في ذلك الأمراض المختلفة، وأسبابها، في كثير من الأحيان، هي الفيروسات والبكتيريا التي تخترق جسم الإنسان من الخارج.

حاول وصف المراحل وعواقب العدوى البشرية من قبل أي فيروس. سمات:

- اختراق الفيروس في جسم الإنسان يأتي من الخارج؛

- قدرة الفيروس على العزل الذاتي؛

- تفعيل بعض الفيروسات ليس فور تغلغل الجسم في الجسم، وبعد فترة من الوقت.

هل يمكن الحصول على جهاز كمبيوتر مصاب بفيروس؟ ماذا يجب أن يكون هذا الفيروس على العرض التقديمي الخاص بك؟

2. دراسة مواد جديدة

فيروس الكمبيوتر

- عمل الكمبيوتر البطيء؛

- عدم القدرة على تحميل نظام التشغيل؛

- تغيير أحجام الملفات؛

5) شائعات وعلاج

7) تصنيف الفيروسات

الفيروسات على موطنهم

- فيروسات الملفات

- فيروس ماكرو

- فيروسات الشبكة

- الموائل فيروسات التمهيد

آخر واحد موجود.

- فيروسات غير ضارة

- الفيروسات غير الخطرة

- فيروسات خطيرة

- فيروسات خطيرة جدا

- الفيروسات المقيمة

- فيروسات غير مقيم

يميز:

- أبسط الفيروسات

- فيروسات الأقمار الصناعية (الصحابة)

- فيروس الشبح (غير مرئي)

- فيروسات متعددة الأشكال (المسوخ)

- Macrowuri.

- برنامج طروادة

- الديدان

9) برامج مكافحة الفيروسات

- polyphagi.

- المدققين

- حاصرات

3. معلومات إضافية

في أوائل السبعينيات، في النموذج الأولي للإنترنت الحديثة، تم اكتشاف شبكة الكمبيوتر العسكرية في Apranet - فيروس الزاحف. تمكن هذا البرنامج من إدخال الشبكة بشكل مستقل عبر المودم ونقل نسخته إلى النظام البعيد. على الأنظمة المصابة، وجد الفيروس نفسه بالرسالة: "أنا" شهر الزاحف: امسكني إذا كنت تستطيع. "لقد كان مزعجا، ولكن بشكل عام فيروس غير ضار.

ظهر عام 1981 فيروس كلونير الأيائل. تم تسجيله في قطاعات التحميل في القرص المرن، والتي ذهبت فيها الاستئناف. في تلك الأيام، يبدو أنها لا تصدق وتسبب في المستخدمين العاديين صلة مطرية بين الفيروسات وحضارات خارج الأرض تحاول التغلب على العالم. تم تكثيف انطباع الفيروس من مظاهره: قام ELK Cloner بتشغيل الصورة على الشاشة، وأجبر النص على الفلاش، وعرض مجموعة متنوعة من الرسائل.

في عام 1983، يستخدم Len Eididerman مصطلح "الفيروس" لأول مرة في تطبيق برامج الكمبيوتر ذاتي. في نفس العام، يظهر فريد كوهين، محقق فيروسات الكمبيوتر الحديثة، في ندوة أمان الكمبيوتر، برنامجا يشبه الفيروسات التي يمكن إدخالها في كائنات أخرى، وبعد عام يعطي تعريفا علميا لمصطلح "فيروس الكمبيوتر".

في عام 1986، تم تسجيل أول وباء فيروس عالمي. ينتشر فيروس الدماغ، إصابة قطاعات التمهيد، في جميع أنحاء العالم تقريبا لعدة أشهر. بعد اكتشاف الدماغ، بدأ روايات الخيال العلمي مخصصة للفيروسات في الظهور.

في ديسمبر 1987، كان هناك أول وباء فيروس في الشبكة المشهورة المعروفة "شجرة عيد الميلاد". لمدة أربعة أيام (9-13 ديسمبر)، شل الفيروس شلل شبكة IBM VNET - تم انسداد نسخه. عند بدء تشغيل الفيروس، صورة صورة شجرة عيد الميلاد وأرسل نسخها إلى جميع مستخدمي الشبكات الموجودين في ملفات النظام.

1988 - الوباء العالمي. وجد فيروس القدس نفسه: يوم الجمعة، 13، دمر جميع الملفات التي تعمل على جهاز كمبيوتر مصاب. نوفمبر 1988: وباء دواسة من فيروس الشبكة الحالي، ودعا دودة موريس. أصيب الفيروس بأكثر من 6000 نظام كمبيوتر في الولايات المتحدة (بما في ذلك مركز أبحاث ناسا). في هذا الوقت، بدأ أول مطوري برامج مكافحة الفيروسات في الظهور.

ديسمبر 1989: أرسل مهاجم معين 20 ألف قرص يحتوي على "طروادة" في عناوين مختلفة. بعد تنزيل 90 نظام تشغيل على جهاز كمبيوتر مصاب، قام البرنامج بإجراء جميع الملفات غير المرئية وتركت على القرص فقط ملف مقروء واحد - حساب يجب دفعه وإرساله عند العنوان المحدد. في عام 1989، بدأت Evgeny Kaspersky مسيرتها المهنية للخبير المضاد للفيروسات، وتأسيس الشركة في وقت لاحق الشركة "Kaspersky Laboratory".

في التسعينيات، ينمو عدد الفيروسات في تقدم هندسي. في يوليو 1990، كان هناك حادث خطير مع مجلة الكمبيوتر الإنجليزية اليوم. تم إجراء قرص مرن لكل رقم مجلة مجانا، حيث تم إصابته فيما بعد بفيروس Diskkiller. تم بيع أكثر من 50000 نسخة من المجلة. تعليقات الأكمام.

يوليو 1992: ظهور أول مصممي الفيروسات. سمحوا للأشخاص بإنشاء فيروساتهم الخاصة من أنواع مختلفة وتعديلاتهم.

في نهاية XX - قرن XXI في وقت مبكر، قام البريد الإلكتروني والإنترنت بتعزيز مواقفها كأخطر مصادر للبرامج الخبيثة.

في يناير / كانون الثاني، اندلع الوباء العالمي من دودة الإنترنت في Happy99. التالي - وباء فيروس عالمي "ميليسا". مباشرة بعد عدوى النظام، يقرأ دفتر العناوين للبرنامج البريدي وأرسلت نسخه على الفور من ال 50 الأولى.

يوم الخميس، في 4 مايو 2000، تم اكتشاف فيروس خطير جديد، يتظاهر بالمعترف به في الحب! - "دودة" Loveletter، التي تمتد عبر البريد الإلكتروني تحت عنوان "iloveyou". يلحق iloveyou بأضرار كبيرة في البيانات الواردة في قرص كمبيوتر مصاب. بالطبع، هذا مثير للاهتمام للغاية. بعد تلقي رسالة تقول فيها أنك محبوب، ستعجل بالتأكيد لفتحها ومعرفة ما في الداخل ".

2001 - فيروس Zoher الجديد - خطاب من السعادة الآلي "Zoher" يمدد البريد الإلكتروني في شكل ملفات متداخلة. وبالتالي، عند محاولة قراءة الرسالة، يتم تنشيط الفيروس بشكل مستقل إذا تم تثبيت تصحيح خاص على الكمبيوتر للحصول على برنامج بريدية.

يحتوي جثة الرسالة على نص طويل جدا باللغة الإيطالية.

ترجمتها ما يلي تقريبا:

"مع هذه الرسالة سوف تأتي السعادة! ليس فقط السعادة، ولكن السعادة مع حرف كبير مع! أكثر - السعادة بأحرف كبيرة مع و ب! نحن لا نقضي وقتا في تفاهات! من اليوم، سيأتي الحظ إليك، ولكن فقط إذا أرسلت هذه الرسالة إلى كل من تعرفه. إذا قمت بذلك، ثم:

أ) ستكون قوتك الذكور مثل King Kong حتى نهاية حياتك

ب) إن إشارة المرور أمامك ستكون دائما خضراء، أو على الأقل، أصفر

ج) سوف تصطاد كل pokemones

د) (للرجال) عندما تذهب لصيد الأسماك، فلا توجد أسماك بسيطة، وبريدان صفارات الإنذار عن طريق الخطأ ولدت مع الذيل، ولكن مع أرجل أنثى جميلة

ه) (للنساء) سوف تولد صفارات الإنذار بأرجل الإناث، وسوف تقبض على رجل أحلامك

إذا لم ترسل هذه الرسالة إلى كل ما عنك على دراية لمدة 40 ثانية، فأنت تنتظر مشكلة! سوف تدخل في الكثير من المواقف المتراجشية، ستكون حياتك مزحة واحدة كبيرة، والتي لن تبدو مضحكة فقط ...، إلخ "

1) مفهوم "فيروس الكمبيوتر"

لذلك، حقا، يمكن أن يصاب الكمبيوتر. وسبب العدوى هو حقا فيروس، فقط الكمبيوتر. جاء هذا الاسم من علم الأحياء على وجه التحديد على أساس قدرة مجلة ذاتية. الفيروسات هي برامج ضارة صغيرة تعمل على الكمبيوتر دون معرفة مضيفها وإجراء أعمال مختلفة غير مرغوب فيها. في هذه الحالة، يمكن أن تكون الفيروسات غير ضارة تقريبا وغير سارة للغاية.

فيروس الكمبيوتر - هذا برنامج يمكنه إنشاء نسخك وتنفيذها في ملفات، قطاعات التمهيد للأقراص والشبكة. في الوقت نفسه، تحتفظ النسخ بإمكانية التوزيع الإضافي. غالبا ما يكون للفيروسات إجراء مدمر.

2) طرق توزيع فيروسات الكمبيوتر

دعونا نفكر في كيفية نشر الفيروسات. (يمكن للفيروسات الوصول إلى الكمبيوتر وكذلك أي برنامج آخر). على النقيض من العصيات العادية، لا تنتقل فيروسات الكمبيوتر عن طريق الجو: نظرا لأن معدات الكمبيوتر المختلفة فقط بمثابة فيروسات - تخدم فقط معدات الكمبيوتر المختلفة متوسطة الموائل الخاصة بهم.

كيف يمكن للبرنامج الضار على جهاز كمبيوتر؟ (من خلال الأقراص المرنة المصابة أو الأقراص أو بطاقات الفلاش أو من خلال الإنترنت أو على شبكة محلية). عادة ما يتم تقديم الفيروس في أي مستند أو برنامج، وفي بداية العمل، قد لا تلاحظ أي شيء غير عادي. ومع ذلك، بعد فترة من الوقت، سيظهر الفيروس سلطته المدمرة.

3) علامات ظهور فيروسات الكمبيوتر

دعونا ندعو العلامات الرئيسية لمظهر فيروسات الكمبيوتر.

- عمل غير صحيح لبرامج العمل عادة؛

- عمل الكمبيوتر البطيء؛

- عدم القدرة على تحميل نظام التشغيل؛

- اختفاء الملفات والدلائل؛

- تغيير أحجام الملفات؛

- زيادة غير متوقعة في عدد الملفات الموجودة على القرص؛

- تقليل حجم ذاكرة الوصول العشوائي المجانية؛

- الإخراج إلى شاشة الرسائل والصور غير المتوقعة؛

- تغذية إشارات الصوت غير المتوقعة؛

- يتجمد متكرر وأعطال في الكمبيوتر.

4) تاريخ الفيروسات الحاسوبية

ظهرت الفيروسات الأولى منذ فترة طويلة، في فجر عصر EMM، ولم تكن دائما ضارا. على سبيل المثال، في نهاية الستينيات، تم إنشاء برنامج خاص في مختبر زيروكس، وهو نموذج أولي من الفيروسات الحديثة، والذي سافر بشكل مستقل عن شبكة الحوسبة المحلية وفحص أداء الأجهزة المدرجة فيه.

ومع ذلك، في وقت لاحق بدأ برنامج الفيروسات يتم تطويره مع نية خبيثة. هناك معلومات تفيد بأن بعض الشركات مصابة خصيصا بأجهزة الكمبيوتر من المنافسين من أجل التجسس عليها أو تعطيل أنظمة المعلومات الخاصة بهم.

5) شائعات وعلاج

في بعض الأحيان يكون الخوف من الفيروسات يسبب مشكلة أكثر من الفيروسات نفسها. في وقت واحد، تم توزيع العديد من التقارير الخاطئة عن تهديد الفيروسات الفائقة المفترض.

من الضروري أن تعرف أن أيا من الفيروسات يمكن أن تعطيل مكونات الكمبيوتر. الحد الأقصى الذي تكون فيه بعض الفيروسات قادرة على تدمير المعلومات الموجودة على القرص الثابت، والتي ستتلئ نظام التشغيل والتطبيقات. على الرغم من أنه حتى في هذه الحالة، يمكن أن يكون الوضع قاتلا بالنسبة لك إذا كان الفيروس يدمر وثائق مهمة.

6) المبدعين من فيروسات الكمبيوتر

الشخص الذي يطلق عليه فيروسات "يكتب" من قبل Vurramaker. من يشارك في خلق برامج ضارة؟ في الوقت الحاضر، عادة ما يشارك المتحمسون في إنشاء فيروسات. يمكن أن يكونوا مبرمجين محترفين، والباحثين والمبتدئين الطلاب العاديين في دراسة البرمجة. حاليا هناك عشرات البرامج للجيل التلقائي من الفيروسات - المصممين.

ما هو حافز لهذه الأنشطة - أن أقول صعبة. قد يكون من الشعور بالانتقام والرغبة في تأكيده. أول مصمم فيروسي حصل على نطاق واسع كان VCL (مختبر إنشاء الفيروسات)، الذي تم إنشاؤه في عام 1992.

7) تصنيف الفيروسات

هناك العديد من التصنيفات المختلفة للبرامج الضارة.

ينقسم الأكثر شيوعاالفيروسات على موطنهموبعد وفقا لذلك، فيروسات الكمبيوتر هي الملفات والشبكة والتمهيد والماكرو.

- فيروسات الملفات - هذه هي البرامج التي تؤثر على الملفات القابلة للتنفيذ لنظام التشغيل وتطبيقات المستخدمين. في معظم الأحيان، يتم تقديمها في ملفات مع COM، EXE، BAT، SYS، ملحقات DLL. هذه الفيروسات ستكتشف وتحييد أسهل. كما أنها تتطلع إلى أنهم يمكنهم إظهار نشاطهم الخبيث فقط بعد إطلاق برنامج مصاب.

- في كثير من الأحيان، دعا فرعية منفصلة تسمى فيروسات الملفات، والتي تسمىفيروس ماكرو وبعد كما أنها تعيش في ملفات، ولكن ليس البرامج، ولكن مستندات المستخدم والقوالب (DOC، DOT، XLS، MDB، إلخ). لإنشاءها استخدام لغة وحدات الماكرو. لذلك، من أجل حماية نفسك من المعاقبين، تحتاج إلى إيقاف تشغيل وحدات ماكرو التشغيل التلقائي عند فتح المستندات.

- فيروسات الشبكة كموئل، تستخدم شبكات الكمبيوتر العالمية أو المحلية. إنهم لا ينقذون رمزهم على القرص الصلب للكمبيوتر، والاختراق مباشرة في ذاكرة الوصول العشوائي مباشرة. يطلق على الفيروسات من هذا النوع من هذا النوع من أجل حساب عناوين الشبكة للآلات الأخرى، بينما تسمى نسخها في ذاكرة الكمبيوتر، وإرسال نسخها بشكل مستقل على هذه العناوين ديدان الشبكة. يمكن أن يكون مثل هذا الفيروس في وقت واحد في ذاكرة عدة أجهزة كمبيوتر. الفيروسات الشبكة تكتشف أكثر صعوبة من الملف. يتم توزيع فيروسات الشبكة بسرعة عالية ويمكن أن تبطئ بشدة أجهزة شبكة الكمبيوتر.

- الموائل فيروسات التمهيد - مناطق خاصة من الأقراص الصلبة والمرنة التي تعمل على تحميل نظام التشغيل. لإصلاح الفيروسات استخدم سجل التمهيد الرئيسي لمحرك الأقراص الثابتة. يحل فيروس التمهيد محل الإدخال الأصلي واعتراض إدارة النظام. كشف هذه الفيروسات وإزالة الأصعب لأنها تبدأ عملها قبل تحميل تطبيقات مكافحة الفيروسات. كما أنها تمثلوا أكبر خطر.

آخر واحد موجودتصنيف الفيروسات - حسب قدراتهم المدمرة.

- فيروسات غير ضارة - لديك تأثير بسيط على عمل الكمبيوتر الشخصي، واحتلال بعض موارد النظام. في كثير من الأحيان، لا يشك المستخدمون في وجودهم.

- الفيروسات غير الخطرة - احتل أيضا جزءا من موارد الكمبيوتر، لكن المستخدم يعرف عن وجودهم. عادة ما يتجلىون في شكل مؤثرات مرئية وصوتية ولا تضر ببيانات المستخدم.

- فيروسات خطيرة - البرامج التي تنتهك التشغيل العادي لتطبيقات المستخدمين أو النظام بأكمله.

- فيروسات خطيرة جدا - البرامج التي تتمثل مهمتها في تدمير الملفات والإخراج من البرامج الدائمة ونظام التشغيل أو كشفت البيانات السرية.

جميع فيروسات الكمبيوتر هي نوعان - المقيمون وغير المقيمين.

- الفيروسات المقيمة هناك برامج موجودة في ذاكرة الوصول العشوائي أو الحفاظ على دورها النشط هناك، والتي تكتشف باستمرار بعض كائنات معينة لنظام التشغيل.

- فيروسات غير مقيم التحميل فقط أثناء فتح ملف مصاب أو عمل مع تطبيق مصاب.

من السهل تخمين، تمثل الفيروسات المقيمة أكبر خطر، لأن وقت عملهم النشط يقتصر فقط على إيقاف التشغيل أو إعادة تشغيل النظام بأكمله، وليس تطبيق منفصل.

وفقا لميزات خوارزمية العمل تميز:

- أبسط الفيروسات - الفيروسات التي، عند توزيع نسخها، تغير بالضرورة محتويات قطاعات القرص أو الملفات، لذلك من السهل الكشف عنها.

- فيروسات الأقمار الصناعية (الصحابة) - فيروس لا يتم تنفيذه في الملف القابل للتنفيذ نفسه، ويخلق نسخته المصابة بملحق آخر.

- فيروس الشبح (غير مرئي) - الفيروسات التي تخفي وجودها في المرافق المصابة، بديل بدلا من المناطق غير المصنفة.

- فيروسات متعددة الأشكال (المسوخ) - الفيروسات التي تعدل رمزها بطريقة تستزم نسخ من الفيروس نفسه.

- Macrowuri. - الفيروسات التي تصيب وثائق تطبيقات Office.

- برنامج طروادة - برنامج ملثم للتطبيقات المفيدة (المرافق أو حتى برامج مكافحة الفيروسات)، لكنه ينتج خطوات تجسس مختلفة. لا يتم تضمينه في ملفات أخرى وليس لديه القدرة على العزل الذاتي.

- الديدان - هذه هي برامج الكمبيوتر التي تكون قادرة على العزل الذاتي، ولكن على عكس الفيروسات الأخرى، تصاب الملفات الأخرى. استقبل Wormy اسمه لأنهم يستخدمون شبكات الكمبيوتر والبريد الإلكتروني لتوزيع.

اليوم، فإن الديدان الشبكية المزعومة الأكثر شيوعا، وكذلك الفيروسات الكبيرة.

8) الوقاية من فيروسات الكمبيوتر

واحدة من الأساليب الرئيسية لمكافحة الفيروسات هي، كما هو الحال في الطب، والوقاية في الوقت المناسب. فكر في ما يعني المساعدة في منع عدوى الكمبيوتر؟

- النسخ الاحتياطي البيانات الأكثر قيمة؛

- إنشاء قرص توزيع ونظام؛

- تخزين جميع بيانات التسجيل وكلمة المرور ليست على جهاز الكمبيوتر؛

- التحقق من جميع المعلومات الواردة من المعلومات المتعلقة بالفيروسات، كلاهما على الأقراص المضغوطة، القرص المضغوط وعلى الشبكة؛

- استخدام برامج مكافحة الفيروسات "الطازجة"، اختبار منتظم لجهاز كمبيوتر للفيروسات.

9) برامج مكافحة الفيروسات

لذلك، يتم احتلال مكان خاص في هذه القائمة برامج حماية البرامج - برامج مكافحة الفيروسات. أي نوع من النوع يرتبطون؟ (برنامج النظام).

برنامج مكافحة الفيروسات (مكافحة الفيروسات)- برنامج يسمح لك بتحديد الفيروسات وعلاج الملفات والأقراص المصابة والكشف عن الإجراءات المشبوهة ومنعها.

هناك عدة أنواع من برامج مكافحة الفيروسات التي تختلف في الوظائف المنجزة.

- polyphagi. وبعد عرض محتويات الملفات الموجودة على قرص الكمبيوتر، بالإضافة إلى محتويات ذاكرة الوصول العشوائي للكمبيوتر من أجل البحث عن الفيروسات.

- المدققين وبعد في وضع المسح الضوئي مسبقا، ينشئ قاعدة بيانات مع المجموع الاختباري وغيرها من المعلومات التي تسمح لك بالتحكم في سلامة الملفات (التحكم في التغييرات التي تحدث في نظام ملفات الكمبيوتر).

- حاصرات وبعد تحقق من وجود فيروسات من الملفات التي أطلقت، اعتراض المواقف "الفيروسية".

لا يوجد نوع من برنامج مكافحة الفيروسات يمنح بشكل منفصل الحماية الكاملة ضد الفيروسات. لذلك، عادة ما تتضمن برامج مكافحة الفيروسات الحديثة مكونات تنفذ كل هذه الوظائف.

1. مفهوم "فيروس الكمبيوتر" وخصائصه

فيروس الكمبيوتر هو رمز البرامج الناتج عن الذات الخبيثة في بيئة المعلومات. يمكن تضمينها في ملفات البرامج القابلة للتنفيذ والبرامج القابلة للتنفيذ، ويتم توزيعها عبر قطاعات التمهيد من الأقراص المرنة والمحركات الصلبة، وثائق تطبيقات Office، عبر البريد الإلكتروني، مواقع الويب، وفقا للقنوات الإلكترونية الأخرى. تخترق نظام الكمبيوتر، قد يحد الفيروس من المؤثرات البصرية أو الصوتية غير الضارة، ولكن قد يتسبب أيضا في خسارة أو تشويه البيانات، وتسرب المعلومات الشخصية والسرية. في أسوأ الأحوال، ستكون نظام الكمبيوتر المتأثر بالفيروس تحت السيطرة الكاملة للمهاجمين.

(الفيروس - مع LAT.) - نوع البرامج التي تتميز بقدرة مجلة ذاتية المخفية عن المستخدم لهزيمة البرامج وأجهزة الكمبيوتر أو الشبكات الأخرى.

الطلاب وأطفال المدارس الذين درسوا للتو لغة المجمع، ويريدون أن يجربوا قوتهم، يتم إنشاؤهم من قبل غالبية الفيروسات. غالبا ما لا يغطي جزء كبير من هذه الفيروسات من قبل مؤلفيهم.

كما تشكل المجموعة الثانية أيضا الشباب (في كثير من الأحيان - الطلاب)، والتي لم تتقن الآن فن البرمجة، لكنها قررت بالفعل تكريس أنفسهم لكتابة الفيروسات ونشرها. كقاعدة عامة، فإنها تخلق تعديلات عديدة من الفيروسات "الكلاسيكية"، أو الفيروسات بدائية للغاية ومع عدد كبير من الأخطاء. إن الخروج من مصممي الفيروسات، التي يمكنك إنشاء فيروسات جديدة، حتى مع الحد الأدنى من المعرفة حول نظام التشغيل وتسهيل المجمع بشكل كبير عملهم.

أصبح العديد من كتاب الفيروسات الأكبر سنا وأكثر خبرة في المجموعة الثالثة والأخطر، والتي تخلق وتشغيل الفيروسات "المهنية" في العالم. يتم التفكير بهذه البرامج بعناية في البرامج. غالبا ما تستخدم هذه الفيروسات الخوارزميات الأصلية إلى حد ما، وغير موثقة وغير موثقة من الأشخاص الذين يعرفون طرق الاختراق في مناطق بيانات النظام.

المجموعة الرابعة من المؤلفين الفيروسات هي "الباحثون". تتكون هذه المجموعة من مبرمجين موهوبين يعملون في اختراع أساليب عدوى جديدة بشكل أساسي، إخفاء، مكافحة مكافحة الفيروسات، إلخ. كما توصلوا إلى طرق لإدخال أنظمة تشغيل جديدة ومنشئ الفيروسات والمولدات متعددة الأعمدة. يكتب هؤلاء المبرمجون الفيروسات ليس من أجل الفيروسات نفسها، بل "دراسة" إمكانات "فارس الكمبيوتر".

عند إصابة جهاز كمبيوتر، من المهم أن يكتشفه الفيروس، لذلك يجب أن تعرف العلامات الرئيسية لمظهرها:

إنهاء العمل أو العمل غير الصحيح للبرامج العاملة بنجاح؛

عمل الكمبيوتر البطيء؛

عدم القدرة على تحميل نظام التشغيل؛

اختفاء الملفات والدلائل أو تشويه محتوياتها؛

تغيير تاريخ ووقت تعديل الملفات؛

تغيير حجم الملف

زيادة كبيرة غير متوقعة في عدد الملفات الموجودة على القرص؛

انخفاض كبير في حجم ذاكرة الوصول العشوائي المجانية؛

الإخراج إلى شاشة الرسائل أو الصور غير المتوقعة؛

تغذية إشارات الصوت غير المتوقعة؛

يتجمد متكرر وأعطال في الكمبيوتر.

تجدر الإشارة إلى أن الظواهر المذكورة أعلاه لا تسبب بالضرورة بسبب وجود فيروس، وقد تكون نتيجة لأسباب أخرى. لذلك، فإن التشخيص الصحيح لحالة الكمبيوتر أمر صعب دائما. من الممكن المصاب بفيروس الكمبيوتر فقط في عدد محدود للغاية من الحالات. هو - هي:

الاتصال بنظام السائق المصاب؛

فتح وثيقة مصابة بواسطة Macrowarus؛

التثبيت على نظام التشغيل المصاب بالكمبيوتر.

لا يمكن إصابة الكمبيوتر إذا:

تم إعادة كتابة نص وملفات الرسومات (باستثناء الملفات التي تنطوي على تنفيذ macrocomand)؛

تم نسخها من قرص مرن واحد إلى آخر، شريطة عدم إطلاق أي ملف مع قرص مرن؛

يقوم الكمبيوتر بمعالجة ملفات النص والرسومات وملفات البيانات وملفات المعلومات (باستثناء الملفات التي تنطوي على تنفيذ macrocomand)؛

إعادة كتابة الكمبيوتر المصابة بفيروس الملف لا يعني العدوى بفيروسها. لإصلاح العدوى، تحتاج إلى تشغيل البرنامج المصاب، أو قم بتوصيل برنامج التشغيل المصاب، أو افتح المستند المصاب (أو بالطبع، بالتمهيد مع القرص المرن المصاب). بمعنى آخر، فمن الممكن إصابة جهاز الكمبيوتر الخاص بك فقط إذا قمت بتشغيل برامج محددة (أو) منتجات البرمجيات، قم بتثبيت برامج تشغيل غير مكترضة و (أو) أنظمة التشغيل، التمهيد من القرص المرن SYSTEM غير المحدد أو فتح مستندات غير محددة معروضة مع Macrovirus.

2. تصنيف فيروسات الكمبيوتر

عشرات الآلاف من الفيروسات المختلفة معروفة اليوم. على الرغم من هذه الوفرة، فإن عدد أنواع الفيروسات، يختلف عن بعضها البعض مع آلية النشر ومبدأ العمل، محدود للغاية. هناك فيروسات مجمعة يمكن أن تعزى في وقت واحد إلى عدة أنواع. وبالتالي، يمكن تصنيف الفيروسات وفقا للميزات التالية:

الموائل

طريقة العدوى مع الموائل؛

درجة التأثير؛

ميزات الخوارزمية.

1. اعتمادا علىبيئة الموائل تنقسم الفيروسات إلى:

1) الشبكة - تنطبق على شبكات الكمبيوتر المختلفة؛

2) ملف - يؤثر على الملفات مع Experial.com، .. لي، أقل في كثير من الأحيان .sys أو وسائل التراكب. الملفات. تضيف هذه الفيروسات جسمها إلى بداية الملف أو منتصف أو نهاية الملف وتغييره بطريقة تحكم أولا. بعد تلقي السيطرة، يمكن للفيروس تصيب البرامج الأخرى، وتضمين في الذاكرة التشغيلية للكمبيوتر، إلخ. لا يهتم بعض هذه الفيروسات بالحفاظ على الملف المصاب، ونتيجة لذلك اتضح أن تكون غير صالحة للعمل ولا تخضع للانتعاش؛

3) التمهيد - تلقي التحكم في مرحلة تهيئة الكمبيوتر، حتى قبل بدء تشغيل نظام التشغيل OS. عند إصابة قرص مرن أو قرص ثابت، يحل فيروس التمهيد محل سجل التمهيد BR أو سجل التمهيد الرئيسي MBR. عندما يقوم الكمبيوتر BIOS بالتمهيد، يقرأ سجل التمهيد من القرص أو القرص المرن، حيث يتم إدارة الفيروس قبل تحميل نظام التشغيل. ثم نسخ نفسها حتى نهاية ذاكرة الوصول العشوائي واعتراض العديد من وظائف BIOS. في نهاية الإجراءات عن العدوى، يقوم الفيروس بتحميل قطاع التمهيد الحالي في ذاكرة الكمبيوتر وينقله للتحكم فيه. علاوة على ذلك، كل شيء يحدث، كالعادة، ولكن الفيروس في الذاكرة بالفعل ويمكن التحكم في تشغيل جميع البرامج والسائقين؛

4) الملفات المحمولة - الفيروسات مجتمعة التي تجمع بين خصائص الملف والتمهيد. على سبيل المثال، يكون فيروس التمهيد OneHalf واسع الانتشار على نطاق واسع. اختراق الكمبيوتر باستخدام نظام التشغيل MS-DOS، يصيب هذا الفيروس سجل التمهيد الرئيسي. أثناء التحميل، يقوم الفيروس بتشفير قطاعات القرص الثابت تدريجيا بدءا من أحدث القطاعات. يستخدم فيروس OneHalf آليات تمويه مختلفة.

2. ص الموائلتنقسم الفيروسات إلى:

1) المقيم - عند المصابين (العدوى)، يترك الكمبيوتر مقر إقامته في ذاكرة الوصول العشوائي، مما يؤدي بعد ذلك إلى اعتراض وصول نظام التشغيل إلى كائنات العدوى (الملفات، قطاعات التمهيد، إلخ) ويتم تقديمها فيها. الفيروسات المقيمة في الذاكرة وتكون نشطة لإغلاق الكمبيوتر أو إعادة تشغيله؛

2) الفيروسات غير المقيمة لا تصيب ذاكرة الكمبيوتر وتكون وقتا محدودا نشطا.

3. في درجة التأثيريمكن تقسيم الفيروسات إلى:

1) التشغيل غير الخطير غير الخطير للكمبيوتر، ولكن تقليل كمية ذاكرة الوصول العشوائي والذاكرة المجانية على الأقراص، وتتجلى تصرفات هذه الفيروسات في أي آثار رسمية أو صوتية؛

2) الفيروسات الخطرة التي يمكن أن تؤدي إلى انتهاكات مختلفة في الكمبيوتر؛

3) خطير بشكل خاص، يمكن أن يؤدي تأثيره إلى فقدان البرامج وتدمير البيانات ومحو المعلومات في مناطق النظام في القرص.

4. ص ميزات الخوارزمية:

تتسبب مجموعة واسعة من الفيروسات في صعوبات في تصنيفها على هذا الأساس.

2) الفيروسات غير المرئية (فيروسات الشبح) - حاول إخفاء وجودها في الكمبيوتر. لديهم وحدة سكنية هي باستمرار في ذاكرة الوصول العشوائي الكمبيوتر. تعترض هذه الوحدة الوصول إلى النظام الفرعي لقرص الكمبيوتر. إذا قام نظام التشغيل أو برنامج آخر بقراءة ملف البرنامج المصاب، يلد الفيروس ملفا حقيقيا غير مربته وبرنامجيا. للقيام بذلك، يمكن لوحدة المقيم حذف الفيروس مؤقتا من ملف مصاب. بعد نهاية العمل مع الملف، فقد أصيب مرة أخرى. قانون تمهيد الفيروسات الشبح وفقا لنفس المخطط. عند قراءة أي برنامج بيانات من قطاع التمهيد، يتم استبدال قطاع التمهيد الحقيقي بدلا من المصابين.

3) الفيروسات macrocomand. قد تحتوي مستندات Microsoft Office على برامج صغيرة لمعالجة هذه المستندات التي تم وضعها في Visual Basic للتطبيقات. ينطبق هذا أيضا على قواعد البيانات Access، بالإضافة إلى ملفات العرض التقديمي نقطة الطاقة. يتم إنشاء هذه البرامج باستخدام Macrocomand، لذلك تسمى الفيروسات التي تعيش في وثائق Office ماكروساند. يتم توزيع فيروسات قيادة الماكرو مع ملفات المستندات. لفصل الكمبيوتر بهذا الفيروس، فقط افتح ملف المستند في التطبيق المناسب. يساهم انتشار هذا النوع من الفيروسات إلى حد كبير في شعبية Microsoft Office. يمكنهم تغيير المستندات المصابة، المتبقية دون أن يلاحظها أحد لفترة طويلة.

بالإضافة إلى الفيروسات، من المعتاد تخصيص ثلاثة أنواع على الأقل من البرامج الضارة. هذه هي برامج طروادة والقنابل المنطقية وبرامج الصيادة. لا يوجد فصل واضح بينهما: قد تحتوي برامج طروادة على فيروسات، ويمكن بناء قنابل منطق وغيرها في الفيروسات.

4) برامج طروادة - في الأغراض الأساسية لبرامج طروادة غير ضارة تماما أو حتى مفيدة. ولكن عندما يدخل المستخدم البرنامج إلى جهاز الكمبيوتر الخاص به ويبدأ ذلك، فيمكنه أداء وظائف ضارة بشكل غير محسوس. في معظم الأحيان، يتم استخدام برامج طروادة للتوزيع الأولي للفيروسات، للحصول على الوصول عن بعد إلى الكمبيوتر عبر الإنترنت أو سرقة البيانات أو تدميرها؛

5) القنابل المنطقية - برنامج أو وحداتها الفردية، والتي في ظل ظروف معينة أداء إجراءات ضارة. قد تكون القنبلة المنطقية، على سبيل المثال، تعمل عند الوصول إلى تاريخ محدد أو عند تسجيل الدخول في قاعدة البيانات أو تختفي، إلخ. يمكن بناء مثل هذه القنبلة في الفيروسات وأحصنة طروادة وحتى في البرامج التقليدية؛

6) تهدف برامج Wormware إلى أداء وظيفة محددة، على سبيل المثال، لاختراق النظام وتعديل البيانات. يمكنك، دعونا نقول، قم بإنشاء برنامج Worm يجسول في كلمة المرور للوصول إلى النظام المصرفي وقاعدة البيانات المتغيرة. كتب برنامج الدودة المعروف من قبل طالب جامعة كورنيل روبرت موريس. تم إطلاق دودة موريس على الإنترنت في 2 نوفمبر 1988 وفي 5 ساعات تمكنت من اختراق أكثر من 6000 جهاز كمبيوتر. بعض فيروسات الدودة (على سبيل المثال، رمز اللون الأحمر) موجودة داخل الملفات، ولكن في شكل عمليات في ذاكرة الكمبيوتر المصاب. هذا يلغي اكتشافهم لفحص مكافحة الفيروسات وتفكيك الذاكرة التشغيلية للكمبيوتر؛

7) الفيروسات في أنظمة إدارة المستندات - وثائق مخزنة في قواعد بيانات نظم إدارة المستندات مثل Lotus Notes و Microsoft Exchange، قد تحتوي أيضا أيضا على فيروسات، وحدات ماكرو ضارة بشكل أكثر دقة. يمكن تنشيطها عند إجراء أي إجراءات في المستند (على سبيل المثال، عندما ينقر المستخدم على زر الماوس). نظرا لأن هذه الفيروسات غير موجودة في الملفات، ولكن في سجلات قاعدة البيانات، فإن برامج مكافحة الفيروسات المتخصصة مطلوبة للحماية ضدهم؛

8) الفيروسات الجديدة والغريبة. نظرا لأن تقنيات الكمبيوتر تطور، يتم تحسين فيروسات الكمبيوتر، وتتكيف مع الموائل الجديدة لأنفسهم. لذلك، فإن فيروس W32 / Perrun الجديد، والرسالة المتاحة على موقع شركاه الشبكة، قادر على توزيع ... من خلال ملفات الصور بتنسيق JPEG. مباشرة بعد بدء تشغيل W32 / Perrun، يبدو عن ملفات مع Extension.jpg وأضيف التعليمات البرمجية الخاصة بك إليها. يجب أن يقال أن هذا الفيروس ليس خطيرا ويتطلب برنامجا منفصلا لتوزيعه. من بين "إنجازات" أخرى للمبدعين في البرامج الضارة، يستحق فيروس Palm.phage الانتباه. إنه يصيب تطبيق أجهزة الكمبيوتر "Palmpilot"، الكتابة فوق ملفات التطبيقات هذه برمزها. يشير ظهور الفيروسات مثل W32 / Perrun و Palm.phage إلى أن فيروس كمبيوتر أو برنامج طروادة أو دودة من النوع السابق غير معروف غير معروف أو نوع معروف، ولكنه يهدف إلى معدات كمبيوتر جديدة يمكن أن يولد في أي زمن. يمكن للفيروسات الجديدة استخدام قنوات التوزيع غير المعروفة أو القائمة مسبقا، وكذلك التقنيات الجديدة لإدخال أنظمة الكمبيوتر.

3. برامج مكافحة الفيروسات

مكافحة الفيروسات هو برنامج مصمم للمسح الضوئي والتعرف على برنامج أو البرامج النصية (البرنامج النصي - ملف نصي يحتوي على أقسام معلمات الأقسام وقيم المعلمة الأقسام التي تصف الإجراءات التي تحتاج إلى أداء مترجم من البرنامج النصي)، وحدات ماكرو (ماكرو عبارة عن مجموعة من الأوامر، والتي يمكن تطبيقها بالنقر فوق مفتاح واحد فقط). باستخدام الماكرو، يمكنك أتمتة أي إجراء يتم تنفيذها في التطبيق المستخدم، مما قد يسبب تلف المستخدم أو إبطاء الكمبيوتر بشكل كبير.

يمكن تقسيم برامج مكافحة الفيروسات إلى عدة أنواع:

كاشفات وبعد موعدهم هو فقط اكتشاف الفيروس. يمكن للكشف عن الفيروسات مقارنة قطاعات التمهيد في القرص المرن مع قطاعات التمهيد المعروفة التي تم إنشاؤها بواسطة أنظمة التشغيل من الإصدارات المختلفة، وبالتالي اكتشاف الفيروسات القابلة للتمهيد أو مسح الملفات على الأقراص المغناطيسية من أجل اكتشاف التواقيع من الفيروسات المعروفة. هذه البرامج في شكل نقي نادرة حاليا.

الأطباء (phages. FAG) هو برنامج قادر على الكشف فقط، ولكن أيضا تدمير الفيروس، أي. احذف رمزها من البرامج المصابة واستعادة أدائها (إن أمكن). الشهيرة في روسيا الشهيرة في روسيا هي أيدستست، التي أنشأتها D.Nozinsky. واحدة من أحدث إصدارات الكشف عن أكثر من 8000 فيروسات. يتطلب AidStest لأدائه الطبيعي عدم وجود مكافحة فيدروس في الإقامة التي تمنع السجل في ملفات البرامج، لذلك يجب تفريغها، أو عن طريق تحديد خيار التفريغ للبرنامج المقيم نفسه، أو استخدم الأداة المساعدة المقابلة.

المدققين وبعد يتحكم برنامج Revizor في الطرق الممكنة لنشر الفيروسات والعدوى لأجهزة الكمبيوتر. تنتمي برامج التدقيق إلى وسائل الحماية الأكثر موثوقية ضد الفيروسات وينبغي إدراجها في ترسانة كل مستخدم. المراجعون هم الوسائل الوحيدة التي تجعل من الممكن مراقبة النزاهة والتغيرات في مناطق النظام والنظام من الأقراص المغناطيسية. أشهر برنامج مدقق ADINF الذي طوره D. Mostovyov هو الأكثر شهرة.

اللقاحات وبعد لذلك ما يسمى برامج مكافحة الفيروسات، مما يؤدي أنفسهم مثل الفيروسات، ولكن لا يضر. تحمي اللقاحات الملفات من التغييرات وقادرة على عدم اكتشاف حقيقة العدوى، ولكن في بعض الحالات "علاج" تتأثر الفيروسات. حاليا، لا تستخدم برامج لقاح مضاد للفيروسات على نطاق واسع، حيث تسببت بعض اللقاحات في السنوات الماضية في تلف العديد من المستخدمين.

للعثور على فيروسات DR WEB يستخدم برنامج مضاهاة المعالج، I.E. يحاكي تنفيذ الملفات الأخرى باستخدام نموذج برنامج المعالجات الدقيقة I-8086 وبالتالي يخلق وسيلة لمظهر الفيروسات واستنساخها. وبالتالي، يمكن لبرنامج DR ويب القتال ليس فقط بفيروسات متعددة الأشكال، ولكن أيضا الفيروسات التي يمكن أن تظهر فقط في منظور.

الميزات الوظيفية الرئيسية لل DR WEB هي:

· الحماية من الديدان والفيروسات وأحصنة طروادة والفيروسات متعددة الألوان والإصدارات الكلية والبرامج التجسس والجعانات والبرامج الإعلانية والمرافق القراصنة والنصوص الخبيثة؛

تحديث قواعد بيانات مكافحة الفيروسات حتى عدة مرات في الساعة، وحجم كل تحديث إلى 15 كيلو بايت؛

· التحقق من ذاكرة نظام الكمبيوتر التي تتيح لك اكتشاف الفيروسات غير الموجودة كملفات (على سبيل المثال، المدمجة أو المتوفرة)؛

· محلل إرشادي يتيح لك تحييد تهديدات غير معروفة قبل التحديثات ذات الصلة بقواعد البيانات الفيروسية.

أي منتج حديث لمكافحة الفيروسات ليس فقط مجموعة من تقنيات الكشف الفردية، ولكن أيضا نظام حماية معقد مبني على فهمه لشركة مكافحة الفيروسات لكيفية ضمان السلامة من البرامج الضارة.

تم تصميم Kaspersky Antivirus الشخصي لحماية مكافحة الفيروسات لأجهزة الكمبيوتر الشخصية التي تعمل بنظام التشغيل Windows 98 / Me و 2000 / NT / XP، من جميع أنواع الفيروسات المعروفة، بما في ذلك البرامج المحتملة الخطرة. ينفذ البرنامج سيطرة ثابتة على جميع مصادر اختراق الفيروس - البريد الإلكتروني والإنترنت والأقراص المرنة والأقراص المدمجة، إلخ. يحييد النظام الفريد لتحليل البيانات المثيرة بفعالية الفيروسات غير المعروفة. يمكنك تحديد المتغيرات التالية للبرنامج (يمكن استخدامها بشكل منفصل وفي المجموع):

الحماية الدائمة للكمبيوتر - تحقق من جميع البداية مفتوحة ومخزنة على الكمبيوتر بحضور الفيروسات.

التحقق من جهاز كمبيوتر عند الطلب - التحقق من وعلاج كل من الكمبيوتر بالكامل كأقراص أو ملفات أو دلائل فردية كاملة. يمكنك تشغيل مثل هذا الشيكات الخاصة بك أو تكوين الإطلاق التلقائي العادي.

يقوم البرنامج بإنشاء حاجز موثوق به على مسار اختراق الفيروسات عبر البريد الإلكتروني. Kaspersky Antivirus شخصي الشيكات والعلاج تلقائيا مع مراسلات البريد الواردة والصادرة بالكامل على بروتوكولات POP3 و SMTP والكشف عن الفيروسات بشكل فعال في القواعد البريدية. يدعم البرنامج تنسيقات أكثر بذور من الملفات المؤرشفة والمضغطة ويوفر مسحا تلقائيا لمكافحة الفيروسات بمحتوياتها، وكذلك إزالة الرمز الضار من ملفات الأرشيف من Zip و Cab و RAR و ARJ و LHA والجليد. يتضمن Kaspersky Anti-Virus مكونا خاصا يحمي نظام الملفات للكمبيوتر من العدوى - ملف مكافحة الفيروسات. يبدأ في بداية نظام التشغيل، باستمرار في ذاكرة الكمبيوتر والتحقق من جميع الملفات المخزنة والملفات المخزنة أو البرامج.

فيروسات الكمبيوتر. برامج مكافحة الفيروسات

فيروسات الكمبيوتر- البرامج التي تخلق المبرمجين على وجه التحديد للأضرار التي لحقت لمستخدمي الكمبيوتر الشخصي. إنشائها وتوزيعها جريمة.

يمكن أن تتضاعف الفيروسات ومخفية لتضمين نسخها في الملفات، وقطاعات التمهيد من الأقراص والمستندات. يمكن أن يتسبب تفعيل الفيروس في تدمير البرامج والبيانات .. وقع الوباء الأول في عام 1986 (فيروس الدماغ - الدماغ باللغة الإنجليزية) بدأت العدوى العالمية للبراعة في الفيروس البريدي في 5 مايو 2000، عند أجهزة الكمبيوتر على أجهزة الكمبيوتر تلقى الإنترنت رسائل "أحبك" مع متداخل الملف الذي يحتوي على الفيروس.

ميزات مميزة من فيروسات الكمبيوترهي: 1) حجم صغير؛ 2) إطلاق مستقل 3) نسخ رمز متعددة؛ 4) إنشاء تداخل للعمل بشكل صحيح

على نطاق الآثار الضارةتنقسم فيروسات الكمبيوتر إلى:

* غير ضار - لا تؤثر على عمل الكمبيوتر، فقط تقليل كمية الذاكرة الحرة على القرص، نتيجة لاستنساخها

* غير خطير - تأثيره يقتصر على انخفاض في الذاكرة على القرص والرسومات والصوت وغيرها من الآثار الخارجية؛

* خطير - يؤدي إلى إخفاقات وتجميد عند العمل على جهاز كمبيوتر؛

* خطير جدا - يؤدي إلى فقدان البرامج والبيانات (التغيير والإزالة) وتنسيق القرص الصلب وما إلى ذلك.

على الموائلفيروسات الكمبيوتر هي:

* فيروسات الملفات قادرون على التنفيذ في البرامج والتنشيط عندما بدأوا

من Viruses OP يصيب ملفات البرامج الأخرى (COM، EXE، SYS) عن طريق تغيير رمزها حتى يتم إيقاف تشغيل الكمبيوتر الشخصي. ينتقل مع نسخ غير قانونية من البرامج الشعبية، وخاصة ألعاب الكمبيوتر. لكنهم لا يستطيعون إصابة ملفات البيانات (الصور والصوت)

* فيروسات التمهيد يتم إرسالها من خلال قطاعات التمهيد المصابة عند تحميل نظام التشغيل ومضمنا في OP، يصيب الملفات الأخرى. قواعد الحماية: 1) لا ينصح بتشغيل ملفات المصدر المشكوك فيه (على سبيل المثال، قبل التحميل من القرص A - تحقق من برامج مكافحة الفيروسات)؛ 2) تثبيت في حماية الكمبيوتر BIOS (الإعداد) لحماية قطاع التمهيد من التغييرات

* Macrowurus. - تصيب الوثائق Word و Excel. هذه الفيروسات هي في الواقع وحدات ماكرو ومضمنة في المستند، مما يؤدي إلى إصابة قالب المستند القياسي. يتوقف تهديد العدوى بعد إغلاق التطبيق. عند فتح مستند في تطبيقات Word و Excel، يتم الإبلاغ عن وجود وحدات الماكرو ويقترح بمنع تنزيلها. سيمنع اختيار الحظر على وحدات الماكرو الحمل من المصابين، ولكن أيضا إيقاف إمكانية استخدام وحدات ماكرو مفيدة في المستند

* فيروسات الشبكة - تنطبق على شبكة الكمبيوتر.

عند فتح الرسالة البريدية، انتبه إلى الملفات المتداخلة!

برنامج مضاد للفيروسات - برنامج مصمم لمكافحة فيروسات الكمبيوتر.

في عملها، تستخدم هذه البرامج مبادئ مختلفة لإيجاد وعلاج الملفات المصابة.

للعملية العادية على جهاز الكمبيوتر، يجب أن يتبع كل مستخدم تحديث مكافحة الفيروسات.

إذا اكتشف برنامج مكافحة الفيروسات الفيروس في الملف، فهذا يزيل رمز برنامج الفيروسات منه. إذا كان العلاج غير ممكن، تتم إزالة الملف المصاب بالكامل.

هناك أنواع مختلفة من برامج مكافحة الفيروسات - polyphag، مدقق الحسابات، حاصرات، حارس، لقاحات، إلخ.

أنواع برامج مكافحة الفيروسات:

الماسحات الضوئية مكافحة الفيروسات - بعد البدء، يمكنك التحقق من الملفات وذاكرة الوصول العشوائي وتوفير تحييد الفيروس الموجود

مؤشرات مكافحة الفيروسات (الشاشات)- يجري باستمرار في المرجع وتوفير التحقق من الملفات في عملية تنزيلها في المرجع

polyphagi. - برامج مكافحة الفيروسات الأكثر عالمية وفعالية. تحقق الملفات، تحميل قطاعات الأقراص والأقراص المرجع للبحث عن فيروسات جديدة وغير معروفة. احتل الكثير من الفضاء، والعمل ليس سريعا

المدققين - تحقق من تغيير طول الملف. لا يمكن اكتشاف الفيروس في ملفات جديدة (على القرص المرن، عند التفريغ)، لأن لا توجد معلومات حول هذه الملفات في قاعدة البيانات.

حاصرات - يمكن الكشف عن الفيروس وإيقافها في المرحلة الأولى من تطويرها (عند الكتابة إلى قطاعات التمهيد للأقراص). يمكن أن تدخل حاصرات مكافحة الفيروسات إعداد BIOS

فيروسات الكمبيوتر وبرامج مكافحة الفيروسات

فيروس الكمبيوتر - برنامج كمبيوتر تم إنشاؤه خصيصا قادر على الانضمام بشكل تلقائي إلى البرامج الأخرى، وإنشاء نسختك، وتنفيذها في ملفات من أجل انتهاك البرامج الأخرى والملفات والأدلة.

علامات مظهر الفيروسات:

- عمل غير صحيح للبرامج؛

- عمل الكمبيوتر البطيء؛

- عدم القدرة على تحميل نظام التشغيل؛

- اختفاء الملفات والدلائل؛

- تغيير أحجام الملفات؛

- زيادة غير متوقعة في عدد الملفات الموجودة على القرص؛

- الحد من حجم ذاكرة التشغيل المجانية؛

- الإخراج إلى شاشة الرسائل والصور غير المتوقعة؛

- تغذية إشارات الصوت غير المتوقعة؛

- تكرار "يتجمد" والأعطال في الكمبيوتر.

الفيروسات يمكن أن تنتشر من خلال:

- البرامج القابلة للتنفيذ؛

- كلمة وثائق Excel؛

- برامج الكمبيوتر؛

- صفحات الانترنت؛

- الملفات من الإنترنت؛

- رسائل البريد الإلكتروني؛

- يموت والأقراص المدمجة.

تصنيف الفيروسات على نطاق الآثار الضارة

تصنيف فيروسات الموائل

الوقاية من فيروسات الكمبيوتر:

- لديك قرص تمهيد خاص؛

- تحقق بشكل منهجي للكمبيوتر للفيروسات؛

- لديك أحدث إصدارات مكافحة الفيروسات؛

- تحقق من جميع البيانات الواردة للفيروسات؛

- لا تستخدم البرامج غير المرخصة؛

- حدد حظرا على تنزيل وحدات الماكرو عند فتح مستندات Word و Excel؛

- حدد مستوى عال من الأمان في "خصائص المراقب"؛

- هل أرشفة نسخ من الملفات؛

- أضف إلى ملف Autoloader File Antivirus Watchman برنامج؛

- لا تفتح مرفق بريد إلكتروني إذا كان المرسل غير معروف.

برامج مكافحة الفيروسات - البرامج التي تمنع العدوى بفيروس الكمبيوتر والقضاء على آثار العدوى.

هناك عدة أنواع من برامج مكافحة الفيروسات التي تختلف في الوظائف المنجزة.

polyphagi.

البرامج المضادة للفيروسات الأكثر شعبية والفعالة هي برامج Polyphag المضادة للفيروسات (على سبيل المثال، Kaspersky Anti-Virus، Dr.Web).

للبحث عن الفيروسات الشهيرة تستخدم ما يسمىأقنعة.

قناع الفيروس هو بعض التسلسل الدائم لرمز البرنامج المحدد لهذا الفيروس بالذات.

إذا اكتشف برنامج مكافحة الفيروسات مثل هذا التسلسل في أي ملف، فسيعتبر الملف فيروس مصاب ويتم علاجه.

للبحث عن فيروسات جديدة، يتم استخدام خوارزميات "المسح الضوئي الزراعي"، أي تحليل تسلسل الأوامر في الكائن الذي يمكن التحقق منه. إذا تم العثور على تسلسل الأمر "المشبوه"، فإن Polyphag يعطي رسالة حول إصابة محتملة للكائن.

يمكن أن توفر PolyPhases الملفات في عملية تنزيلها إلى ذاكرة الوصول العشوائي. وتسمى هذه البرامجشاشات مكافحة الفيروسات.

ل مزايا polyphag. يشير براعة بهم. لسلبيات الأبعاد الكبيرة لقواعد بيانات مكافحة الفيروسات التي يمكنك تضمينها، والتي ينبغي أن تحتوي على معلومات حول الحد الأقصى للمبلغ الممكن من الفيروسات، والتي، بدورها، يؤدي إلى سرعة صغيرة نسبيا للبحث عن الفيروسات.

المدققين

يعتمد مبدأ تشغيل المدققين (على سبيل المثال، ADINF) على حساب المجموع الاختباري للملفات الموجودة على القرص. ثم يتم تخزين المجموع الاختباري هذه في قاعدة بيانات مكافحة الفيروسات، وكذلك المعلومات الأخرى: أطوال الملفات، تاريخ آخر تعديل لها، إلخ.

مع بدء التشغيل اللاحق، يتم فحص المدققين من قبل البيانات الواردة في قاعدة البيانات، مع القيم المحسوبة بالفعل. إذا كانت معلومات الملف المسجلة في قاعدة البيانات لا تتطابق مع القيم الحقيقية، فقد توقع مراجعي الحسابات على تغيير الملف أو مصاب بالفيروس.

عدم وجود مراجعي الحسابات من أنها لا يمكنها اكتشاف الفيروس في ملفات جديدة (على الأقراص المرنة عند تفريغ الملفات من الأرشيف، في البريد الإلكتروني)، نظرا لعدم وجود معلومات حول هذه الملفات في قواعد البيانات الخاصة به.

حاصرات

حاصرات مكافحة الفيروسات هي برامج تعترض "مواقف" خطرة من الفيروسات "وإبلاغ هذا بهذا.وتشمل هذه المواقف، على سبيل المثال، الكتابة إلى قطاع التمهيد من القرص. يحدث هذا الإدخال عند تثبيته على كمبيوتر نظام تشغيل جديد أو عند إصابة بفيروس قابل للتمهيد.

تلقى حاصرات مكافحة الفيروسات في BIOS الكمبيوتر أكبر التوزيع. بمساعدة برنامج إعداد BIOS، يمكنك تكوين BIOS بطريقة ستحظره (تم حظره) أي إدخال في قطاع التمهيد من القرص وسيتم حماية الكمبيوتر من العدوى باستخدام فيروسات التحميل.

لمزايا حاصرات القدرة على الكشف عن الفيروس وإيقافها في المرحلة الأولى من استنساخها.

تطوير الدرس

عن طريق علوم الكمبيوتر

للصف 8.

"برامج مكافحة الفيروسات"

الغرض من الدرس: لمعرفة الطلاب بمفهوم "فيروس الكمبيوتر"، تصنيف فيروسات الكمبيوتر وبعض أنواع برامج مكافحة الفيروسات والغرض منها.

مهام :

التعليمية:

د. فكرة عن أنواع الفيروسات الحالية، مسارات توزيعها، احتياطاتها عند العمل مع الملفات الأخرى،تعلم التحقق من الفيروسات باستخدام برنامج Kaspersky Anti-Virus للتحقق وحفظ هيكل الملف للكمبيوتر.

النامية:

تطوير العمليات الذهنية والتفكير النظري والناقد والإبداعي.

التعليمية:

لتشكيل الطلاب بالموقف المناسب لأمان جهاز كمبيوتر شخصي.

نوع الدرس: مشترك

ادوات: الكمبيوتر، جهاز العرض، عرض تقديمي إلى الدرس.

خلال الفصول الدراسية

أولا لحظة التنظيمية.

تحية، والتحقق من ظهور الطلاب واستعدادهم للدرس.

II. مواضيع الرسالة درس ( مثليج الكلمات المتقاطعة ).

يتم دمج واحد أو أكثر من الملفات ومضغوط لتقليل حجم المعلومات.

جهاز إخراج المعلومات المصمم لإخراج المعلومات النصية والعدادية والرسومات على الورق.

تسلسل الأمر الذي ينفذ الكمبيوتر أثناء معالجة البيانات.

جهاز إدخال المعلومات الرمزي.

جهاز إدخال معلومات الرسومات في ذاكرة الوصول العشوائي في الكمبيوتر.

اليوم، سيتم دراسة الدرس:

ما هي فيروسات الكمبيوتر.

أنواع فيروسات الكمبيوتر.

علامات فيروسات الكمبيوتر.

برامج مكافحة فيروسات الكمبيوتر.

طرق الحماية ضد فيروسات الكمبيوتر

علاج وإزالة الفيروسات.

II. تحقيق المواد المدروسة سابقا.

اختبار المعرفة حول موضوع "برامج الكمبيوتر".

1. الكمبيوتر هو:

أ) جهاز للعمل مع النصوص؛

ب) جهاز الحوسبة الإلكترونية لعلاج الأرقام؛

ج) جهاز لتخزين المعلومات من أي نوع؛

د) جهاز إلكتروني متعدد الوظائف للعمل مع المعلومات؛

ه) جهاز لمعالجة الإشارات التناظرية.

2. أثناء التنفيذ، يتم تخزين برنامج التطبيق:

أ) في ذاكرة الفيديو؛

ب) في المعالج؛

ج) في ذاكرة الوصول العشوائي ;

د) على القرص الصلب؛ ه)

ه) في مدمج.

3. لن يعمل الكمبيوتر الشخصي إذا قمت بإيقاف تشغيل:

أ) حملة

ب) رام ;

ج) الماوس.

د) الطابعة؛

ه) الماسح الضوئي.

4. للخزانة طويلة الأجل للمعلومات، تخدم:

ذاكرة الوصول العشوائي

ب) المعالج؛

ج) الناقل الخارجي ;

د) محرك؛

ه) امدادات الطاقة.

5. الملف هو:

أ) مجموعة مسماة من عناصر البيانات ذات النوع الفردي تسمى السجلات؛

ب) الكائن الذي يتميز بالاسم والقيمة والنوع؛

ج) مجموعة من المتغيرات المفهرسة؛

د) مزيج من الحقائق والقواعد؛

ه) المصطلح.

6. توسيع اسم الملف، كقاعدة عامة، يميز:

أ) وقت إنشاء ملف؛

ب) حجم الملف؛

ج) الموقع الذي يشغله ملف القرص؛

د) نوع المعلومات الواردة في الملف؛

ه) مكان إنشاء الملفات.

7. محرر النص هو منتج برمجيات، وهو جزء من:

أ) برنامج النظام؛

ب) أنظمة البرمجة

ج) البرنامج التطبيقي؛

د) برامج فريدة من نوعها؛

د) نظام التشغيل.

8. أنظمة التشغيل هي منتجات البرمجيات التي هي جزء من:

أ) البرامج التطبيقية؛

ب) برنامج النظام؛

ج) نظم إدارة قواعد البيانات؛

د) أنظمة البرمجة؛

ه) برامج فريدة من نوعها.

9. نظام التشغيل هو:

أ) مزيج من الأجهزة الرئيسية للكمبيوتر؛

ب) نظام البرمجة منخفضة المستوى؛

ج) مجموعة من البرامج التي تضمن جميع أجهزة أجهزة الكمبيوتر ووصول المستخدم إليهم؛

د) مجموعة من البرامج المستخدمة في العمليات مع الوثائق؛

ه) برنامج لتدمير فيروسات الكمبيوتر.

10. يتم استدعاء برامج خدمة جهاز الكمبيوتر:

أ) اللوادر؛

ب) السائقين؛

ج) المترجمون؛

د) الفرسان الفرسان؛

ه) المحامرة.

III. دراسة مواد جديدة.

1. فتح المحادثة.

– اسم بعض علامات شائعة للشخص والكمبيوتر. قارنهم بالوظائف.

الكمبيوتر هو التناظرية الإلكترونية للشخص. الشخص، مثل أي كائن حي بيولوجي، يتعرض لمختلف الفيروسات المسببة للأمراض.

– أو يمكن "مريض"، "الحصول على إصابة" مع جهاز كمبيوتر مع فيروس؟

نكتشف اليوم: كيف يحدث هذا، وكيفية تجنب هذا وكيفية "علاج" الكمبيوتر؟ كم عدد فيروسات الكمبيوتر، كيف يتصرفون، ضرب "الكمبيوتر" للكمبيوتر؟ عواقب العدوى مع فيروس الكمبيوتر. ما هم؟

2. شرح المواد الجديدة.

لكن) فيروس الكمبيوتر – هذا برنامج صغير تم إنشاؤه خصيصا مصمم لضطرابات الكمبيوتر.. عند تسجيل مناطق نظام القرص أو تنسج الملفات إلى الملفات وتنتج إجراءات مختلفة غير مرغوب فيها غالبا ما تكون لها عواقبز كارثية.

1959 في السنة - اكتشف الكمبيوتر IBM 650 الفيروس الذي "يؤكل" جزءا من الكلمات.

أول "الوباء" من فيروس الكمبيوتر حدث في1986 سنة، عندما يدعى الفيروس الدماغ (المهندس الدماغ) المصابة الأقراص المرنة.

1988 السنة - كتب روبرت موريس في الولايات المتحدة فيروسا ضرب 2000 جهاز كمبيوتر.

حاليا، أكثر من 50 ألف فيروسات يصيب أجهزة الكمبيوتر والتوزيع على شبكات الكمبيوتر معروفة. بحلول نهاية عام 1989، في عدد من البلدان (الولايات المتحدة الأمريكية والمملكة المتحدة وألمانيا)، فإن القوانين التي توفر مطوري فيروسات الكمبيوتر قيد الدراسة. (في الولايات المتحدة الأمريكية حتى 15 سنة).

يخضع الشخص، ككائن بيولوجي، لمختلف التعرض للبيئة الخارجية، بما في ذلك الأمراض المختلفة، وأسبابها، في بعض الأحيان، هي الفيروسات والبكتيريا التي تخترق الجسم البشري.

– حاول وصف المراحل وعواقب تلوث الشخص من قبل أي فيروس (التركيز على اللحظات التالية):

يحدث انتشار الفيروس في جسم الإنسان من الخارج؛

قدرة الفيروس على العزل الذاتي؛

تنشيط بعض الفيروسات ليس فور تغلغل الجسم في الجسم، ومتأخر، بعد فوات الوقت.

التنشيط قد الخطوة:

بداية تاريخ أو يوم معين من الأسبوع.

تشغيل البرنامج.

فتح وثيقة، إلخ.

ب) تصنيف الفيروسات

أنواع فيروسات الموائل:

شبكة الاتصال

يمكن نقل رمز البرنامج الخاص بك على شبكات الكمبيوتر وتشغيله على أجهزة الكمبيوتر المتصلة بهذه الشبكة.

يمكن أن يحدث إصابة فيروس شبكة عند العمل مع البريد الإلكتروني أو مع "رحلات" على شبكة الإنترنت العالمية.

في 5 أيار / مايو 2005، بدأ وباء العدوى العالمي مع فيروس بريد، عندما تلقى عشرات الملايين المتصلين بالإنترنت التقرير البريدي: أحبك، بالنتيجة التي حدثت فيها إصابة فيروس تشبه الانهيار.

ملف

نفذت في البرنامج والتنشيط عندما بدأت.

يمكنهم إصابة الملفات الأخرى حتى يتم إيقاف تشغيل الكمبيوتر.

Macrowurus.

تصيب ملفات المستندات، مثل وثائق النص.

يتم إنهاء تهديد العدوى إلا بعد إغلاق المستند النصي.

وفقا لدرجة التأثير:

فيروسات غير ضارة - لديك تأثير بسيط على عمل الكمبيوتر الشخصي، واحتلال بعض موارد النظام. في كثير من الأحيان، لا يشك المستخدمون في وجودهم.

الفيروسات غير الخطرة - احتل أيضا جزءا من موارد الكمبيوتر، لكن المستخدم يعرف عن وجودهم. عادة ما يتجلىون في شكل مؤثرات مرئية وصوتية ولا تضر ببيانات المستخدم.

فيروسات خطيرة - البرامج التي تنتهك التشغيل العادي لتطبيقات المستخدمين أو النظام بأكمله.

فيروسات خطيرة جدا - البرامج التي تتمثل مهمتها في تدمير الملفات والإخراج من البرامج الدائمة ونظام التشغيل أو البيانات السرية المتدهورة

وفقا لميزات خوارزمية العمل تميز:

أبسط الفيروسات - الفيروسات التي، عند توزيع نسخها، تغير بالضرورة محتويات قطاعات القرص أو الملفات، لذلك من السهل الكشف عنها.

فيروسات الأقمار الصناعية (الصحابة) - فيروس لا يتم تنفيذه في الملف القابل للتنفيذ نفسه، ويخلق نسخته المصابة بملحق آخر.

فيروس الشبح (غير مرئي) - الفيروسات التي تخفي وجودها في المرافق المصابة، بديل بدلا من المناطق غير المصنفة.

فيروسات متعددة الأشكال (المسوخ) - الفيروسات التي تعدل رمزها بطريقة تستزم نسخ من الفيروس نفسه.

Macrowuri. - الفيروسات التي تصيب وثائق تطبيقات Office.

برنامج طروادة - برنامج ملثم للتطبيقات المفيدة (المرافق أو حتى برامج مكافحة الفيروسات)، لكنه ينتج خطوات تجسس مختلفة. لا يتم تضمينه في ملفات أخرى وليس لديه القدرة على العزل الذاتي.

الديدان - هذه هي برامج الكمبيوتر التي تكون قادرة على العزل الذاتي، ولكن على عكس الفيروسات الأخرى، تصاب الملفات الأخرى. استقبل Wormy اسمه لأنهم يستخدمون شبكات الكمبيوتر والبريد الإلكتروني لتوزيع.

اليوم، فإن الديدان الشبكية المزعومة الأكثر شيوعا، وكذلك الفيروسات الكبيرة.

في)علامات فيروسات الكمبيوتر

دعونا ندعو العلامات الرئيسية لمظهر فيروسات الكمبيوتر.

عمل غير صحيح لبرامج العمل عادة؛

عمل الكمبيوتر البطيء؛

عدم القدرة على تحميل نظام التشغيل؛

اختفاء الملفات والدلائل؛

تغيير أحجام الملفات؛

زيادة غير متوقعة في عدد الملفات الموجودة على القرص؛

تقليل حجم ذاكرة الوصول العشوائي المجانية؛

الإخراج إلى شاشة الرسائل والصور غير المتوقعة؛

تغذية إشارات الصوت غير المتوقعة؛

يتجمد متكرر وأعطال في الكمبيوتر.

د) الوقاية من فيروسات الكمبيوتر.

تجنب العدوى مع الفيروسات مستحيلة تقريبا، منتظم جداإجراءات إحتياطيه :

اختبار الكمبيوتر للفيروسات باستخدام برامج مكافحة الفيروسات.

تحقق الأقراص الأقراص والأقراص للفيروسات.

حماية الأقراص المرنة الخاصة بك من التسجيل عند العمل على أجهزة الكمبيوتر الأخرى.

إنشاء نسخ أرشيف من المعلومات القيمة لك.

تحديث منتظم برامج مكافحة الفيروسات.

ه) برامج مكافحة الفيروسات

لذلك، يتم احتلال مكان خاص في هذه القائمة برامج حماية البرامج - برامج مكافحة الفيروسات. أي نوع من النوع يرتبطون؟ (برنامج النظام).

برنامج مكافحة الفيروسات (مكافحة الفيروسات) - برنامج يسمح لك بتحديد الفيروسات وعلاج الملفات والأقراص المصابة والكشف عن الإجراءات المشبوهة ومنعها.

هناك عدة أنواع من برامج مكافحة الفيروسات التي تختلف في الوظائف المنجزة.

polyphagi. وبعد عرض محتويات الملفات الموجودة على قرص الكمبيوتر، بالإضافة إلى محتويات ذاكرة الوصول العشوائي للكمبيوتر من أجل البحث عن الفيروسات.

المدققين وبعد في وضع المسح الضوئي مسبقا، ينشئ قاعدة بيانات مع المجموع الاختباري وغيرها من المعلومات التي تسمح لك بالتحكم في سلامة الملفات (التحكم في التغييرات التي تحدث في نظام ملفات الكمبيوتر).

حاصرات وبعد تحقق من وجود فيروسات من الملفات التي أطلقت، اعتراض المواقف "الفيروسية".

لا يوجد نوع من برنامج مكافحة الفيروسات يمنح بشكل منفصل الحماية الكاملة ضد الفيروسات. لذلك، عادة ما تتضمن برامج مكافحة الفيروسات الحديثة مكونات تنفذ كل هذه الوظائف.

رقص fizkultminutka.

3. ورشة عمل مختبرية

رقم العمل العملي 1

غرض: تعلم اكتشاف وإزالة الفيروسات على وسائل الإعلام القابلة للإزالة.

المهمة:

تثبيت وسائط فلاش فيUSB موصل وحدة النظام.

افتح برنامج Kaspersky Anti-Virus.

إجراء البحث عن الفيروسات إلى فلاش وسائط.

تم تلخيص ورشة العمل، تسمى أخطاء ASPEN عند العمل مع البرنامج.

العمل العملي رقم 2.

المهمة: بمساعدة الإنترنت العالمي العالمي، تعرف على برامج مكافحة الفيروسات الأكثر شعبية حاليا:

في روسيا

في الاتحاد الأوروبي

في الولايات المتحدة الأمريكية

مناقشة نتائج العمل العملي مع الطلاب.

في الختام، نعطي اثنين من قواعد بسيطة، مراقبة ما يمكنك منع فقدان المعلومات القيمة بسهولة في حالة الفشل أو العدوىفايروس:

قاعدة №1. بعد إنشاء أي ملف جديد (يحتوي على النص أو النص أو البرنامج أوالشكل)، تأكد من نسخها على الفور إلى قرص مرن.

قاعدة №2. تأكد من أن أي وسائط قامت بزيارة آلة شخص آخر، تأكد من التحقق من برامج مكافحة الفيروسات مع قواعد مكافحة الفيروسات المحدثة.

IV. تلخيص.

ما هي العواقب التي يمكن أن تكون مصابة بالكمبيوتر

الفيروسات؟

ما هي علامات إصابة الكمبيوتر بفيروس؟

ما يجب القيام به أولا في حالة العدوى

فيروس الكمبيوتر؟

تقدير. يشرح الطلاب "+" و "-" عند العمل في درس، أخطاء أساسية عند العمل من أجل أجهزة الكمبيوتر.

خامسا الواجبات المنزلية. ورشة عمل 8 - 9. الموضوع 1.9 (النظرية)

السادس. انعكاس.

أسئلة الطلاب:

كيف يتم دراسة المعلومات التي تمت دراستها في درس اليوم، هل ستطبق في أنشطة عملية أخرى؟

ما مدى فائدةك، وكيفية مستخدمي الكمبيوتر، هي مهارات العمل مع برامج مكافحة الفيروسات؟

الخلوية - ما هو على iPad وما هو الفرق

الخلوية - ما هو على iPad وما هو الفرق الذهاب إلى التلفزيون الرقمي: ما يجب القيام به وكيفية التحضير؟

الذهاب إلى التلفزيون الرقمي: ما يجب القيام به وكيفية التحضير؟ استطلاعات الرأي الاجتماعية تعمل على الإنترنت

استطلاعات الرأي الاجتماعية تعمل على الإنترنت سجل Savin رسالة فيديو إلى الأخياء

سجل Savin رسالة فيديو إلى الأخياء قائمة الجداول السوفيتية ما هو اسم الخميس في المقاصف السوفياتية

قائمة الجداول السوفيتية ما هو اسم الخميس في المقاصف السوفياتية كيفية صنع في قائمة "كلمة" أبجديا: نصائح مفيدة

كيفية صنع في قائمة "كلمة" أبجديا: نصائح مفيدة كيف ترى زملاء الدراسة الذين تقاعدوا من الأصدقاء؟

كيف ترى زملاء الدراسة الذين تقاعدوا من الأصدقاء؟