Az új áldozat vírus kerítés. Milyen rossz nyúl vírus és a számítógép védelme. A rossz nyúl vírus eltávolítása

Az év harmadik nagyszabású kiberatka. Ezúttal a vírus új névvel rendelkezik Rossz nyúl. és a régi szokások - adat titkosítás és pénz kitörése a felszabadításhoz. És a vereség területén egyidejűleg, Oroszország, Ukrajna és más FÁK-országok.

A rossz nyúl a szokásos sémára érvényes: adathalász levél küldése beágyazott vírussal vagy referenciával. Különösen a támadók úgy tűnik, hogy a Microsoft technikai támogatást, és kérje, hogy sürgősen nyissa meg a beágyazott fájl vagy menjen át a link. Van egy másik terjesztési útvonal - Fake Adobe Update ablak Flash player.. Mindkét esetben a Bad Rabbit is működik, és nem olyan régen is, titkosítja az áldozatadatokat, és megköveteli a 0,05 bitcone váltságdíjat, ami 2017. október 25-én körülbelül 280 dollár. Az áldozatok az új járvány „Interfax”, a Fontanka St. Petersburg kiadás, Kijev Metro, Odessa repülőtér és a Kulturális Minisztérium Ukrajna. Bizonyíték van arra, hogy az új vírus több jól ismert orosz bankot próbált támadni, de ez a vállalkozás sikertelen. A szakértők rossz nyúlat társítanak az idén rögzített korábbi támadásokkal. Ennek bizonyítéka hasonló a titkosítási DiskCoder.d, és ez ugyanaz a Petya titkosítás, csak enyhén módosított.

Hogyan védjük meg magad a rossz nyúlból?

A szakértők a tulajdonosokat ajánlják Windows számítógépek Hozzon létre "Infpub.dat" fájlt, és helyezze el a Windows mappába a "C" lemezen. Ennek eredményeként az útvonalnak így kell kinéznie: c: Windows \\ infpub.dat. Ezt szokásos jegyzettömb segítségével lehet megtenni, de a rendszergazdai jogokkal. Ehhez találunk egy linket a "Notepad" programhoz, kattintson a jobb egérgombbal kattintson a jobb egérgombbal, és válassza a "Futtatás a rendszergazda nevét".

Ezután meg kell mentenie ezt a fájlt a C: \\ Windows \\, \u200b\u200bazaz a "C" lemez Windows mappájában. Fájlnév: Infpub.dat, a "DAT" ez a fájl kiterjesztése. Ne felejtse el helyettesíteni a "TXT" notepadot a "DAT" -re. Miután elmentette a fájlt, nyissa meg a Windows mappában keresse létrehozott infpub.dat fájlt, kattintson rá a jobb egérgombbal, és válassza ki a „Tulajdonságok”, ahol meg kell, hogy ellenőrizze a „csak olvasható” jelölőnégyzetet. Így még akkor is, ha egy rossz nyúl vírust fogsz elkapni, nem fogja tudni titkosítani az adatokat.

Megelőző intézkedések

Ne felejtsd el megvédeni magát bármely vírusból, egyszerűen megfigyelheti bizonyos szabályokat. Tritkál, de soha nem nyitott betűket, és még többet, így a mellékletek, ha a cím gyanúsnak tűnik Önnek. Adather-betűk, vagyis más szolgáltatások, a leggyakoribb fertőzés módja. Óvatosan nézzük meg, amit nyitsz. Ha a levélben befektetett fájlt "Fontos Document.docx _______. Exe" -nek nevezik, akkor ne nyissa meg ezt a fájlt. Ezenkívül biztonsági másolatokkal kell rendelkeznie fontos fájlok. Például egy fényképes archívumot vagy munkadokumentumokat lehet duplikálni külső lemez vagyon felhő tároló. Ne felejtsük el, mennyire fontos a licencelt használni windows verzió És rendszeresen telepítse a frissítéseket. A biztonsági javításokat rendszeresen adják ki a Microsoft, és azok, akik létrehozzák őket, nincsenek problémák hasonló vírusokkal.

Virus-encrypter Bad Rabbit vagy DiskCoder.d. Atkeeppopamental Certificates és Cpednix Opgiating, Blokkolás a CEST-vel.

A rossz nyúl vagy a "rossz nyúl" nehéz hívni úttörőnek - a vírusok-titkosító Peta és a Wannacry megelőzően megelőzte.

Rossz nyúl - milyen vírus

A szakértők az ESET vírusirtó cég vizsgálja terjesztése rendszer az új vírus, és kiderült, hogy a Bad Nyúl behatolt az áldozatok mellett a fajta Adobe Flash frissítés a böngésző.

Az anti-vírus cég úgy véli, hogy a Win32 / DiskCoder.d jeladó, az úgynevezett Bad Rabbit, egy módosított változatát Win32 / diskcoder.c, ismertebb nevén Petya / NotPety sújtó informatikai szervezetek számos országban júniusban. A NotPya rossz nyúl-kapcsolat meghatározza a kód egykorlátokat.

A támadás a Mimikatz programot használja, amely elfoglalja a bejelentkezést és a jelszavakat a fertőzött gépen. A kódban is már előírt bejelentkezések és jelszavak vannak a közigazgatási hozzáférés megszerzésére.

Az új rosszindulatú programokban a fájl titkosítási hibák javításra kerülnek - a vírusban használt kód titkosításra szolgál. logikai lemezek, külső USB-meghajtók és CD / DVD képek, valamint a rendszerindítás rendszerszakaszok korong. Tehát a dekódolás szakértőinek sok időt kell töltenie, hogy felfedje a rossz nyúl vírus titkát, szakértők szerint.

Az új vírus a szakértők szerint a CT kártyákon a CXEME CHFEEME - nem ismert, honnan van, ha ismeretlen, hol van a fájlok, a pacshiffoppák, hogy a bitcoinok visszaváltásának rangja.

Az egyik számítógép feloldása 0,05 bitcoin lesz, ami körülbelül 283 dollár az aktuális tanfolyamon. A kifizetés esetén a csalók speciális kódkulcsot küldenek, amely lehetővé teszi, hogy visszaállítsa a rendszer normál működését, és ne veszítse el mindent.

Ha a felhasználó 48 órán belül nem fordítja forrásokat, akkor a visszaváltási méret növekedni fog.

De érdemes megjegyezni, hogy a Ransom fizetése olyan csapda, amely nem garantálja a számítógép feloldóját.

Az ESET megjegyzi, hogy jelenleg hiányzik a malware kommunikáció egy távoli kiszolgálóval.

A vírus a leginkább ütött orosz felhasználókkal, kisebb mértékben - a cég Németországban, Törökországban és Ukrajnában. A fertőzött médián keresztül terjesztett elosztás. A híres fertőzött helyek már blokkoltak.

Az ESET úgy véli, hogy a támadások statisztikája nagymesen megfelel a rosszindulatú JavaScriptet tartalmazó helyek földrajzi eloszlásának.

Hogyan kell megvédeni

A csoport-Ib szakemberek, amelyek a számítógépes bűnözés megelőzésével és vizsgálatával foglalkoznak, ajánlásokat adtak a rossz nyúl vírus elleni védelem érdekében.

Különösen, hogy megvédje a hálózatot kártevő, akkor létre kell hozni egy C: \\ Windows \\ infpub.dat a számítógépen, és a közigazgatás részben állítsa be a jobb „read-only” érte.

Ez a művelet blokkolja ezt a műveletet, és az összes beérkező dokumentumot nem fognak titkosítani, még akkor sem, ha fertőzöttek. Létre kell hoznia biztonsági mentés Minden értékes adat, hogy fertőzés esetén ne veszítse el őket.

A GOUP-IB szakemberek azt is tanácsolják, hogy blokkolja az IP-címeket és domain nevekAmelyvel a rosszindulatú fájlok terjesztése történt, helyezze el a felhasználókat a felbukkanó ablakok blokkolásával.

Javasoljuk, hogy a számítógépeket a behatolásérzékelő rendszerbe is gyorsítsasuk. A PC-felhasználók követik a kulcsfontosságú hálózati csomópontok és az operációs rendszerek és a biztonsági rendszerek biztonsági másolatának relevanciáját és integritását is.

"A jelszóházirend tekintetében: Csoportházirend-beállítások tiltják a jelszó tárolását az LSA dumpban nyitott formában. Változtassuk meg az összes jelszót a komplexhez," Hozzáadott a vállalathoz.

Elődök

A Wannacry vírus 2017 májusában legalább 150 országot terjesztett világszerte. A különböző források szerint titkosítja az információkat, és igényelte a visszaváltás megfizetését, 300-600 dollártól.

Tőle több mint 200 ezer felhasználót szenvedett. Az egyik változat szerint az alkotók az USA örök kék rosszindulatú ápolási programját vették.

A PETYA vírus-vírus globális támadása június 27-én megütötte az informatikai rendszereket a világ számos országában, nagyobb mértékben Ukrajnában.

Számítógépek petróleum, az energia, a távközlés, a gyógyszeripari cégek, valamint a kormányzati szervek ment egy támadást. Ukrajna Cyberpolyting kijelentette, hogy a roktortos vírus támadása az "M.E.doc" programon keresztül történt.

Nyitott források alapján készült anyag

Lehet, hogy a titkterpterek harmadik hullámának előfutára lehet, hitt a Kaspersky Lab. Az első kettőt Wannacry és Petya (ő és NotPya) töltötte. Az új hálózati rosszindulatú programok megjelenéséről és az erőteljes támadása ellen, a "WORLD 24" szakértők a kiberbiztonsági szakértők ellen.

Alapvetően a támadás áldozatai rossz nyúl ("szegény nyúl") találhatók Oroszországban. Ukrajnában, Törökországban és Németország területén jelentősen kevesebbek, a víruskeresavarok Kaspersky laboratóriumának vezetője Vyacheslav zakorzhevsky. Valószínűleg a második tevékenység volt azok az országok, ahol a felhasználók aktívan követik az orosz internetes erőforrásokat.

Mikor rosszindulatú program Fertőzi a számítógépet, titkosítja a fájlokat rajta. Ez vonatkozik a Web Traffing segítségével a hackelt internetes erőforrásokkal, köztük elsősorban a szövetségi orosz média helyszínei, valamint a kijevi Metro számítógépek és szerverei, az ukrán infrastruktúra, az Odessa nemzetközi repülőtér. Az orosz bankok támadásának sikertelen kísérletét rögzítették.

Hogy a "Fontanka", az Internax és számos más kiadvány támadta meg a rossz nyúlat, mondta tegnapi IB csoport - szakosodott információ biztonság. A víruskód elemzése azt mutatta, hogy A Bad Rabbit nem PETYA ENCRYPTER-hez kapcsolódik, amely júniusbanebben az évben megtámadták az energia-, távközlési és pénzügyi vállalatokat Ukrajnában.

A támadás több napig terjedt, és a fertőzés skálája ellenére a támadások áldozatainak viszonylag kis összege - 0,05 bitcoin (ez körülbelül 283 dollár vagy 15.700 rubel). A visszaváltás 48 óra. Az időszak lejárta után az összeg növekszik.

A GOUP-IB szakértők úgy vélik, hogy a hackereknek nincs szándéka keresni. Valószínű céljuk, hogy ellenőrizze a vállalkozások, kormányzati szervek és magánvállalatok létfontosságú infrastruktúrájának védelmét.

Legyen a támadás áldozatává

Amikor a felhasználó fertőzött webhelyre jön, a rosszindulatú kód információt továbbít távoli kiszolgáló. Ezután megjelenik egy előugró ablak egy ajánlatot, amely letölt egy frissítést a Flash Player, amely hamis. Ha a felhasználó jóváhagyta az „Install / Set” művelet, a fájl betöltődik a számítógép, ami viszont indul a Win32 / Filecoder.d jeladó rendszer. A dokumentumokhoz való további hozzáférés blokkolva lesz, a visszaváltásról szóló üzenet jelenik meg a képernyőn.

A Bad Rabbit vírus megnyitja a hálózatot hálózati erőforrások, Ami után elindul a műszer a fertőzött gépen, összegyűjti a hitelesítési és ez a „viselkedés” eltér elődei.

A szakértők a nemzetközi fejlesztő ESET NOD 32 antivírus szoftver megerősítette, hogy a Bad Rabbit egy új változatával Petya vírus, amelynek az elvét ugyanaz volt - a vírus kódolt információt és követelte a megváltás Bitcoin (az összeg hasonló volt Bad Rabbit - 300 dollár). Az új rosszindulatú program javította a fájlok titkosítását. A vírusban használt kódot a logikai lemezek, a külső USB meghajtók és a CD / DVD képek, valamint a rendszerindító rendszer lemezrendszereinek titkosítására tervezték.

Beszélgetés a közönségről, amelyet Bad Rabbit megtámadtak, az Eset Oroszország értékesítési támogatása Vitaly Zemsky bejelentette, hogy 65% \u200b\u200b-os támadás megállt antiVirus termékek A vállalatok Oroszországba jönnek. Az új vírus földrajzának többi része így néz ki:

Ukrajna - 12,2%

Bulgária - 10,2%

Törökország - 6,4%

Japán - 3,8%

egyéb - 2,4%

"Az extorger a híres szoftver tól től nyílt forráskód az áldozat lemezeinek titkosításához hívott lemezcryptornak. A blokkoló üzenet blokkja, amelyet a felhasználó lát, szinte megegyezik a Peta és NotPyta zár képernyőkkel. Mindazonáltal ez az egyetlen hasonlóság, amelyet eddig megfigyeltünk két rosszindulatú program között. A Badrabbit minden más aspektusában - teljesen új és egyedülálló zsarolófajta, "A Pheck Point Software Technologies technikai igazgatója viszont hisz Nikita Durov.

Hogyan védjük meg magad a rossz nyúlból?

A Windows operációs rendszerektől eltérő operációs rendszerek sóhajthatnak, mivel az új vírus titkosítási készítő csak a "tengely" hibás számítógépeket teszi ki.

Ahhoz, hogy véd a hálózati malware, szakértők azt javasolják, ami egy C: \\ Windows \\ infpub.dat saját számítógép, telepítése közben a jobb „read-only” right könnyű csinálni az adminisztrációs részt. Így blokkolja a fájl végrehajtását, és az összes külső dokumentumot, még akkor sem lesz titkosítva, ha fertőzöttek. Annak érdekében, hogy ne veszítsen értékes adatokat vírusfertőzés esetén, már most készítsen biztonsági másolatot (biztonsági mentés). És természetesen érdemes megjegyezni, hogy a kifizetés olyan csapda, amely nem garantálja, hogy felszabadítja a számítógépet.

Emlékezzünk arra, hogy az idén májusban a vírus legalább 150 országot terjesztett. A különböző források szerint titkosítja az információkat, és igényelte a visszaváltás megfizetését, 300-600 dollártól. Tőle több mint 200 ezer felhasználót szenvedett. Az egyik változat szerint az alkotók az USA örök kék rosszindulatú ápolási programját vették.

Alla Smirnova-t közölték a szakértőkkel

A Bad Rabbit a vírusok óta titkosításához kapcsolódó vírus. A közelmúltban megjelent, és elsősorban Oroszország és Ukrajna felhasználói számítógépei, valamint részben Németország és Törökország.

A titkosítási viruserek működésének elvét mindig egy: A számítógéphez való bejutás, egy rosszindulatú program titkosítja a rendszerfájlokat és a felhasználói adatokat, blokkolja a számítógéphez való hozzáférést jelszóval. A képernyőn megjelenő összes vírus ablak, támadó követelmények és számlaszám, amelyet megkövetelnek, hogy pénzt adjon fel a feloldáshoz. A tömegtermelés után a kriptocurrencia népszerűvé vált a bitcoinok visszaváltását, mivel a velük folytatott műveletek rendkívül nehéz nyomon követni a részt. A rossz nyúl belép. Az operációs rendszer sebezhetőségét használja, különösen az Adobe Flash Player-ben, és behatol a frissítés típusához.

A fertőzés után a Badrabbit beállítja windows mappa fájl infpub.dat amely létrehozza a többi program files: cscc.dat és dispci.exe, amelyek a módosításokat a beállításokat MBR lemez. Felhasználó, és hozzon létre feladatokat, mint a feladat ütemezője. Ez a rosszindulatú program személyes webhelyet fizet a megváltásért, a DiskCryptor titkosítási szolgáltatást használja, titkosítja az RSA-2048 és az AE módszereket, valamint nyomon követi az összes csatlakoztatott eszközt ez a számítógépmegpróbálta megfertőzni őket is.

Szerint a Symantec értékelést, a vírus státust kapott egy kis fenyegetés, valamint hogy a szakemberek szerint, hozta létre ugyanazt a fejlesztők a vírusok talált egy pár hónappal korábban Bad Rabbit, NotPetya és Petya, hiszen hasonló munkát algoritmusok. Ez az első alkalom, Bad Rabbit titkosítója októberében jelent meg 2017-ben és az első áldozatai az internetes újság Fontanka, számos média és a honlap az Interfax hírügynökségnek. A Beeline is támadásra is támaszkodott, de a fenyegetés időben képes volt megakadályozni.

Megjegyzés: Szerencsére abban a pillanatban, hogy a program érzékeli az ilyen fenyegetések már hatékonyabb, mint korábban, és a fertőzés veszélye ezzel a vírussal csökkent.

A rossz nyúl vírus eltávolítása

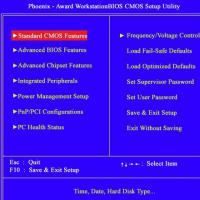

Hurkoló rakodó

Mint az ilyen típusú esetekben, megpróbálhatja visszaállítani a Windows-betöltőt, hogy megszüntesse a fenyegetést. Abban az esetben, a Windows 10 és a Windows 8, meg kell csatlakoztatni a telepítés elosztó rendszer USB vagy DVD-t, és indítással, menj a „korrekció számítógép” opciót. Ezt követően meg kell mennie a "Hibaelhárítás" és a " Parancs sor».

Most már meg kell adnia a parancsokat egymás után, miután megnyomta az ENTER-t a következő parancs megadása után:

- bootrec / fixmbr

- bootrec / fixboot

- bootrec / scanos.

- bootrec / rebuildbcd.

Az elvégzett műveletek után - kimenet és újraindítás. Leggyakrabban elég ahhoz, hogy megoldja a problémát.

Windows 7 műveletekhez, ugyanaz, csak a "Command Line" az "Opciók" rendszer helyreállítás»A telepítés eloszlásánál.

A vírus biztonságos módban történő eltávolítása

Ennek a módszernek a használatához be kell lépnie biztonságos mód Hálózati támogatással. Ez a hálózat támogatása, és nem egyszerű biztonságos mód. A Windows 10 rendszerben ez ismét a telepítéseloszláson keresztül történhet. A letöltés után a "Set" gombbal az ablakban meg kell nyomnia a SHIFT + F10 gombok és az ENTER:

bCDEDIT / SET (alapértelmezett) Biztonságos hálózat

A Windows 7 rendszerben egyszerűen elküldheti az F8-at többször is, amikor a számítógép be van kapcsolva, és a megjelenő menüben válassza ki ezt a letöltési módot a listából.

A biztonságos módba való belépés után a fő cél a szkennelés operációs rendszer Fenyegetésekre. Jobb, ha az időbeli tesztelt segédprogramok, például a Reimage vagy a Malwarebytes anti-rosszindulatú programok.

A Súgóval való fenyegetés megszüntetése

Használatra ez a módszer Szükséges, hogy a „Command Line” újra a fenti utasításokat, majd fut be a CD-visszaállítás és nyomja meg az ENTER-t. Ezt követően be kell írnod \u200b\u200baz rstrui.exe-t. Megnyílik egy programablak, amelyben visszatérhet a fertőzést megelőző előző helyreállítási ponthoz.

Üdv mindenkinek! Szó szerint a másik nap Oroszországban és Ukrajnában, Törökországban, Németországban és Bulgáriában nagyszabású hacker támadást kezdett egy új vírus-titkoló rossz nyúl, ő is DiskCoder.d. Encypter pillanatnyilag támadások vállalati hálózatok Nagy és közepes méretű szervezetek, amelyek blokkolják az összes hálózatot. Ma elmondjuk, hogy ez a Troyan képviseli és hogyan védjük meg ellene.

Milyen vírus?

A Bad Rabbit (Bad Rabbit) a standard titkosítók sémájának megfelelően működik: A rendszer megtalálása, kódolja a fájlokat, amelyeknek a hackereknek 0,05 bitcoint igényelnek, amely a kurzus 283 dollár (vagy 15 700 rubel). Ezt egy külön ablakban jelentik, ahol ténylegesen be kell írnia a megvásárolt kulcsot. A fenyegetés trójai típusra vonatkozik Trojan.win32.GenesricAzonban vannak más összetevők is, mint például Veszélytelenítés. és RANSOM .WIN 32.GEN.ftl.

Bad Rabbit - Új vírus titkosítás

Teljesen nyomon követi az összes fertőzésforrást még mindig nehéz, de a szakemberek ezt most csinálják. Feltehetően fenyegetés eléri a PC-n keresztül fertőzött területeket, amelyeken átirányítás van konfigurálva, vagy leple alatt a hamis frissítések népszerű bővítményeket, mint az Adobe Flash. Az ilyen webhelyek listája csak bővül.

Lehetőség van eltávolítani a vírust és hogyan védheti magát?

Közvetlenül érdemes azt mondani, hogy az összes víruskereső laboratórium elkezdte elemezni ezt a trójai. Ha kifejezetten keresi a vírus eltávolításáról szóló információkat, akkor ez olyan, mint ilyen. A standard tippeket azonnal eldobjuk - a biztonsági mentési rendszert, a visszatérési pontot, az ilyen fájlok törlését. Ha nem mentett meg, akkor minden más nem működik, a hackerek ilyen pillanatok, a vírus specifikáció miatt, gondoltam.

Azt hiszem, a korai időben, a dekóderek által készített amatőr kerül kiosztásra Bad Nyúl - Keep on ezek a programok, vagy sem - a személyes vállalkozás. Ahogy a múlt PETYA titkosítása megmutatta, segít néhány embernek.

De figyelmezteti a fenyegetést, és távolítsa el, ha megpróbálsz felmászni egy számítógépre. Az első jelentések a vírusos járvány reagált a Kaspersky és az ESET laboratóriumok, amelyek már blokkolja behatolási kísérleteket. Google böngésző A Chrome is elkezdte azonosítani a fertőzött erőforrásokat, és figyelmezteti a veszélyüket. Ez az, amit meg kell tennie, hogy megvédje a Badrabbittól először:

- Ha Kaspersky, Eset, Dr.Web vagy más népszerű analógokat használ, akkor frissítenie kell az adatbázisokat. Továbbá, a Kaspersky számára is meg kell adnia a "Rendszerfigyelőt), és az ESET-ben az aláírásokat az 16295 frissítéssel kell alkalmazni.

- Ha nem használja az antivírust, akkor blokkolja a fájl végrehajtását C: Windows \\ infpub.dat és C: Windows \\ cccc.dat. A szerkesztően keresztül történik csoportházirendvagy Applocker program Windows.

- Győződjön meg róla, hogy biztonsági másolatot készít a rendszerről. Elméletileg a másolatot mindig a csatlakoztatott fuvarozón kell tárolni. Itt van egy kis videó oktatás, hogy megteremtse.

Ajánlatos megtiltani a szolgáltatás végrehajtását - Windows menedzsment. Információ (WMI). A tíz legjobb szolgáltatásban hívják "Eszközök windows menedzsment” . A jobb oldali gombon jelentkezzen be a szolgáltatás tulajdonságaihoz, és válassza ki "Üzembe helyezés típusa" mód "Tiltva".

Következtetés

A végén érdemes mondani a legfontosabb dolgot - ne fizesse meg a váltságdíjat, hogy titkosítsa volna. Az ilyen intézkedések csak akkor indíthatja csalók, hogy új vírus ellen. Nyomon követi az AntiVirus cégek fórumait, amelyek remélem, hamarosan tanulmányozzák a rossz nyúl vírust, és hatékony tablettát találnak. Ügyeljen arra, hogy végrehajtja a fenti elemeket az operációs rendszer védelme érdekében. A végrehajtás során nehézségek esetén írja le a megjegyzéseket.

A Flash Player miért nem működik, és hibaelhárítás

A Flash Player miért nem működik, és hibaelhárítás Maga a laptop kikapcsol, mit kell tennie?

Maga a laptop kikapcsol, mit kell tennie? HP Pavilion DV6: Jellemzők és vélemények

HP Pavilion DV6: Jellemzők és vélemények Formázási pont ábrázolása lebegőpontos számok Hogyan tárolják a negatív számokat a számítógép memóriájában

Formázási pont ábrázolása lebegőpontos számok Hogyan tárolják a negatív számokat a számítógép memóriájában Számítógépes krumplit, és nem kapcsolja be, mit tegyen?

Számítógépes krumplit, és nem kapcsolja be, mit tegyen? Miért nem működik az egér egy laptopon vagy egéren?

Miért nem működik az egér egy laptopon vagy egéren? Hogyan lehet növelni vagy csökkenteni az oldal méretét (betűtípus) az osztálytársakban?

Hogyan lehet növelni vagy csökkenteni az oldal méretét (betűtípus) az osztálytársakban?