Comment guérir un fichier EXE infecté. Antivirus en ligne. Restauration du virus distant de données

Décompressez et écrivez-le sur un CD ou un DVD, vous pouvez l'enregistrer sur le lecteur flash USB, si le fabricant fournit le mode de protection des données des modifications (en lecture seule). Sinon, le virus actif endommagera l'utilité avant le lancement. Faire une vérification complète d'un ordinateur infecté dans mode sans échec Mode, puis en normal.

Cette méthode peut ne pas fonctionner s'il n'y a pas de telles modifications de logiciels malveillants dans les signatures DRWeb, qui infectaient votre ordinateur. Envoyer plusieurs analystes de fichiers infectés Dr. Web. * Et dans la journée CureIT! "Enseigner" pour traiter le virus, l'utilité devra télécharger de nouveau à l'ordinateur sciemment "sain".

2) Cette méthode implique la présence d'un ordinateur "sain" sur lequel le Dr Antivirus est installé. Web ou Kaspersky, qui est axé sur une détection de signature, ce qui vous permet de gérer le plus efficacement les virus classiques. Pour la lutte, il est nécessaire d'avoir les bases antivirus les plus récentes. Vous avez besoin d'un disque dur (disque dur) de l'ordinateur «infecté» pour vous connecter à une machine propre et effectuez une vérification complète. Après vérification \\ Traitement disque dur Il est nécessaire de retourner à la place.

Cette méthode ne donne pas de résultat positif absolu. Votre antivirus peut ne pas connaître cette modification de virus, alors il existe un risque d'infection «Clean Machine» (si vous exécutez des programmes et des fichiers à partir duquel disque dur). Dans ce cas, vous devez envoyer un fichier infecté du fournisseur * et la détection sera ajoutée dans un proche avenir. Entièrement abandonner cette méthode rendra la présence d'une garantie sur l'un des ordinateurs ou le manque de connaissances sur la manière de tirer un disque dur. Dans ce cas, vous devez contacter le plus proche centre de services (Avec garantie dans le centre de services de garantie).

P.s. Lors du traitement du virus de fichier par la deuxième méthode. ceux. En connectant un disque dur à une machine propre, il devrait être très attentif et soigné, car Vous pouvez infecter une voiture propre. Si vous ne doutez pas de vos capacités, il vaut mieux ne pas essayer.

Liens pour lesquels vous pouvez envoyer des fichiers pour analyse

Cette adresse e-mail Protégé des robots de spam. Vous devez avoir activé Javascript pour voir.

Drweb.

Ajouté après 31 secondes

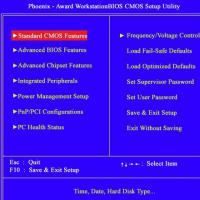

Un autre joli technique efficace: Il s'agit de l'utilisation d'une LiveCD assemblée spécifiquement pour nettoyer l'ordinateur de programmes malveillants qui sont essentiels à établir par des moyens conventionnels.

1 . Dans notre cas ( infection virus de fichier ) Vous devez utiliser Dr.Web LiveCD, vous permet de restaurer la performance du système affecté par les actions de programmes malveillants. Cette construction LiveCD nettoie non seulement l'ordinateur à partir de fichiers infectés et suspects, mais essayez également de guérir des objets infectés.

Dans l'assemblée Dr.Web LiveCD. Les applications suivantes incluent:

1. Scanner Dr.Web® pour Linux;

2. Navigateur Firefox.;

3. Gestionnaire de fichiers Commandant de minuit.;

4. Terminal pour travailler avec ligne de commande immédiatement avant de sous la coquille graphique;

5. Éditeur de texte Vapad..

Suite des informations détaillées situé dans documentation.

2 . S'il n'y a aucune possibilité d'utiliser un lecteur de DVD / CD, le Dr.Web® LiveSB est utile - il s'agit d'un utilitaire qui vous permet de créer une carte de flash amorçable avec un système d'exploitation portable basé sur Linux et intégré logicielConçu pour vérifier la solution de traitement de l'ordinateur (Solution antivirus Dr.Web LiveSB) avec système de fichiers, voir et éditer fichiers texte, Affichez les pages Web et la correspondance électronique. À l'aide de la carte Flash amorçable, vous pouvez restaurer le système dans les cas où, en raison de l'activité virale, il n'est pas possible de charger un ordinateur à partir du disque dur de la manière habituelle.

Dr.Web® LiveSB. Livré sous la forme du fichier exécutable DRWEBLIVEUSB.EXE.

3 . Aussi bien que vous pouvez utiliser un système de sauvetage Avira Antivir qui est application linuxvous permettant d'accéder à un ordinateur qui ne peut pas être téléchargé. Ceci permet:

- restaurer le système endommagé

- enregistrer des données

- effectuer le système de vérification des virus.

N'oubliez pas que le fichier d'installation ( sursecd.exe à environ 60 Mo) Vous devez télécharger et exécuter un ordinateur bien en bonne santé.

4

. Ou vous pouvez utiliser Kaspersky Rescue Disk 10 qui est formé sur la base du noyau d'exploitation systèmes Linux et est un fichier.iso, qui comprend:

Système I. fichiers de configuration Linux;

- ensemble d'utilitaires pour les diagnostics du système d'exploitation;

- un ensemble d'utilitaires auxiliaires ( gestionnaire de fichiers et etc.);

- kaspersky Rescue Disk Files;

- fichiers contenant des bases antivirus.

5 . Une autre option de traitement sera en direct CD VBA32 Rescue qui contient:

- Scanner de la console pour * UNIX (VBA32.L)

- Manager de fichiers MidnightCommander

- Balayage de PC pour des objets malveillants;

- Création d'un système de numérisation de système pour un appel ultérieur à ceux-ci. Support;

- Effectuer des opérations de base avec des fichiers sur l'ordinateur de l'utilisateur (renommer, copier, déménager, etc.);

Traitement réussi.

Les virus eux-mêmes comme une menace informatique aujourd'hui ne surprend personne. Mais si elle a précédemment influencé le système dans son ensemble, causant des défaillances dans ses performances, aujourd'hui, avec l'avènement d'une telle variété, comme un cryptage viral, les actions de la menace pénétrante concernent plus de données utilisateur. Il représente peut-être même une grande menace que destructive pour Exécutables Windows Applications ou applets d'espionnage.

Qu'est-ce qu'un cryptage viral?

Le code prescrit dans le virus auto-copiant est lui-même impliquant crypter presque toutes les données utilisateur avec des algorithmes cryptographiques spéciaux qui n'affectent pas fichiers système système opérateur.

Au début, la logique de l'influence du virus n'a pas été complètement claire pour beaucoup. Tout ne s'est avéré que lorsque les pirates informatiques, créant de tels applets, ont commencé à exiger la restauration de la structure de fichiers initiale de l'argent. Dans le même temps, le virus-crypter pénétrant lui-même décrypte les fichiers en vertu de leurs caractéristiques ne permet pas. Cela nécessite un décodeur spécial si vous le souhaitez, code, mot de passe ou algorithme requis pour restaurer le contenu souhaité.

Principe de pénétration dans le système et le travail du code de virus

En règle générale, il est difficile de "ramasser" une telle muck sur Internet. La principale source de distribution de la "infection" est un courrier électronique au niveau installé sur un terminal de programme informatique spécifique comme Outlook, Thunderbird, La chauve-souris. etc. Remarque à la fois: les serveurs Internet de messagerie ne concernent pas car ils ont un degré de protection assez élevé et l'accès aux données utilisateur est possible, sauf au niveau

Une autre chose est une application sur un terminal d'ordinateur. Ici, pour l'action des virus, le champ est si large qu'il est impossible d'imaginer. VRAI, Ici, il convient également de faire une réservation: dans la plupart des cas, les virus visent des grandes entreprises à partir de laquelle vous pouvez «mépris» de l'argent pour fournir le code de transcription. Cela est compréhensible, car non seulement sur les terminaux informatiques locaux, mais également sur des serveurs, de telles entreprises ne peuvent pas être stockées complètement, mais les fichiers, afin de parler, dans une seule copie qui ne peut en aucun cas être détruite. Et puis le décodage des fichiers après que le virus du crypter devienne assez problématique.

Bien entendu, l'utilisateur ordinaire peut être soumis à une telle attaque, mais dans la plupart des cas, il est peu probable que vous vous conformiez aux recommandations les plus simples sur l'ouverture des investissements avec l'expansion du type inconnu. Même client de messagerie Détermine la pièce jointe avec l'extension.jpg en tant que fichier graphique standard, il est d'abord nécessaire de vérifier la norme installée dans le système.

Si cela n'est pas fait, lors de l'ouverture d'un double clic ( méthode standard) L'activation du code démarrera et le processus de cryptage commencera, après quoi la même brisant_bad (virus-crypter) ne sera pas seulement capable de supprimer, mais les fichiers après élimination de la menace ne seront pas restaurés.

Conséquences générales de pénétrer tous les virus de ce type

Comme déjà mentionné, la plupart des virus de ce type pénétrent dans le système par courrier électronique. Eh bien, disons à une grande organisation, une lettre à un courrier recommandé spécifique est livrée avec du contenu comme "Nous avons modifié le contrat, analyse dans l'investissement" ou "Vous avez envoyé une facture pour l'expédition de marchandises (une copie)." Naturellement, rien d'employé suspect ouvre le fichier et ...

Tous les fichiers utilisateur au niveau des documents de bureau, multimédia, projets AutoCAD spécialisés ou toute autre donnée d'archivage sont instantanément cryptés et si le terminal de l'ordinateur est dans réseau localLe virus peut être transmis davantage, crypter des données sur d'autres machines (il devient perceptible à la fois dans le "freinage" du système et des programmes éclairants ou les applications exécutées en ce moment).

À la fin du processus de cryptage lui-même, le virus lui-même, fait apparemment référence un rapport particulier, après quoi la société peut venir à un message qu'une telle menace pénétrait dans le système et que seule une telle organisation peut déchiffrer. Cela concerne généralement le virus [Email protégé] L'obligation supplémentaire de payer pour les services de déchiffrement avec une proposition d'envoyer plusieurs fichiers au courrier électronique client, qui est le plus souvent fictif.

Sanger de l'exposition au code

Si quelqu'un n'a pas encore compris: le déchiffrement des fichiers après le virus du crypter est un processus plutôt fastidieux. Même si vous ne «soyez pas conservé» aux exigences des intrus et essayez d'engager les structures officielles du gouvernement sur la lutte contre les crimes informatiques et leur prévention, rien n'est possible.

Si vous supprimez tous les fichiers, apportez et copiez même les données d'origine du support amovible (naturellement, s'il existe une copie), toutes identiques avec le virus activé, tout sera crypté à nouveau. Il n'est donc pas particulièrement dédié, d'autant plus que lorsque lors de l'insertion du même lecteur flash sur un port USB, l'utilisateur ne remarquera même pas comment le virus crypte les données et sur elle. C'est vrai qu'il n'y a pas de problèmes.

Premier-né dans la famille

Faites maintenant attention au premier virus-crypter. Comment guérir et déchiffrer des fichiers après l'exposition au code exécutable joint dans une pièce jointe par courrier électronique avec une découverte de datation, au moment de son apparence, personne n'a pas pensé. La prise de conscience d'une catastrophe n'est venue qu'avec le temps.

Ce virus avait le nom romantique "Je t'aime". Rien d'utilisateur soupçonné n'a ouvert la pièce jointe dans le Mesmètre "Elemers" et a reçu des fichiers multimédias entièrement non reproduits (graphiques, vidéo et audio). Ensuite, cependant, de telles actions semblaient plus destructrices (dommages aux bibliothèques de média personnalisées) et personne ne demandait de l'argent pour cela.

Nouvelles modifications

Comme vous pouvez le constater, l'évolution des technologies est devenue assez rentable, surtout si nous considérons que de nombreux dirigeants de grandes organisations fonctionnent instantanément à payer des actions sur le déchiffrement, sans penser qu'il est possible de perdre de l'argent et des informations.

Au fait, ne pas regarder tous ces postes "gauche" sur Internet, ils disent: "J'ai payé / payé le montant requis, j'ai reçu un code, tout a été restauré." Absurdité! Tout cela est écrit par les développeurs de virus eux-mêmes afin d'attirer un potentiel, désolé, "lokhov". Mais, par les normes de l'utilisateur ordinaire, les montants de paiement sont assez graves: des centaines à plusieurs milliers d'euros ou de dollars de milliers d'euros ou de dollars.

Voyons maintenant les derniers types de virus de ce type enregistré relativement récemment. Tous sont pratiquement similaires et appartiennent non seulement à la catégorie de crypters, mais également au groupe de soi-disant extorsistes. Dans certains cas, ils agissent plus correctement (comme PayCrypt), il semble envoyer des offres commerciales officielles ou rapporte que quelqu'un prend soin de la sécurité de l'utilisateur ou de l'organisation. Un tel virus-crypter introduit simplement une miséricorde pour un gâchis. S'il prend au moins la moindre action sur le paiement, tout - «Divorce» sera plein.

XTBL Virus

Relativement récemment semblait être attribué au mode de réalisation classique du crypter. En règle générale, il pénètre dans le système par des courriels contenant des pièces jointes sous la forme de fichiers avec lesquels est standard pour Windows Screensaver. Le système et l'utilisateur pensent que tout est en ordre et activez la visualisation ou la sauvegarde des pièces jointes.

Hélas, cela conduit à des conséquences graves: les noms de fichiers sont convertis en un ensemble de caractères et une autre est ajoutée à l'extension principale. XTBL est ajouté à l'extension principale, après quoi un message est reçu sur la possibilité d'un déchiffrement après le paiement de la montant spécifié (généralement 5 000 roubles).

Virus cbf.

Ce type de virus fait également référence au classique du genre. Il apparaît dans le système après avoir ouvert une pièce jointe de messagerie, puis renomme les fichiers utilisateur en ajoutant une extension comme .nocance ou.Perfect.

Malheureusement, déchiffrer le virus de cryptage de ce type pour analyser le contenu du code, même au stade de son apparition dans le système, il n'est pas possible, car après avoir terminé ses actions, elle produit une autodestruction. Même telle, autant de personnes considèrent l'outil universel, comme Recordecryptor, n'aident pas. Encore une fois, l'utilisateur vient une lettre de paiement exigeant, qui reçoit deux jours.

Virus Breake_bad.

Ce type de menaces fonctionne sur le même schéma, mais renomme des fichiers à variante standardEn ajoutant à l'extension.Breaking_bad.

Cette situation n'est pas limitée. Contrairement aux virus précédents, celui-ci peut créer une autre extension - .heisenberg, il n'est donc pas toujours possible de trouver tous les fichiers infectés. Donc, rupture_bad (virus-crypter) est une menace sérieuse. Au fait, il y a des cas quand même un paquet sous licence Kaspersky Endpoint. La sécurité 10 transmet la menace de ce type.

Virus [Email protégé]

Voici une autre, peut-être, la menace la plus grave, qui est principalement dirigée pour les grandes organisations commerciales. En règle générale, une lettre arrive à certains département, qui semble être modifiée au contrat d'approvisionnement, voire seulement une surcharge. La pièce jointe peut contenir un fichier normal.jpg (type d'image), mais plus souvent - Script exécutable.js (applet Java).

Comment déchiffrer le virus-crypter de ce type? En juger par le fait qu'il existe un certain algorithme RSA-1024 inconnu, de quelque manière que ce soit. Si vous passez du nom, vous pouvez supposer qu'il s'agit d'un système de cryptage de 1024 bits. Mais si quelqu'un se souvient aujourd'hui, le plus parfait est l'AES 256 bits.

Virus-Crypypeter: Comment guérir et déchiffrer des fichiers à l'aide d'un logiciel antivirus

Aujourd'hui, il n'a pas encore été trouvé pour décrypter des menaces de ce type de solutions. Même les choses en matière de protection antivirus comme Kaspersky, Dr. Web et ESET, impossible de trouver la clé pour résoudre le problème lorsque le crypter Virus a été dans le système. Comment guérir des fichiers? Dans la plupart des cas, il est proposé d'envoyer une demande au site officiel du développeur de l'antivirus (en passant, uniquement s'il existe un développeur sous licence dans le système).

Dans le même temps, vous devez joindre plusieurs fichiers cryptés, ainsi que leurs originaux «sains», le cas échéant. En général, de manière générale, peu de personnes sauvent des copies des données. Le problème de leur absence n'ègre que l'aggrave la situation déjà impartiale.

Moyens possibles d'identifier et d'éliminer la menace de manuellement

Oui, la numérisation des antivirus classiques menace la menace détermine et les supprime même du système. Mais que faire avec l'information?

Certains essaient d'utiliser des programmes de décodeurs tels que l'utilitaire de Recordordecryptor déjà mentionné (Rakhnidecryptor). Remarque immédiatement: cela ne vous aidera pas. Et dans le cas du virus BREAKE_BAD, il ne peut que nuire. Et c'est pourquoi.

Le fait est que les personnes qui créent de tels virus essaient de se protéger et d'écrire à d'autres. Lors de l'utilisation des utilitaires pour le déchiffrement, le virus peut réagir de manière à ce que l'ensemble du système "vole" et avec la destruction complète de toutes les données stockées sur disques durs ou dans des sections logiques. Ceci, pour ainsi dire, une leçon indicative pour trouver tous ceux qui ne veulent pas payer. Il reste à espérer que sur les laboratoires officiels antivirus.

Méthodes cardinales

Cependant, si les choses sont complètement mauvaises, vous devrez sacrifier des informations. Pour se débarrasser complètement de la menace, vous devez formater tout le disque dur, y compris les sections virtuelles, puis installez à nouveau l'opération "Opération".

Malheureusement, il n'y a pas d'autre moyen de sortir. Même avant qu'un certain point de récupération enregistré ne aide pas. Le virus peut également disparaître, mais les fichiers resteront cryptés.

Au lieu d'une pré-école

En conclusion, il convient de noter que la situation est la suivante: le crypter viral pénètre dans le système, fait son boîtier noir et n'est pas traitée méthodes connues. L'équipement de protection anti-virus s'est révélé être prêt pour un tel type de menaces. Il va sans dire qu'il est possible de détecter le virus une fois qu'il est influencé ou supprimé. Mais les informations cryptées resteront sous une forme disgracieuse. Je tiens donc à espérer que les meilleurs umas des développeurs de logiciels antivirus trouveront toujours une solution, bien que, à juger par des algorithmes de cryptage, il sera très difficile de faire. Rappelez-vous au moins une machine de cryptage d'énigme, qui pendant la Seconde Guerre mondiale était dans la flotte allemande. Les meilleurs cryptographes ne pouvaient pas résoudre le problème de l'algorithme pour déchiffrer les messages jusqu'à ce qu'ils obtiennent l'appareil entre leurs mains. Donc, la situation est ici.

Lis, comment supprimer les fichiers et les dossiers de la conversion de virus dans les raccourcis. Comment restaurer les données perdues à la suite d'un tel virus. Vos fichiers et dossiers sur un lecteur flash USB ou une carte mémoire sont devenus des étiquettes? clé USB Ou la carte mémoire après connexion à un ordinateur est affichée comme raccourci? Vous recherchez comment restaurer les données et supprimer un virus, convertir des fichiers et des dossiers dans les raccourcis? Utilisez-vous Antivirus, mais l'ordinateur a toujours été infecté? Malheureusement, tous les antivirus ne peuvent pas vous protéger une telle infection.

Variétés de virus étiquettes

Aujourd'hui, 2 types de virus Créer des raccourcis sont les plus courants: la première création de raccourcis au lieu de fichiers et de dossiers sur un lecteur flash ou une carte mémoire, d'autres créent des étiquettes de disque amovibles au lieu des disques USB et des cartes mémoire externes.

Les noms des virus les plus courants:

- Bundpil.shortcu;

- Mal / bundpil-lnk;

- Ramnit.cpl;

- Serviks.shortcut;

- TROJ / AGENT-NXIMAL / FAKEAV-BW;

- Trojan.generic.7206697 (b);

- Trojan.vbs.tte (b);

- Trojan.vbs.tte;

- VBS.Agent-35;

- VBS.Serviks;

- VBS / Autorun.ey ver;

- VBS / Autorun.worm.k Virus;

- VBS / CANTIX.AK;

- VBS / WORM.BH;

- W32.EXPLOIT.CVE-2010_2568-1;

- W32.trojan.starter-2;

- W32 / SALALY.AB.2;

- Win32 / ramnit.a virus;

- WORM: VBS / CANTIX.A;

Virus, convertir des fichiers et des dossiers en raccourcis

Ce virus duplique vos fichiers et dossiers, puis les cache et les remplace. Le virus présente une combinaison de virus de Trojan et de ver. DANGER est que vous exécutez le virus chaque fois que vous souhaitez ouvrir votre fichier ou votre dossier. Après avoir démarré, le virus se propage à l'avance grande quantité Les fichiers et établit souvent un malveillant supplémentaire pour lequel peut voler des données de mot de passe et des cartes de crédit enregistrées sur votre ordinateur.

Virus, convertir des lecteurs de flash et des cartes mémoire en raccourcis

Il s'agit d'un virus de race pure de race qui cache des appareils amovibles connectés à un ordinateur et les remplace de raccourcis de ces appareils. Chaque fois que vous cliquez sur le raccourci, vous commencez à nouveau le virus, qui recherche des informations financières sur votre ordinateur et l'envoie des fraudeurs informatiques qui ont créé le virus.

Que faire en cas d'infection

Malheureusement, tous les antivirus ne peuvent pas détecter le danger dans le temps et vous protéger de l'infection. Par conséquent, la meilleure protection n'utilisera pas le lancement automatique des périphériques amovibles et ne clique pas sur les fichiers, le dossier ou les étiquettes de disque. Soyez prudent et ne cliquez pas sur les étiquettes que vous n'avez pas créées. Au lieu d'un double clic pour ouvrir un disque, cliquez dessus clic-droit et sélectionnez Développer Dans le conducteur.

Restauration du virus distant de données

Utilisez la récupération de la partition Hetman pour récupérer de manière sécurisée des données supprimées par ce type de virus. Étant donné que le programme utilise des fonctions de disque de bas niveau, il permettra de verrouiller Viral et de lire tous vos fichiers.

Téléchargez et installez le programme, puis analysez le lecteur flash infecté ou la carte mémoire. Effectuer des informations de récupération avant de nettoyer le support du virus. L'option de traitement la plus fiable pour le nettoyage d'un lecteur flash à l'aide de la commande DISKPART, elle supprimera toutes les informations à ce sujet.

Suppression du virus de la carte mémoire ou du lecteur flash USB

Après avoir récupéré les données du lecteur flash, vous pouvez le nettoyer complètement à l'aide de l'utilitaire DiskPart. La suppression de tous les fichiers et le formatage du périphérique peut laisser un virus qui se cache dans le secteur de démarrage, la table de partition ou sur une zone de disque non bloquée. Comment nettoyer le lecteur flash, voir la vidéo.

Supprimer un virus d'un lecteur flash à l'aide de la ligne de commande

Cette méthode ne permet pas d'être garantie de nettoyer le lecteur flash à partir de tous les types de virus, mais permettra de supprimer le virus qui crée des raccourcis au lieu de fichiers. Vous n'aurez pas besoin de télécharger et d'installer des utilitaires tiers, Supprimer est effectué à l'aide de tout élément intégré. version Windows outil.

Supprimer un virus d'un ordinateur

Le moyen le plus simple et le plus fiable de nettoyer l'ordinateur du virus sera complet réinstallation des fenêtres Avec la suppression de la partition système.

Mais si vous êtes un utilisateur expérimenté, vous pouvez essayer de la manière suivante:

Si, pour une raison quelconque, vous n'utilisez pas de logiciels antivirus, mais vous avez des doutes sur le PC «Clean» ou il n'y a aucune confiance dans la sécurité du fichier téléchargé à partir d'Internet, vous pouvez effectuer la vérification appropriée sans installer l'antivirus. Il existe plusieurs façons d'identifier des objets suspects. Ils sont divisés en trois groupes: scanners en ligne de fichiers individuels, système de vérification Web et antivirus "sur demande" (généralement représentent des versions légères de produits à part entière sans module de résident). Tous les programmes examinés dans le matériel et les services peuvent être utilisés gratuitement.

Scanners en ligne d'un fichier

La tâche principale de ces sites est de vérifier le fichier suspect avant de l'exécuter. En outre, ils peuvent être utilisés dans le cas où il y a des soupçons que l'antivirus principal a émis la soi-disant réponse fausse, c'est-à-dire considéré comme le fichier inoffensif avec un virus ou inversement.

La plupart des services similaires sont similaires et ne diffèrent que dans le nombre de programmes utilisés et le degré de charge. Par conséquent, si vous avez envie d'attendre votre tour, il est plus facile d'accéder à tout autre site de la liste.

Malgré le fait que toutes les ressources considéraient qu'un seul dossier d'une session est testée, il existe une petite astuce qui permettra de contourner cette limitation. Vous pouvez créer une archive et placer plusieurs fichiers dedans.

Dr.Web Vérification en ligne.

Vérifie les fichiers à l'aide des dernières bases de données Dr.Web (cependant, il est facile de faire sur l'un des services que nous avons pris en compte). Mais la possibilité de vérifier les fichiers par lien direct directement sur le réseau est un produit PLUS PLUS, car cela n'offre aucun scanner. Une autre caractéristique distinctive consiste à vérifier n'importe quelle page Web pour la présence de scripts malveillants.

Quelle est la restriction de la taille du fichier, il est inconnu, mais dans notre cas, l'archive de 30 Mo a été numérisée sans problèmes.

Numérisation des logiciels malveillants en ligne.

Utilise environ vingt versions de la console Linux de populaire logiciel antivirus, parmi lesquels sont tous les plus célèbres. La mise à jour de la base de données est effectuée toutes les heures. Maximum taille admissible Fichier 10 Mo.

avast! Scanner en ligne.

Scanner du célèbre fabricant tchèque d'antivirus. Il ne sera difficilement pas en mesure de concurrencer d'autres produits, car il est capable de vérifier uniquement les fichiers jusqu'à 512 Ko, et chaque fois que les caractères représentent sur la photo.

Virustatique

L'un des meilleurs scanners de fichiers individuels. Il utilise près de quatre douzaines d'antivirus connus et trois autres utilitaires pour détecter des objets infectés. Vous permet de télécharger des fichiers non seulement via l'interface Web, mais également par courrier (la taille du fichier joint ne doit pas nécessairement dépasser 10 Mo) et via l'envoi au paragraphe dans le menu contextuel OS (après avoir installé le plug-in dans). À la fin de la vérification affiche un rapport détaillé sur les résultats de numérisation obtenus à partir de chaque antivirus, et la sortie est infectée par le fichier ou non. Restriction sur taille maximum Représente 20 Mo.

Novirus merci.

|

Analyse des fichiers avec un volume allant jusqu'à 20 Mo en utilisant 23 antivirus. Le rapport est le même détaillé, comme dans Virustotal, est en réalité différent du dernier nombre plus petit d'antivirus et plus travail lent. Tous les produits utilisés sont mis à jour une fois par jour.

Kaspersky Online

Vous pouvez vérifier qu'un seul fichier, dont la taille ne doit pas dépasser 1 Mo.

Virus.org.

Prend en charge le bilan de fichier jusqu'à 5 Mo. Utilise 21 moteurs antivirus. Mis à jour toutes les heures.

scanner de spécimen en ligne Clamav

Le scanner basé sur la plus célèbre Source Source Anti-Virus Clamav. Vérifie les fichiers de pas plus de 500 Ko.

Vircana.

|

Utilisations Pour vérifier 36 programmes pour lutter contre les logiciels malveillants. Processus des fichiers jusqu'à 10 Mo. Capable de vérifier les archives ZIP / RAR à condition qu'ils ne contiennent pas plus de 10 fichiers. À la fin, montre un rapport détaillé de chaque antivirus.

Scanners en ligne de l'ensemble du système

Ce logiciel utilise principalement la technologie ActiveX que ses travaux ne sont dus qu'à Internet Explorer. Cependant, certains produits sont écrits en Java et peuvent donc être lancés dans d'autres navigateurs et même des systèmes d'exploitation. En règle générale, la vérification du PC de cette manière prend plus de temps que dans le cas de l'utilisation d'antivirus ordinaires.

Certains des scanners considérés peuvent implicitement entrer en conflit avec programmes installés Sécurité, donc si vous avez des problèmes, essayez de désactiver le logiciel local.

En un mot sur les meilleurs produits, on peut dire que ce sont des antivirus familiers avec moins de réglages et sans module de résident.

Trend Micro HouseCall

Le service est un projet d'un fabricant assez connu de logiciel de protection Trend Micro. Le scanner utilise la technologie Java, alors soutient navigateurs Internet Explorer / Firefox et fonctionne sur plates-formes Windows, Linux, Solaris et Mac OS X. effectue une vérification complète du système d'exploitation et numériser de manière sélective les dossiers avec le traitement ultérieur des objets infectés. Dans les résultats, entre autres, informe notamment sur les vulnérabilités détectées dans le système, qui peuvent être étroites spécialement publiées pour cela avec des pages (affiche des liens directs à ceux-ci). Pendant le fonctionnement, il montre activement la publicité de la version payante de l'antivirus.

SYMANTTE SCAN SANS VIRUS GRATUIT

Produit des développeurs de Norton Antivirus. Il n'offre aucun paramètre et le choix des objets numérisés. Vérifie la mémoire et le système, en fournissant à la fin un rapport détaillé sur les objets trouvés, mais ne les traite pas.

ESET Online Scanner.

Projet des créateurs du populaire antivirus avg.. Scanne les cookies, la mémoire, le registre et sélectionné sections difficiles disque. Capable de traiter des fichiers.

Scanner COMODO AV.

Il diffère des autres scanners pour suivre les bases de données anti-virus, ce qui vous permet de les rafraîchir en appuyant sur le bouton correspondant. Peut numériser comme fichier séparéet n'importe quel dossier ou disque. Malgré la présence dans configuration requise Seuls Windows XP, sans problèmes gagnés et sur Vista. Il ne sait pas comment traiter les fichiers infectés.

McAfee Freescan.

Offre seulement l'un des trois domaines de numérisation: disque système, mes documents ou fichiers Windows. Il ne sait pas comment traiter les objets infectés et recommande d'acheter une version commerciale de McAfee Anti-Virus.

Panda ActiveScan 2.0.

Le service est disponible en trois versions, dont deux sont gratuits. Le base détecte uniquement les logiciels malveillants ( programmes malveillants), les virus plus avancés correspondent aux virus, aux vers et à des chevaux de Troie (qui est légèrement étrange, puisque tous les types de logiciels malveillants énumérés sont également inclus dans le concept de logiciels malveillants), mais nécessite une inscription gratuite. La version commerciale est capable de traiter des fichiers. Commence à la fois dans Internet Explorer et Firefox.

Centre de protection ONECARE

|

Logiciel anti-virus de Microsoft. La version actuelle ne prend en charge que Internet Explorer et Windows 2000 / XP, mais la version bêta du produit fonctionne dans Windows Vista.. En plus de la recherche de virus, le disque dur est défragmenté, trouve et supprime les clés inutilisées dans le registre, vérifie le disque dur pour les fichiers temporaires et analyse également les ports. Le seul produit qui est bloqué par défaut par le navigateur natif en tant que fenêtre contextuelle indésirable, donc pour la période de numérisation, n'oubliez pas de désactiver cette option. Capable de traiter des objets suspects trouvés.

Scanner de virus en ligne F-Secure

Écrit sur Java, qui provoque la possibilité d'exécuter des navigateurs autres que l'explorateur Internet, ainsi que des performances de Linux OS. Les fichiers infectés ne traitent pas, mais n'informent que leur disponibilité.

Scanner en ligne BitDefender

|

Capable de vérifier la mémoire, les secteurs de démarrage, les dossiers séparés ou l'ensemble du système dans son ensemble. Par défaut, essayer de guérir des fichiers infectés, s'il échoue, les supprime (pour modifier ce comportement, n'oubliez pas d'accéder à la section Paramètres avant de commencer.

Antivirus sans module résident

Les avantages de ces décisions sont qu'ils commencent plus facilement que les antivirus en ligne et travaillent plus rapidement. De plus, ils peuvent être téléchargés pour un ordinateur, mais pour utiliser un autre ou même plusieurs immédiatement.

Cam antivirus.

23,4 Mo

Cet antivirus, distribué gratuitement sous la licence GPL, a été créé à l'origine pour les systèmes UNIX, mais a ensuite été porté sous Windows. Malgré la présence de l'icône dans la barre d'état système, n'a pas de module de résident et ne protège pas l'ordinateur des virus en temps réel. Capable de numériser la mémoire, d'intégrer avec le conducteur et Outlook Express. Télécharger à chaque fois version complète Les programmes ne sont pas nécessaires car il est lui-même met à jour ses bases.

BitDefender 10 Edition gratuite

29.4 Mo

Le programme est une version légère de l'antivirus BitDefender. Pour le télécharger, vous devez passer par une procédure d'enregistrement facile. Après l'installation et le démarrage, l'application affiche votre icône dans la barre d'état système, à la mise à jour automatiquement de la base de données. Il est capable de numériser la mémoire et des lecteurs pour la présence de logiciels malveillants, ainsi que la supprimer.

Norton Security Scan.

6,3 Mo

Analogique Symantec Scan de virus libre, mais contrairement à cela ne fonctionne pas dans le navigateur, mais comme une application normale. Disponible dans le cadre de Google Pack, mais l'ensemble du package à télécharger est facultatif, vous pouvez sélectionner uniquement le scanner. Capable de traiter des fichiers infectés.

Microworld

38,4 Mo

Utilitaire utilisant le moteur Kaspersky. Ne nécessite pas d'installation, analyse la mémoire, le registre, les éléments de démarrage, le dossier sélectionné ou les partitions complètes du disque. Il a la fonctionnalité de mise à jour de la base de données. Pour obtenir des liens de téléchargement, vous devez passer une procédure d'enregistrement simple.

Guérir.

10.9 Mo

|

Candidat numéro un sur le téléchargement, au cas où vous vous soupçonnerez que le système est infecté par des virus. Cure Il est distribué comme un fichier exécutable, ne nécessite pas d'installation et peut vérifier à la fois des dossiers / disques et processus distincts dans la mémoire et les secteurs de démarrage. Les fichiers infectés trouvés seront guéris ou placés en quarantaine.

En bref, la remède peut être décrite comme suit: le même Dr.Web, uniquement sans module de résident et la fonctionnalité de mise à jour de la base de données. Il est conseillé de télécharger l'utilitaire avant chaque test, car il est mis à jour littéralement toutes les heures.

Outil de suppression du virus de Kaspersky

24,8 Mo

|

Spécifie en tant qu'installateur et prend en charge l'installation sur un PC infecté en mode Mode sans échec. Recherche les principaux types de logiciels malveillants (virus, chevaux de Troie, vers, logiciels espions, publicités publicitaires, rootkits), après quoi ils peuvent les guérir, enlever, se déplacer en quarantaine ou ignorer. Vous permet de régler la profondeur de test à l'aide d'un défileur à trois positions ou installation manuelle Paramètres pertinents dans la section Niveau de sécurité. Peut analyser les archives, les bases postales, la mémoire, les secteurs de démarrage, l'ensemble du système dans son ensemble ou l'une des partitions sélectionnées, si nécessaire, en utilisant une analyse heuristique.

Après la fermeture de l'application essaie automatiquement de prendre sa retraite de l'ordinateur, cependant, si vous pensez que cela vous sera nécessaire, vous pouvez interdire cette action.

Système de sauvetage Avira Antivir

Linux disque de démarrage système environ 50 Mo. Vous permet de renvoyer les performances du système dans le cas où il y a des problèmes avec son lancement. Système de sauvetage antivir peut en particulier le système d'exploitation pour les virus ou les données de restauration. Pour enregistrer l'utilitaire sur le disque, il n'est pas nécessaire d'utiliser un logiciel tiers, car cette fonction est intégrée au fichier exécutable. Le programme est mis à jour plusieurs fois par jour.

Dr.Web Link Checker

Supplément aux navigateurs populaires Firefox / Opera / Internet Explorer pour vérifier les fichiers des serveurs Dr.Web avant de télécharger sur votre ordinateur. La taille de l'objet numérisé ne doit pas dépasser 12 Mo. Pour vous assurer que les liens sont en sécurité, vous devez sélectionner la numérisation avec l'élément Dr.Web dans le menu contextuel.

De plus, il est possible de numériser une page Web et de tous les scripts présents dessus avant de passer à elle.

Causes de pourquoi Flash Player ne fonctionne pas et dépannage

Causes de pourquoi Flash Player ne fonctionne pas et dépannage L'ordinateur portable lui-même s'éteint, que faire?

L'ordinateur portable lui-même s'éteint, que faire? HP Pavilion DV6: Caractéristiques et Reviews

HP Pavilion DV6: Caractéristiques et Reviews Format Représentation des numéros de points flottants La manière dont les nombres négatifs sont stockés dans la mémoire de l'ordinateur

Format Représentation des numéros de points flottants La manière dont les nombres négatifs sont stockés dans la mémoire de l'ordinateur Des frites et n'allument pas quoi faire?

Des frites et n'allument pas quoi faire? Pourquoi ne fonctionne pas la souris sur un ordinateur portable ou une souris?

Pourquoi ne fonctionne pas la souris sur un ordinateur portable ou une souris? Comment augmenter ou diminuer l'échelle de la page (FONT) dans les camarades de classe?

Comment augmenter ou diminuer l'échelle de la page (FONT) dans les camarades de classe?