Cómo acelerar el proceso de actualización de la política de grupo. GPUPDATE - Realización de actualizaciones de políticas de grupo para usuarios y equipos Actualización de la política de seguridad local

El comando GPUPDATE se usa para actualizar políticas de grupo para el usuario y / o computadora.

Formato línea de comando:

GPUpdate

Parámetros de línea de comando:

/ Destino: (Computadora | Usuario)- Actualice la configuración de la política solo para el usuario o solo para el equipo. Si no se especifica, la configuración de ambas políticas se actualiza.

/ Fuerza- Aplicar todas las configuraciones de política. Si no se especifica, solo se aplicarán las configuraciones de política modificadas.

/ Espera: valor- Tiempo de espera (en segundos) a que finalice el procesamiento de la política. El valor predeterminado es esperar 600 segundos. El valor "0" significa que no hay espera. El valor "-1" significa que la espera es ilimitada. Si se excede el tiempo de espera, la ventana del símbolo del sistema se reactiva, pero el procesamiento de la política continúa.

/ Desconectarse- Salir después de actualizar la configuración de la política de grupo. Requerido para aquellas extensiones de cliente de directiva de grupo que no procesan la directiva en antecedentes, pero solo procesarlo cuando el usuario inicia sesión, como instalar programas para el usuario o redirigir carpetas. Este parámetro no tiene ningún efecto a menos que se llamen extensiones que requieran que el usuario cierre la sesión.

/ Bota- Reinicie después de aplicar la configuración de la directiva de grupo. Requerido para aquellas extensiones de cliente de directiva de grupo que no procesan la directiva en segundo plano, sino que la procesan solo al inicio, como la instalación de software para una computadora. Este parámetro no tiene ningún efecto a menos que se llamen extensiones que requieran reiniciar el sistema.

/ Sincronizar- La siguiente aplicación de política activa debe ser sincrónica. La aplicación activa de políticas se produce cuando se reinicia la computadora o cuando el usuario inicia sesión en el sistema. Puede usar este parámetro en un usuario, computadora o ambos especificando el parámetro / Target. Sin embargo, las opciones / Force y / Wait, si se especifican, se omiten.

Ejemplos de uso:

gpupdate /?- muestra una pista sobre cómo usar el comando.

gpupdate- se actualizan las políticas informáticas y las políticas de usuario. Solo se aplican las políticas cambiadas.

gpupdate / Target: computadora- la actualización de políticas se realiza solo para la computadora.

gpupdate / Force- todas las políticas se están actualizando.

gpupdate / Boot- actualización de las políticas de grupo con un reinicio de la computadora.

Resumen: Microsoft Scripting Guy, Ed Wilson, le muestra cómo activar una actualización de la política de grupo mediante PowerShell.

Actualización de la política de grupo en el dominio

A veces hago cambios en la Política de grupo en la red y necesito aplicar los cambios a todas las computadoras. Y a veces necesito actualizar la política de grupo local en mi computadora.

Para actualizar la configuración de la política de grupo, uso la utilidad GPUpdate... Tiene algunos parámetros. De forma predeterminada, la utilidad actualiza la política tanto de la computadora como del usuario. Pero esto se puede controlar usando el parámetro / objetivo... Por ejemplo, si me aburro de actualizar solo la política de la computadora, especificaré / target: computadora... Para actualizar solo la política de usuario: / usuario objetivo.

PS C: \> gpupdate / target: computadora

Actualizando política ...

Defecto GPUpdate aplica solo la configuración actualizada de la directiva de grupo. Para aplicar todas las configuraciones, use el parámetro / fuerza... El siguiente comando actualiza todas las configuraciones de la directiva de grupo (independientemente de si se han modificado) para la computadora y el usuario.

PS C: \> gpupdate / force

Actualizando política ...

La actualización de la política informática se completó correctamente.

La actualización de la política de usuario se completó correctamente.

Primero, obtenemos una lista de computadoras en el dominio

Lo primero que debo hacer es obtener una lista de todas las computadoras del dominio. Para esto utilizo el cmdlet Get-ADComputer incluido en el módulo Directorio Activo.

Nota: El módulo de Active Directory es parte de RSAT.

Almaceno los objetos de computadora resultantes en la variable $ cn.

$ cn = Get-ADComputer -filt *

En segundo lugar, creamos sesiones remotas

Lo siguiente que tengo que hacer es crear sesiones remotas con todas las computadoras. Para hacer esto, necesito proporcionar credenciales para conectarme a las computadoras, así como crear las propias sesiones usando el cmdlet New-PSSession.

Primero, usaré el cmdlet Obtener credenciales y almacenar el objeto devuelto en la variable $ cred.

$ cred = Obtener credencial iammred \ administrador

$ session = New-PSSession -cn $ cn.name -cred $ cred

Tenga en cuenta que el dominio puede tener computadoras apagadas, por lo que el comando puede devolver errores. Sin embargo, a pesar de los errores, Windows PowerShell crea sesiones con computadoras de trabajo.

La presencia de una gran cantidad de errores puede inspirar cierta preocupación. Dado que los objetos de sesión se almacenan en la variable $ sesiones, puedo verificar fácilmente que se hayan creado.

Ahora ejecutemos el comando en todas las máquinas remotas

Para ejecutar el comando GPUpdate en todas las máquinas remotas uso el cmdlet Invocar-Comando... Utiliza las sesiones que guardamos en la variable $ sesiones. Alias para cmdlet Invocar-Comando – icm.

icm -Session $ session -ScriptBlock (gpupdate / force)

Después de ejecutar el comando, los resultados se muestran en consolas windows Potencia Shell.

Verificación de actualizaciones de políticas de grupo

Cuando en puesto de trabajo la configuración de la directiva de grupo se actualizó correctamente, el ID de evento 1502 se escribe en el registro del sistema. Puedo usar el cmdlet Invocar-Comando para esta información.

icm -Session $ session -ScriptBlock (Get-EventLog -LogName system -InstanceId 1502 -Newest 1)

El comando y sus resultados se muestran en la siguiente figura.

Otra cosa interesante sobre la política de grupo

A veces tengo que llamar al soporte técnico y me piden actualizar la Política de grupo en mi computadora local. Esto no es un problema ya que puedo correr GPUpdate directamente desde PowerShell. La dificultad surge cuando me piden que actualice la Política de grupo 5 veces con un intervalo de 5 minutos. Pero esto se puede resolver con una sola línea de código.

1..5 | % ("Refreshing GP $ (Get-Date)"; gpupdate / force; sleep 300)

Ed Wilson, tipo de scripting de Microsoft

Original:

En este artículo, le mostraremos una manera fácil de actualizar de forma remota las políticas de grupo en clientes (computadoras y servidores) en un dominio de Active Directory, sin tener que acceder a la consola en la máquina remota y sin usar el comando gpupdate.

Uno de los desafíos más difíciles en la administración de políticas de grupo de AD es probar las políticas sobre la marcha, sin reiniciar la computadora o acceder a la computadora local y ejecutar un comando.

La actualización remota de políticas de grupo ofrece la posibilidad de utilizar una única consola de administración de GPO (GPMC.msc) para crear, modificar, aplicar y probar la política de grupo.

La funcionalidad de actualización remota de políticas de grupo apareció por primera vez en Microsoft Servidor de windows 2012, en todas las versiones posteriores (Windows Server 2016, Microsoft Windows 10), esta funcionalidad y su estabilidad han mejorado gradualmente.

Requisitos para que funcione la actualización de la directiva de grupo remota:

Requisitos del entorno del servidor:

- Windows Server 2012 y superior

- O Windows 10 con herramientas instaladas gestión RSAT (herramientas de gestión)

Requisitos para clientes:

- Windows 7 y superior

Requisitos para la comunicación de red (firewalls) entre el servidor y los clientes

- El puerto TCP 135 debe estar abierto

- Servicio incluido Gestión de Windows Instrumentación (servicio Gestión de ventanas)

- Servicio del programador de tareas (servicio del programador de tareas)

Si su entorno cumple con estos requisitos, abra la Consola de administración de directivas de grupo (GPMC.msc), seleccione la unidad organizativa (contenedor) que contiene los equipos de destino en los que desea forzar la actualización de GPO.

Clic derecho en el recipiente deseado y seleccione el artículo Actualización de la política de grupo.

En la ventana que se abre, aparecerá información sobre la cantidad de objetos en esta OU en la que se actualizará el GPO. Para confirmar la acción, haga clic en el botón "Sí".

En la ventana de resultados de la actualización de la política de grupo remota, verá el estado de la actualización de la política, así como el estado de esta operación (éxito / error, código de error). Naturalmente, si una computadora está apagada o el acceso a ella está restringido por un firewall, aparecerá el error correspondiente.

Configurar la política de actualización de Windows 10 es configurar cómo recibe las actualizaciones Windows 10. En Windows 10, la configuración de actualización se ha movido del Panel de control a la Configuración del sistema. Windows 10 no tiene la misma configuración que había en el Panel de control y, por lo tanto, se volvió imposible deshabilitar las actualizaciones o elegir cómo recibirlas. Sin embargo, puede usar el Editor del registro y el Editor de políticas de grupo local para deshabilitar las actualizaciones y establecer cómo se reciben.

Configuración de actualizaciones mediante el editor de políticas de grupo local

Inicie el Editor de políticas de grupo local presionando dos teclas en el teclado a la vez GANAR + R gpedit.msc y haga clic en Aceptar.

Política de grupo de actualización de Windows 10

Configuración de la computadora - Plantillas administrativas - Componentes de Windows- Actualizacion de Windows... Haga clic en el último elemento de Windows Update y luego, en el lado derecho, busque el elemento Personalización Actualización automática y cambiar su configuración.

Configuración de la política de grupo de actualizaciones de Windows 10

Configuración de la política de grupo de actualizaciones de Windows 10 Para hacer esto, en la ventana que se abre, debe colocar un punto en la parte superior del elemento Activado y luego establecer la configuración de actualización a continuación. Haga clic en Aceptar. Luego, para que los ajustes que ha realizado funcionen, abra Configuración del sistema - Actualización y seguridad - Actualización de Windows y presione el botón Comprobando actualizaciones.

Cuando termine de configurar Políticas de Windows 10, ejecuta la actualización

Cuando termine de configurar Políticas de Windows 10, ejecuta la actualización Después de eso, la configuración que realizó en el Editor de políticas de grupo local entrará en vigencia.

Configuración de actualizaciones mediante el Editor del registro

Inicie el Editor del registro presionando dos teclas en el teclado a la vez GANAR + R... Se abrirá la ventana Ejecutar en la que ingresa el comando regedit y haga clic en Aceptar.

Abra el Editor del registro y cree cuatro parámetros allí para controlar Actualizaciones de Windows 10

Abra el Editor del registro y cree cuatro parámetros allí para controlar Actualizaciones de Windows 10

En la parte izquierda de la ventana del editor que se abre, abra HKEY_LOCAL_MACHINE - SOFTWARE - Políticas - Microsoft - Windows... Desplácese sobre el último elemento de Windows y haga clic con el botón derecho. En el menú contextual que se abre, seleccione Crear - Sección. Nueva sección nombre Actualizacion de Windows.

Luego, coloque el cursor sobre la sección WindowsUpdate recién creada y vuelva a crear una sección llamada AU.

Luego, pase el cursor sobre la sección AU recién creada, haga clic con el botón derecho y seleccione Nuevo: parámetro DWORD (32 bits)... El parámetro recién creado aparecerá en el lado derecho de la ventana, asígnele el nombre AUOptions... De la misma manera, colocando el cursor sobre la sección AU, cree tres parámetros más y nombre el primero NoAutoUpdate, segundo ScheduledInstallDay y el tercero ScheduledInstallTime(Opcional NoAutoRebootWithLoggedOnUsers). Ahora, estos cuatro nuevos parámetros deben cambiar el valor.

Para el parámetro AUOptions

- 2 - Reciba notificaciones antes de instalar y descargar actualizaciones.

- 3 - Reciba automáticamente actualizaciones y notificaciones sobre su preparación para la instalación.

- 4 - Reciba e instale actualizaciones automáticamente en un horario específico.

- 5 - Permita que los administradores locales elijan el modo de actualización y las notificaciones.

Para el parámetro NoAutoUpdate

- 0 - habilitado instalación automática actualizaciones que se descargarán e instalarán en función de la configuración realizada en el parámetro AUOptions.

- 1 - La instalación automática de actualizaciones está deshabilitada.

Para el parámetro ScheduledInstallDay

- 0: las actualizaciones se instalarán diariamente con un valor de 4 para el parámetro AUOptions.

- 1: las actualizaciones se instalarán todos los lunes con un valor de 4 para el parámetro AUOptions.

- 2: las actualizaciones se instalarán todos los martes con un valor de 4 para el parámetro AUOptions.

- 3: las actualizaciones se instalarán todos los miércoles con un valor de 4 para el parámetro AUOptions.

- 4: las actualizaciones se instalarán todos los jueves con un valor de 4 para el parámetro AUOptions.

- 5: las actualizaciones se instalarán todos los viernes con un valor de 4 para el parámetro AUOptions.

- 6: las actualizaciones se instalarán todos los sábados con un valor de 4 para el parámetro AUOptions.

- 7: las actualizaciones se instalarán todos los domingos con un valor de 4 para el parámetro AUOptions.

Para el parámetro ScheduledInstallTime

De 0 a 23, las actualizaciones se instalarán en ese número de horas, dependiendo del parámetro configurado y cuando el parámetro AUOptions esté configurado en 4.

Para el parámetro NoAutoRebootWithLoggedOnUsers

- 0 - Una vez completada la instalación de las actualizaciones, la computadora se reiniciará automáticamente, funciona con un valor de 4 para el parámetro AUOptions.

- 1 - Una vez completada la instalación de las actualizaciones, la computadora no se reiniciará automáticamente, funciona con un valor de 4 para el parámetro AUOptions.

· Sin comentarios

Actualizar la configuración de la política Grupos de Microsoft La política de grupo de Windows en una máquina local no es muy difícil de hacer con una herramienta como Gpupdate, pero actualizar estas políticas en computadoras remotas en el dominio, no se puede hacer usando la consola Gestión de Microsoft Management Console (MMC) o cualquier producto de Microsoft disponible actualmente. En este artículo, lo guiaré a través de varios trucos, escenarios y herramientas gratis que le permiten actualizar la configuración de la política de grupo en equipos remotos del dominio.

Introducción

La mayoría de los administradores son conscientes del problema de aplicar políticas de grupo a equipos remotos. Después de configurar alguna política importante, a veces nos gustaría que esta política de grupo GP aparezca en los equipos cliente de inmediato. Pero el problema es que, de forma predeterminada, el llamado procesamiento en segundo plano se produce solo en el intervalo de 90 a 120 minutos (aleatoriamente); si queremos acelerar el proceso de actualización, aquí estamos solos. Por supuesto, hay una razón por la que las políticas simplemente no se actualizan cada cinco minutos o incluso en tiempo real. La carga en los controladores de dominio y la red en la mayoría de los entornos será demasiado pesada para manejar. Pero si surge la necesidad de una aplicación rápida, muy escenario importante por seguridad para un número grande clientes, sería bueno prepararse para tal situación.

Lo que realmente necesitamos es permitir que el administrador actualice las políticas en las computadoras Computer1, Computer2 y / o Computer3 - así como las políticas para los usuarios A, B y C desde un punto centralizado - la estación de trabajo del administrador, en caso de que el administrador lo considere necesario ... Eche un vistazo a la Figura 1.

Figura 1: Escenario

Tenemos una gran herramienta llamada Gpupdate que está integrada en Microsoft Windows XP y los sistemas operativos más nuevos, y también tenemos una herramienta llamada Secedit para el sistema operativo. Sistemas Windows 2000, pero desafortunadamente el comando Gpresult para las herramientas Gpupdate y Secedit solo se puede procesar en máquinas locales. Por supuesto, ya tenemos un sistema de instalación configurado, como Microsoft Systems Management Server (SMS), podemos usar este sistema para enviar pequeños scripts que ejecutarán el comando requerido para un grupo de usuarios o computadoras.

Si su red no tiene un sistema de este tipo, debería probar enfoques más creativos. la alternativa es ir a todos computadoras requeridas utilizando una herramienta como Asistencia remota, o enviar a todos los usuarios Email con una solicitud para ejecutar el comando Gpupdate ... Así que busque enfoques más creativos.

Problemas

Antes de sumergirme en los detalles, quiero mencionar problemas comunes que la gente encuentra cuando intenta utilizar los métodos mencionados en este artículo.

Problemas de firewall:

Al igual que con otras conexiones iniciadas en la red, los paquetes que intentan actualizar la configuración de políticas en computadoras remotas no podrán atravesar el firewall local en computadoras remotas (como el firewall que está integrado en el sistema operativo Windows, comenzando con Windows XP Service Pack 2 o posterior) si el firewall no está configurado para permitir dicho tráfico entrante (desde la subred, IP o similar seleccionada). El firewall integrado en Windows debe configurarse para permitir el tráfico entrante que generamos usando un objeto de política de grupo, por lo que, por irónico que parezca, esta política es la única que no podemos usar para computadoras remotas con firewall habilitado.

Las configuraciones de política que se deben establecer para todos los métodos mencionados en este artículo son las siguientes:

Configuración de la computadora | Plantillas administrativas | Red | Conexiones de red | Firewall de Windows | Perfil de dominio | "Firewall de Windows: Permitir excepción de administración remota".

Otros dispositivos que actúan como cortafuegos entre la computadora central y las computadoras remotas también deben respetar la configuración anterior (consulte Prueba de ayuda para la política mencionada en GPEDIT.MSC).

Derechos de administrador:

El usuario que inicia el proceso en la computadora remota debe tener derechos de administrador local; de lo contrario, no todo funcionará como esperaba.

Una vez que se haya ocupado de todo esto, repasemos los métodos en sí.

Scripting

Los scripts son gratuitos y se distribuyen ampliamente entre los especialistas en software. tecnologías de la información en Internet es realmente de "código abierto". Microsoft nos ha proporcionado varias capacidades integradas para empoderarnos sistema operativo y entornos: en este artículo, le mostraremos cómo puede utilizar estas capacidades para actualizar de forma remota las políticas de GP.

Gpupdate y secedit

Primero debemos mencionar las herramientas Gpupdate y Secedit, sin estas herramientas, nada de lo siguiente sería posible. Los scripts y herramientas que se mencionan aquí asumen que una de estas herramientas está instalada en el cliente remoto, dependiendo de la versión del sistema operativo. Como se mencionó anteriormente, Secedit es parte del sistema operativo Windows 2000, y la herramienta Gpupdate se tomó del sistema operativo Windows XP en adelante, incluso está presente en el sistema operativo Longhorn como lo está ahora. En los siguientes scripts, me centraré en Gpupdate: podemos verificar la versión del sistema operativo antes de ejecutar Gpupdate o Secedit, pero esta verificación se puede agregar más tarde sin demasiada dificultad.

El archivo Gpupdate.exe se encuentra por defecto en la carpeta "% windir% \ system32", por lo que no necesitamos saber la ruta absoluta a su ubicación en la máquina remota. La herramienta se puede llamar con un conjunto de claves diferentes:

Sintaxis: Gpupdate

En nuestros scripts de hágalo usted mismo para la aplicación HTML (HTA) y los instrumentos de administración de Windows (WMI), nos centraremos en ejecutar Gpupdate sin claves, ya sea con “/ Taget: Computer” (para actualizar las políticas específicas de la computadora) o “/ Destino: Usuario ”(para actualizar las políticas específicas del usuario). Se pueden habilitar otras opciones con un poco de trabajo, pero ¿realmente necesitamos “/ Logoff” o “/ Boot”? Esto significa que los usuarios pueden cerrar la sesión si es necesario (configuración software, cambio de carpetas, etc.) o incluso puede requerir un reinicio de la computadora mientras el usuario está trabajando. ¿Es esto realmente lo que necesitamos? De todos modos, también podemos usar una herramienta como Shutdown.exe para este propósito, por lo que mi opinión no será demasiado popular.

PsExec

El primer método del que quiero hablar es muy fácil de usar y requiere poca o ninguna habilidad de programación. ¿Por qué inventar algo que ya se ha inventado, verdad? Mark Russinovich, el antiguo propietario de Sysinternals, desarrolló una herramienta llamada PsExec, que fue comprada por Microsoft en julio de 2006. La versión 1.73 ya está disponible y puede descargarse del sitio web de Microsoft Technet.

La herramienta PsExec es excelente cuando Viene sobre ejecución remota, principalmente por el hecho de que no requiere la instalación de agentes en el equipo remoto. Solo necesita especificar el nombre de la computadora y el comando que necesita ejecutar junto con los interruptores en la línea de comando, ¡y eso es todo!

Un pequeño truco consiste en colocar el archivo PsExec.exe en el directorio "% windir%" porque en este caso, no necesitamos especificar la ruta completa a este archivo cuando lo ejecutamos desde la línea de comando.

Para actualizar las políticas de grupo en una máquina remota, todo lo que tenemos que hacer es configurar 'Computername' (nombre de la computadora) en el siguiente comando: "PsExec \\ Computername Gpupdate". El usuario que está trabajando en la máquina remota ni siquiera sabrá lo que sucedió, pero en segundo plano el comando Gpupdate actualizará las políticas para el usuario y para la computadora y aplicará cualquier configuración perdida. Puede pensar que el comando PsExec debe ejecutarse con el modificador -i para actualizar las políticas específicas del usuario para usuarios remotos, pero las pruebas muestran que esto no es necesario.

Secuencia de comandos FLEX COMMAND

Entonces, el método mencionado anteriormente le permite actualizar las políticas para un solo usuario o computadora, pero ¿qué pasa con la actualización de una Unidad Organizacional (OU) completa usando PsExec y Gpupdate juntos? Para ello, creé un script de demostración para mostrar algunas de las posibilidades que podemos aprovechar a través del scripting. El script se llama FLEX COMMAND y se puede descargar desde aquí. Puede abrir fácilmente un archivo con la extensión HTA con editor de texto escriba el Bloc de notas y vea el código, sin magia oculta.

Cuando se inicia FLEX COMMAND, se conecta al dominio AD de Active Directory de la computadora en la que se está ejecutando. Por lo tanto, debe ejecutarse en una computadora que sea miembro del dominio; de lo contrario, no se encontrará la unidad organizativa.

Seleccione OU, la herramienta debe procesarse en máquinas que están "activas" (respondiendo a las solicitudes de WMI). Lo último que debemos hacer es insertar la línea de comando que queremos ejecutar en la máquina local para cada objeto ubicado en la OU seleccionada. La línea de texto “(C)” debe dejarse como está. será reemplazado por el nombre de la computadora cuando se esté ejecutando el script.

Figura 2: FLEX COMMAND en acción

Supongamos que la unidad organizativa denominada "MyComputers" contiene solo 3 computadoras: Computer1, Computer2 y Computer3. El comando que escribimos "psexec \\ (C) gpupdate" luego se traduce en 3 comandos siguientes: "psexec \\ computer1 gpupdate", "psexec \\ computer2 gpupdate", "psexec \\ computer3 gpupdate" - todos los comandos se ejecutarán secuencialmente (si las computadoras están "activas") y las políticas eliminadas se actualizarán.

La herramienta se puede modificar para que la lista de equipos provenga de un archivo (txt, csv, xls, etc.), una base de datos, un grupo de seguridad especial en AD, utilizando la selección manual de la lista. La forma en que se ejecuta el script también se puede cambiar, es solo un script de demostración, cuyo propósito principal es mostrar las capacidades que tenemos.

El script se distribuye de forma gratuita y puede probarlo, usarlo y modificarlo a su discreción: detalles.

Instrumental de administración de Windows (WMI)

Ok, la herramienta PsExec es realmente genial, pero ¿hay algún método manual que pueda usar para personalizar mejor la solución para mi entorno? ¡Sí, de hecho la hay! WMI es muy potente y fácil de usar después de unas horas de estudio. Si posee WMI y está de acuerdo con los permisos de firewall y los derechos de administrador, entonces puede hacer casi todo en Entorno de Windows entorno, incluso apagando remotamente la computadora, reiniciando y ejecutando comandos remotos.

Creé otro script para fines de demostración llamado OU GPUPDATE. Este script de HTA utiliza varios diferentes técnicas En realidad, es una pequeña modificación del script FLEX COMMAND. Primero, analiza la estructura de la OU en AD (lista desplegable superior), brinda a los usuarios la capacidad de seleccionar computadoras de la OU, ejecutar Gpupdate con "/ Target: User" o "/ Target: Computer" o sin parámetros en todos. Solo las computadoras en vivo (que responden a las solicitudes de WMI) se verán afectadas de forma predeterminada.

Figura 3: Seleccione lo que debe actualizarse: configuración del usuario, configuración del equipo o ambos

Este script es gratuito y puede probarlo, usarlo y modificarlo como mejor le parezca desde aquí.

Secuencias de comandos remotas

Además de WMI, tenemos la capacidad de utilizar secuencias de comandos remotas convencionales (VBScript). Esto se puede habilitar estableciendo solo un valor en la parte HKLM del registro de la computadora, y el motor de secuencias de comandos debe admitir secuencias de comandos remotas y, a partir de ese momento, todo lo demás se vuelve bastante obvio. El procedimiento consiste en copiar el archivo de secuencia de comandos a la computadora remota (esta secuencia de comandos debe usar Gpupdate) y luego enviar un comando VBScript que ejecuta la secuencia de comandos de forma remota.

RGPREFRESH

RGPREFRESH es una herramienta desarrollada por Daren Mar-El. Su herramienta usa WMI y ejecuta Secedit o Gpupdate dependiendo del sistema operativo en la máquina remota, con claves seleccionadas por el usuario. Estas claves le brindan las mismas capacidades que cuando usa esta herramienta localmente.

Esta herramienta procesa una máquina a la vez, pero junto con una herramienta llamada FLEX COMMAND (como un shell), esta herramienta se puede usar para una OU completa con solo unos pocos clics ... Tanto RGPREFRESH como PsExec también se pueden usar con DSQUERY , FOR y otras utilidades de línea de comandos en más de una computadora a la vez.

Figura 4: Parámetros para RGPREFRESH

Esta herramienta se puede descargar de forma gratuita desde esta página.

Specops Gpupdate

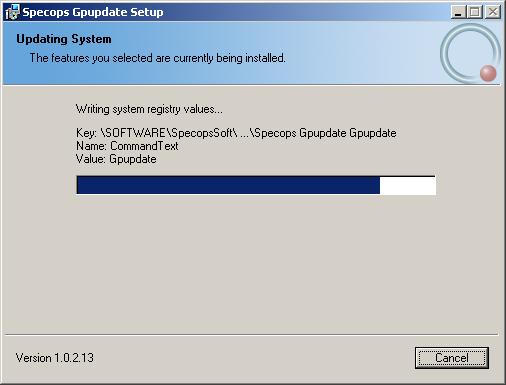

Software de operaciones especiales, Specops, un fabricante de software internacional, ofrece productos de software Manejo Activo Directorio basado en tecnología de política de grupo. La compañía ha lanzado su propia solución para actualizaciones remotas de políticas y la mejor parte es que es completamente gratuita. La versión actual de Specops Gpupdate es 1.0.2.13 (2006-10-25) y la utilidad en sí se puede descargar desde aquí. Esta herramienta no solo tiene la funcionalidad que desarrollamos en los escenarios mencionados anteriormente, sino que también agrega varias capacidades de control. Echemos un vistazo a esta gran utilidad ...

Instalación de Specops Gpupdate

Instalar una aplicación MSI es muy fácil: todo lo que necesita son usuarios y equipos MMC de Active Directory Users & Computers (ADUC), así como Microsoft .NET Framework versión 2.0.

Figura 5: El proceso de instalación es tan fácil como la instalación Paquetes MSI(haga clic en siguiente, siguiente, siguiente)

Después de la instalación Archivo MSI v interfaz grafica nada cambia la GUI, y solo con la ayuda de "Agregar o quitar programas" puede averiguar que Specops está instalado en nuestra máquina. Por lo tanto, tenemos que hacer un trabajo adicional para la transformación mágica ...

Extensión para usuarios y equipos de Active Directory

Después de instalar Specops Gpupdate en AD Forest, debe ejecutar un comando especial

"% CommonProgramFiles% \ Specopssoft \ Specops ADUC Extension \ SpecopsAducMenuExtensionInstaller.exe" / add

Esta no es una actualización de esquema, aunque debe tener derechos de administrador corporativo para ejecutar este comando. Este comando es completamente reversible, simplemente ejecútelo nuevamente con el interruptor "/ remove". Todo lo que hace es registrar los llamados "Especificadores de pantalla" para mejorar la vista con ADUC.

Luego, haga clic con el botón derecho en el objeto OU o Computer y verá que aparecen cuatro comandos nuevos: Gpupdate, Restart, Shut down e Start. Es posible hacer una selección de varios equipos y unidades organizativas manteniendo presionada la tecla y presionando el botón derecho del mouse sobre los objetos necesarios.

Figura 6: ADUC MMC expandido

Si usted, como yo, tiene una pregunta sobre si los cambios también se pueden aplicar a controladores de dominio que no sean de DC, entonces la respuesta es sí. Después Instalaciones de Windows Server 2003 Admin Pack Service Pack 1 Paquete de herramientas de administración en Cliente de Windows XP Professional, .NET Framework 2.0 y Specops Gpupdate, la consola de administración tiene el mismo aspecto que en un DC y tiene las mismas capacidades.

Opciones de Gpupdate

El primer parámetro que tenemos nos permite ejecutar el comando Gpupdate de forma remota en equipos seleccionados. Luego de seleccionar Gpupdate, debemos confirmar la selección, como se muestra en la Figura 7, y marcar la opción use force si queremos usar la configuración de ganancia.

Figura 7

Después de hacer clic en el botón Aceptar, aparecerá un gráfico dinámico, ver Figura 8, así como un informe sobre el estado del progreso de la actualización.

Figura 8

Opciones de reinicio y apagado

Los siguientes dos parámetros, 'Reiniciar' y 'Apagar', son muy importantes de controlar, por lo que los necesitamos directamente en ADUC. Podemos ejecutar el comando de reinicio o apagado, y también establecer el intervalo de tiempo en segundos que se le da al usuario para apagar todo. ejecutando aplicaciones... Escribir un script que haga todo lo mismo no es muy difícil usando WMI o usando el comando Shutdown.exe con las claves correctas, pero gracias a Specops Gpupdate, obtenemos esta funcionalidad completamente gratis, sin tiempo ni esfuerzo.

Figura 9: Cuadro de diálogo de mensaje de reinicio

Parámetro de inicio El último de los cuatro parámetros se llama 'Inicio' y en realidad es la funcionalidad Wake on LAN o WOL incorporada en ADUC. Después de seleccionar y confirmar este parámetro, ver Figura 10, el paquete llamado Magic será enviado a Direcciones MAC computadoras cliente y comenzarán las descargas. Para que WOL funcione, la funcionalidad correspondiente debe ser compatible BIOS de computadoras... Specops Gpupdate interactúa con los servidores DHCP de Microsoft en la corporación para encontrar la información necesaria para iniciar este proceso, por lo que es posible despertar clientes DHCP y solo en una red con servidores instalados Microsoft DHCP.

Figura 10: Confirmar iniciar WOL remoto

Por cierto, también puede usar scripts para WOL, los ejemplos de dicho código están más allá del alcance de este artículo.

Conclusión

Analizamos varias formas en las que puede aplicar políticas de grupo a equipos remotos. El método que más le convenga depende de su entorno. Personalmente, me encantan los scripts, pero ¿por qué trabajar duro en lo que otras personas ya han creado? Tengo dos respuestas a esta pregunta. Primero, mientras escribimos tales guiones, aprendemos, y el segundo: condiciones especiales o por encargo. La creación de scripts mejora nuestras habilidades como profesionales de TI y también permite la personalización soluciones listas para usar para adaptarse mejor a condiciones específicas.

Specops ha desarrollado una muy buena utilidad gratuita, que realiza las principales funciones de actualización de políticas sobre clientes de la red... ¡Te recomiendo intentarlo!

Fuente www.windowsecurity.com

Descripción completa del servicio de transmisión

Descripción completa del servicio de transmisión Cómo crear una billetera WebMoney Instrucciones detalladas para registrarse en webmoney

Cómo crear una billetera WebMoney Instrucciones detalladas para registrarse en webmoney Un programa para optimizar y acelerar Windows

Un programa para optimizar y acelerar Windows Aumentar el caché en el navegador Yandex Cómo aumentar el caché en Mozilla

Aumentar el caché en el navegador Yandex Cómo aumentar el caché en Mozilla Cómo enviar un archivo o carpeta por correo electrónico

Cómo enviar un archivo o carpeta por correo electrónico Controlador para Wi-Fi y LAN para portátil Acer

Controlador para Wi-Fi y LAN para portátil Acer Registrar VKontakte nueva página

Registrar VKontakte nueva página