¿Qué es un virus de computadora? Simplemente algo complicado. ¿Cuándo apareció por primera vez el término "virus informático"?

Los primeros estudios sobre estructuras artificiales autorreproductoras se llevaron a cabo a mediados del siglo XX: en los trabajos de von Neumann, Wiener y otros, se dio una definición y se realizó un análisis matemático de los autómatas finitos, incluidos los autorreproductores. llevado a cabo. Las bases de la teoría de los mecanismos de autorreproducción las sentó un estadounidense de origen húngaro. Juan von Neumann , En cual 1951 propuso un método para crear tales mecanismos. CON 1961 Se conocen ejemplos prácticos de tales programas.

El término " Virus de computadora "apareció más tarde; se cree oficialmente que fue utilizado por primera vez por Fred Cohen, empleado de la Universidad de Lehigh (EE. UU.), en 1984, en la Séptima Conferencia de Seguridad de la Información celebrada en los EE. UU.

Existen muchas versiones diferentes sobre la fecha de nacimiento del primer virus informático. Sin embargo, la mayoría de los expertos coinciden en que los virus informáticos, como tales, aparecieron por primera vez en 1986, aunque históricamente la aparición de los virus está muy relacionada con la idea de crear programas autorreplicantes.

La aparición de los primeros virus informáticos capaces de añadirse a archivos está asociada a un incidente ocurrido en la primera mitad de los años 70 en el sistema. Univax 1108. El virus, llamado " Animal omnipresente", añadido a los archivos ejecutables, hacía prácticamente lo mismo que miles de virus informáticos modernos.

NOTA :Cada virus tiene su propio nombre. Al descubrir un nuevo virus, las empresas antivirus le dan nombres de acuerdo con las clasificaciones adoptadas en cada empresa específica, y cada empresa tiene su propia clasificación.

Por ejemplo , Worm.Win32.Nuf es lo mismo que

Net-Worm.Win32.Mytob.c.

A menudo el nombre se da según algunas características externas:

según el lugar donde se detectó el virus (Jerusalén);

método de envío al usuario (AnnaKournikova);

efecto (Viernes Negro).

Cabe señalar que en aquellos días, una vez cada pocos años ocurrían eventos importantes relacionados con los virus informáticos. Desde principios de los años 80, los ordenadores se han vuelto cada vez más populares. Cada vez aparecen más programas y comienzan a desarrollarse redes globales. El resultado de esto es la aparición de una gran cantidad de diferentes "caballos de Troya", programas que, cuando se inician, causan algún daño al sistema.

Se considera que uno de los "pioneros" entre los virus informáticos es el " Cerebro", creado en 1986 por un programador paquistaní llamado Alvi. Sólo en Estados Unidos, este virus infectó más de 18 mil ordenadores.

Un virus que infectaba disquetes de 360 Kb se extendió casi instantáneamente por todo el mundo. La razón de este "éxito" fue, muy probablemente, la falta de preparación de la sociedad informática para hacer frente a un fenómeno como los virus informáticos.

Al comienzo de la era de los virus informáticos, el desarrollo de programas similares a virus era puramente de investigación y gradualmente se convirtió en una actitud abiertamente hostil hacia los usuarios de "elementos" irresponsables e incluso criminales. En varios países, la legislación penal prevé la responsabilidad por delitos informáticos, incluida la creación y distribución de virus.

Los primeros virus reales conocidos son virus 1,2,3 Y Clonador de alces Para ordenador personalmanzana ii , apareció en 1981 . en invierno 1984 aparecieron los primeros utilidades antivirus- CHK4BOMB Y BOMBASADA por Andy Hopkins ( InglésAndy Hopkins).

En primer lugar 1985 Guy Wong ( InglésGee Wong) escribió el programa DPROTECT es el primer antivirus residente.

El apogeo de los virus en su sentido clásico se produjo en el sistema operativo. MS-DOS y tuvo lugar en los años 80 y principios de los 90. En aquella época, los virus infectaban las áreas de arranque de los discos duros y de disquetes y de los archivos ejecutables. Los virus se propagaban transfiriendo disquetes infectados con virus o que contenían archivos ejecutables infectados de una computadora a otra. En su evolución durante ese período, los virus pasaron de ser virus simples a ser virus cifrados (el cuerpo del virus estaba cifrado, por lo que la firma del virus cambiaba de una instancia a otra).

De las tecnologías virales desarrolladas durante ese período, cabe señalar también las siguientes: :

"sigilo"- tecnología que aseguró la “invisibilidad” de los virus para herramientas estándar que brindan información sobre el sistema;

el propósito de algunos virus es destruir o bloquear el funcionamiento de programas antivirus en la computadora del usuario afectado;

desarrollo de generadores de virus, que permitieron a los usuarios poco cualificados crear virus automáticamente.

Al mismo tiempo, tomaron forma las principales clases de virus binarios. :

gusanos de red (gusano morris, 1987),

« caballos de Troya "(SIDA, 1989 ),

virus polimórfico s(Camaleón, 1990),

virus sigilosos (Frodo, Ballena, segundo semestre de 1990).

Las primeras epidemias virales se remontan a 1987-1989:

Zotkin.A,(más de 18 mil ordenadores infectados, según McAfee ),

Jerusalén(apareció el viernes mayo 13 1988, destruyendo programas cuando se inician),

gusano morris (más de 6200 computadoras, la mayoría de las redes estuvieron fuera de servicio por hasta cinco días),

DELITOS DE DATOS(Sólo en los Países Bajos hay unos 100.000 ordenadores infectados).

El viernes 13 de mayo de 1988, varias empresas y universidades de varios países del mundo se familiarizaron con el virus. Jerusalén"– ese día el virus destruyó archivos cuando se iniciaron. Junto con varios otros virus, el virus " Jerusalén" se extendió por miles de ordenadores sin que nadie se diera cuenta: los programas antivirus aún no estaban tan extendidos como lo están hoy, y muchos usuarios e incluso profesionales aún no creían en la existencia de los virus informáticos.

Habían pasado menos de seis meses desde noviembre de 1988. apareció una red virus morris(otro nombre - Gusano de Internet) y en poco tiempo paralizó el trabajo de muchos servidores de Internet. La epidemia general de este virus infectó a más de 6.000 sistemas informáticos en Estados Unidos y prácticamente paralizó su funcionamiento. Debido a un error en el código del virus, envió copias ilimitadas de sí mismo a otros ordenadores de la red y, por tanto, se apoderó por completo de sus recursos. Las pérdidas totales por el virus Morris se estimaron en 96 millones de dólares.

El gusano Morris era un programa que se propagaba a sí mismo que distribuyó sus copias a través de Internet, obteniendo derechos de acceso privilegiados en los hosts de la red explotando vulnerabilidades en el sistema operativo. Una de las vulnerabilidades explotadas gusano de morrison, había una versión vulnerable Programas de envío de correo(la brecha de seguridad se debió al uso de un comando no estándar) y el otro fue programa dedos(contenía un error de desbordamiento del búfer). El gusano también aprovechó la vulnerabilidad del comando para infectar sistemas. rex c y rsh, así como contraseñas de usuario seleccionadas incorrectamente.

Este gusano es un "clásico" del malware y los atacantes todavía utilizan los mecanismos de ataque desarrollados por el autor al escribirlo.

Al mismo tiempo, están tomando forma movimientos organizados tanto a favor como contra el virus:

en 1990 se especializó BBS intercambio de virus,

« El pequeño libro negro de los virus informáticos» Marca Luis,

primer antivirus comercial SymantecNorton Antivirus .

Desde los años 90, el problema se ha vuelto global. En 1991 apareció el primer generador de virus: VCS v.1.0. Ahora cualquiera podría construir su propio virus en 10 a 15 minutos.

En 1992 apareció :

el primer diseñador de virus para PC: VCL(Para amigos los constructores existían antes),

módulos polimórficos confeccionados ( MtE, DAME Y TPE);

módulos de cifrado para incrustarlos en nuevos virus.

En 1992 aparecieron los primeros diseñadores de virus. VCL Y PS MPC, lo que aumentó el ya considerable flujo de nuevos virus. A finales de este año apareció el primer virus para ventanas La infección de los archivos ejecutables de este sistema operativo ha abierto una nueva página de virus informáticos.

En 1992 sistema operativo Windows 95 estaba casi lista, y ella beta- la versión fue enviada a 160 probadores. Todos los discos fueron infectados con un virus de arranque. Forma, y solo un evaluador no fue demasiado vago para verificar el disco con antivirus. 1993 Virus error de satanás Afecta a cientos de ordenadores en Washington.

Con la llegada de la familia de sistemas operativos Windows en los años 90, la situación cambió. Parecía que la situación debería mejorar, porque... Windows es un sistema con una estructura más compleja, contiene algunos mecanismos de protección y, por tanto, crear virus para este sistema operativo será más difícil que para MS DOS. De hecho, durante algún tiempo la cantidad de virus creados disminuyó (la cantidad de virus que infectan el registro de arranque aumentó, ya que este tipo Virus MS DOS era compatible con el sistema operativo Ventanas 3.1, pero el número de virus de archivos ha disminuido).

En los años siguientes hubo :

finalmente perfeccionado sigilo Y tecnologías polimórficas (SMEG.Pathogen, SMEG.Queeg,Una mitad , 1994; NightFall, Nostradamus, Cascanueces, 1995),

Se han probado los métodos más inusuales. penetración del sistema e infección de archivos (Dir II - 1991, PMBS, Shadowgard, Cruncher - 1993),

Han aparecido virus que infectan. archivos de objetos (Cambiante, 1994) y códigos fuente de programas ( SrcVir, 1994).

Durante este período, apareció un nuevo factor que provocó el rápido crecimiento del malware. Los paquetes de software complejos se han generalizado (el representante más destacado es Microsoft Office), que contiene lenguajes interpretados incorporados.

Agosto de 1995 uno de los puntos de inflexión en la historia de los virus y antivirus: el primer virus para Microsoft Word ("Concepto").

concepto de virus, primero macro virus(un virus que utiliza un intérprete integrado en el software de la aplicación). Así comenzó la época de los macrovirus. Con distribución de paquetes. oficina de microsoft se han generalizado macrovirus (Concepto, 1995). A partir de ahora, los virus que infectan documentos oficina de microsoft se convirtió en el más popular del mundo.

En 1996 aparecieron los primeros virus para:

Windows 95 - Win95.Boza,

virus residente para Win95.Boza - Win95.Punch.

Después de la aparición de la próxima versión del producto en 1997. oficina de microsoft, Los virus ya no son específicos de ninguna aplicación de Office en particular, sino que se han vuelto "comunes" para todos los productos de la familia, debido a la introducción de un lenguaje interpretado integrado en el paquete. Visual Básico. En teoría, cualquier aplicación que admita visual basico, se puede utilizar para propagar virus en documentos.

Por lo tanto, para la propagación generalizada de virus de macro, actualmente existen los siguientes requisitos previos:

Amplia distribución del paquete. Oficina de Microsoft;

falta de mecanismos de protección en macros;

la prevalencia del intercambio de información en archivos creados por aplicaciones de oficina y en archivos adjuntos de correo electrónico entre usuarios;

un lenguaje conveniente para escribir virus.

Los virus de macro modernos intentan utilizar tecnologías similares a las que utilizan los virus para el sistema operativo MS DOS:

ocultar su cuerpo interceptando llamadas a elementos del menú que le permiten ver macros en el documento;

cifrado de texto macro;

Lucha contra el software antivirus.

Los problemas de virus descritos existieron en algún momento antes de 1998. Y luego sucedió otra cosa Revolución viral asociada al uso de Internet para propagar virus..

En esta etapa, los programas de virus comienzan a tener funciones características de los gusanos, por lo que a menudo es difícil determinar claramente si el programa es un virus o un gusano.

Con la expansión de las redes e Internet, los virus de archivos se centran cada vez más en Win95.Boza y Win95.Punch como principal canal de operación:

CompartirDiversión, 1997- virus de macro MS Word, usando Correo MS para distribución;

Win32.HLLP.DeTroie, 1998- familia virus de software espía ;

Melisa, 1999- un virus de macro y un gusano de red que batió todos los récords en términos de velocidad de propagación

virus de melisa apareció en mayo de 1999 y afectó a unos 100.000 hosts conectados a la red Internet, incluso en redes protegidas por firewalls. El virus se propagó mediante un programa adjunto a un mensaje de correo electrónico. Incluso si la red atacada estuviera buscando virus en los mensajes de correo electrónico, las herramientas antivirus no podrían reconocer la firma. Virus de melisa.

Veamos brevemente los principios de funcionamiento de este virus. virus de melisa no puede clasificarse como un gusano puro, porque Se requiere la acción del usuario para distribuirlo. Para que el virus infecte el host de la red atacado, el usuario tenía que abrir el documento adjunto al mensaje de correo electrónico utilizando el programa. Microsoft Word. Después de abrir el documento infectado, el virus envió una copia de sí mismo a los primeros cincuenta destinatarios de la libreta de direcciones. Microsoft Outlook, almacenado en el host. Este método de distribución era el principal (a pesar de que el virus también podía propagarse como resultado del hecho de que los propios usuarios se transmitían entre sí un documento infectado). El uso de la libreta de direcciones del host para propagar el virus aumentó su capacidad de propagación debido al hecho de que los usuarios atacados tendían a confiar en los mensajes de correo electrónico que les llegaban de usuarios conocidos y abrían documentos adjuntos.

En enero de 1999 apareció el virus Calígula, que fue distribuido a través de documentos Microsoft Word/97. Este virus intentó detectar un archivo en el sistema infectado que contenía información utilizada por el programa PGP. En este caso, para comunicarse con el delincuente, utilizaron sesión ftp, iniciado desde una máquina infectada, lo que a menudo permitía eludir el firewall.

Marcador de virus apareció en abril de 1999 años y usé el equipo similar al virus Calígula para obtener información sobre los usuarios que se ejecutan en un host infectado. Marcador comprobó si el sistema ya estaba infectado, basándose en la verificación de la clave de registro que estableció cuando se infectó

La era de la prosperidad " Caballos de Troya" abre la utilidad de administración remota oculta VolverOrificio (1998) y los análogos que siguieron ( NetBus , Fase).

Virus Win95.CIH alcanzó su cenit en el uso de métodos inusuales, reescribiendo flashBIOS coches infectados (la epidemia de junio de 1998 se considera la más destructiva de años anteriores).

En 1998 el primer virus polimórficos de Windows32 - "Win95. HPS" Y " Win95. Marburgo". Los desarrolladores de programas antivirus tuvieron que adaptarse rápidamente a las nuevas condiciones métodos de detección de virus polimórficos, anteriormente diseñados sólo para virus DOS.

Lo más notable en 1998 fue la epidemia de virus. "Win95.CIH", que primero se generalizó, luego fue global y finalmente endémica: los informes de infección de redes informáticas y ordenadores personales domésticos se cuentan por cientos, si no miles. El comienzo de la epidemia se registró en Taiwán, donde un desconocido envió archivos infectados a conferencias locales de Internet.

Desde mediados de los años 90, Internet global se ha convertido en la principal fuente de virus.

El final de la década de 1990 y el comienzo de la de 2000 estuvieron marcados por:

creciente complejidad del software y del entorno del sistema,

transición masiva a países relativamente protegidos familia Windows NT ,

consolidar las redes como principal canal de intercambio de datos,

así como el éxito de las tecnologías antivirus en la detección de virus basadas en complejos algoritmos.

Durante este período, los virus se convirtieron en:

1) reemplace la incrustación en archivos con incrustación en el sistema operativo (inusual autoencendido , rootkits );

2) reemplazar el polimorfismo con una gran cantidad de especies (la cantidad de virus conocidos está creciendo exponencialmente).

Sin embargo, la detección en ventanas y otros comunes POR numerosas vulnerabilidades abrieron el camino explotar gusanos .

Desde 1999, los macrovirus han comenzado a perder gradualmente su dominio. Esto se debe a muchos factores. Primero, los usuarios se dieron cuenta del peligro que acechaba en simples doc- Y archivos xls. La gente se ha vuelto más atenta y ha aprendido a utilizar los mecanismos estándar de protección contra macrovirus integrados en MS Office.

En el año 2000 se produjeron cambios muy importantes en el “campo de los virus” mundial. Está surgiendo un nuevo tipo de código dañino: gusanos de red. Al mismo tiempo aparece supervirus - "Chernobyl".

"Chernobyl" es un virus ejecutable para Windows que tiene las siguientes características:

1. En primer lugar , el archivo infectado no cambia su tamaño en comparación con la versión original. Este efecto se consigue gracias a estructura de los archivos ejecutables de Windows: Cada archivo exe se divide en secciones alineadas según límites estrictamente definidos. Como resultado, casi siempre hay un pequeño espacio entre las secciones. Aunque esta estructura conduce a un aumento en el espacio que ocupa el archivo en el disco, también puede aumentar significativamente la velocidad del sistema operativo que trabaja con dicho archivo. "Chernobyl" escribe su cuerpo en uno de esos espacios o divide su código en pedazos y copia cada uno de ellos en el espacio vacío entre los límites. Como resultado, al antivirus le resulta más difícil determinar si un archivo está infectado o no, y aún más difícil curar un objeto infectado.

2. En segundo lugar , "Chernóbil"se convirtió en un pionero entre los programas que pueden dañar el hardware. Algunos microcircuitos permiten sobrescribir los datos almacenados en su mini ROM. Esto es lo que hace este virus.

Para trabajar de forma cómoda y segura frente a un ordenador es necesario tener un mínimo de conocimientos sobre cómo garantizar la protección de datos personales. Para hacer esto, en primer lugar, necesita saber qué es un virus informático. También hay que recordar que la mejor forma de combatirlo es el software antivirus.

La definición de virus informático es la siguiente: “Un virus informático es un software que tiene la capacidad de copiarse a sí mismo, introducirse en el código del sistema y otros productos de software, y también causar daños irreparables al hardware de la computadora y a la información almacenada en sus medios.

El objetivo principal de cualquier virus es causar daño, robar información o monitorear una computadora. También se pueden rastrear otras acciones de los virus informáticos. La tendencia a reproducirse te permite infligir el máximo daño. El hecho de que los virus puedan reproducirse no sólo dentro de una máquina local, sino también viajar a través de redes, incluidas las globales, sugiere que son posibles brotes de epidemias de virus informáticos.

Fases y estados característicos de los virus informáticos.

- Existencia pasiva: en este estado, el virus queda grabado en el disco duro, pero no realiza ninguna acción hasta que se cumplan las condiciones especificadas por el programador.

- Reproducción: una condición en la que un virus crea una cantidad incontable de copias de sí mismo y se coloca en el disco duro de la computadora y también se transmite a la red local con paquetes de servicio.

- Existencia activa: en este modo, el virus comienza a cumplir su propósito: destruir y copiar datos, ocupar artificialmente espacio en el disco y consumir RAM.

¿Cómo aparecieron los virus informáticos?

Oficialmente, la historia de los virus informáticos comienza en 1981. La tecnología informática estaba en su infancia. En aquel entonces nadie sabía qué era un virus informático. Richard Skrenta escribió el primer virus de arranque para la computadora Apple II. Era relativamente inofensivo y mostraba un poema en la pantalla. Posteriormente comenzaron a aparecer virus para MS-DOS. En 1987 se registraron tres epidemias de virus a la vez. Esto se vio facilitado por la entrada al mercado de una computadora IBM relativamente económica y el crecimiento de la informatización en todo el mundo.

La primera epidemia fue causada por el malware Brain, o "virus de Pakistán". Fue desarrollado por los hermanos Alvey para castigar a los usuarios que utilizan versiones pirateadas de su software. Los hermanos no esperaban que el virus se propagara más allá de Pakistán, pero así fue, y el virus Brain infectó computadoras en todo el mundo.

Se produjo un segundo brote en la Universidad de Lehigh (Estados Unidos de América) y se destruyeron varios cientos de disquetes de la biblioteca del centro de informática de la universidad. La epidemia tuvo una magnitud media para aquellos tiempos y el virus afectó sólo a 4 mil ordenadores.

El tercer virus, Jerusalén, surgió en varios países del mundo. El virus destruyó todos los archivos inmediatamente después de su ejecución. Entre las epidemias de 1987-1988, ésta fue la mayor.

El año 1990 fue el punto de partida de la lucha activa contra los virus. En ese momento ya se habían escrito muchos programas que dañaban las computadoras, pero hasta los años 90 esto no fue un gran problema.

En 1995 comenzaron a aparecer virus complejos y se produjo un incidente en el que todos los discos con la versión beta de Windows 95 quedaron infectados con virus.

Hoy en día, la expresión "virus informático" se ha vuelto familiar para todos y la industria de programas para causar daño está creciendo y desarrollándose rápidamente. Cada día aparecen nuevos virus: virus de ordenador, de teléfono y ahora de vigilancia. A pesar de ello, varias empresas fabrican sistemas de protección, pero los ordenadores siguen infectados en todos los rincones del mundo.

Virus informático "Ébola"

El virus informático Ébola es muy relevante hoy. Los piratas informáticos lo envían por correo electrónico, ocultándose detrás de los nombres de empresas conocidas. El virus ataca el software instalado en los ordenadores y es capaz de borrar muy rápidamente todo lo instalado en la máquina. Además, puede reproducirse, incluso a través de una red local. Por tanto, el Ébola se considera uno de los objetos más peligrosos en la actualidad.

Clasificación de malware

Los virus informáticos se clasifican según varios criterios. Dependiendo de su comportamiento, se dividieron condicionalmente en 6 categorías: por hábitat, por características estructurales del código, por el método de infección de una computadora, por integridad, por capacidades y, además, existe una categoría de virus no clasificados.

Dependiendo de su hábitat, existen los siguientes tipos de virus informáticos:

- Red- estos virus se propagan a través de redes locales o globales e infectan una gran cantidad de computadoras en todo el mundo.

- Archivo- están incrustados en un archivo, infectándolo. El peligro comienza en el momento en que se ejecuta un archivo infectado.

- Bota- están integrados en el sector de arranque del disco duro y comienzan a ejecutarse en el momento en que arranca el sistema.

Según las características estructurales de su código, los virus se dividen en:

Según el método de infección del código, los virus se dividen en dos grupos:

- Residente- malware que infecta la RAM.

- No residente- virus que no infectan la RAM.

Por integridad se dividen en:

- Repartido- programas divididos en varios archivos, pero con un script para la secuencia de su ejecución.

- Holístico- un único bloque de programas que se ejecuta mediante un algoritmo directo.

Según sus capacidades, los virus se dividen en las siguientes cuatro categorías:

- Inofensivo- tipos de virus informáticos que pueden ralentizar una computadora multiplicando y absorbiendo espacio libre en el disco duro.

- No peligroso- virus que ralentizan el ordenador, ocupan una cantidad importante de RAM y crean efectos gráficos y sonoros.

- Peligroso- virus que pueden provocar fallos graves en el sistema, desde congelar el ordenador hasta destruir el sistema operativo.

- Muy peligrosa- virus que pueden borrar información del sistema, así como provocar la destrucción física de la computadora al interrumpir la distribución de energía de los componentes principales.

Varios virus que no entran en la clasificación general:

- Gusanos de red- virus que calculan las direcciones de los ordenadores disponibles en la red y se reproducen. Por regla general, se clasifican como virus no peligrosos.

- Caballos de Troya o troyanos. Estos tipos de virus informáticos Debe su nombre al famoso caballo de Troya. Estos virus se disfrazan de programas útiles. Están destinados principalmente a robar información confidencial, pero también existen variedades de tipos de malware más peligrosos.

¿Cómo detectar un virus en una computadora?

Los virus pueden ser invisibles, pero al mismo tiempo realizar acciones no deseadas en su computadora. En un caso, la presencia de un virus es casi imposible de detectar, y en otro, el usuario observa una serie de signos de infección en el ordenador.

Para aquellos que no saben qué es un virus informático, las siguientes acciones en la computadora deberían despertar sospechas de peligro:

- La computadora empezó a funcionar más lento. Además, la desaceleración del trabajo es más que significativa.

- La apariencia de archivos que el usuario no creó. Se debe prestar especial atención a los archivos que tienen un conjunto de caracteres o una extensión desconocida en lugar de un nombre adecuado.

- Aumento sospechoso de la superficie ocupada de RAM.

- Apagado y reinicio espontáneo de la computadora, su comportamiento no estándar, parpadeo de la pantalla.

- Incapacidad para descargar programas.

- Errores inesperados y mensajes de bloqueo.

Todos estos signos indican que lo más probable es que la computadora esté infectada y es urgente revisarla en busca de archivos con código malicioso. Sólo hay una forma de comprobar si su computadora tiene virus: el software antivirus.

Programas antivirus o antivirus,- estos son sistemas de software que tienen extensas bases de datos de virus informáticos y realizan una verificación exhaustiva del disco duro para detectar la presencia de archivos o códigos familiares. El software antivirus puede desinfectar, eliminar o aislar el archivo en un área especialmente designada.

Formas y métodos de protección contra malware.

La protección contra virus informáticos se basa en métodos técnicos y organizativos. Los métodos técnicos tienen como objetivo utilizar herramientas para prevenir amenazas de virus: antivirus, firewalls, antispam y, por supuesto, la actualización oportuna del sistema operativo. Organizacional: métodos que describen el comportamiento correcto del usuario en la computadora desde el punto de vista de la seguridad de la información.

Los métodos técnicos evitan que los virus ingresen a una computadora a través del software.

Antivirus- monitorear el sistema de archivos, verificar y buscar incansablemente rastros de código malicioso. El firewall está diseñado para controlar la información que llega a través de los canales de la red y bloquear paquetes no deseados.

Un firewall permite prohibir un determinado tipo de conexión en función de varios criterios: puertos, protocolos, direcciones y acciones.

Antispam- controlan la recepción de correo no deseado, y cuando llega un mensaje sospechoso al cliente de correo, bloquean la capacidad de ejecutar archivos adjuntos hasta que el usuario los obligue a ejecutarlos. Existe la opinión de que los antispam son la forma más ineficaz de luchar contra ellos, pero cada día bloquean decenas de millones de correos electrónicos con virus incorporados.

Actualización del sistema operativo- un proceso en el que los desarrolladores corrigen errores y deficiencias en el funcionamiento del sistema operativo, que utilizan los programadores para escribir virus.

Los métodos organizativos describen las reglas para trabajar en una computadora personal, procesar información, ejecutar y utilizar software, basándose en cuatro principios básicos:

- Ejecute y abra sólo aquellos documentos y archivos que provengan de fuentes confiables y en los que tenga una gran confianza. En este caso, el usuario asume la responsabilidad ejecutando tal o cual programa.

- Verifique toda la información entrante de cualquier fuente externa, ya sea Internet, disco óptico o unidad flash.

- Mantenga siempre actualizadas las bases de datos antivirus y la versión del shell del software para detectar y eliminar amenazas. Esto se debe a que los desarrolladores de software antivirus mejoran constantemente sus productos en función de la aparición de nuevos virus;

- Acepte siempre las ofertas de software antivirus para verificar la unidad flash o el disco duro conectado a la computadora.

Con la llegada de los virus comenzaron a aparecer programas que permitían encontrarlos y neutralizarlos. Cada día aparecen nuevos virus en el mundo. Los productos informáticos de solución de problemas se actualizan varias veces al día para mantenerse actualizados. Por eso, sin cejar, se libra una lucha constante contra los virus informáticos.

Hoy en día, la elección de programas antivirus es muy amplia. De vez en cuando aparecen en el mercado nuevas ofertas y son muy diversas: desde paquetes de software completos hasta pequeñas subrutinas centradas en un solo tipo de virus. Puede encontrar soluciones de seguridad gratuitas o disponibles con una licencia temporal paga.

Los antivirus almacenan en sus bases de datos de firmas extractos del código de una gran cantidad de objetos peligrosos para los sistemas informáticos y durante el escaneo comparan los códigos de documentos y archivos ejecutables con su base de datos. Si se encuentra una coincidencia, el antivirus notificará al usuario y le ofrecerá una de las opciones de seguridad.

Los virus informáticos y los programas antivirus son partes integrales entre sí. Existe la opinión de que, con el fin de obtener beneficios comerciales, los programas antivirus desarrollan de forma independiente objetos peligrosos.

Las utilidades de software antivirus se dividen en varios tipos:

- Programas detectores. Diseñado para buscar objetos infectados con uno de los virus informáticos conocidos actualmente. Normalmente, los detectores sólo buscan archivos infectados, pero en algunos casos pueden realizar tratamientos.

- Programas de auditor - Estos programas recuerdan el estado del sistema de archivos y, después de un tiempo, verifican y verifican los cambios. Si los datos no coinciden, el programa comprueba si el archivo sospechoso fue editado por el usuario. Si el resultado del análisis es negativo, se muestra al usuario un mensaje sobre una posible infección del objeto.

- Programas de curación- diseñado para tratar programas y discos duros completos.

- Filtrar programas- comprobar la información que llega al ordenador desde el exterior y denegar el acceso a archivos sospechosos. Como regla general, se muestra una solicitud al usuario. En todos los navegadores modernos ya se están implementando programas de filtrado para detectar a tiempo virus informáticos. Esta es una solución muy eficaz, teniendo en cuenta el nivel actual de desarrollo de Internet.

Los complejos antivirus más grandes contienen todas las utilidades que se combinan en un gran mecanismo de protección. Los representantes destacados del software antivirus en la actualidad son: Kaspersky Anti-Virus, Eset NOD32, Dr.Web, Norton Anti-Virus, Avira Antivir y Avast.

Estos programas tienen todas las capacidades básicas para tener derecho a ser llamados sistemas de software de seguridad. Algunos de ellos tienen versiones gratuitas extremadamente limitadas y otros solo están disponibles para obtener recompensas monetarias.

Tipos de programas antivirus

Hay antivirus disponibles para computadoras domésticas, redes de oficina, servidores de archivos y puertas de enlace de red. Cada uno de ellos puede encontrar y eliminar virus, pero el énfasis principal en las diferentes versiones de dichos programas está en su finalidad prevista. La funcionalidad más completa, por supuesto, la proporciona el software antivirus doméstico, que debe realizar la tarea de proteger todas las posibles vulnerabilidades.

¿Qué hacer si sospecha que su computadora ha sido infectada?

Si el usuario cree que su computadora está infectada con un virus, lo primero que debe hacer no es entrar en pánico, sino seguir estrictamente la siguiente secuencia de acciones:

- Cierre todos los programas y archivos con los que el usuario esté trabajando actualmente.

- Inicie un programa antivirus (si el programa no está instalado, instálelo).

- Busque la función de escaneo completo y ejecútela.

- Una vez finalizado el análisis, el antivirus ofrecerá al usuario varias opciones para combatir los objetos maliciosos detectados: archivos - desinfectar, programas maliciosos - eliminar, aquellos que no se pueden eliminar - poner en cuarentena.

- Es recomendable seguir estrictamente las recomendaciones de su software antivirus.

- Una vez completada la limpieza, vuelva a ejecutar el escaneo.

Si el antivirus no encontró ninguna amenaza durante el análisis, significa que el funcionamiento no estándar de la computadora se debe a problemas en el hardware de la PC o errores internos en el sistema operativo, lo que también sucede con bastante frecuencia, especialmente si el sistema operativo El sistema rara vez se actualiza.

Los primeros virus informáticos eran completamente diferentes de las plagas modernas: eran programas comunes e inofensivos, aunque muy voluntariosos. Trabajaban en el sistema, hacían sólo cosas que conocían y eran completamente desobedientes a los administradores del sistema informático. Sin embargo, por el momento, la inocuidad de estos “virus” les permitió no llamar mucho la atención.

Todo cambió el 19 de abril de 1972, cuando en Estados Unidos se detuvo el funcionamiento de los ordenadores que formaban parte de la red Airpanet. Esto detuvo muchos procesos informatizados e interrumpió los semáforos, provocando una gran cantidad de accidentes automovilísticos y pérdidas por valor de millones de dólares.

Todo esto fue pensado como una broma común y corriente: el programa malicioso fue escrito por uno de los estudiantes de una universidad estadounidense, cuyo nombre se desconoce. Simplemente intentaba sorprender a sus colegas creando un programa que se multiplicaría y viajaría a través de redes informáticas. La broma fue claramente un “éxito”, pero es poco probable que el creador de este virus hubiera imaginado la escala de destrucción que causaría su creación.

Fred Cohen es el creador oficial del primer virus

Oficialmente, se considera que el creador del primer virus es un estudiante de California, Fred Cohen, que lo escribió en 1983 como parte de su tesis sobre seguridad informática. Le proporcionó este programa para que lo revisara su maestro, Leonard Eddleman, quien, según algunas fuentes, se convirtió en el primero en utilizar el término "".

A pesar de que el virus de Cohen no causó ningún daño, los expertos no tenían dudas sobre las consecuencias de la creación masiva de este tipo de programas. Fred Cohen también entendió esto y propuso crear el primer programa antivirus en 1984, y unos años más tarde, en 1987, demostró que era imposible crear un algoritmo que protegiera absolutamente contra ellos.

Fue en ese momento cuando la primera epidemia de virus azotó el mundo de la informática. En tres años, más de cien mil máquinas fueron infectadas y las redes informáticas de todo el mundo dejaron de funcionar durante varios días o incluso más, poniendo en peligro la fiabilidad de las computadoras y socavando la confianza de la gente en la seguridad de su uso.

Es cierto que los creadores de antivirus tampoco durmieron, ganando gradualmente poder y repeliendo cada vez con más éxito los ataques de piratas informáticos. Esta batalla continúa hasta el día de hoy, y Fred Cohen sigue siendo uno de los mejores expertos en el campo de los virus informáticos hasta el día de hoy.

Bienvenido al calabozo... Cuidado con este virus... Contáctanos para tratamiento...

El título contenía contactos reales. Cuando alguien los llamó pidiendo ayuda, pudieron identificar la copia pirateada. El virus también contó el número de copias realizadas.

Descubrieron que la piratería estaba muy extendida y que las copias de sus programas se distribuían muy lejos. Amjad dice que su primera llamada provino de Estados Unidos, Miami.

Esta fue la primera de muchas llamadas desde Estados Unidos. El problema resultó ser que Brain se distribuía en otros disquetes, no sólo en copias de su programa. Incluso hubo una epidemia de este virus en la Universidad de Delaware en 1986, y luego apareció ensobre muchos otros lugares. No se presentaron demandas, pero los periódicos escribieron mucho al respecto. Los creadores incluso fueron mencionados en la revista Time en 1988.

El New York Times escribió en mayo de 1988: “Un descarado programa informático que apareció en las computadoras del Providence Bulletin este mes destruyó los archivos de un periodista y se difundió mediante disquetes por toda la red del periódico. Los informáticos creen que esta es la primera vez que el sistema informático de un periódico estadounidense se ve infectado por un programa tan atrevido, llamado "virus informático".

Los hermanos Alvi tuvieron que cambiar sus teléfonos y eliminar contactos de versiones posteriores del virus. Dejaron de vender el programa en 1987. Su empresa se ha convertido en un proveedor de telecomunicaciones y ahora es el mayor proveedor de Pakistán. Todavía se encuentra en la misma dirección.

Una de las cosas más molestas que encuentra todo usuario novato de PC es virus informáticos. ¿Qué es? De hecho, bajo este nombre se esconden varios tipos de malware, cada uno de los cuales tiene desde hace mucho tiempo su propio método exclusivo para penetrar en un ordenador. Hoy en día se conocen alrededor de 50 mil virus informáticos. Estos pequeños programas maliciosos se rigen por tres reglas: reproducir, ocultar y corromper. No existe un medio universal y absolutamente fiable para combatir los virus.

Pero no duró mucho... Ya en los años 70, apareció la primera virus, capaces de reproducirse e incluso recibieron sus propios nombres: la computadora UNIVAC 1108 fue infectada con el virus Pervading Animal y las computadoras de la familia IBM 360/370 fueron atacadas por el virus del árbol de Navidad.

En la década de 1980, el número de virus activos ya ascendía a cientos. Y la aparición y difusión de la PC provocó una verdadera epidemia: los virus comenzaron a contarse por miles. Sin embargo, el término Virus de computadora” fue utilizado por primera vez por F. Cohen, un empleado de la Universidad de Lehigh en EE. UU., en una conferencia sobre seguridad de la información en 1984. Los primeros virus "personales" eran bastante simples y no ocultaban mucho al usuario; "realzaban" su efecto destructivo (borrando archivos, destruyendo la estructura lógica del disco) con imágenes mostradas en la pantalla y "bromas" engañosas: “¡Di la altura exacta del Monte Kilimanjaro en milímetros!” ¡¡¡Si ingresa una respuesta incorrecta, todos los datos de su disco duro serán destruidos!!!” La tarea de detectar estos virus se resolvió fácilmente: se adjuntaron a archivos ejecutables (*.com o *.exe), cambiando su tamaño original, que es lo que usaban los primeros antivirus.

Es curioso que los primeros virus de este tipo se crearan para combatir a los piratas: en 1985, decenas de miles de ordenadores fueron infectados con el virus Brain, desarrollado por los hermanos paquistaníes Alvi. Los astutos hermanos Alvi, propietarios de su propio negocio de software, suministraban deliberadamente a sus productos rellenos maliciosos que sólo funcionaban cuando se instalaba una copia ilegal en el ordenador. En los diez años transcurridos desde la aparición del virus “Pakistán”, sus descendientes han podido propagarse por todo el mundo. El peligro de estos virus radicaba en su capacidad de ocultarse absolutamente en cualquier programa, en su archivo ejecutable principal. Para que el virus penetrara en el ordenador y posteriormente comenzara a infectar archivos con extensiones com y exe, bastaba con un solo lanzamiento del programa.

La “edad de oro” de los virus clásicos duró unos diez años. Hoy en día, su número ha disminuido drásticamente y, según estimaciones de laboratorio, Kaspersky, constituye varios por ciento de la población viral total. Cualquier antivirus moderno Puede resistir con bastante éxito estos virus y el propio sistema operativo está bien protegido contra sus ataques. Hoy en día, algunos tipos de virus han sido erradicados casi por completo. Uno de ellos es virus de arranque, afectando el sector de arranque del disco duro. Y cuando finalmente pudieron resistir virus sigilosos, el mundo de la informática dio un suspiro de alivio.

Si aún no tienes un antivirus en tu computadora, ¡ten la seguridad de que definitivamente tienes virus! Vaya a la sección de sistemas de seguridad de nuestro sitio web y seleccione el antivirus y antispyware gratuito adecuado.

Los virus informáticos pueden reducir significativamente el rendimiento de su computadora y también destruir todos los datos de su disco duro. Son capaces de reproducirse y propagarse constantemente. Algo que recuerda a los virus humanos y las epidemias. A continuación se muestra una lista de los diez virus informáticos más peligrosos del mundo.

Gusano Nimda multivectorial

Nimda es un gusano/virus informático que daña archivos y afecta negativamente al funcionamiento del ordenador. Visto por primera vez el 18 de septiembre de 2001. El nombre del virus proviene de la palabra admin escrita al revés. Debido a que el gusano Nimda utiliza varios métodos de propagación, en 22 minutos se convirtió en el virus/gusano más extendido en Internet. Se distribuye a través del correo electrónico, recursos de red abiertos, carpetas compartidas y transferencias de archivos, así como a través de la navegación en sitios web maliciosos.

Conficker

Conficker es uno de los gusanos más peligrosos y conocidos y ataca a ordenadores que ejecutan sistemas operativos Microsoft Windows. Los sistemas Linux y Macintosh son completamente resistentes a él. Fue descubierto por primera vez en la red el 21 de noviembre de 2008. En febrero de 2009, Conficker había infectado 12 millones de computadoras en todo el mundo, incluidas computadoras gubernamentales, corporativas y domésticas. El 13 de febrero de 2009, Microsoft ofreció una recompensa de 250.000 dólares por información sobre los creadores del virus. Incluso se creó un grupo especial para combatir a Conficker, que extraoficialmente se denominó Conficker Cabal. Los daños causados por el malware se estiman en 9.100 millones de dólares.

Storm Worm es un caballo de Troya de puerta trasera que infecta los sistemas operativos Microsoft Windows. Fue descubierto por primera vez el 17 de enero de 2007. Se distribuye principalmente por correo electrónico con una carta que lleva el título “230 muertos mientras la tormenta azota Europa”, y luego con otros títulos. El archivo adjunto a la carta contiene un virus que crea un “agujero” de información en el sistema informático, que se utiliza para recibir datos o enviar spam. Se estima que alrededor de 10 millones de ordenadores fueron infectados con el malware Storm Worm.

Chernóbil

Chernobyl también es conocido como CIH, un virus informático creado por el estudiante taiwanés Chen Ying Hao en junio de 1998. Funciona sólo en computadoras que ejecutan Windows 95/98/ME. Se considera uno de los virus más peligrosos y destructivos, ya que tras su activación es capaz de dañar los datos de los chips BIOS y destruir toda la información de los discos duros. En total, Chernobyl afectó a unos 500.000 ordenadores personales en todo el mundo y las pérdidas se estiman en 1.000 millones de dólares. El autor del virus, Chen Ying Hao, nunca fue llevado ante la justicia y ahora trabaja para Gigabyte.

Toronjil

Melissa es el primer virus de macro de correo electrónico e infecta alrededor del 20% de todas las computadoras del mundo. Se detectó por primera vez en marzo de 1999. El malware se envió a las primeras 50 direcciones de Outlook Express. La carta tenía un archivo adjunto LIST.DOC (virus), que supuestamente contenía contraseñas de 80 sitios de pornografía paga. El programa fue inventado por David Smith de Nueva Jersey. El 10 de diciembre de 1999 fue sentenciado a 20 meses de prisión y una multa de 5.000 dólares. Mientras que los daños causados por el virus ascendieron a unos 80 millones de dólares.

SQL Slammer

SQL Slammer era un gusano informático que generaba direcciones IP aleatorias y se enviaba a sí mismo a esas direcciones. El 25 de enero de 2003, afectó a los servidores de Microsoft y a otros 500.000 servidores en todo el mundo, lo que provocó una disminución significativa del ancho de banda de Internet y, en general, cortó a Corea del Sur de Internet durante 12 horas. La desaceleración se debió a que numerosos enrutadores fallaron bajo la carga de un tráfico saliente extremadamente alto desde los servidores infectados. El malware se propagó a una velocidad increíble, en 10 minutos infectó alrededor de 75.000 ordenadores.

Código Rojo

Code Red es un tipo específico de virus/gusano informático que ataca a los ordenadores que ejecutan el servidor web Microsoft IIS. Fue descubierto por primera vez el 15 de julio de 2001. Este malware básicamente reemplazó el contenido de las páginas del sitio afectado con la frase “¡HOLA! ¡Bienvenido a http://www.worm.com! ¡Hackeado por chinos! En menos de una semana, Code Red llegó a más de 400.000 servidores, incluido el servidor de la Casa Blanca. El daño total causado por el virus asciende a unos 2.600 millones de dólares.

sobig f

Sobig F es un gusano informático que infectó alrededor de un millón de computadoras con sistemas operativos Microsoft Windows en 24 horas el 19 de agosto de 2003, estableciendo así un récord (aunque luego fue batido por el virus Mydoom). Distribuido por correo electrónico con un archivo adjunto. Después de la activación, el virus buscaba direcciones en el ordenador infectado y se enviaba a ellas. El propio Sobig F fue desactivado el 10 de septiembre de 2003 y Microsoft prometió 250.000 dólares por información sobre el creador del virus. Hasta el momento el delincuente no ha sido capturado. Se estima que los daños causados por el malware oscilan entre 5.000 y 10.000 millones de dólares.

Mydoom es un gusano de correo electrónico que infecta computadoras que ejecutan Microsoft Windows. La epidemia comenzó el 26 de enero de 2004. El malware comenzó a propagarse muy rápidamente mediante el correo electrónico, una carta con el asunto “Hola”, “Prueba”, “Error”, “Sistema de entrega de correo”, “Notificación de entrega”, “Servidor de informes”, que tenía un archivo adjunto. Cuando se abrió, el gusano se envió a otras direcciones y también modificó el sistema operativo de tal manera que el usuario no podía acceder a los sitios web de muchas fuentes de noticias, compañías antivirus y algunas secciones del sitio web de Microsoft. El virus también ha ejercido una enorme presión sobre los canales de Internet. Mydoom contiene el mensaje de texto "Andy, sólo estoy haciendo mi trabajo, nada personal, lo siento". Estaba programado para dejar de propagarse el 12 de febrero de 2004.

TE AMO

ILOVEYOU es un virus informático que ha infectado con éxito más de tres millones de ordenadores personales con Windows. En 2000, se distribuyó por correo electrónico, carta con el asunto “ILOVEYOU” y el archivo adjunto “LOVE-LETTER-FOR-YOU.TXT.VBS”. Después de abrir la aplicación, el gusano se envió a todas las direcciones de la libreta de direcciones y también realizó numerosos cambios en el sistema. Los daños causados por el virus ascienden a entre 10 y 15 mil millones de dólares, por lo que figura en el Libro Guinness de los Récords como el virus informático más destructivo del mundo.

Compartir en las redes sociales redes

¿Dónde se guardan los archivos descargados de Internet?

¿Dónde se guardan los archivos descargados de Internet? Cómo despertar del modo de suspensión

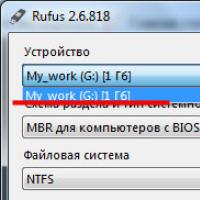

Cómo despertar del modo de suspensión Los mejores programas para crear una unidad flash USB de arranque

Los mejores programas para crear una unidad flash USB de arranque Programadores de microcontroladores AVR

Programadores de microcontroladores AVR Controles de tono en amplificadores de válvulas Ajuste del tono de los graves y agudos

Controles de tono en amplificadores de válvulas Ajuste del tono de los graves y agudos ¿Por qué la gente compra cuentas de redes sociales?

¿Por qué la gente compra cuentas de redes sociales? Yandex: configuración de la página principal, registro e inicio de sesión, así como el historial de formación de la empresa Yandex, motor de búsqueda ruso

Yandex: configuración de la página principal, registro e inicio de sesión, así como el historial de formación de la empresa Yandex, motor de búsqueda ruso