Protocolo de comunicación: transferencia de datos. Protocolo de descubrimiento de dispositivo de red de capa de enlace Protocolo de descubrimiento

Los cambios que se hicieron en IPv6 afectaron no solo al protocolo IP en sí, sino también a los protocolos de servicio capa de red. En particular, la pila TCP/IPv4 usa el protocolo ARP para resolver las direcciones de la capa de enlace. En la pila TCP / IPv6, el protocolo implementa la función de resolución de direcciones y una serie de funciones relacionadas con la interacción de dispositivos en una red local. PND(Protocolo de descubrimiento de vecinos - protocolo de descubrimiento de vecinos). El concepto de "vecino" se utiliza en varios estándares y tecnologías de red para referirse a dispositivos que pueden enviarse mensajes directamente entre sí.

RFC 4861 define nueve funciones realizadas por el protocolo NDP. Para mayor claridad, estas funciones se pueden dividir en tres grupos, como se muestra en la Fig. 6.34.

Arroz. 6.34. Funciones realizadas por el protocolo NDP

Funciones para descubrir routers (Switches de Capa 3) por nodos:

· Descubrimiento de enrutadores– permite que los nodos de la red local descubran enrutadores y reciban de ellos los parámetros de red necesarios para la autoconfiguración;

· Descubrimiento de parámetros– permite a los hosts obtener parámetros de la red local y/o enrutadores, como la MTU del enlace local;

· Descubrimiento de prefijos– utilizado para determinar el prefijo de red;

· Autoconfiguración de direcciones– necesario para la autoconfiguración de los nodos y la interacción entre ellos.

Funciones de interacción entre nodos:

· resolución de direcciones– la función de resolver direcciones IPv6 de la capa de enlace;

· Determinación del próximo salto– le permite determinar la dirección IPv6 de destino del paquete y la ruta al siguiente enrutador;

· Detección de inaccesibilidad de vecinos– le permite monitorear el estado de los canales de comunicación entre los nodos vecinos de la red local;

· Detección de direcciones duplicadas– le permite determinar la duplicación de direcciones de los nodos de la red local.

El último grupo de funciones - redirigir– utilizado por los enrutadores para notificar a los hosts la mejor ruta a un destino.

La mayoría de las funciones del protocolo NDP se realizan mediante cinco mensajes del protocolo ICMPv6:

1. Solicitud de enrutador– enviado por hosts para solicitar a cualquier enrutador local que envíe un mensaje de anuncio de enrutador , sin esperar al próximo anuncio periódico. Se utiliza en la configuración automática de nodos;

2. Anuncio de enrutador– enviado regularmente por los enrutadores para anunciar su existencia en la red y proporcionar a los hosts información sobre el prefijo y/o opciones adicionales. Este mensaje también se puede enviar en respuesta a un mensaje de solicitud de enrutador;

3. Solicitud de vecinos– enviado por un nodo para determinar la dirección de la capa de enlace de un vecino o para verificar la accesibilidad de un vecino utilizando la dirección de la capa de enlace almacenada en la tabla NDP. También se utiliza para detectar direcciones duplicadas (Detección de direcciones duplicadas);

4. Anuncio vecino– enviado en respuesta a un mensaje de solicitud de vecino. Este mensaje también puede ser enviado por un nodo cuando cambia la dirección de la capa de enlace;

5. redirigir– utilizado por los enrutadores para notificar a los hosts la mejor ruta a un destino.

El Protocolo de descubrimiento de servicios (SDP) es el mecanismo mediante el cual los dispositivos Bluetooth descubren los servicios disponibles y las características de esos servicios.

El término "servicios" incluye una amplia gama de aplicaciones o recursos. El acceso a los recursos puede incluir acceso informativo a servicios o proveedores de servicios.

Los servicios pueden ser los siguientes:

Buscar conexión

Fax

También es posible diferentes tipos Acceso a la información:

Organización de teleconferencias

Puentes de red

Puntos de acceso

Funciones de comercio electrónico (eCommerce)

Además, hay otras posibilidades:

Obtener acceso a los servicios

Parte de la función del protocolo de descubrimiento de servicios es proporcionar un medio para descubrir y derivar los protocolos, métodos de acceso, "controladores" y otros códigos necesarios para usar los servicios. Además, a través de este protocolo se controlan otros atributos, tales como: control de acceso al servicio, publicidad del servicio, elección entre servicios de la competencia, pago de servicios, etc.

En la sección SDP, las siguientes subsecciones son de interés:

revisión general

Representación de datos

Descripción del protocolo

Definiciones de atributos de servicio

revisión general

El mecanismo de descubrimiento de servicios proporciona un medio para que las aplicaciones cliente descubran los servicios proporcionados por las aplicaciones del servidor y los atributos de esos servicios. Los atributos del servicio incluyen el tipo o clase del servicio y el mecanismo o protocolo requerido para obtener y utilizar el servicio.

Arroz. 2.35.

SDP permite la comunicación entre un cliente SDP y un servidor SDP. El servidor mantiene los llamados registros de servicio, que describen las características de los servicios asociados con el servidor. Cada entrada contiene información sobre un servicio. El cliente puede obtener información del registro mediante una solicitud SDP (Figura 2.35).

Si el cliente, o una aplicación asociada con el cliente, decide usar el servicio, debe crear una conexión separada con el proveedor del servicio. SDP proporciona un mecanismo para descubrir servicios y sus atributos (incluidos los protocolos de acceso a servicios), pero no proporciona un mecanismo para usar estos servicios.

Hay como máximo un servidor SDP por dispositivo Bluetooth. (Si un dispositivo Bluetooth funciona solo como cliente, no necesita SDP-cep-ver). Un único dispositivo Bluetooth puede funcionar como cliente SDP y como servidor SDP. Si varias aplicaciones en un dispositivo brindan servicios, el servidor SDP del dispositivo puede actuar como un proveedor de servicios.

De manera similar, varias aplicaciones cliente pueden usar el cliente SDP para consultar servidores en nombre de las aplicaciones cliente.

La cantidad de servidores SDP disponibles para un cliente SDP puede cambiar a medida que el cliente y el servidor entran o salen del rango del otro. Cuando el servidor esté disponible, el cliente potencial debe ser notificado de esto. sin usar SDP, para que pueda usar SDP para consultar al servidor por sus servicios. De manera similar, cuando un servidor está fuera del alcance o no está disponible por algún motivo, SDP no se usa para notificar al cliente. Sin embargo, el cliente puede usar SDP para consultar al servidor, y si el servidor no responde, el cliente concluye que el servidor no está disponible para él.

El funcionamiento coordinado de varios nodos en una red de área local (LAN) requiere la correcta configuración de los protocolos y aplicaciones que se ejecutan y soportan. como el numero varios tipos dispositivos en la red es cada vez mayor, se vuelve cada vez más difícil para los administradores de red hacer un seguimiento de la configuración correcta de cada uno de ellos, al mismo tiempo todos gran cantidad se dedica tiempo a tratar de encontrar y solucionar problemas. El estándar 802.1AB, o Link Layer Discovery Protocol (LLDP), proporcionará una solución a los problemas de configuración causados por la expansión de la LAN.

Provisiones generales

LLDP define método estándar para dispositivos en redes ethernet, como conmutadores, enrutadores y puntos de acceso inalámbricos, a través de los cuales los dispositivos distribuyen información sobre sí mismos a otros nodos de la red y almacenan los datos recibidos. En particular, LLDP define un conjunto de mensajes de información general (mensajes publicitarios), un protocolo para su transmisión y un método de almacenamiento. Muchos de estos mensajes son enviados por el dispositivo a través de red local usando un solo paquete en forma de un campo de valor de longitud de tipo (TLV). El primer parámetro indica el tipo de datos, el segundo especifica la longitud del paquete en octetos y el tercero contiene la información real. Todos los dispositivos LLDP DEBEN admitir mensajes con ID de chasis e ID de puerto, pero se espera que la mayoría de las implementaciones también admitan parámetros como el nombre del sistema, el descriptor del sistema y las capacidades del sistema. Los dos primeros proporcionan información útil para recopilar datos de inventario.

Los paquetes LLDP se transmiten periódicamente y se almacenan durante un cierto período de tiempo. La velocidad de transmisión recomendada por IEEE es de 30 s, pero se puede ajustar. Los dispositivos almacenan los datos recibidos de los vecinos en base de información MIB (Base de Información de Gestión), que es proporcionada por el protocolo SNMP. Es válido durante el período de tiempo determinado por el valor del campo Tiempo de vida (TTL) contenido en el paquete recibido. El valor recomendado por IEEE es de 120 s, pero el rango válido es de 0 a 65 000 s. Cada vez que el dispositivo recibe un paquete, guarda los datos e inicia un temporizador que se compara con el valor TTL. Si los valores coinciden, el dispositivo elimina la información almacenada. De este modo sistemas de red la gerencia recibe solo datos relevantes.

El protocolo es aplicable a todos los entornos proporcionados por el estándar 802. Y dado que solo funciona en la capa de enlace de datos, permite que los sistemas que utilizan diferentes protocolos de capa de red aprendan unos de otros. Cuando dos dispositivos detectan que están mal configurados, el error se puede corregir utilizando la aplicación adecuada. El método utilizado por la aplicación para resolver el problema no está definido por el protocolo. Veamos ahora LLDP con más detalle, sin evitar repeticiones útiles.

Agente LLDP

Un dispositivo de red compatible con LLDP debe tener instalado el agente adecuado. Su arquitectura se describe simplemente en términos de la MIB de SNMP (consulte la figura).La información sobre los dispositivos LAN locales (no remotos) transmitida por el agente se almacena en la MIB del sistema local LLDP. En el caso de que el dispositivo local transmita información a través de nivel alto jerarquía: organizativa (información específica de la organización) en formato TLV, se almacena en la base organizativa del dispositivo local Dispositivo local definido por la organización LLDP. La información relacionada con los dispositivos remotos se define como información del sistema remoto y se almacena en la MIB del sistema remoto LLDP, mientras que los datos a nivel de organización de los dispositivos remotos se encuentran en la MIB LLDP del dispositivo remoto definida por la organización. Cabe señalar que las bases de nivel de organización son opcionales en la especificación del protocolo.

Cómo funciona el agente LLDP

El agente LLDP puede operar en tres modos:

- solo transmitir: el agente solo puede transmitir información sobre las capacidades y el estado actual del sistema local;

- solo recibir: el agente solo puede recibir información sobre las capacidades y el estado actual de los sistemas remotos;

- transmitir y recibir: un agente puede transmitir información sobre las capacidades y el estado del sistema local y recibir información similar de sistemas remotos.

En un caso típico, las operaciones de los agentes se implementan mediante dos módulos: transmisión y recepción. Es cierto que el enfoque de dos módulos solo se recomienda en la norma, pero no es obligatorio. Si hay un módulo transmisor, envía información sobre los dispositivos locales a intervalos regulares. Los datos se envían en el formato de los TLV apropiados. Cuando la operación está deshabilitada, el módulo transmite TLV con valor TTL 0 en el campo de información. Esto permite que los dispositivos remotos eliminen la información asociada con ese dispositivo local de sus bases de datos.

El módulo receptor, si existe, recibe información de dispositivos remotos y actualiza la MIB LLDP correspondiente. Después de recibir los datos, se inicia un temporizador para contar su tiempo de relevancia, que está determinado por el valor de TTL TLV. Información sobre sistemas remotos se borra de la base de datos cuando el valor TTL es 0 en el campo de información TLV.

El protocolo prevé la transferencia de datos en una sola dirección. Es decir, los dispositivos LLDP no intercambian información en el modo de solicitud-respuesta y tampoco acusan recibo. Cada paquete LLDP debe contener cuatro TLV obligatorios:

- chasis ID TLV: identifica el chasis de los dispositivos LAN 802;

- port ID TLV: identifica el puerto a través del cual se transmite el paquete LLDP;

- TTL TLV: indica el tiempo en segundos durante el cual la información recibida es relevante;

- final de TLV: define el final del TLV.

Además de los obligatorios, el protocolo puede incluir una serie de conjuntos de TLV opcionales, en los que no nos detendremos.

Por lo tanto, LLDP en sí mismo no configura dispositivos ni administra el tráfico; solo distribuye información relacionada con la configuración en la capa 2. Y aunque los dispositivos en sí mismos no pueden consultar datos entre sí, las aplicaciones de administración de red tienen la capacidad de consultar información almacenada en SNMP MIB, construir la topología de la red física actual e identificar las incoherencias en la configuración existente.

| 0

|

A partir del ██/██/████, el Destacamento Móvil ██-█ comenzó a investigar una serie de desapariciones inexplicables de objetos de valor durante eventos de recaudación de fondos en Moscú. Utilizando el potencial no utilizado frente a los agentes entre los agentes del orden, se llevó a cabo una recopilación y análisis de información a gran escala. Con base en los datos recopilados, un lista detallada entidades presentes durante todos los incidentes (incluido el personal técnico y de mantenimiento). Para todos los sospechosos, se organizó vigilancia las 24 horas, escuchas telefónicas y acceso a la correspondencia electrónica.

Como resultado de las actividades de búsqueda operativa, ██ personal fue arrestado bajo sospecha de malversación de bienes materiales. De los ██ artículos confiscados, solo █ coincidían con la lista de desaparecidos.

Se volvió a interrogar a los testigos en busca de signos de posible exposición a SCP.

Anexo 1186-1/a:

Fecha: ██.██.████

Entrevistador: Agente L, DM ██-█

Entrevistado: En ██████ █/█., género: mujer, 74 años, ex actriz, filántropaL.: Cuéntanos más. ¿Notaste algo inusual esa noche?

V.: Sí, estaba... m... más cerca del final, supongo. Estaba de camino al baño de damas. Dejó su bolso en el borde del lavabo y se quitó los pendientes. Son bastante pesados, ya sabes, las orejas se retraen constantemente. Recuerdo cómo me los quité y los puse en mi bolso, me enjuagué la cara con agua y luego... desaparecieron. Salí al pasillo, y Boryusik y yo (nota: guardaespaldas V██████ █/█.), buscaron juntos en la bolsa. Toda la noche estuve de los nervios... llegué a casa, sacudí todas las cosas de la mesa, no se encontraban por ninguna parte, ya sabes...

L.:¿Estás seguro de que no cayeron en el fregadero?

V.:¿Qué eres?, me habría enterado... Me sacaron de mi bisabuela, el reino de los cielos para ella. Generalmente guardo silencio sobre el precio... ¿Los encontrará, joven?

Fecha: ██.██.████

Entrevistador: Agente L, DM ██-█

Entrevistado: N████████ █/█., género: mujer, 23 años, modeloNORTE.:¿Fumaré?

L.: Le pediría que se abstuviera.

Entonces, ¿qué puedes decirnos sobre el incidente ██/██/████? ¿Hubo algo fuera de lo común que llamó tu atención?

NORTE.: Marina y yo salimos a fumar al balcón...

L.: Un minuto… (a la grabadora de voz) B██████ M.█., [ELIMINADO] año de nacimiento, está presenciando... (hojea el papel)#47 en este caso. Continuar...

NORTE.: En general, salíamos a fumar. Marina me pidió un encendedor (nota: encendedor personalizado "Zippo" modelo 1939, costo estimado: 6 mil dólares), encendí un cigarrillo, lo tiré en mi bolso. Tosió y tiró el cigarrillo. Bueno, saqué uno nuevo del paquete, comencé a buscar un encendedor ... Rebuscamos en todo el bolso, enviamos al camarero a mirar debajo de las ventanas, ¡y nada! ..

¿Estás seguro de que no puedes fumar aquí?

Durante la encuesta, se establecieron los siguientes patrones: todas las víctimas eran mujeres, la mayoría de los artículos desaparecían exclusivamente de los bolsos de las mujeres, a menudo frente a testigos. En algunos casos, las víctimas se encontraban en lugares apartados donde era problemático perder objetos. Entre las cosas perdidas se encontraban principalmente joyas, con menos frecuencia, dinero.

En el curso de la elaboración de la versión de los carteristas, se verificaron las casas de empeño, los "mercados negros" y otros lugares donde se podían vender los bienes robados. Durante tres meses se aseguró el control de la circulación de los elementos que pasaban por las citadas instituciones, por lo que se encontraron otros █ elementos de la lista de desaparecidos.

Anexo 1186-1/b:

Sospechoso #3 Referencia: A███████ █/█., género: femenino, nacido en 19██, nativo de San Petersburgo, Federación Rusa.

Sospechoso #4: T█████ █.█., género: femenino, nacido en 19██, nativo de Ostrogozhsk, región de Voronezh, Federación Rusa.

Están emparentadas y son hermanas entre sí.

Mamá:[DATOS BORRADOS]

El padre biológico de A:[DATOS BORRADOS]

Padre biológico T.:[DATOS BORRADOS]

Conversaciones interceptadas teléfono móvil entre A. y T. sirvió de base para considerarlos los principales sospechosos de este caso.

Anexo 1186-1/c:

Fecha: ██.██.████

Hora: 18:46A.:¿Hola, qué tal?

t.: No puedo más…

A.:¡Cálmate, escucha! A mí tampoco me gusta, pero... no hay nada que hacer. Una vez más, si tienes suerte... una vez será suficiente. Escucha, todo estará bien.

t.: Estoy cansado…

A.: Todos estamos cansados. Discutamos... m... nuestros planes. Mañana a las tres en "nuestro lugar". Vamos, hermana, no seas amargada, cuento contigo.

t.: Está bien, iré. Pero prométeme que será la última vez...

A.: Promesa…

El Destacamento Móvil ██-█ M█████████ █/█., propuso organizar otra velada benéfica para localizar y capturar el objeto en el lugar. La operación estaba programada para el ██/██/████, con [ELIMINADO] como ubicación. El Destacamento Móvil se vio reforzado por agentes de las fuerzas del orden locales vestidos de civil que sustituyeron a algunos de los invitados, así como personal de servicio y técnico en el banquete. La vigilancia adicional, tanto del entorno interno como del perímetro externo, fue proporcionada por la instalación de cámaras inalámbricas ocultas. Como red de seguridad, había (4) francotiradores colocados en los techos de las casas cercanas.

La operación transcurrió sin complicaciones. El sospechoso #4 es detenido durante una recaudación de fondos mientras visitaba el baño y tranquilizado. El sospechoso n.º 3, que estuvo en el automóvil en el estacionamiento cerca de [ELIMINADO] durante todo el banquete, intentó huir. El vehículo quedó inutilizado por dos disparos certeros a las ruedas. El sospechoso fue detenido y tranquilizado. Sujetos, lista de artículos confiscados y vehículo transferido a [ELIMINADO], una instalación frontal de la Fundación, para interrogatorio inicial.

Anexo 1186-1/d: Lista de artículos notables confiscados tras la detención

Anexo 1186-1/e:

Fecha: ██.██.████

Entrevistador: Agente M, DM ██-█

Entrevistado: A███████ █/█.A.:¡¿Qué diablos quieres de mí?! ¿Donde estoy?

METRO.: (lee el expediente en voz alta) A███████ █/█., nacido en 19██. Ha sido detenido bajo sospecha de cometer una serie de robos de bienes materiales, artículo 158 del Código Penal de la Federación Rusa.

A.: (risita nerviosa)¿Y eso es?

METRO.: Porte ilegal de estupefacientes, artículo 228. ¿Debo continuar?

Así que repito la pregunta: ¿cómo lo hiciste? Sabemos que tú y tu hermana trabajaban en pareja, ella era una "spotter", filtraba información... ¿Cuál es tu papel en todo esto?

A.:¡Vete a la mierda, lo tienes! ¡No tienes nada contra nosotros! ¡Nada!..

METRO.: Está bien, llévatela. (en intercomunicador) Seguridad, escolten a T█████ a la sala de interrogatorios.

A.: Hermana... ¡no toques! ¡Perra, déjalo ir!

Fecha: ██.██.████

Entrevistador: Agente M, DM ██-█

Entrevistado: T█████ █/█.METRO.: Hola, me gustaria hacerte unas preguntas.

t.:¿Qué pasa con mi hermana? ¿Ella esta bien?

METRO.: Tu hermana está bien, pero no creo que entienda en lo que se ha metido. Tal vez puedas aclarar la situación. Solo te pido, no mientas, no te quites el tiempo, el tuyo y el mio. Entonces, ¿qué hiciste en el banquete?

t.: Dios mío, lo sabía, tarde o temprano... (inaudible) De acuerdo... Elegí damas ricas para ella y ella saqueó sus bolsos...

METRO.: Las imágenes de CCTV muestran que A███████ estuvo en el automóvil todo el tiempo durante el último incidente. ¿Cómo lo hizo?

t.: Oh Dios mío. Ni yo mismo lo habría creído si no lo hubiera visto con mis propios ojos: se trata de la bolsa ... Un gran cierre de hierro anticuado en forma de candado. hermana en Últimamente ella siempre lo llevaba consigo, lo consiguió de su abuela, ya sabes...

No sé cómo funciona… Imagínate… que todas las bolsas del mundo están conectadas por un cordón umbilical invisible… ya sabes, como si se les hubiera olvidado cortarlo… (risa nerviosa) Metes la mano y luego, una vez, y ya hay lápiz labial de Dior, o rímel ... No quería robar ... Al principio solo era entretenimiento: nos sentamos en un café y competíamos para ser capaz de sacar algo "tal", una nota de amor o de ahí, un paquete de preservativos. Fue divertido. Y luego ████ sacó una cadena, una de oro. Desde que todo esto empezó...

Pensamos que nadie lo sabría... Todo fue demasiado fácil y mi hermana perdió la cabeza, comenzó a consumir drogas y yo... no pude detenerla. Se ofreció a dejarlo todo, atendió una buena clínica... había suficiente dinero. Pero ████ se enganchó a todo esto, se involucró con gente muy peligrosa, se endeudó. Alguien la llamó por la noche y la amenazó. Ella prometió que esta vez sería la última...

(asustado)¿Qué será de nosotros ahora?

En una pista de A███████ el █/█., los agentes del MTF, junto con las fuerzas del orden, llegaron a un grupo criminal que contrabandeaba joyas y antigüedades en el extranjero. Entre los objetos de valor confiscados se encontraban ██ artículos relacionados con el caso.

Detenidos A███████ █/█. y T█████ █/█. administró amnésticos de Clase B. Los sujetos fueron acusados. El tribunal dictaminó: [DATOS BORRADOS] con la posibilidad de liberación anticipada.

Bolsa en archivo como evidencia #74/048 reclasificada a SCP-1186 y transferida al departamento de investigación del Sitio-█ para su examen.

Anexo 1186-1/f:

Admitido el ██/██/████, el ciudadano A███████ █/█., nacido el 19██, falleció hoy a las 19:38 sin recobrar el conocimiento. Causa de la muerte: sobredosis de sustancias psicoactivas (presuntamente del grupo de los opiáceos).

Cómo deshabilitar el sensor de proximidad en un teléfono Android

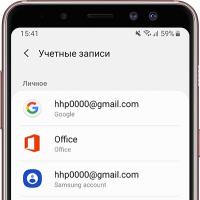

Cómo deshabilitar el sensor de proximidad en un teléfono Android Cómo configurar la sincronización de cuentas en Samsung Galaxy

Cómo configurar la sincronización de cuentas en Samsung Galaxy ¿Por qué salta el ping en World of Tanks?

¿Por qué salta el ping en World of Tanks? ¿Qué son los flujos de lámparas?

¿Qué son los flujos de lámparas? El juego es desigual, se congela y se ralentiza.

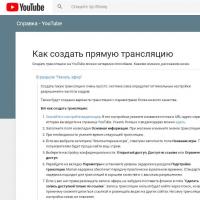

El juego es desigual, se congela y se ralentiza. Cómo hacer una transmisión en vivo (stream) en YouTube

Cómo hacer una transmisión en vivo (stream) en YouTube El juego World of Tanks congela qué hacer

El juego World of Tanks congela qué hacer