Абоненты мгтс gpon под угрозой взлома, новые сети – новые проблемы. Internet от мгтс. как настроить модем. как организовать проводную и беспроводную локальную сеть дома и в офисе с общим доступом в интернет

Настройка роутера мгтс gpon zte f660

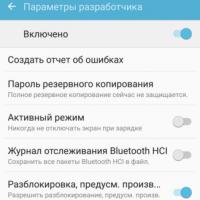

Продолжаем ковырюшки в F660

Если боитесь сбить нужные настройки.

Логин: user

пароль: user

логин: admin

пароль: admin

UPD:

В роутерах с новой прошивкой

логин: mgts

пароль: mtsoao

Но вначале сохраните текущую конфигурацию в файл (в соответствующем разделе)

Нашел Белорусский форум, где обсуждают аналогичную модель.

Занятно, что у них по умолчанию он был настроен в бридж.

Там же выложена русскоязычная инструкция по настройке. (название у их модема другое, но это тот самый 660-й)

Инструкция

Последнее редактирование: 21.02.2013 01:35 Редактировал Serjic.

ZTE ZXDSL 531B (пeрешит в NetComm)

Интернет от МГТС — феерический бардак + уникальные недокументированные возможности

RE: ZTE ZXA10 F660 29.12.2012 16:25

Описание оборудования ZXA10 F660 (русскоязычное)

https://skydrive. live. com/redir? resid=5B33808EEA1CC258!384&authkey=!AOpeHAuT3NljY-E

Перечислено по каким протоколам оператор удаленно управляет ONT

Также там описано, что отсутствующий разъем предназначен для подключения батареи резервного питания.(если кому интересно подключить её через интерфейс самого ONT) Правда распиновка не указана, но думаю скоро узнаем.

Dor писал(а):

Если боитесь сбить нужные настройки.

Авторизуйтесь по логину и паролю:

Логин: user

пароль: user

В пользовательском режиме недоступно изменение настройки внешних wan интерфейсов и телефонии.

Но без проблем настраивается WIFI, проброс портов DMZ и прочие прелести внутренней сети.

Ну а если не боитесь экспериментов, то

логин: admin

пароль: admin

А если ни user ни admin не подходит? Получается монтажник успел поковыряться? 636-0-636 говорит тоже самое или user или admin, но скорее всего знаю смененный пароль да не говорят.

В английской инструкции читаем следующее:

How Can I Restore the Device to the Factory Default Settings?

Press the RST reset button for more than 10 seconds to reboot the device. Then the

device is restored to the factory default settings.

Но не факт что после сброса в заводские настройки, будет работать интернет и телефон.

Некоторые подрядчики в качестве пароля используют номер телефона абонента. Некоторые — номер квартиры вместе с номером телефона.

Попробуйте, может быть повезет.

Производитель сделал все по уму. А в МГТС как всегда все через известное место.

Есть доступ на уровне админа, там можно все.

Есть доступ на уровне пользователя. Там можно то, что касается пользователя.

1. Настроить WIFI (включить/выключить, настроить шифрование, имя и видимость SSID, канал и. т. п.)

2. Настроить локалку (DHCP, DMZ, PortForwarding, DynDNS)

3. Сохранить конфигурацию, или сбросить ПОЛЬЗОВАТЕЛЬСКИЕ настройки к настройкам по умолчанию.

4. Организовать файловое хранилище, подключив к ONT флешку.

Но из пользовательского режима нельзя трогать маршрутизацию, ковырять SIP аккаунт и перенастроить WAN интерфейс.

Производмтель подразумевал, что админским паролем будут пользоваться специалисты оператора выезжающие к клиенту. (и клиенту его не сообщат)

А в пользовательском режиме абонент сможет все сам настроить, что ему нужно. Для этого и толковая инструкция есть.

А если накосячит, то по первому звонку в техподдержку, ему оператор пользовательские настройки сбросит в дефолт.

Красота. А вот ФИГ. Тупые МГТСники в договоре запрещают любые настройки ONT.

А так плюсов для клиента никаких нет, так ещё искуственно создают ему дополнительные неудобства.

Естественно он при первой возможности уйдет к другому провайдеру. И правильно сделает.

После того как потребитель приобретает роутер Gpon с поддержкой МГТС, он должен позаботиться о его настройке. Этот шаг позволит получить максимальную скорость Интернета, которая составляет 2500 Мбит/с. Благодаря отличным характеристикам роутер сможет покрыть связью довольно большое помещение. Именно это позволило таким устройствам быстро набрать популярность у отечественных покупателей. Более того, многие производители в комплекте с данным роутером предлагают отличные тарифы за небольшую плату.

В статье рассмотрим то, по каким принципам работает WiFi роутер МГТС Gpon, какие же особенности имеет МГТС-технология. Помимо этого, будет освещен вопрос о настройке маршрутизаторе, а также описаны все возможные проблемы с сетью. В конце подведем итоги сказанному.

Работа роутера

Что подразумевают специалисты, говоря GPON? Под ним понимается оптическая сеть, которая способна дать огромную скорость. Как правило, ее показатель с явным избытком, если говорить об обычном домашнем использовании. Любым играм и видео с шикарным качеством (4К) будет достаточно скорости в 100 Мб в секунду. Именно поэтому зачастую роутер МГТС применяется для того, чтобы обеспечить доступом к Сети большое количество пользователей. Сигнал качественный. Иногда с маршрутизатором могут возникать некоторые проблемы. Частая заключается в том, что необходимо создать беспроводную точку доступа для работы с планшетом, ноутбуком, смартфонами одновременно. Главное не забыть установить на МГТС WiFi роутер пароль.

Те роутеры, которые предоставляются МГТС, популярны из-за их небольшой скорости и обеспечения многопользовательского режима. Они также поддерживают как проводное, так и беспроводное соединение. Какие преимущества еще имеют? Они могут заменять такие устройства: роутеры типа NAT, GPON, устройства с 4 разъемами LAN, шлюз вида Voip, а также любой другой прибор с поддержкой высокой скорости сети. Как понимать это обычным рядовым пользователям? Эти маршрутизаторы с легкостью предоставляют быструю домашнюю или офисную сеть. Большая часть роутеров поддерживает максимальную скорость передачи - 300 Мбит на секунду.

Особенности МГТС

Производитель МГТС недавно стал работать в качестве провайдера, который предоставляет Интернет-услуги на территории Российской Федерации. На рынке он уже около 15 лет. Только в 2013 году компания создала проект по формированию оптоволоконной сети. Провайдер способен за небольшую плату предоставлять отличные тарифы. В минимальном из них предусмотрена скорость подключения 30 Мбит в секунду, а в максимальном - 200 Мбит/с. IP-адрес роутера МГТС формируется во время настройки сети.

Более того, фирма МГТС представляет себя как монополистическую. Она предоставляет не только Интернет-услуги, но и телефонную, а также обычную связь. Абоненты, работающие в описываемой сети, могут получить цифровое телевидение на 200 и более каналов. После того, как провайдер увеличил стандартную скорость передачи данных, пользователи медленно перешли с роутера ADSL на GPON.

Настройка роутера МГТС

После того, как клиент заключит контракт с компанией МГТС, он сразу же получит в пользование специальный роутер, о котором идет речь в статье. Такое устройство уже настроено, имеет все необходимые данные, поэтому дело за малым - владельцу нужно подключиться к нему с помощью гаджетов и другой техники.

Не исключено то, что иногда есть надобности в сбросе настроек. Что же делать? Многие предпочитают поручить это дело опытным специалистам, можно же попытаться совершить настройку самостоятельно.

Беспроводные сети

Перед тем, как уже приступить к настройке роутера МГТС, а именно беспроводного соединения, нужно проверить работоспособность DHCP. Как это делать и как настраивать? Трудности возникнуть не должны. Все необходимые данные необходимо указывать в панели управления во вкладке основных параметров. Для чего нужно делать это? При правильной работе указанного сервера без труда можно раздать сетевые адреса всем подключаемым устройствам.

Теперь можно приступать к настройке беспроводной точки доступа. Следует зайти в панель управления, в «Основные параметры». Там пользователь увидит графу «Беспроводная сеть». Необходимо включить ее. Делается это путем установки галочки напротив одноименного пункта. Имя SSID указывать нужно обязательно. Где его узнать? Роутер МГТС имеет заводскую наклейку, на ней указана эта информация. Остальные настройки изменять не нужно.

Безопасность и беспроводное подключение

Если на беспроводную сеть не установить пароль безопасности, то к ней смогут подключаться посторонние люди или даже злоумышленники. Именно поэтому при совершении настроек необходимо позаботиться о данном нюансе. Комбинация символов должна быть секретной. Чем грозит подключение посторонних пользователей? Снизится скорость, а личные данные будут под угрозой. Что же необходимо для того, чтобы установить пароль? Нужно зайти во вкладку «Безопасность», указать имя для точки доступа, а в специальной графе указать секретную комбинацию. Другие параметры устанавливать не нужно, так как и без них будет без каких-либо проблем работать сеть. После этого нужно лишь сохранить настройки, заданные для такого устройства, как роутер МГТС, и выйти из панели управления.

Многие задаются вопросом: «Какой использовать метод шифрования данных?» Наиболее оптимальным является WPA2-PSK. Данная технология будет надежно «охранять» соединение. Пароль нужно придумать сложный и запоминающийся. Лучше всего, если он будет состоять из строчных и прописных символов, а также цифр. Необходимо исключить легкие комбинации типа даты рождения, имени домашнего животного и обычного набора 123456.

Проблемы

Если при работе с роутером ZTE или любым другим появились какие-либо проблемы, выход в сеть запрещен, а исправить неполадку самостоятельно не удается, то следует сразу же обратиться в сервисный центр производителя или хотя бы провайдера. Иногда проблемы никаким образом не зависят от пользователей, могут также появляться и из-за неправильного взаимодействия. Хотя нужно заметить, при использовании технологии МГТС с роутерами типа GPON количество возникших неполадок значительно уменьшилось. При этом настройка оборудования стала намного проще, чем была ранее.

Итоги

Как можно понять после прочтения статьи, настройка роутера ZTE и других довольно проста и не сложная. Нужно подметить, она практически не зависит от той или иной модели. Максимум, чем они отличаются между собой - интерфейсом панели управления, а также логотипом производителя. Более того, большинству владельцев даже не потребуется совершать переброс портов. Он будет необходим при использовании каких-либо специфических приложений, например, игр и так далее. Для того, чтобы совершить полную настройку такого устройства, как роутер МГТС, не понадобится больше 20 минут.

1 августа 2013 в 19:21Абоненты МГТС GPon под угрозой взлома, новые сети – новые проблемы

- Информационная безопасность ,

- Разработка систем связи

1. Введение

В столице нашей необъятной Родины идет беспрецедентный по масштабу проект внедрения технологии Gpon от компании МГТС под эгидой борьбы против медных проводов и за доступную интернетизацию населения. Число абонентов МГТС по городу Москва превышает 3.5 миллиона человек, предполагается, что охвачены будут все.

Идея замечательная – оптика в каждую квартиру, высокоскоростной интернет, бесплатное подключение и Wi-Fi роутер в подарок (правда официально без права его перенастройки, но об этом далее). Реализация же такого масштабного проекта (подобное устройство ставится в каждую квартиру, где есть хотя бы городской телефон от МГТС) как обычно не обошлась без дыр в планировании, которые могут дорого обойтись конечному пользователю. Наша компания заинтересовалась вопросами информационной безопасности клиентов столь масштабного проекта и провела экспресс-исследование, результаты которого мы и предлагаем общественности для информирования о существующих угрозах и мерах борьбы с ними в домашних условиях.

2. Жизнь на ладони

Угрозы оказались вовсе не иллюзорными и малозначительными, а системными и потенциал риска трудно переоценить. Я хочу предостеречь счастливых абонентов МГТС от угрозы их приватности, таящейся не только в роутере ZTE ZXA10 F660, любезно принудительно подаренном провайдером (впрочем, менее уязвимый Huawei HG8245, также устанавливаемый абонентам все равно никак не защищен от «настроек по-умолчанию»), но и в самой организации подключения абонентов к новым линиям связи.

Вот так выглядят варианты устанавливаемого оператором оборудования:

Менее опасный Huawei HG8245

Куда более «дырявый» ZTE ZXA10 F660

Проблем тут несколько разной степени опасности, какие-то решить можно своими силами, на какие-то можно лишь обратить внимание. Давайте перечислим основные моменты, которые помогут злоумышленнику взломать вашу домашнюю сеть (при условии, что вы таки являетесь абонентом МГТС по услуге Интернет):

- Пароль на WiFi – это ваш номер телефона (в ходе исследования встречались ленивые монтажники, которые оставляли паролем MAC-адрес роутера без первых 4-х знаков).

Это означает, что взломать Wi-Fi техникой перебора хэндшейка по маске 495?d?d?d?d?d?d?d не потребует много времени, речь идет о считанных минутах и для этого вовсе не обязательно все время находиться возле объекта взлома. Достаточно перехватить момент соединения беспроводного устройства абонента(смартфона, планшета, ноутбука) с роутером, а остальное уже можно спокойно сделать на домашнем компьютере. Этот просчет оператора на уровне организации подключения - зияющая дыра, открывающая домашние сети миллионов абонентов для атаки злоумышленников. Эту проблему можно решить только локально - самостоятельно поменяв пароль точки доступа на более безопасный, однако следующая уязвимость куда серьезнее, так как на нее эффективно повлиять абонент самостоятельно просто не в силах. - Речь идет об уязвимости технологии беспроводной настройки WPS, которая включена по-умолчанию на роутерах ZTE ZXA 10 F660. И если в случае с организационным просчетом, подставившим сети пользователей на уровне паролей злоумышленник не может массово взламывать абонентов, занимаясь каждым по-отдельности, то при эксплуатации WPS-уязвимости роутера этой модели взлом сетей может быть поставлен на поток. Технология работает следующим образом - для WPS-соединения используется пин-код, состоящий из 8 цифр. При получении правильного пинкода роутер отдает реальный Wi-Fi пароль. Мало того, что этот пин-код может быть взломан с использованием известного инструмента Reaver куда эффективнее и быстрее сложного WPA2 пароля, но главная проблема - он единый для всех роутеров ZTE ZXA10 F660! Более того, его легко можно найти за 10 минут в интернете. Повторяю - зная этот пин-код(который нельзя ни поменять, ни выключить) в течении 3 секунд получается реальный Wi-Fi пароль любой сложности и типа шифрования, либо производится прямое подключение к сети абонента. Таким образом «счастливые» обладатели именно этой модели оборудования (а их у оператора всего 2, так что шанс 50/50) даже установив невозможный ко взлому пароль на беспроводную сеть все равно из-за несовершенства технологии будут взломаны менее, чем за 5 секунд.

3. Чем чреват для владельца взлом WiFi?

Опустим банальности вроде «бесплатного интернета», сейчас не 90-е и на интернет людям с гаджетами обычно хватает. Так что за угрозы? Перечислим самые очевидные:

- Перехват траффика абонента, кража паролей от почтовых служб, социальных сетей, программ обмена сообщениями и других конфиденциальных данных

- Атака на компьютеры владельца точки с целью получения доступа к файлам пользователя, просмотра веб-камер, установки вирусов и шпионских программ (как правило домашние ПК куда более уязвимы для атак изнутри, чем корпоративные машины, здесь и традиционно слабые пароли и нерегулярные обновления и открытые ресурсы)

- Прослушка телефонных разговоров. (Да, с переходом на незащищенный sip это стало проще, чем когда-либо). Теперь не только спецслужбы, но и любопытный сосед (а может и не сосед) может записывать ваши разговоры по городскому номеру ввиду того, что новая технология телефонии работает по незащищенному протоколу SIP. Для оперативного перехвата и записи разговоров которого давно существуют в открытом доступе все необходимые инструменты.

- Кража телефонного номера - незначительно изменив программное обеспечение роутера злоумышленник может выяснить пароль от SIP-аккаунта и использовать его для звонков от лица взломанного абонента. Это не только потенциал прямого убытка владельцу номера, но и возможность нанесения куда более серьезного ущерба путем использования номера ничего не подозревающего гражданина для шантажа, террористических контактов или же с целью подставить владельца - например с этого номера сообщив в полицию о заложенной бомбе

- Создание большого ботнета (число абонентов МГТС в г. Москва - 3 504 874) с потенциалом каждого соединения в 100мбит\с. Да, для этого потребуется армия леммингов, но как всем хорошо известно – на разного рода «чанах» постоянно обитают орды биологических ботов, которых регулярно привлекают заинтересованные лица к разнообразным интернет-акциям, как правило вредительского толка.

- Использование случайной (или не случайной) сети для анонимной загрузки в Интернет запрещенных материалов (Догадываетесь, в чью дверь постучат?).

4. Меры защиты

Что можно предпринять, как защитить свою приватность в такой ситуации? Сделать самому можно немного, но это обязательные действия для каждого, кто не хочет стать жертвой плохо продуманной кампании оператора.

Нам понадобятся пароли от роутера, которые легко гуглятся в Интернете, записывайте:

- Доступ к вэбинтерфейсу роутера ZTE ZXA10 F660 – login: mgts , Password: mtsoao

- Доступ к консоли по протоколу Telnet – login: root , password: root

- для Huawei HG8245:

адрес по умолчанию - 192.168.100.1

login: telecomadmin , password: admintelecom - Через вэбинтерфейс обязательно меняем пароль на точку доступа и ее имя (MAC-адрес все равно выдаст принадлежность к клиентам МГТС, но переименование точки снизит вероятность сопоставления конкретного Wi-Fi сигнала конкретной квартире)

- Владельцам ZTE ZXA F660 следует отключить Wi-Fi функционал кнопкой на устройстве. На данный момент это единственный способ защититься от WPS-взлома.

К сожалению в лучшем случае этими мерами воспользуются считанные проценты от 3.5 миллионов пользователей, большинство никогда не узнает об этой статье и останется уязвимым перед лицом реальной угрозы на долгое время, до тех пор, пока что-то или кто-то не заставит оператора потратить кучу денег и принять централизованные меры по исправлению технических и организационных недостатков проекта.

5. Вывод

Какие выводы можно сделать из всего вышесказанного? Самые неутешительные – масштабнейший проект внедрения GPON(повторюсь – речь идет о 3.5 миллионах абонентов!) обошелся без консультаций со специалистами по информационной безопасности, либо эти консультации были полностью проигнорированы в ходе самого внедрения. Пароли-телефоны, не отключаемый WPS с единым ключом, незащищенная SIP-телефония, извлекаемые из WEB-интерфейса пароли - есть результат слабой организационной составляющей и полного игнорирования элементарных норм информационной безопасности. Уверен, МГТС далеко не уникальны в подобных просчетах, многие более мелкие операторы сетевых услуг попадают в такие же ситуации в области защиты данных своих абонентов, но масштаб проблемы на этот раз превосходит все мыслимые границы

6. Официальная реакция ОАО МГТС

Мы, как добропорядочные исследователи безопасности, заинтересованы в скорейшем решении озвученных выше проблем. К сожалению наше беспокойство не нашло отклик в сердцах сотрудников пресс-службы ОАО МГТС, на которых мы пытались выйти, используя все имеющиеся каналы. Отзыв получили лишь один - через Facebook, сотрудник пресс-лужбы заверил нас, что мы можем с чистой совестью опубликовать имеющийся материал, а они потом отвечая на вопросы прессы заверят всех в том, что абоненты в безопасности, а данные их - конфиденциальны.

Обзор оптического модема SERCOMM RV6699 | Введение

Компания МГТС, она же "Московская городская телефонная сеть", сохраняет положение крупнейшего и главного оператора связи в городе Москве. Одним из самых масштабных проектов МГТС за последние три года можно считать строительство волоконно-оптической сети GPON и подключение к ней большинства домов столицы. Пришедшая на смену самой популярной до этого технологии ADSL, GPON позволила получать доступ в интернет на скоростях в десятки раз быстрее при тех же самых затратах. Кроме того, GPON стала ультрасовременной цифровой платформой для телефонии, телевидения высокого разрешения и "умного дома".

Представители МГТС предложили нам оценить качество связи GPON и одновременно новый оптический модем SERCOMM RV6699 , обеспечивающий беспроводное подключение к интернету на скорости до 500 Мбит/с. Устройство одновременно выступает в качестве оптического модема ONT сети GPON, маршрутизатора и гигабитного четырёхпортового коммутатора, беспроводной точки доступа Wi-Fi и VOIP-шлюза за прямого подключения аналогового телефона. Учитывая скорость, с которой развивается и внедряется эта новая технология, мы не сочли возможным отказаться от столь интересного предложения.

Обзор оптического модема SERCOMM RV6699 | Технические характеристики

| Основные технические характеристики SERCOM RV6699 | |

| PON | SFF, одномодовый разъём SC/APC |

| Gigabit Ethernet | 4*10/100/1000Base-T Gigabit Ethernet порта с разъёмами RJ-45 |

| POTS | FXS порт с разъёмом RJ-11 |

| Wireless | Беспроводная точка доступа: 802.11n в диапазоне 2,4 ГГц 802.11ac в диапазоне 5 ГГц |

| USB | Порт USB 2.0 |

| Тип SFF трансивера | RV6699 - GPON optical diplexer |

| Стандарт | Class B+ ITU-T G.984.2 |

| Лазер | Class 1 |

| Диапазон | До 20 км в зависимости от расслоения и с учётом стандартных потерь |

| Разъём | Одномодовый SC/APC |

| Тип оптического волокна | G.652 |

| Уровень выходного сигнала, дБ | Мин: +0,5 dBm Макс: +5,0 dBm |

| Минимальная чувствительность приёмника | –28,0 dBm |

| Макс уровень (приёмник) | –8,0 dBm |

| Разъёмы | Для подключения к адаптеру постоянного тока: круглый разъём 2,1 мм. Адаптер поставляется вместе с устройством |

| Адаптер | Вх. AC 110~240 В / 50~60 Гц Вых. 12 В пост. ток, 2 А |

| Номинальное энергопотребление | Менее 17 Вт |

| Размеры, мм (ШхГхВ) | 190 x 154 x 40 |

| Вес, г | 516 |

Обзор оптического модема SERCOMM RV6699 | Упаковка и комплектация

Оптический модем SERCOMM RV6699 поставляется в брендированной упаковке МГТС, выполненной в фирменной бело-голубой расцветке с крупными надписями GPON, "Новые возвожности беспроводной связи Wi-Fi" и "До 500 Мбит/с". Кроме того, на коробке напечатана информация о предустановленных настройках Wi-Fi (SSID и ключ) для диапазонов 2,4 и 5 ГГц.

Штатная комплектация довольно лаконичная: это сам терминал RV6699, сетевой блок питания и печатное руководство по эксплуатации, но при монтаже сотрудники МГТС протягивают до него оптический кабель необходимой длины, устанавливают отдельную розетку и, при необходимости, предоставляют сетевой кабель для проводного подключения компьютера и телевизионной приставки.

Обзор оптического модема SERCOMM RV6699 | Внешний вид и конструкция

Оптический модем SERCOMM RV6699

собран в пластиковом корпусе белого цвета сложной формы. На верхней панели устройства, которая является лицевой при настенном монтаже, находятся крупный логотип МГТС, множество вентиляционных отверстий и целых десять светодиодных индикаторов, большинство из которых светится зелёным либо синим, и лишь последний LOS (нет кабеля или выключен приёмопередатчик) может загораться красным. Назначение индикаторов (слева направо): электропитание, GPON, статус, телефон, Wi-Fi 2,4 ГГц, Wi-Fi 5 ГГц, LAN, USB, интернет и LOS. Все индикаторы довольно яркие и видны издалека, даже если модем установлен высоко под потолком.

Обе боковые панели усеяны вентиляционными каналами, при этом на правой установлена кнопка для включения и выключения Wi-Fi-адаптера, либо для активации быстрого подключения по WPS.

Все порты и разъёмы традиционно сосредоточены на задней панели модема. Здесь расположены (слева направо): порт POTS RJ11 для подключения телефона, четыре сетевых портов RJ45, порт USB, кнопка Reset для сброса до заводских настроек, разъём для сетевого блока питания, а также кнопка включения и выключения устройства.

На нижней панели устройства находятся разъём для подключения кабеля GPON, система его плавной разводки ("кабельный органайзер") во избежание заломов, две прорезиненные ножки и два отверстия для настенного крепления модема. Здесь же установлена информационная табличка с серийным номером, MAC-адресом, установками Wi-Fi по умолчанию и некоторыми другими данными.

Качество материалов и сборки SERCOMM RV6699 при визуальном осмотре не вызывает нареканий.

Обзор оптического модема SERCOMM RV6699 | Программное обеспечение и веб-интерфейс

Для настройки оптического модема SERCOMM RV6699 и его дополнительных функций традиционно используется веб-интерфейс, доступ к которому можно получить через любой браузер. Меню довольно лаконичное и простое, особенно по сравнению с более ранними устройствами для GPON.

После ввода логина и пароля вы попадаете на главную страницу, где отображается основная информация обо всех подключениях, включая телефонию и всех подключённых устройствах.

Чтобы приступить к настройкам, нужно перейти на вкладку "Настройки" и выбрать одну из четырёх закладок: LAN "Основные параметры", "LAN DNS", NAT и DDNS.

На вкладке "Основные параметры" можно выбрать любую из четырёх подсетей, а в разделе TCP/IP указать её IP-адрес и маску подсети.

Следующая вкладка позволяет присвоить имя устройству в локальной сети, после чего доступ к нему может осуществляться не по MAC-адресу, а по этому имени.

Вкладка "Беспроводная сеть - основные параметры" даёт возможность включить до четырёх беспроводных сетей одновременной (4SSID) в каждом из диапазонов 2,4 и 5 ГГц и провести их основные настройки.

На вкладке "Безопасность" задаются методы аутентификации и шифрования, а также ключ PSK для каждой беспроводной сети.

Вкладка Wi-Fi Protected Setup предоставляет упрощённые способ регистрации в беспроводных сетях устройств с поддержкой WPS.

На вкладке "Контроль MAC-адресов беспроводной сети" можно указать, устройства с какими MAC-адресами получат доступ к локальным беспроводным сетям, а какие будут заблокированы.

Наконец, на вкладке "Автовыбор канала" можно задействовать автоматический выбор канала в зависимости от загруженности эфира.

Раздел NAT предоставляет возможность настроить внешние сервисы в локальной сети - такие как веб-серверы, FTP-серверы, почтовые серверы или другие интернет-приложения.

На вкладке Port Mapping можно задать перенаправление портов для каждого из заранее прописанных приложений в выпадающем меню или создать собственные настройки, нажав кнопку "Задать сервис пользователя".

Динамическое перенаправление портов для приложений, которые не способны работать через встроенный брандмауэр, можно настроить на вкладке Port Triggering.

Для настройки "Демилитаризированной зоны", ограничивающей определённые серверы в доступе к главным сегментам сети периметром DMZ, заблокированным брандмауэром, используется вкладка DMZ Host.

Настройки шлюза прикладного уровня (ALG) для прохождения трафика определённых приложений пользователя или протокола за пределы NAT содержатся на вкладке ALG.

На вкладке "Настройка UPnP" можно включить автоматическую настройку маршрутов для видеоконференций, онлайн-игр и других интернет приложений в локальной сети.

Вкладка "Статический NAT" даёт возможность задать до 20 статических NAT с указанием их IP-адресов, портов и протоколов.

В разделе DDNS можно произвести настройку серверов DDNS (на выбор предлагается несколько провайдеров) таким образом, чтобы другие пользователи интернета могли подключаться к вам с использованием выделенного доменного имени.

Вкладка "Сервисы" состоит из трёх разделов: Firewall, "Телефония" и USB. В разделе Firewall производится общая и тонкая настройка брандмауэра. Прежде всего, можно выбрать один из предустановленных уровней защиты, либо произвести собственные настройки.

Расширенные настройки сеансов и правила защиты от DoS-атак содержатся на вкладке SPI.

Предусмотрена классическая для брандмауэров функция фильтрации по IP:

В разделе "Родительский контроль" можно установить ограничения по времени для работы в сети устройств с конкретным MAC-адресом, а также фильтровать доступ к сайтам по их URL.

На вкладке "Телефония" содержится единственная настройка - выбор типа автоматического определителя номера, который устанавливается в зависимости от конкретной сети.

Вкладка USB состоит из пяти разделов, где можно настроить внешние устройства хранения, файловый сервер Samba, FTP-сервер, а также сервер печати и медиа-сервер DLNA, подключённые к порту USB, таким образом, чтобы они были доступны пользователям локальной сети.

Вкладка "Обслуживание" состоит из четырёх разделов: "Смена пароля", "Диагностика", "Журналы событий" и "Файл конфигурации".

Раздел "Смена пароля" позволяет изменить профиль администратора и задать новый пароль.

На вкладке "Диагностика сети" можно "пропинговать" определённый IP-адрес или URL пакетами размером от 64 до 65500 байт.

Вкладка "Журналы событий" состоит из двух: "Системные журналы", где ведутся логи системных событий, и "Журнал звонков", где отслеживаются телефонные номера и их IP-адреса, а также продолжительность и время соединений.

И, наконец, на вкладке "Файл конфигурации" можно вернуть все настройки роутера к заводским значениям по умолчанию.

Обзор оптического модема SERCOMM RV6699 | Скорость связи

Установленный для нас тариф использования сети МГТС GPON предусматривает передачу данных в обоих направлениях на скорости 150 Мбит/с. Замеры скорости при проводном подключении к компьютеру с помощью сетевого сервиса speedtest.net от Ookla показали, что реальная скорость полностью соответствует заявленным показателям с незначительными отклонениями, в зависимости от тестового сервера.

Для проверки беспроводного соединения в диапазоне 5 ГГц мы использовали приложение Speedtest от Ookla, установленное на смартфон Honor 9, работающий под управлением операционной системы Android 7.0. На расстоянии примерно до 3 метров от роутера при отличном сигнале скорость доступа колебалась между 130 и 150 Мбит/с, в зависимости от тестового сервера, что можно считать отличным результатом.

Однако на удалении свыше 3 метров в городской квартире в кирпичном доме уровень сигнала начинал резко снижаться, а реальная скорость падала примерно втрое до 50-55 Мбит/с. Конечно, это всё ещё очень комфортная скорость доступа в интернет, однако такое существенное падение сигнала на столь небольшом расстоянии свидетельствует о явно недостаточной мощности встроенного модуля Wi-Fi для условий городской квартиры.

Обзор оптического модема SERCOMM RV6699 | Выводы

Технология GPON на основе оптоволокна, активно продвигаемая в Москве МГТС - это действительно удобный, современный и технологически совершенный способ широкополосного доступа в интернет, предлагаемый за разумные деньги. В частности, на момент написания этого обзора, минимальный тариф линейки "Домашний интернет GPON" составлял 300 рублей в месяц за доступ на скорости 30 Мбит/с, а максимальный - 1600 рублей в месяц за скорость 500 Мбит/с.

Кроме того, технология GPON позволяет предоставлять по единому 2-мм оптоволоконному кабелю не только услуги доступа в интернет, но и домашний городской телефон с сохранением номера, и телевидение высокого разрешения (через отдельную приставку), и, подключение охранной сигнализации. При этом, благодаря большой ширине карала WAN, все эти сервисы могут работать на максимальной скорости без какого-либо взаимного влияния.

Оптический модем SERCOMM RV6699 (он же роутер, точка доступа и VOIP-шлюз) - это самая свежая модель брендированного оборудования МГТС, поддерживающая работу в стандарте Wi-Fi IEEE 802.11ac и диапазоне 5 ГГц, который может обеспечить беспроводную связь на скоростях до 600 Мбит/с. Ещё недавно такие скорости казались фантастическими даже для проводного подключения!

Модем SERCOMM RV6699 имеет массу настроек и хорошо продуманный русифицированный веб-интерфейс, интуитивно понятный даже для людей, мало знакомых с сетевыми технологиями. Однако при этом нельзя не отметить его существенный недостаток - невысокая мощность встроенного модуля Wi-Fi, из-за чего с удалением от устройства уровень сигнала быстро падает, а заявленные скорости реализуются лишь в непосредственной близости от модема.

Вывод печатных форм с запросом данных в форму "Печать документов" из подсистемы БСП "Печать"

Вывод печатных форм с запросом данных в форму "Печать документов" из подсистемы БСП "Печать" Настройка начальной страницы 1с 8

Настройка начальной страницы 1с 8 Быстрое масштабирование форм

Быстрое масштабирование форм Как отключить домашнюю и другие системные кнопки в Android?

Как отключить домашнюю и другие системные кнопки в Android? Samsung Apps для ОС Bada - впечатления злобного юзера Скачать приложения для самсунг bada

Samsung Apps для ОС Bada - впечатления злобного юзера Скачать приложения для самсунг bada Прошивка Samsung Galaxy S5 Mini SM-G800H

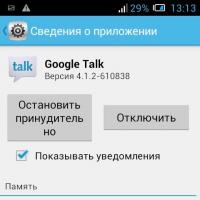

Прошивка Samsung Galaxy S5 Mini SM-G800H Безопасное удаление системных приложений Android

Безопасное удаление системных приложений Android