Analiza metodelor de securitate a rețelei de domiciliu. Securitatea rețelei de calculatoare

Avast încearcă întotdeauna să fie înainte atunci când vine vorba de protejarea utilizatorilor de noi amenințări. Din ce în ce mai mulți oameni urmăresc filme, emisiuni sportive și un spectacol de televiziune pe Smart TV. Ele controlează temperatura în casele lor folosind termostate digitale. Ei poartă ceasuri inteligente și brățări de fitness. Ca rezultat, nevoile de securitate sunt extinse în afara computerului personal pentru a acoperi toate dispozitivele din rețeaua de domiciliu.

Cu toate acestea, routerele de acasă care sunt dispozitive cheie de infrastructură de rețea cheie au adesea probleme de securitate și oferă acces ușor la hackeri. Studiul recent al lui Tripwire a arătat că 80% dintre cele mai bine vândute routere au vulnerabilități. În plus, cele mai frecvente combinații de accesare a interfeței administrative, în special admin / admin sau admin / fără parolă, sunt utilizate în 50% din routerele din întreaga lume. Alți 25% dintre utilizatori utilizează adresa, data nașterii, numele sau prenumele ca parole la router. Ca urmare, mai mult de 75% dintre routerele din întreaga lume sunt vulnerabile la atacuri simple de parolă, care deschide posibilitățile de desfășurare a amenințărilor în rețeaua de domiciliu. Situația de securitate a routerelor seamănă astăzi cu anii 1990, când s-au găsit noi vulnerabilități în fiecare zi.

Funcția de securitate a rețelei de domiciliu

Caracteristica "Home Security Security" din Antivirus, Avast Pro Antivirus, Avast Internet Security și Avast Premier Antivirus vă permite să rezolvați problemele enumerate prin scanarea unei setări de router și a unei rețele de domiciliu pentru potențialele probleme. În actualizarea Avast Nitro, motorul "Siguranța rețelei de domiciliu" a fost complet reciclat - a fost adăugat un suport de scanare multi-filetat și a fost implementat un detector de hack îmbunătățit DNS. Motorul acceptă acum scanarea protocolului ARP și a porturilor de scanare efectuate la nivelul driverului kernelului, ceea ce vă permite să accelerați verificarea de mai multe ori în comparație cu versiunea anterioară.

"Securitatea rețelei de domiciliu" poate bloca automat atacurile pe router cu interogări false (CSRF). CSRF-Exploit Exploatați vulnerabilitățile site-ului web și permiteți cybercropers să transmită comenzi neautorizate pe site-ul web. Echipa simulează instrucțiunile utilizatorului care este cunoscut site-ului. Astfel, ciberneticul de cibernetici se pot produce pentru utilizator, de exemplu, pentru a traduce banii victimei fără cunoștințele ei. Datorită interogărilor CSRF, infractorii pot efectua modificări la setările routerului pentru a suprascrie parametrii DNS și pentru a redirecționa traficul către site-uri frauduloase.

Componenta "Home Security" vă permite să scanați setările de rețea de domiciliu și routerul pentru potențiale probleme de securitate. Instrumentul detectează parolele Wi-Fi slabe sau standard, routerele vulnerabile, conexiunile la Internet compromise și incluse, dar nu protejate protocol IPv6. Avast afișează o listă a tuturor dispozitivelor din rețeaua de domiciliu, astfel încât utilizatorii să poată verifica dacă sunt conectate numai dispozitive cunoscute. Componenta oferă recomandări simple pentru a elimina vulnerabilitățile detectate.

Instrumentul notifică, de asemenea, utilizatorului despre conectarea de dispozitive noi în rețeaua conectată la rețeaua de televizoare și alte dispozitive. Acum, utilizatorul poate detecta imediat un dispozitiv necunoscut.

O nouă abordare proactivă accentuează conceptul general de asigurare a protecției globale a utilizatorilor.

Acum câțiva ani, rețelele wireless de casă au fost destul de simple și au constat, de regulă, de la punctul de acces și o pereche de computere, care au fost folosite pentru a accesa Internetul, cumpărăturile online sau jocurile. Dar în timpul nostru, rețelele de acasă au devenit mult mai complicate. Acum, un număr mare de dispozitive sunt conectate la rețeaua de domiciliu care sunt utilizate nu numai pentru a accesa internetul sau pentru a vizualiza mediile. În acest articol vom vorbi despre cum să facem un spațiu sigur pentru toți membrii familiei.Securitate wireless

În aproape fiecare casă există o rețea fără fir (sau, așa-numita rețea Wi-Fi). Această rețea vă permite să conectați orice dispozitiv pe Internet, cum ar fi un laptop, o tabletă sau o consolă de jocuri. Cele mai multe rețele fără fir sunt gestionate de un router - un dispozitiv instalat de furnizorul dvs. de internet pentru a oferi acces la Internet. Dar, în unele cazuri, rețeaua dvs. poate fi monitorizată de sisteme individuale, așa-numitele puncte de acces care sunt conectate la router. Indiferent de sistemul dvs., dispozitivele dvs. sunt conectate la Internet, principiul funcționării acestor sisteme este același: transmiterea semnalelor radio. Diferitele dispozitive pot fi conectate la Internet și la alte dispozitive ale rețelei dvs. Aceasta înseamnă că siguranța rețelei dvs. de domiciliu este una dintre principalele componente ale protecției casei dvs. Vă sfătuim să îndepliniți următoarele reguli pentru a vă asigura securitatea rețelei dvs. de domiciliu:- Schimbați parola de administrator instalat de producătorul routerului de Internet sau de punctul de acces. Un cont de administrator vă permite să modificați setările de rețea. Problema este că multe routere sunt furnizate cu parole standard și bine-cunoscute și ușor de găsit pe Internet. Prin urmare, ar trebui să schimbați parola din fabrică la parola unică și puternică, pe care o veți cunoaște numai pe voi.

- Schimbați numele rețelei instalate de producător (se numește și SSID). Acest nume dispozitive văd atunci când căutați o rețea wireless de acasă. Dați-vă rețeaua de domiciliu un nume unic ușor de aflat, dar nu ar trebui să conțină informații personale. Configurarea rețelei ca "invizibilă" - o formă de protecție scăzută de protecție. Cele mai multe programe de scanare a rețelei fără fir și orice hacker experimentat pot detecta cu ușurință rețelele "invizibile".

- Asigurați-vă că numai persoanele cu care aveți încredere sunt conectate la rețeaua dvs. și că această conexiune este criptată. Acest lucru va contribui la creșterea securității. În prezent, cea mai sigură conexiune este WPA2. Când o utilizați, parola este solicitată când este conectată la rețea, iar criptarea este utilizată. Asigurați-vă că nu utilizați o metodă depășită, de exemplu, WEP sau nu utilizați o rețea deschisă (care nu oferă protecție). Rețeaua deschisă vă permite să vă conectați absolut la rețeaua dvs. fără fire fără autentificare.

- Asigurați-vă că utilizați o parolă puternică pentru a vă conecta la rețeaua dvs., care nu se potrivește cu parola de administrator. Amintiți-vă că trebuie să introduceți o parolă pentru fiecare dispozitiv utilizat o singură dată, această parolă a dispozitivului poate fi memorabilă și stocată.

- Cele mai multe rețele fără fir acceptă așa-numita rețea de oaspeți (rețea de oaspeți). Acest lucru permite oaspeților să intre pe Internet, dar rețeaua de domiciliu în acest caz este protejată, deoarece oaspeții nu se pot conecta cu dispozitivele de acasă ale rețelei dvs. Dacă adăugați o rețea de oaspeți, asigurați-vă că utilizați WPA2 și este protejată cu o parolă unică și puternică.

- Deconectați configurarea protejată Wi-Fi sau altă configurație care vă permite să conectați noi dispozitive fără a intra în parola și alte opțiuni de configurare.

- Dacă vă place să vă amintiți toate parolele, vă recomandăm cu tărie să utilizați Password Manager pentru stocare.

Securitatea dispozitivelor dvs.

Următorul pas este clarificarea listei tuturor dispozitivelor conectate la rețea și asigurarea siguranței acestora. A fost ușor de făcut înainte când un număr mic de dispozitive au fost conectate la rețea. Dar în lumea modernă, aproape toate dispozitivele pot fi "conectate constant" la rețea, inclusiv televizoare, console de jocuri, camere pentru copii, difuzoare, încălzitoare sau chiar mașini. O modalitate simplă de a detecta dispozitivele conectate este utilizarea unui scaner de rețea, de exemplu, Fing. Această aplicație montată o dată pe un computer vă permite să detectați absolut toate dispozitivele conectate la rețea. După ce găsiți toate dispozitivele, ar trebui să aveți grijă de siguranța lor. Cea mai bună modalitate de a vă asigura este să actualizați în mod regulat sistemele de operare / firmware-ul. Dacă este posibil, configurați sistemele de actualizare automată. Dacă puteți utiliza o parolă la fiecare dispozitiv, utilizați doar o parolă puternică și fiabilă. În cele din urmă, vizitați site-ul Web Web al furnizorului pentru informații despre modalități gratuite de a vă proteja rețeaua.Despre autor

Cheryl Konley este condus de Departamentul de Instruire a Securității Informației în compania Lockheed Martin. Folosește tehnica de marcă de comparatori TM pentru formarea a 100.000 de angajați ai companiei. Tehnica utilizează în mod activ grupurile de focus în cadrul companiei și coordonează programul global.Regulile de securitate a informațiilor în acest caz trebuie să respecte atât furnizorul, cât și clientul său. Cu alte cuvinte, există două puncte de vulnerabilitate (pe partea clientului și pe partea laterală a furnizorului), iar fiecare dintre participanții la acest sistem este forțat să-și apere interesele.

Vedere laterală a clientului

Pentru afaceri în mediul electronic, canalele de transmisie de mare viteză necesită, iar dacă mai devreme banii de bază ai furnizorilor au fost făcuți la conectarea la Internet, clienții acum au prezentat cerințe mai stricte pentru securitatea serviciilor oferite.

În Occident, au apărut un număr de dispozitive hardware, oferind o conexiune securizată la rețelele de domiciliu. De regulă, ele sunt numite "Soho Solutions" și se combină firewall-ul hardware, un concentrator cu mai multe porturi, server DHCP și funcțiile routerului VPN. De exemplu, acest lucru este ca dezvoltatorii de firewall Cisco Pix și Firebox Watchguard au mers. Firewall-urile software au rămas doar la nivel personal și sunt folosite ca un instrument de protecție suplimentar.

Dezvoltatorii de screenferapie Hardware Soho consideră că aceste dispozitive trebuie să fie simple în control, "transparente" (adică invizibile) pentru rețeaua de domiciliu a utilizatorului și corespund în ceea ce privește costul de daune directe din acțiunile posibile ale atacatorilor. Valoarea medie a daunelor la un atac de succes asupra rețelei de domiciliu este estimată la aproximativ 500 de dolari.

Pentru a vă proteja rețeaua de domiciliu, puteți utiliza un firewall software sau pur și simplu ștergeți protocoalele și serviciile inutile din setările de configurare. Cea mai bună opțiune - Dacă furnizorul a testat mai multe fire verwall-uri personale, configurează propriul sistem de securitate pentru ei și le furnizează suport tehnic. În special, acesta este exact ceea ce vine furnizorul de 2COM, care oferă clienților săi un set de ecrane și sfaturi testate pe configurația lor. În cel mai simplu caz, se recomandă să se declare aproape toate adresele de rețea, cu excepția adreselor locale ale computerului local și a gateway-ului prin care este setată conexiunea la Internet. Dacă ecranul software sau hardware de pe partea clientului a descoperit semne de invazie, este necesar să comunice imediat în furnizorul de servicii de asistență tehnică.

Trebuie remarcat faptul că firewall-ul protejează împotriva amenințărilor externe, dar nu salvează de la erorile utilizatorilor. Prin urmare, chiar dacă furnizorul sau clientul a stabilit un anumit sistem de protecție, ambele părți trebuie să respecte o serie de reguli suficient de simple care vă permit să minimalizați probabilitatea atacurilor. În primul rând, ar trebui să lăsați cât mai puține informații personale pe Internet, încercați să evitați plata prin carduri de credit sau cel puțin verificați disponibilitatea unui certificat digital de la server. În al doilea rând, nu trebuie să descărcați programe din rețea și să rulați pe computer, în special gratuit. Nu se recomandă efectuarea resurselor locale disponibile din exterior, pentru a stabili suport pentru protocoalele inutile (cum ar fi IPX sau SMB) sau pentru a utiliza setările implicite (de exemplu, ascunderea extensiilor de fișiere).

Este deosebit de periculos să executați script-uri atașate la literele de e-mail și este mai bine să nu utilizați deloc Outlook, deoarece majoritatea virușilor sunt scrise în mod specific pentru acest client poștal. În unele cazuri, să lucrați cu e-mail, este sigur să aplicați servicii de poștă electronică, deoarece virușii, de regulă, nu se aplică prin ele. De exemplu, un furnizor 2Com oferă un serviciu web gratuit care vă permite să citiți informații din cutiile poștale externe și să descărcați numai mesajele necesare mașinii locale.

Furnizorii de obicei nu oferă servicii de acces securizat. Faptul este că vulnerabilitatea clientului depinde adesea de propriile sale acțiuni, astfel încât, în cazul unui atac de succes, este destul de dificil să dovediți cine a făcut exact o eroare - un client sau un furnizor. În plus, acest atac trebuie să fie fixat și acest lucru se poate face numai cu ajutorul fondurilor dovedite și certificate. Evaluați daunele cauzate de hacking, de asemenea, nu este ușor. De regulă, este definită numai valoarea minimă, caracterizată de timp pentru restabilirea operațiunii standard a sistemului.

Furnizorii pot asigura securitatea serviciului poștal prin verificarea tuturor corespondențelor primite, utilizând programe antivirus, precum și blocarea tuturor protocoalelor, cu excepția principalei (web, e-mail, știri, ICQ, IRC și altele). Operatorii nu sunt întotdeauna în măsură să urmărească care evenimente apar în segmentele interne ale rețelei de domiciliu, dar deoarece sunt forțați să se apere de atacurile externe (care este în concordanță cu politicile de protecție a utilizatorilor), clienții trebuie să fie interacționați cu serviciile lor de securitate . Trebuie amintit că furnizorul nu garantează securitatea absolută a utilizatorilor - își urmărește doar propriul beneficiu comercial. Adesea, atacurile asupra abonaților sunt asociate cu o stropire accentuată a volumului de informații transferate, cu privire la ceea ce câștigă, de fapt, banii operatorului. Aceasta înseamnă că interesele furnizorului pot uneori contrazice interesele consumatorului.

Partea furnizorului

Pentru furnizorii de servicii, rețelele de domiciliu sunt principalele probleme sunt conexiunile neautorizate și traficul intern mare. Rețelele de acasă sunt adesea servite pentru jocuri care nu depășesc rețeaua locală a unei clădiri rezidențiale, dar pot duce la blocarea întregului său segmente. În acest caz, devine dificil să lucrați pe Internet, ceea ce provoacă o nemulțumire corectă a clienților comerciali.

Din punctul de vedere al costurilor financiare, furnizorii sunt interesați să minimizeze fondurile utilizate pentru a asigura protecția și controlul rețelei de domiciliu. În același timp, ele nu pot organiza întotdeauna o protecție adecvată a clienților, deoarece acest lucru necesită anumite costuri și restricții pe partea utilizatorului. Din păcate, nu toți abonații sunt de acord cu acest lucru.

În mod obișnuit, rețelele de domiciliu sunt aranjate după cum urmează: Există un router central care are un canal de acces la Internet, iar un trimestru ramificat, case și o intrare este conectată la aceasta. Bineînțeles, routerul efectuează funcțiile firewallului care separă rețeaua de domiciliu de restul internetului. Acesta implementează mai multe mecanisme de protecție, dar traducerea adresei cele mai frecvent utilizate, care vă permite să ascundeți simultan infrastructura de rețea internă și să salvați adresele IP reale ale furnizorului.

Cu toate acestea, unii furnizori oferă clienților lor adrese IP reale (de exemplu, se întâmplă în rețeaua Mito Microdistrict, care este conectată la furnizorul Moscova MTU-Intel). În acest caz, computerul utilizatorului devine disponibil direct de la Internet, deci este mai dificil să-l protejați. Nu este surprinzător faptul că povara furnizării de protecție a informațiilor cade pe deplin pe abonați, iar operatorul rămâne singura modalitate de a-și controla acțiunile - pe adresele IP și MAC. Cu toate acestea, adaptoarele moderne Ethernet vă permit să modificați programatic ambii parametri la nivelul sistemului de operare, iar furnizorul se dovedește a fi fără apărare în fața clientului neloial.

Desigur, unele aplicații trebuie să evidențieze adresele IP reale. Este destul de periculos să emită client o adresă IP statică reală, deoarece dacă serverul cu această adresă este atacat cu succes, restul rețelei interne va fi disponibil prin aceasta.

Una dintre soluțiile de compromis la problema utilizării în siguranță a adreselor IP în rețeaua de domiciliu este introducerea tehnologiei VPN, combinată cu un mecanism de distribuție dinamic. Schema pe scurt este după cum urmează. De la mașina client la router, tunelul codificat este setat la protocolul PPTP. Deoarece acest protocol este susținut de Windows Începând cu cea de-a 95-a versiune, iar acum este de asemenea implementat pentru alte sisteme de operare, nu este necesar să se instaleze software suplimentar de la client - numai setarea componentelor deja instalate este necesară. Când utilizatorul se conectează la Internet, acesta stabilește mai întâi conexiunea la router, apoi conectat (ă), primește adresa IP și numai după aceea poate începe să lucreze pe Internet.

Tipul de conexiune specificat este echivalent cu o conexiune convențională de comutare cu diferența că atunci când îl instalați, puteți instala aproape orice viteză. Chiar și subrețelele imbricate VPN vor lucra la această schemă, care poate fi utilizată pentru a conecta de la distanță clienții la rețeaua corporativă. În timpul fiecărei sesiuni de utilizator, furnizorul alocă dinamic o adresă IP reală sau virtuală. Apropo, adresa IP reală 2COM costă 1 $ pe lună mai scumpă decât virtuală.

Pentru a implementa conexiunile VPN, 2Com și-a dezvoltat propriul router specializat, care efectuează toate funcțiile de mai sus plus facturarea serviciului. Trebuie remarcat faptul că criptarea pachetului nu este încredințată unui procesor central, ci unui coprocesor specializat, care vă permite să mențineți simultan până la 500 de canale virtuale VPN. Un astfel de criptomarsCrucer în rețeaua 2Com servește pentru a conecta mai multe case simultan.

În general, cel mai bun mod de a proteja rețeaua de domiciliu este interacțiunea strânsă a furnizorului și a clientului, în care toată lumea are posibilitatea de a-și apăra interesele. La prima vedere, metodele de protecție a rețelei de domiciliu par similare cu cele utilizate pentru a asigura securitatea corporativă, dar de fapt nu este așa. În cadrul companiei, este obișnuit să se stabilească suficiente reguli stricte pentru comportamentul angajaților, aderarea la o anumită politică de securitate a informațiilor. În rețeaua de domiciliu, această opțiune nu trece: Fiecare client necesită serviciile lor și elaborează regulile generale de comportament, nu este întotdeauna posibil. În consecință, pentru a construi un sistem fiabil pentru protejarea rețelei de domiciliu este mult mai complicată decât asigurarea securității rețelei corporative.

Când am văzut statisticile privind statisticile privind motorul de căutare Yandex, sa observat că cererea: "Securitatea la domiciliu" - este solicitată pentru o pridvor de 45 de ori pe lună, care, să spunem drept, destul de regretabil.

Pentru a nu fi neîntemeiat, vreau să spun o poveste de divertisment din viața mea. Cu ceva timp în urmă, a venit un vecin, care a decis să se alăture vieții moderne și a achiziționat un laptop, un router, a fost preocupat să se conecteze la Internet.

Vecinul routerului a cumpărat mărcile D-LINK DIR-300-NRU, iar acest model are o astfel de caracteristică. În mod implicit, ca rețea fără fir (SSID), acesta utilizează numele de marcă. Acestea. Lista rețelelor disponibile detectează o rețea numită dlink. Faptul este că majoritatea producătorilor sunt "cusute" în setările denumirii rețelei sub forma unui brand și model (de exemplu, TRENDNET-TEW432, etc.).

Deci, am văzut în lista rețelelor DLINK și le-am conectat imediat. Faceți imediat o rezervare că orice router (cu excepția Wi-Spot și alți exotice, care nu are interfețe RJ-45 de rețea) trebuie să fie configurat prin conectarea la el pe fir. În practică, pot spune că puteți configura pe Wi-Fi, dar nu pentru a refuza, - reflash numai pe fir, și altfel există o șansă de a-l deteriora serios. Deși dacă aș fi înființat routerul pe fir, acest lucru nu s-ar întâmpla și nu s-ar fi întâmplat și nu ar fi această poveste.

Vă conectez la rețeaua DLINK, încep să personalizez - am schimbat SSID-ul, întrebați cheia de criptare, definesc gama de adrese, canalul de difuzare etc., reporniți routerul și numai aici vine la mine că este dureros unii Un fel de recepție incertă, deși routerul este aproape de merită.

Da, într-adevăr, m-am conectat la altcineva deschis Router și a pus-o, așa cum ar trebui. În mod natural, am returnat imediat toate setările la original, astfel încât proprietarii routerului nu sunt supărați și configurați deja router-ul țintă, așa cum ar trebui. Dar, cu totul, în același timp, pot spune că acest router este încă atât de necriptat și oricine poate fi atașat la el. Deci, pentru a evita astfel de situații, configurați un router wireless și citiți despre aproximativ securitatea rețelei de domiciliu.

Să luăm în considerare care elemente atât hardware cât și software sunt avocați ai rețelei și care sunt bare potențiale, inclusiv, apropo, și factorul uman. Dar mai întâi lucrurile mai întâi.

Nu vom lua în considerare modul în care vine internetul în casă - avem suficientă înțelegere a ceea ce vine.

Și întrebarea - vine unde? Pe calculator? Pe router? Pe un punct de acces fără fir?

Nu vom lua în considerare modul în care vine internetul în casă - avem suficientă înțelegere a ceea ce vine. Și între timp, această întrebare este foarte și foarte importantă și de aceea. Fiecare dintre dispozitivele de mai sus are propriul său grad de protecție împotriva diferitelor atacuri hacker și acces neautorizat.

Primul loc în nivelul de protecție împotriva atacurilor de rețea poate fi dat în condiții de siguranță unui astfel de dispozitiv ca un router (se numește uneori "router" - acesta este același, numai în engleză - router - router). Protecția hardware "Break" este mult mai dificilă, deși este imposibil să spunem că este imposibil. Dar despre asta mai târziu. Există o astfel de înțelepciune populară care spune: "Ceea ce dispozitivul este mai ușor - cu atât mai fiabil". pentru că Routerul este un dispozitiv mult mai simplu și mai îngust specializat, atunci este cu siguranță sigur.

În al doilea rând, în ceea ce privește protecția împotriva atacurilor de rețea - un computer echipat cu diverse software de protecție (firewall-uri, numite și firewall - traducere literală - perete de foc. În Windows XP și mai târziu acest serviciu se numește Firewall). Funcționalitatea este aproximativ aceeași, dar posibilitatea implementării a două funcții, care este cel mai adesea imposibilă efectuarea instrumentelor de router, și anume, urmărirea vizitelor de către utilizatorii de site-uri și restricționarea accesului la anumite resurse. Desigur, la domiciliu, această funcționalitate nu este necesară sau este implementată cu ușurință utilizând servicii gratuite, cum ar fi yandex.dns, dacă aveți nevoie pentru a vă proteja copilul de la conținut rău. Desigur, pe un computer-gateway, uneori există o funcționalitate atât de plăcută ca un antivirus "curge", care poate analiza traficul de trecere, dar nu este un motiv să abandoneze antivirus pe computerele clienților, deoarece Virusul doar în cazul poate zbura în arhiva de fișier cu o parolă și nu există nici o modalitate de a ajunge acolo până când nu o deschideți.

Punctul de acces fără fir este transparent în ambele părți printr-o gateway prin care orice poate zbura, deci are sens să se utilizeze punctele de acces numai pe rețelele protejate de hardware sau software-ul firewall (router sau computer cu software specializat instalat).

Cel mai adesea, rețeaua de domiciliu utilizează routere wireless care sunt echipate cu patru porturi pentru conectarea computerelor pe un fir și un modul radio care efectuează funcția punctului de acces. În acest caz, rețeaua are următoarea formă:

Aici vedem vizual că apărătorul șef al rețelei noastre de la atacurile hacker este un router, dar acest lucru nu înseamnă că vă puteți simți în securitatea absolută.

Funcția routerului de fișiere este că transmite interogările pe Internet și returnează răspunsul la dvs. În același timp, dacă informațiile nu sunt nimeni în rețea, inclusiv computerul dvs., nu a fost solicitat, apoi firewall-ul astfel de filtre de date, protejând pacea.

Ce metode puteți intra în rețeaua dvs. protejată de firewall?

Cel mai adesea acestea sunt virusuri troiene care vă pătrunde în rețea împreună cu scripturile infectate sau programele infectate descărcate. Adesea, virușii sunt distribuiți sub formă de investiții în e-mailuri sau referințe conținute în organismul telefonic (viermi poștali). În particular, viermele virusului este distribuit, ceea ce criptează toate informațiile de pe hard disk-urile computerului și apoi exortă bani pentru decodare.

Ce altceva este capabil să facă un virus stabilit pe computerul dvs.?

Activitatea de virus poate fi cea mai diversă - din "zombie" a unui computer sau a furtului de date la extorcarea banilor este într-adevăr prin blocarea ferestrelor sau criptarea tuturor datelor de utilizator.

Am familiar, susțin că nu au întâlnit un program mai inutil decât antivirus și costuri perfect fără ea. Dacă credeți același lucru, ar trebui să avertizeze că virusul nu se dă întotdeauna imediat și dă deloc. Uneori, activitatea sa este de a participa la atacul DDOS al oricărui nod de pe Internet. Nu vă amenință în plus față de dvs. că puteți bloca furnizorul și faceți ca acesta să caute viruși. Prin urmare, chiar dacă nu există date importante pe computer, antivirus, cel puțin gratuit, este mai bine să puneți.

Dacă Troyanul pătrunde în calculatorul dvs. - poate deschide portul, poate organiza un tunel și oferă companiei Creator Full Power peste computer.

Mulți viruși se pot răspândi în rețea, deci dacă virusul a lovit un computer în rețea, există o șansă de a pătrunde pe alte computere ale rețelei dvs. de domiciliu

Cum să vă protejați de viruși?

În primul rând, trebuie să instalați un antivirus actualizat pe fiecare computer. În mod ideal, comercial, dar dacă puteți folosi antivirusuri gratuite, cum ar fi Avast, Avira, AVG, Microsoft Security Essentials cu bani, cum ar fi Avast, Avira, Avg, TSP. Acest lucru, desigur, nu este o protecție atât de eficientă, ca un antivirus plătit, dar este mai bine ca deloc fără antivirus.

Este important: între apariția unui nou virus și adăugarea descrierii sale în baza anti-virus există unele "spațiu", lung de la 3 zile la 2 săptămâni (uneori mai lungi). Deci, în acest moment, calculatorul dvs. poate fi amenințat cu o infecție cu virus, chiar și cu un antivirus reînnoit. Prin urmare, ne întoarcem la următoarea etapă, și anume instrucțiunile pe care le puteți proteja de infecție.

De fapt, alegeți virusul pentru a ridica virusul chiar și pe o resursă de știri preferată prin tot felul de copadori sau diverse sfaturi și alte publicitate pe site. Pentru a preveni - este necesar să aveți un antivirus reînnoit. Puteți urma aceste puncte pentru partea noastră:

1. Nu deschideți niciodată atașamentele în literă și nu urmați legăturile din aceste scrisori dacă destinatarul vă este necunoscut. Dacă destinatarul vă este cunoscut, dar scrisoarea are un caracter promoțional pronunțat sau din categoria - "Uită-te la aceste imagini - sunteți gol aici", apoi, desigur, nu ar trebui transferat de nicio legătură. Singurul lucru pe care îl puteți folosi util în acest caz este să informați persoana că a prins virusul. Acest lucru poate fi atât un e-mail cât și un mesaj în Skype, ICQ, Mail.ru-agent și alte sisteme.

2. Uneori puteți veni un mesaj de la "agenția de colectare" sau de la "Curtea Moscova City" că aveți unele probleme - știu că virușii de criptare sunt distribuiți, deci în nici un caz nu ar trebui să vă deplasați pe link-uri și să deschideți atașamentele .

3. Asigurați-vă că acordați atenție modului în care au fost descoperite mesajele despre virușii antivirus. Amintiți-vă aspectul lor, pentru că Adesea, atunci când navigați pe Internet, apare un mesaj pe care virusul este descoperit, descărcați imediat antivirusul de pe site și verificați. Dacă vă amintiți cum arată fereastra Mesaje antivirus, puteți înțelege întotdeauna - antivirusul vă avertizează sau acesta este "înșelăciune". Da, iar antivirusul nu va cere niciodată o descărcare de pe acest site, un plus este primul semn al virusului. Nu veniți, altfel va trebui să apelați un specialist pentru a trata un computer de la virusul extortorului.

4. Ați descărcat o arhivă cu un fel de program sau altceva, dar când deschideți fișierul, trebuie să trimiteți SMS și să obțineți codul - în nici un caz nu faceți acest lucru, indiferent de cât de convingătoare argumentele afișate în fereastră . Veți trimite 3 SMS, care costă 300 de ruble fiecare și în interiorul vedeți instrucțiunile de descărcare a fișierelor de la torrents.

6. Dacă utilizați rețeaua wireless Wi-Fi - trebuie să setați cheia de criptare a rețelei. Dacă aveți o rețea deschisă, atunci toată lumea se poate conecta la acesta. Pericolul nu constă că cineva, pe lângă dvs., va folosi Internetul dvs., dar că se încadrează în rețeaua dvs. de domiciliu, în care sunt cu siguranță folosite unele resurse comune, care sunt nedorite pentru a expune revizuirea universală. De asemenea, puteți citi articolul privind crearea unei rețele utilizând tehnologia Wi-Fi.

În loc să rezumăm

Acum știm că ceea ce este scump și de înaltă calitate este protectorul nostru - un router, dacă nu faceți anumite măsuri, vă puteți infecta computerul cu un virus și puteți crea simultan o amenințare pentru întreaga rețea. Ei bine, și, desigur, nu trebuie să uităm că cheia de criptare a rețelei wireless este, de asemenea, un factor foarte important.

Amenințarea majoră la adresa securității datelor dvs. este adusă de World Wide Web. Cum de a asigura o protecție fiabilă a rețelei de domiciliu?

Adesea, utilizatorii au crezut în mod eronat că pentru a proteja PC-ul de acasă conectat la Internet destul de obișnuit antivirus. Inscripțiile sunt ratate și inscripții pe cutiile de routere, stivuirea că în aceste dispozitive, un puternic firewall este implementat la nivelul hardware, care poate proteja de atacurile hackerului. Aceste afirmații sunt corecte numai în parte. În primul rând, ambele instrumente necesită setări competente. În același timp, multe pachete antivirus nu sunt pur și simplu echipate cu o astfel de funcție ca un firewall.

Între timp, construcția competentă a protecției începe cu legătura cu Internetul în sine. În rețelele de acasă moderne, sunt de regulă, se utilizează Wi-Fi-Routere folosind conexiuni de etenet de cablu. Prin rețeaua locală, accesul la internet are desktop-uri și laptopuri, smartphone-uri și tablete. Mai mult, într-un singur pachet sunt atât PC-urile în sine, cât și dispozitivele periferice, cum ar fi imprimantele și scanerele, dintre care multe sunt conectate prin rețea.

Hacking Punctul de acces, atacatorul nu numai că vă poate utiliza conexiunea la internet și gestionarea dispozitivelor de calculator de acasă, dar, de asemenea, plasați conținutul ilegal în World Wide Web folosind adresa dvs. IP, precum și furarea informațiilor stocate pe echipamentul conectat la rețea. Astăzi vom vorbi despre regulile de bază pentru protecția rețelelor, menținând performanța și prevenirea lor de hacking.

Hardware

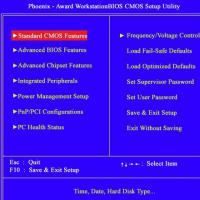

Echipamentele moderne de rețea, în cea mai mare parte necesită configurarea instrumentelor de securitate. În primul rând, vorbim despre diferite filtre, ecrane de rețea și liste de acces programate. Parametrii de protecție pot fi stabiliți și nepregătiți de către utilizator, dar trebuie cunoscute unele nuanțe.

Utilizați criptarea traficuluiStabilirea punctului de acces, aveți grijă de includerea celor mai fiabile mecanisme de protecție a traficului, creați o parolă dificilă, fără sens și utilizați protocolul WPA2 cu algoritmul de criptare AES. Protocolul WEP este depășit și poate fi hacked pentru câte câteva minute.

Schimbăm în mod regulat acreditările Instalați parole de acces fiabile și în mod regulat (de exemplu, o dată la șase luni) schimbați-le. Cea mai ușoară modalitate de a hack dispozitivul pe care utilizatorul a lăsat standardul de conectare și parola "admin" / "admin".

Ascunde SSID Parametrul SSID (Identificatorul setului de servicii) este un nume public al unei rețele fără fir care este difuzată în aer pentru a putea vedea dispozitive personalizate. Utilizarea opțiunii SSID Ascunde va proteja împotriva hackerii începător, dar apoi pentru a conecta noi dispozitive, va fi necesar să introduceți manual parametrii punctului de acces.

Consiliu Când ajustarea primară a punctului de acces, schimbați SSID-ul, deoarece acest nume afișează modelul routerului, care poate servi ca vârf al hackerului atunci când căutați vulnerabilități.

Personalizați routerele de firewall încorporate în majoritatea cazurilor sunt echipate cu versiuni simple de ecrane de rețea. Cu ajutorul lor, nu va fi posibilă configurarea cu atenție a regulilor multiple pentru funcționarea sigură a rețelei, dar puteți bloca vulnerabilitățile de bază sau, de exemplu, pentru a interzice activitatea clienților poștali.

Limitarea accesului la adresele MAC Folosind listele de adrese MAC (controlul accesului media), puteți interzice accesul la rețeaua locală la aceste dispozitive ale căror adrese fizice nu sunt incluse într-o astfel de listă. Pentru aceasta, va trebui să creați manual liste de echipamente permise în rețea. Fiecare dispozitiv echipat cu o interfață de rețea este o adresă Mac unică, atribuită în fabrică. Acesta poate fi găsit prin examinarea etichetei sau marcajului aplicat echipamentului sau utilizând comenzi speciale și scanere de rețea. Dacă există o interfață web sau afișaj (de exemplu, routere și imprimante de rețea), adresa MAC poate fi găsită în meniul Setări.

Adresa MAC a cardului de rețea a computerului poate fi găsită în proprietățile sale. Pentru a face acest lucru, mergeți la "Panoul de control | Rețele și Internet | Centrul de control al rețelei și accesului partajat, apoi pe partea stângă a ferestrei, faceți clic pe linkul "Schimbarea adaptorului adaptor", faceți clic pe butonul din dreapta al mouse-ului de pe cardul de rețea utilizat și selectați elementul de stare. În fereastra care se deschide, faceți clic pe butonul "Detalii" și consultați șirul "Adresa fizică", unde se va afișa șase perechi de numere, adresa MAC a plăcii de rețea va fi afișată.

Există o cale mai rapidă. Pentru ao folosi, apăsați Combinația "Win + R", introduceți CMD și faceți clic pe "OK" în șir. În fereastra care se deschide, introduceți comanda:

Apasa Enter". Găsiți linia "adresa fizică" în datele afișate este o adresă MAC.

Software.

Prin protejarea fizică a rețelei, este necesar să se ocupe de o parte a programului "Apărare". Acest lucru vă va ajuta cu pachete complexe anti-virus, ecrane de rețea și scanere de vulnerabilități.

Configurați accesul la foldere Nu așezați dosarele cu sistem sau pur și simplu date importante în directori, accesul la care sunt deschise utilizatorii. În plus, încercați să nu creați dosare deschise pentru accesul din rețea, pe discul sistemului. Toate directoarele similare, dacă nu există o nevoie particulară, este mai bine să limitați atributul "citire-only". În caz contrar, în dosarul partajat poate soluționa virusul deghizat sub documente.

Instalați un ecran de rețea Ecranele de rețea software sunt de obicei simple în setare și au mod de auto-învățare. Atunci când o folosesc, programul solicită unui utilizator, care conexiuni aprobă și pe care îl consideră necesar să interzică.

Vă recomandăm să utilizați firewall-uri personale construite în produse comerciale populare, cum ar fi Kaspersky Iinternet Security, Norton Internet Security, NOD Internet Security, precum și soluții gratuite - de exemplu, Firewall-ul Comodo. Personalul Firewall Windows, din păcate, nu se poate lăuda de securitate fiabilă, furnizând numai setările de bază de bază.

Test de vulnerabilități

Cel mai mare pericol pentru performanța calculatorului și a rețelei reprezintă programe care conțin "găuri" și a configurat incorect mijloace de protecție.

Xspider. Ușor de utilizat un program de scanare pentru vulnerabilități. Acesta vă va permite să identificați rapid majoritatea problemelor actuale și vă va oferi, de asemenea, descrierea lor și, în unele cazuri, metodele de eliminare. Din păcate, cu ceva timp în urmă utilitatea a devenit plătită și, probabil, numai minus.

Nmap.Scaner open source non-comercial. Programul a fost inițial dezvoltat pentru utilizatorii UNIX, dar ulterior, datorită creșterii popularității, a fost ported pe Windows. Utilitarul este conceput pentru utilizatorii experimentați. NMAP are o interfață simplă și convenabilă, totuși, pentru a înțelege datele emise de ea fără cunoștințe de bază nu va fi ușor.

KIS 2013. Acest pachet oferă nu numai o protecție completă, ci și instrumente pentru diagnosticare. Cu aceasta, puteți scana programe instalate pentru vulnerabilități critice. Conform rezultatelor acestei proceduri, programul va trimite o listă de utilități, care trebuie închisă și puteți afla informații detaliate despre fiecare dintre vulnerabilități și modalități de ao elimina.

Sfaturi de instalare a rețelei

Puteți face o rețea mai protejată nu numai în stadiul desfășurării și setărilor sale, ci și atunci când este deja disponibilă. Dacă securitatea, este necesar să se ia în considerare numărul de dispozitive conectate, locația cablului de rețea, distribuția semnalului Wi-Fi și tipurile de obstacole pentru aceasta.

Având un punct de acces Evaluați ce teritoriu trebuie să introduceți Wi-Fi în zona de acțiune. Dacă aveți nevoie să acoperiți numai zona apartamentului dvs., atunci nu trebuie să postați un punct de acces fără fir lângă ferestre. Acest lucru va reduce riscul de a intercepta și de a hacking un canal presat cu WEELLY de către Warramers - persoane care vânează puncte de acces la internet wireless gratuit și folosesc metode ilegale. Ar trebui să se țină cont de faptul că fiecare perete de beton reduce de două ori puterea semnalului. De asemenea, amintiți-vă că oglinda dulapului este un ecran practic impenetrabil pentru un semnal Wi-Fi, care, în unele cazuri, poate fi utilizat pentru a preveni propagarea undelor radio în anumite direcții în apartament. În plus, unele routere Wi-Firmează hardware să ajusteze puterea de semnal. Datorită acestei opțiuni, puteți accesa artificial numai utilizatorii situați într-o cameră cu un punct de acces. Dezavantajul acestei metode este posibila absență a unui semnal în locurile îndepărtate ale apartamentului dvs.

Noi deschidem cablurile Rețeaua organizată în principal folosind cablul asigură cea mai mare viteză și fiabilitate a comunicării și elimină posibilitatea includerii în ea din partea laterală, așa cum se poate întâmpla cu conexiunea Wi-Fi. Posibilitatea de a fi încorporată în ea din partea laterală, așa cum se poate întâmpla cu o conexiune prin Wi-Fi.

Pentru a evita conexiunea neautorizată, atunci când rețeaua de cabluri se află, aveți grijă de protecția firelor de la deteriorări mecanice, utilizați canale de cablu speciale și nu permiteți secțiunile pe care cordonul va fi prea puternic sau, dimpotrivă, prea întins. Nu setați cablul de lângă sursele de interferență puternică sau în zona cu un mediu rău (temperatură critică și umiditate). De asemenea, puteți utiliza un cablu ecranat cu protecție suplimentară.

Protejăm împotriva elementului Rețelele cu fir și wireless sunt influențate de efectul furtunilor și, în unele cazuri, greva fulgerului nu numai că nu numai echipamentul de rețea sau de un card de rețea, ci și o multitudine de componente PC. Pentru a reduce riscul, în primul rând, nu uitați de împământarea prizelor electrice și a componentelor PC. Utilizați dispozitivele de tip pilot în care circuitele de protecție din interferențe și salturi de tensiune.

În plus, cea mai bună soluție poate fi o sursă de alimentare neîntreruptibilă (UPS). Versiunile moderne includ atât stabilizatori de tensiune, cât și putere autonomă și conectori speciali pentru conectarea unui cablu de rețea. Dacă brusc fulgerul va atinge echipamentul furnizorului de Internet, o astfel de UPS nu va pierde un salt de tensiune rău intenționat în cardul de rețea PC. Merită să ne amintim că, în orice caz, împământarea prizelor sau a echipamentului în sine este extrem de importantă.

Utilizarea mijloacelor de construcție a tunelurilor VPN

O modalitate destul de fiabilă de a proteja informațiile transmise în rețea este VPN-Tunels (rețeaua virtuală privată). Tehnologia de tuneling vă permite să creați un canal criptat prin care datele sunt transmise între mai multe dispozitive. Organizația VPN pentru a îmbunătăți protecția informațiilor este posibilă în interiorul rețelei de domiciliu, dar acest lucru este destul de laborios și necesită cunoștințe speciale. Cea mai obișnuită metodă de utilizare a VPN este o conexiune la PC-ul de acasă din exterior, de exemplu de la un computer de lucru. Astfel, datele transmise între mașinile dvs. vor fi bine protejate de criptarea traficului. În aceste scopuri, este mai bine să utilizați un program Free Free Hamachi. În acest caz, vor fi necesare doar cunoștințe de bază ale organizării VPN, care sunt forțe și un utilizator nepregătit.

Cauze de ce Flash Player nu funcționează și depanarea

Cauze de ce Flash Player nu funcționează și depanarea Laptopul în sine se oprește, ce să facă?

Laptopul în sine se oprește, ce să facă? HP Pavilion DV6: Caracteristici și recenzii

HP Pavilion DV6: Caracteristici și recenzii Reportarea reprezentării unui număr de puncte plutitoare Cum numerele negative sunt stocate în memoria computerului

Reportarea reprezentării unui număr de puncte plutitoare Cum numerele negative sunt stocate în memoria computerului Cartofi prăjiți și nu pornește ce să facă?

Cartofi prăjiți și nu pornește ce să facă? De ce nu funcționează mouse-ul pe un laptop sau mouse?

De ce nu funcționează mouse-ul pe un laptop sau mouse? Cum să măriți sau să micșorați amploarea paginii (font) în colegii de clasă?

Cum să măriți sau să micșorați amploarea paginii (font) în colegii de clasă?