Adatok védelme jelszóval. Adatok védelme jelszóval Hogyan állíthatja vissza személyes adatvédelmi jelszavát

A modern okostelefonokban hihetetlenül sokféleképpen vezették be a személyes adatok kíváncsi tekintetek elleni védelmét - ez egy grafikus jelszó, egy digitális jelszó, egy szimbólumokból álló jelszó, vagy egyes ujjlenyomat-leolvasók bizonyos telefonmodellekben. Ha elfelejtette a jelszavát, akkor néhány módszert használhat bármely Xiaomi eszköz feloldásához: Xiaomi Redmi 4 Pro, Xiaomi Mi5, Redmi Note 3, Xiaomi Mi Max, Xiaomi Redmi Note 4 vagy Mi4 Plus. Ezeknek a módszereknek a feloldását csak az okostelefon elérése érdekében javasoljuk, és nem valaki másét.

Ha a modul zárolva van, akkor valószínűleg többször megpróbálja megadni a jelszót, remélve, hogy ezúttal biztosan kitalálja. De a rossz jelszó megismétlése oda vezet, hogy az eszköz egy ideig zárolva van, és minél gyakrabban rossz jelszót ad meg, annál hosszabb ideig marad zárolva a telefon. Ezenkívül gyakran felmerülnek problémák, mivel lehetetlen használni az ujjlenyomat-leolvasót - a felhasználó ellazul és elfelejti a mintát.

Ma már legalább három bevált módszer létezik az eszköz feloldásához - minden felhasználó visszaállítja a jelszót, ahogy neki tetszik. Nem csak lényegükben különböznek, hanem több árnyalatban is, amelyek a különböző firmware verziókhoz kapcsolódnak. Például a MIUI 7 rendelkezik egy jelszó-visszaállító funkcióval egy szabványos gomb megnyomásával "Elfelejtette a jelszavát?”, De a MIUI 8-ban ez a gomb már nincs meg, ezért egy kicsit tovább kell foglalkoznia a zár eltávolításával. Vessünk egy pillantást a fenti probléma megoldásának alapvető módszereire.

Ajándékokat ad

Normál módon

- Ha helytelen (helytelen jelszót vagy mintát) ír be a Redmi szolgáltatásba, akkor egy szabványos üzenet jelenik meg, amely arról tájékoztat, hogy az okostelefon zárolva van. Ezért annak, aki kinyitja a zárat, meg kell nyomnia a gombot "Elfelejtette a jelszavát?" a képernyő alján, majd a Mi vagy a Google fiókokon keresztül feloldásra kerül az oldalra. Itt meg kell adnia az engedélyezési adatokat (felhasználónevet és jelszót), és be kell jelentkeznie a fiókjába. Kész - most eltávolíthatja a grafikus kulcsokat, megváltoztathatja a készülék zárolását, vagy megváltoztathatja a jelszót egy új, emlékezetesebbre.

- Ha a firmware verziója magasabb, mint a 7., akkor kattintson a gombra "Elfelejtette a jelszavát" nem lehet - egyszerűen nem létezik. Ebben az esetben az alábbiakban leírt módszerek egyikével oldja fel a zárat (ezek a módszerek számok vagy szimbólumok kombinációira is használhatók).

A gyógyulás révén

A grafikus feloldást ennek a módszernek megfelelően a telefon összes beállításának teljes visszaállításával hajtják végre a Helyreállítás menüben. Bizonyos modelleken, például a Xiaomi Mi Max, a telefon megvásárlása után azonnal elérhető, de többször is engedélyt kell kérnie a Xiaomitól a rendszerbetöltő feloldásához.

Az összes feltétel teljesítése törli a személyes adatokat a telefonról, és teljesen visszaállítja a beállításokat a gyári beállításokra, ezért javasoljuk, hogy először vegye ki a memóriakártyát az okostelefonból. Ezután hajtsa végre az alábbi lépéseket:

- Kapcsolja ki a telefont. Tartsa lenyomva a bekapcsológombot és a hangerő gombot;

- Ha a rendszerbetöltő zárolva van, a telefonon megnyílik a Helyreállítás menü;

- A megjelenő menüben válassza a lehetőséget Törlés és visszaállítás» — "Minden adat törlése"... Ez a művelet visszaállítja az összes beállítást és törli az eszköz adatait;

- Az okostelefon újraindul, utána a telefon tiszta lesz, mintha "dobozon kívül lenne" - nem lesz több grafikai blokkolás.

Ha az okostelefon bármilyen egyéb hiányossággal zavarja Önt, és nem csak az elfelejtett grafikus jelszóval, akkor a telefont a laptopon és a segédprogramon keresztül frissítheti. Így eltávolíthatja a mintát is, de ezt a témát egy külön cikkben vesszük alaposabban szemügyre, mivel az eszköz újratörlése sokkal bonyolultabb és időigényesebb, mint a minta eltávolítása a Xiaomi-ból.

Hogyan lehet eltávolítani a jelszót telefonos kereséssel

Ha nem távolította el a blokkolást a fenti módszerekkel, akkor próbálkozzon a Google szolgáltatásain keresztül. Ehhez jelentkezzen be az okostelefon beállításaiba Google-fiókján keresztül. Ezután bármelyik Android-eszközön lépjen rá, jelentkezzen be a Google Playbe, és telepítse az ingyenes hivatalos alkalmazást a távoli eszközkezeléshez - Keresse meg a készülékemet az eszközön. Ezután válassza ki az eszközét az ablakban, amely után a program távolról települ a lezárt okostelefonra.

Az alkalmazás telepítése után lépjen a fülre "Eszköz kezelés"és írja be Google-fiókjának jelszavát. Ezután válassza ki a listából a lezárt telefont, és kapcsolja be a tisztítási funkciót, így a jelszót is visszaállítjuk. A művelet elvégzése után az összes felhasználói adat törlődik a telefonról, és a beállítások visszaállnak a gyári beállításokra. Ezért azt javasoljuk, hogy a módszer feloldása előtt vegye ki a SIM-kártyát és a memóriakártyát a készülékből.

Hogyan lehet letiltani a jelszó blokkolást

Néha előfordul, hogy miután a gyermek eljátszotta a modult és többször is rosszul írta be a jelszót, egy ideig senki sem távolítja el a blokkot - az okostelefon egy ideig le van tiltva. Néha ez az idő akár több napot is igénybe vehet - be kell vallanod, hogy nem akarsz ilyen sokáig várni a feloldással.

A probléma legegyszerűbb módja a blokkolás feloldása hívással. Ehhez hívjon valaki más telefonjáról a saját telefonjára, fogadja el a hívást és minimalizálja a beszélgetési ablakot. A készüléket a hívás befejezéséig irányíthatja. Ehhez lépjen a beállításokhoz, és törölje a jelölést "Kép jelszó", majd írja be a megfelelő kombinációt és nyomja meg a gombot "RENDBEN"... Kész, a régi jelszavakat visszaállították! Ez a módszer csak akkor működik, ha emlékszik a helyes jelszóra, vagy valaki véletlenül bezárta a telefonját.

következtetések

A következtetéseket meglehetősen egyszerűvé tehetjük - ha felmerült a kérdés, "hogyan lehet visszaállítani a zárat", akkor a válasz nagyon egyszerű. Ha okostelefonján MIUI 7 firmware található, akkor a gomb segítségével könnyen feloldhatja telefonját "Elfelejtette a jelszavát", és az újabb telefonmodelleknél valamivel több erőfeszítést kell tennie - a boot tulajdonosának feloldásához először a modul tulajdonosára van szükség.

Üdvözlet mindenkinek, aki ezt a videót nézi!

Nem ez az első cikkem, de a felhasználók megtanításának területén, hogy először ne tegyenek hülyeségeket.

Ebben a videóban és a cikk szövegében elmondom és megmutatom, mit kell és mit nem szabad tenni a jelszó megadásakor vagy kiválasztásakor.

A jelszavak különböznek, valaki a fejében tartja, valaki papírlapra, valaki szöveges dokumentumokba ír.

A jelszavak fejben tartása a következőket jelenti:

jelszavak lesznek:

1. kicsi hosszúság;

2. ugyanaz a különböző erőforrásokon,

ezért ha levélben, majd a csevegésben regisztrál, akkor az a személy, aki feltörte a csevegést, hozzáférést kap a leveléhez, ami nem jó ...

jelszavak papírra tárolása, ugyanez nem lehetséges, bár jobb, mint az első, de mivel még papíron lévő könyvekből is oldalra lépünk,

elektronikus média, javaslom a jelszavak egyszerű szövegben történő tárolását.

Ennek a módszernek vannak hátrányai és előnyei is.

Hátrány: A jelszófájlhoz hozzáférő támadó minden erőforrást ismer, és az Ön nevében is hozzáférhet.

Előnyök: nehezebb hozzáférni az erőforrásokhoz (harmadik féltől származó), mert összetett jelszavakat hozhat létre, és nem félhet elfelejteni őket

Fejlesztheti ezt a módszert, ha 1 komplex, 10 számjegyből álló jelszót vagy még többet megjegyez,

és csak egy jelszóval védett archívum visszafejtésére használja.

Később megmutatom ...

És most megmutatom, milyen nehéz megfejteni egy normál jelszót.

Jelenleg nagyon sok titkosítási algoritmust találtak ki. A legnépszerűbb véleményem szerint az MD5 és annak módosításai.

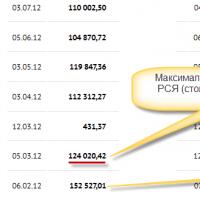

Vegyünk például különböző jelszavakat és azok kivonatát, és próbáljuk meg visszafejteni, és világosan nézzük meg, mennyi időbe telik.

És most visszafejtjük és megnézzük az időt ...

eleinte csak számokat fogunk használni, majd növeljük a bonyolultságot ...

A másodperc törtrészei ...

Azonos…

Ugyanez, de tudjuk, hogy a jelszó csak számokat tartalmaz, és ha jeleket tartalmazna, akkor sokkal tovább tartana ...

Következő jelszó ...

Nem találtuk a jelszót számok szerint ... köszük össze a karaktereket ... kisbetűvel ...

hozzáadott 1 karaktert (nem számot, és így egyszerűsítette a folyamatot)

Egy meglehetősen gyenge gépen egy 8 karakteres jelszó nagy- és kisbetűk használatával nagyon-nagyon sokáig visszafejtésre kerül, és ez feltéve, hogy az MD5 nem módosul ...

Kár, hogy nem minden webhely / szolgáltatás / szerver használhat további karaktereket ...

Figyeljen a képernyőre, így bonyolítják a nyers erő folyamatát ...

Használatukkal a jelszó gyakorlatilag nem sérülékeny, kivéve, ha természetesen szuperszámítógépeket használnak annak visszafejtésére.

És ahogy ígértem, megmutatom, hogyan tárolhat jelszavakat az erőforrások eléréséhez egyetlen jelszó ismeretében:

Természetesen egy ilyen jelszót nehéz megjegyezni, ezért egyszerűsítsük egy kicsit ... kicsit később

w1W4W5a $ 4PYi

Egy ilyen jelszó használatával a jelszavak biztonságban lesznek.

Rövidítheti, mint mondtam, 10 karakterre ... Nos, vagy úgy ...

Könnyebb megjegyezni, valójában hogyan kell feltörni, de nem hiszem, hogy a jelszavak szándékosan feltörnek

Igen, és a fájl neve "Jelszavak" vonzza a figyelmet, ezért változtassa meg a nevet valami kevésbé fülbemászó ...

Ez minden!

A modern világban egyre több személyes adat kerül az internetre. Ide tartoznak a különféle pénzügyi szolgáltatások és alkalmazások. Ezeknek az adatoknak megbízható védelem alatt kell állniuk.

Saját adatainak védelmét Ön maga biztosítja, különböző jelszavak használatával, ettől függ a különféle fiókok biztonsága. Tehát hogyan állíthatja be a jelszavát úgy, hogy könnyen megjegyezhető és nehezen törhető legyen?

Gyakori hibák

Világszerte sok felhasználó nem fordít különös figyelmet a biztonságos jelszó kiválasztására, ami miatt online csalók áldozatává válnak, akik 5-6 kísérlet során feltörik számlájukat. A felhasználók hosszú évek óta a legegyszerűbb kombinációkat használják - 1234567, 12345554321, 1q2w3e4r5t6y -, ezzel kitéve magukat a hackelés veszélyének.

A legtöbb kiberbiztonsági szakértő a biztonságos jelszó két fő kritériumát emeli ki - az összetettséget és a hosszúságot. Véleményük szerint a jelszó létrehozásakor hosszú kombinációt kell használnia, különféle karaktereket használva - számok, betűk, szimbólumok, írásjelek.

Hogyan kell helyesen létrehozni a jelszavakat

- Használjon több mint 8 karaktert

- Minden fiókhoz használja az egyedi jelszavát, mivel ha minden fióknál ugyanazt a jelszót használja, ha az egyiket feltörik, a csaló más fiókokat is megnyithat.

- A jelszavakat rendszeresen cserélni kell - legalább 3 havonta. Ehhez állítson be egy automatikus emlékeztetőt, hogy ne felejtsen el egy ilyen fontos eljárást.

- A jelszóban szereplő karakterek sokfélesége garantálja a megbízhatóságot. De ne használja a betűk közelmúltban elterjedt helyettesítését számokkal vagy szimbólumokkal, például a "FOR" -ot "4" -nel.

- Használja a billentyűzeten rendelkezésre álló karakterek teljes skáláját

Ne felejtsük el - a jelszavakat olyan helyen kell tárolni, amelyhez csak Ön férhet hozzá.

Kerülje a lehető legtöbbet a jelszavak létrehozásakor:

- Szókincs szavak bármilyen nyelven

- Egymás után egymás után elhelyezett ismétlések vagy szimbólumok. Például: 1234567, 55555, abcgde stb.

- Jelszavak személyes adatok felhasználásával: teljes név, születési dátum, dokumentumok sorszáma stb.

Általánosságban nagyon vegye komolyan a jelszó létrehozását, mivel az általuk védett hatással lehet pénzügyi állapotára vagy hírnevére.

Ha pénzzel dolgozik a HYIP iparban, különös figyelmet kell fordítani a személyes adatok és információk biztonságára. A tűzfal és a víruskereső telepítése után a következő legfontosabb dolog a jelszavak kiválasztása, létrehozása és tárolása. Nem titok, hogy az internet és a számítógépek világában minden magánélet engedélyezett hozzáférésen alapul. A HYIP-ekbe történő befektetéskor rengeteg jelszót kell létrehoznia, kitalálnia és tárolnia. Ezért a személyes adatok védelmének minősége attól függ, hogy mely jelszavakat használja és hogyan tárolja őket. Ebben a cikkben elemezzük a HYIP projektek biztonságának alapjait, és megmutatjuk, hogyan kell helyesen kiválasztani és biztonságosan tárolni a jelszavakat.

A jelszavak kiválasztásának és létrehozásának alapvető szabályai

A jelszavak megfelelő tárolása és elvesztése

Bizonyosan többször elvesztette vagy elfelejtette bejelentkezési adatait, a fizetési rendszerek jelszavait, a leveleket vagy a fiókokat. Ebben az esetben sok időt töltött az információk megtalálásával vagy helyreállításával. Annak érdekében, hogy sok projekt, fizetési rendszer és fórum jelszavát ne tárolja a fejében vagy egy txt dokumentumban, használhat egy speciális KeePassX kezelőt. Ez egy ingyenes program, amelyet jelszavak tárolására terveztek. A letöltött és telepített fájl biztonságosan titkosítva van, több kilobájtot igényel, és bármely olyan számítógépen megnyitható, ahol a szoftver telepítve van.

Bizonyosan többször elvesztette vagy elfelejtette bejelentkezési adatait, a fizetési rendszerek jelszavait, a leveleket vagy a fiókokat. Ebben az esetben sok időt töltött az információk megtalálásával vagy helyreállításával. Annak érdekében, hogy sok projekt, fizetési rendszer és fórum jelszavát ne tárolja a fejében vagy egy txt dokumentumban, használhat egy speciális KeePassX kezelőt. Ez egy ingyenes program, amelyet jelszavak tárolására terveztek. A letöltött és telepített fájl biztonságosan titkosítva van, több kilobájtot igényel, és bármely olyan számítógépen megnyitható, ahol a szoftver telepítve van.

A cikk szerzője

Kompaniets Elizaveta, az MBOU 28. számú Középiskola tanulója, 11. A osztály

Célkitűzések

Mi a jelszavak története?

Hogyan védik a jelszavak a számítógépeken és a lemezeken lévő adatokat?

Hogyan feltörik a hackerek a jelszavakat?

Hogyan lehet a jelszót hackeléssel szemben ellenállóvá tenni?

Hipotézis

A jelszó a legmegfelelőbb, ezért a hozzáférési alanyok ismeretein alapuló leggyakrabban használt hitelesítési eszköz.

Adatok védelme számítógép segítségével

Jelszóelőzmények

Jelszó(Francia feltételes szó - titkos szó) egy titkos szó vagy karakterkészlet, amelynek célja az identitás vagy a tekintély megerősítése. A jelszavakat gyakran használják az információk illetéktelen hozzáférés elleni védelmére. A legtöbb számítástechnikai rendszer felhasználónév-jelszó kombinációt használ a felhasználó hitelesítéséhez.A jelszavakat már az ókortól kezdve használták.

Polybius a következőképpen írja le a jelszavak használatát az ókori Rómában:

Az éjszakai biztonságos áthaladás biztosításának módja a következő: A gyalogosok és lovasságok mindegyik típusának tíz manipulációjából, amely az utca alján található, a parancsnok választja ki mentesül az őrszolgálat alól, és elmegy minden este a dobogóra, és a jelszavától kap egy fa tábla a szóval. Visszatér egységéhez, majd jelszóval és aláírással továbbítja a következő parancsnokot, aki viszont átadja a jelet a következőnek.

A jelszavakat arra használják, hogy megakadályozzák a számítógépen tárolt adatokhoz való illetéktelen hozzáférést. A számítógép csak azoknak a felhasználóknak enged hozzáférést az erőforrásokhoz, akik regisztráltak és beírták a helyes jelszót. Minden egyes felhasználó csak bizonyos információforrásokhoz férhet hozzá. Ebben az esetben minden engedély nélküli hozzáférési kísérlet regisztrálható.

A számítógéphez való hozzáférés védelme.

A felhasználói beállítások védelme elérhető az operációs rendszerben ablakok (a rendszer indításakor a felhasználónak meg kell adnia a jelszavát), azonban az ilyen védelem könnyen leküzdhető, mivel a felhasználó megtagadhatja a jelszó megadását. A jelszó megadása a programban beállítható BIOS beállítások , a számítógép nem kezdi meg az operációs rendszer betöltését, ha nem adja meg a helyes jelszót. Az ilyen védelmet nem könnyű leküzdeni, sőt, az adatokhoz való hozzáférés súlyos problémái merülnek fel, ha a felhasználó elfelejti ezt a jelszót.

Adatvédelem a lemezeken.

A helyi számítógép minden lemeze, mappája és fájlja, valamint a helyi hálózathoz csatlakoztatott számítógép megvédhető az illetéktelen hozzáféréstől. Bizonyos hozzáférési jogok beállíthatók számukra (teljes, csak olvasható, jelszóval), és a jogosultságok különbözőek lehetnek a különböző felhasználók számára.

A számítógépes jelszavak feltörése

A jelszó feltörése az egyik leggyakoribb támadás a jelszó, illetve felhasználónév / jelszó pár hitelesítést használó információs rendszerek ellen. A támadás lényege abból áll, hogy megragadja annak a felhasználónak a jelszavát, akinek joga van egy támadó által belépni a rendszerbe. A támadás vonzereje a támadó számára az, hogy a jelszó sikeres megszerzése esetén garantáltan megszerzi annak a felhasználónak minden jogát, akinek a fiókját megsértették, és emellett a meglévő fiókkal történő bejelentkezés általában kevesebb gyanút okoz a rendszergazdák körében. Technikailag a támadást kétféleképpen lehet megvalósítani: többszörös kísérletkel a rendszer közvetlen hitelesítésére, vagy más módon megszerzett jelszó-kivonatok elemzésével, például forgalom lehallgatásával. Ebben az esetben a következő megközelítések használhatók:

Közvetlen keresés. A jelszóban megengedett összes lehetséges karakterkombináció felsorolása. Például a "qwerty" jelszót gyakran feltörik, mivel a billentyűzet első gombjaival nagyon könnyű kitalálni.

Szótár szerinti kiválasztás. A módszer azon a feltételezésen alapul, hogy a jelszóban bármely nyelv meglévő szavait vagy azok kombinációit használják.

Társadalmi mérnöki módszer. Annak a feltételezésnek az alapján, hogy a felhasználó személyes adatokat használt jelszóként, például utó- vagy vezetéknevét, születési dátumát stb. Vaszja Pupkin, született 1999. december 31-én gyakran van olyan jelszava, mint a "vp31121999" vagy a "vp991231". Számos eszközt fejlesztettek ki a támadás végrehajtására, például a Hasogató János.

Jelszóerősség kritériumai

A támadás végrehajtásának megközelítései alapján meg lehet fogalmazni a jelszó erősségének kritériumait. A jelszónak nem szabad túl rövidnek lennie, mivel ez megkönnyíti a durva kényszerítést. A leggyakoribb minimális hossz nyolc karakter. Ugyanezen okból nem csak számokból állhat.

A jelszónak nem szabad szótárnak vagy annak egyszerű kombinációjának lennie, ez megkönnyíti a szótár használatával történő kitalálást.

A jelszó nem csak a felhasználóval kapcsolatos nyilvános információkból állhat.

Jelszó létrehozásának ajánlásaként hívhatja a számokkal és speciális karakterekkel (#, $, *, stb.) Szereplő szavak kombinációjának használatát, ritka vagy nem létező szavak használatát és a minimális hosszúság betartását.

Kimenet

A jelszavakat a létrehozásuk kezdeteitől napjainkig használják. Sikeresen segítenek megvédeni az információkat az illetéktelen hozzáféréstől.

A legjobb programok az olvasáshoz és a szerkesztéshez: tegye meg Photoshop psd kiterjesztés nélkül, mint nyitva

A legjobb programok az olvasáshoz és a szerkesztéshez: tegye meg Photoshop psd kiterjesztés nélkül, mint nyitva Miért töltődik lassan a telefonom?

Miért töltődik lassan a telefonom? Hogyan adhat mappát egy kivételhez a Kaspersky programban Hogyan adhat hozzá kivételeket egy programhoz a Kaspersky programban?

Hogyan adhat mappát egy kivételhez a Kaspersky programban Hogyan adhat hozzá kivételeket egy programhoz a Kaspersky programban? A Kaspersky Security Center telepítése Az Administration Server telepítése a kaspersky biztonsági központ 10

A Kaspersky Security Center telepítése Az Administration Server telepítése a kaspersky biztonsági központ 10 Képernyőkép készítése számítógépen: Minden lehetséges módszer Hogyan készítsünk képernyőképet egy fotóról

Képernyőkép készítése számítógépen: Minden lehetséges módszer Hogyan készítsünk képernyőképet egy fotóról Képernyőkép - mi ez és hogyan készítsen képernyőt Képernyőkép készítésének módjai a számítógépen

Képernyőkép - mi ez és hogyan készítsen képernyőt Képernyőkép készítésének módjai a számítógépen A Kaspersky Anti-Virus licenc ingyenes megújítása A Kaspersky Gadget védelmének felfüggesztése

A Kaspersky Anti-Virus licenc ingyenes megújítása A Kaspersky Gadget védelmének felfüggesztése