Comment se connecter au Wi-Fi ne connaissant pas le mot de passe. Pourquoi se connecter au voisin Wi-Fi est une mauvaise idée. Méthodes Wi-Fi de base du piratage

Beaucoup de gens se sont avérés dans une situation, une connexion Wi-Fi et un smartphone ou un ordinateur portable attrapent de nombreux réseaux avec un bon signal, mais il existe un mot de passe sur chaque réseau. Bien sûr, nous pouvons dire que Connexion au réseau de quelqu'un d'autre contre le propriétaire sera laid. Mais que se passe-t-il si vous connectez à Internet est une question de vie et de mort? Pour de tels cas, il existe plusieurs options de travail pour contourner la protection:

- brutfors;

- changer l'adresse MAC;

- programmes de piratage;

- application Android;

- interception du trafic.

Brutfors est une sélection banale de toutes les combinaisons possibles de caractères à partir duquel un mot de passe peut consister. C'est peut-être le moyen le plus simple qui ne peut venir que, car il n'y a pas de connaissances spéciales ni de logiciels complexes. Mais, d'autre part, la complexité de la méthode est qu'elle est assez mutuellement et que le processus peut prendre beaucoup de temps si le propriétaire a établi un mot de passe plutôt compliqué.

Sélection automatique des combinaisons

Il n'est pas nécessaire de mener à bien cette opération manuellement. Il existe de nombreux programmes qui sélectionnent automatiquement des combinaisons de manière séquentielle. Il est beaucoup plus rapide et plus facile pour l'utilisateur. Mais il convient de garder à l'esprit que la recherche d'une combinaison appropriée peut prendre assez longtemps, même si vous utilisez des logiciels spéciaux. Un mot de passe simple comme Qwertyui peut être piraté en moins d'une minute, mais sur le décodage / # 7 et //. 'Prendra beaucoup de temps.

Fissure wifi

L'un des programmes de sélection automatique des mots de passe est la fissure WiFi. Il est très facile de l'utiliser.

- Téléchargez le programme depuis n'importe quel site qui distribue un tel logiciel.

- Exécutez le fichier et voir une interface simple.

- En haut de la chaîne "Actualiser", sélectionnez le réseau que vous souhaitez pirater et activer le programme en appuyant sur le bouton "Numériser pour les points d'accès".

- En attente de l'achèvement du processus de numérisation des réseaux, cliquez sur le bouton actif, dans notre cas "Wi-Fi WPA", avec la liste des réseaux trouvés.

- Dans la section Sélectionner un point d'accès cible, cliquez sur le réseau souhaité.

- En bas de la fenêtre, cliquez sur le bouton "Parcourir" pour sélectionner le fichier avec le vocabulaire des mots de passe possibles.

La note! Très probablement, le programme devra connecter un dictionnaire auquel il utilisera pour sélectionner des mots de passe. Habituellement, les dictionnaires sont inclus dans le programme.

- Configuration des paramètres, appuyez sur le bouton "Wi-Fi Attack" et attendez l'achèvement du processus.

- Le résultat final du programme sera une inscription avec un mot de passe sous la ligne "finie" au bas de la fenêtre.

- Nous revenons à l'interface du programme et cliquez sur le bouton de la base de données de clé.

- Dans la fenêtre Ouvrir, vous verrez des informations connectées, y compris le mot de passe Wi-Fi.

La note! En moyenne, le piratage de mot de passe Le programme se produit dans 30 à 90 minutes. Étant donné que les utilisateurs installent rarement des mots de passe vraiment complexes, la plupart peuvent être piratés pendant une demi-heure. Mais il y a de tels mots de passe, sur le piratage dont il ne peut prendre pas un an. Donc, tous les réseaux ne sont pas obligés de pirater.

Changer l'adresse MAC

Pas toujours, les mots de passe sont utilisés comme protection pour la connexion Wi-Fi. Fréquemment, les utilisateurs utilisent un filtre par adresses MAC. Depuis l'appareil, ce réseau sera détecté comme un mot de passe open et ne nécessitant pas. Mais la connexion à celle-ci ne fonctionnera pas, car notre adresse MAC ne passe pas le filtrage. Donc, la seule sortie consiste à modifier l'adresse MAC du périphérique sur approprié. Mais comment faire ça?

Si vous avez terminé ces trois étapes, vous connectez à votre réseau sans mot de passe devient impossible. Plus précisément, vous pouvez le connecter, mais cela prendra tellement de temps et d'énergie que tout pirate informatique comprendra rapidement que le jeu ne vaut pas la bougie.

Il y a beaucoup de façons de pirater la Wi-Fi de quelqu'un d'autre. Mais tous sont concentrés sur les utilisateurs qui ne s'occupaient pas de la sécurité de la connexion.

Vidéo - Comment pirater le mot de passe Wi-Fi du voisin en 5 minutes

Ce manuel est destiné à familiariser les propriétaires de réseaux sans fil avec des techniques de piratage Wi-Fi efficaces afin de pouvoir protéger et sécurité du réseau personnel personnel. Il n'est pas recommandé d'appliquer les instructions ci-dessous pour utiliser les étrangers Wi-Fi, bien qu'ils lui permettent de faire "Incognito".

C'est-à-dire que la vraie adresse IP du pirate informatique identifier les utilisateurs ordinaires des réseaux Wi-Fi n'est pas possible et donc l'identité du pirate informatique reste inconnue. Real Ai-PI "Halavier" ne peut trouver qu'une personne qui a une puissance législative utilisant laquelle elle peut accéder aux informations du fournisseur). Ainsi, utilisez ou non le manuel suivant: «Comment pirater WiFi?», - À des fins de mercenaire, se situe entièrement à la conscience de l'utilisateur lui-même.

Méthodes Wi-Fi de base du piratage

Les développements dans le domaine des réseaux d'information sont promus par des «étapes de sept mondiaux», mais la technologie de piratage est toujours à quelques étapes devant eux.

Compte tenu de la distribution généralisée des réseaux sans fil, la question est aujourd'hui particulièrement pertinente chez les propriétaires de PC portables et les gadgets mobiles: "Comment pirater le wai FI de quelqu'un d'autre?" Heureusement, la méthodologie de sa solution est nombreuses, chaque personne a la possibilité de choisir le plus préféré.

Il y aura des efforts minimes pour les maîtriser, puis avec la personne d'un tel utilisateur ne sera pas un sourire malhonal, car il est toujours (où il y a une connexion Wi-Fi) peut rester gratuitement en contact et télécharger sur Internet pour libérer tout qu'il veut.

Les étudiants particuliers sont particulièrement intéressés par de telles compétences. Après tout, économisez de l'argent, il est plus opportun de plaire à l'organisme en croissance avec deux cocktails de lait que de donner une bourse pour le fournisseur de services.

Si une personne dispose d'un ordinateur avec un module wifi, vous pouvez fournir un accès gratuit au réseau sans dépenser beaucoup de temps.

Le moyen le plus simple de se connecter est la détection d'un réseau non protégé:

- Grâce au "Panneau de configuration", entrez l'onglet "Réseau et Internet";

- Allez sur "Centre de connexion réseau";

- Ensuite, ouvrez l'onglet "Connexion à Network";

- Une liste de réseaux apparaîtra, à partir duquel vous ne devez choisir pas le mot de passe protégé et vous la connecter.

En cas de difficultés avec la découverte d'un réseau inégalé, il est recommandé d'installer le programme Zone Free. Cela fera la connexion elle-même. De plus, l'utilitaire est automatiquement capable de trouver et de connecter rapidement des ventilateurs non protégés, il contient une base assez petite avec des mots de passe enregistrés aux réseaux sans fil, qui sont régulièrement reconstitués par les utilisateurs de l'application. Ainsi, plus les gens l'utilisent, plus il est susceptible de se connecter avec l'un des réseaux sans fil dans le rayon du cracker.

Si une telle méthode simple s'est avérée être impuissante, vous pouvez utiliser la méthode de sélection.

Souvent, les propriétaires de routeurs mettent simple à mémoriser des codes d'accès, par exemple, composé de sept-huit nombres ou caractères identiques, ou simplement introduire "12345678" ou "qwerty", par exemple, par exemple, mots de passe Wi-Fi les plus populaires en Russie et au monde. De toute évidence, de tels mots de passe peuvent être facilement choisis, même manuellement et des spécialités. Les applications y font face en quelques minutes.

Souvent, les propriétaires de routeurs mettent simple à mémoriser des codes d'accès, par exemple, composé de sept-huit nombres ou caractères identiques, ou simplement introduire "12345678" ou "qwerty", par exemple, par exemple, mots de passe Wi-Fi les plus populaires en Russie et au monde. De toute évidence, de tels mots de passe peuvent être facilement choisis, même manuellement et des spécialités. Les applications y font face en quelques minutes.

En outre, de nombreux utilisateurs ont adoré la méthode - "phishing". La méthode est basée sur la manipulation d'un pirate informatique, forçant le propriétaire du réseau WIFAY pour donner le nom et le mot de passe.

Les pirates sont largement utilisés par la méthode "Interception", qui est envoyée pour se connecter à une connexion avec un routeur d'un smartphone ou d'un ordinateur portable. Le routeur avec un gadget mobile Hacker échange des données (processus Handichek), qui contient un mot de passe crypté.

Des applications ou des services spéciaux sont utilisés pour déchiffrer le code reçu.

Programmes Brutfors pour la sélection automatique du mot de passe

Force brute - Ceci est la technologie de sélection des codes d'accès par le programme en mode automatique.

Les utilisateurs expérimentés écrivent eux-mêmes de telles applications. Ils ont ciblé le réseau cible, le mailer, la ressource, etc. De plus, de nombreux hackers appliquent des services publics prêts à l'emploi. Par exemple, "Proxy Grabber" génère automatiquement des informations sur la connexion à des serveurs.

Le pirate informatique reçoit un fichier avec toutes les données, qui est ensuite appliquée dans l'application Brutfors. Une bibliothèque avec combinaisons de noms et de mots de passe est intégrée à l'application (les bibliothèques sont courantes dans les forums de pirate informatique et sont constamment complétés). L'utilitaire en mode automatique change de proxy, le serveur Web ne peut donc pas identifier l'attaque, ce qui signifie le pirate informatique.

La force brute analyse environ une ou deux cents threads. Plus ce nombre est élevé, plus il sera favorisé par le piratage Wi fi. Cependant, le montant est limité au PC. Dans des ordinateurs à faible consommation, vous devez exécuter en même temps pas plus de 100 contrôles de combinaisons, respectivement, avec de telles valeurs, la procédure peut retarder une longue période (parfois il faut plusieurs jours).

Les applications les plus populaires pour Bruta:

- Appnimi Mot de passe Unlocker.

Je brise le mot de passe à l'aide d'un code de périphérique PIN

Pour résoudre le mot de passe du réseau Wi-Fi Protected WPA / WPA2, vous aurez besoin de:

- PC avec adaptateur Wi-Fi (presque tous les ordinateurs portables et netbooks ont déjà des modules intégrés);

- Le lecteur flash Yusb n'est pas inférieur à 2 Go;

- Utilitaire "" sous Windows.

Les opérations de base sont recommandées à effectuer dans l'environnement Linux, bien qu'il soit disponible pour effectuer une version planifiée à travers Windows, mais tout est rempli de Linux beaucoup plus facile. Il est nécessaire de formater le lecteur flash USB et de sauvegarder le package SLAX WIFI.

Wi-Fi-Slot commence directement à partir du support extérieur, il suffit de déployer le contenu du répertoire de démarrage et du fermoir par "Installeur de démarrage WIFISLAX". Ensuite, spécifiez le paramètre S et cliquez sur "Entrée". Puis exécutez le PC à partir du lecteur flash créé et exécutez les étapes séquentielles suivantes:

- Spécifiez le téléchargement avec le SMP et WIFISLAX C KDE avec des ajustements;

- Attendez;

- Une fois le téléchargement terminé, il est recommandé de modifier l'ordinateur portable de masse en suivant la console "ifconfig WLAN0";

- Ouvrez maintenant l'application MacCHanger;

- Clazzo "changer mas";

- Quittez l'utilitaire et dans la console pour exécuter "ifconfig wlan0 up;

- Ouvrir l'utilitaire minidwep-gtk;

- Fermoir "Scan";

- Attendez;

- Si les points trouvés sont avec le soutien de la technologie WPS, ils sont plus faciles à pirater et plus rapides.

- Les nouveaux arrivants sont des pirates informatiques, il est recommandé de casser des points avec du WPS actives et seulement après avoir acheté une expérience pour se déplacer vers des tâches complexes. Mettant en évidence le point pour claper "lecteur";

- Cliquez sur OK;

- Attendez;

- L'utilitaire montrera un mot de passe;

- Si l'attaque a échoué en raison du blocage du WPS, dans le package enregistré sur le transporteur USB, il existe des moyens de contournement;

- Si les points avec le WPS ne sont pas détectés, il est très facile de résoudre le mot de passe lorsque au moins un PC ou un gadget mobile est déjà connecté au réseau. En attente quand quelqu'un (sacrifice) est connecté à Wi Fay. Il devrait être choisi et applaudir "attaque";

- Le module sans fil intégré dans l'ordinateur portable générera des interférences et fera désactiver la "victime" de Wi-Faya;

- Bien entendu, la victime prédira la tentative de se connecter à nouveau, tout en se produira «Handichek» à la victime avec un routeur avec un échange de données, qui sont facilement interceptés. Les informations capturées sont stockées en tant que fichiers;

- Ensuite, vous devriez écrire les fichiers dans la mémoire de l'ordinateur portable et redémarrer;

- Lancer des fenêtres dans l'ordinateur portable;

- Dans les fichiers copiés, il y a un code d'accès crypté pour WI FAI. Pour le voir, vous devrez installer l'utilitaire "Elcomsoft Security Auditor";

- Importation de données de la clause - TCPDump;

- Après cela, par un doigt sur Clas Down "Ctrl" et ne le publiant pas, cliquez sur le bouton avec la lettre anglaise "I";

- Spécifier des fichiers copiés;

- Fermoir "courir ...";

- Attendez;

- Prêt.

Noter: WPS est une vulnérabilité de la technologie de cryptage. La connexion est effectuée à l'aide du code PIN. Par exemple, IDUS peut contenir huit caractères, qui est surdidé d'environ cent millions de variantes de broche, le piratage du réseau WiFi sera terminé avec succès. Le manque de technologie est qu'il est autorisé à diviser la broche en une paire de pièces. En conséquence, il est nécessaire d'analyser des pièces avec un maximum de quatre caractères, ce qui fait que plusieurs ordres de grandeur réduisent le nombre d'options (jusqu'à 10 mille).

Nous utilisons le phishing

De nombreux utilisateurs ont adoré la méthode - "phishing". La méthode est basée sur la manipulation d'un pirate informatique, forçant le propriétaire du réseau WIFAY pour donner le nom et le mot de passe.

Fondamentalement, le «crochet» est projeté par le biais du courrier électronique ou du réseau social, mais dans le cas du "sacrifice" Wi-Fatch commencera à soupçonner une non-licence. Par conséquent, le pirate informatique construit un tour de différence, par exemple, organise un réseau en double avec un nom identique (le nom de la victime de Wai-Faya et le pirate informatique créé coïncident). En conséquence, lors de la connexion de l'utilisateur malchanceux avec une fausse wi-fi, elle indique le mot de passe. Le propriétaire du réseau de la chaux sans difficulté lit le code d'accès entré et la désactive. Ensuite, dans le mode habituel, il est connecté à Wi-Fay, car le mot de passe lui est déjà connu.

La technique est facile à mettre en œuvre, cependant, des pirates sont distinguées par la paresseuse et encore plus facilitée, développant une application spéciale sur le wifiphisher.

Vous devez effectuer les étapes suivantes:

- Mettre le programme "wifayfisher" sur le PC (il est librement disponible sur Internet);

- Désactiver les utilisateurs de Wi-Faya;

- Attendez que le programme traduit le routeur de la victime au mode Point d'accès et fera une feuille de réseau avec le même nom;

- Ensuite, l'utilitaire pour mettre en œuvre des multiples auto supplémentaires;

- Ensuite, l'application apportera au PC ou au périphérique de la victime une fenêtre de chaux, qui demandera la mise à jour du logiciel;

- La victime à mettre à jour le mot de passe indiquera;

- Étant donné que le propriétaire du menu de la chaux est un pirate informatique, le mot de passe saisi par la victime apparaîtra sur le moniteur de son PC;

- C'est fait.

De nombreux programmes pratiques ont été créés, avec de nombreuses bases de données de connexions de connexion et de mots de passe dans le monde entier. Ces utilitaires collectent des codes d'accès Wi-Fi entrés les utilisateurs et les mettent à jour constamment.

De nombreux programmes pratiques ont été créés, avec de nombreuses bases de données de connexions de connexion et de mots de passe dans le monde entier. Ces utilitaires collectent des codes d'accès Wi-Fi entrés les utilisateurs et les mettent à jour constamment.

Les utilitaires sont simples et équipés d'un menu intuitif. Souvent, seul l'utilisateur est tenu d'activer la recherche Wi-Fi et de sélectionner le réseau disponible.

Les programmes suivants sont les plus populaires:

Pas très populaire, mais pas moins efficace, la carte Wi-Fi et les programmes SWIFT WiFi incluent. Ils montrent clairement l'utilisateur du point Wi-Fi sur la carte et se connectent automatiquement au point le plus proche.

Certains utilisateurs confient des espoirs élevés pour assurer la sécurité de leur filtrage de réseau par l'adresse MAC, cependant, dans la pratique, même un pirate piégot débutant, en contournant une telle protection plus rapidement que le propriétaire du routeur est inclus dans le configurateur Web de l'instrument avec des droits d'administrateur.

La procédure de modification de l'adaptateur sans fil de Linux ne prend que quelques secondes, par exemple, la commande IFCONFIG WLAN0 DOWN. En outre, l'utilitaire MACCHANGER vous permet d'attribuer un MAS Random en mode automatique, par conséquent, même le propriétaire de réseau techniquement avancé sera confondu. Et si la victime utilise la liste blanche, l'application "Airodump-ng" aide à déterminer l'adresse fidèle. L'utilitaire affiche le Mac autorisé dans la colonne "Station".

Noter: Vous pouvez également identifier le MAS valide avec Brutfors, qui a déjà été informé au début de cet article.

Sélectionnez l'application MDK3 et le modèle Brutfors. Le principal avantage de l'utilité est la possibilité de détecter MAS même en l'absence de périphériques connectés au routeur sans fil. Par exemple, vous pouvez appliquer la commande: MDK3 WLAN0 F -T 20: 25: 64: 16: 58: 8C -M 00:12:34.

Nous protégeons votre réseau WiFi du piratage

Les étapes de protection plus de protection que vous êtes fier, plus il sera plus difficile de casser le piratage de votre réseau et le pirate informatique de la nouvelle venue peut même refuser la venture du tout. Par conséquent, il est recommandé d'utiliser toutes les recommandations suivantes, sans rien disparaître.

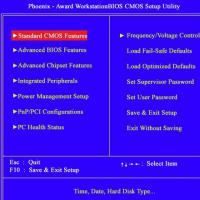

Nous mettons un mot de passe pour entrer dans le configurateur Web du routeur

- Dans l'interface Web du routeur, ouvrez l'onglet Outils système.

- Ensuite, entrez le sous-section «Mot de passe» et définissez un code d'accès fiable. Assurez-vous de régler sur "Enregistrer" à l'arrêt.

- Installez le code d'accès sur le réseau WiFi.

- Entrez dans l'onglet Sans fil, puis passez à la sous-section de sécurité sans fil. Définissez le type de cryptage "WPA / WPA2" et montrant le fantasme pour définir un mot de passe difficile.

- Enregistrez les paramètres entrés et redémarrez le routeur.

- Cachez le nom de Wi-Faya

- Ouvrez l'onglet "Sans fil". Supprimez la marque du graphique "Activer la diffusion SSID".

- Calzzo "Save".

Déterminez les dispositifs de masse qui seront autorisés à se connecter au Wi-Fame (par exemple, voir l'adresse Smartphone dans la section Paramètres "Téléphone"). Ensuite, ouvrez la sous-section «Filtrage Mac sans fil» dans l'onglet Sans fil.

- Clazzo "Activer" et activez les "Autoriser les stations spécifiées par une entrée activée dans la liste d'accéder".

- Suivant, Clazzo "Ajouter une nouvelle ...".

- Spécifiez WT avec statut autorisé.

- Cliquez sur "Enregistrer".

- Désactiver qss (wps).

- Ouvrez le signet WPS (dans certaines interfaces de modèles de routeurs, elle s'appelle «QSS»). Clazzo "désactive WPS".

- Redémarrer le routeur.

Le moyen le plus simple consiste à installer l'application GRATUITE KALI Linux à partir du magasin d'applications sur un smartphone ou une tablette et de l'exécuter.

Le moyen le plus simple consiste à installer l'application GRATUITE KALI Linux à partir du magasin d'applications sur un smartphone ou une tablette et de l'exécuter.

L'utilisation du programme ne cause pas de problèmes, car la plupart des processus sont automatisés. Dans le cas de l'impossibilité d'installer l'utilitaire ci-dessus, il est recommandé de trouver et d'installer «Linux de déployer» sur le marché, dont le menu n'est également pas distingué par des difficultés.

Malgré la facilité d'installation de ces fonds, ce sont les outils avancés du pirate informatique, dont même un pirate-shirt-nouveau venu comprendra.

Les utilisateurs avancés utilisent souvent des "wifinspect" pour le piratage. Il vous permet d'afficher des informations détaillées sur les modes de fonctionnement des réseaux détectés. Le programme s'étend également librement, mais il faut que la racine fonctionne pour certaines de ses fonctions.

S'il y a une autorité racine, vous pouvez utiliser un puissant outil d'analyseur WiFi. Il est exclu avec succès non seulement avec des réseaux Wi-Fi à une fréquence de 2,4 GHz, mais également 5 GHz.

Les propriétaires des téléphones de "EPL" craquent avec succès le Wi-Fi de la voisine installant "AirCrack-NG" ou "AirCrack-NG".

Qu'est-ce qui est dangereux d'utiliser le voisin WiFi?

Certains réseaux voisins ouverts qui ne sont pas cryptés et n'ont aucune protection d'interception, dangereux à utiliser.

Étant donné que chaque attaquant connecté à un tel Wi-Fay est capable d'intercepter et de numériser le trafic de tous les clients.

Si le réseau est crypté et protégé, le danger diminue, mais un tel Wi-Fi à utiliser, il devra pirater, et cela est puni par les articles 272 et 273 μg de la Fédération de Russie.

De toute évidence, pour punir un pirate informatique, il sera nécessaire de le trouver, par exemple, de révéler son IP. Il convient de noter que pour ce sacrifice, il sera nécessaire de faire une demande correspondante au fournisseur. Les sociétés de communication fournissant des services de communication pour accéder à Internet peuvent uniquement émettre des informations uniquement par des employés de l'IMB ou des personnes provenant d'immeubles d'État, avec une puissance encore plus grande. Il n'est pas possible d'obtenir des données des visages ordinaires.

Après avoir identifié la personnalité du pirate informatique, il sera traduit en justice en vertu de l'art. 272 ("accès non autorisé aux informations informatiques") uniquement avec le fait prouvé de suppression, de cryptage, de modifications ou de copie des données de la victime.

Punition pour les réseaux de piratage

La pénalité de 273 - elle suivra dans le cas des applications de rédaction destinées à effacer (chiffrer-bloquer, changement, copie), soit lors de l'utilisation et de la distribution de ces utilitaires.

Si la sortie du réseau mondial, le pirate informatique a utilisé depuis longtemps et la victime a subi des dégâts plus de 250000 roubles. Lorsque vous payez le craqueur de la circulation, l'attaquant sera puni par l'art. 165 (causant des dommages matériels au propriétaire ...).

Beaucoup d'utilitaires ont été développés pour le piratage Wi-Fi-réseaux. L'utilisation de certains d'entre eux semblera trop simples, mais cela ne réduit pas leur efficacité. Les candidatures sont émises pour toutes les plateformes existantes, puis considérez les plus populaires d'entre eux.

Sous Windows.

Pour la plate-forme la plus populaire au monde, la plus grande quantité d'applications de cambrioleurs a été libérée.

Capricieux - Cela fonctionne presque entièrement automatiquement. La technique de sélection est utilisée.

Pas:

- Courir "wififrack.exe";

- Marquer le réseau;

- Cliquez sur Suivant";

- Activez la base de données avec des mots de passe et une clap «Démarrer»;

- Attendez;

- Maintenant, le répertoire d'applications contient le fichier "Good.txt", qui affiche le mot de passe et la connexion.

Kali Linux — Pas:

- Installez Cata Linux sur la machine virtuelle VMware;

- Exécutez le programme et sélectionnez "Live";

- Attendez;

- Entrez "iwconfig";

- Le nom affiché de l'interface est écrit sur une feuille de papier;

- Run "Airmon-NG Start WLAN0";

- Puis "Airodump-ng mon0";

- Cliquez sur "Ctrl + C";

- Entrez "WASH -IJ MON0 -C";

- Spécifiez Wi-Fi avec WPS;

- Entrez "Reaver -i MON0 -B (nom qui a précédemment écrit sur un morceau de papier) -A -VV";

- Attendez;

- Un identifiant et un code apparaîtront sur le moniteur.

Sous Android

Il n'est pas entièrement pratique d'utiliser pour pirater un ordinateur portable. Utilisation significativement plus précise d'un gadget Android compact.

WPS Connect. — Pas:

- En installant l'exécution du programme et appuyez sur l'icône rouge effondrée sur la capture d'écran ci-dessous;

- Appuyez sur le réseau de la victime;

- Appuyez sur "Afficher le mot de passe", le code d'accès apparaîtra.

WIFI WPS WPA Testoter — Pas:

- Appuyez sur "Mettre à jour";

- La liste des réseaux apparaîtra (à côté de laquelle la serrure verte est décrite, vous pouvez pirater);

- Connectez-vous avec la graisse sélectionnée sélectionnée;

- L'affichage apparaîtra à l'écran.

Wifikill. - S'il y a trop de périphériques connectés au Wi-Fi et à la limite épuisée pour la connexion, cette application aidera à libérer l'endroit vacant. Pas:

Wifikill. - S'il y a trop de périphériques connectés au Wi-Fi et à la limite épuisée pour la connexion, cette application aidera à libérer l'endroit vacant. Pas:

- Appuyez sur "Mettre à jour";

- Fermoir "subvention";

- Attendez;

- Il y aura une liste de clients connectés à WI-FAT;

- Mettre en surbrillance le client et appuyez sur "Grab";

- Suivant, Koll's Kill;

- Vous pouvez maintenant travailler en toute sécurité sur le réseau.

Sous l'iPhone.

Les propriétaires de périphériques de "EPL" sont souvent utilisés par AirCrack-NG, des informations interceptées et des codes de piratage rapide.

Les propriétaires des iPhones utilisent souvent «IWEP LITE», dont vous avez juste besoin d'activer, puis de spécifier votre Wi-Fi. L'utilitaire analysera en mode automatique et affichera le code d'accès.

Aujourd'hui, presque chaque seconde utilise Internet. Il peut être à la fois réseau domestique et sans fil non protégé ou protégé. Souvent, les utilisateurs s'intéressent à une question complètement légitime sur la manière de se connecter au wifi, de ne pas connaître le mot de passe? Beaucoup peuvent dire avec confiance que c'est impossible, mais la chose est que tout n'est pas si simple. En fait, il n'y a rien d'impossible, nous allons donc vous dire comment le faire.

Un peu d'informations générales

Comme montre la pratique, tout le monde ne règle pas le mot de passe sur Internet. Dans ce cas, vous n'avez pas besoin d'inventer quoi que ce soit, et vous pouvez l'utiliser librement, ne pas être confrontés à ce qu'ils en apprendront et transformeront la connexion. Veuillez noter que, par exemple, dans les grandes entreprises ne mettent presque jamais de protection, c'est clair pourquoi, ce n'est pas très pratique et le temps est engagé dans la saisie de données. Mais nous avons une autre situation: un voisin diabolique a mis un mot de passe, et nous voulons aller en ligne. Tout d'abord, assurez-vous si le mot de passe en vaut la peine. Pour ce faire, il suffit de saisir une combinaison si la connexion est interrompue, alors nous aurons besoin d'un renifleur. À peu près cela, nous allons parler.

Comment se connecter au wifi, ne pas connaître le mot de passe

Pour ce faire, vous devez télécharger un logiciel spécial. Comme indiqué ci-dessus, nous utiliserons un programme Sniffer - un programme principal qui consiste à attraper des packages d'information. Aujourd'hui, dans l'accès gratuit sur Internet, il existe un tas d'utilitaires similaires, par exemple Shark. Pour traiter ce logiciel ne sera pas difficile. Lorsque vous suivez le premier lancement, vous comprendrez que vous pouvez intercepter suffisamment d'informations utiles. Ici, vous pouvez trouver l'adresse IP du destinataire des données et, en fait, l'expéditeur. Sur cette base, vous pouvez configurer votre ordinateur à une connexion réussie. En principe, dans un proche avenir, nous travaillerons avec des adresses IP. Mais ce n'est pas aussi facile que cela puisse paraître à première vue. Premièrement, l'Internet sans fil, que nous avons rassemblé pour pirater, devrait fonctionner. Deuxièmement, ce sera bien s'il est utilisé activement, il est dû au fait que, à ce moment-là, il est simplement transmis une énorme quantité d'emballages d'information, et nous en avons juste besoin.

Routeur WiFi: le mot de passe n'est pas un problème

Essayons donc de changer l'adresse réseau de notre ordinateur. Ceci est fait afin de le rendre "natif" pour le routeur. Il y a beaucoup dépend du système d'exploitation que vous utilisez. Bien que le principe soit le même. C'est que l'adresse réseau de l'ordinateur ou de l'ordinateur portable est exactement la même que celle du routeur. Cependant, le dernier chiffre doit être laissé inchangé, car nous parlons de l'adresse unique du réseau. Le masque de sous-réseau ne peut pas être changé et laissé pour la même chose. Par exemple visuel, nous donnons les informations suivantes. Avec l'aide d'un sniffer, vous avez reçu l'adresse suivante 192.168.5.2, en plus de cela, vous avez un masque de sous-réseau 255.255. 255.0. Vous faites votre adresse exactement la même chose, mais la dernière figure reste inchangée et le masque laissait la même chose, bien qu'il coïncide habituellement. En principe, nous avons déjà pratiquement réussi à se connecter au WiFi. Sans mot de passe, il est impossible de le faire, de sorte qu'il doit être piraté.

Stade de protection finale

Ainsi, avec des adresses énoncées. Comme vous pouviez le voir, il n'y a rien de difficile. Nous devons toujours faire un peu, puis vous pouvez vous joindre. Tout d'abord, il est nécessaire de trouver un cracker de mot de passe décent. Depuis la connexion au WiFi, ne connaissant pas le mot de passe et ne pas le pirater, il est peu probable de sortir. Il y a beaucoup de tels programmes. La plupart d'entre eux visent spécifiquement d'ouvrir la protection de l'Internet sans fil et des mots de passe des comptes dans les jeux, les réseaux sociaux, etc. Mais il est préférable que nous utilisions un tel logiciel comme COMM VIEV pour Wi-Fi. L'utilitaire est totalement gratuit et extrêmement facile à utiliser. Une interface intuitive vous aidera à désassembler. Mais la chose est que toutes les données nécessaires que nous avons déjà. Ceci est l'adresse réseau et l'ensemble d'informations du routeur. Suivant pour vous ferez tout. Pour un mot de passe WiFi, différentes combinaisons de lettres et de chiffres montrent, mais le degré de protection dépend de la méthode de cryptage sélectionnée.

Conclusion

Comme déjà indiqué ci-dessus, cela dépend beaucoup du degré de protection, c'est-à-dire la variante de cryptage sélectionnée. Il y en a trois trois. Si quelque chose comme WPA ou WPA-2 est utilisé, il est peu probable que vous ne puissiez pas voir le réseau, même si vous savez exactement ce que c'est. Dans ce cas, vous ne vous aiderez pas à danser avec un tambourin, vous devez ici participer à un pirate informatique professionnel, et ces services sont décents, il est donc logique de penser à la faisabilité d'une telle activité. Si nous ne parlons pas de trafic dévorant intensif, il est probable qu'il est plus facile de demander le mot de passe du propriétaire. La probabilité est qu'aucun problème ne surgira, surtout si vous avez besoin d'un accès au travail ou à des études, plutôt que de télécharger des films de 20 gigaoctets par jour. Eh bien, c'est tout ce qui peut être dit sur la manière de se connecter au wifi, de ne pas connaître le mot de passe. Il n'y a rien de compliqué ici, mais parfois, cela n'a pas de sens et que les routeurs modernes ne sont pas protégés de manière assez fiable, ils sont donc très difficiles à «ouvrir». Mais si vous avez vraiment besoin, vous pouvez essayer.

Une connexion Wi-Fi gratuite est une trouvaille agréable pour tout le monde. Les réseaux de connexion Wi-Fi cachés dans les magasins, les cafés et autres lieux publics ne donnent parfois pas de repos. Certaines personnes veulent pirater le mot de passe de Wi-Fi.

Rendez-vous rarement une personne gentille qui ne limitera pas l'accès à son propre internet. Clair, les cafés et les hôtels attirent des visiteurs à la distribution de trafic gratuite. Cependant, une connexion Wi-Fi est trouvée avec un accès ouvert non seulement dans de tels endroits et le voisin est à l'entrée. Que ce soit une personne trop gentille, qu'il soit très oublieux de la nature.

Que faire si Internet a besoin d'urgence, mais il n'y a pas d'argent pour payer votre propre? Quelles astuces ont eu lieu avec des pirates informatiques? Pour une utilisation libre du WAI-FI le plus proche, il existe une procédure de piratage grave. D'autres chemins pouvant aider à contourner l'autorisation ne sont pas encore connus du public.

Méthodes de piratage

Ce qui est non seulement dans le réseau mondial, décrivant même des actions frauduleuses pour une connexion Wi-Fi gratuite. Si la connaissance dans le domaine des technologies Internet n'est pas significative, il est préférable de demander à aider un pirate informatique familier. Qui peut faire face à eux-mêmes, voici quelques façons populaires:

- devinez le mot de passe;

- utilisez un programme spécial afin qu'il récupère la "clé";

- recevoir un périphérique PIN;

- "Hameçonnage";

- rattraper le mot de passe.

Comment deviner le mot de passe

Dans chaque méthode, il est à l'origine nécessaire de sélectionner Wi-Fi avec le meilleur niveau de signal. En choisissant la première méthode, vous devrez refléter un peu. Il est peu probable que le Wi-fi voisin soit sérieusement crypté. S'il est loin de la technologie de l'information, un utilisateur inexpérimenté ordinaire, il est peu probable qu'il ait une longue pensée sur la complexité de la combinaison. Très probablement, il a utilisé sa date de naissance, conjoint ou enfant, et peut-être du tout.

Lorsque les options les plus simples avec des informations personnelles ne passaient pas, il convient de faire attention à d'autres "Passvorda" populaires. Le plus souvent, les utilisateurs utilisent les combinaisons suivantes de chiffres - "1234", "1111", "123123" et similaire à ceux-ci, également des mots de passe des lettres - "qwerty", "mot de passe" et d'autres. De combinaisons communes pour protéger la Wi-Fi, il y en a beaucoup, sur le réseau sur ce sujet regorge d'informations et des combinaisons spécifiques sont présentées.

De plus, la méthode est significative - la simplicité, mais des minus sont également présents - la durée du processus. Surtout beaucoup de temps dépensera une restriction sur les tentatives de saisie. S'il y a une telle chose sur la Wi-Fi de quelqu'un d'autre, alors après trois tentatives infructueuses, le mot de passe devra être administré que tous les deux jours.

Mot de passe Solve Logiciel

Comment pirater un mot de passe difficile du Wi-Fi? Le principe de ces programmes est simple, ils agissent par analogie avec une personne. Seul un ordinateur parfois plus rapide et intelligent. Les programmes ont des dictionnaires entiers avec des combinaisons populaires. Parfois, la voiture récupère des mots de passe en quelques minutes, cela se produit, le processus est retardé pendant plusieurs jours. Premièrement, les versions simples sont suivies, puis complexes. Le temps de reconnaissance dépend du degré de complexité de mot de passe. Cette technologie s'appelle également "Brutfors", ce qui signifie la recherche d'un mot de passe.

Pour familiariser des exemples de programmes - AirCrack-NG, Wi-Fi latéral, le déverrouillage Wi-Fi AirSlax et d'autres personnes. Sur Internet, il y en a beaucoup d'entre eux, ce n'est qu'une petite partie. Téléchargement de tels logiciels, un fraudeur lui-même risqué pour être trompé. Troyans et d'autres problèmes seront placés sur un ordinateur.

L'idée de connecter la technique à rechercher un mot de passe génial. C'est vrai, cette méthode a également ses propres minus. Le principal est un résultat négatif. La sélection peut passer en vain. Cela signifie qu'une combinaison trop complexe de caractères, de lettres et de chiffres, qui n'est pas encore familière pour ce programme, est conçue.

Où obtenir un appareil étranger PIN

La recherche de la broche est une tâche facile. Pour lesquels il vaut la peine de visiter et de la réécrire à partir du boîtier de l'appareil pour la distribution Wi-Fi. La broche est entièrement consiste en nombre de nombres. Pas toujours l'appareil sera situé dans un endroit pratique, mais au cas où il y a une défaillance, il y a un moyen de sortir.

Une autre méthode pour obtenir une épingle - Profitez des programmes spéciaux. Vous pouvez utiliser, par exemple - CommView ou BlackTrack. Une telle option de piratage de la Wi-Fi Perekalny n'est pas facile. Le dispositif Wi-Fi est constamment échangé par les packages d'informations entre d'autres appareils, qui sont inclus dans la zone de son action. L'objectif est d'intercepter les données.

Il est nécessaire d'agir via un ordinateur ou un ordinateur portable avec un matériel puissant, ayant une carte Wi-Fi avec la fonction Mode moniteur. Créez un disque de démarrage ou un lecteur flash avec un kit de distribution de logiciels pour intercepter le package, installez la coque sur le PC. Sélectionnez un réseau et après avoir attendu le processus d'interception d'environ 10 000 paquets. Premièrement, le programme donnera à la broche, et après le mot de passe.

Matériel vidéo pour le réseau de piratage utilisant une tierce partie:

Conseil: souvenez-vous de la broche. Lorsque le propriétaire modifie le mot de passe, il sera beaucoup plus facile de le résoudre, en sachant la broche.

Changer l'adresse MAC

Sinon, comment Paw Wai-Fi? Dans la méthode présentée, la question de principe est inappropriée, parfois les utilisateurs laissent le réseau ouvert, mais mettent un filtre par adresses MAC. Ceci est un identifiant spécial de chaque appareil. Apprenez les adresses MAC autorisées peuvent être appliquées par un programme spécial. Par exemple, AirDump-ng.

Vidéo:

Lors de l'apprentissage de la liste blanche des "identifiants", changez votre propre. Pour ce que vous souhaitez ouvrir le "Panneau de configuration", cliquez sur "Centre de gestion de réseau et accès commun", après avoir sélectionné "Modification des paramètres de l'adaptateur réseau". Sélectionnez la connexion réseau nécessaire, allez sur "Propriétés". Réglage du réseau - Entrez l'adresse MAC de 12 caractères. En outre, redémarrez et "voila", tout s'est avéré.

Hameçonnage

Le phishing est l'une des méthodes de fraude au réseau. Cela vous permet de tromper le login et le mot de passe. Ainsi, en visitant le site, vous pouvez visiter la page de phishing et entrer vos données postérieures par le cracker.

Les informations avec des données secrètes sur la Wi-Fi seront reconnues à l'aide du wifipHisher.

Quel programme fonctionne sur:

- Configurez HTTP et HTTPS;

- Recherchez des réseaux sans fil WLAN0 et WLAN1 jusqu'à ce qu'il soit connecté à l'un d'entre eux;

- Suivi des adresses IP de service et de sortie DHCP;

- Sélectionnez l'un des points Wi-Fi disponibles;

- Une copie du point d'accès est créée, il est défini par le même nom. La vitesse du point réel est réduite, de sorte que l'utilisateur commence à renouer et à tomber sur la copie.

- Le navigateur demande l'entrée de mot de passe, l'utilisateur remplit le compte et que le PASSVORD entre dans ses mains un fraudeur à travers le wifiphisher.

Instruction vidéo:

Maintenant, l'escroc a la possibilité de créer un routeur étranger. Il peut changer la broche WPS, voir les données pour autorisation sur toutes les ressources. Avec de tels privilèges, il est possible d'envoyer des services bancaires à d'autres sites, après avoir chuté "ton".

Conseil: Pour ne pas se faire prendre sur le tour "phishing", vous devez toujours revoir soigneusement les sites visités.

Protection du réseau propre

Comme il s'est avéré, il y a beaucoup d'options d'espionnage pour les données du Wi-Fi. Tous ceux qui ont à la maison ou dans le routeur de bureau devraient compliquer l'accès des tiers. Sinon, chaque risque est cruellement trompé. Il est recommandé de tirer parti des conseils suivants:

- Proposez une combinaison complexe pour un mot de passe - au moins 10-12 caractères, où prendre en compte la disposition du clavier, le registre, les signes et les numéros.

- Désactiver WPS, cette fonctionnalité se souvient des utilisateurs autorisés et les connecte à nouveau en mode automatique.

- Changement périodique du périphérique utilisé de la broche, ainsi que la suppression de l'inscription d'usine de l'espèce.

- Limitez l'accès aux informations de la broche, ne l'entrez pas sur des sites douteux.

Ces étapes contribueront à protéger qualitativement leur réseau. Maintenant, cela ne peut pas ne pas casser un pirate informatique avec une lettre majuscule. Assurez-vous si le piratage a réussi, il est quelque part près de. Seul l'arrangement étroit d'un attaquant peut conduire à un résultat prospère.

Applications avec des données célèbres de Millions Wi-Fi

Ou peut-être pour pirater une connexion Wi-Fi protégée? Les utilisateurs du monde entier ont créé une sorte de base de données avec des mots de passe et des points Wi-Fi. Pour y accéder, il convient de télécharger le programme prêt et de sélectionner le réseau souhaité. Les informations sont obtenues dans les applications suivantes:

- Wi-FI Carte est une application universelle pour n'importe quelle plate-forme téléphonique, il affichera le point Wi-Fi à venir et les mots de passe, si une personne a déjà connecté au réseau sélectionné;

- Shift WiFi est une application d'utilisateur Android, ainsi que le programme précédent, affiche tous les mots de passe précédemment enregistrés sur Wi-Fi.

Application Carte Wi-Fi Aperçu:

La liste de telles applications est progressivement reconstituée. Il existe un risque d'obtenir un produit de mauvaise qualité. Toujours plus sûr de télécharger des logiciels de sources officielles et éprouvées.

Piratage Wi-Fi avec téléphone

Aujourd'hui, il est possible d'effectuer un réseau de Wi-Fi à un gadget mobile. C'est encore plus pratique qu'avec PC. Le téléphone est plus facile à rapprocher de l'appareil que vous souhaitez pirater. Il y a beaucoup d'applications payantes et libres. Certains d'entre eux - la tromperie. Payé entre eux peut différer dans l'actualisation des bases.

À ce jour, connu:

- Blague Wi-Fi;

- Wihask mobile;

- Iwep lite.

Wi-Fi Prank - Application Brutfors. Il nécessite un téléchargement de base de données supplémentaire. Ensuite, il sélectionne automatiquement le mot de passe souhaité. Convient à Android.

Wihask Mobile - Valable sur un algorithme spécifique, ne nécessite pas de bases supplémentaires. Fonctionne jusqu'à détection du mot de passe latent. Basé sur la même technologie "Brutfors". Distribué pour le système Android.

IWEP LITE - Recherchez un mot de passe sur gadgets iPhone. L'application nécessite une procédure d'activation. Il est nécessaire de trouver un réseau et de choisir des statistiques. Une fois que la recherche automatique commence à une réponse satisfaisante avec le code.

Responsabilité du piratage

Pas étonnant qu'ils disent que le fromage libre seulement dans un souris de souris. Ces mots peuvent être attribués à Internet. Utilisation gratuite n'est légalement que dans les lieux publics, où la pensée ne se produit pas - est-il possible de pirater la Wi-Fi disponible, car elle est en cours d'accès. Ici, tout le monde peut utiliser le réseau beaucoup.

Une entreprise est un piratage de l'appareil de quelqu'un d'autre. En d'autres termes, c'est une fraude. Et de telles actions ne sont pas légales. Toutes les violations criminelles de notre pays sont limitées aux lois. Dans tous les "cendres", il existe un article dans le Code criminel de la Fédération de Russie. Ne risquez pas, branchez ou payez votre propre Internet.

Wi-Fi est un réseau sans fil qui offre des informations de transmission et de réception entre les clients, ainsi que des points d'accès. La communication entre plusieurs points et au moins un client est assurée. À l'aide de la connexion Wi-Fi, une personne peut aller sur Internet, ainsi que des informations de partage. Il est maintenant difficile de soumettre une vie moderne sans l'utilisation d'Internet. Il est utilisé à la maison, étudiant et au travail à leurs propres fins. Avec cela, vous pouvez communiquer en temps réel avec des amis qui sont à l'autre bout de la planète. Ici, vous pouvez apprendre presque toutes les informations. Il y a longtemps, Internet était un vrai satellite de la vie d'une personne, sans laquelle elle ne peut être appelée confortable et moderne. Chaque année, la technologie Wi-Fi devient de plus en plus distribuée.

Pour entrer dans le réseau, un appareil mobile ou un ordinateur portable doit être configuré. Les adaptateurs Wi-Fi devraient fonctionner.

Nous avons donc compris ce que Wi-Fi est, maintenant parlons de la manière de se connecter au voisin WiFi et lorsque cela est nécessaire.

Les raisons:

- partager un point d'accès;

- vous avez des problèmes avec Internet sur le côté du fournisseur - il existe des travaux techniques planifiés;

- terminé la période rémunérée et vous avez oublié ou n'avez pas eu le temps de payer Internet;

- Vous êtes chez des parents ou des amis qui n'ont pas d'Internet;

- pourquoi est-ce que je paye pour Internet, s'il y a un accès gratuit.

Méthodes de connexion:

- connectez-vous à un wifi de dépôt avec un point d'accès non protégé (sans mot de passe);

- d'accord sur le partage d'Internet avec paiement 50/50;

- vous pouvez trouver le mot de passe de quelqu'un d'autre ou une fois de demander de vous connecter à l'autre, puis d'utiliser constamment.

Connectez-vous à des réseaux non protégés

Le moyen le plus simple est de se connecter à des réseaux non protégés. Heureusement, tous les utilisateurs ne définissent pas le mot de passe sur leur réseau et cela peut être utilisé. Vous devez d'abord activer un ordinateur portable ou un autre appareil et attendre qu'il soit pleinement téléchargé.

Si nécessaire, le module WiFi et le système d'exploitation détermineront de manière indépendante tous les réseaux disponibles.

Le plus souvent, le système détecte un périphérique distribuant Wi-Fi, mais vous pouvez vous connecter à chaque réseau. Ci-dessous, sur le côté droit, une icône est sous la forme de bandes verticales. Après avoir cliqué dessus, une liste des connexions possibles aux réseaux sans fil s'ouvrira. Il doit choisir ce réseau qui n'est pas protégé.

Vous pouvez apprendre en fonction des icônes appropriées, par exemple, il peut s'agir d'icônes d'avertissement jaune, comme dans les images ci-dessus ou d'autres désignations. Le réseau protégé peut vice versa désigné par la serrure. Au moins, vous pouvez aller au nom du réseau et voir le type de sécurité, qui devrait avoir le statut "non protégé". C'est à ce réseau pouvant être connecté. Si le réseau est protégé par mot de passe, entrez-le, sans le savoir, cela ne fonctionnera pas. Ici, il sera nécessaire d'entrer la clé de sécurité pour accéder.

Trouvé le réseau disponible, vous devez maintenant cliquer sur le bouton "Connexion". Nous lisons un avertissement qui indique que "les informations via ce réseau peuvent être visibles pour les autres utilisateurs".

Je suis allé au processus de connexion.

Nous examinons l'icône WiFi si l'icône apparaît qu'il existe une connexion Internet, vous pourrez alors surfer en toute sécurité.

Après cela, vous pouvez ouvrir le navigateur et composer n'importe quelle adresse.

Comment pouvez-vous vous connecter au voisin Wi-Fi?

Un voisin peut demander au réseau d'utiliser le réseau. Pour cela, bien sûr, vous n'avez pas besoin d'être des voisins. Vous pouvez également proposer une indemnité monétaire. Considérons une deuxième option qui est plus acceptable.

Ce miracle s'est produit et le voisin s'est avéré être assez agréable et non une personne gourmande, fournissant un mot de passe de son réseau Wi-Fi. Cela résoudra tous les problèmes et soulagera la nécessité de faire des actions illégales. La procédure de connexion est assez simple et ne prend pas beaucoup de temps.

La connexion se produit de la même manière, décrite ci-dessus. La seule différence est que vous connaissez déjà le nom du réseau et reçu un mot de passe.

En bref, le processus de connexion à un voisin WiFi sera comme suit:

- Allumez Wi-Fi;

- Cliquez sur l'icône dans le coin inférieur droit de l'écran "Réseau disponible";

- Dans la fenêtre SPOOL, choisissez un réseau de voisin;

- Appuyez sur "Connexion";

- Un mot de passe est prescrit, ce qui a donc gentiment fourni un voisin.

Ce sera déjà une connexion standard. En règle générale, la connexion se produit après avoir entré le mot de passe.

Selon le fabricant de l'ordinateur portable, le programme requis (pilote) doit être installé dans le système d'exploitation, ce qui aide à trouver et à se connecter au point d'accès. Le problème le plus fréquent lors de la connexion aux réseaux WiFi à partir d'un ordinateur est un module inactif (dans ce cas, il n'est pas possible de détecter le réseau, ainsi que la présence de dispositifs qui le permettent de se faire).

Dans une telle situation, il est nécessaire de voir si le module est activé sur l'ordinateur portable.

Pour ce faire, vous devez trouver l'icône WiFi sur le côté droit de l'écran si c'est une croix, elle est désactivée.

Activer le module de différentes manières:

- Combinaison des touches FN + F2, FN + F3, FN-F3, etc. (dépend du modèle d'ordinateur portable).

- Activer via "Gestionnaire de périphériques".

Si vous ne parvenez pas à vous connecter à l'aide de la combinaison de touches, cela peut être corrigé comme suit:

Cliquez avec le bouton droit sur l'icône "Mon ordinateur" et sélectionnez "Gestion".

Accédez à "Gestionnaire de périphériques" et ouvrez "Adaptateurs réseau".

Sur l'adaptateur Wi-Fi, vous devez cliquer sur le bouton droit et choisir "Activer".

Habituellement, le réseau voisin est connecté pour économiser de l'argent, payer pour Internet en deux ou pour ne pas payer du tout, les utiliser absolument gratuitement.

Est-il en vaut la peine de se connecter à des réseaux Wi-Fi non protégés?

Les réseaux non protégés par mot de passe sont toujours satisfaits de l'œil humain. Beaucoup rient du propriétaire d'un tel réseau, qui distribue simplement Internet à tous dans le district. Mais cela vaut la peine de se connecter aux réseaux auxquels tout le monde a accès.

Dans le cas où le réseau n'est pas protégé par mot de passe, mais le cryptage des données transmis est utilisé, il est sans aucun doute plus. Même si les données utilisateur sont interceptées, elles seront suffisamment déchiffrées. Par conséquent, le premier critère est la présence de cryptage de ces données transmises.

Dans le cas où les personnes sont connectées à des mots de passe réseau non protégés, surtout s'ils n'ont pas de cryptage, le réseau doit alors minimiser toutes les actions liées à l'autorisation. Ces réseaux conviennent mieux à un simple surf sur les sites de presse ou à rechercher d'autres informations, où l'utilisateur n'a pas besoin d'introduire leurs données personnelles. Il est encore préférable d'utiliser le navigateur en mode Incognito ou n'utilisez pas le navigateur Web principal. La solution idéale au problème sera l'utilisation de programmes spéciaux. Ces utilitaires sont conçus pour chiffrer toutes les données transmises par les utilisateurs.

Bien sûr, le fait de quel réseau et où la connexion se produit est d'une grande importance. S'il s'agit du principal point d'accès de toute organisation, il existe donc probablement des moyens de chiffrer ces données client. Mais ces réseaux qui sont en place incompréhensible et ont un nom incompréhensible, il est préférable de faire le tour de la fête.

Que peut donner la connexion?

Connexion à un tel réseau qui n'a pas de cryptage, une étape plutôt risquée. Toutes les données transmises peuvent être entre les mains des intrus. Les mots de passe et autres informations seront interceptés et utilisés à diverses fins. Par conséquent, il vaut mieux penser à cent fois avant de risquer.

Causes de pourquoi Flash Player ne fonctionne pas et dépannage

Causes de pourquoi Flash Player ne fonctionne pas et dépannage L'ordinateur portable lui-même s'éteint, que faire?

L'ordinateur portable lui-même s'éteint, que faire? HP Pavilion DV6: Caractéristiques et Reviews

HP Pavilion DV6: Caractéristiques et Reviews Format Représentation des numéros de points flottants La manière dont les nombres négatifs sont stockés dans la mémoire de l'ordinateur

Format Représentation des numéros de points flottants La manière dont les nombres négatifs sont stockés dans la mémoire de l'ordinateur Des frites et n'allument pas quoi faire?

Des frites et n'allument pas quoi faire? Pourquoi ne fonctionne pas la souris sur un ordinateur portable ou une souris?

Pourquoi ne fonctionne pas la souris sur un ordinateur portable ou une souris? Comment augmenter ou diminuer l'échelle de la page (FONT) dans les camarades de classe?

Comment augmenter ou diminuer l'échelle de la page (FONT) dans les camarades de classe?