Connexion à distance à Ubuntu. Méthodes d'accès à distance pour GUI Linux. Comment se connecter à un dossier Windows partagé de Ubuntu

SSH est l'un des outils d'administration système les plus importants.

SSH ou Shell sécurisé (coquille sécurisée) est un protocole utilisé pour se connecter de manière sécurisée à des systèmes distants. C'est le moyen le plus courant de se connecter à des serveurs distants Linux et Unix (par exemple, à VPS).

Ce manuel discutera de l'utilisation de SSH pour se connecter à un système distant.

Syntaxe de base

Pour vous connecter au système distant à l'aide de SSH sous Linux, il existe un outil - SSH.

Type d'équipe de base:

ssh remote_chost

Dans cet exemple, la phrase "Remote_chost" remplace l'adresse IP ou le nom de domaine de l'hôte auquel vous souhaitez vous connecter.

Cette commande suggère que le nom d'utilisateur sur les systèmes distants et locaux coïncident.

Si un autre nom d'utilisateur est installé sur le système distant, il doit être spécifié à l'aide de la syntaxe suivante:

ssh user_name @ remote_chost

Après la connexion au serveur, vous devez spécifier le mot de passe pour passer l'autorisation.

La procédure de création de clés pouvant être utilisée au lieu de mot de passe sera décrite plus tard.

Pour revenir à la session locale, tapez simplement:

Comment fonctionne SSH?

SSH fonctionne en connectant le programme client au serveur SSH.

Dans les commandes ci-dessus, SSH est un programme client. Le serveur SSH fonctionne déjà sur l'hôte distant spécifié.

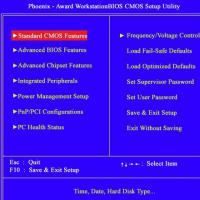

Si le serveur SSH ne fonctionne pas encore sur le VPS, cliquez sur le bouton "Accès de la console", qui figure sur la page Server. Cela affichera l'écran d'autorisation. Pour vous connecter, utilisez vos informations d'identification.

En général, le processus de lancement du serveur SSH dépend du kit de distribution Linux.

À Ubuntu pour démarrer le serveur SSH sur le VPS, vous devez entrer:

SUDO SERVICE SSHD Commencez

SSH Setup

Lors de la modification des paramètres SSH, les paramètres du serveur SSH sont modifiés.

À Ubuntu, le fichier de configuration SSH principal est dans / etc / ssh / sshd_config.

Créez une sauvegarde de la version actuelle de ce fichier avant de la modifier:

Sudo cp /etc/ssshd_config(,.bak)

Ouvrez-le à l'aide d'un éditeur de texte:

Sudo nano / etc / ssh / sshd_config

Certains paramètres nécessitent une attention particulière, par exemple:

Cette chaîne détermine le port SSH Server à écouter des connexions. Par défaut, c'est le port 22.

Il est conseillé d'utiliser un port non standard pour protéger le serveur des analyses portuaires aléatoires. On vous montrera plus tard comment se connecter à un nouveau port.

HostKey / etc / SSH / SSH_HOST_RSA_KEY

HostKey / etc / SSH / SSH_HOST_DSA_KEY

HostKey / etc / SSH / SSH_HOST_ECDSA_KEY

Les lignes d'HostKey indiquent où se trouvent les clés d'hôte (plus sur les touches hôtes plus tard).

Syslogfacility

Info de LogLevel

Rangez-ceux-ci contenant des paramètres de journalisation et déterminez le niveau du journal.

Si des problèmes se produisent avec SSH, il est recommandé d'augmenter le niveau de journalisation (qui augmente le nombre de données enregistrées).

LogingRacétime 120.

Permettrotlogin Oui.

Strictmodes oui

Ces paramètres contiennent des informations d'enregistrement.

LogingRacétime. Spécifie le nombre de secondes au cours de laquelle il est nécessaire de maintenir un composé sans autorisation.

Noter: Dans cette rangée, fixez un peu plus de temps que d'habitude nécessaire à l'enregistrement.

Permatrootlogine. Définit la possibilité de vous connecter en tant qu'utilisateur racine.

Dans la plupart des cas, après avoir créé un utilisateur avec des privilèges élevés (Su ou sudo) et la possibilité de se connecter via SSH, il est recommandé d'installer "Non" dans cette ligne.

strictmodes. - Il s'agit d'un dispositif de protection qui refusera l'entrée si les fichiers d'authentification sont lus à tout le monde.

Cela empêche les tentatives d'entrée si les fichiers de configuration ne sont pas protégés.

X11forning oui

X11displayoffset 10.

Ces paramètres configurent la fonction appelée X11 renvoi, ce qui vous permet d'afficher l'interface utilisateur graphique (GUI) du système distant sur le système local.

Ce paramètre doit être activé sur la machine locale et sur la machine distante; Pour utiliser la fonction, vous devez transférer le client et l'option -X.

Edité par ce fichier, n'oubliez pas de redémarrer le serveur SSH pour activer les modifications apportées:

sUDO SERVICE SSHD Redémarrer

De plus, les modifications apportées doivent être soigneusement testées pour s'assurer que tout fonctionne correctement.

Face à des problèmes, rappelez-vous que vous pouvez également entrer sur le bouton "Accès de la console".

Connectez-vous en utilisant les touches SSH

Souvent, l'authentification basée sur les clés est beaucoup plus fiable que de vous connecter à un système distant avec un mot de passe.

Comment fonctionne l'authentification basée sur les clés?

L'authentification à clé implique la création d'une paire de clés - fermée et ouverte.

La clé fermée est sur la machine cliente, doit être protégée et maintenue secrète.

La clé ouverte peut être donnée à n'importe qui et placer sur n'importe quel serveur auquel vous devez accéder.

Lorsque vous essayez de vous connecter avec une paire de clés, le serveur utilise la clé publique pour créer un message pour un ordinateur client qui ne peut être lu que sur une clé fermée.

L'ordinateur client envoie ensuite la réponse correspondante au serveur, de sorte que le serveur comprend que le client est légal.

Après avoir défini les clés, tout ce processus est automatiquement effectué en arrière-plan.

Créer des clés SSH

Les touches SSH doivent être créées sur l'ordinateur à partir de laquelle vous souhaitez établir une connexion (en règle générale, il s'agit d'un ordinateur local).

Dans le type d'invite de commande:

ssh-keygen -t rsa

Pour accepter les paramètres par défaut, appuyez sur Entrée. Les touches seront créées dans ~ / .ssh / id_rsa.pub et ~ / .sSH / ID_RSA.

Allez au catalogue.ssh, gagnant:

Faites attention aux droits aux fichiers:

ls -l

-RW-R - R- 1 Demo Demo 807 Sept 9 22:15 Autocommande_keys

-RW -------- 1 Demo Demo 1679 sept. 23:13 ID_RSA

-RW-R - R- 1 Demo Demo 396 sept. 9 23:13 ID_RSA.PUB

Comme vous pouvez le constater, les droits de lire et de modifier le fichier ID_RSA ne sont que chez le propriétaire. De tels privilèges sont nécessaires pour sauver le secret clé.

Dans le même temps, le fichier ID_RSA.PUB peut être utilisé ensemble, il a donc des privilèges appropriés.

Tourner une clé publique sur le serveur

La commande suivante copie la clé publique du serveur distant:

ssh-copy-id-temote_host

Cela ouvrira la session SSH pour entrer le mot de passe pour entrer.

Après avoir entré le mot de passe, la clé publique sera copiée sur le serveur, ce qui vous permettra de vous connecter au système sans mot de passe.

Paramètres du client SSH

Lorsqu'il est connecté via SSH, vous pouvez utiliser un certain nombre d'indicateurs.

Certains d'entre eux sont nécessaires pour installer les paramètres appropriés de l'hôte distant SSH.

Par exemple, si le numéro de port de la configuration SSH sur l'hôte local a été modifié, vous devez installer le port approprié du côté client, en tapant:

ssh -p_port numéro distant_chost

Si vous devez effectuer une commande sur le système distant, vous pouvez le spécifier comme suit:

sSH REMOTE_CHOSTIC BESOIN_COMMUNICATION

Cette chaîne établira une connexion avec une machine distante et exécutera la commande spécifiée.

Comme déjà mentionné, si la fonction de transfert X11 est activée sur les deux ordinateurs, vous pouvez l'utiliser en tapant:

sshx distant_chost

Si vous avez sur le système local, tous les outils pertinents du programme avec l'interface graphique utilisée sur le système distant s'ouvriront sur l'ordinateur local.

RÉSULTATS

Apprendre à travailler avec SSH de manière très important, si seulement parce qu'il est nécessaire de remplir les tâches les plus élémentaires.

En utilisant constamment SSH, vous pouvez non seulement protéger le serveur, mais également devenir un utilisateur avancé, ce qui simplifiera grandement la vie. Le protocole SSH reste populaire, car il est sûr, fiable et utile dans diverses situations.

Mots clés:ET Vino.. Principe général de fonctionnement: à partir d'un ordinateur sous Windows, un tunnel SSH protégé est créé sur Ubuntu et une connexion VNC est créée via celle-ci (bureau distant).

L'article est divisé en quatre parties:

- Installation et activation SecureShellServer: Sudo apt-get Installer le service OpenSSH-Server Statut SSH SSH Démarrer / exécuter, processus 2006

Vérification de l'ouverture du port 22 (le port par défaut utilisé par SSH):

Netstat -tilpan | Grep: 22 TCP 0 0 0.0.0.0:22 0.0.0.0:* Écouter -

En Linux de la connexion SSH à l'aide du transfert de port local, la commande suivante est utilisée en général.

SSH -C.

-p. -L.<локальный_порт>:<адрес_машины>:<удаленный_порт> -L.<пользователь> Cela signifie que toute connexion émanant de l'ordinateur local (localhost) à travers le port<локальный_порт> sera redirigé par le tunnel SSH sur<удаленный_порт> Machine distante.

Il y a une certaine confusion sur ce que l'IP indique dans

et<адрес_машины>. Si l'ordinateur est derrière le routeur (NAT), alors<адрес_машины> doit être l'adresse IP interne de l'ordinateur (par exemple, 10.0.0.5) et dans Adresse IP externe du routeur. Si l'ordinateur se connecte directement à Internet, les adresses et<адрес_машины> sera pareil. Résumer sur le tunneling considère un exemple:

SSH -L Myuserid -L 7777: Travail: 22 porte SSH -P 7777 localhost

Cette commande procède aux éléments suivants: une connexion SSH protégée à la machine de portes sous l'utilisateur Myuserid est créée. Dans le même temps, écouter le local (qui est connecté) à la machine sur le port 7777. Si vous pouvez vous connecter à ce port (à nouveau de l'intérieur de la machine locale elle-même), cette connexion est tunnelée dans la connexion SSH, Il s'agit de la machine de porte et la connexion est connectée à celle-ci. Sur la machine de travail du 22e port. Après cela, nous vérifions le travail du tunnel - Connectez-vous SSH au port local 7777 Nous vous connectons éventuellement à la machine de travail (lors de votre inscription à ce que le serveur SSH est configuré dessus 22).

Protection améliorée Lorsque vous utilisez le tunnel SSH est obtenue grâce au fait qu'un seul port doit être ouvert à l'extérieur (SSH) et la connexion cryptée ne passera que ce port.

Sur le serveur, vérifiez si le dossier est présent/ DOMICILE /<имя_пользователся>/.ssh.

/ DOMICILE /<имя_пользователся>/.Ssh/authoréisé_keys.

en elle, sinon, créez un utilisateur<имя_пользователся>(généralement c'est le premier utilisateur du système ou de l'administrateur)

MKDIR ~ / .SSH CD ~ / .SSH Touch Authorisé_keys

Configurez SSH pour une plus grande sécurité. Le fichier de paramètres réside à

/ etc / ssh / sshd_config

Faire une sauvegarde

Sudo cp / etc / ssh / sshd_config /etc/sssh/sssshd_config.original

En général, il devrait être changé:

- TCP-Port Audition (par défaut 22):

Port.<Порт_на_котором_SSH_будет_ждать_подключения> - Désactivez un ancien protocole de Ver.1 SSH non fiable:

Protocole 2. - Autoriser l'authentification d'une paire ouverte / fermée:

PubkeyAuthentication Oui. - Spécifiez où regarder les clés publiques autorisées:

Authorizedkeysfile% H / .set / Authorized_keys - Désactivez la possibilité d'authentifier avec un mot de passe (peut être effectué ultérieurement, après une première connexion réussie):

PasswordTuthentication N °

Pour plus de sécurité, vous devez configurer l'authentification SSH à l'aide de la clé publique.

Les touches publiques SSH connectées sont stockées dans le fichier~ / .SSH / Authorisé_keys

Nous générons une paire de clés ouvertes / fermées sur la machine avec lesquelles nous allons vous connecter (sera décrit ci-dessous) et copier la clé publique de ce fichier.

Une attention particulière doit être accordée au formatage - la touche entière doit être affichée dans une ligne et commencer par "SSH-RSA" et l'accès au fichier (-RW ---- (600)).

Personnalisez le bon accès au fichier avec les touches.

Chmod go-w $ home $ HOME / .SSH CHMOD 600 $ HOME / .SSH / Authorisé_key CHOWN `WHOAMI` $ HOME / .SSH / Autocommande_keys

Dans le fichier de réglage / etc / ssh / sshd_config Changer

StrictModes N °

Pour appliquer les paramètres inclus dans le fichier / etc / ssh / sshd_configVous devez redémarrer le démon SSHD.

Sudo /etc/init.d/ssh redémarrer

- TCP-Port Audition (par défaut 22):

- Télécharger Putty.exe.

Avant plongé dans les paramètres de mastic, vous devez faire plusieurs commentaires.- Le mastic enregistre les paramètres des profils.

- Pour enregistrer tous les paramètres sur le profil Vous devez accéder au menu Session dans la colonne Session enregistrée, entrez le nom du profil et cliquez sur Enregistrer. Afin de télécharger un profil spécifique dans PuTTY dans le même menu, vous devez sélectionner le profil souhaité par nom et cliquez sur Charger.

- Pour télécharger automatiquement un profil spécifique Lorsque vous démarrez PUTTY, vous devez créer un raccourci sur le fichier EXE et dans la ligne de dossier de travail pour ajouter le fichier après le chemin du fichier EXE.

-Charge.<имя_профиля>

Pour améliorer la sécurité sera utilisé:

- port local des ports

- touche ouverte

Dans le cas de l'utilisation d'une connexion SSH pour accéder à VNC (Demote Desktop), vous devez configurer les ports des ports, le soi-disant transfert de port local. Il est utilisé pour améliorer la sécurité, car lors de l'utilisation des données VNC est transmis sous la forme ouverte.

Pour les ports des ports de Putty, allez au menu Connexion -\u003e SSH -\u003e Tunnels et ajouter 5900 comme "port source", localhost: 5900. Dans "destination" et cliquez sur Ajouter.

Vous pouvez utiliser le programme PutTymGen pour créer une touche ouverte / fermée. Télécharger Puttygen.exe. Dans les paramètres, sélectionnez SSH-2 RSA, définissez le nombre de bits 2048 et appuyez sur le bouton Generate.

Pour une protection supplémentaire, vous pouvez enregistrer «PassPhrase» deux fois. Si une connexion SSH est nécessaire pour entrer immédiatement la console, le champ peut être laissé en blanc.

La clé publique est enregistrée dans la seule mise en forme du mastic. Par conséquent, pour l'installer sous Linux, vous devez procéder comme suit:

- Tandis que PutTygen est toujours ouvert - copiez la clé publique dans la section «Touche publique pour coller ...» et insérez dans le fichier. autorisé_keys. sur le serveur.

- Spécifiez le mastic au fichier de clé fermé dans la connexion -\u003e Menu SSH -\u003e Auth dans la section "Fichier de clé privée pour l'authentification" du fichier généré * .ppk.

- Par défaut, le serveur Vino VNC est déjà activé à Ubuntu. Pour le configurer, vous devez passer au menu -\u003e Système -\u003e Préférences -\u003e Bureau à distance et activer l'accès à distance. Dans les paramètres, vous pouvez activer l'authentification par mot de passe, mais vous ne pouvez pas configurer le port d'écoute (5900 est utilisé).

Pour des réglages plus détaillés, il est recommandé d'installer X11VNC. - Téléchargez-vous et installez-vous. Aux fins du présent article, il suffit de choisir uniquement le rôle du client.

Exécutez sur Windows SitterVNC Machine et lecteur dans le champ

Localhost: 5900.

28 juillet.

Dans les nouvelles versions de Ubuntu, il existe déjà un serveur VNC intégré. Nous utiliserons ses outils standard. Jusqu'à présent, cela a été compris dans cette question - j'ai dû lire le nombre décent de forums. Donc, beaucoup d'utilisateurs écrivent que dans la version Ubuntu 14.04, cette mise au point ne passe pas à cause de certains sublictiments internes du périphérique du noyau. Je ne suis pas allé dans cette question profondément ... En tout cas, si vous êtes soudainement, vous êtes le propriétaire heureux de cette version particulière - vous pouvez utiliser un autre serveur X11VNC.

C'est assez simple:

Sudo apt-get Supprimer Vino sudo apt-get install x11vnc

Dans le même article, le serveur VNC standard sera examiné dans l'Ubuntu par défaut. Comment configurer tout?

Concret à un hôte distant.

Connectez-vous via SSH à un ordinateur distant auquel vous souhaitez obtenir un accès graphique. Dans le même temps, nous devons connaître son IP et sa connexion avec le mot de passe de l'utilisateur - l'écran dont nous voulons voir. En substance, nous allons convenir aux données de tout utilisateur avec les droits de sudo, mais il viendra ensuite mettre des moments.

Donc, disons sur le réseau local que nous avons un ordinateur sous Ubuntu avec l'adresse IP 10.20.0.30 et l'utilisateur Feanor184. Nous vous connectons à la console avec la touche -X (pour exécuter Graphic ICS):

Sshx. [Email protégé]

entrez le mot de passe et entrez dans la console de notre ordinateur distant.

Maintenant, nous y entrons:

Sudo Vino-Préférences

et nous voyons une fenêtre graphique

Ici, nous mettons les tiques:

permettre aux autres utilisateurs de voir votre bureau — laissez-moi regarder le bureau.

permettre aux autres utilisateurs de contrôler votre bureau — laissez-moi gérer la souris et le clavier à distance.

obliger l'utilisateur à entrer ce mot de passe — assurez-vous d'installer un mot de passe pour la connexion. Si quelqu'un grimpe dans notre réseau

afficher l'icône de la zone de notification: toujours — affiche toujours l'icône VNC en haut de l'écran dans le plateau.

Vous pouvez également définir vos propres paramètres - mes paramètres sont décrits ici).

Enregistrez les paramètres et débranchez à partir de l'hôte distant.

Pour vous connecter à un ordinateur configuré, utilisez n'importe quel client avec support VNC.

Par exemple, Remmina - pour Linux.

Ultravnc Viewer - Pour Windows.

Je rappelle une fois de nouveau pour travailler les paramètres de connexion décrits, Ubuntu doit rester sur un ordinateur distant. Installation d'Ubuntu, il s'agit d'un sujet séparé sur lequel je ne voudrais pas mettre l'accent sur l'attention, alors nous ignorons cette étape. Sur Internet, de nombreux manuels sont sur ce sujet.

Que finissons-nous?

Nous avons eu la possibilité de se connecter à un ordinateur distant sous Ubuntu et d'effectuer toutes les opérations comme si nous étions assis sur son moniteur.

"Et peu de temps après, on m'a demandé de dire comment faire la même chose, mais au contraire - de Windows à Linux. Au premier abord, il peut sembler que la tâche n'est pas facile, mais en fait, c'est très facile.

Les lecteurs peuvent avoir une question - pourquoi en avez-vous besoin du tout? La réponse est simple - afin d'avoir un point d'administration unique. Après tout, combien de temps est généralement dépensé pour la course entre les ordinateurs pour tenter de résoudre tout problème! Vous savez déjà se connecter aux ordinateurs exécutant Windows de Linux et lire cet article, vous pouvez vous connecter au contraire - de Windows à Linux, ce qui facilitera grandement la tâche d'administration sur le réseau local. Donc, procédez.

Hypothèses

Dans mon article, je ressortons du fait que votre réseau local a déjà fonctionné correctement des ordinateurs en cours d'exécution. Pour simplifier la tâche, je serai en termes de 192.168.1.x. Dans le même temps, il est plus pratique d'utiliser des adresses IP statiques beaucoup plus pratiques, sinon vous devez passer un temps supplémentaire pour connaître l'adresse de l'ordinateur souhaité.

Logiciel

Vous n'aurez besoin que de deux applications:

Sur un ordinateur exécutant Linux pour une utilisation en tant que serveur VNC;

Sur un ordinateur exécutant des fenêtres pour une utilisation en tant que client VNC.

Installez SLERVNC est très facile - téléchargez simplement l'installateur et exécutez-le à deux reprises. Mais le processus d'installation d'applications sous Linux pour de nombreux utilisateurs Windows n'est pas si évident.

Bien sûr, tout dépend de quel type de distribution Linux. Mais en termes généraux, la séquence des actions est la suivante:

1. Exécutez l'outil d'installation et de suppression du logiciel - Synaptic, Centre d'application Ubuntu (Centre logiciel Ubuntu), Gnome-Packagekit, etc.

2. Entrez "x11vnc" (sans citations) dans la barre de recherche.

3. Vérifiez les packages pour l'installation.

4. Cliquez sur le bouton Appliquer pour lancer l'installation.

Ceux qui sont utilisés pour travailler à partir de la ligne de commande peuvent installer l'application comme suit:

1. Ouvrez le terminal.

2. Exécutez la commande Sudo apt-get install X11VNC - en fonction du type de distribution que vous avez.

Une fois l'installation terminée, vous pouvez commencer à connecter.

Sur un ordinateur exécutant Linux

Ici tout est assez simple - il vous suffit de démarrer le serveur X11VNC. À l'aide de cet utilitaire qui peut être appelé par l'équipe homme x11vnc.La liste des options disponibles est fournie. Je recommanderais d'utiliser l'option -Toujours- Sans cela, le serveur s'éteindra immédiatement après la fin de la session du client. Donc, la commande à effectuer dans le terminal devrait ressembler à ceci:

X11vnc -forever

Une invitation à entrer la commande suivante n'apparaîtra même pas si vous utilisez le &. Par conséquent, il vaut la peine d'ajouter la chaîne x11vnc -forever à la fin du fichier " /etc/rc.local"Pour que le serveur soit lancé à chaque démarrage du système.

Sur un ordinateur exécutant des fenêtres

Maintenant, réglons la connexion. Exécutez l'utilitaire SerrerVNC installé sous Windows dans le menu Démarrer (Démarrer). Apparaît montré à la Fig. Une fenêtre dans laquelle vous souhaitez spécifier l'adresse de connexion. De là, vous pouvez appeler la boîte de dialogue Paramètres (options).

Figure A. Sélectionnez le profil de connexion (profil de connexion), qui convient le mieux à votre type de connexion.

Dans la fenêtre Paramètres (fig. B) Un certain nombre de paramètres sont disponibles, mais si vous n'avez pas besoin d'une configuration particulière, vous pouvez laisser les valeurs par défaut.

La figure B. serrevnc peut être connectée en mode View (vue) - puis la session ne sera pas interactive. Ceci est une bonne option pour la connexion de test.

Configuration de tous les paramètres, cliquez sur le bouton Connecter pour vous connecter au bureau distant (Fig. C). La vitesse de connexion dépend de la bande passante du réseau, mais en général, serrevnc est une solution complètement efficace.

Rappelez-vous régulièrement à l'interface graphique et à distance sur des serveurs virtuels avec Linux, malgré le fait qu'il y ait beaucoup de matériaux sur Internet couvrant ce problème. Par conséquent, pour nos utilisateurs, nous avons décidé de tout recueillir sur ce sujet dans un article.

Vous pouvez également vaincre le trafic RDP via le tunnel SSH. Pour ce faire, vous devez corriger le fichier de configuration XRDP:

$ VI /etc/xrdp/xrdp.ini.

La section doit ajouter une chaîne: adresse \u003d 127.0.0.1

$ SystemCTL Redémarrez XRDP

Vérifiez que tout est correct, vous pouvez:

$ NMAP -P 3389 Démarrage NMAP 6.47 (http://nmap.org) à 2016-10-04 13:07 Rapport de numérisation NMAP MSK NMAP pour UNASYPECIDE.MTW.RU () L'hôte est en hausse (0.0087S Latence). Service d'état Port 3389 / TCP fermé MS-WBT-Server

Ensuite, si vous utilisez Cygwin ou Mingw, Linux ou Mac OS:

Ssh. [Email protégé] -L 3389: localhost: 3389

Si mastic:

Run Putty. Dans le menu Tree à gauche de la connexion → SSH → tunnels. Ensuite, ajoutez un nouveau port transféré (port source: 3389, Destination: localhost: 3389). Cliquez sur Ajouter.

Vnc.

Client:Par exemple, livrer ce de:

$ APT-KEY ADV --RECV-KEYS --KEYSERVER KEYS.GNUPG.NET E1F958385BFE2B6E $ echo "Deb http://packages.x2go.org/debian Jessie Main"\u003e /etc/pt/sources.list.d/x2go .List $ echo "Deb-SRC http://packages.x2go.org/debian Jessie Main" \u003e\u003e /etc/apt/sources.list.d/x2go.list $ APT-GET Update $ APT-GET INSTALL X2GO- KeyRing && apt-get Update $ APT-GET INSTALL X2GOSERVER X2GOSERVER-XSESSION

Le retrait de la commande suivante doit montrer que X2GO est prêt à travailler:

$ SystemCtL Statut X2Goserver ● X2GOSERVER.Service - LSB: Démarrez et arrêtez le démon X2Go chargé: chargé (/etc/init.d/x2goserver) actif: actif (en cours d'exécution) depuis mar 2016-10-11 22:05:51 MSK; Il y a 30 minutes ...

Et maintenant un moment important, cela ne fonctionnera pas sans ce correctif! Vous devez trouver dans le fichier.Profile String "Mesg N" et le remplacer par "TTY -S && MESG N".

$ VI .profile.

La commande suivante affichera le chemin d'accès au fichier exécutable StartfluxBox, sera nécessaire lors de la configuration du client:

$ Où statfffluxbox

Installation d'un serveur sur Ubuntu:

$ Apt-get Installer xfce4 xfce4-terminal $ add-apt-référentiel PPA: x2go / stable $ APT-get update $ APT-GET INSTALL X2GOERVER X2GOSERVER-XSESSION

$ VI .profile.

Installation d'un serveur sur un CENTOS:

$ yum Installation Epel-Relase $ Yum Installer X2Goserver X2Goserver-XSession

Le client de Linux est placé du référentiel mentionné ci-dessus par l'équipe suivante:

$ Apt-get install x2goclient

Pour Windows, vous téléchargez, mettez, exécutez. Dans le même lien ci-dessus, il y a un client pour OS X.

Exécutez le client:

Dans les paramètres de session, spécifiez: Dans le champ Host-IP de votre serveur, dans le champ Connexion - racine, laissez le port tel quel.

Comme vous pouvez le constater, il est possible d'authentifier la clé. En général, beaucoup de choses. Voir par vous-même. Et le son peut être émis via Pulleudio.

Après avoir cliqué sur OK, vous verrez ces charmantes choses pour lesquelles vous souhaitez cliquer pour obtenir une demande d'entrée d'un mot de passe et de vous connecter à la session sélectionnée:

Remarque: Veuillez noter qu'il n'y a pas votre flux de flux préférée dans la liste, par conséquent, le chemin d'accès doit être prescrit par vos mains.

Une possibilité importante de X2GO est la possibilité de démarrer une application graphique sans l'installation de. Pour ce faire, dans les paramètres de session, vous devez sélectionner l'élément d'application unique dans la section Type de session et sélectionner l'application exécutée ou entrer dans le chemin du programme à démarrer.

Dans ce cas, l'installation sur le serveur sera la suivante. Dans le cas de Ubuntu:

$ Add-apt-référentiel PPA: X2GO / Stable $ APT-GET UPDATE $ APT-GET INSTALL X2GOSERVER X2GOSERVER-XSESSION

Et maintenant un moment important, cela ne fonctionnera pas sans ce correctif! Vous devez trouver dans le fichier.Profile String "Mesg N || Vrai "et remplacez-le par" TTY -S && MESG N ".

$ VI .Profile $ apt-get installer firefox xterm

Et configurez la session comme indiqué ci-dessous, vous pouvez démarrer un navigateur sur un serveur distant et ouvrir la fenêtre sur votre ordinateur.

Causes de pourquoi Flash Player ne fonctionne pas et dépannage

Causes de pourquoi Flash Player ne fonctionne pas et dépannage L'ordinateur portable lui-même s'éteint, que faire?

L'ordinateur portable lui-même s'éteint, que faire? HP Pavilion DV6: Caractéristiques et Reviews

HP Pavilion DV6: Caractéristiques et Reviews Format Représentation des numéros de points flottants La manière dont les nombres négatifs sont stockés dans la mémoire de l'ordinateur

Format Représentation des numéros de points flottants La manière dont les nombres négatifs sont stockés dans la mémoire de l'ordinateur Des frites et n'allument pas quoi faire?

Des frites et n'allument pas quoi faire? Pourquoi ne fonctionne pas la souris sur un ordinateur portable ou une souris?

Pourquoi ne fonctionne pas la souris sur un ordinateur portable ou une souris? Comment augmenter ou diminuer l'échelle de la page (FONT) dans les camarades de classe?

Comment augmenter ou diminuer l'échelle de la page (FONT) dans les camarades de classe?