Cortafuegos de Kaspersky Endpoint Security 10. Agregar y cambiar reglas para acceder a los recursos web. Tareas programadas

27.02.2015 12:45:58

La protección antivirus es uno de los componentes clave para proteger su computadora del malware. La protección antivirus debe instalarse en su computadora y actualizarse regularmente.

1. Recomendaciones para configurar Kaspersky Endpoint Security 10 para Windows

1.1. Control del lugar de trabajo

1.1.1. Control de lanzamiento de aplicaciones

Este componente le permite realizar un seguimiento de los intentos de iniciar aplicaciones por parte de los usuarios y regular el inicio de aplicaciones mediante reglas. Para habilitar el Control de inicio de aplicaciones, haga lo siguiente:

2. En el bloque Control del lugar de trabajo Elige una sección Control de lanzamiento de aplicaciones;

Habilitar el control de inicio de aplicaciones;

Salvar.

1.1.2. Control de actividad de la aplicación

Este componente registra la actividad que realizan los programas en el sistema y regula la actividad del programa en función de su estado. Para habilitar el control de la actividad de la aplicación, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Control del lugar de trabajo Elige una sección Control de actividad de aplicaciones;

3. Marque la casilla junto al elemento. Habilitar el control de privilegios de aplicaciones;

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.1.3. Monitoreo de vulnerabilidades

Este componente comprueba los programas en busca de vulnerabilidades cuando se inician y los programas que ya se están ejecutando. Para habilitar el monitoreo de vulnerabilidades, debe:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Control del lugar de trabajo Elige una sección Monitoreo de vulnerabilidad;

3. Marque la casilla junto al elemento. Habilitar el monitoreo de vulnerabilidades;

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.1.4. Control del dispositivo

Este componente le permite controlar la conexión de dispositivos extraíbles. Para habilitar el control de dispositivos y seleccionar dispositivos, siga estos pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Control del lugar de trabajo Elige una sección Control del dispositivo;

3. Marque la casilla junto al elemento. Habilitar el control de dispositivos;

4. En la lista de dispositivos, marque los dispositivos que desea controlar;

Salvar.

1.1.5. Control web

Este componente le permite controlar el acceso a los recursos web en función de su contenido y ubicación. Para habilitar el control de acceso a los recursos web, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Control del lugar de trabajo Elige una sección Control web;

3. Marque la casilla junto al elemento. Habilite el control web;

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.2. Protección antivirus

1.2.1. Antivirus de archivos

Antivirus de archivos le permite seleccionar uno de los niveles de seguridad de archivos preestablecidos o configurarlos usted mismo, especificar las acciones que debe realizar el antivirus de archivos cuando se detecta un archivo infectado, seleccionar tecnologías y modos de análisis de archivos.

Para habilitar el Antivirus de archivos, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus de archivos;

3. Marque la casilla Habilitar Antivirus de archivos.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Nivel de seguridad

- elevado;

- recomendado;

- pequeño.

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus de archivos;

3. En el bloque Nivel de seguridad

- Nivel de seguridad

- Personalización

En la ventana abierta Antivirus de archivos

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Para cambiar las acciones de Antivirus de archivos al detectar un archivo infectado, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus de archivos;

3. En el bloque, seleccione uno de los siguientes parámetros:

- Tratar

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.2.2. Antivirus de correo

Mail Anti-Virus analiza los mensajes de correo entrantes y salientes en busca de archivos que representen una amenaza para su computadora.

Para habilitar Antivirus del correo, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus de archivos;

3. Marque la casilla Habilitar Antivirus del correo;

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Nivel de seguridad

Los niveles de seguridad son diferentes conjuntos de configuraciones que se utilizan para proteger el sistema de archivos. Hay tres niveles de seguridad preinstalados en la herramienta antivirus Kaspersky Endpoint Security 10 para Windows:

- elevado;

- recomendado;

- pequeño.

Para cambiar el nivel de seguridad, siga estos pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus de correo;

3. En el bloque Nivel de seguridad Selecciona una de las siguientes opciones:

- Nivel de seguridad

Con el control deslizante, seleccione uno de los 3 niveles de seguridad predeterminados.

- Personalización

En la ventana abierta Antivirus de correo ajuste usted mismo el nivel de seguridad del archivo y guarde los cambios realizados.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Acciones cuando se detectan amenazas

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus de correo;

3. En el bloque Acciones cuando se detecta una amenaza Selecciona una de las siguientes opciones:

- Elige la acción automáticamente

- Realizar acción: Tratar. Eliminar si falla la desinfección.

- Tratar

- Eliminar si falla la desinfección

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.2.3. Antivirus web

Web Anti-Virus le permite proteger su computadora mientras navega por Internet.

Para habilitar el Antivirus Internet, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus web;

3. Marque la casilla Habilitar el antivirus web.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Nivel de seguridad

Los niveles de seguridad son diferentes conjuntos de configuraciones que se utilizan para proteger el sistema de archivos. Hay tres niveles de seguridad preinstalados en la herramienta antivirus Kaspersky Endpoint Security 10 para Windows:

- elevado;

- recomendado;

- pequeño.

Para cambiar el nivel de seguridad del tráfico web, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus web;

3. En el bloque Nivel de seguridad Selecciona una de las siguientes opciones:

- Nivel de seguridad

Con el control deslizante, seleccione uno de los 3 niveles de seguridad predeterminados.

- Personalización

En la ventana abierta Antivirus de correo ajuste usted mismo el nivel de seguridad del archivo y guarde los cambios realizados.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Acciones cuando se detectan amenazas

Para cambiar las acciones del Antivirus del correo al detectar un mensaje infectado, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus web;

3. En el bloque Acciones cuando se detecta una amenaza Selecciona una de las siguientes opciones:

- Elige la acción automáticamente

- Denegar descarga.

- Permitir la descarga

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.2.4. Antivirus para mensajería instantánea

IM Anti-Virus le permite analizar el tráfico transmitido por programas de mensajería instantánea. Para habilitar Antivirus para mensajería instantánea, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus para mensajería instantánea;

3. Marque la casilla Habilitar IM-Antivirus.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Área de protección

El alcance de la protección se refiere a los objetos analizados por Antivirus para mensajería instantánea durante el funcionamiento. De forma predeterminada, Antivirus para mensajería instantánea analiza los mensajes entrantes y salientes. Para formar un área de protección, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus para mensajería instantánea;

3. En el bloque Área de protección Selecciona uno de los siguientes:

- Mensajes entrantes y salientes

Si se selecciona esta opción, Antivirus para mensajería instantánea analizará todos los mensajes entrantes y salientes de mensajería instantánea;

- Solo mensajes entrantes

Si se selecciona esta opción, Antivirus para mensajería instantánea analizará solo los mensajes entrantes de los programas de mensajería instantánea;

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Métodos de verificación

Configurar el uso del análisis heurístico

Para configurar los métodos de análisis de IM Anti-Virus, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus para mensajería instantánea;

3. En el bloque Métodos de verificación

- Superficie;

- Promedio;

- Profundo.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Configuración del análisis antivirus de mensajería instantánea de enlaces contra bases de datos de direcciones web maliciosas y de suplantación de identidad

Para configurar Antivirus para mensajería instantánea para analizar enlaces contra bases de datos de direcciones web maliciosas y de suplantación de identidad, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Antivirus para mensajería instantánea;

3. En el bloque Métodos de verificación sigue estos pasos:

- Verifique los enlaces con la base de datos de direcciones web maliciosas

Seleccionar esta opción le permite verificar los enlaces en los mensajes de mensajería instantánea para ver si pertenecen a la base de datos de direcciones web maliciosas;

- Verifique los enlaces con una base de datos de direcciones web de phishing

Seleccionar esta opción le permite verificar los enlaces en los mensajes de mensajería instantánea para su pertenencia a la base de datos de direcciones web de phishing.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.2.5. Cortafuegos

El cortafuegos le permite proteger los datos almacenados en una computadora conectada a una red local e Internet. El cortafuegos le permite detectar todas las conexiones de red en su computadora y bloquear todas las amenazas al sistema operativo.

De forma predeterminada, el cortafuegos está habilitado. Desactivarlo es muy desaconsejable. Para habilitar o deshabilitar el firewall, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Cortafuegos.

3. Realice una de las siguientes acciones:

- Revisa la caja Habilitar firewall... Cuando marque la casilla junto a este elemento, se habilitará el Firewall.

- Quitar casilla de verificación Habilitar firewall... Si desmarca la casilla junto a este elemento, el cortafuegos se desactivará.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.2.6. Protección contra ataques a la red

La protección contra ataques de red detecta un intento de ataque en una computadora y bloquea cualquier actividad de red de la computadora atacante contra la computadora en la que está instalada la protección antivirus. Para habilitar la protección contra ataques a la red, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Protección contra ataques a la red;

3. Marque la casilla junto al elemento. Habilite la protección contra ataques a la red;

4. Marque la casilla junto a Agregue la computadora atacante a la lista de bloqueo en.

Salvar.

1.2.7. Monitoreo del sistema

System Monitoring recopila datos sobre las acciones de los programas que se ejecutan en la computadora. En el futuro, la información recopilada se puede utilizar para desinfectar programas (acciones de reversión realizadas por programas maliciosos en el sistema operativo), poner en cuarentena un archivo ejecutable si la actividad del programa coincide con un patrón de comportamiento peligroso.

De forma predeterminada, la supervisión está habilitada y en ejecución. Se puede apagar solo cuando sea absolutamente necesario y no se recomienda.

Para habilitar y deshabilitar la supervisión, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Monitoreo del sistema;

3. Seleccione uno de los siguientes:

- Habilitar la supervisión del sistema.

Marque la casilla para habilitar el monitoreo

- Desactivar el monitor del sistema.

Desmarque la casilla para deshabilitar el monitoreo.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Configurar la supervisión del sistema

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Monitoreo del sistema;

3. Marque las casillas de las acciones necesarias:

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Usar patrones de comportamiento de programa peligroso

Para usar plantillas, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Monitoreo del sistema;

3. En el bloque Defensa proactiva revisa la caja Utilice patrones de comportamiento inseguro (BSS) actualizables.

4. En la lista desplegable Cuando se detecta la actividad de un programa malicioso seleccione la acción requerida:

- Elige la acción automáticamente.

Cuando se selecciona este elemento, se realizan las acciones predeterminadas. De forma predeterminada, el archivo ejecutable del malware está en cuarentena.

- Mover archivo a cuarentena.

Si selecciona este elemento, el archivo malicioso detectado se moverá a cuarentena.

- Terminar el malware.

Cuando selecciona este elemento, si se detecta un programa malicioso, el antivirus cerrará su trabajo.

- Perder.

Cuando se selecciona este elemento, cuando se detecta un archivo malicioso, el antivirus no realiza ninguna acción con él.

Reversión de acciones de malware durante la desinfección

Para habilitar o deshabilitar la reversión de acciones de malware durante la desinfección, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Protección antivirus Elige una sección Monitoreo del sistema;

3. Elija uno de los siguientes:

Cuando marca la casilla junto a este elemento, las acciones realizadas por estos programas en el sistema operativo se revertirán durante el tratamiento de programas maliciosos.

Si desmarca la casilla junto a este elemento, las acciones realizadas por estos programas en el sistema operativo no se revertirán durante el tratamiento de programas maliciosos.

- Revertir las acciones de malware durante la desinfección.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.3. Tareas programadas

La configuración de tareas programadas le permite realizar cualquier acción en un momento específico, lo que garantiza comprobaciones y actualizaciones periódicas.

1.3.1. Actualizar

Para configurar el tiempo de ejecución de la actualización, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Actualizar;

3. En el bloque Modo de lanzamiento y fuente de actualización presiona el botón Modo de lanzamiento ...

4. En la ventana que se abre, vaya a la pestaña Modo de lanzamiento... Seleccione una de las siguientes opciones de instalación de actualizaciones:

Cuando selecciona este elemento, debe configurar Periodicidad instalando actualizaciones.

5. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.3.2. Verificación completa

Nivel de seguridad

Para configurar el nivel de seguridad para un análisis completo, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Verificación completa;

3. En el bloque Nivel de seguridad

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Acciones cuando se detectan amenazas

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Verificación completa;

3. En el bloque

- Elige la acción automáticamente

- Tomar acción

- Tratar

- Eliminar si falla la desinfección.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Verificación completa;

3. En el bloque Modo de lanzamiento y escaneo de objetos

- Modo de lanzamiento

- manualmente

- Programado.

- Objetos para comprobar

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.3.3. Comprobación de áreas críticas

Para configurar el nivel de seguridad para el análisis de áreas críticas, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Comprobación de áreas críticas;

3. En el bloque Nivel de seguridad utilice el control deslizante para seleccionar el nivel de seguridad. Hay 3 niveles:

- Pequeño

- Recomendado

- Elevado

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Acciones cuando se detectan amenazas

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Comprobación de áreas críticas;

3. En el bloque Acción cuando se detecta una amenaza debe seleccionar uno de los siguientes:

- Elige la acción automáticamente

- Tomar acción

Cuando selecciona un elemento, puede elegir las siguientes acciones:

- Tratar

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Modo de lanzamiento y escaneo de objetos

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Comprobación de áreas críticas;

3. En el bloque Modo de lanzamiento y escaneo de objetos necesita configurar los siguientes parámetros:

- Modo de lanzamiento

Al hacer clic en este botón se abrirá la ventana de configuración. Debes seleccionar uno de los modos de lanzamiento:

- manualmente

- Programado.

- Objetos para comprobar

Al hacer clic en este botón se abrirá la ventana de configuración. Es necesario marcar los objetos para su verificación, y también puede agregar nuevos objetos.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

1.3.4. Análisis personalizado

Para configurar el nivel de seguridad de un análisis personalizado, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Análisis personalizado;

3. En el bloque Nivel de seguridad utilice el control deslizante para seleccionar el nivel de seguridad. Hay 3 niveles:

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Acciones cuando se detectan amenazas

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Análisis personalizado;

3. En el bloque Acción cuando se detecta una amenaza debe seleccionar uno de los siguientes:

- Elige la acción automáticamente

- Tomar acción

Cuando selecciona este elemento, puede elegir las siguientes acciones:

- Tratar

- Eliminar si el tratamiento no es posible.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Modo de ejecución de prueba

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Comprobación de áreas críticas;

- En el bloque Modo de lanzamiento y escaneo de objetos Necesito configurar Modo de lanzamiento

Al hacer clic en este botón se abrirá la ventana de configuración. Debes seleccionar uno de los modos de lanzamiento:

- manualmente

- Programado.

Salvar.

1.3.5. Busque vulnerabilidades

La búsqueda de vulnerabilidades le permite verificar periódicamente el software instalado en busca de vulnerabilidades, lo que le permite conocer rápidamente los posibles problemas y eliminarlos rápidamente.

Objetos para comprobar

Para configurar objetos para buscar vulnerabilidades, debe realizar la siguiente secuencia de acciones:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Busque vulnerabilidades;

3. En el bloque Objetos para comprobar es necesario marcar los fabricantes en cuyos productos es necesario buscar vulnerabilidades:

- Microsoft

- Otros fabricantes

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

Para configurar el modo de lanzamiento de Vulnerability Scan, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En el bloque Tareas programadas Elige una sección Busque vulnerabilidades;

3. En el bloque Modo de lanzamiento del análisis de vulnerabilidades debe seleccionar uno de los siguientes modos para iniciar el análisis de vulnerabilidades:

- A mano;

- Programado.

- Guarde sus cambios haciendo clic en el botón Salvar.

4. Guarde los cambios realizados haciendo clic en el botón Salvar.

2. Recomendaciones para configurar Dr.Web Desktop Security Suite (para estaciones de trabajo Windows), versión 6.0

2.1. Notificaciones

Las notificaciones permiten al usuario recibir rápidamente información sobre eventos importantes en el funcionamiento de Dr.Web. Para configurar las notificaciones, siga estos pasos:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Notificaciones.

3. Marque la casilla junto al elemento. Usar notificaciones y presiona el botón Opciones de notificación ...

4. En la ventana que aparece, marque las casillas de verificación de las notificaciones que necesita. Cuando se selecciona, la casilla de verificación se puede establecer en una de las columnas:

- Pantalla.

Cuando marque la casilla junto a este elemento, se mostrarán notificaciones en pantalla

- correo.

Si marca la casilla junto a este elemento, las notificaciones se enviarán por correo.

5. Configure opciones adicionales para mostrar notificaciones en pantalla:

- No mostrar notificaciones en modo de pantalla completa.

Seleccionar este elemento le permite no recibir notificaciones cuando trabaja con aplicaciones en modo de pantalla completa.

- Muestre las notificaciones de Firewall en una pantalla separada en modo de pantalla completa.

La selección de este elemento le permite mostrar notificaciones de firewall en un escritorio separado mientras las aplicaciones se ejecutan en modo de pantalla completa.

6. Guarde los cambios realizados haciendo clic en el botón OK.

2.2. Actualizaciones

Para configurar las actualizaciones, siga estos pasos:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Actualizar.

3. Seleccione los componentes para actualizar:

- Todo (recomendado);

- Solo base.

4. Instalar Frecuencia de actualizaciones.

5. Configure la fuente de actualización haciendo clic en el botón Cambiar…

En la ventana que aparece, seleccione una de las fuentes de actualización:

- Internet (recomendado).

Cuando selecciona este elemento, las actualizaciones se instalan desde el sitio del desarrollador.

- Carpeta local o de red.

Cuando selecciona este elemento, las actualizaciones se instalan desde una carpeta local o de red en la que se copiaron las actualizaciones.

- Red antivirus.

Cuando se selecciona este elemento, las actualizaciones se instalan a través de la red local desde una computadora en la que está instalado el antivirus y se crea un espejo de actualización.

6. Guarde los cambios realizados haciendo clic en el botón OK.

7. Seleccione un servidor proxy haciendo clic en el botón Cambiar…

En la ventana que aparece, debe especificar la configuración para conectarse al servidor proxy:

- La dirección

- Usuario

- Clave

- Tipo de autorización

8. Guarde los cambios realizados haciendo clic en el botón OK.

9. Seleccione el espejo de actualización haciendo clic en el botón Cambiar…

En la ventana que aparece, especifique la ruta a la carpeta donde se copiarán las actualizaciones.

10. Guarde los cambios realizados haciendo clic en el botón OK.

11. Guarde todos los cambios realizados haciendo clic en el botón OK.

2.3. Red antivirus

Función Red antivirus permite el control remoto de la protección antivirus instalada desde otros equipos dentro de la misma red local en la que está instalada la misma protección antivirus.

Para habilitar este parámetro, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Red antivirus.

3. Marque la casilla junto al elemento. Permitir el control remoto.

4. Guarde los cambios realizados haciendo clic en el botón OK.

2.4. Proteccion preventiva

La configuración de la protección preventiva le permite configurar la reacción de la protección antivirus a las acciones de aplicaciones de terceros que pueden infectar su computadora.

Nivel de protección preventiva

Para configurar el nivel de protección preventiva, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Proteccion preventiva.

3. Establezca el nivel de bloqueo de actividades sospechosas haciendo clic en el botón Cambiar….

- Mínimo (recomendado)

Nivel predeterminado. Este nivel prohíbe la modificación automática de los objetos del sistema, cuya modificación indica inequívocamente un intento de afectar maliciosamente el sistema operativo. También se prohíbe el acceso a disco de bajo nivel y la modificación del archivo HOSTS.

- Promedio

Este nivel además niega el acceso a aquellos objetos críticos que potencialmente pueden ser utilizados por malware.

- Paranoico

Si selecciona este nivel, tendrá acceso al control interactivo sobre la carga de controladores, el lanzamiento automático de programas y el funcionamiento de los servicios del sistema.

4. Guarde los cambios realizados haciendo clic en el botón OK.

Prevención de pérdida de datos

La prevención de pérdida de datos le permite crear copias del contenido de las carpetas seleccionadas, protegiendo así los archivos importantes de ser modificados por programas maliciosos.

Para configurar la prevención de pérdida de datos, siga estos pasos:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Proteccion preventiva.

3. Presione el botón para configurar la prevención de pérdida de datos. Cambiar…

4. En la ventana que se abre, seleccione la opción Deshabilitar la protección contra pérdida de datos

5. Presione el botón para agregar los archivos que se copiarán. Agregar

6. Especifique la ubicación de las copias y la frecuencia con la que se crearán estas copias.

7. Guarde los cambios realizados haciendo clic en el botón OK.

Para recuperar datos en caso de pérdida de datos, siga estos pasos:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Proteccion preventiva.

3. Presione el botón Restaurar…

4. En la ventana que se abrirá, seleccione la fecha para la cual todas las copias especificadas de archivos se restaurarán en la carpeta especificada.

5. Presione el botón para iniciar la recuperación. OK.

2.5. Autodefensa

La función de autodefensa le permite proteger su protección antivirus de la exposición no autorizada.

Para habilitar la autodefensa, debe:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña El principal seleccione un artículo Autodefensa.

3. Marque la casilla junto a Habilitar la autodefensa.

4. Si es necesario, marque las casillas junto a los siguientes elementos:

- Deshabilitar la emulación de acciones del usuario

Esta opción prohíbe cualquier cambio en el funcionamiento de la protección antivirus, excepto aquellos realizados manualmente por el usuario.

- Prohibir cambiar la fecha y la hora del sistema

Esta opción prohíbe el cambio manual y automático de la configuración de la hora del sistema.

- Proteger con contraseña la configuración de Dr.Web

Esta opción le permite establecer una contraseña para acceder a la configuración de protección antivirus.

5. Guarde los cambios realizados haciendo clic en el botón OK.

2.6. Protección de correo electrónico

2.7. Aplicaciones excluidas

De forma predeterminada, se intercepta el tráfico de correo de todas las aplicaciones de usuario en la computadora. Para establecer una excepción: las aplicaciones cuyo tráfico de correo no será interceptado, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña Correo Araña seleccione un artículo Aplicaciones excluidas.

3. Para agregar una aplicación a la exclusión, ingrese el nombre requerido en el campo de entrada y haga clic en Agregar

4. Guarde los cambios realizados haciendo clic en el botón OK.

2.8. Cortafuegos

Un firewall ayuda a proteger su computadora del acceso no autorizado y evita que los datos importantes se filtren a través de su red. Desactivarlo es muy desaconsejable.

Para habilitar o deshabilitar el firewall, debe hacer lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña Cortafuegos seleccione un artículo Encender o Correr.

3. Guarde los cambios realizados haciendo clic en el botón OK.

Siga estos pasos para configurar el firewall:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña Cortafuegos ir a la pestaña Aplicaciones

3. Para cada aplicación, puede:

- Genere un conjunto de reglas de filtrado. Esto requiere:

presiona el botón Crear

Cambiar

Dupdo.

- Elimina todas las reglas del programa. Esto requiere:

Borrar.

4. Guarde los cambios realizados haciendo clic en el botón OK.

2.9. Interfaces

Para establecer un conjunto de reglas de filtrado para paquetes transmitidos a través de una interfaz de red específica, debe realizar los siguientes pasos:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña Cortafuegos ir a la pestaña Interfaces

3. Seleccione la interfaz requerida de la lista y haga coincidir la regla requerida de la lista desplegable.

4. Guarde los cambios realizados haciendo clic en el botón OK.

2.10. Filtro de paquetes

Para configurar los parámetros de la operación del filtro de paquetes, haga lo siguiente:

1. Abra la ventana de configuración de la aplicación;

2. En la pestaña Cortafuegos ir a la pestaña Interfaces y presiona el botón Melodía

3. En la ventana de configuración del firewall, puede hacer lo siguiente:

Genere conjuntos de reglas de filtrado. Para hacer esto, siga estos pasos:

- Crea un conjunto de reglas para un nuevo programa. Esto requiere:

presiona el botón Crear

- Edite un conjunto de reglas existente. Esto requiere:

Seleccione un conjunto de reglas existente en la lista y haga clic en el botón Cambiar

- Agregue una copia de un conjunto de reglas existente. Esto requiere:

Seleccione un conjunto de reglas existente y haga clic en el botón Dupdo.

- Elimina el conjunto de reglas seleccionado. Esto requiere:

Seleccione el conjunto de reglas apropiado y haga clic en el botón Borrar.

4. Guarde los cambios realizados haciendo clic en el botón OK.

2.11. Dr. Escáner Web

3. Conclusión

La protección antivirus es sin duda uno de los componentes importantes para garantizar la seguridad de su computadora, sin embargo, no olvide que la protección antivirus no es una panacea para todas las amenazas.

No se olvide de la configuración básica de seguridad de la PC (""). También es necesario recordar la seguridad en Internet ("").

A menudo sucede que el antivirus de Kaspersky, que se supone que garantiza la seguridad de la red local, por el contrario, interfiere de todas las formas posibles con el acceso a los recursos de la red.

Por lo tanto, aquí analizaremos qué hacer si Kaspersky está bloqueando la red local y qué configuraciones se necesitan si el acceso a la computadora está restringido.

Antes de proceder a diagnosticar el problema, asegúrese de que

- - tiene instalada la última versión del antivirus;

- - el controlador de la tarjeta de red se ha actualizado en la computadora.

¿Qué hacer si Kaspersky bloquea la red local?

Para comprobarlo, desactive temporalmente la protección. Para hacer esto, haga clic con el botón derecho en el icono de antivirus en la bandeja del sistema y seleccione "Pausar protección".

También es necesario deshabilitar el firewall de Windows: Kaspersky realizará la tarea del firewall por sí mismo, asignará estados y monitoreará la conexión de red. Si deja el firewall activado, el antivirus apagará periódicamente la red.

Debe recordar inmediatamente el nombre de la red y.

Para hacer esto, vaya a "Inicio" - "Panel de control" - "Red e Internet" - "Centro de redes y recursos compartidos" - "Cambiar la configuración del adaptador" - "Conexión de área local" (el nombre de red local predeterminado es el modelo del tarjeta de red: Realtek RTL8102E ..., Atheros y otros).

Configuración de Kaspersky para una red local:

1) abra la ventana principal del antivirus;

2) en la parte inferior izquierda, haga clic en el signo de configuración (engranaje);

3) en la columna de la izquierda, haga clic en "protección";

4) más adelante en la ventana de la derecha - "cortafuegos";

5) en la parte inferior, el botón "red";

6) seleccione su red (el nombre que recordó anteriormente)

Haga doble clic para abrir las propiedades de la red y seleccione el tipo de red "red de confianza".

Además, si es necesario, puede deshabilitar el controlador del filtro NDIS (la velocidad de intercambio de la red aumentará significativamente). Está deshabilitado en la configuración de la red local y no se puede configurar.

Es necesario encender y reiniciar la computadora con la red local encendida y el cable conectado a la tarjeta de red de la computadora. Kaspersky comienza a entrar en conflicto con el servicio Computer Browser.

También puede prohibir o restringir el acceso de ciertos programas a la red local. Para hacer esto, siga los pasos del uno al cuatro y seleccione "Configurar reglas del programa".

Hay cuatro grupos para elegir: confiables, débiles, fuertes y no confiables. Use el botón derecho del mouse para seleccionar la prioridad apropiada para que se ejecuten los programas y luego agregue nuevos grupos y programas. Para hacer esto, seleccione:

1) detalles y reglas

2) reglas de la red

3) restricciones

4) restablecer los parámetros

5) eliminar de la lista

6) abre la carpeta del programa

De forma predeterminada, las reglas de la aplicación se "heredan" de la aplicación instalada, pero se pueden cambiar a las necesarias. Para hacer esto, haga clic con el botón derecho en el programa (o subgrupo) deseado y seleccione el elemento apropiado en el menú.

Objetivos perseguidos: seguridad y, de nuevo, seguridad

Imaginemos una situación muy común: tienes muchos servidores en tu red que brindan algún tipo de servicio. Es muy probable que algunos de ellos tengan una interfaz externa que mire a la WAN, es decir, a la red global. Por lo general, se trata de un servidor proxy, servidor web, correo, etc. No es ningún secreto que este mismo hecho hace que usted, como administrador de sistemas competente, piense en la seguridad de su infraestructura de red. No tiene sentido decir qué podría estar plagado de la penetración de un pirata informático en su red. Hay muchas formas de protegerse de ataques maliciosos. Entre ellos se encuentra la construcción de la llamada zona desmilitarizada o la publicación de un servidor a través de su proxy, que ciertamente está (¿no es así?) Configurado de manera muy rígida y seria. La primera opción (DMZ) aún no se ha "planteado" por alguna razón. Que sea una falta de tiempo y equipo para el administrador del sistema. El segundo (publicar a través de otro servidor) es muy controvertido, lo omitiremos por ahora. Mientras tanto, primero, configuremos un cortafuegos, también es un cortafuegos, también es un cortafuegos. La función principal de cualquier firewall es asegurar el acceso a nuestra computadora desde el exterior. Deliberadamente escribí la palabra "computadora" porque las computadoras domésticas y las estaciones de trabajo también se pueden proteger con una pantalla. Naturalmente, no existe una protección al 100% con un firewall de software, pero es mejor que nada. Además, tengo la sensación de que después de mis manipulaciones de hoy, el servidor ya no estará en riesgo.

Soporte de laboratorio

Existe un servidor basado en Windows Server 2008 R2 que proporciona servicio VPN mediante Microsoft RAS. El Firewall de Windows está configurado de forma predeterminada. No profundicé en eso, aunque debería haberlo hecho. Pero desde Existe una licencia corporativa de Kaspersky Enterprise Space Security, ¿por qué no utilizarla e instalar Kaspersky Endpoint Security 8, que incluye un software de firewall?

Configuración de un cortafuegos de Kaspersky

El firewall de Kaspersky Endpoint Security 8 es idéntico a muchas pantallas de este fabricante, incluida la versión doméstica de Kaspersky Internet Security 2013, por lo que si alguien tiene una versión diferente del antivirus, lo más probable es que este artículo también lo ayude. Ahora comencemos.

Configuración - protección antivirus - cortafuegos. Haga clic en el botón "Reglas de paquetes de red". Obtenemos una lista de reglas que están funcionando actualmente. Algunos prohíben algo, otros lo permiten. Por el momento, todo se parece a esto:

Si lo notó, la captura de pantalla no es nativa. Lo tomé de otro producto, KIS2013, pero confíe en mi palabra: todo era exactamente igual en KES8. ¡Y este es un servidor donde la protección debería estar al más alto nivel! Como podemos ver, hay mucho aquí y todo está más o menos claro: consultas de DNS (TCP / UDP), envío de mensajes, cualquier actividad de redes confiables está totalmente permitida, desde redes locales - parcialmente, el puerto responsable del escritorio remoto es desactivado, varios TCP / UDP, pero la actividad desde el exterior - parcialmente, al final de 5 reglas del protocolo ICMP. Sí, la mitad de las reglas son incomprensibles, la mitad son superfluas. Creemos una hoja desde cero y creemos nuestras propias reglas.

Lo primero que hice fue crear mi regla favorita: Negar todo(prohibir todo)

y dejarlo. Luego busqué en Internet para averiguar qué puertos utiliza la tecnología VPN. Esto es Protocolo 47, que también tiene un nombre GRE:

Puse la regla con GRE por encima de la regla de negación. Otro puerto para abrir para VPN es 1723 ... Entonces creé una regla VPN_IN:

Puse la regla con el puerto 1723 en la parte superior. Modifiqué ligeramente el resto de las reglas, dejé algunas. La lista resultante (Lista de cortafuegos):

Voy a comentar sobre cada uno.

Haré una reserva de inmediato de que no debe confiar completamente en este artículo. Quizás me perdí algo. No soy un gurú en materia de seguridad, por lo que me disculpo de antemano si cometí algún error. Las críticas, los deseos y los elogios son bienvenidos, escriba sus comentarios a continuación.

También te gustará:

Supervise la carga del servidor con Munin

Consejos sencillos sobre cómo probar la operatividad de un transformador con un multímetro

Consejos sencillos sobre cómo probar la operatividad de un transformador con un multímetro Reparación de sistemas de alimentación ininterrumpida Propuesta comercial para la reparación de un sistema de alimentación ininterrumpida

Reparación de sistemas de alimentación ininterrumpida Propuesta comercial para la reparación de un sistema de alimentación ininterrumpida Reparación de SAI por su propia cuenta: asesoramiento de expertos Reparación de sistemas de alimentación ininterrumpida de apc

Reparación de SAI por su propia cuenta: asesoramiento de expertos Reparación de sistemas de alimentación ininterrumpida de apc La reparación de un multímetro m 830b no muestra un ohmímetro

La reparación de un multímetro m 830b no muestra un ohmímetro Programas para dibujar circuitos eléctricos.

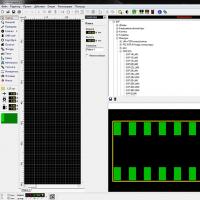

Programas para dibujar circuitos eléctricos. Dibujar tableros en Sprint-Layout correctamente desde los primeros pasos

Dibujar tableros en Sprint-Layout correctamente desde los primeros pasos ¿Qué programa puede abrir el archivo?

¿Qué programa puede abrir el archivo?