ما هو الرمز المميز (العملة المشفرة) - الوصف والشروط والمراجعات. رمز ما هو في كلمات بسيطة ماذا يعني الرمز

وكيف يختلف عن الروبل - الجميع يعلم. لكن لا يفهم الجميع ماهية الرمز المميز وكيف يختلف عن العملة المشفرة.

وإذا كان شراء مئات من عملات البيتكوين وبناء مزرعة التعدين الخاصة بك أمرًا محفوفًا بالمخاطر ومكلفًا ، فإن الاستثمار في اثنين من ICOs غير مكلف وبسيط ، وإن لم يكن أقل خطورة.

سنخبرك ما هو الرمز المميز ، ولماذا يجب عليك شرائه وماذا تفعل به لاحقًا.

ما هو رمز ICO حقا؟

عندما تقرر شركة جذب الاستثمار من أجل التنمية ، فإنها تصدر الرموز المميزة - تسمى هذه العملية ICO. يمكن أن يكون للرموز المميزة التي تم إصدارها وظائف مختلفة. على سبيل المثال ، إذا كان هذا ICO لعملة مشفرة ، يقوم المستثمرون بشراء الرموز المميزة ، والتي قد ترتفع في السعر في المستقبل.

أيضًا ، يتم إصدار الرموز المميزة للأسهم - وهي نظير للأسهم التقليدية ، والتي ستحقق أرباحًا للمستثمر. هناك أيضًا رموز ائتمانية تستخدمها الشركة كقروض ، ويحصل المستثمرون منها على دخل فوائد على المبلغ الذي أنفقته.

اتضح أن رموز ICO تمثل نوعًا من الالتزام تجاه مالك الرمز المميز لتزويده بشيء مقابل الأموال المستثمرة أو العملات المشفرة.

الرمز المميز والعملات المشفرة - ما هو وما الفرق؟

الرموز المميزة المستخدمة في ICO ليس لها علاقة بالعملات المشفرة ، ما لم يكن هذا بالطبع هو ICO لعملة مشفرة جديدة.

العملة المشفرة هي الوحدة الداخلية للحساب في blockchain العامة.

الرموز هي أحد الأصول الرقمية التي يتلقاها المستثمر من الشركة مقابل المال.

يتم استخراج العملات المشفرة من خلال التعدين ، ويتم إصدار مصدر الرموز من قبل الشخص الذي أصدرها. لكن الاختلاف الأكثر أهمية بين الرمز المميز والعملة المشفرة هو أن الرمز المميز لا يحتوي على blockchain ومحفظة ، ولكن العملة المشفرة تمتلكها.

ما هو الفرق بين الرمز المميز والعملة المشفرة؟

ما هو رمز ICO؟

تم إطلاق ICO لجمع الأموال. في مقابلهم ، يتم تقديم رمز مميز يؤدي وظيفة العقد ، والتي بموجبها سيتم تزويد المالك بشيء في المقابل. هذا يعني أن المستثمر يشتري الحق في تلقي كعكات محددة مسبقًا للعملات المشفرة أو النقود الورقية. أي منها يعتمد بالضبط على ما تقدمه الشركة الناشئة في المقابل.

توزيع الرموز في ICO

يتم الاحتفاظ بجميع ICOs تقريبًا بنفس الطريقة: ينشر المنظمون عنوان المحفظة ويطلبون إرسال الأموال إليها ، وبعد انتهاء عملية جمع التبرعات ، يرسلون الأسهم الرقمية إلى محافظ المستثمرين. يتم توزيع عدد محدد مسبقًا من الرموز بما يتناسب مع الأموال المستثمرة بين المشترين.

كيفية شراء رموز ICO

يمكنك شراء الرموز من خلال التبادلات ، من اليدين أو أثناء ال ICO. يمكنك معرفة المزيد عن ICOs القادمة أو النشطة. تحتاج أحيانًا إلى التسجيل في الموقع للمشاركة ، وأحيانًا تحتاج إلى تحديد المربعات للموافقة على الشروط.

من أين تشتري رموز ICO بعد ICO

بعد ICO ، يتم تداول الرموز المميزة في البورصات ، حيث تتغير في السعر ، ولا يضمن أي شيء زيادة السعر. يمكن للمستثمرين إدخال الرموز الخاصة بهم في البورصة واستبدالها بأصول تشفير أخرى أو عملات تقليدية ، والحصول على أرباح في حالة حدوث زيادة في قيمة التوكنات.

كيفية بيع رموز ICO

عند شراء الرموز ، يرغب المستثمرون في الاستفادة من المزيد من عمليات البيع أو استخدامها للغرض المقصود منها ، وتلقي الخدمات في مقابل شراء الأسهم الرقمية. يمكنك بيع التوكنات الخاصة بك في نفس المكان الذي تشتري منه - تبادل أو مشتري مهتم.

إصدار رموز ICO

هناك منصات خاصة لإصدار الرموز المميزة. ومن أشهرها Ethereum و Waves و NEM و EOS و KickICO. لكل منها مزاياها الخاصة: على سبيل المثال ، تمتلك Ethereum أكبر جمهور - 5 ملايين مستخدم ، ولدى Waves معدل إصدار رمزي مرتفع ، ولدى KickICO أدوات ICO مدمجة. لذلك ، يمكنك أيضًا مراقبة مظهر الرموز الجديدة على الأنظمة الأساسية التي توجد بها ICO.

لشراء الرموز أو عدم الشراء؟

لا توجد إجابة على هذا السؤال ، ولكن هناك توصية مناسبة لجميع الاستثمارات عالية المخاطر - الاستثمار في ICO يستحق فقط المبلغ الذي ترغب في خسارته.

تبتكر الإنسانية باستمرار طرقًا جديدة للدفاع ضد المتسللين. واحد منهم هو رمز USB. كيف يعمل؟ ماذا يكون؟ ما هو التوكن بشكل عام؟ فيما يلي قائمة قصيرة بالأسئلة التي سنبحثها.

ما هو التوكن؟

هذا هو اسم الجهاز الذي يمكن أن يشكل زوج مفاتيح ويضع توقيعًا رقميًا إلكترونيًا. لكي تتمكن من إجراء العمليات ، تحتاج إلى إدخال رمز PIN. في الوقت نفسه ، من أجل تفاعله مع الكمبيوتر ، لا تحتاج إلى تثبيت العديد من الوظائف الإضافية أو برامج التشغيل. يتم تعريف الرمز المميز في هذه الحالة بواسطة الكمبيوتر كجهاز HID. وغالبًا ما يحتوي أيضًا على مخزن بيانات صغير كوظيفة إضافية. لكن الغرض الرئيسي منه هو بالتحديد العمل كمستودع رئيسي. سيكون من الصعب جدًا على المهاجم العثور على كلمة مرور لأنه بعد المحاولة الثالثة غير الناجحة لإدخالها ، سيتم حظرها. هذا ما هو الرمز المميز.

وظائف أخرى

بالإضافة إلى الخيارات التي تمت مناقشتها بالفعل ، يمكن لهذا الجهاز أداء مهام أخرى تم تعيينها له. بينهم:

- تشفير / فك تشفير البيانات باستخدام خوارزمية متماثلة.

- تشكيل والتحقق من EDS.

- تجزئة البيانات.

- توليد مفاتيح التشفير.

للتأكد من اكتمالها ، يمكن تمثيل صورة الرمز المميز على أنه "صندوق أسود". لذلك ، أثناء عمليات التشفير ، يتم تلقي البيانات عند الإدخال ، في الجهاز نفسه يتم تحويلها (لهذا الغرض ، يتم استخدام مفتاح) ويتم نقلها إلى الإخراج. تشترك الرموز المميزة في الكثير من القواسم المشتركة مع أجهزة الكمبيوتر الصغيرة. لذلك ، يتم توفير المعلومات وعرضها باستخدام منفذ USB ، للجهاز ذاكرة تشغيلية وطويلة المدى (ومحمية أيضًا) ، بالإضافة إلى معالج خاص به.

حول كلمات المرور

لقد أصبحوا كلاسيكيات عصرنا. الميزة الرئيسية لكلمات المرور التي تجعلها شائعة جدًا هي سهولة استخدامها. لكن نسياننا ، والإرسال باستخدام قنوات غير آمنة ، وكتابتها على لوحة المفاتيح ، والقدرة على التنبؤ والعديد من الجوانب الأخرى تشكك في سلامتنا. مشكلة التشفير حادة أيضًا. دعنا نلقي نظرة على مفتاح تشفير 256 بت. إذا كنت تستخدم منشئ أرقام شبه عشوائي ، فستكون لكلمة المرور الناتجة خصائص إحصائية جيدة. ما هي المجموعات التي يختارها الأشخاص لحماية بياناتهم؟ في كثير من الحالات ، تكون كلمات المرور عبارة عن كلمات مأخوذة من قاموس أو شيء مهم بالنسبة لهم (الاسم وتاريخ الميلاد وما إلى ذلك).

لقد أصبحوا كلاسيكيات عصرنا. الميزة الرئيسية لكلمات المرور التي تجعلها شائعة جدًا هي سهولة استخدامها. لكن نسياننا ، والإرسال باستخدام قنوات غير آمنة ، وكتابتها على لوحة المفاتيح ، والقدرة على التنبؤ والعديد من الجوانب الأخرى تشكك في سلامتنا. مشكلة التشفير حادة أيضًا. دعنا نلقي نظرة على مفتاح تشفير 256 بت. إذا كنت تستخدم منشئ أرقام شبه عشوائي ، فستكون لكلمة المرور الناتجة خصائص إحصائية جيدة. ما هي المجموعات التي يختارها الأشخاص لحماية بياناتهم؟ في كثير من الحالات ، تكون كلمات المرور عبارة عن كلمات مأخوذة من قاموس أو شيء مهم بالنسبة لهم (الاسم وتاريخ الميلاد وما إلى ذلك).

يكفي فقط قراءة الأخبار حول الاختراق التالي لقاعدة بيانات موقع أو شركة كبيرة ومعرفة المجموعات التي يختارها الأشخاص لأنفسهم. غالبًا ما توجد أرقام متتالية تبدأ برقم واحد أو مجموعة من الاسم وسنة الميلاد. هذا بالتأكيد سيء للغاية. يتم توفير استخدام الرموز المميزة لمثل هذه الحالات. بعد كل شيء ، سيكونون قادرين على حماية البيانات على أعلى مستوى باستخدام المعلمات الموصى بها ، عندما يكون من الصعب على المهاجمين ببساطة تخمين كلمة المرور. بعد كل شيء ، سيتم تجميع رمز الرمز وفقًا لجميع قواعد بروتوكولات التشفير. النظر في المصادقة كمثال. نظرًا لحقيقة أنه سيتم تطبيق مبدأ "أي من الألف" ، حتى إذا اعترض المهاجم حركة المرور ، أو اختفت قاعدة البيانات من الخادم ، فإن فرصة المجرم في النجاح من غير المرجح أن يطلق عليها اسم غير موجود. بالإضافة إلى ذلك ، يمكنك أن تنسى كلمة المرور ، لكن المفتاح لا يمكنه ذلك. بعد كل شيء ، سيتم تخزينه على الرمز المميز.

تشفير البيانات

لقد اكتشفنا ما هو الرمز المميز ، فلنلقِ نظرة الآن على كيفية عمل نظام الأمان المحدد. يتم تشفير البيانات نفسها باستخدام مفتاح تشفير. وهي بدورها محمية بكلمة مرور. هذا الأخير لا يفي دائمًا بمتطلبات السلامة ويمكن نسيانه بنجاح. في هذه الحالة ، هناك خياران:

لقد اكتشفنا ما هو الرمز المميز ، فلنلقِ نظرة الآن على كيفية عمل نظام الأمان المحدد. يتم تشفير البيانات نفسها باستخدام مفتاح تشفير. وهي بدورها محمية بكلمة مرور. هذا الأخير لا يفي دائمًا بمتطلبات السلامة ويمكن نسيانه بنجاح. في هذه الحالة ، هناك خياران:

- يقع المفتاح على الرمز المميز ، في حين أنه لا يترك الجهاز. هذا الخيار مناسب عندما يكون هناك قدر ضئيل من المعلومات. في هذه الحالة ، لدينا سرعة منخفضة في فك التشفير وحقيقة أنه يكاد يكون من المستحيل على متطفل استخراجه.

- المفتاح موجود على الجهاز ، وعندما يتم تشفير البيانات ، يتم نقلها إلى ذاكرة الوصول العشوائي. يُستخدم هذا الخيار عند العمل بكمية كبيرة من البيانات. في هذه الحالة ، يكون الحصول على المفتاح ممكنًا. لكن هذه ليست مهمة سهلة - فكلمة المرور نفسها أسهل في السرقة.

إذا كنت ترغب في الحصول على رمز مميز ، فعليك أن تفهم أنه سيتعين عليك دفع ثمنه. على الرغم من حقيقة أن هذه الأجهزة يمكن أن تؤدي عددًا من عمليات التشفير المختلفة ، والتي يصعب جدًا على معظم الناس فهمها ، فإن استخدام مثل هذه الأجهزة لن يخلق مشاكل ، لأن هذه العملية بديهية. لا يحتاج المستخدم إلى معرفة أو فهم متخصص لما يحدث في الرمز المميز.

استنتاج

لذلك قمنا بفحص ما هو الرمز المميز. من الناحية النظرية ، سيساعد الانتشار المستقبلي لهذا الحل الأمني في تجنب الحالات التي يتم فيها سرقة البيانات أو كلمات المرور القيمة. في النهاية ، سيؤدي ذلك إلى زيادة مستوى الأمان.

لذلك قمنا بفحص ما هو الرمز المميز. من الناحية النظرية ، سيساعد الانتشار المستقبلي لهذا الحل الأمني في تجنب الحالات التي يتم فيها سرقة البيانات أو كلمات المرور القيمة. في النهاية ، سيؤدي ذلك إلى زيادة مستوى الأمان.

تعد قضية الأمن الإلكتروني من أهم القضايا في العالم الحديث. تم اقتراح العديد من الطرق المختلفة لحلها. الرمز هو واحد منهم. ما هو وما ميزات تطبيقه هناك؟

الرمز - ما هذا؟

أولاً ، دعنا نحدد المصطلحات. الرمز المميز هو جهاز مضغوط يهدف إلى تزويد المستخدم. يتم استخدامه لتحديد صاحبها وتوفير وصول آمن عن بعد لجميع أنواع المعلومات.

يمكن استخدام الرموز بدلاً من كلمة المرور أو كإضافة لها. عادة ما تكون صغيرة الحجم ويمكن وضعها بسهولة في المحفظة أو الجيب. توفر الإصدارات الأكثر تقدمًا أيضًا القدرة على تخزين مفاتيح التشفير (التوقيع الإلكتروني ، الرمز المميز - ما هو خارجيًا؟ هل جميعها متشابهة؟ تختلف أيضًا في المظهر ، وليس فقط في الوظائف: بعضها يحتوي على شاشة فقط ، والبعض الآخر مُكمَّل بـ لوحة مفاتيح مصغرة ، والبعض الآخر يحتوي ببساطة على زر صغير إضافي. تم تجهيز الرموز بوظائف RFID أو موصل USB أو واجهة Bluetooth لنقل المفتاح إلى نظام العميل. يتم تصنيعها من قبل عدد غير قليل من الشركات ، وهناك مجموعة واسعة من من بين الشركات المصنعة الرائدة هناك مثل هذه الشركات: "E Token" و "RuToken"

أنواع الرموز

تأتي الرموز في وظائف مختلفة ، لدرجة أن لديها العديد من طرق المصادقة. لا يحتاج أبسط الممثلين إلى الاتصال المستمر بالكمبيوتر. يقومون بتوليد الأرقام ويقوم المستخدم بإدخالها ببساطة في النموذج. هناك رموز تستخدم تقنيات لاسلكية مثل Bluetooth. يتصرفون عن طريق نقل تسلسل المفاتيح. يتم احتلال موقع منفصل بواسطة الأجهزة التي يتم تصنيعها بطريقة جهاز USB. تتطلب اتصالاً مباشرًا بالكمبيوتر الذي سيتم تلقي البيانات عليه.

تختلف أيضًا ردود أفعال أنظمة التشغيل على الأنواع المختلفة من الرموز المميزة. لذلك ، يمكن للبعض ببساطة قراءة المفتاح وإجراء عمليات التشفير المطلوبة. قد يطلب الآخرون بالإضافة إلى ذلك كلمة مرور. يتم توفير الحلول التجارية لهذه التقنية من قبل الشركات ، كقاعدة عامة ، بآليات الأمان الخاصة بها وتفاصيل التنفيذ. لذلك ، يمكن صنع رمز USB على شكل محرك أقراص محمول صغير ، أو يمكن لجهاز اتصال محمول أن يعمل على هذا النحو. من الممكن أيضًا تنفيذه عندما يتنكر في شكل سلسلة مفاتيح أو أي شيء آخر غير واضح.

نقاط الضعف

هناك مشكلتان رئيسيتان في استخدام الرموز المميزة:

- الضياع أو السرقة. إذا كانت هذه العمليات عشوائية ، فلا داعي للقلق. ولكن إذا تم ارتكاب هذه الإجراءات من قبل شخص ما عن قصد ، ففي هذه الحالة ، سيساعد التفويض الثنائي على تقليل المخاطر ، عندما لا تكون هناك حاجة إلى رمز مميز فحسب ، بل أيضًا كلمة مرور وصول (ثابتة أو يتم إنشاؤها باستمرار وإرسالها إلى الهاتف) لإكمال عملية تحديد الهوية.

- مخطط رجل في الوسط. يتجلى هذا عند العمل عبر شبكة غير موثوقة (الإنترنت مثال جيد جدًا). جوهر المخطط هو أن محلل التشفير متصل بقناة البيانات ، والذي يمكنه قراءة الرسائل وتغييرها حسب الرغبة. علاوة على ذلك ، لا يمكن لأي من المراسلين أن يفهم (من الجانب الفني للقضية) أن هذه ليست رسائل من شريك المراسلة الخاص به.

الأجهزة المحمولة كرموز مميزة

رمز - ما هو هذا المنظور غير العادي؟ هل هناك خصوصيات مقارنة بالإجراء القياسي؟ يمكن استخدام جهاز الحوسبة المحمولة مثل الهاتف الذكي أو الجهاز اللوحي كرمز. يمكنهم أيضًا تقديم تعريف ثنائي ، والذي لا يتطلب من الشخص حمل معدات مادية إضافية معهم في جميع الأوقات. طورت بعض الشركات المصنعة تطبيقات عبارة عن رموز مميزة مثبتة على الأجهزة المحمولة وتقوم بإنشاء مفتاح تشفير. يوفر هذا الحل مستوى عالٍ من الأمان ، بما في ذلك القضاء على مشاكل الرجل في الوسط. الآن يمكننا القول أنك تعرف المعلومات الأساسية حول الرمز المميز - ما هو وكيف يعمل.

ICO ، أو عرض العملة الأولي ، هو نموذج تمويل جماعي مبتكر يسمح للشركات الناشئة بتجاوز مرحلة الاستثمار التقليدية في الحياة المبكرة للمشروع.

في الواقع ، ICO عبارة عن جمع أموال لتنفيذ مشروع عن طريق بيع ما يسمى بـ ICO Tokens (ICO Tokens) ، والتي يتم إصدارها بكمية محدودة ولها قيمة معينة ، على غرار كيفية بيع أسهم الشركة خلال الاكتتاب العام. بالطبع ، رموز ICO وأسهم الاكتتاب متشابهة ، لكنها لا تزال مختلفة. اقرأ المزيد عن هذا في مقالة “ICO and IPO. الاختلافات بين الطرح الأولي للعملة والطرح الأولي العام ".

بشكل عام ، الرمز الرقمي هو وحدة حساب في النظام blockchain، يمثل التوازن الرقمي لمادة معينة.

عند إجراء العملات المشفرة ICO، على سبيل المثال ، يمكننا القول أن Token ICO هو المستقبل عملة مشفرةالمشروع. ومع ذلك ، يجب ألا تخلط بين هذين المفهومين.

العملة المعدنية - أو العملة المعدنية - هي أو وحدة من وحدات العملة المشفرة. بيتكوين , مونيروهي عملات معدنية. تهدف في المقام الأول إلى إجراء المدفوعات والمعاملات في شبكة واسعة.

تحتوي رموز ICO على مجموعة واسعة من التطبيقات ، ولكن في نفس الوقت ، أصغر حجمًا ، أي أنها تدعم عمل مشروع صغير في بعض الأحيان في مرحلة تكوينه. لذلك ، بالإضافة إلى استخدامها كوحدة دفع ، يمكنها أن تعكس حصة مشاركة صاحبها في المشروع ، أو أن تكون أساسًا لبرنامج الولاء ، أو تمثل حصة رقمية.

من أجل الوضوح ، يمكن استخلاص القياس التالي. تتم مقارنة العملات المشفرة بالدولار الأمريكي أو اليورو - تقريبًا وحدة دفع دولية. تتشابه الرموز ، على سبيل المثال ، مع رقائق كازينو معين - يمكن استبدالها بالمال ، ولكن من غير المحتمل أن يكون من الممكن سدادها في المتجر.

أنواع الرموز المميزة ICO

كما ذكرنا أعلاه ، ليست كل ICO هي نفسها ، على التوالي ، هناك أنواع مختلفة من رموز ICO التي يتم إصدارها أثناء هذا الإجراء.

غالبًا ما يحاول المستثمرون معرفة الفئة التي يقع فيها رمز ICO معين. في هذه المقالة ، نقترح فهم هذه المشكلة لمساعدة المستثمرين على اتخاذ قرارات مالية مستنيرة. فيما يلي وصف للفئات الرئيسية الثلاث لرموز التشفير.

رموز الأسهم

أحد الاستخدامات الواعدة للعقود الذكية المستندة إلى Ethereum هو قدرة الشركات الناشئة على إصدار نظير للأسهم - أو Equity Tokens ICO من خلال ICO. تكمن فائدة الشركات الناشئة في تقليل حاجز الدخول إلى الأسواق المالية بشكل كبير. من المتوقع أن يجعل هذا تداول الأسهم أكثر سهولة بالنسبة للمستثمر العادي ، وسيسمح للمساهمين بلعب دور أكثر نشاطًا في إدارة المشروع ، نظرًا لأن التصويت على blockchain شفاف للغاية.

نظرًا لعدم وجود تنظيم تشريعي واضح في الوقت الحالي ، حاول عدد قليل فقط من الشركات الناشئة بيع الرموز المميزة. ومع ذلك ، في صيف عام 2017 ، تم تمرير مشروع قانون (قانون ولاية ديلاوير) يسمح للشركات بالاحتفاظ بقائمة بأسماء المساهمين على blockchain بدلاً من استخدام قائمة منتظمة ، مما سيسمح بإجراء تداول الصرف على blockchain كذلك. وبالتالي ، من المحتمل أنه في المستقبل غير البعيد ، ستبدأ الرموز المميزة للأسهم في لعب دور مركزي في صناعة العملات المشفرة - إنها مسألة وقت فقط.

وبالتالي ، فإن رموز الأسهم ليست عملة مشفرة ، ولكنها أصل أقرب في جوهرها إلى أسهم الشركات العادية.

الرموز الأمنية (رموز الاستثمار)

من خلال ICOs ، يمكن للمستثمرين الوصول إلى مجموعة واسعة من الرموز الأمنية ، بدءًا من العملات المعدنية المدعومة من المعادن الثمينة إلى الرموز العقارية المدعومة.

في الولايات المتحدة ، تم مؤخرًا تنظيم مبيعات التوكنات الاستثمارية من قبل لجنة الأوراق المالية والبورصات (SEC). وضعت لجنة الأوراق المالية والبورصات (SEC) مبادئ توجيهية للاتفاقيات المالية مع عقد استثمار يتم تنظيمه مثل الأوراق المالية. بعبارة أخرى ، فإن رموز الأمان ICO تساوي إصدار الأوراق المالية.

رموز المنفعة

تقوم شركات ICO الناشئة بجمع الأموال للمشاريع لإنشاء منتج أو خدمة.

بشكل عام ، معظم الرموز المميزة عبارة عن أوراق مالية ، نظرًا لأن جميع المشاركين في ICO تقريبًا يعتبرون البيع الجماعي بمثابة استثمارات. ومع ذلك ، إذا كان الهدف الرئيسي المعلن لرمز ICO الصادر ليس تحقيق ربح ، ولكن تسهيل شراء منتج أو خدمة يتم تطويرها في المستقبل ، وفي نفس الوقت يكون لها نتيجة معينة فيما يسمى اختبار Howey (لمزيد من التفاصيل ، راجع مقالة "تحليل وتقييم مشاريع ICO" ، "اختبار Howey") ، ثم يندرج رمز ICO المميز هذا ضمن تصنيف رمز الأداة.

ببساطة ، توفر الرموز المساعدة ICO ، والتي يمكن أن يطلق عليها أيضًا العملة المشفرة للتطبيق أو الرموز المميزة للتطبيق ، للمستخدمين إمكانية الوصول إلى منتج أو خدمة عند تنفيذ المشروع.

لنفترض أن شركة ناشئة تعمل على تطوير التخزين السحابي المستند إلى blockchain. يتم الاحتفاظ بـ ICO ، حيث يتم بيع الرموز المساعدة للمشروع. في المستقبل ، أثناء تنفيذ المشروع ، سيتمكن حاملو الرموز ICO من استبدالها بمساحة معينة من هذا التخزين. وبالتالي ، يمكن تسمية ICO رمز الأداة المساعدة هذا في هذه الحالة بعملة مشفرة يوفرها مورد مادي معين داخل هذا النظام. بالطبع ، إذا نجح المشروع ، فيمكن أيضًا استبدال هذه العملة المشفرة بأخرى ، على سبيل المثال ، في بورصة. ونظرًا لأن حجم رموز ICO ثابت ، ففي المستقبل ، إذا زاد الطلب على منتج أو خدمة ، فقد تزيد تكلفة الرموز المميزة أيضًا.

تجدر الإشارة إلى أنه إذا وصفت الشركة الناشئة الرموز المميزة التي تم إصدارها ليس فقط على أنها تطبيقات نفعية أو عملة مشفرة ، ولكن أيضًا كأداة استثمارية ، فعلى الأرجح سيعتبر المنظمون هذا الأصل بمثابة أمان - رموز الأمان. ومع ذلك ، في الوقت الحالي ، هذا مهم بشكل أساسي للولايات المتحدة. في معظم البلدان ، لم يتم حتى الآن تنظيم عمليات الطرح الأولي للعملات على المستوى التشريعي.

توزيع الرموز في ICO

عادة ما تتبع عمليات الطرح الأولي للعملات نفس السيناريو تقريبًا. يقوم المشاركون بالتسجيل في النظام وتحويل الأموال إلى بيانات المنظمين. بعد ذلك ، يتم إرسال الرموز الرقمية إلى محافظ المودع. إجمالي عدد الرموز المُصدرة محدود ، ويتم توزيع الرموز المميزة ICO بين المساهمين بما يتناسب مع الأموال المستثمرة.

كيفية شراء رموز ICO خلال ICO

ICO محدد بوقت. لذلك ، لشراء الرموز خلال ICO ، تحتاج إلى معرفة تاريخ البدء وتاريخ حدث الاهتمام. يمكنك معرفة المزيد عن ICO القادمة والنشطة حاليًا في قسم "تقويم ICO".

يمكنك عادةً شراء رموز ICO للعملات المشفرة ، على سبيل المثال ، لـ Bitcoins أو Ether - يتم توفير معلومات حول هذا على موقع الويب الخاص بالمشروع. لذلك ، أولاً وقبل كل شيء ، من الضروري الحصول على محفظة بالعملة الرقمية المقبولة للدفع.

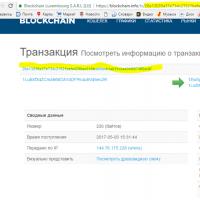

كقاعدة عامة ، للمشاركة ، تحتاج إلى التسجيل على الموقع وتحويل الأموال إلى العنوان المنشور من قبل المنظمين. من المهم التحقق من صحة العنوان الذي ستحول الأموال إليه من أجل شراء رموز ICO. على سبيل المثال ، خلال Coindash ICO سيئة السمعة ، تم اختراق موقع المشروع أثناء البيع الجماعي. وفقًا لتقديرات تقريبية ، تمكن المهاجمون من سرقة حوالي 7.5 مليون دولار عن طريق انتحال عنوان مستلم الدفع.

أين تخزن رموز ICO؟

بعد ICO ، يتم توزيع الرموز المميزة بين المساهمين بما يتناسب مع الأموال المستثمرة. مطلوب أيضًا محفظة خاصة لك لقبول رموز ICO وتخزينها.

تصدر الغالبية العظمى من المشاريع رموز ERC-20 على شبكة Ethereum. بالإضافة إلى ذلك ، يتم إصدار الرموز المميزة بواسطة منصات مثل Waves ، نيم , EOS، KickICO ، إلخ. لقبول رمز ICO وتخزينه ، تحتاج إلى الحصول على محفظة تدعم النظام الأساسي المناسب. في حالة Ethereum ، سيكون الأكثر أمانًا هو استخدام محفظة أجهزة مثل تريزورأو دفتر الأستاذ أو استخدم الإصدار عبر الإنترنت من MyEtherWallet.

من أين تشتري رموز ICO بعد ICO؟

إذا كنت غير قادر على المشاركة في ICO لسبب ما ، ولكنك لا تزال ترغب في شراء الرموز المميزة الصادرة بعد ICO ، يمكنك القيام بذلك في بورصة العملات المشفرة.

تحتاج إلى العثور على بورصة حيث يتم تداول الرموز التي تحتاجها بعد ICO والتسجيل فيها. قم بإيداع الأموال بالعملة الورقية (إن أمكن) أو بالعملة المشفرة واستبدلها بالرموز.

إذا كان لديك حساب صغير نسبيًا أو ستستمر في تداول الرموز والعملات المشفرة ، فيمكنك تخزين الرموز المميزة للعملات الرقمية للعملات الرقمية مباشرة في البورصة. بخلاف ذلك ، من أجل السلامة ، يوصى بتخزين الرموز والعملات المشفرة في جهاز أو محفظة محلية.

بالإضافة إلى التبادل ، من الممكن شراء الرموز من جهة ، بالاتفاق المباشر مع الشخص المعني. في هذه الحالة ، ننصحك بتوخي الحذر الشديد حتى لا تتعرض للمحتالين.

كيف تبيع رموز ICO؟

إذا كان الغرض من شراء الرموز هو الاستثمار في الأصول ذات العائد المرتفع. لذلك ، في المستقبل ، يخطط مالك الأصول الرقمية لبيع رموز ICO بسعر أعلى.

يمكنك أيضًا بيع رموز ICO في بورصة العملات المشفرة أو التفاوض على صفقة مباشرة مع المستلم النهائي.

لشراء الرموز أو عدم الشراء؟

على أي حال ، فإن شراء الرموز هو استثمار عالي المخاطر ، لذلك لن يعطيك أحد إجابة لا لبس فيها على هذا السؤال.

كلمة "عملة معماة" ربما سمعها كل شخص ، حتى أولئك البعيدين عن عالم المال والتقنيات العالية. "الرمز" هو أيضًا مصطلح شائع ، ولكن لا يفهم الجميع تمامًا ما تعنيه. بعض الوافدين الجدد إلى مجتمع التشفير يساويون العملة المشفرة والرمز المميز ، لكن هذا ليس صحيحًا تمامًا. ما هي الرموز المميزة ولماذا يتم استخدامها؟

ما هي رموز ICO؟

هناك عدة أنواع من الرموز المميزة ، والتي لها وظائف مختلفة ، لذلك من الصعب تقديم تعريف عام لهذا المفهوم.

على سبيل المثال ، تمر الغالبية العظمى من الرموز من خلال إجراء ICO - الموضع الأولي ، حيث يتم إجراء الجزء الأكبر من المبيعات. لكن Bitcoin ، كأول عملة مشفرة ، انتشر على الفور من خلال التعدين اللامركزي ، وحقق مبتكرها الأسطوري ساتوشي ناكاموتو أرباحًا لأنه تمكن من استخراج كميات ضخمة من العملات المشفرة ، والتي تتزايد أسعارها باستمرار ، في مرحلة مبكرة جدًا.

رموز ICO هي أسهم افتراضية تصدرها شركة لجذب استثمارات إضافية. في معظم الحالات ، تنطوي هذه الأسهم على بعض القيمة. يعتمد جوهر القيمة أيضًا على نوع الرمز المميز.

هناك ثلاثة أنواع من الرموز المميزة:

- الرموز المخصصة (الرموز المميزة) ؛

- الرموز المميزة

- الرموز المميزة للائتمان.

يمكن أيضًا تصنيف العملات المشفرة على أنها رموز مخصصة.

الرموز المميزة

هذه الرموز هي وسيلة للدفع مقابل منتج أو خدمة تقدمها خدمة ما. أبسط مثال على ذلك هو بيتكوين. يقوم المستخدمون بتحويل الأموال الرقمية لبعضهم البعض ، ولتأكيد المعاملات ، فإنهم يدفعون عمولة لأولئك المشاركين في النظام الذين يقومون بخدمة تحويلاتهم. ويحصل هؤلاء الأخيرون أيضًا على دخل إضافي من التعدين (والذي يتناقص كل شهر مع ذلك).

تنتمي عملة الإيثريوم المشفرة أيضًا إلى فئة الرموز المميزة. بالإضافة إلى المعاملات ، بالنسبة إلى Ethereum ، يمكن للمستخدمين إنشاء خدمات blockchain الخاصة بهم على النظام الأساسي ، وحتى إطلاق ICO الخاص بهم باستخدام الرموز المميزة الأصلية. بفضل هذه الفرصة ، يدعم النظام البيئي "الأثير" مئات المشاريع الصغيرة ، ويتم دعم قيمة العملة المشفرة بشكل متبادل من خلال التطورات التي يتم تنفيذها على أساس النظام الأساسي.

رموز الأسهم

الرموز الترويجية هي نسخة رقمية من حصة كلاسيكية في شركة ، و ICO في مثل هذه الحالات هو تناظرية كاملة للاكتتاب العام. تعتبر الرموز المميزة للأسهم ذات صلة إذا كانت الشركة الناشئة تقدم خدمة جديدة مثيرة للاهتمام لا تتطلب ببساطة عملتها المشفرة.

تجلب هذه الرموز المميزة دخلاً لأصحابها في شكل أرباح. على سبيل المثال ، يدفع مستخدمو الخدمة عمولة للشركة ، ويمكن للإدارة استخدام جزء من الأرباح لدفع الأرباح للمساهمين. يمكن أيضًا إصلاح المدفوعات.

كما هو الحال في الشركات التقليدية ، يمكن لمساهمي blockchain المشاركة في اتخاذ القرارات بشأن الشراكات ، في وضع خطة تطوير استراتيجية وغيرها من القضايا ذات الأهمية للشركة. يحصل المساهمون على مثل هذه الامتيازات لدعمهم في البداية مشروعًا تجاريًا ، والمشاركة في الواقع في التمويل الجماعي.

الرموز المميزة للائتمان

تمثل هذه الرموز المميزة قرضًا تحصل عليه الشركة من مساهميها أو من المستخدمين ببساطة ، وتدفع مقابلها رسومًا ثابتة. بالنسبة للشركة ، فهذه طريقة أخرى لجمع أموال إضافية دون الروتين مع المستندات ، بناءً على العقود الذكية وحدها.

كان مشروع Steemit من أوائل المشاريع التي استخدمت الرموز الائتمانية. بالإضافة إلى العملة المشفرة الرئيسية للمنصة ، Steem ، يقدم المشروع رموز SD يمكن استبدالها بحرية بالعملة الأساسية ، ولكنها تجلب لأصحابها دخلاً ثابتًا بنسبة 10٪ سنويًا. توفر المنصة أيضًا النوع الثاني من الرموز المميزة ، SP ، والتي يبلغ دخلها 100٪ سنويًا ، ولكن سيتمكن المستثمرون من تحقيق ربح في موعد لا يتجاوز عامين.

يحدث أن تجمع الرموز المميزة بين وظائف عدة أنواع في وقت واحد. على سبيل المثال ، تعتبر الرموز المميزة لمنصتي Sia و Digix بمثابة رموز مميزة ومشاركات. ويجمع Steemit بشكل عام بين جميع أنواع الرموز الثلاثة.

قبل إجراء استثمارات في الرموز المميزة لأي مشروع ، من المهم فهم الوظيفة التي ستتمتع بها المشاركات المستلمة. لكن الأهم من ذلك هو إجراء تحليل أولي للمشروع نفسه والقيمة التي تقف وراءه. خلال فترة الضجيج العالمي للعملات المشفرة ، يمكن أن تبدأ حتى الرموز المميزة للشركات الناشئة الوهمية ، ولكن على المدى الطويل ، فقط المشاريع التي تقدم خدمات مفيدة وتقدم حلولًا مبتكرة أصلية ستحقق أرباحًا.

- مختارات من الأخبار لك مرة واحدة في اليوم عبر البريد الإلكتروني:

- مجموعة مختارة من أخبار الكريبتون مرة واحدة يوميًا في Telegram: BitExpert

- في الداخل ، توقعات مناقشة الموضوعات المهمة في دردشة Telegram: BitExpert Chat

- جميع موجز أخبار الكريبتون من مجلة BitExpert في Telegram: BitExpert LIVE

العثور على خطأ في النص؟ حدده واضغط على CTRL + ENTER

عملة الريبل المشفرة: دليل المستثمر الكامل لا يوجد تعدين الريبل

عملة الريبل المشفرة: دليل المستثمر الكامل لا يوجد تعدين الريبل هل تحتاج البنوك حقًا إلى blockchain؟

هل تحتاج البنوك حقًا إلى blockchain؟ رمز ما هو في كلمات بسيطة ماذا يعني الرمز

رمز ما هو في كلمات بسيطة ماذا يعني الرمز الوصول عن بعد إلى جهاز كمبيوتر

الوصول عن بعد إلى جهاز كمبيوتر وقت تأكيد معاملة البيتكوين: ما هي مدة الانتظار؟

وقت تأكيد معاملة البيتكوين: ما هي مدة الانتظار؟ إصدارات أسباب انهيار سوق العملات المشفرة

إصدارات أسباب انهيار سوق العملات المشفرة استطلاعات الرأي المدفوعة ، استطلاعات الرأي مقابل المال

استطلاعات الرأي المدفوعة ، استطلاعات الرأي مقابل المال