Pare-feu Kaspersky Endpoint Security 10. Ajout et modification des règles d'accès aux ressources Web. Tâches planifiées

27.02.2015 12:45:58

La protection antivirus est l'un des éléments clés de la protection de votre ordinateur contre les logiciels malveillants. La protection antivirus doit être installée sur votre ordinateur et mise à jour régulièrement.

1. Recommandations pour la configuration de Kaspersky Endpoint Security 10 for Windows

1.1. Contrôle du lieu de travail

1.1.1. Contrôle de lancement d'application

Ce composant vous permet de suivre les tentatives de lancement d'applications par les utilisateurs et de réguler le lancement d'applications à l'aide de règles. Pour activer le contrôle de démarrage des applications, procédez comme suit :

2. Dans le bloc Contrôle du lieu de travail Choisissez une rubrique Contrôle de lancement des applications ;

Activer le contrôle de démarrage des applications ;

sauvegarder.

1.1.2. Contrôle de l'activité des applications

Ce composant enregistre l'activité effectuée par les programmes dans le système et régule l'activité du programme en fonction de leur statut. Pour activer le contrôle de l'activité des applications, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Contrôle du lieu de travail Choisissez une rubrique Contrôle de l'activité des applications ;

3. Cochez la case à côté de l'élément Activer le contrôle des privilèges d'application ;

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.1.3. Surveillance des vulnérabilités

Ce composant vérifie les programmes pour les vulnérabilités lorsqu'ils sont lancés et les programmes qui sont déjà en cours d'exécution. Pour activer la surveillance des vulnérabilités, vous devez :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Contrôle du lieu de travail Choisissez une rubrique Surveillance des vulnérabilités ;

3. Cochez la case à côté de l'élément Activer la surveillance des vulnérabilités ;

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.1.4. Contrôle de l'appareil

Ce composant vous permet de contrôler la connexion des périphériques amovibles. Pour activer le contrôle des appareils et sélectionner des appareils, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Contrôle du lieu de travail Choisissez une rubrique Contrôle de l'appareil;

3. Cochez la case à côté de l'élément Activer le contrôle des périphériques ;

4. Dans la liste des appareils, cochez les appareils que vous souhaitez contrôler ;

sauvegarder.

1.1.5. Contrôle Web

Ce composant vous permet de contrôler l'accès aux ressources Web en fonction de leur contenu et de leur emplacement. Pour activer le contrôle d'accès aux ressources Web, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Contrôle du lieu de travail Choisissez une rubrique Contrôle Web ;

3. Cochez la case à côté de l'élément Activer le contrôle Web ;

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.2. Protection antivirus

1.2.1. Antivirus de fichiers

L'antivirus de fichiers vous permet de sélectionner l'un des niveaux de sécurité de fichiers prédéfinis ou de les configurer vous-même, de spécifier les actions que l'antivirus de fichiers doit effectuer lorsqu'un fichier infecté est détecté, de sélectionner les technologies et les modes d'analyse des fichiers.

Pour activer l'Antivirus Fichiers, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de fichiers;

3. Cochez la case Activer l'antivirus de fichiers.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Niveau de sécurité

- haute;

- conseillé;

- court.

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de fichiers;

3. Dans le bloc Niveau de sécurité

- Niveau de sécurité

- Personnalisation

Dans la fenêtre ouverte Antivirus de fichiers

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Pour modifier les actions de l'Antivirus Fichiers lors de la détection d'un fichier infecté, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de fichiers;

3. Dans le bloc, sélectionnez l'un des paramètres suivants :

- Traiter

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.2.2. Antivirus de messagerie

Mail Anti-Virus analyse les messages électroniques entrants et sortants pour tous les fichiers qui constituent une menace pour votre ordinateur.

Pour activer Mail Anti-Virus, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de fichiers;

3. Cochez la case Activer l'antivirus de messagerie;

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Niveau de sécurité

Les niveaux de sécurité sont différents ensembles de paramètres utilisés pour protéger le système de fichiers. Trois niveaux de sécurité sont préinstallés dans l'outil antivirus Kaspersky Endpoint Security 10 for Windows :

- haute;

- conseillé;

- court.

Pour modifier le niveau de sécurité, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de messagerie;

3. Dans le bloc Niveau de sécurité sélectionnez l'une des options suivantes :

- Niveau de sécurité

À l'aide du curseur, sélectionnez l'un des 3 niveaux de sécurité prédéfinis.

- Personnalisation

Dans la fenêtre ouverte Antivirus de messagerie ajustez vous-même le niveau de sécurité du fichier et enregistrez les modifications apportées.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Actions lorsque des menaces sont détectées

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de messagerie;

3. Dans le bloc Actions lorsqu'une menace est détectée sélectionnez l'une des options suivantes :

- Choisir l'action automatiquement

- Effectuer l'action : Traiter. Supprimer si la désinfection échoue.

- Traiter

- Supprimer si la désinfection échoue

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.2.3. Antivirus Web

Web Anti-Virus vous permet de protéger votre ordinateur lorsque vous naviguez sur Internet.

Pour activer l'Anti-Virus Web, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus Web;

3. Cochez la case Activer l'antivirus Web.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Niveau de sécurité

Les niveaux de sécurité sont différents ensembles de paramètres utilisés pour protéger le système de fichiers. Trois niveaux de sécurité sont préinstallés dans l'outil antivirus Kaspersky Endpoint Security 10 for Windows :

- haute;

- conseillé;

- court.

Pour modifier le niveau de sécurité du trafic Web, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus Web;

3. Dans le bloc Niveau de sécurité sélectionnez l'une des options suivantes :

- Niveau de sécurité

À l'aide du curseur, sélectionnez l'un des 3 niveaux de sécurité prédéfinis.

- Personnalisation

Dans la fenêtre ouverte Antivirus de messagerie ajustez vous-même le niveau de sécurité du fichier et enregistrez les modifications apportées.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Actions lorsque des menaces sont détectées

Pour modifier les actions de Mail Anti-Virus lors de la détection d'un message infecté, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus Web;

3. Dans le bloc Actions lorsqu'une menace est détectée sélectionnez l'une des options suivantes :

- Choisir l'action automatiquement

- Refuser le téléchargement.

- Autoriser le téléchargement

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.2.4. Antivirus de messagerie instantanée

IM Anti-Virus vous permet d'analyser le trafic transmis par les programmes de messagerie instantanée. Pour activer IM Anti-Virus, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de messagerie instantanée;

3. Cochez la case Activer l'antivirus de messagerie instantanée.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Étendue de la protection

L'étendue de la protection désigne les objets analysés par IM Anti-Virus pendant le fonctionnement. Par défaut, IM Anti-Virus analyse les messages entrants et sortants. Afin de former une zone de protection, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de messagerie instantanée;

3. Dans le bloc Étendue de la protection sélectionnez l'un des éléments suivants :

- Messages entrants et sortants

Si cette option est sélectionnée, IM Anti-Virus analysera tous les messages entrants et sortants des messageries instantanées ;

- Messages entrants uniquement

Si cette option est sélectionnée, IM Anti-Virus analysera uniquement les messages entrants des programmes de messagerie instantanée ;

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Méthodes de vérification

Paramétrage de l'utilisation de l'analyse heuristique

Pour configurer les méthodes d'analyse par IM Anti-Virus, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de messagerie instantanée;

3. Dans le bloc Méthodes de vérification

- Surface;

- Moyenne;

- Profond.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Configuration de l'analyse antivirus de messagerie instantanée des liens par rapport aux bases de données d'adresses Web malveillantes et d'hameçonnage

Afin de configurer IM Anti-Virus pour analyser les liens par rapport aux bases de données d'adresses Web malveillantes et d'hameçonnage, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Antivirus de messagerie instantanée;

3. Dans le bloc Méthodes de vérification Suivez ces étapes:

- Vérifier les liens par rapport à la base de données d'adresses Web malveillantes

La sélection de cette option vous permet de vérifier les liens dans les messages de messagerie instantanée pour leur appartenance à la base de données des adresses Web malveillantes ;

- Vérifier les liens par rapport à une base de données d'adresses Web de phishing

La sélection de cette option vous permet de vérifier les liens dans les messages de messagerie instantanée pour leur appartenance à la base de données des adresses Web de phishing.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.2.5. Pare-feu

Le pare-feu vous permet de protéger les données stockées sur un ordinateur connecté à un réseau local et à Internet. Le pare-feu vous permet de détecter toutes les connexions réseau sur votre ordinateur et de bloquer toutes les menaces contre le système d'exploitation.

Par défaut, le pare-feu est activé. L'éteindre est fortement déconseillé. Pour activer ou désactiver le pare-feu, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Pare-feu.

3. Effectuez l'une des opérations suivantes :

- Cochez la case Activer le pare-feu... Lorsque vous cochez la case à côté de cet élément, le pare-feu sera activé.

- Supprimer la case à cocher Activer le pare-feu... Si vous décochez la case à côté de cet élément, le pare-feu sera désactivé.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.2.6. Protection contre les attaques réseau

La protection contre les attaques réseau détecte une tentative d'attaque sur un ordinateur et bloque toute activité réseau de l'ordinateur attaquant contre l'ordinateur sur lequel la protection antivirus est installée. Pour activer la protection contre les attaques réseau, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Protection contre les attaques réseau;

3. Cochez la case à côté de l'élément Activer la protection contre les attaques de réseau ;

4. Cochez la case à côté de Ajoutez l'ordinateur attaquant à la liste de blocage sur.

sauvegarder.

1.2.7. Surveillance du système

System Monitor collecte des données sur les actions des programmes exécutés sur l'ordinateur. À l'avenir, les informations collectées pourront être utilisées pour désinfecter les programmes (actions de restauration effectuées par des programmes malveillants dans le système d'exploitation), mettre en quarantaine un fichier exécutable si l'activité du programme correspond à un modèle de comportement dangereux.

Par défaut, la surveillance est activée et en cours d'exécution. Il ne peut être désactivé qu'en cas d'absolue nécessité et n'est pas recommandé.

Pour activer et désactiver la surveillance, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Surveillance du système;

3. Sélectionnez l'un des éléments suivants :

- Activer la surveillance du système.

Cochez la case pour activer la surveillance

- Désactiver le moniteur système.

Décochez la case pour désactiver la surveillance.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Mise en place de la surveillance du système

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Surveillance du système;

3. Cochez les cases des actions requises :

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Utilisation de modèles de comportement de programme dangereux

Pour utiliser des modèles, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Surveillance du système;

3. Dans le bloc Défense proactive cochez la case Utilisez des modèles de comportement dangereux (BSS) pouvant être mis à jour.

4. Dans la liste déroulante Lors de la détection d'une activité de programme malveillant sélectionnez l'action requise :

- Choisir l'action automatiquement.

Lorsque cet élément est sélectionné, les actions par défaut sont exécutées. Par défaut, le fichier exécutable du malware est mis en quarantaine.

- Déplacer le fichier en quarantaine.

Lorsque cet élément est sélectionné, le fichier malveillant détecté sera placé en quarantaine.

- Mettre fin au malware.

Lorsque vous sélectionnez cet élément, si un programme malveillant est détecté, l'antivirus arrêtera son travail.

- Manquer.

Lorsque cet élément est sélectionné, lorsqu'un fichier malveillant est détecté, l'antivirus n'effectue aucune action avec celui-ci.

Restauration des actions malveillantes pendant la désinfection

Pour activer ou désactiver la restauration des actions malveillantes pendant la désinfection, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Protection antivirus Choisissez une rubrique Surveillance du système;

3. Choisissez l'une des options suivantes :

Lorsque vous cochez la case à côté de cet élément, les actions effectuées par ces programmes dans le système d'exploitation seront annulées lors du traitement des programmes malveillants.

Si vous décochez la case à côté de cet élément, les actions effectuées par ces programmes dans le système d'exploitation ne seront pas annulées lors du traitement des programmes malveillants.

- Annulation des actions malveillantes pendant la désinfection.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.3. Tâches planifiées

La configuration des tâches planifiées vous permet d'effectuer toutes les actions à un moment précis, ce qui garantit des vérifications et des mises à jour régulières.

1.3.1. Mettre à jour

Pour définir l'exécution de la mise à jour, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Mettre à jour;

3. Dans le bloc Mode de lancement et source de mise à jour appuie sur le bouton Mode de lancement...

4. Dans la fenêtre qui s'ouvre, allez dans l'onglet Mode de lancement... Sélectionnez l'une des options d'installation de mise à jour suivantes :

Lorsque vous sélectionnez cet élément, vous devez configurer Périodicité installation de mises à jour.

5. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.3.2. Contrôle complet

Niveau de sécurité

Pour configurer le niveau de sécurité pour une analyse complète, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Contrôle complet;

3. Dans le bloc Niveau de sécurité

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Actions lorsque des menaces sont détectées

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Contrôle complet;

3. Dans le bloc

- Choisir l'action automatiquement

- Passer à l'action

- Traiter

- Supprimer si la désinfection échoue.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Contrôle complet;

3. Dans le bloc Mode de lancement et analyse des objets

- Mode de lancement

- Manuellement

- Programmé.

- Objets à vérifier

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.3.3. Vérification des zones critiques

Pour configurer le niveau de sécurité pour l'analyse des zones critiques, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Vérification des zones critiques;

3. Dans le bloc Niveau de sécurité utilisez le curseur pour sélectionner le niveau de sécurité. Il y a 3 niveaux :

- Court

- conseillé

- Haute

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Actions lorsque des menaces sont détectées

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Vérification des zones critiques;

3. Dans le bloc Action lorsqu'une menace est détectée vous devez sélectionner l'un des éléments suivants :

- Choisir l'action automatiquement

- Passer à l'action

Lors de la sélection d'un élément, vous pouvez choisir les actions suivantes :

- Traiter

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Mode de lancement et analyse des objets

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Vérification des zones critiques;

3. Dans le bloc Mode de lancement et analyse des objets vous devez configurer les paramètres suivants :

- Mode de lancement

Cliquer sur ce bouton ouvrira la fenêtre de configuration. Vous devez sélectionner l'un des modes de lancement :

- Manuellement

- Programmé.

- Objets à vérifier

Cliquer sur ce bouton ouvrira la fenêtre de configuration. Il est nécessaire de marquer les objets pour vérification, et vous pouvez également ajouter de nouveaux objets.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

1.3.4. Analyse personnalisée

Pour configurer le niveau de sécurité d'une analyse personnalisée, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Analyse personnalisée;

3. Dans le bloc Niveau de sécurité utilisez le curseur pour sélectionner le niveau de sécurité. Il y a 3 niveaux :

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Actions lorsque des menaces sont détectées

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Analyse personnalisée;

3. Dans le bloc Action lorsqu'une menace est détectée vous devez sélectionner l'un des éléments suivants :

- Choisir l'action automatiquement

- Passer à l'action

Lorsque vous sélectionnez cet élément, vous pouvez choisir les actions suivantes :

- Traiter

- Supprimer si le traitement n'est pas possible.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Mode de fonctionnement d'essai

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Vérification des zones critiques;

- Dans le bloc Mode de lancement et analyse des objets besoin de mettre en place Mode de lancement

Cliquer sur ce bouton ouvrira la fenêtre de configuration. Vous devez sélectionner l'un des modes de lancement :

- Manuellement

- Programmé.

sauvegarder.

1.3.5. Recherche de vulnérabilités

La recherche de vulnérabilités vous permet de vérifier régulièrement les vulnérabilités des logiciels installés, vous permettant ainsi de connaître rapidement les problèmes possibles et de les éliminer rapidement.

Objets à vérifier

Pour configurer les objets pour rechercher les vulnérabilités, vous devez effectuer la séquence d'étapes suivante :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Recherche de vulnérabilités;

3. Dans le bloc Objets à vérifier il faut cocher les fabricants dans les produits desquels il faut rechercher des vulnérabilités :

- Microsoft

- Autres fabricants

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

Pour configurer le mode de lancement de l'analyse des vulnérabilités, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans le bloc Tâches planifiées Choisissez une rubrique Recherche de vulnérabilités;

3. Dans le bloc Mode de lancement de l'analyse des vulnérabilités vous devez sélectionner l'un des modes suivants pour lancer l'analyse des vulnérabilités :

- Manuellement;

- Programmé.

- Enregistrez vos modifications en cliquant sur le bouton sauvegarder.

4. Enregistrez les modifications apportées en cliquant sur le bouton sauvegarder.

2. Recommandations pour la configuration de Dr.Web Desktop Security Suite (pour les postes Windows), version 6.0

2.1. Notifications

Les notifications permettent à l'utilisateur de recevoir rapidement des informations sur les événements importants dans le fonctionnement de Dr.Web. Pour configurer les notifications, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Notifications.

3. Cochez la case à côté de l'élément Utiliser les notifications et appuyez sur le bouton Options de notification...

4. Dans la fenêtre qui apparaît, cochez les cases des notifications dont vous avez besoin. Lorsqu'elle est sélectionnée, la case à cocher peut être définie dans l'une des colonnes :

- Filtrer.

Lorsque vous cochez la case à côté de cet élément, des notifications à l'écran s'afficheront

- courrier.

Si vous cochez la case à côté de cet élément, les notifications seront envoyées par courrier.

5. Définissez des options supplémentaires pour afficher les notifications à l'écran :

- Ne pas afficher les notifications en mode plein écran.

La sélection de cet élément vous permet de ne pas recevoir de notifications lorsque vous travaillez avec des applications en mode plein écran.

- Affichez les notifications du pare-feu sur un écran séparé en mode plein écran.

La sélection de cet élément vous permet d'afficher les notifications de pare-feu sur un bureau séparé pendant que les applications s'exécutent en mode plein écran.

6. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.2. Mises à jour

Pour configurer les mises à jour, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Mettre à jour.

3. Sélectionnez les composants à mettre à jour :

- Tout (recommandé);

- Base seulement.

4. Installer Fréquence des mises à jour.

5. Configurez la source de mise à jour en cliquant sur le bouton Changer…

Dans la fenêtre qui apparaît, sélectionnez l'une des sources de mise à jour :

- Internet (recommandé).

Lorsque vous sélectionnez cet élément, les mises à jour sont installées à partir du site du développeur.

- Dossier local ou réseau.

Lorsque vous sélectionnez cet élément, les mises à jour sont installées à partir d'un dossier local ou réseau dans lequel les mises à jour ont été copiées.

- Réseau antivirus.

Lorsque cet élément est sélectionné, les mises à jour sont installées via le réseau local à partir d'un ordinateur sur lequel l'antivirus est installé et un miroir de mise à jour est créé,

6. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

7. Sélectionnez un serveur proxy en cliquant sur le bouton Changer…

Dans la fenêtre qui apparaît, vous devez spécifier les paramètres de connexion au serveur proxy :

- Adresse

- Utilisateur

- Mot de passe

- Type d'autorisation

8. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

9. Sélectionnez le miroir de mise à jour en cliquant sur le bouton Changer…

Dans la fenêtre qui apparaît, indiquez le chemin d'accès au dossier où les mises à jour seront copiées.

10. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

11. Enregistrez toutes les modifications apportées en cliquant sur le bouton d'accord.

2.3. Réseau antivirus

Fonction Réseau antivirus permet le contrôle à distance de la protection antivirus installée à partir d'autres ordinateurs du même réseau local, sur lesquels la même protection antivirus est installée.

Pour activer ce paramètre, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Réseau antivirus.

3. Cochez la case à côté de l'élément Autoriser le contrôle à distance.

4. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.4. Protection préventive

La configuration de la protection préventive vous permet de définir la réaction de la protection antivirus aux actions d'applications tierces pouvant entraîner une infection de l'ordinateur.

Niveau de protection préventive

Pour configurer le niveau de protection préventive, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Protection préventive.

3. Définissez le niveau de blocage des activités suspectes en cliquant sur le bouton Changer….

- Minimum (recommandé)

Niveau par défaut. Ce niveau interdit la modification automatique des objets système, dont la modification indique sans ambiguïté une tentative d'atteinte malveillante au système d'exploitation. L'accès au disque de bas niveau et la modification du fichier HOSTS sont également interdits.

- Moyenne

Ce niveau refuse en outre l'accès aux objets critiques qui peuvent être potentiellement utilisés par des logiciels malveillants.

- Paranoïaque

Si vous sélectionnez ce niveau, vous aurez accès à un contrôle interactif sur le chargement des pilotes, le lancement automatique des programmes et le fonctionnement des services système.

4. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

Prévention de la perte de données

Data Loss Prevention vous permet de créer des copies du contenu des dossiers sélectionnés, protégeant ainsi les fichiers importants d'être modifiés par des programmes malveillants.

Pour configurer la prévention contre la perte de données, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Protection préventive.

3. Appuyez sur le bouton pour configurer la protection contre la perte de données. Changer…

4. Dans la fenêtre qui s'ouvre, sélectionnez l'option Désactiver la protection contre la perte de données

5. Appuyez sur le bouton pour ajouter les fichiers à copier. Ajouter

6. Spécifiez l'emplacement des copies et la fréquence à laquelle ces copies seront créées.

7. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

Pour récupérer des données en cas de perte de données, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Protection préventive.

3. Appuyez sur le bouton Restaurer…

4. Dans la fenêtre qui s'ouvrira, sélectionnez la date à laquelle toutes les copies de fichiers spécifiées seront restaurées dans le dossier spécifié.

5. Appuyez sur le bouton pour démarrer la récupération. d'accord.

2.5. Auto défense

La fonction d'autodéfense vous permet de protéger votre protection antivirus contre les expositions non autorisées.

Pour activer l'autodéfense, vous devez :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Le principal sélectionner un article Auto défense.

3. Cochez la case à côté de Activer l'autodéfense.

4. Si nécessaire, cochez les cases en regard des éléments suivants :

- Désactiver l'émulation des actions utilisateur

Cette option interdit toute modification du fonctionnement de la protection antivirus, à l'exception de celles effectuées manuellement par l'utilisateur.

- Interdire de changer la date et l'heure du système

Cette option interdit la modification manuelle et automatique des paramètres d'heure du système.

- Protection par mot de passe des paramètres Dr.Web

Cette option vous permet de définir un mot de passe pour accéder aux paramètres de protection antivirus.

5. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.6. Protection des e-mails

2.7. Applications exclues

Par défaut, le trafic de messagerie de toutes les applications utilisateur sur l'ordinateur est intercepté. Afin de définir une exception - applications dont le trafic de messagerie ne sera pas intercepté, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Courrier SpIDer sélectionner un article Applications exclues.

3. Pour ajouter une demande à l'exclusion, saisissez le nom requis dans le champ de saisie et cliquez sur Ajouter

4. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.8. Pare-feu

Un pare-feu aide à protéger votre ordinateur contre les accès non autorisés et empêche la fuite de données importantes sur votre réseau. L'éteindre est fortement déconseillé.

Pour activer ou désactiver le pare-feu, vous devez procéder comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Pare-feu sélectionner un article Allumer ou Courir.

3. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

Suivez ces étapes pour configurer le pare-feu :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Pare-feu aller à l'onglet Applications

3. Pour chaque candidature, vous pouvez :

- Générez un ensemble de règles de filtrage. Cela nécessite:

appuie sur le bouton Créer

Changer

Copie.

- Supprimez toutes les règles du programme. Cela nécessite:

Effacer.

4. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.9. Interfaces

Afin de définir un ensemble de règles de filtrage pour les paquets transmis via une interface réseau spécifique, vous devez effectuer les étapes suivantes :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Pare-feu aller à l'onglet Interfaces

3. Sélectionnez l'interface requise dans la liste et faites correspondre la règle requise dans la liste déroulante.

4. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.10. Filtre de paquets

Pour définir les paramètres de l'opération de filtrage de paquets, procédez comme suit :

1. Ouvrez la fenêtre des paramètres de l'application ;

2. Dans l'onglet Pare-feu aller à l'onglet Interfaces et appuyez sur le bouton Régler

3. Dans la fenêtre des paramètres du pare-feu, vous pouvez effectuer les opérations suivantes :

Générez des ensembles de règles de filtrage. Pour le faire, suivez ces étapes:

- Créez un ensemble de règles pour un nouveau programme. Cela nécessite:

appuie sur le bouton Créer

- Modifier un ensemble de règles existant. Cela nécessite:

Sélectionnez un ensemble de règles existant dans la liste et cliquez sur le bouton Changer

- Ajoutez une copie d'un ensemble de règles existant. Cela nécessite:

Sélectionnez un ensemble de règles existant et cliquez sur le bouton Copie.

- Supprimer l'ensemble de règles sélectionné. Cela nécessite:

Sélectionnez l'ensemble de règles approprié et cliquez sur le bouton Effacer.

4. Enregistrez les modifications apportées en cliquant sur le bouton d'accord.

2.11. Scanner Dr.Web

3. Conclusion

La protection antivirus est sans aucun doute l'un des composants importants pour assurer la sécurité de votre ordinateur, cependant, n'oubliez pas que la protection antivirus n'est pas une panacée pour toutes les menaces.

N'oubliez pas les paramètres de sécurité de base du PC (""). Il faut également se souvenir de la sécurité sur Internet ("").

Il arrive souvent que l'antivirus de Kaspersky, censé assurer la sécurité du réseau local, interfère au contraire de toutes les manières possibles avec l'accès aux ressources du réseau.

Par conséquent, nous analyserons ici ce qu'il faut faire si Kaspersky bloque le réseau local et quels paramètres sont nécessaires si l'accès à l'ordinateur est restreint.

Avant de procéder au diagnostic du problème, assurez-vous que

- - vous avez la dernière version de l'antivirus installée ;

- - le pilote de la carte réseau a été mis à jour sur l'ordinateur.

Que faire si Kaspersky bloque le réseau local ?

Pour vérifier, vous devez désactiver temporairement la protection. Pour ce faire, faites un clic droit sur l'icône de l'antivirus dans la barre d'état système et sélectionnez « interrompre la protection ».

Il est également nécessaire de désactiver le pare-feu Windows - Kaspersky effectuera lui-même la tâche du pare-feu, attribuera des statuts et contrôlera la connexion réseau. Si vous laissez le pare-feu activé, l'antivirus arrêtera périodiquement le réseau.

Vous devez immédiatement vous rappeler le nom du réseau et.

Pour ce faire, allez dans "Démarrer" - "Panneau de configuration" - "Réseau et Internet" - "Centre Réseau et partage" - "Modifier les paramètres de l'adaptateur" - "Connexion au réseau local" (le nom de réseau local par défaut est le modèle du carte réseau : Realtek RTL8102E..., Atheros et autres).

Configuration de Kaspersky pour un réseau local :

1) ouvrez la fenêtre principale de l'antivirus ;

2) en bas à gauche, cliquez sur le signe de réglage (engrenage);

3) dans la colonne de gauche, cliquez sur « protection » ;

4) plus loin dans la fenêtre de droite - "pare-feu";

5) en bas - le bouton "réseau";

6) sélectionnez votre réseau (dont vous vous souvenez plus tôt du nom)

Double-cliquez pour ouvrir les propriétés du réseau et sélectionnez le type de réseau "réseau de confiance".

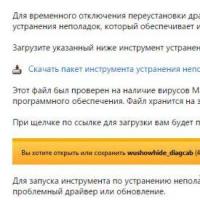

Ensuite, si nécessaire, vous pouvez désactiver le pilote de filtre NDIS (la vitesse du réseau augmentera considérablement). Il est désactivé dans les paramètres du réseau local et ne peut pas être configuré.

Il est nécessaire d'allumer et de redémarrer l'ordinateur avec le réseau local allumé et le câble connecté à la carte réseau de l'ordinateur. Kaspersky commence à entrer en conflit avec le service Computer Browser.

Vous pouvez également interdire ou restreindre l'accès de certains programmes au réseau local. Pour ce faire, suivez les étapes un à quatre et sélectionnez "Configurer les règles du programme".

Vous avez le choix entre quatre groupes : dignes de confiance, faibles, forts et non fiables. Utilisez le bouton droit de la souris pour sélectionner la priorité appropriée pour les programmes à exécuter, puis ajoutez de nouveaux groupes et programmes. Pour ce faire, sélectionnez :

1) détails et règles

2) règles de réseau

3) restrictions

4) réinitialiser les paramètres

5) retirer de la liste

6) ouvrez le dossier du programme

Par défaut, les règles d'application sont "héritées" de l'application installée, mais elles peuvent être modifiées en celles requises. Pour ce faire, cliquez avec le bouton droit sur le programme (ou sous-groupe) souhaité et sélectionnez l'élément approprié dans le menu.

Objectifs poursuivis - la sécurité et encore la sécurité

Imaginons une situation très courante : vous avez de nombreux serveurs sur votre réseau qui fournissent des services. Il est très probable que certains d'entre eux aient une interface externe qui regarde le WAN, c'est-à-dire au réseau mondial. Il s'agit généralement d'un serveur proxy, d'un serveur Web, d'une messagerie, etc. Ce n'est un secret pour personne que ce fait même vous fait, en tant qu'administrateur système compétent, penser à la sécurité de votre infrastructure réseau. Cela n'a aucun sens de dire ce qui pourrait être lourd de la pénétration d'un pirate informatique dans votre réseau. Il existe de nombreuses façons de se protéger des attaques malveillantes. Parmi eux se trouve la construction d'une zone dite démilitarisée ou la publication d'un serveur via votre proxy, qui est certainement (n'est-ce pas ?) configuré de manière très rigide et sérieuse. La première option (DMZ) n'a pas encore été « soulevée » pour une raison quelconque. Que ce soit un manque de temps et d'équipement pour l'administrateur système. Le second (publier via un autre serveur) est très controversé, nous allons l'omettre pour l'instant. En attendant, mettons d'abord en place un pare-feu, c'est aussi un pare-feu, c'est aussi un pare-feu. La fonction principale de tout pare-feu est de sécuriser l'accès à notre ordinateur depuis l'extérieur. J'ai délibérément écrit le mot "ordinateur" car les ordinateurs personnels et les postes de travail peuvent également être sécurisés avec un écran. Naturellement, il n'y a pas de protection à 100 % avec un pare-feu logiciel, mais mieux que rien. De plus, j'ai le sentiment qu'après mes manipulations d'aujourd'hui, le serveur ne sera plus en danger.

Support de laboratoire

Il existe un serveur basé sur Windows Server 2008 R2 qui fournit un service VPN utilisant Microsoft RAS. Le pare-feu Windows est configuré par défaut. Je ne m'y suis pas penché, alors que j'aurais dû. Mais depuis il existe une licence d'entreprise de Kaspersky Enterprise Space Security, pourquoi ne pas l'utiliser et installer Kaspersky Endpoint Security 8, qui comprend un pare-feu logiciel.

Configuration d'un pare-feu Kaspersky

Le pare-feu de Kaspersky Endpoint Security 8 est identique à de nombreux écrans de ce fabricant, y compris la version domestique de Kaspersky Internet Security 2013, donc si quelqu'un possède une version différente de l'antivirus, cet article l'aidera probablement aussi. Commençons maintenant.

Paramètres - protection antivirus - pare-feu. Cliquez sur le bouton "Règles des paquets réseau". Nous obtenons une liste de règles qui fonctionnent actuellement. Certains d'entre eux interdisent quelque chose, d'autres le permettent. Pour le moment, tout ressemble à ceci :

Si vous avez remarqué, la capture d'écran n'est pas native. Je l'ai pris d'un autre produit - KIS2013, mais croyez-moi sur parole - tout était exactement pareil dans KES8. Et c'est un serveur où la protection doit être au plus haut niveau ! Comme on peut le voir, il y en a beaucoup ici et tout est à peu près clair : requêtes DNS (TCP/UDP), envoi de messages, toute activité à partir de réseaux de confiance est entièrement autorisée, à partir de réseaux locaux - en partie, le port responsable du bureau à distance est désactivé, divers TCP / UDP, mais l'activité de l'extérieur - partiellement, à la fin de 5 règles du protocole ICMP. Oui, la moitié des règles sont incompréhensibles, la moitié sont superflues. Créons une feuille à partir de zéro et créons nos propres règles.

La première chose que j'ai faite a été de créer ma règle préférée - Nier tous(tout interdire)

et posez-le. Ensuite, j'ai cherché sur Internet pour savoir quels ports la technologie VPN utilise. ce Protocole 47, qui a aussi un nom GRE:

J'ai mis la règle avec GRE au-dessus de la règle de refus. Un autre port à ouvrir pour VPN est 1723 ... J'ai donc créé une règle VPN_IN :

J'ai mis la règle avec le port 1723 tout en haut. J'ai légèrement modifié le reste des règles, laissé certaines d'entre elles. La liste résultante (Firewall List) :

Je vais commenter chacun.

Je vais faire une réserve tout de suite pour que vous ne vous fiez pas complètement à cet article. J'ai peut-être raté quelque chose. Je ne suis pas un gourou en matière de sécurité, donc je m'excuse d'avance si j'ai fait des erreurs. Les critiques, les souhaits et les éloges sont les bienvenus, écrivez vos commentaires ci-dessous.

Vous aimerez également :

Surveiller la charge du serveur avec Munin

Le smartphone chauffe lors de la charge : que faire ?

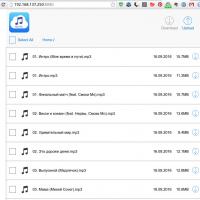

Le smartphone chauffe lors de la charge : que faire ? Comment télécharger de la musique sur iPhone avec iTunes

Comment télécharger de la musique sur iPhone avec iTunes Comment télécharger de la musique sur iPhone avec iTunes

Comment télécharger de la musique sur iPhone avec iTunes Déballage d'une archive endommagée

Déballage d'une archive endommagée Comment effacer la mémoire interne de votre téléphone des fichiers inutiles

Comment effacer la mémoire interne de votre téléphone des fichiers inutiles Fermer la fenêtre de mise à jour de Windows 10

Fermer la fenêtre de mise à jour de Windows 10 Programmes de dessin informatique

Programmes de dessin informatique