Instalación y configuración de programas (Descripción general): Firewall (Firewall) Comodo Firewall. Configuración óptima de seguridad de Internet de Comodo por qué Windows 10 bloquea la instalación de Firevol

Pared lejos Firewall comodo 3.5 Incluido en la protección integral de la seguridad de Internet Comodo y se puede instalar como un componente separado.

Comodo Firewall está diseñado para proteger a los usuarios de PC que ejecutan Windows, prácticamente no es inferior en sus capacidades, incluidos los desarrollos comerciales individuales.

La interfaz está extremadamente simplificada, pero al mismo tiempo proporciona todas las funciones y funciones necesarias.

Componentes básicos Comodo Firewall

Firewall comodo

Firewall multifuncional - Pantalla de red

Comodo Firewall proporciona un alto nivel de protección contra las amenazas entrantes y salientes. Por lo tanto, obtiene la protección más eficiente contra hackers, malware y robo de datos personales. Ahora el firewall ha mejorado agregando nuevas características:

- Modo de modo sigiloso para hacer que su computadora sea completamente invisible para escanear puertos;

- Determinación automática de zonas de confianza basadas en un asistente;

- Las políticas de firewall predefinidas le permiten aplicar rápidamente las reglas de seguridad necesarias;

- Diagnóstico para analizar el sistema para posibles conflictos con firewall y mucho más.

Bloqueador behantic

- Revisar la integridad de cada programa antes de permitir su descarga a la memoria de la computadora;

- Realiza un análisis de comportamiento de "nube" para la detección inmediata de programas maliciosos;

- Le advierte cada vez que las aplicaciones desconocidas o no confiables intentan iniciar o instalar;

- Bloquea virus, troyanos y spyware antes de que puedan acceder a su sistema;

- Evita cambios no autorizados en archivos de sistema crítico y entradas de registro de Windows;

- Incluye la función de caja de arena automática que aísla completamente archivos no confiables desde el resto de la computadora.

Sistema de prevención de intrusiones de caderas

- Prácticamente impenetrable protección contra rootkits, introducción en procesos, keyloggers y otras amenazas del "día cero".

- Free Farwal Comodo controla las actividades de todas las aplicaciones y procesos en su computadora y le permite iniciar archivos y procesos si cumplen con las reglas de seguridad prevalecientes.

- Bloquea las actividades de malware mediante la terminación de cualquier acción que pueda dañar el sistema operativo, la memoria del sistema, el registro o los datos personales.

- Le permite experimentar usuarios experimentados mediante la creación rápida de políticas y conjuntos de reglas usando una interfaz de reglas convenientes y potentes.

Quiosco virtual

- Virtual Wednesday "Sandbox" para lanzar programas y trabajar en Internet, aislado de su computadora real. Las aplicaciones y los navegadores web funcionan dentro del quiosco, no dejando las cookies o la historia en el sistema real, lo que lo convierte en un entorno seguro para la banca por Internet y las tiendas en línea.

- Previene las instalaciones de sitios web maliciosos de virus, rootkits y spyware en una computadora y brinda protección contra la piratería.

- Incluye un teclado virtual que le permite al usuario ingresar de forma segura los números de la tarjeta de crédito y las contraseñas, sin temer programas para interceptar los datos ingresados \u200b\u200b(Keyloggers).

- Un quiosco virtual en Comodo Firewall le permite ejecutar la versión beta de programas en un medio aislado que no rompe la estabilidad o la estructura de archivos del sistema real.

Viruscope.

Este es un sistema que le permite realizar un análisis dinámico del comportamiento de los procesos de ejecución y registrar su actividad. Viruscope controla la actividad de los procesos que se ejecutan en su computadora y le advierte si están tratando de realizar acciones sospechosas.

Esenciales de seguridad de internet.

La herramienta de verificación de certificados SSL protege de los sitios falsos (phishing) que intentan robar información confidencial.

Esta lección es una continuación del artículo: Pantalla de red.

Entonces, encontramos y descargamos la última versión de Comodo Firewall. Solo se puede instalar un firewall en la computadora. Por lo tanto, para evitar conflictos entre programas, el firewall de Windows incorporado debe estar desconectado. Cómo desactivar Windows XP y Wiindows 7 Firewall, puede ver en lecciones anteriores: y. Pero cuando instalamos COMODO Firewall, esto no es necesario. El asistente de instalación de Firewall apagará el firewall de Windows incorporado.

El firewall controla los intentos de aplicación de intercambiar datos en la red. La ilustración muestra cómo el firewall intercepó el software del teléfono Nokia intento de ingresar a Internet. Esta es la aplicación deseada, así que haga clic en el botón "Permitir":

Uno de los primeros en permitirle permitir la conexión con los componentes del sistema "windows alg.exe" y "svchost.exe". Se necesitan para fomentar la red. Después de la instalación, Comodo Firewall nuevamente volverá a configurar alertas para varios programas. Si conocemos la solicitud, permita la solicitud de conexión. Si hay dudas y el programa parece sospechoso, presione el botón "Bloquear". Notando la casilla de verificación Casilla de verificación "Recuerda mi elección", solucionamos nuestra opción para esta aplicación. Y la próxima vez que conecte la ventana de alerta para este programa no aparecerá. Es necesario actuar limpio. Permitir conexiones y consolidar la selección solo pueden ser programas magníficos. Si hace clic en el nombre de la aplicación, la ventana Propiedades del programa se abrirá.

Además, el firewall notifica las conexiones entrantes:

La siguiente ilustración muestra cómo COMODO Firewall interceptó el paquete entrante para el cliente popular de las redes Peerge:

Primero, las alertas del firewall están un tanto aburridas. Pero hacemos nuestra elección y con el tiempo se están volviendo cada vez menos.

Los programas malignos pueden ser enmascarados para software inofensivo para engañar al firewall y obtener permiso para conectarse. Por lo tanto, debe escanear regularmente la máquina con un programa antivirus. Puedes leer más sobre la elección y el trabajo de antivirus.

Nos dirigimos, ahora, a la configuración de Faervol.

Abra COMODO Firewall, como cualquier otra aplicación, haga doble clic en el icono en el escritorio o en el icono en el área de notificación. Aparece la ventana principal del programa con la pestaña Abrir "Summia":

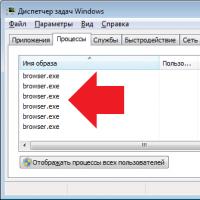

Aquí refleja la información del tráfico y el estado del sistema. Al hacer clic en los números de las conexiones, puede ver los datos detallados de las conexiones de red activas. Al presionar el botón "Detener todos los conexiones", detendrá cualquier actividad de red. Puede aplicar esta función en el caso de un comportamiento inadecuado del sistema: sospechas de interferencia con el trabajo de los programas. Por ejemplo, el sistema se congele mucho y no responde. Esto puede ser consecuencia de la actividad de la red de cualquier aplicación maliciosa. Al bloquear el tráfico, puede averiguar la razón y determinar el programa que representa una amenaza. Todas las conexiones se encienden presionando el mismo botón "Restaurar todas las conexiones".

Modo de firewall Puede cambiar abriendo la lista desplegable con el botón "Modo seguro".

"Bloquee todo": un modo que no permite ninguna actividad de red: los botones "Detener todos los conexiones".

"Política personalizada" es un modo difícil en el que la pantalla de red mostrará una alerta para cada programa que se conecta con Internet. Aquí, es necesario crear políticas de programas usted mismo, entienda claramente qué aplicaciones se pueden resolver.

"Modo seguro" se establece de forma predeterminada y es universal. El Firewall aplica las políticas de usuario: realiza la configuración del usuario para programas individuales, y también permite el intercambio de redes de aplicaciones que considera seguro. Las alertas serán un poco y el firewall no distraerá mucho.

"Modo de entrenamiento" Nombra cuando necesita ver varias aplicaciones sin interferir con su trabajo. Aquí, Comodo Firewall define de forma independiente las políticas de política sin generar ninguna alerta.

En el modo "Inactivo", la pantalla de red está apagada. Es necesario desactivar el firewall en el caso de un conflicto interminable explícito, por ejemplo, con un programa antivirus u otra pantalla de red.

En la siguiente pestaña, se ubican las configuraciones del firewall. "Registro de eventos FIREVOLA" - "Registro" refleja todos los eventos: reacciones de firewall en la actividad de la red de varios programas.

"Agregar fideicomisario" le permite seleccionar la aplicación deseada y agregarla a lo permitido.

"Agregue una aplicación bloqueada", por el contrario, hace posible agregar la aplicación seleccionada a la prohibida para conectarse.

La sección "Políticas de seguridad de red" abre una ventana donde puede elegir una de las políticas preinstaladas para aplicaciones o crear su propio.

En la ventana Active Network Connections, los programas muestran actualmente la actividad de la red.

"Maestro de puertos ocultos": puede ocultar ciertos puertos con estos ajustes y hacer que la computadora sea invisible en las redes seleccionadas.

"Faervola Configuración" es una ventana para seleccionar un modo de trabajo que duplica la lista desplegable en la pestaña Resumen. Además, instale el control deslizante "Modo seguro" y configure la casilla de verificación en la casilla de verificación "Cree reglas para aplicaciones seguras":

La siguiente pestaña "Protección +" se encuentra las funciones de control de protección proactivas. Al instalar un firewall, la protección proactiva se activa de forma predeterminada. La protección protectora es otra capa de protección que controla el comportamiento de los programas y evita que el sistema se infeccione. Configuraciones para la protección proactiva, en su mayoría similares a la instalación del firewall.

El artículo "Ejecute el programa en Sandbox" hace posible iniciar una aplicación dudosa en un tipo de sandbox. Trabajo aislado en este área protegida, un programa malicioso no podrá dañar el sistema:

El elemento "Configuración de protección proactiva" abre el modo de operación de protección proactiva. Y, en resumen, vamos a pasar por estos ajustes.

El modo "Paranoico" implica sospechas paranoides de protección contra cualquier actividad de red. La protección protectora dará una alerta para cada intento de establecer una conexión.

En el modo seguro, la protección aplica políticas instaladas por el usuario, y también permite el rendimiento de las aplicaciones que consideran seguro.

En el modo "PULO PUERTO", la protección ciertamente confía en todos los programas instalados en la computadora y solicita permisos en conexiones solo para aplicaciones recién instaladas.

"Modo de entrenamiento". En este modo, la protección no da ninguna alerta y monitores de forma independiente.

"La protección está deshabilitada". En este modo, la protección proactiva está deshabilitada. Deshabilitar la protección no vale la pena. La solución óptima estará configurando protección a modo seguro.

La pestaña "Varios" contiene configuraciones de firewall adicionales. Pueden ser vistos solos. Revisión, y así resultó volumétrica. Lo principal es que el firewall comodo, es muy confiable, flexible en la gestión, la pantalla de redes de habla rusa y gratuita. Comodo Firewall junto con un buen programa antivirus proporcionará una operación cómoda y segura en la red.

Detalles, sobre el trabajo y la elección del programa antivirus leído.

Instrucciones para instalar Comodo Firewall en una PC con Windows OS.

1. Al principio de la instalación, debe seleccionar el idioma ruso de la lista de propuesta, para comprender la configuración del programa complejo.

2. En el siguiente cuadro de diálogo, retire las opciones para funciones adicionales y no ingrese la dirección de correo electrónico.

Además, debe hacer clic en el botón "Configurar actualización" y gastar algunas manipulaciones.

3. En la configuración de actualización, retire la casilla de verificación del Buddy Geek y el navegador web Dragon.

Buddy geek. - Razón excesiva para sonreír, si sabe inglés y puede traducir esta expresión. Esta es una pequeña aplicación "para Lamers", que le proporcionará una ayuda gratuita de 60 días del soporte técnico de este firewall.

Esto significa que cuando ocurra cualquier pregunta, puede escribir de manera segura \\ Llame en los Estados Unidos y consultar en inglés con su equipo.

Ya que también estamos bien hechos, y puede hacer preguntas en el sitio de nuestro sitio, no usaremos esta oportunidad :-)

Navegador web Dragon.

- Este es un navegador que proporciona una red de surf supuestamente segura.

De hecho, no lo necesitamos, porque la seguridad del surf estará satisfecha con el Farwall, así que eliminamos la DAW de este punto.

Haga clic en "Atrás" -\u003e "Estoy de acuerdo. Instale "y comience a instalar un firewall.

4. Después de algún tiempo, el programa solicitará reiniciar la computadora. Guardamos todos los documentos abiertos y hemos clic en "Sí".

5. Tan pronto como la computadora se reinicie, el programa lo significará automáticamente con sus productos y capacidades.

Para evitar este caso en el futuro, establecemos la marca en el contrario, "ya no muestre esta ventana" y cierre.

Ajustar el firewall.

1. Después de instalar Commodo, el firewall comenzará a quejarse de que algunas aplicaciones se suban a la actualización de Internet. En este sentido, puede permitirles hacerlo o prohibirlo.

Su elección será permanente y el sistema lo recordará, es decir, Si prohíbe \\ Permitir una actualización de la aplicación, después de reiniciar la computadora

El Commodo se bloqueará automáticamente \\ le dará la capacidad de actualizar sin previo aviso.

Si eventualmente desea cambiar la ira a la misericordia y el bloque \\ permita que la conexión de un programa específico de Internet, luego consideraremos cómo hacerlo manualmente.

2. Lo principal en la creación de cualquier firewall, asegúrese de que su trabajo para usted es discreto, pero en paralelo con esto protegió de manera confiable su PC de amenazas externas.

Para hacer esto, sigue:

viajamos al escritorio y hicimos clic en el firewall en el lugar donde la inscripción "segura" (puede haber alguna otra inscripción).

Se abre el menú del programa de pleno derecho.

Ir a "Tareas".

Seleccione "Tareas de FireVol". En este punto, puede habilitar la conexión a ciertos programas con Internet para actualizar sus bases.

Si tiene confianza en la aplicación y sabe que se sube a una Worldwide Web para nuevas bases, luego haga clic en el botón "Permitir conexión", luego seleccione el archivo de aplicación a la que desea abrir el acceso a la red y haga clic en Abrir.

Todas las demás configuraciones se pueden dejar de forma predeterminada.

Los desarrolladores de esta solicitud ya han trabajado para hacer protección contra los ataques y el uso del firewall conveniente para los usuarios.

Le agradecemos y proporcionamos instrucciones sobre cómo configurar el Firewall Comodo para la máxima protección.

Introducción

Según estas configuraciones, me gustaría observar que, a pesar de su "maximalidad", el trabajo en la computadora no entrega paranoico especial: todo es bastante moderadamente: una vez que cree las reglas para el programa / solicitud, las solicitudes ya no llegan para los programas configurados . Está claro que este modo es más adecuado para usuarios experimentados.Se llevó a cabo la segunda prueba de puntos, como en un par con ¡Avast! Antivirus gratis. Y sin él. Se observó el resultado, fue del 100% en ambos casos (a pesar del hecho de que hay antivirus avast!, Y sin él, el firewall de Comodo aprobó todas las pruebas por 100% en estas configuraciones).

¡Además, cuando avast está habilitado! Y el uso de la configuración de datos para Comodo Firewall: el antivirus simplemente no tiene tiempo para ingresar al trabajo, ya que todo el bloqueo es realizado por Comodo Firewall.

Además, en la prueba de prueba de seguridad de PC 2011, Comodo Firewall bloqueó la primera etapa de la prueba "Prueba de protección antivirus", cerrando la capacidad de acomodar los archivos de virus en el sistema, aunque, de hecho, es el funcionamiento del antivirus ( Por ejemplo, en el paquete ARMOR + AVAST en línea. ¡Este trabajo en el paso de la primera parte de esta prueba realiza avast!).

Como resultado, Comodo Firewall, por lo tanto, hablar, no permite el antivirus, ya que simplemente bloquea la posibilidad de penetrar virus en el sistema. Esos. Se puede observar que la reacción de firewall de Comodo en la amenaza es muy rápida (aunque está claro que esto es sintético). Sin embargo, la prueba de garantía de PC es del 100% (así como las otras pruebas aprobadas) No tuve ningún otro producto de muchos proveedores (como, Kaspersky Internet Security, Norton Internet Security, Emsisoft Internet Security, McAfee Internet Security, Bitdefender Internet Security , Avast! Internet Security, etc.). Creo que al menos es sintéticos, pero sigue siendo muy significativo.

El sistema utilizado en la configuración de las pruebas: Windows 7 Pro 64-bit SP1, 1,65 GHz Dual-Core DOCE Procesador AMD, memoria de 4GB (3,6 GB está disponible).

Con estas configuraciones en la seguridad proactiva Comodo Firewall, el resultado de pruebas 100% sintéticas, tales como:

1) anti-prueba

2) Prueba de seguridad para PC 2011

3) PCFLANK FOURTEST

4) Clt.

5) SSS

6) FirewallTest

7) Mini prueba de seguridad

Configuración de COMODO Firewall 2013

1. Configuración avanzada -\u003e Configuración general -\u003e Configuración

Tome una garrapata con "Ejecutar automáticamente en la aplicación desconocida detectada de arena y procesarla como"

Haga clic para ampliar la imagen

Traducimos el firewall al modo "Conjunto personalizado de regla" para que aparezca una solicitud en cualquier evento de red en el sistema para instalar sus propias reglas manualmente.

En el campo "Configuración avanzada", establecemos todas las garrapatas opuestas:

- Habilitar el filtrado de tráfico IPv6

- Habilitar el filtrado de tráfico de loopback (por ejemplo, 127.x.x.x, :: 1)

- Bloquear tráfico IP fragmentado

- Analizar el protocolo.

- Incluir protección contra la falsificación ARP

Haga clic para ampliar la imagen

Haga clic para ampliar la imagen

Aplicaciones de confianza firmadas por proveedores de confianza

- Aplicaciones de confianza establecidas por la ayuda de instaladores de confianza.

Haga clic para ampliar la imagen

Programa de Prigrazer para limpiar la computadora en beneficio del rendimiento y para notar pistas de actividad.

Programa de Prigrazer para limpiar la computadora en beneficio del rendimiento y para notar pistas de actividad. Cómo cambiar Adobe Reader en ruso Cómo poner ruso en Adobe Reader

Cómo cambiar Adobe Reader en ruso Cómo poner ruso en Adobe Reader Disparos de video profesional en smartphone

Disparos de video profesional en smartphone Conductores gratuitos de Samsung Kies en ruso para computadora con OS Microsoft Windows

Conductores gratuitos de Samsung Kies en ruso para computadora con OS Microsoft Windows Cómo crear un canal en YouTube y ganar dinero - instrucciones paso a paso

Cómo crear un canal en YouTube y ganar dinero - instrucciones paso a paso Cómo eliminar por completo el navegador de Yandex

Cómo eliminar por completo el navegador de Yandex Actualización gratuita Anti-Virus 360 Total Seguridad No ponga vulnerabilidades

Actualización gratuita Anti-Virus 360 Total Seguridad No ponga vulnerabilidades