La computadora remota requiere autenticación a nivel de red que no es compatible. Ha ocurrido un error de autenticación. La función especificada no es compatible. Deshabilitar NLA para RDP en Windows

Después de instalar la actualización KB4103718 en mi computadora con Windows 7, no puedo conectarme de forma remota a un servidor que ejecuta Windows Server 2012 R2 a través de RDP Remote Desktop. Después de especificar la dirección del servidor RDP en la ventana del cliente mstsc.exe y hacer clic en "Conectar", aparece un error:

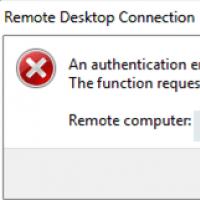

Conexión de escritorio remoto

Ha ocurrido un error de autenticación.

La función especificada no es compatible.

Computadora remota: nombre de computadora

Después de desinstalar la actualización KB4103718 y reiniciar mi computadora, la conexión RDP comenzó a funcionar bien. Si lo entiendo correctamente, esta es solo una solución temporal, ¿llegará un nuevo paquete de actualización acumulativa el próximo mes y volverá el error? ¿Algún consejo?

Respuesta

Tiene toda la razón en que no tiene sentido resolver el problema, porque de ese modo expone su computadora al riesgo de explotar varias vulnerabilidades que están cerradas por los parches de esta actualización.

No estás solo en tu problema. Este error puede aparecer en cualquier sistema operativo Windows o Windows Server (no solo Windows 7). Para los usuarios de la versión en inglés de Windows 10, cuando intentan conectarse al servidor RDP / RDS, un error similar se ve así:

Ha ocurrido un error de autenticación.

La función solicitada no es compatible.

Computadora remota: nombre de computadora

El error de RDP "Se ha producido un error de autenticación" también puede aparecer al intentar iniciar aplicaciones de RemoteApp.

¿Por qué está pasando esto? El hecho es que su computadora tiene las últimas actualizaciones de seguridad (publicadas después de mayo de 2018), que corrigen una vulnerabilidad grave en el protocolo CredSSP (Credential Security Support Provider), que se utiliza para la autenticación en servidores RDP (CVE-2018-0886) ( Recomiendo leer el artículo). Al mismo tiempo, en el lado del servidor RDP / RDS al que se conecta desde su computadora, estas actualizaciones no están instaladas y el protocolo NLA (Autenticación de nivel de red) está habilitado para el acceso RDP. NLA utiliza mecanismos CredSSP para autenticar previamente a los usuarios a través de TLS / SSL o Kerberos. Su computadora, debido a la nueva configuración de seguridad que instaló la actualización, simplemente bloquea la conexión a la computadora remota que usa la versión vulnerable de CredSSP.

¿Qué se puede hacer para corregir este error y conectarse a su servidor RDP?

- Más derecho la forma de resolver el problema es instalar las últimas actualizaciones de seguridad de Windows en la computadora / servidor al que se conecta a través de RDP;

- Método temporal 1 ... Puede deshabilitar la autenticación de nivel de red (NLA) en el lado del servidor RDP (que se describe a continuación);

- Método temporal 2

... Puede, en el lado del cliente, permitir conexiones a servidores RDP con una versión insegura de CredSSP, como se describe en el artículo en el enlace anterior. Para hacer esto, necesita cambiar la clave de registro AllowEncryptionOracle(Comando REG ADD

HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 2) o cambie la configuración de la política local Corrección de cifrado de Oracle/ Corregir la vulnerabilidad de cifrado de Oracle) estableciendo su valor = Vulnerable / Dejar vulnerabilidad).Esta es la única forma de acceder a un servidor remoto a través de RDP si no tiene la capacidad de iniciar sesión en el servidor localmente (a través de la consola de la OIT, la máquina virtual, la interfaz en la nube, etc.). En este modo, podrá conectarse a un servidor remoto e instalar actualizaciones de seguridad, por lo que pasará al método 1 recomendado. Después de actualizar el servidor, no olvide deshabilitar la política o devolver el valor de clave AllowEncryptionOracle = 0: REG ADD HKLM \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ CredSSP \ Parameters / v AllowEncryptionOracle / t REG_DWORD / d 0

Deshabilitar NLA para RDP en Windows

Si NLA está habilitado en el lado del servidor RDP al que se está conectando, esto significa que CredSPP se usa para autenticar previamente al usuario RDP. Puede deshabilitar la autenticación de nivel de red en las propiedades del sistema en la pestaña Acceso remoto(Remoto) desmarcando la casilla "Permitir conexiones solo desde equipos que ejecutan Escritorio remoto con autenticación de nivel de red (recomendado)" (Windows 10 / Windows 8).

Windows 7 tiene un nombre diferente para esta opción. En la pestaña Acceso remoto tienes que seleccionar la opción " Permitir conexiones desde computadoras con cualquier versión de Escritorio remoto (peligroso)/ Permitir conexiones desde equipos que ejecutan cualquier versión de Escritorio remoto (menos seguro) ".

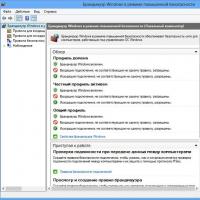

También es posible deshabilitar la Autenticación de nivel de red (NLA) usando el Editor de políticas de grupo local - gpedit.msc(en Windows 10 Home, se puede iniciar el editor de políticas gpedit.msc) o usando la Consola de administración de políticas de dominio - GPMC.msc. Para hacer esto, vaya a la sección Configuración de la computadora -> Plantillas administrativas -> ComponentesVentanas-> Servicios de escritorio remoto - Host de sesión de escritorio remoto -> Seguridad(Configuración de la computadora -> Plantillas administrativas -> Componentes de Windows -> Servicios de escritorio remoto - Host de sesión de escritorio remoto -> Seguridad), desconectar política (Requerir autenticación de usuario para conexiones remotas mediante autenticación de nivel de red).

También se necesita en política " Requerir un nivel de seguridad específico para conexiones RDP remotas»(Requiere el uso de una capa de seguridad específica para conexiones remotas (RDP)) seleccione la Capa de seguridad - RDP.

Para aplicar la nueva configuración de RDP, debe actualizar las políticas (gpupdate / force) o reiniciar la computadora. Después de eso, debería conectarse correctamente al escritorio remoto del servidor.

Abrimos el editor de registro.

Sucursal HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Lsa

Abra el parámetro Paquetes de seguridad y busque la palabra tspkg allí. Si no está allí, agréguelo a los parámetros existentes.

Rama HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ SecurityProviders

Abra el parámetro SecurityProviders y agregue credssp.dll a los proveedores existentes, si no hay ninguno.

Cierre el editor de registro.

Ahora necesitas reiniciar. Si esto no se hace, entonces la computadora nos pedirá un nombre de usuario y contraseña, pero en lugar del escritorio remoto responderá lo siguiente:

Eso es todo, en realidad.

Los administradores de servidores basados en Windows 2008 pueden tener que enfrentarse al siguiente problema:

La conexión a través del protocolo rdp a su servidor favorito desde una estación Windows XP SP3 falla con el siguiente error:

El escritorio remoto está deshabilitado.

La computadora remota requiere autenticación a nivel de red que esta computadora no admite. Comuníquese con el administrador del sistema o con el soporte técnico para obtener ayuda.

Y aunque el prometedor Win7 amenaza con eventualmente reemplazar a su abuela WinXP, el problema seguirá siendo urgente por uno o dos años más.

Esto es lo que debe hacer para habilitar el mecanismo de autenticación de la capa de red:

Abrimos el editor de registro.

Rama HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ Lsa

Abriendo el parámetro Paquetes de seguridad y buscando una palabra ahí cucharadita... Si no está allí, agréguelo a los parámetros existentes.

Rama HKEY_LOCAL_MACHINE \ SYSTEM \ CurrentControlSet \ Control \ SecurityProviders

Abriendo el parámetro Proveedores de seguridad y agregar a los proveedores existentes credssp.dll si no hay ninguno.

Cierre el editor de registro.

Ahora necesitas reiniciar. Si esto no se hace, entonces al intentar conectarse, la computadora nos pedirá un nombre de usuario y contraseña, pero en lugar del escritorio remoto responderá lo siguiente:

Conexión de escritorio remoto

Error de autenticación (código 0x507)

Eso es todo, en realidad.

Siempre ha habido problemas con la seguridad y la velocidad de los servidores, y cada año su relevancia solo crece. En consecuencia, Microsoft ha pasado del modelo de autenticación del lado del servidor original a la autenticación a nivel de red.

¿Cuál es la diferencia entre estos modelos?

Previamente, al conectarse a Terminal Services, el usuario creaba una sesión con el servidor, a través de la cual este último cargaba la pantalla de ingreso de credenciales para el usuario. Este método consume recursos del servidor incluso antes de que el usuario haya confirmado su legalidad, lo que permite a un usuario ilegal cargar completamente los recursos del servidor con múltiples solicitudes de inicio de sesión. Un servidor que no puede procesar estas solicitudes se niega a procesar solicitudes a usuarios legítimos (ataque DoS).

La autenticación de nivel de red (NLA) obliga al usuario a ingresar credenciales en un cuadro de diálogo del lado del cliente. De forma predeterminada, si no hay autenticación a nivel de red en el lado del cliente, el servidor no permitirá la conexión y no sucederá. NLA solicita a la computadora cliente que proporcione sus credenciales de autenticación, incluso antes de crear una sesión con el servidor. Este proceso también se denomina autenticación frontal.

NLA se introdujo de nuevo en RDP 6.0 y fue compatible de forma nativa con Windows Vista. A partir de la versión RDP 6.1: compatible con servidores que ejecutan Windows Server 2008 y versiones posteriores, y la compatibilidad con el cliente se proporciona para los sistemas operativos Windows XP SP3 (debe permitir un nuevo proveedor de seguridad en el registro) y versiones posteriores. El método utiliza el proveedor de seguridad Credential Security Support Provider (CredSSP). Si está utilizando un cliente de escritorio remoto para otro sistema operativo, debe consultar sobre su compatibilidad con NLA.

Beneficios de NLA:

- No requiere recursos de servidor importantes.

- Una capa adicional para protegerse contra los ataques DoS.

- Acelera el proceso de mediación entre cliente y servidor.

- Le permite ampliar la tecnología de "inicio de sesión único" de NT para que funcione con un servidor de terminal.

- No se admiten otros proveedores de seguridad.

- No es compatible con versiones de cliente inferiores a Windows XP SP3 y versiones de servidor inferiores a Windows Server 2008.

- Es necesario configurar manualmente el registro en cada cliente de Windows XP SP3.

- Como cualquier esquema de "inicio de sesión único", es vulnerable al robo de "claves de toda la fortaleza".

- No es posible utilizar la función "Solicitar cambio de contraseña en el próximo inicio de sesión".

Si está utilizando Windows XP cuando se conecta al servidor, es posible que obtenga un error: "La computadora remota requiere autenticación a nivel de red, lo cual esta computadora no es compatible".

Este error se produce debido a que inicialmente en Windows XP no se implementó la autenticación a nivel de red, los desarrolladores implementaron esta característica en sistemas operativos posteriores. Posteriormente también se publicó un archivo de actualización. KB951608 que solucionó este error y permitió que Windows XP implemente la autenticación a nivel de red.

Para poder conectarse al escritorio remoto del servidor desde su computadora con Windows XP, debe instalar el Service Pack 3 (SP3) y luego hacer lo siguiente:

En el sitio web oficial de Microsoft en la página en ruso https://support.microsoft.com/ru-ru/kb/951608 descargue el archivo de corrección automática. Desplácese hacia abajo en la página y haga clic en el botón "Descargar" en la sección "Ayuda para resolver el problema".

Una página en inglés también está disponible para usted. https://support.microsoft.com/en-us/kb/951608 donde puede descargar este archivo haciendo clic en el botón "Descargar" en la sección "Cómo activar CredSSP"

Después de descargar el archivo, ejecútelo para su ejecución. Después de iniciar este archivo, verá la ventana del programa. En él, en el primer paso, marque la casilla "Acepto". En el segundo paso, haga clic en el botón "Siguiente"

Una vez finalizada la instalación, verá la siguiente ventana con la notificación "Este arreglo de Microsoft se ha procesado". Solo tiene que hacer clic en "Cerrar".

Después de hacer clic en el botón "Cerrar", el programa le dirá que los cambios surten efecto, debe reiniciar la computadora, haga clic en "Sí" para reiniciar.

Resuelva el problema usted mismo sin descargar el archivo

Si tiene habilidades administrativas, puede realizar cambios en el registro de su computadora manualmente, sin tener que descargar el archivo de parche.

1. Haga clic en el botón Comienzo, seleccione un artículo Correr, ingrese el comando regedit y presione la tecla Ingresar

Descarga gratuita de Skype Versión rusa Instalar la aplicación Skype

Descarga gratuita de Skype Versión rusa Instalar la aplicación Skype ¿Cómo recuperar una foto en Android después de borrarla?

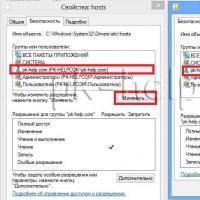

¿Cómo recuperar una foto en Android después de borrarla? Hosts originales para sistemas operativos Windows ¿Qué debería haber en un host Windows 7?

Hosts originales para sistemas operativos Windows ¿Qué debería haber en un host Windows 7? Ha ocurrido un error de autenticación

Ha ocurrido un error de autenticación Abra los siguientes puertos en la estación de trabajo del cliente

Abra los siguientes puertos en la estación de trabajo del cliente ¿Cómo ocultar a todos los amigos de VKontakte en la nueva versión?

¿Cómo ocultar a todos los amigos de VKontakte en la nueva versión? Ocultar amigos en VKontakte

Ocultar amigos en VKontakte